1、我不要革命失败

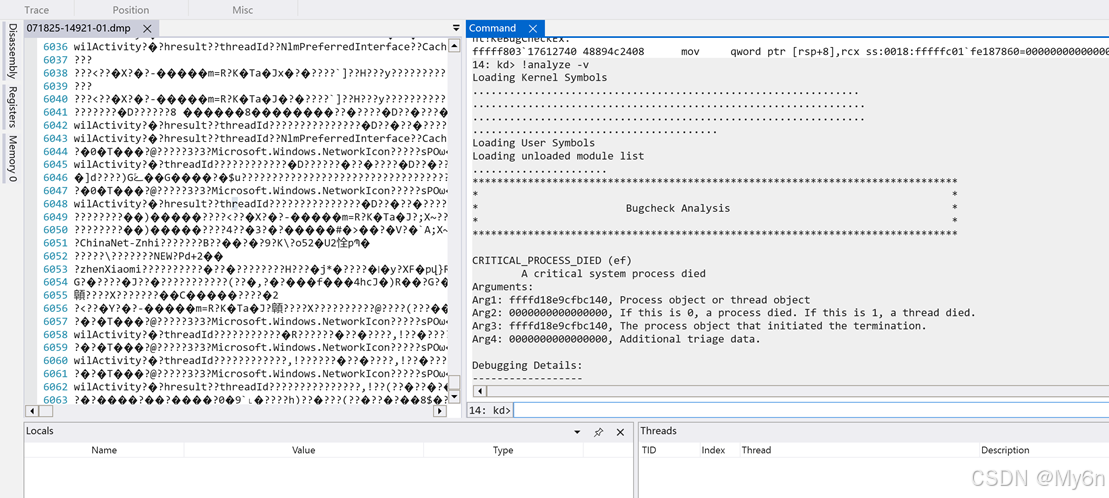

按题目要求用windbg搞

根据flag格式:flag{崩溃类型(即蓝屏显示的终止代码)_故障进程}

最终flag:flag{CRITICAL_PROCESS_DIED_svchost.exe}

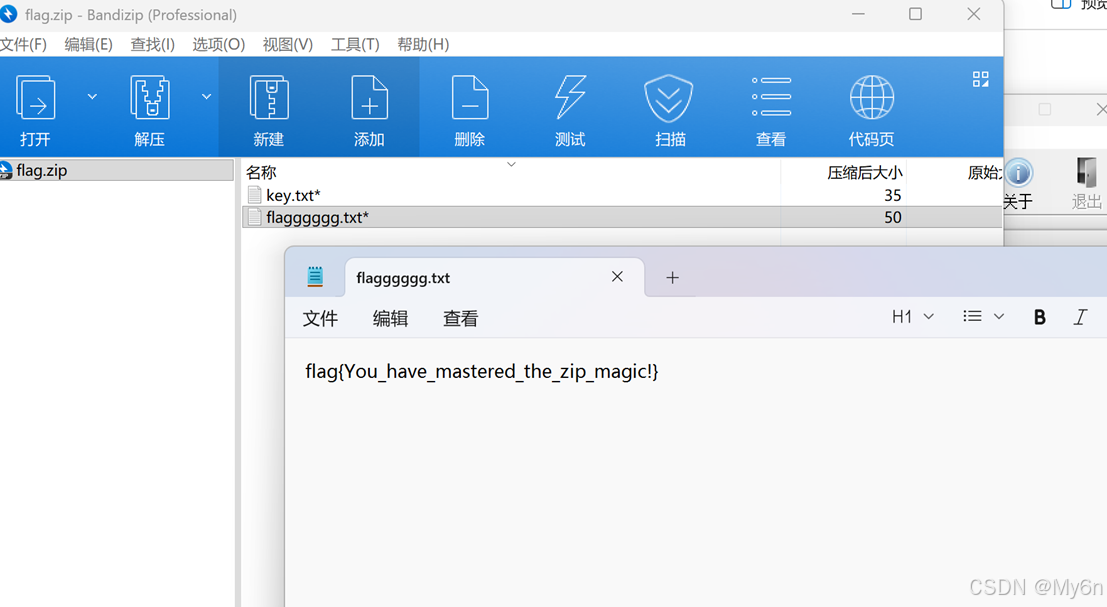

2、MISC城邦-压缩术

根据提示应该是6位数字加小写字母的密码

爆一下:ns2025

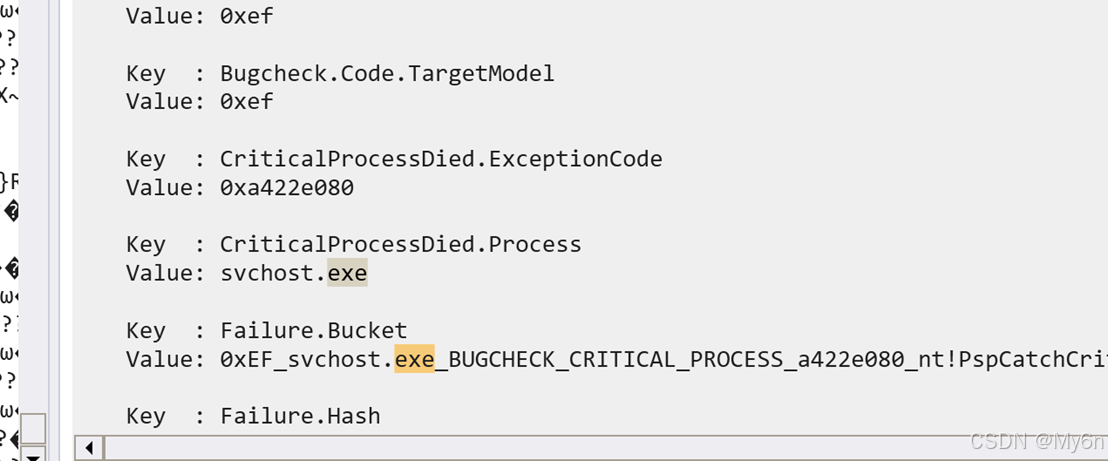

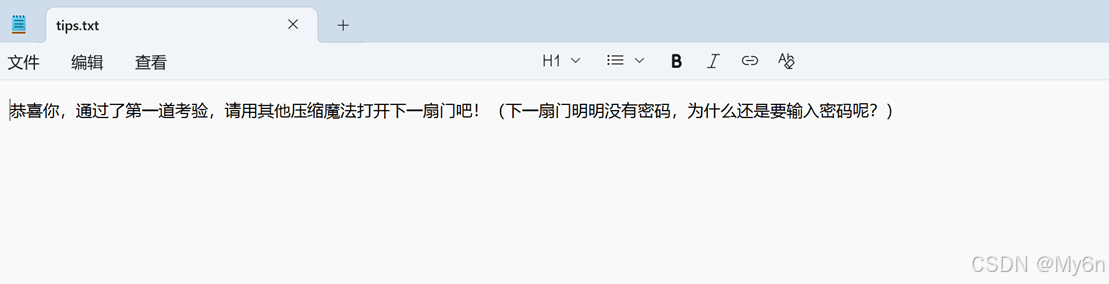

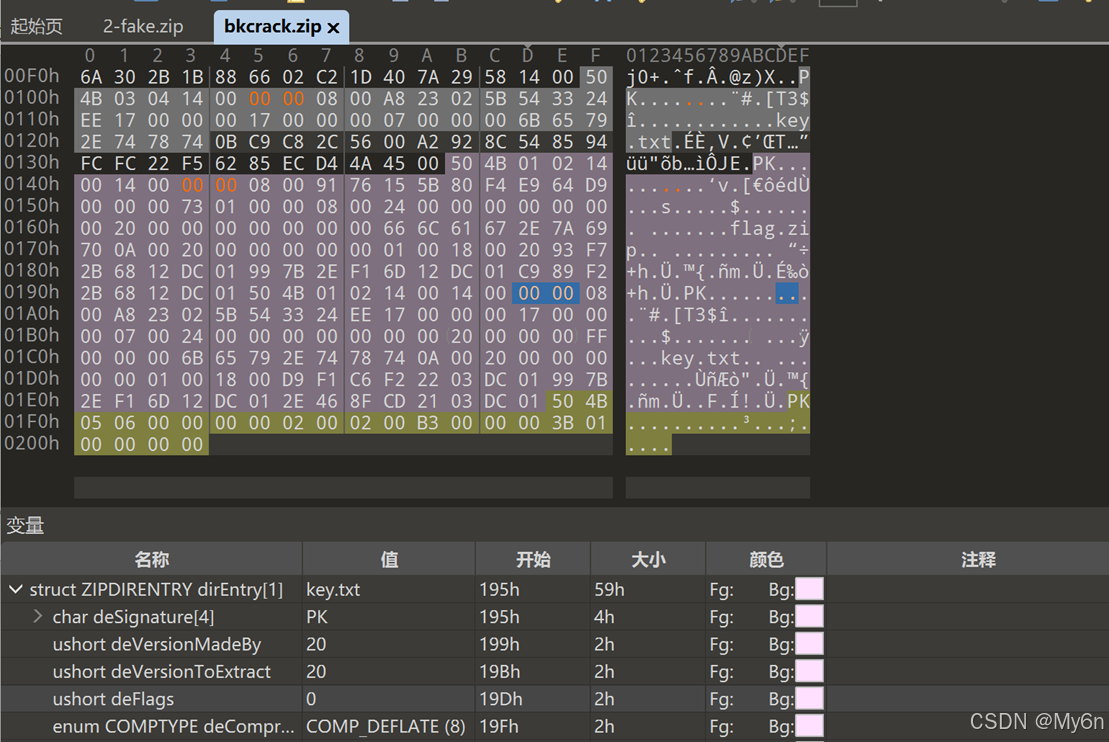

根据提示,伪加密

010处理一下

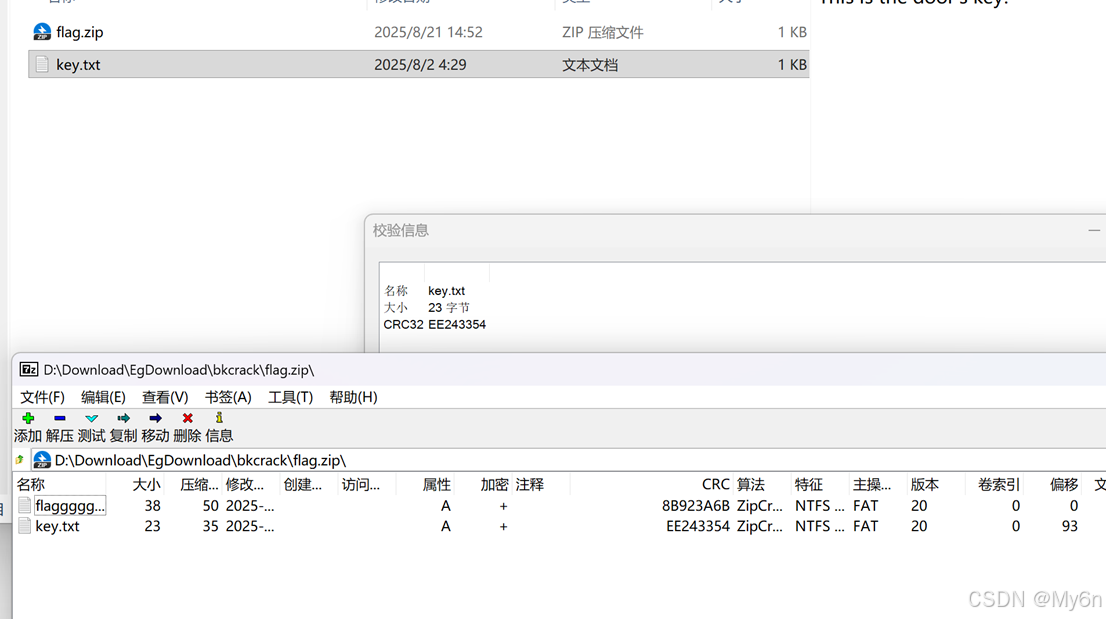

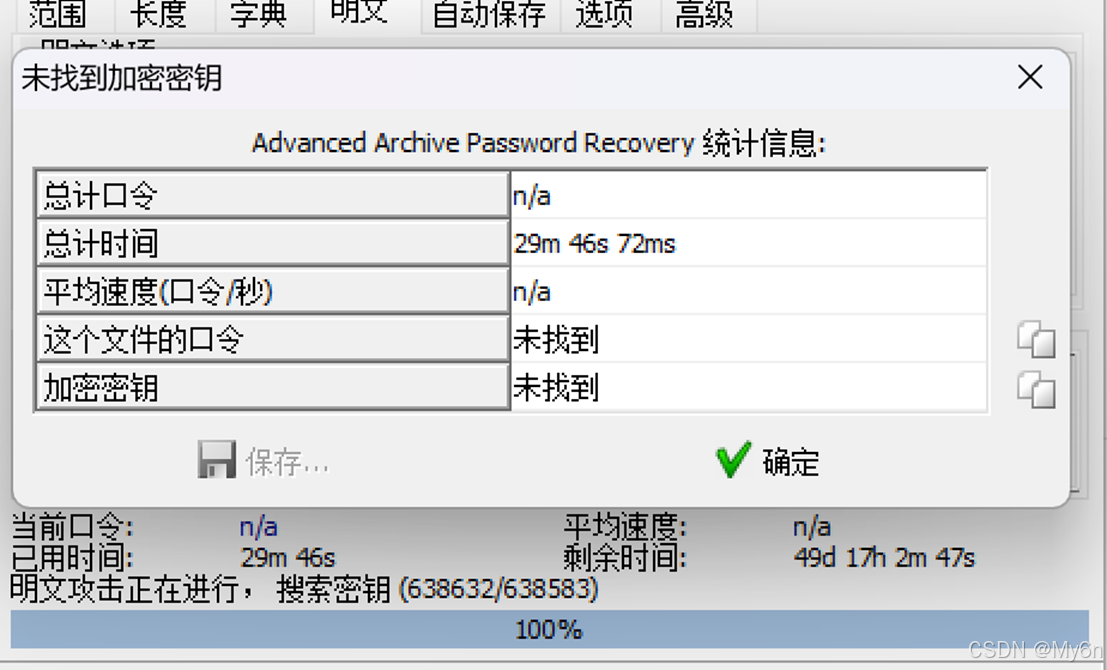

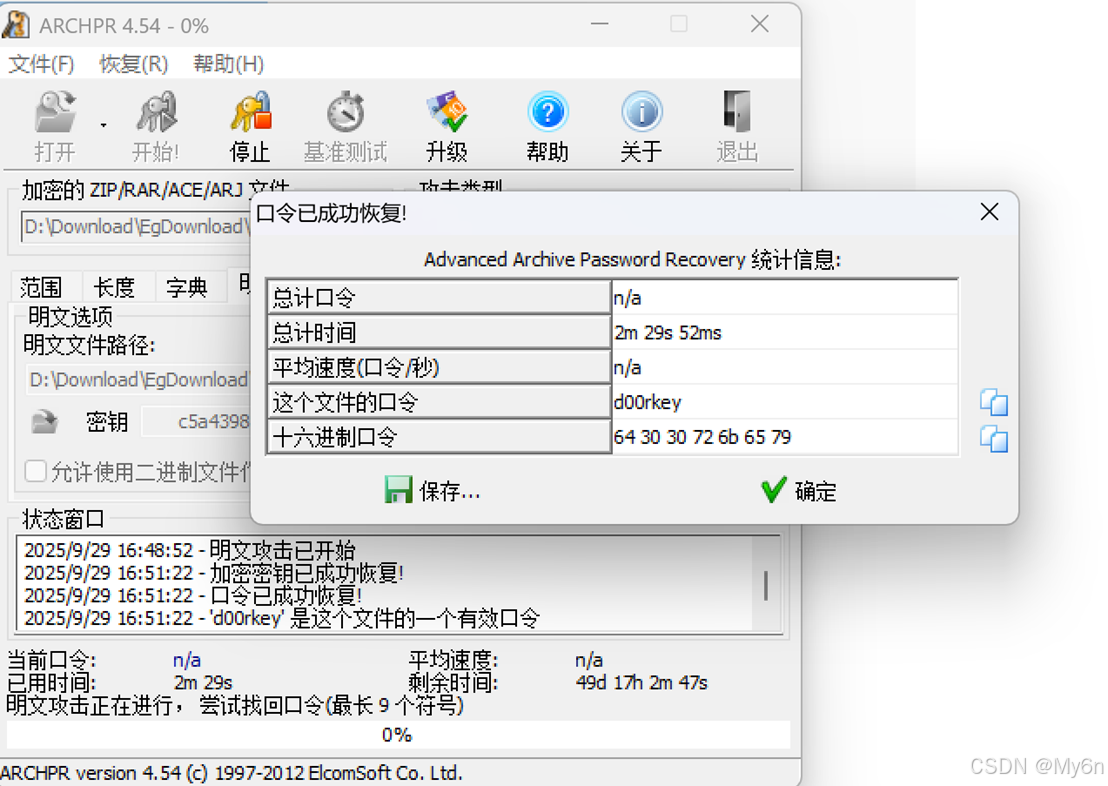

CRC一样,显然是明文攻击

第一次使用bandzip压缩的,没有成功

换用7z压缩,拿到密码:d00rkey

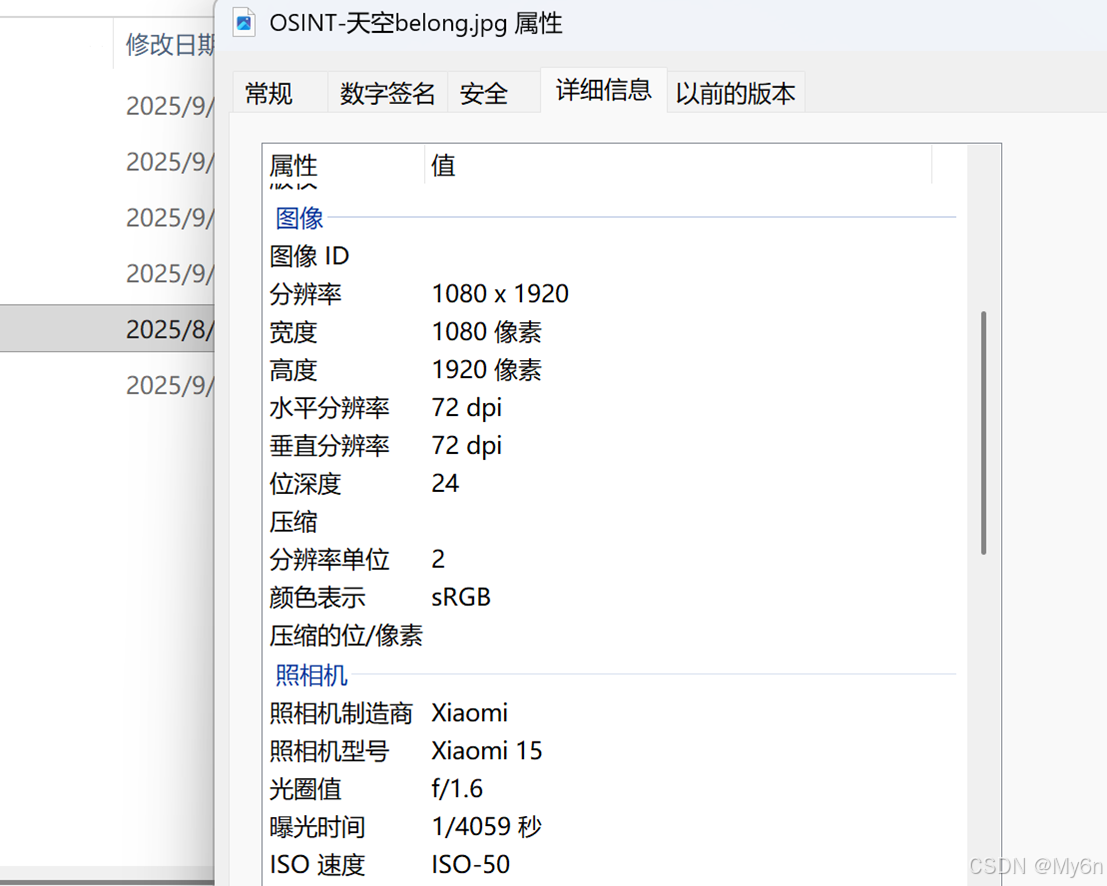

3、OSINT-天空belong

寻图,flag{航班号_当前已经经过的省会城市名称(**市)_所拍摄设备制造商}

相机制造商可以直接在文件属性看到

飞机编号也可以直接在图片看到:B-7198

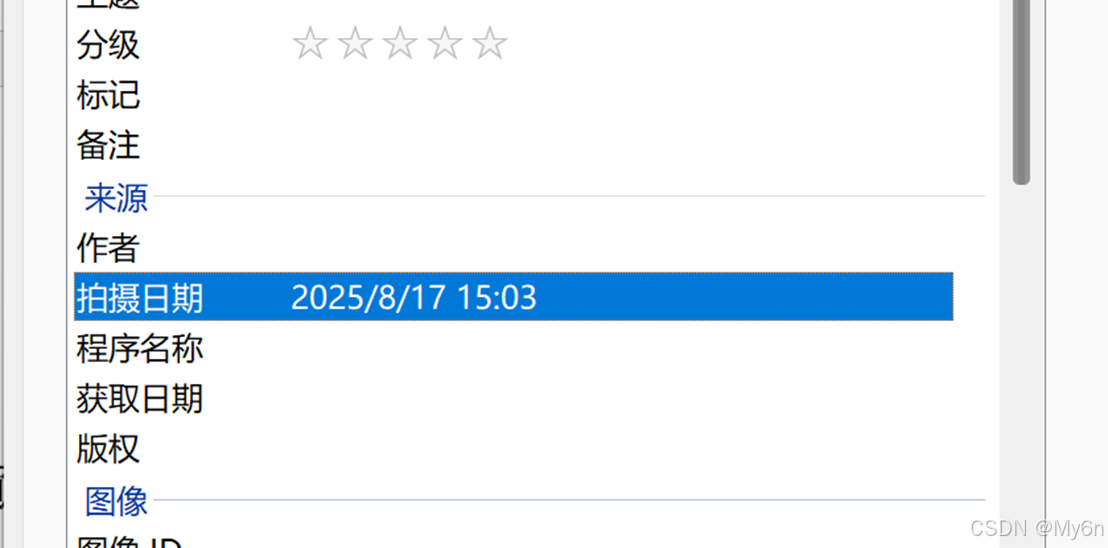

文件的拍摄时间是 2025.8.17 15:03

查询当日的航班

符合拍摄时间的只有遥墙->黄花

因为飞机到达时间是15:35,和拍摄时间很近了

期间经过城市也比较少

初步推断飞机此时应该在武汉

最终flag:

flag{UQ3574_武汉市_Xiaomi}

4、EZ_fence

题目提到了残缺,那么宽高估计有被修改,爆一下

确实下面还有东西

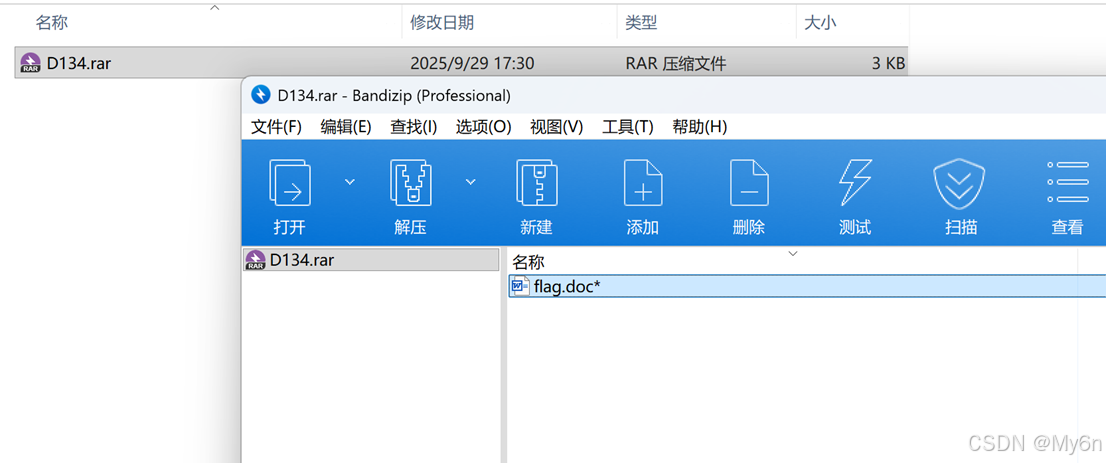

图片通过binwalk提取出了一个rar但是需要密码

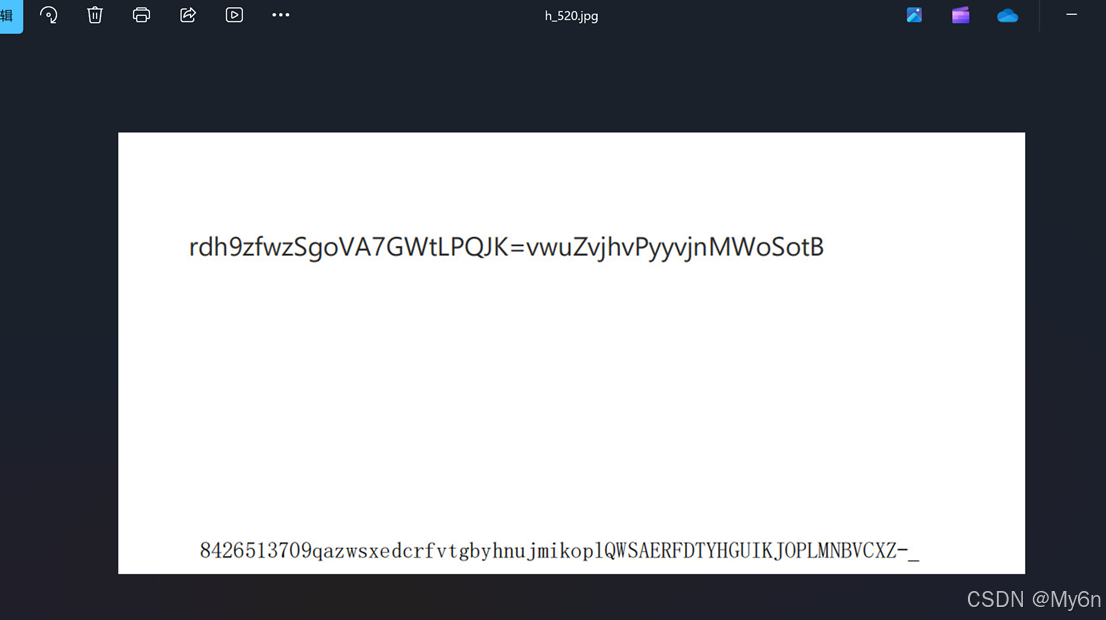

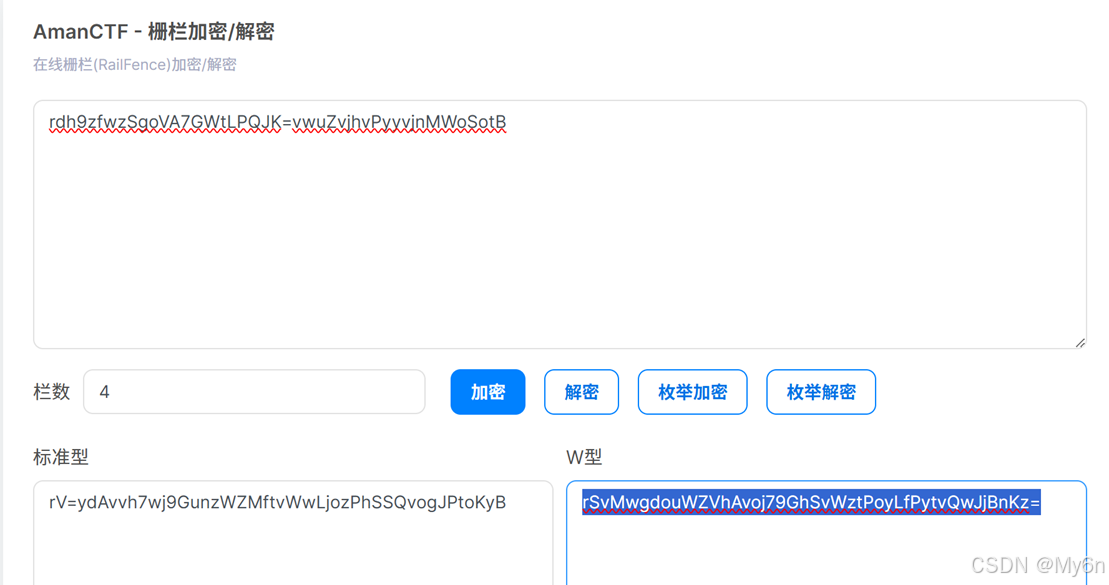

回到刚才的密文,题目提示fence,对应栏栅

四个钉子应该就是栏数

这个W型的看起来很像:

rSvMwgdouWZVhAvoj79GhSvWztPoyLfPytvQwJjBnKz=

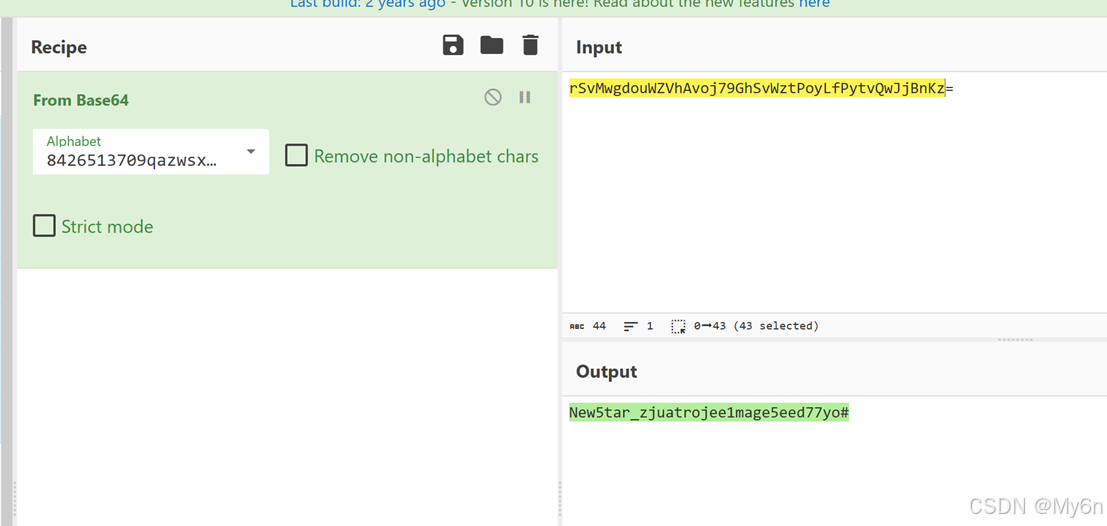

另一个行是64位:

8426513709qazwsxedcrfvtgbyhnujmikoplQWSAERFDTYHGUIKJOPLMNBVCXZ-_

到这里就很明显了是base64换表

注意码表的结尾字符转义一下

拿到rar密码:New5tar_zjuatrojee1mage5eed77yo#

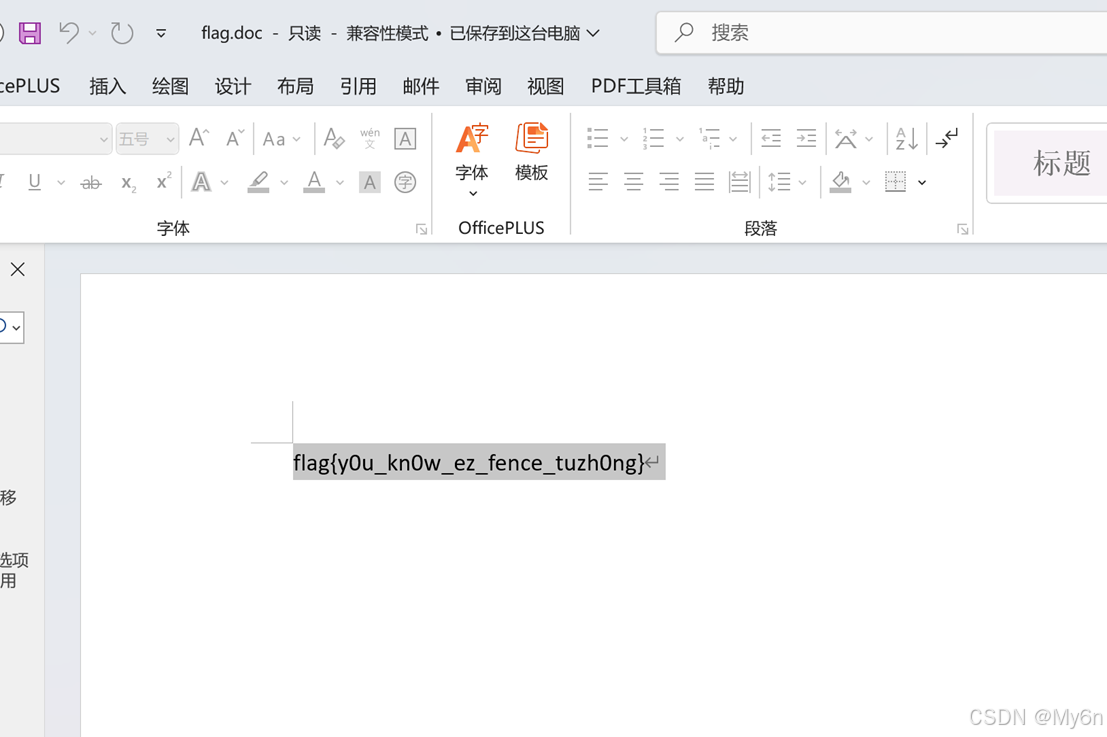

打开看到flag

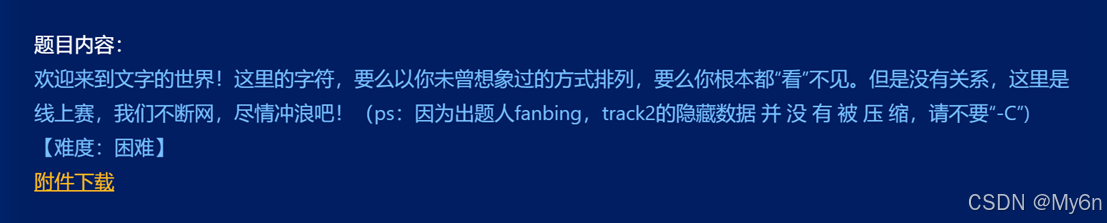

5、前有文字,所以搜索很有用

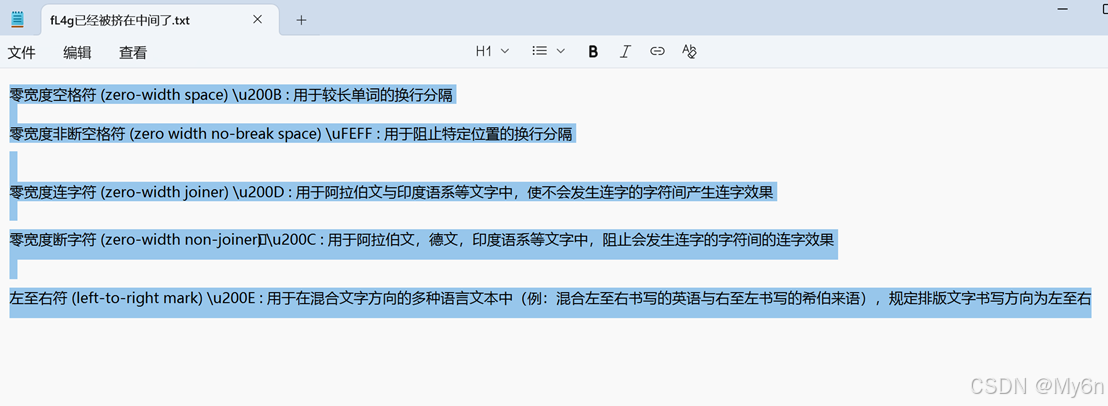

提示0宽

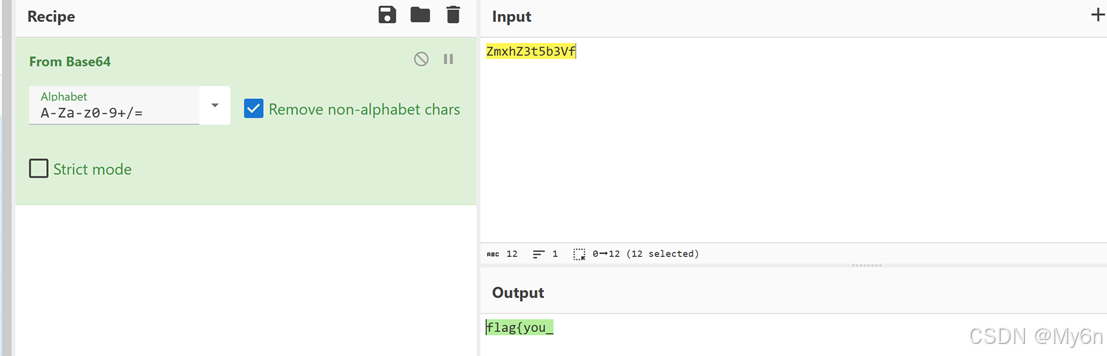

解一下拿到:ZmxhZ3t5b3Vf

显然是flag开头,解base64:flag{you_

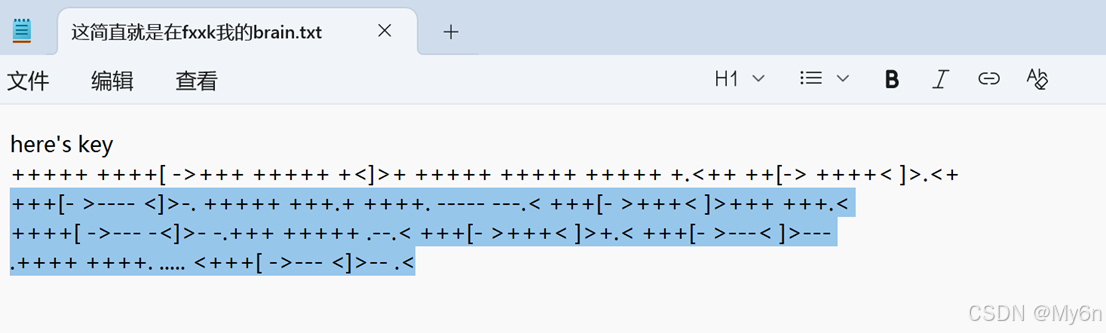

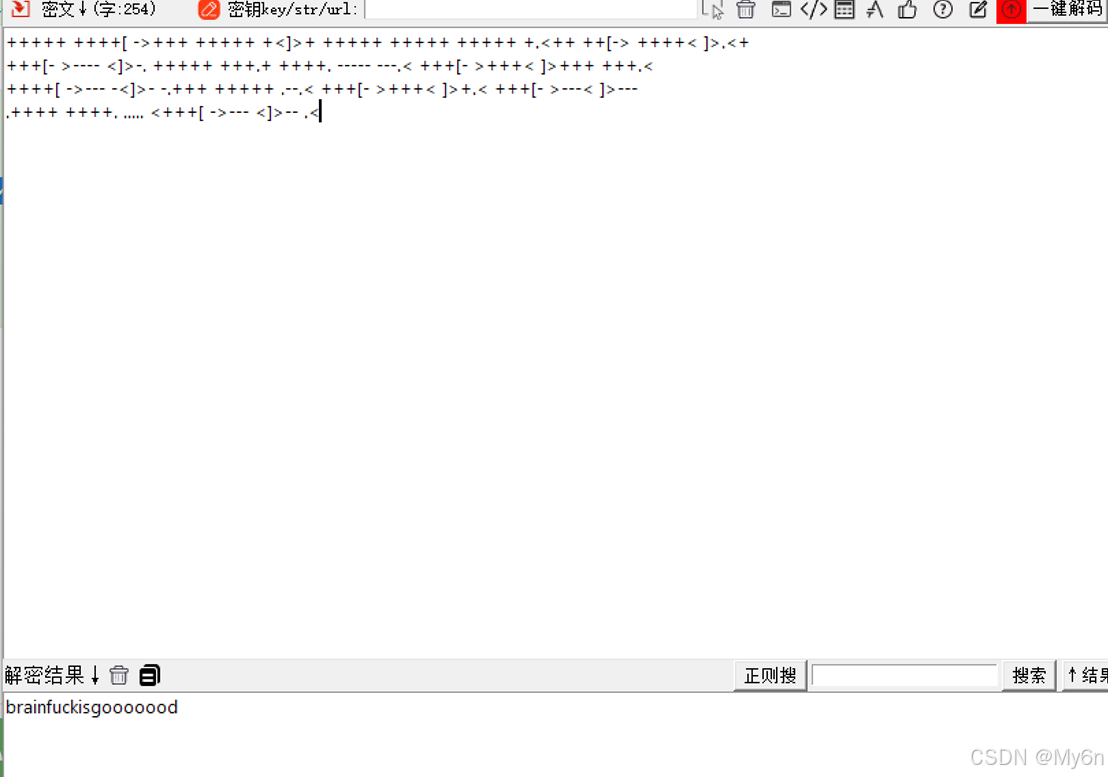

Part2有brainfuck

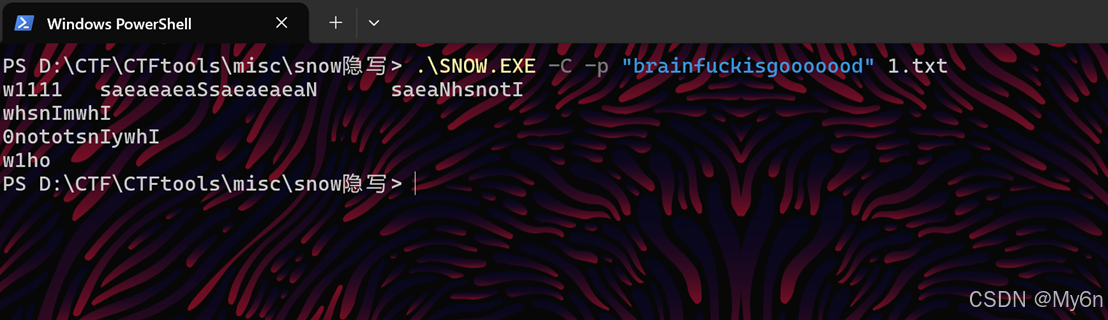

拿到key:brainfuckisgooooood

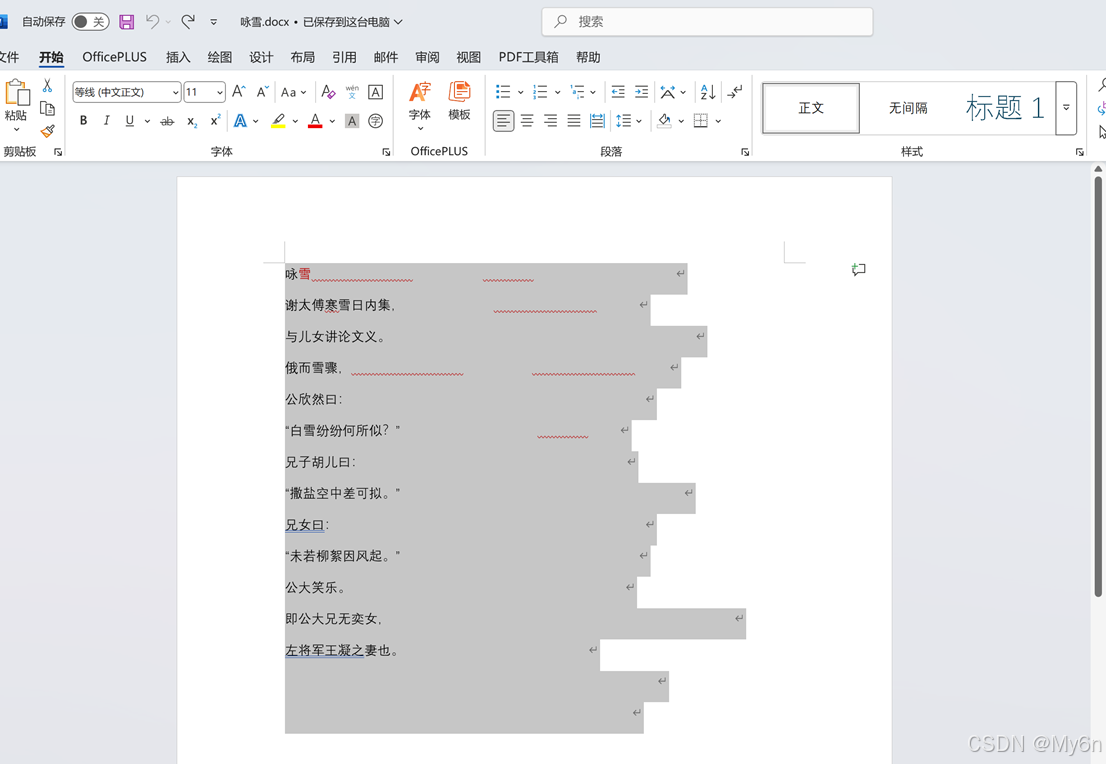

Docx典型snow隐写

将内容另存为1.txt,解密:

看着很奇怪

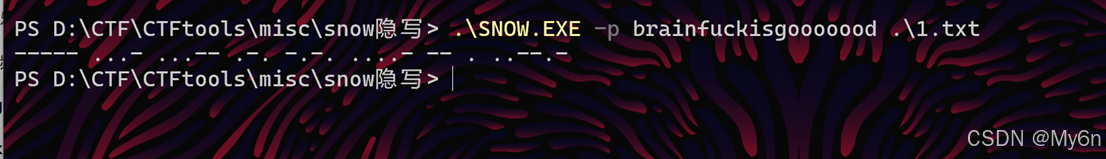

题目里其实有提示,去掉-C参数

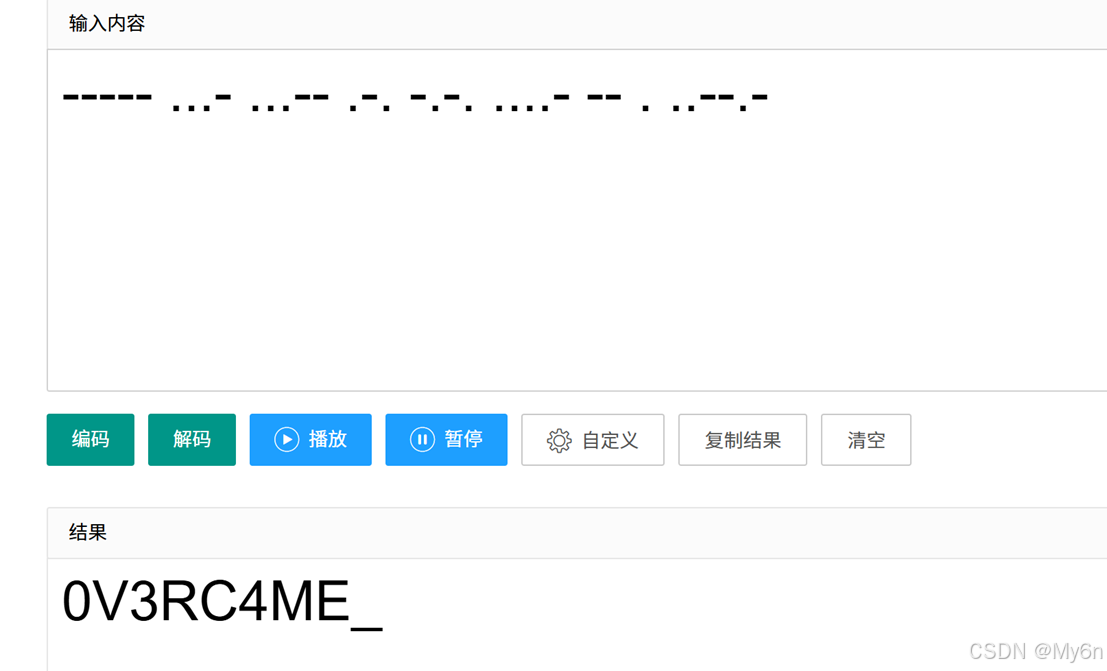

解摩斯密码:

拿到第二部分

flag{you_0V3RC4ME_

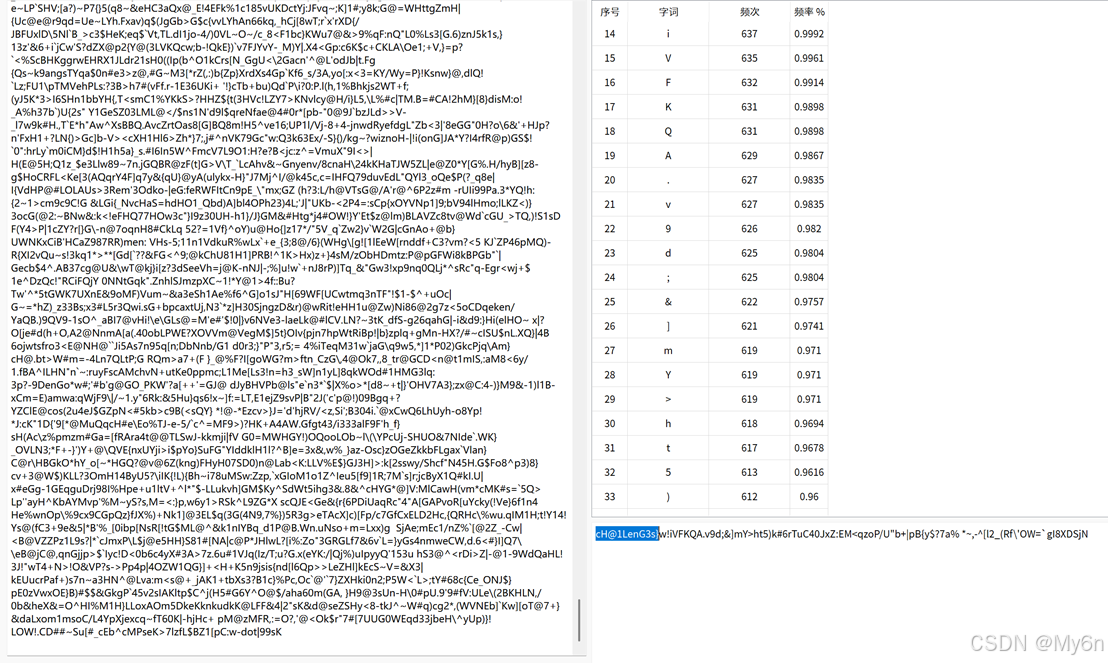

最后一部分很杂乱,统计一下字频

flag{you_0V3RC4ME_cH@1LenG3s}