在数字化浪潮席卷全球的今天,企业终端设备数量激增,操作系统多样化,网络安全威胁也日益复杂多变。从勒索软件、钓鱼攻击到零日漏洞,安全事件的发生往往在瞬息之间,而企业的响应速度直接决定了损失的大小。传统的安全防护手段,如定期扫描和被动响应,已难以应对实时突发的威胁。在此背景下,"安全事件实时预警" 成为企业安全体系的核心能力,而ManageEngine卓豪 Endpoint Central正是这样一款能够帮助企业实现这一目标的强大工具。

一、 实时预警:从"被动响应"到"主动防御"的变革

过去,许多企业的安全策略停留在"事后补救"阶段:在安全事件发生、甚至造成损失后,才进行分析和修复。这种模式的弊端显而易见------响应延迟、效率低下,且无法预防同类事件的再次发生。

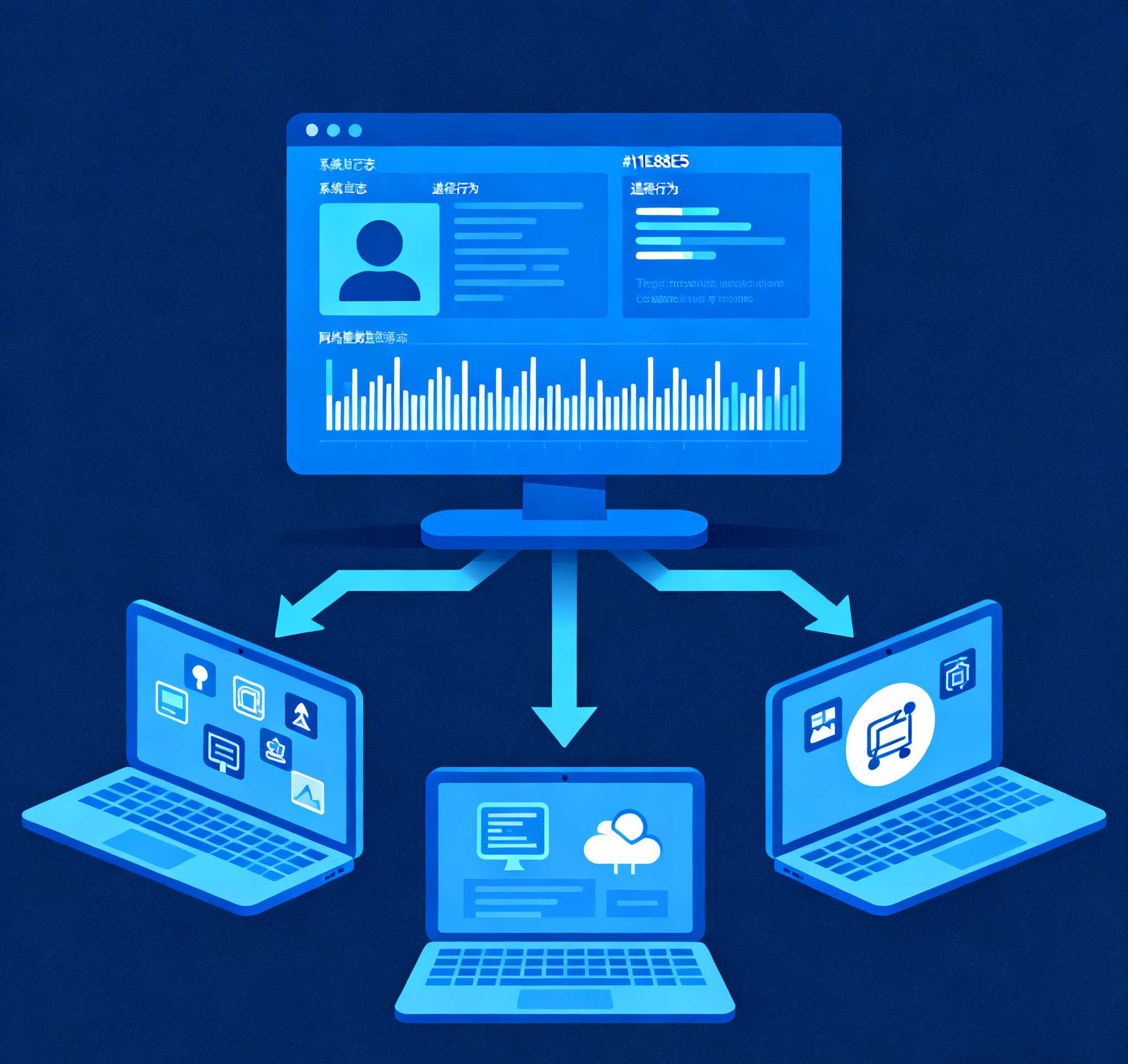

"安全事件实时预警" 的核心价值在于,它通过持续监控终端行为、网络流量和系统日志,利用智能算法实时分析潜在威胁,并在风险初现端倪时立即发出警报。这不仅能够帮助安全团队在攻击扩散前迅速介入,更能通过对预警数据的分析,预测未来的攻击趋势,从而实现从"被动响应"到"主动防御"的战略转变。

对于企业而言,实时预警不仅是一项技术能力,更是一种安全文化的体现。它意味着企业能够:

- 第一时间发现异常行为,如未经授权的访问尝试或数据外传;

- 快速识别漏洞利用,在攻击者得手前及时阻断;

- 动态调整安全策略,基于实时数据优化防护机制。

二、构建智能预警体系的关键要素

一个完善的实时预警体系需要具备以下几个核心要素:

持续监控能力

通过对终端设备的持续监控,实时收集系统日志、进程行为、网络连接等关键数据。一旦检测到异常活动,如恶意软件运行、可疑登录行为或违反安全策略的操作,系统会立即通过多种渠道推送告警信息,确保安全团队在第一时间获取情报。

智能分析机制

现代安全威胁往往隐藏在正常行为中,需要借助行为分析引擎和机器学习算法来识别异常模式。通过建立正常行为基线,系统能够精准检测偏离基线的异常活动,大大降低误报率,提高预警准确度。

快速响应流程

预警的最终价值体现在响应速度上。优秀的预警系统应当具备自动化响应能力,在发现威胁后能够自动执行预设的遏制措施,如隔离设备、终止进程等,为人工干预争取宝贵时间。

闭环管理机制

从预警发生到问题解决,需要形成完整的闭环管理。这包括事件的记录、分析、处置和复盘,通过不断优化预警规则和响应流程,提升系统的整体防护能力。

三、 场景应用:实时预警如何化解安全危机

场景一:勒索软件入侵预警

某企业员工在邮件中误点恶意链接,勒索软件开始加密本地文件。Endpoint Central实时监控到该进程的异常行为(如大量文件修改操作),立即触发高危告警。安全团队在1分钟内收到通知,并通过平台远程终止恶意进程、隔离设备,成功阻止了勒索软件横向扩散。

场景二:零日漏洞应急响应

某主流操作系统曝出零日漏洞,攻击者开始大规模扫描利用。Endpoint Central的漏洞管理模块在漏洞公开后迅速识别受影响设备,并自动部署临时缓解策略。同时,系统通过预警通知管理员优先修复相关终端,有效避免了潜在的数据泄露。

场景三:内部威胁监测

一名即将离职的员工试图批量下载核心客户资料。Endpoint Central检测到异常数据外传行为,实时触发预警并自动阻断传输。安全团队随后介入调查,避免了敏感信息泄露。

结语:安全无小事,预警即先机

在网络安全威胁常态化的时代,等待事件发生再响应无疑是一种巨大的冒险。"安全事件实时预警" 不仅是技术需求,更是企业稳健运营的战略保障。ManageEngine卓豪 Endpoint Central以其强大的实时监控、智能分析和快速响应能力,帮助企业化被动为主动,真正实现"防患于未然"。