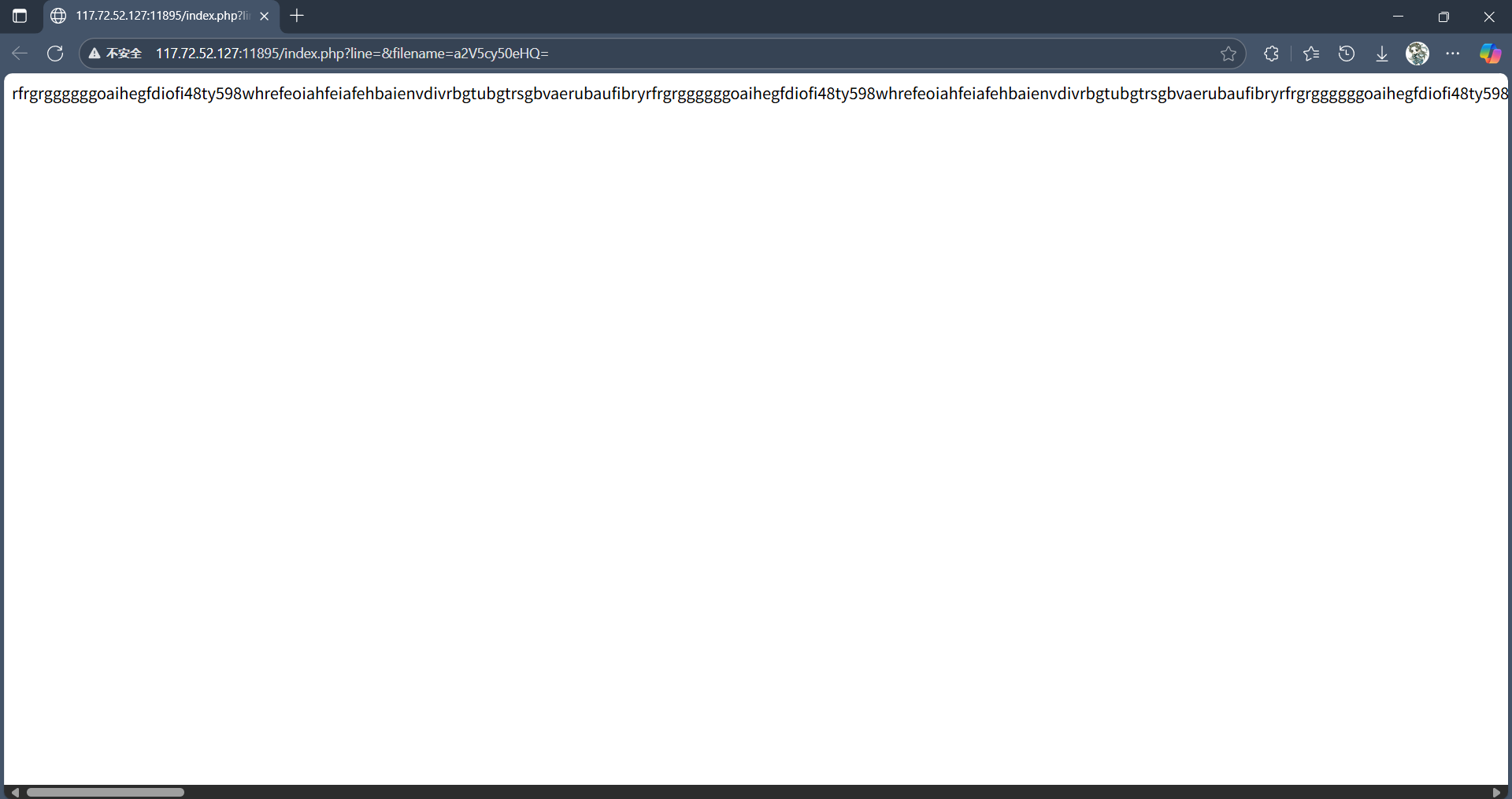

打开题目,是一堆不知道啥玩意

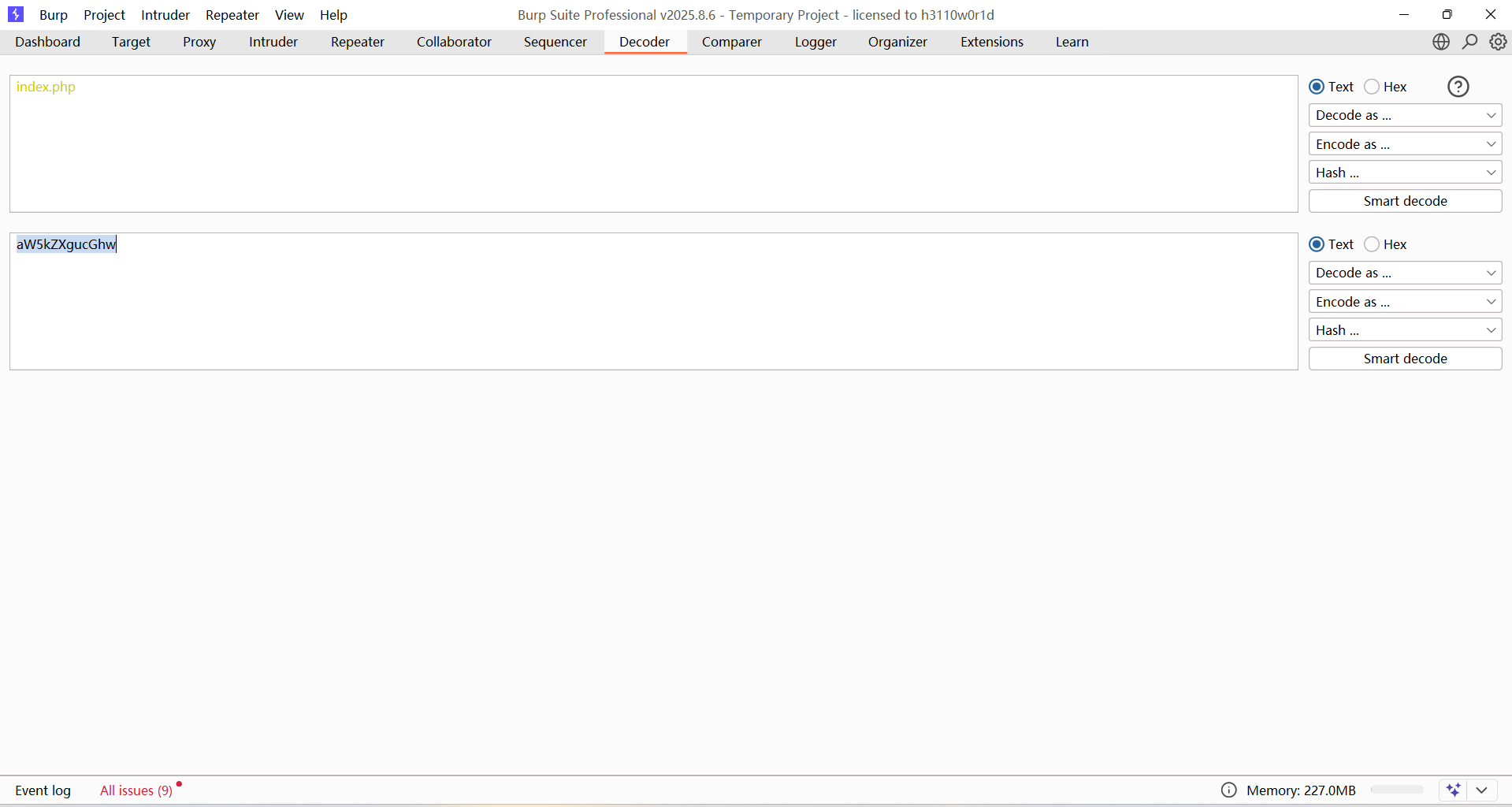

但是发现了url框中有一段显眼的东西

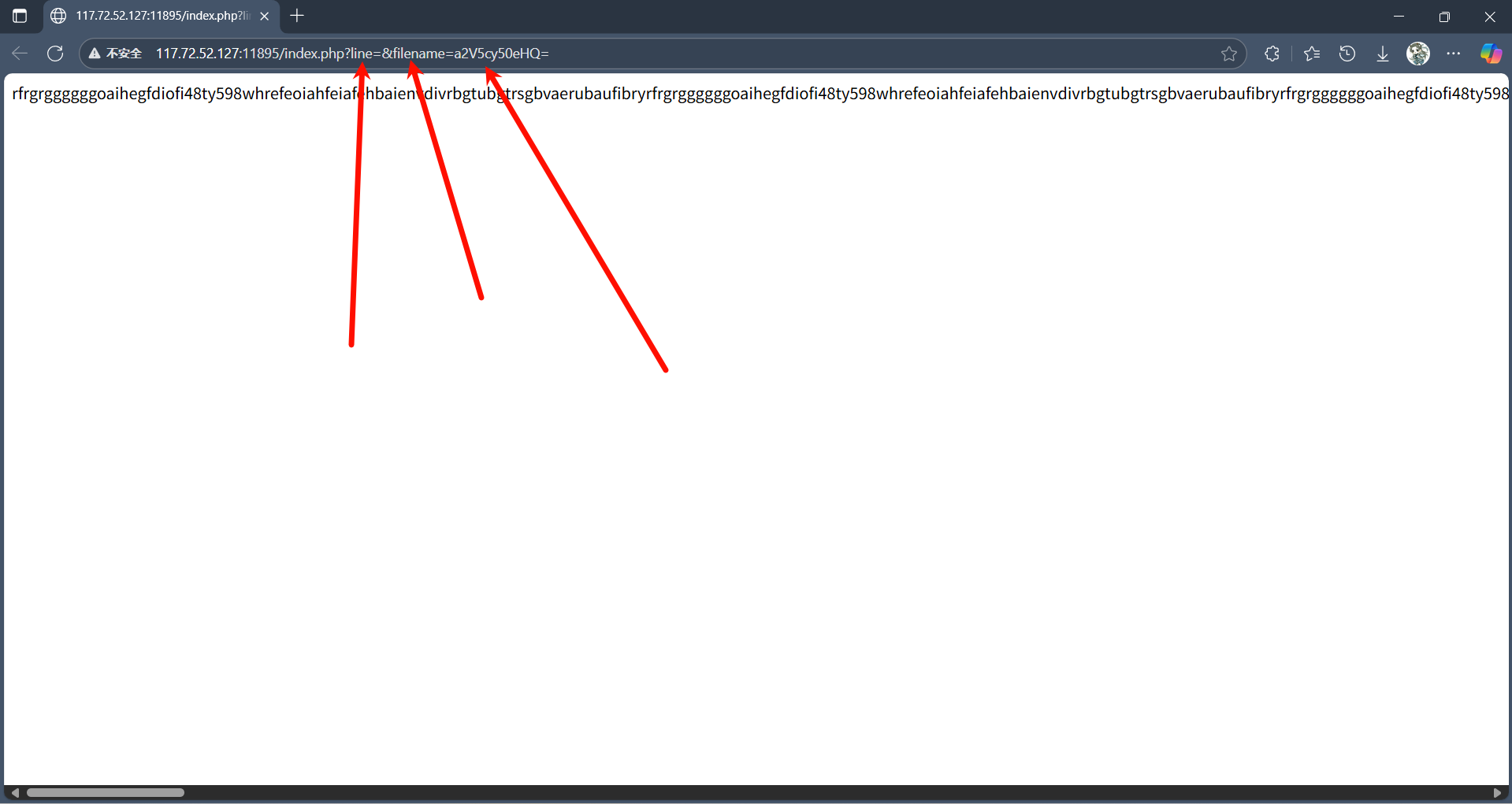

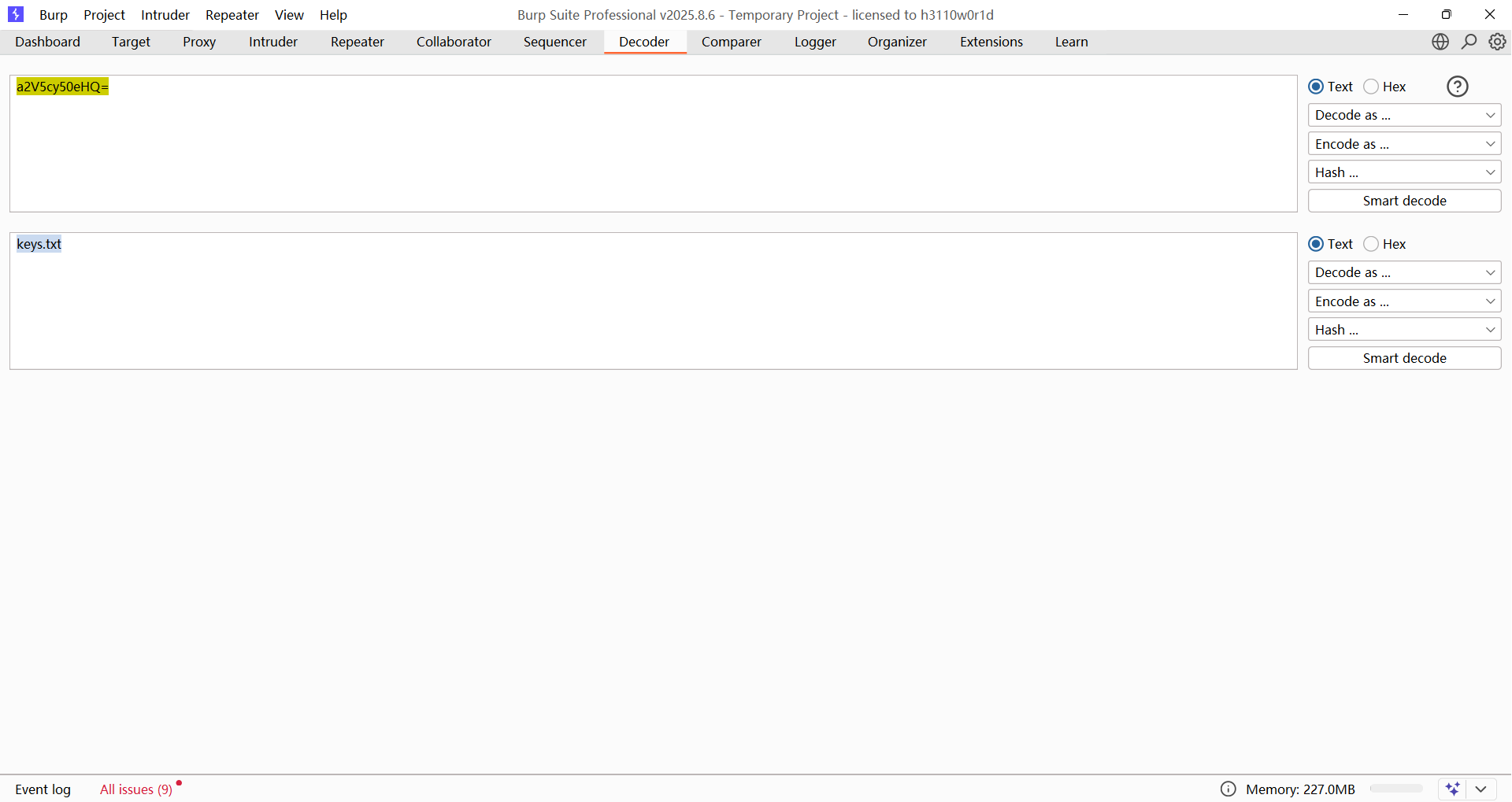

看到一段base64编码,试试看,解码后得到 keys.txt

观察一下发现这玩意不就是filename=keys.txt,然后line就是行的意思嘛。

?line=&filename=a2V5cy50eHQ=在keys.txt中,我试了一下line=1或者2、3,都没有内容

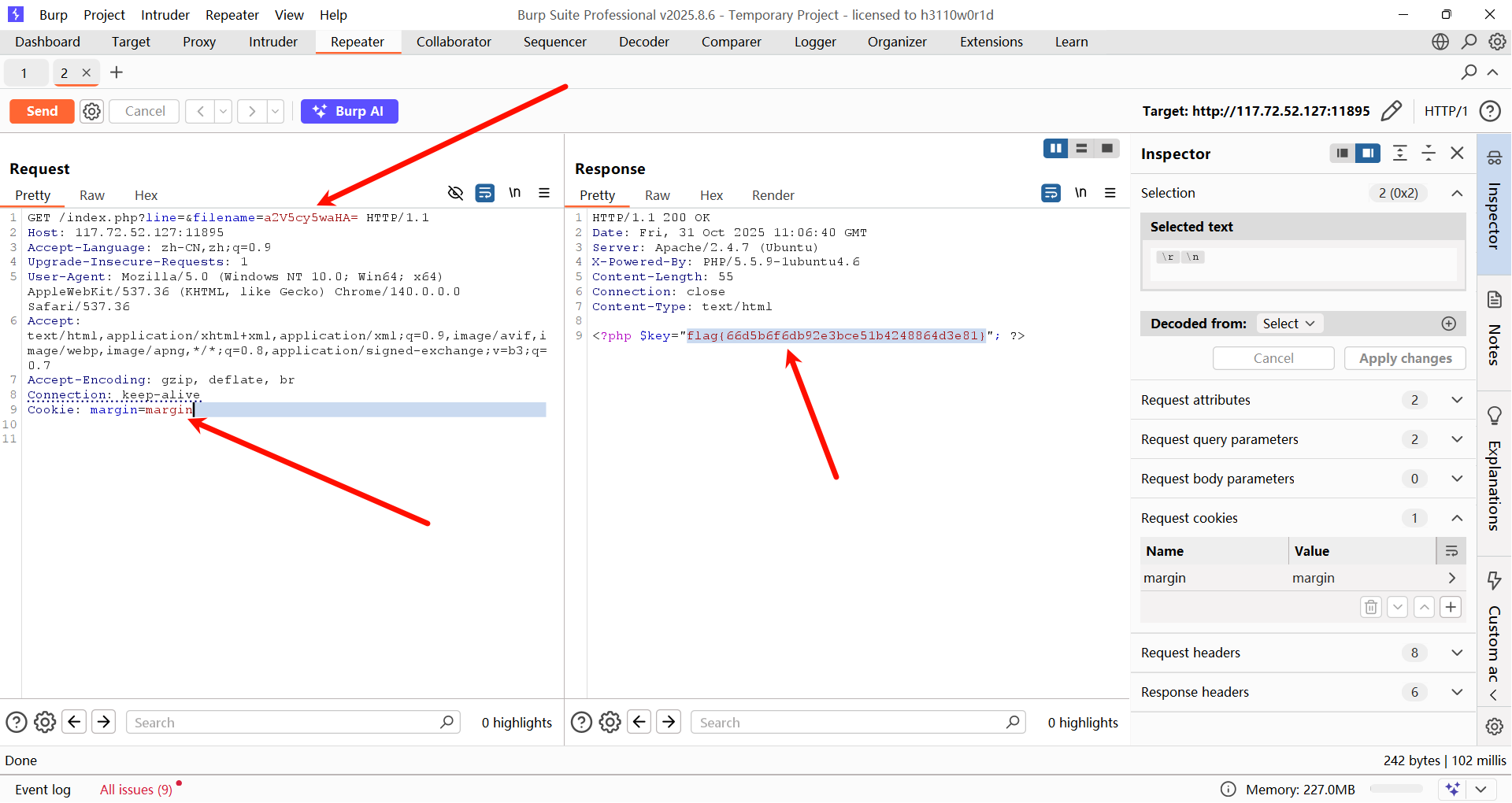

但是我想到,能不能试一下让filename=index.php,看看能不能得到源代码。在此之前,还需要将index.php进行base64编码。

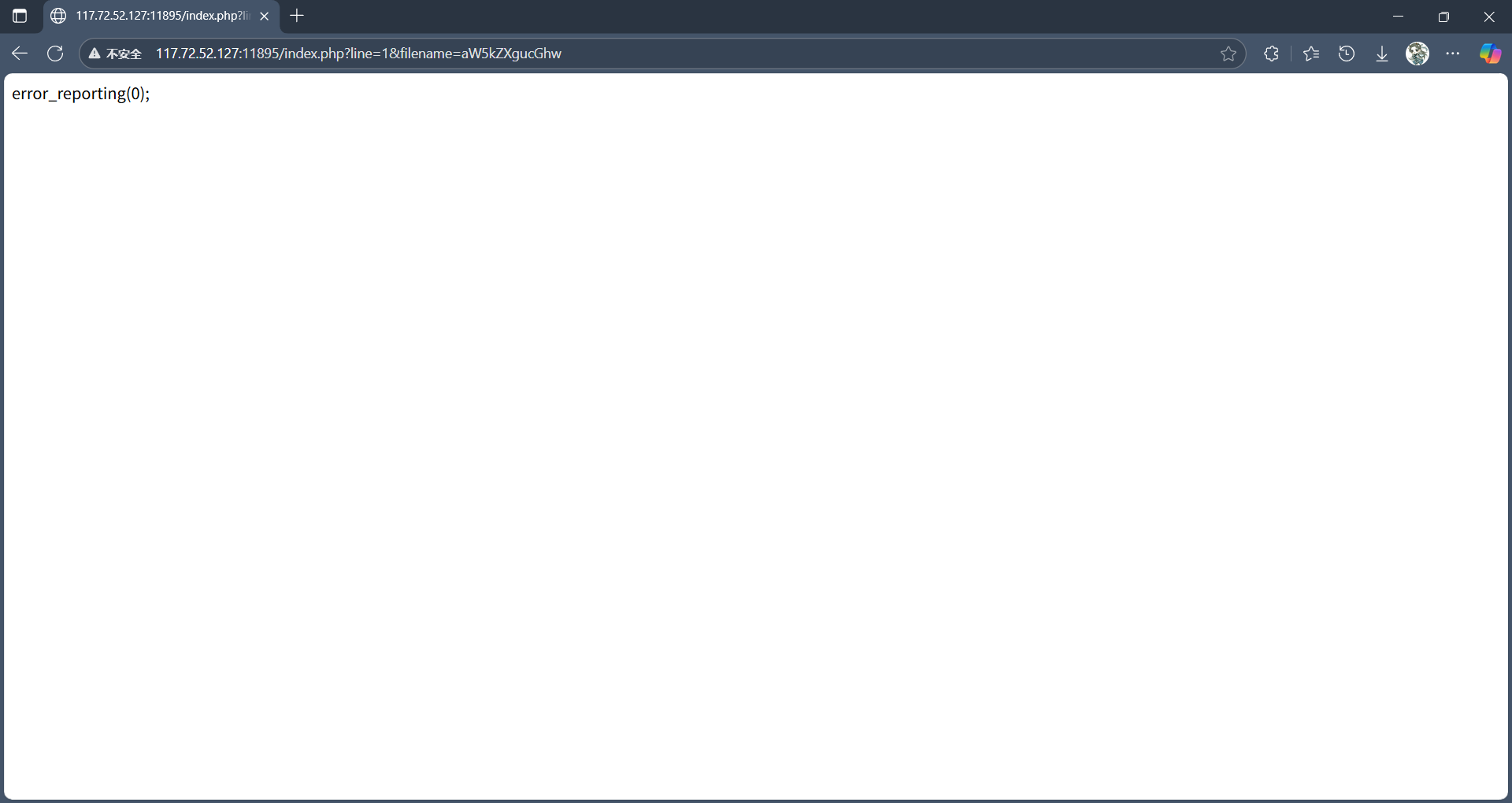

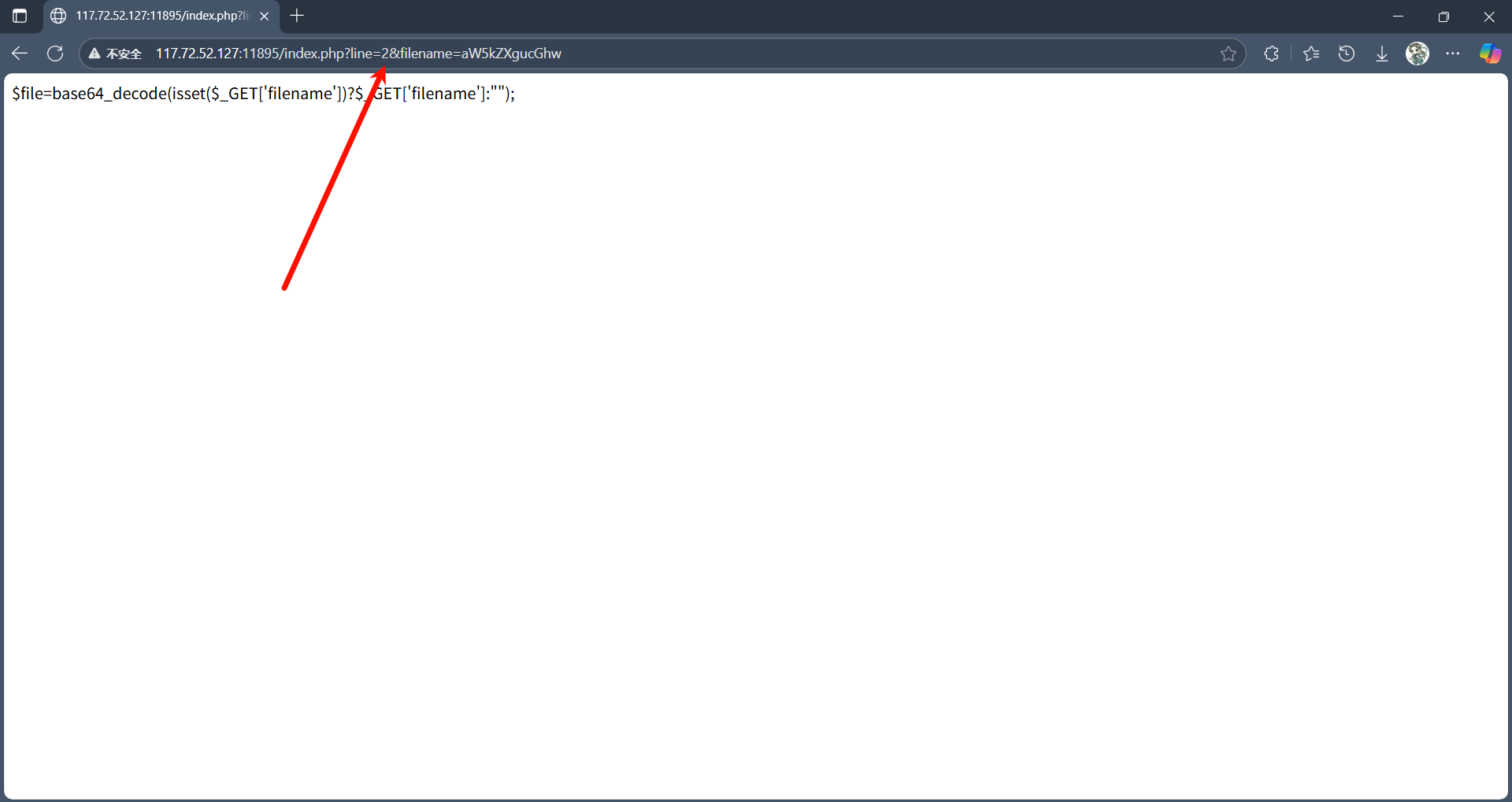

试试就试试,来了,真的有,那么接下来就只需要切换line的行数即可,

接下来,能读到源代码不就好起来了嘛

最后,根据源码提示,我们知道只需要将filename=keys.php的base64编码的同时,再将cookie改成margin=margin就能得到flag了。