拒绝"屎山"堆积:在 Kiro 中重构"需求-代码"的血缘关系

Kiro介绍

Kiro是亚马逊云科技于推出的专为AI Agent设计的集成开发环境(Agentic IDE),支持开发者完成从概念构想到生产部署的全流程开发。采用规范驱动开发(Spec-Driven Development)理念,核心功能包括Specs(结构化需求文档生成)和Hooks(自动化触发器),支持双模式交互与原子化控制回滚机制。其开发流程分为需求定义、技术设计和任务实施三个阶段,兼容主流编程语言及VS Code插件生态。

我们都经历过那种时刻:面对一个三个月前写的模块,不仅看不懂代码逻辑,连当初的需求文档都在 Confluence 的角落里发霉了。代码和需求之间的断裂,是软件工程里最大的"熵增"来源。我们花了太多时间在"翻译"上------把模糊的想法翻译成文档,把文档翻译成代码,再把代码翻译给测试听。

在这个所谓的 AI 编程时代,大多数工具只是在帮我们更快地堆砌代码块,却很少有人关心代码背后的"意图"是否从一开始就被正确捕获。

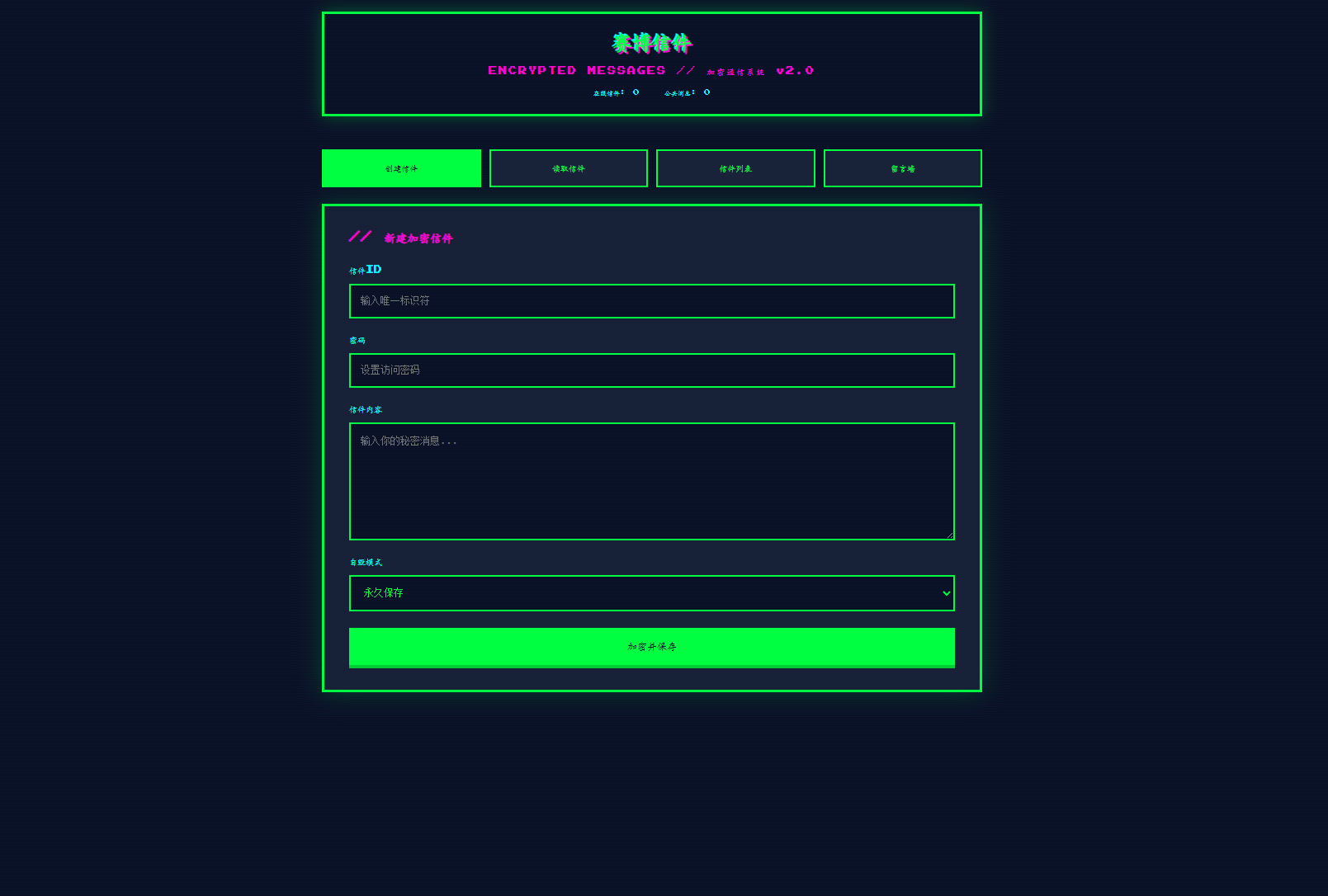

最近,我用亚马逊云科技的 Kiro 构建了一个端到端加密消息系统------Cyber Letter(赛博信件) 。我想聊的不是它炫酷的像素风界面,而是我在 Kiro 中体验到的一种全新的开发范式:Spec-Driven Development(规范驱动开发)。在这个过程中,我没有写一行传统的 CRUD 样板代码,但我构建了一个经过形式化验证的、高安全性的应用。

这也是我在 Kiro 开发集训营中想分享的核心观点:Vibe Coding 不是盲打代码,而是让 IDE 理解你的业务灵魂。

1. 告别"口头君子协定":当需求成为代码的一等公民

在传统开发中,需求文档是死板的 text,代码是活的 logic。两者除了靠开发者的脑补,没有任何物理连接。

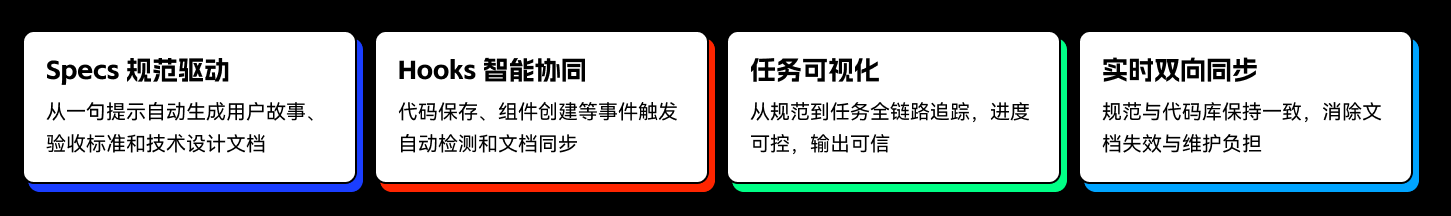

在 Kiro 里,一切始于对话,但止于 Specs(规范)。

当我输入"我要做一个基于 Web 的端到端加密消息系统,支持阅后即焚"时,Kiro 并没有直接甩给我一堆 index.html,而是生成了一份结构化的需求清单。这不是简单的 Markdown,这是 Kiro 理解项目的"基石"。

在 Cyber Letter 的开发中,我定义了一个核心逻辑:"信件在达到阅读次数上限后必须物理销毁"。在 Kiro 的 Specs 中,这被定义为一个不可通过的硬性约束。

yaml

# Kiro 生成的 Spec 片段示例(伪代码示意)

Feature: Message Self-Destruction

Rule: Max Read Count Enforcement

Given: A message with read_limit = N

When: The message is accessed for the (N+1)th time

Then:

- The server must return 404 or 410

- The encrypted payload must be purged from local storage这带来的改变是本质的:IDE 开始"懂"业务了。 它不再是在猜测我想写什么变量名,而是在帮我维护业务逻辑的完整性。

2. 质量内建:AI 写代码不可怕,可怕的是它写出了 100% 的测试覆盖率

很多资深架构师排斥 AI 编程,理由很充分:AI 生成的代码虽然跑得通,但往往经不起边界情况的推敲。尤其是加密系统,一个 null 值的处理不当就可能导致密钥泄露。

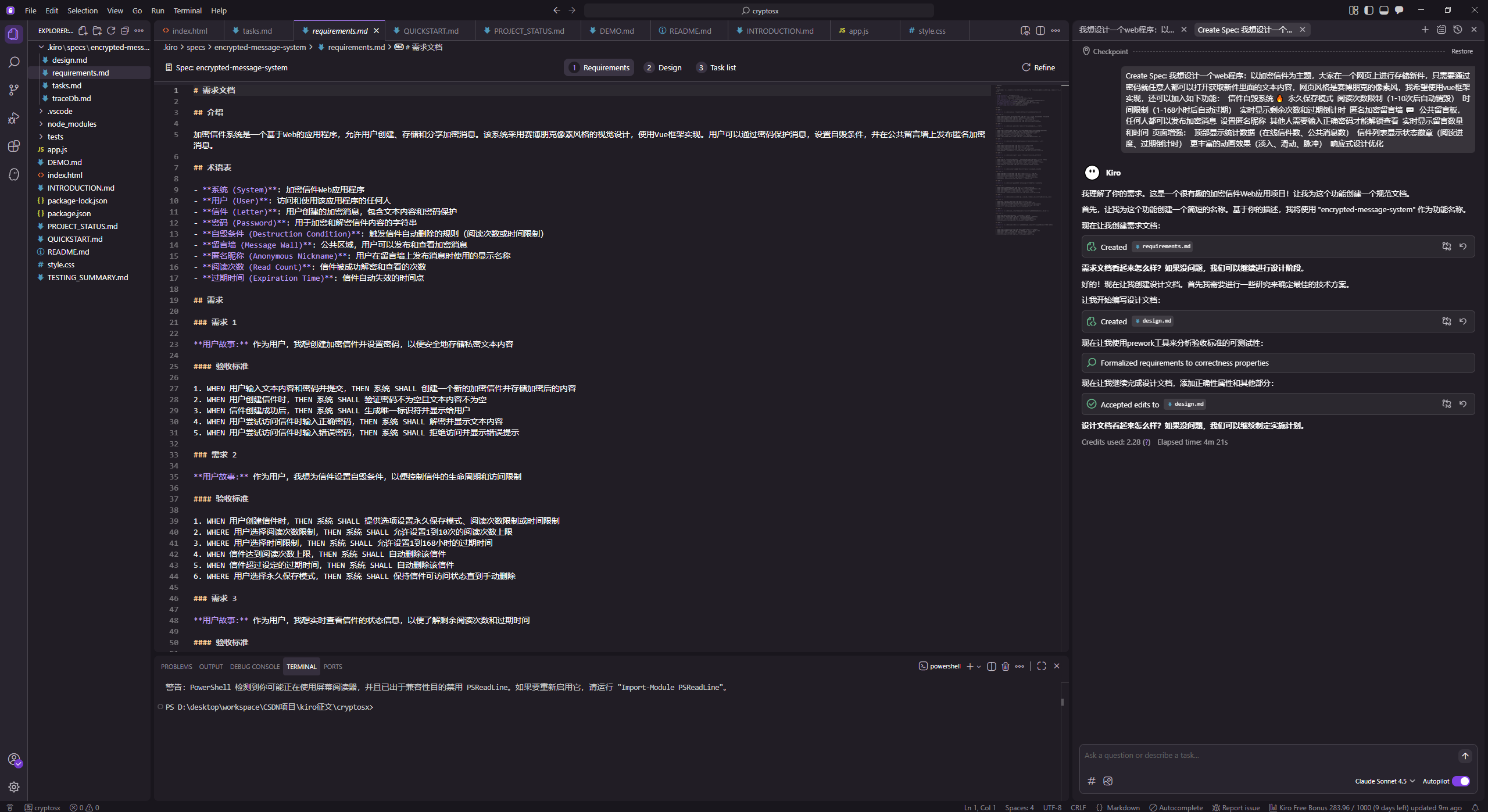

在 Cyber Letter 项目中,我做了一个大胆的尝试:让 Kiro 自己写代码,并自己证明代码是对的。

这里用到了 Kiro 极其硬核的一个能力------基于 fast-check 的基于属性的测试(Property-Based Testing) 。

传统测试是我们写 10 个用例测 10 种情况。而 Kiro 帮我生成的测试代码,是定义了"属性(Property)"。比如对于加密模块,我们不需要穷举所有字符串,而是定义一个数学真理:

"对于任何非空字符串 S 和密码 P,

Decrypt(Encrypt(S, P), P)必须严格等于S。"

Kiro 自动生成了如下的测试逻辑,并在几秒钟内运行了上百次随机迭代:

javascript

// 属性测试示例:加密解密往返一致性

// 这段代码由 Kiro 辅助生成,用于形式化验证核心逻辑

fc.assert(

fc.property(

fc.string(), // 随机生成任意字符串

fc.string({ minLength: 1 }), // 随机生成任意非空密码

(text, password) => {

const encrypted = crypto.encrypt(text, password);

const decrypted = crypto.decrypt(encrypted, password);

return decrypted === text; // 验证"往返性"这个不变式

}

),

{ numRuns: 100 } // 运行 100 次随机验证

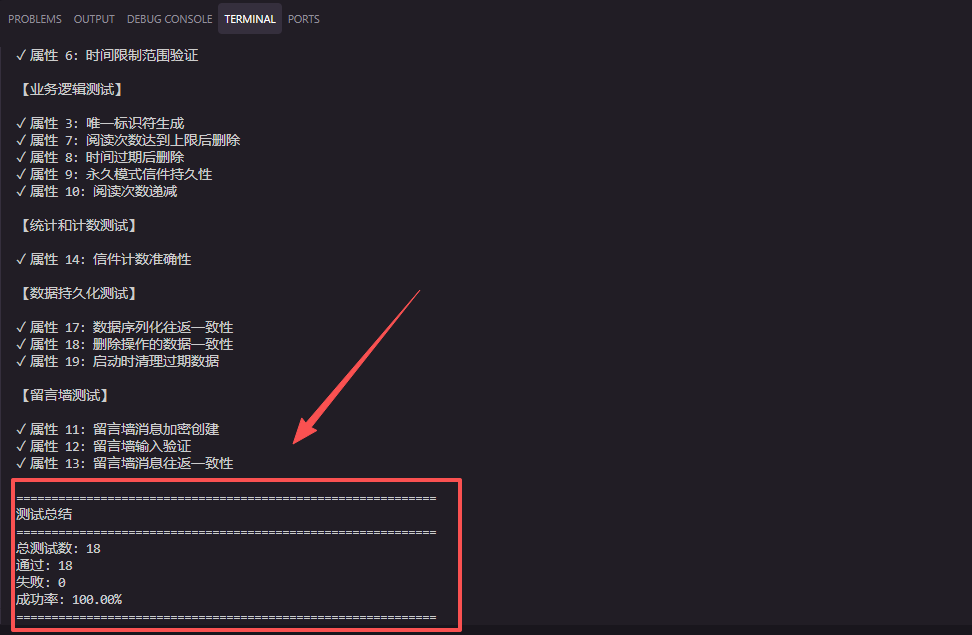

);在开发过程中,Kiro 甚至敏锐地发现了我早期代码中对"空字符串"处理的 Bug。这不是简单的 Lint 检查,这是逻辑层面的降维打击。最终,Cyber Letter 的核心模块达到了 100% 的测试覆盖率 ,通过了 18 个基于属性的测试 ,验证了 1800+ 次迭代。

3. 视觉与交互:当赛博朋克遇见 Vibe Coding

后端逻辑稳固了,前端怎么办?Cyber Letter 的定位是"赛博朋克像素风"。

通常作为后端出身的架构师,我调整 CSS 的时间通常是写 Go 代码的三倍。但在 Kiro 里,这种体验被称为 Vibe Coding------一种心流状态。

我只需要在 Specs 里描述:"界面要有 CRT 显示器的扫描线效果,主色调是霓虹蓝 (#00f0ff) 和洋红 (#ff00de),字体要用 Press Start 2P。"

Kiro 利用 Hooks 机制,在我更新 Specs 的瞬间,自动调整了前端组件的样式代码。它甚至帮我实现了标题文字的 Glitch(故障)动画效果。我不需要去查 CSS clip-path 的语法,我只需要作为"产品经理"去验收视觉效果。

4. 架构师的视角:从"搬砖"到"设计"

这次开发经历,让我重新思考了架构师在 AI 时代的定位。

以前,我们以"代码量"论英雄。但在使用 Kiro 的这 30 分钟里,我没有在写重复的 boilerplate code。我的精力主要花在了:

- 定义 Specs:思考业务的边界在哪里?(比如:自毁倒计时是基于服务器时间还是客户端时间?)

- 审查 Properties:系统的安全底线是什么?(比如:密码绝对不能明文传输。)

Kiro 实际上是一个 Agentic IDE cite: 8cite_start,它把我们从实现的细节中解放出来,逼着我们去思考更高维度的问题。它提供的 Hooks(自动化触发器) 和 实时双向同步 机制,消除了文档失效的顽疾。如果我修改了代码逻辑,Kiro 会提示我 Specs 已过时;反之亦然。

这才是企业级开发真正需要的"降本增效"。不是让你少敲几个键,而是让你的项目从第一天起就拥有清晰的骨架和可追溯的灵魂。

写在最后

Cyber Letter 这个项目,代码量不到 3000 行,但它包含了一个现代软件工程的完整要素:形式化验证、端到端加密、响应式设计和自动化文档。而在 Kiro 的辅助下,这一切在半天内就完成了从 0 到 1 的落地。

带上你的想法(Specs),剩下的交给 Kiro。