做 iOS 安全一段时间后,很容易形成一个误区:只要二进制够复杂、符号被混淆,应用就安全了。

但真正被频繁修改、替换、二次打包的,往往不是 Mach-O 本身,而是 IPA 里的资源和文件。 图片、JSON、HTML、JS、配置文件,这些内容对攻击者来说更直观,也更好下手。

如何保护 iOS IPA 文件中的资源与文件安全,本质上是一个流程问题。

从实际项目看,资源通常是怎么被利用的

在一次比较典型的排查中,我们发现攻击者的路径大致是:

- 解包 IPA

- 直接通过文件名定位关键资源(如

pay_config.json、vip.js) - 修改内容或整体替换

- 重新签名并分发

整个过程不涉及复杂逆向,成本低、成功率高。

这也是为什么单纯依赖代码混淆,很难覆盖这类风险。

资源安全的前提,是"别让人一眼看懂你在干什么"

资源文件本身不可避免地存在于 IPA 中,问题不在于"有没有",而在于:

- 能不能通过名字快速判断用途

- 能不能轻易比对出是否被替换

- 被替换后是否难以追溯来源

围绕这三个点,实际可落地的手段并不少。

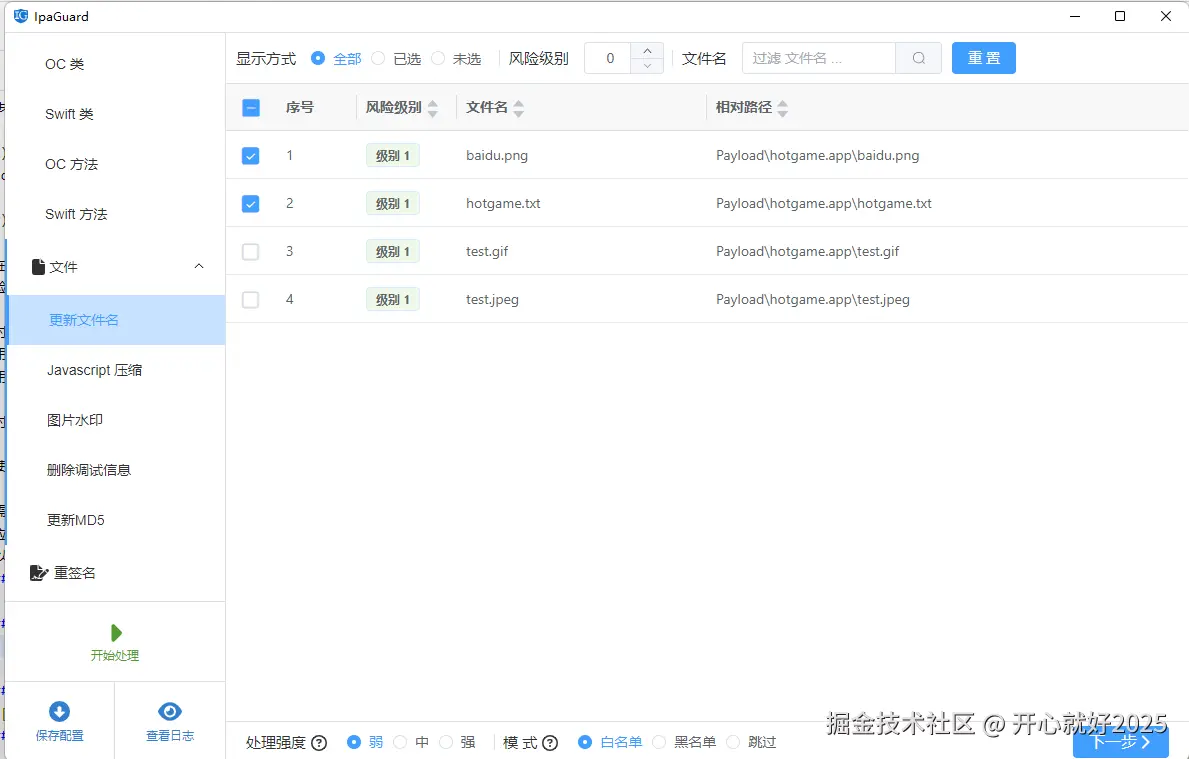

文件名混淆:最容易被忽视的一步

很多工程里,资源命名是非常"自解释"的:

login_bg.pngorder_api.jsonactivity_h5/index.html

这些名字本身就等于一份说明文档。

在 IPA 层面对文件名进行处理,是成本最低、收益却很稳定的一步。 IpaGuard 在这一步的作用比较直接:

- 将图片、JS、JSON、HTML、音频等资源文件重命名为无意义字符串

- 同时修正引用关系,保证运行不受影响

这样做并不是为了"防止读取",而是让分析者无法通过文件名快速定位目标。

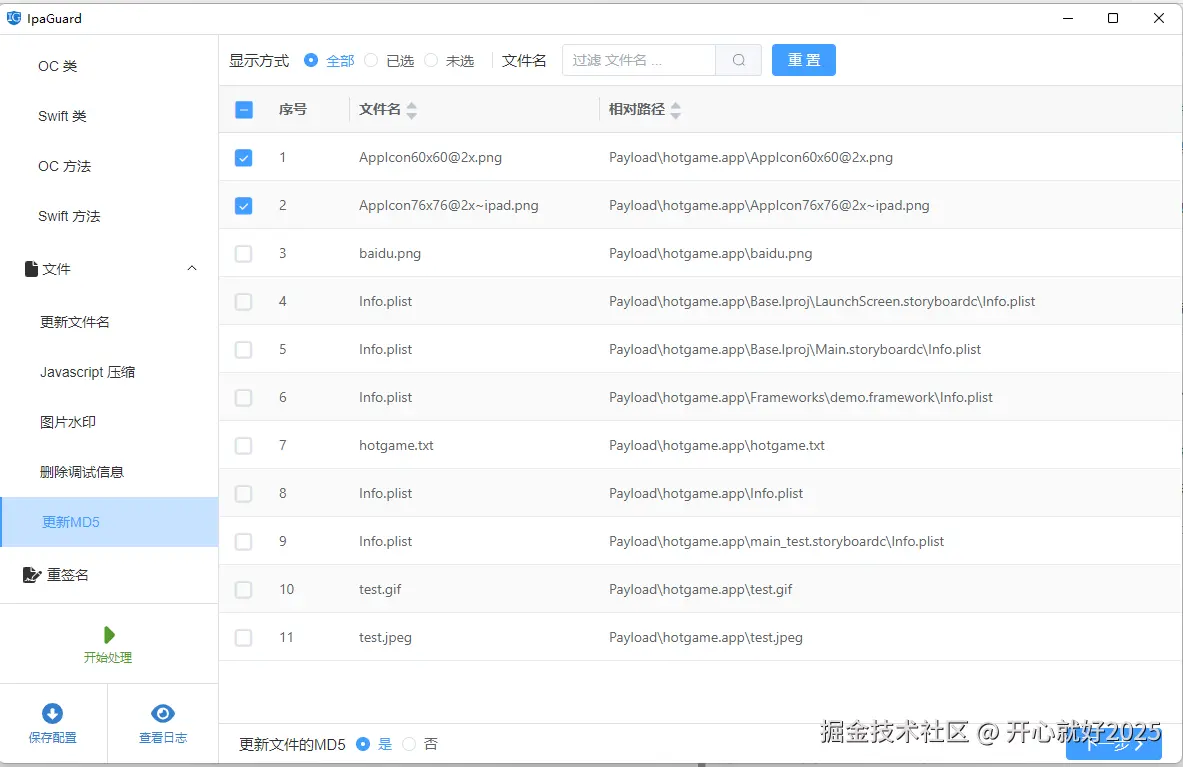

修改 MD5 与标识信息,解决"被整体复用"的问题

在一些上架或分发场景中,问题并不来自个人攻击,而是平台层面的判定:

- 同一套资源被多个 IPA 使用

- 文件哈希高度一致

- 框架、图片、资源结构相似

这类情况,很容易被认定为模板化应用或重复应用。

在资源层面,修改文件 MD5、UDID 等标识信息,可以有效打断这种关联性判断。

IpaGuard 支持在不改变资源显示效果的前提下,对这些值进行调整,使每个 IPA 在资源层面表现为"独立产物"。

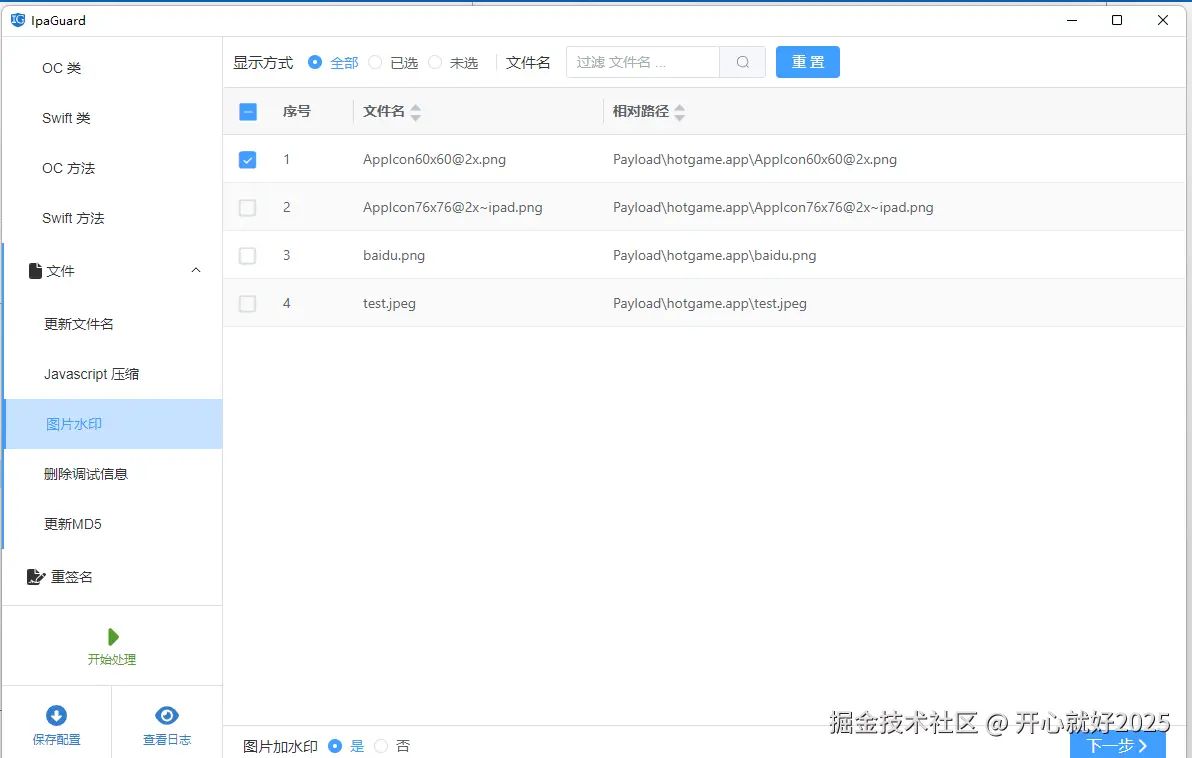

不可见水印,更偏向事后而不是事前

图片资源往往是被直接拷贝使用的对象。 在一些商业项目里,更关心的是"被谁用走了",而不只是"有没有被用"。

给图片资源添加不可见水印,是一种偏向溯源的手段:

- 不影响视觉效果

- 不增加额外逻辑

- 后期可通过特征识别来源

IpaGuard 提供的不可见水印能力,正好适合这类需求,更多是工程管理层面的价值,而非单纯防护。

HTML / JS / CSS 的处理,不只是压缩这么简单

前端资源通常已经过构建,但在 IPA 中依然可能保留:

- 可读格式

- 清晰的模块结构

- 明确的入口文件

在 IPA 阶段再做一次处理,意义在于:

- 进一步降低可读性

- 统一资源风格

- 减少体积,同时增加分析成本

通过对 HTML、JS、CSS 进行压缩和重排,即使不涉及源码层的混淆,也能明显提高理解门槛。

清理调试信息,是"收尾"但不是可选项

有些 IPA 即便已经发布,仍残留:

- 符号调试信息

- 开发阶段遗留的描述字符串

- 无用的中间数据

这些内容对运行没有帮助,却会显著降低逆向成本。

在 IPA 成品阶段删除这些调试信息,是一次性的清理工作,却能长期降低风险。 IpaGuard 在这一环节提供了比较稳定的处理能力,适合放在混淆流程的末尾。

把这些步骤串起来,才是可复用的方案

在真实工程中,这些手段往往不会单独存在,而是组合使用:

- Keychain 用于真正敏感的数据存储

- 加密手段保护必须运行时解密的内容

- IpaGuard 处理资源命名、MD5、水印、调试信息

- 重新签名并完整测试

这样形成的,是一个围绕 IPA 成品的安全闭环。