内网穿透技术通过隐蔽内网拓扑、建立加密隧道,为无公网IP环境下的远程访问提供了可行方案,但同时也引入了攻击面扩大、配置缺陷等风险,需通过认证强化、访问控制等手段构建纵深防御体系。

内网穿透技术方案

内网穿透的核心思想是反弹连接。即内网客户端主动连接公网上的服务器,建立一个稳定的通道,公网用户对服务器的访问,会被这个通道实时转发到内网设备上。这就像内网设备派了一个"信使"常驻在公网,为内外网传递消息。

带来的主要风险问题

将内网服务暴露在公网,本质上是在严密的网络边界上开了一个"窗口",这不可避免地会引入一系列安全风险。

-

攻击面暴露与漏洞利用:端口映射直接将内网服务(如SSH、RDP、Web)的端口"推送"到公网。攻击者可以使用Nmap等工具轻松扫描到这些开放端口,并针对服务版本漏洞(如永恒之蓝)或应用层漏洞(如SQL注入)发起精准攻击 。根据安全研究,全球曾有超过420万个主机因隧道协议配置不当而面临风险 。

-

暴力破解与横向移动:暴露在公网的SSH或RDP服务是暴力破解的绝佳目标。一旦攻击者通过弱口令或泄露的凭证攻破一台映射出来的"跳板机",内网将门户大开。攻击者可以以此为据点,在内网中进行横向扫描和渗透,威胁整个内网安全 。

基于网络隐身的内网穿透方案

Cloudflare Tunnel的核心是一个名为 cloudflared 的轻量级守护进程。您只需将其部署在您的内网服务器或NAS上,它会主动向Cloudflare的全球网络发起一个加密的、仅出站的连接。

这一机制带来的根本性改变是:

-

无需公网IP:您的源服务器(如NAS、树莓派、内网Web服务)完全不需要公网IP地址。

-

关闭所有入站端口 :您可以在防火墙上彻底关闭所有公网入站端口。由于流量是从内网主动"推"出去的,任何外部扫描和直接连接尝试都会被您的防火墙直接丢弃,从而实现真正的网络隐身

但 Cloudflare Tunnel 经常受限访问,在国内我们可以采用 yishield 做为替代方案。部署也同样简单。

只需三步实现网络隐身的内网穿透

从 官网 进入

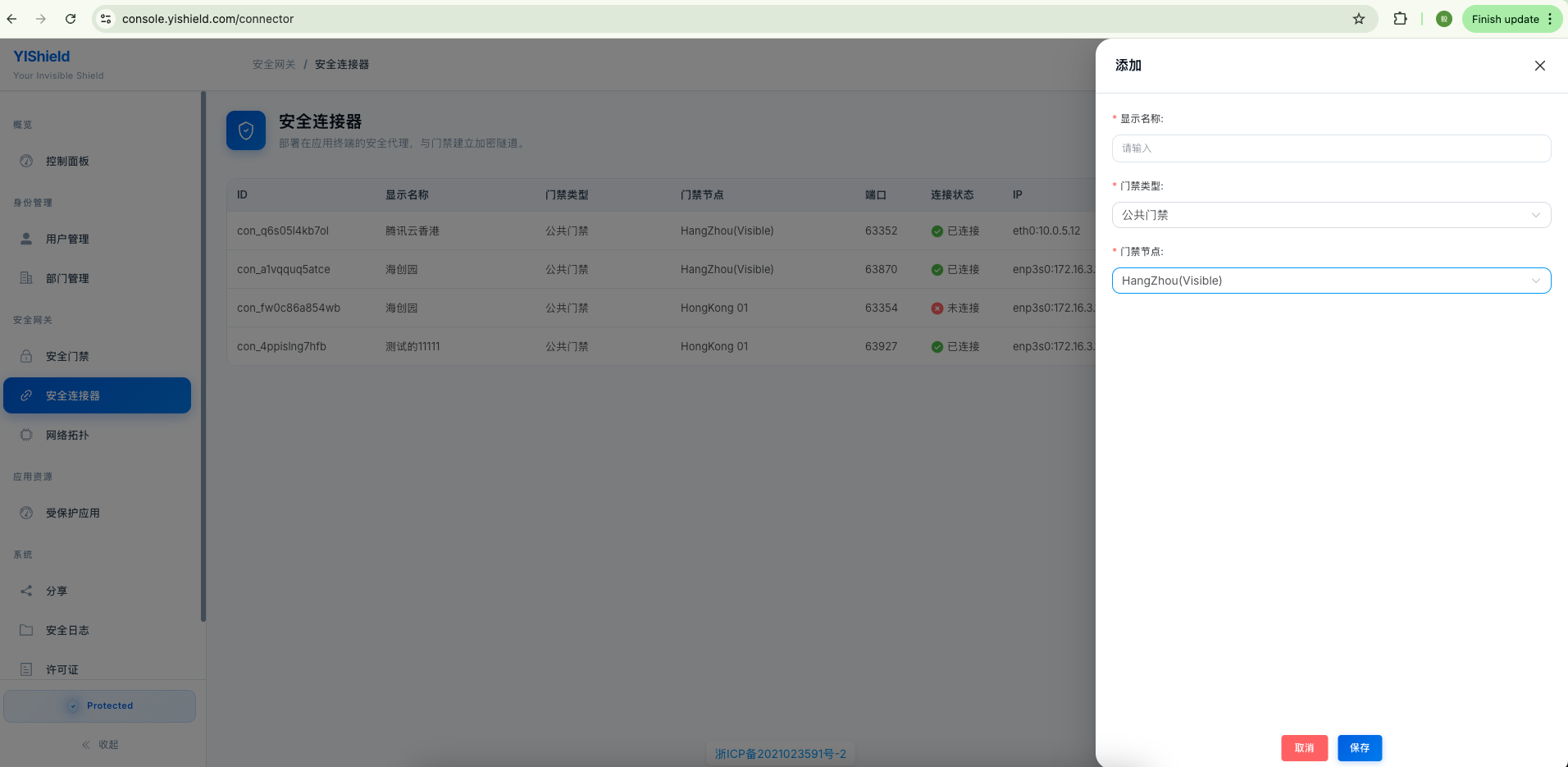

第一步:创建连接器,并将连接器部署在本机或需要进行内网穿透的服务器上,如下图。

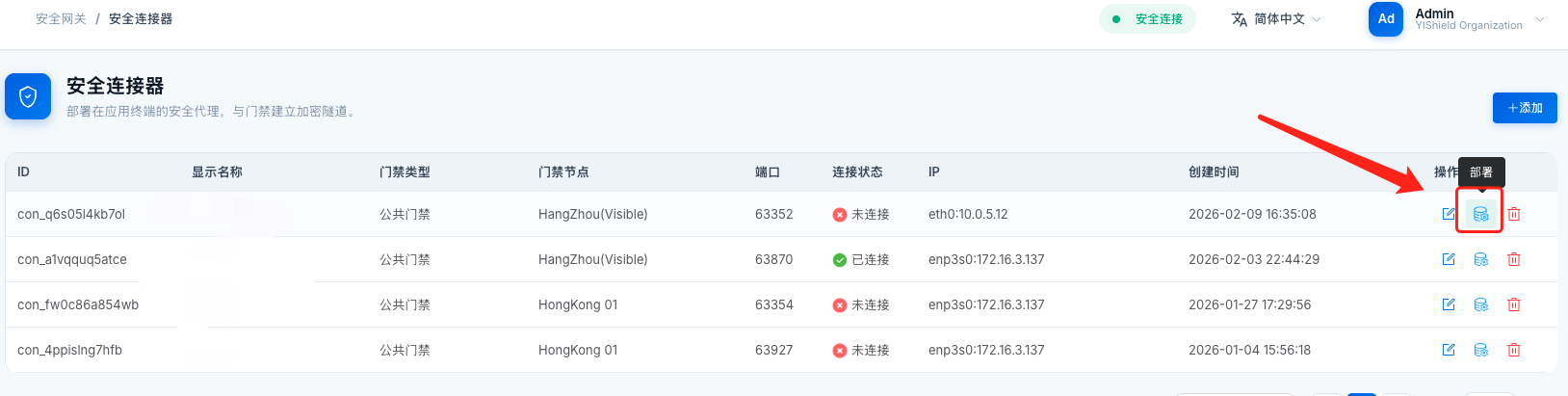

部署到目标主机

部署到目标主机

拷贝部署脚本,在目标主机上运行即可。

以下是部署成功信息,部署完后,在连接器列表,可以看到"已连接"状态

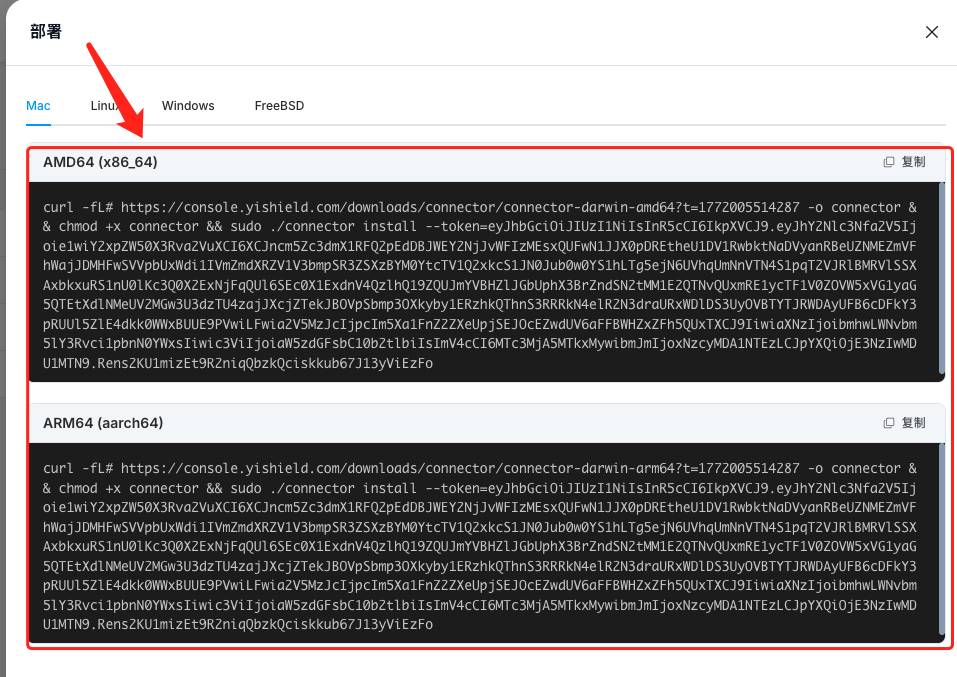

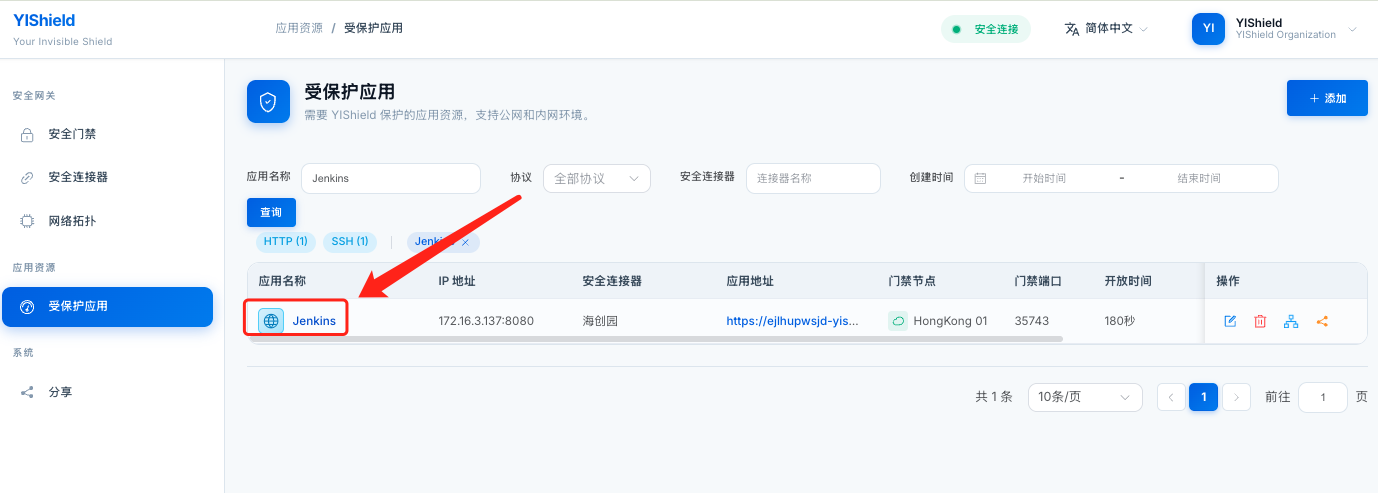

第二步:创建应用

选择门禁,注意:Visible 的门禁是不隐身的,如果需要隐身,请选择不带 Visibe 标识的门禁。

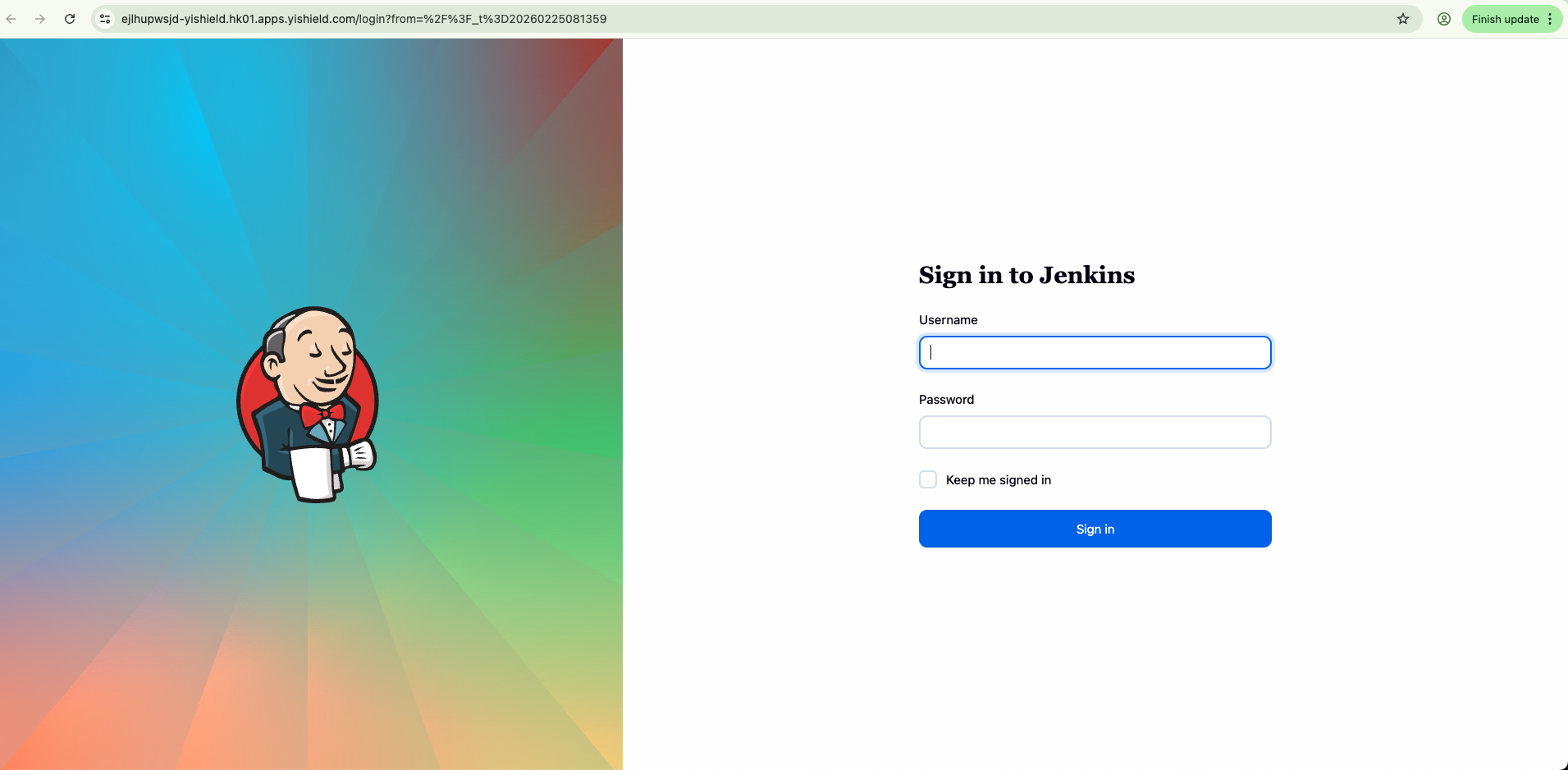

第三步:访问与验证

以下是通过门禁访问内网环境的页面效果图

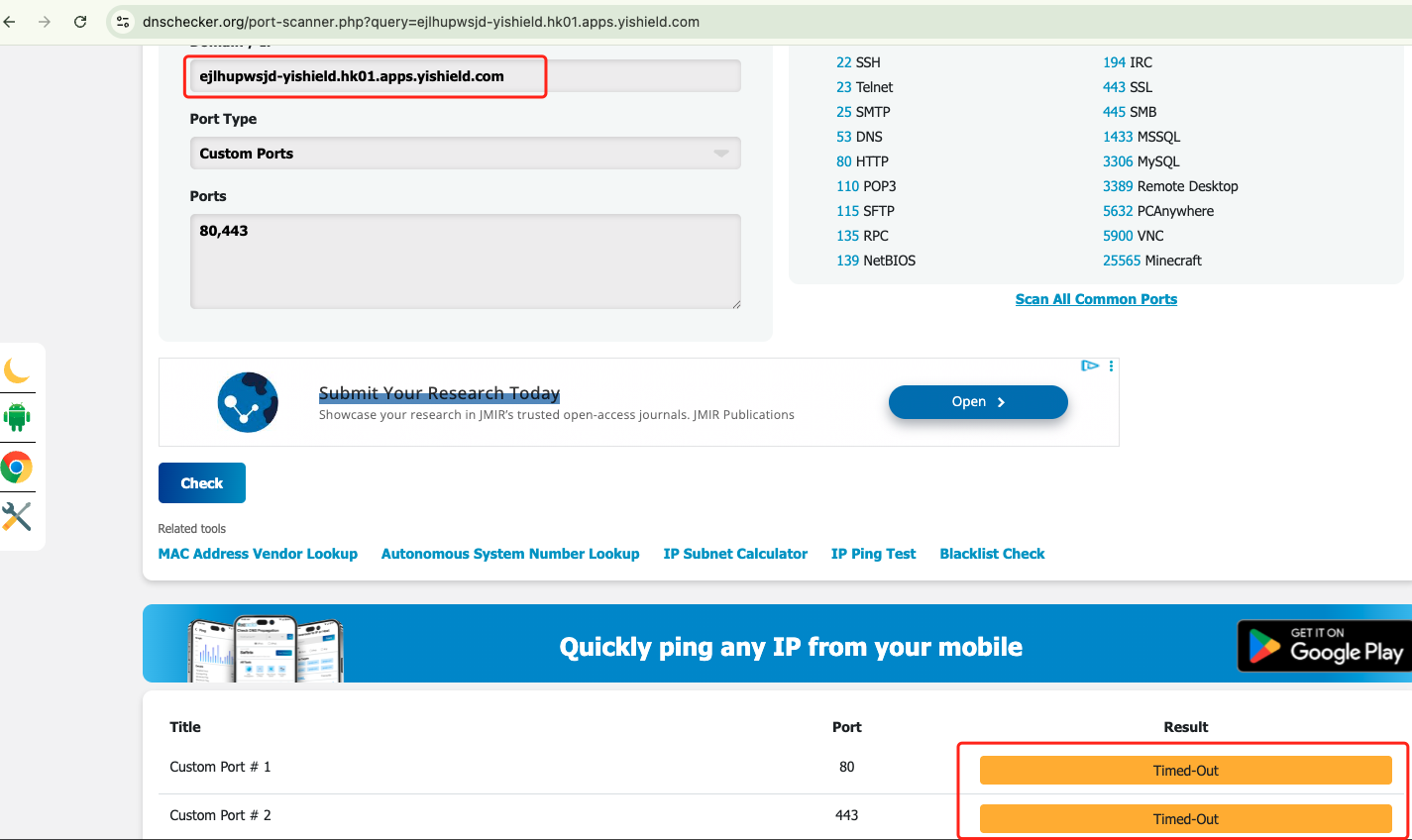

隐身性:我们对分配的专属域名进行扫描,会发现。其 443与80端口是 Time out 的

这就是基于 网络隐身的 内网穿透,在便捷的同时,确保了安全性。