目录

[1 SSL时代](#1 SSL时代)

[SSL 2.0(1995)](#SSL 2.0(1995))

[SSL 3.0(1996)](#SSL 3.0(1996))

[2 TLS时代](#2 TLS时代)

[1 保密性(Confidentiality)](#1 保密性(Confidentiality))

[2 完整性(Integrity)](#2 完整性(Integrity))

[3 身份认证(Authentication)](#3 身份认证(Authentication))

[1 Handshake Protocol](#1 Handshake Protocol)

[2 Record Protocol](#2 Record Protocol)

[3 Alert Protocol](#3 Alert Protocol)

[1 减少RTT](#1 减少RTT)

[2 移除弱加密算法](#2 移除弱加密算法)

[3 默认前向安全](#3 默认前向安全)

[1 加密套件变化](#1 加密套件变化)

[2 Handshake流程简化](#2 Handshake流程简化)

[3 Key Schedule重新设计](#3 Key Schedule重新设计)

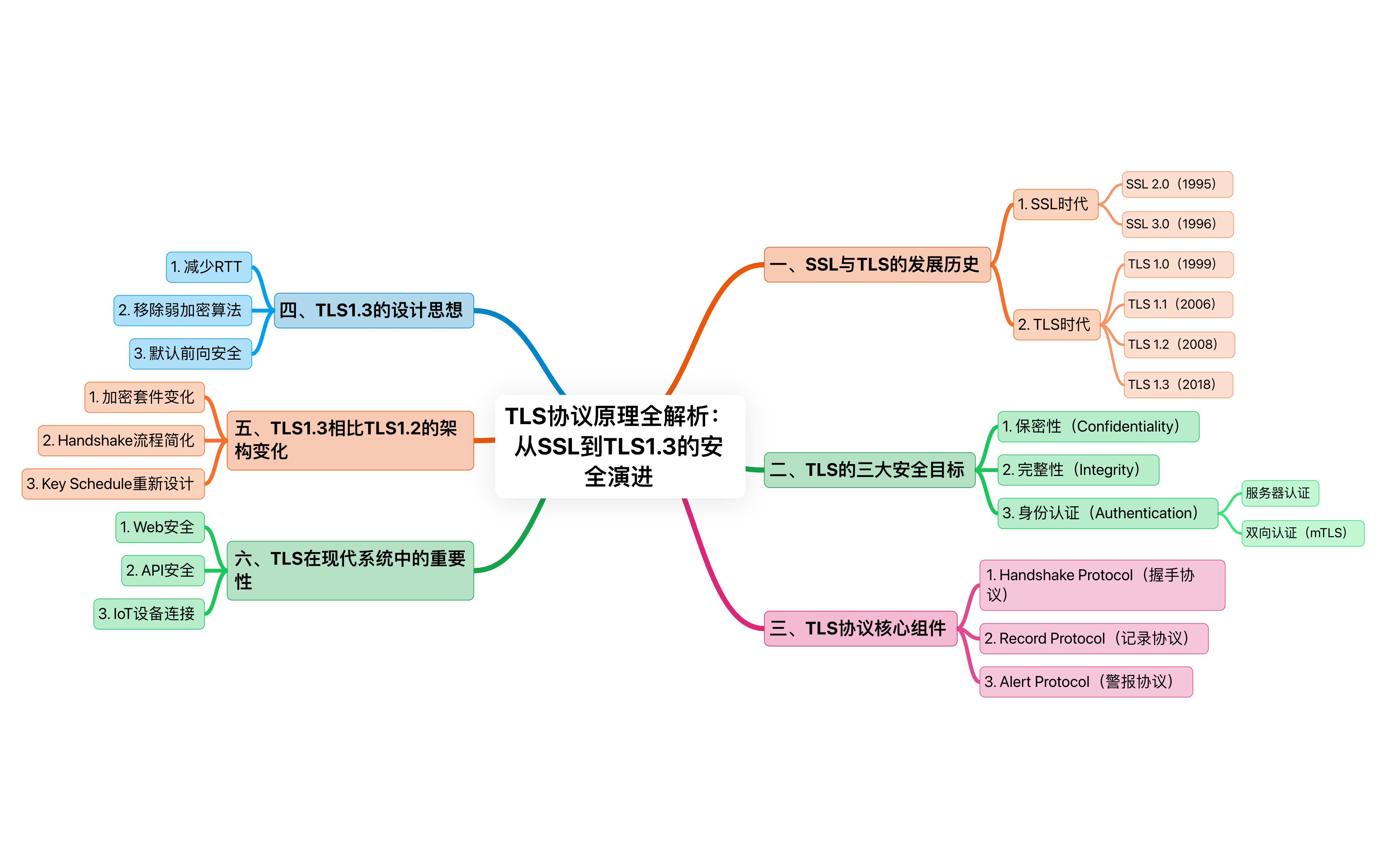

在互联网与物联网系统中,安全通信是最基础也是最关键的能力。无论是 Web HTTPS、API通信,还是 IoT 设备连接云平台,几乎都依赖同一套安全协议体系------Transport Layer Security(TLS)。

TLS 的前身是 Secure Sockets Layer(SSL) 。从最早的 SSL 到今天广泛使用的 TLS 1.3 ,这一协议经历了二十多年的演进,其目标始终围绕三个核心:保密性、完整性与身份认证。

在现代互联网架构中,TLS 已经成为默认安全层。例如:

-

HTTPS(HTTP over TLS)

-

MQTTS(MQTT over TLS)

-

gRPC

-

API Gateway

-

IoT设备云连接

本文将系统解析 TLS协议的核心原理、历史演进以及TLS1.3架构升级,帮助架构师理解其安全设计逻辑。

一、SSL与TLS的发展历史

TLS的发展本质上是 互联网安全协议的不断修复与增强过程。

1 SSL时代

SSL由 Netscape Communications 在1990年代开发,用于解决互联网通信中的安全问题。

SSL 2.0(1995)

SSL2.0是最早的安全通信协议版本,但存在严重安全问题:

主要缺陷:

-

无完整性保护

-

容易遭受中间人攻击

-

密钥协商不安全

因此很快被淘汰。

SSL 3.0(1996)

SSL3.0是第一个较为成熟的版本。

新增能力:

-

MAC完整性校验

-

更安全的握手流程

-

改进的密钥协商

但后来也暴露漏洞,例如著名的 POODLE attack,最终被弃用。

2 TLS时代

为了建立更标准化的安全协议体系,互联网标准组织 Internet Engineering Task Force(IETF) 推出了TLS标准。

TLS1.0(1999)

TLS1.0本质上是SSL3.0的升级版。

改进包括:

-

标准化协议

-

改进MAC算法

-

更安全的密钥协商

但后来也被证明存在漏洞,例如:

- BEAST攻击

TLS1.1(2006)

TLS1.1主要用于修复TLS1.0的安全问题:

改进:

-

防止CBC攻击

-

改进初始化向量

不过该版本使用并不广泛。

TLS1.2(2008)

TLS1.2成为 互联网安全通信的主流版本。

关键能力:

-

支持AEAD加密

-

支持更强的哈希算法

-

支持更多加密套件

例如:

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256TLS1.2至今仍在大量系统中使用。

TLS1.3(2018)

TLS1.3是TLS协议的一次 重大架构升级。

目标:

-

提升安全性

-

减少延迟

-

简化协议复杂度

其核心变化包括:

-

删除弱加密算法

-

简化握手流程

-

引入0-RTT

-

默认前向安全

二、TLS的三大安全目标

TLS设计的核心目标是保护通信数据的安全。

TLS主要实现三种安全属性。

1 保密性(Confidentiality)

保密性意味着通信内容无法被第三方读取。

实现方式:

明文数据

↓

对称加密

↓

密文传输常见加密算法:

-

AES

-

ChaCha20

即使攻击者截获网络数据,也无法解析真实内容。

2 完整性(Integrity)

完整性确保数据在传输过程中 没有被篡改。

实现方式:

数据

↓

MAC / HMAC

↓

校验如果数据被修改,校验将失败。

3 身份认证(Authentication)

TLS可以验证通信双方的身份。

常见方式:

服务器认证

浏览器验证服务器证书:

Server Certificate

↓

CA验证

↓

信任双向认证(mTLS)

在IoT系统中经常使用:

Client Certificate

Server Certificate双方互相验证身份。

三、TLS协议核心组件

TLS由多个子协议组成。

主要包括三个核心模块。

1 Handshake Protocol

Handshake Protocol用于 建立安全连接并协商密钥。

主要任务:

-

协商加密算法

-

交换证书

-

生成会话密钥

典型流程:

ClientHello

ServerHello

Certificate

Key Exchange

Finished最终生成:

Session Key2 Record Protocol

Record Protocol负责 实际的数据加密传输。

流程:

Application Data

↓

Fragment

↓

Compress

↓

Encrypt

↓

Transmit发送的数据最终被封装为:

TLS Record3 Alert Protocol

Alert Protocol用于 错误通知和连接关闭。

例如:

Handshake Failure

Bad Certificate

Close Notify它保证协议在异常情况下安全终止。

四、TLS1.3的设计思想

TLS1.3设计的核心目标是 更安全、更简单、更快。

主要体现在三个方面。

1 减少RTT

RTT(Round Trip Time)是网络通信延迟的重要指标。

TLS1.2需要:

2 RTTTLS1.3只需要:

1 RTT甚至可以:

0 RTT这对于:

-

Web应用

-

IoT设备连接

非常重要。

2 移除弱加密算法

TLS1.3彻底删除了大量不安全算法,例如:

-

RSA Key Exchange

-

SHA1

-

RC4

-

MD5

只保留现代加密算法。

3 默认前向安全

TLS1.3强制使用:

ECDHE实现:

Forward Secrecy即使服务器私钥泄露,历史通信数据仍然安全。

五、TLS1.3相比TLS1.2的架构变化

TLS1.3不仅是升级,而是 协议结构重构。

重点体现在三个方面。

1 加密套件变化

TLS1.2加密套件包含多个组件:

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256包含:

-

Key Exchange

-

Authentication

-

Encryption

-

MAC

TLS1.3简化为:

TLS_AES_128_GCM_SHA256密钥交换独立协商。

优点:

-

更简洁

-

更安全

2 Handshake流程简化

TLS1.2握手流程复杂:

ClientHello

ServerHello

Certificate

ServerKeyExchange

ClientKeyExchange

ChangeCipherSpec

FinishedTLS1.3简化为:

ClientHello

ServerHello

Encrypted Extensions

Finished优势:

-

减少RTT

-

提升安全

3 Key Schedule重新设计

TLS1.3重新设计了密钥生成体系。

核心思想:

HKDF密钥派生流程:

Early Secret

↓

Handshake Secret

↓

Master Secret最终生成:

Application Traffic Keys这种设计使密钥管理更加安全与清晰。

六、TLS在现代系统中的重要性

TLS已经成为互联网基础设施。

应用场景包括:

Web安全

HTTPS通信。

API安全

微服务API调用。

IoT设备连接

例如:

-

MQTT

-

AWS IoT Core

通常采用:

MQTT over TLS总结

TLS是现代互联网安全通信的核心协议。

其核心能力包括:

|-------|--------|

| 能力 | 作用 |

| 加密通信 | 保护数据隐私 |

| 完整性校验 | 防止篡改 |

| 身份认证 | 确认通信双方 |

TLS1.3在安全性与性能上实现了重大升级:

-

简化握手流程

-

移除弱加密算法

-

默认前向安全

-

支持0-RTT

这使TLS成为 云计算、微服务与物联网系统的基础安全能力。

扩展阅读:

|---------------------------------------------------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

| MQTT 协议原理全解析:从通信机制到大规模 IoT 架构设计 | MQTT 协议原理全解析:从通信机制到大规模 IoT 架构设计 |

| 百万设备接入:MQTT 架构设计实战指南 | 百万设备接入:MQTT 架构设计实战指南 |

| MQTT Topic 设计规范:企业级 IoT 平台最佳实践 | MQTT Topic 设计规范:企业级 IoT 平台最佳实践 |

| IoT 平台架构全景图:从设备到 AI 的完整技术体系深度解析 | IoT 平台架构全景图:从设备到 AI 的完整技术体系深度解析 |

| AIoT 架构师知识体系地图:从设备到 AI 的完整技术栈 | AIoT 架构师知识体系地图:从设备到 AI 的完整技术栈 |

| 智能锁 MQTT QoS 设计实战:可靠开锁通信架构与踩坑指南 | 智能锁 MQTT QoS 设计实战:可靠开锁通信架构与踩坑指南 |

| MQTT Retain / Session / Will 三大机制深度解析:物联网设备状态管理核心 | MQTT Retain / Session / Will 三大机制深度解析:物联网设备状态管理核心 |

| MQTT Retain / Last Will / Clean Session 深度解析:智能设备在线状态设计 | MQTT Retain / Last Will / Clean Session 深度解析:智能设备在线状态设计 |

| 百万级 IoT 平台架构核心:深度解析 MQTT Topic 层次化设计方法论 | 百万级 IoT 平台架构核心:深度解析 MQTT Topic 层次化设计方法论 |

| 逐字节剖析 MQTT:百万级智能锁平台的报文结构与 Topic 字典设计实战 | 逐字节剖析 MQTT:百万级智能锁平台的报文结构与 Topic 字典设计实战 |