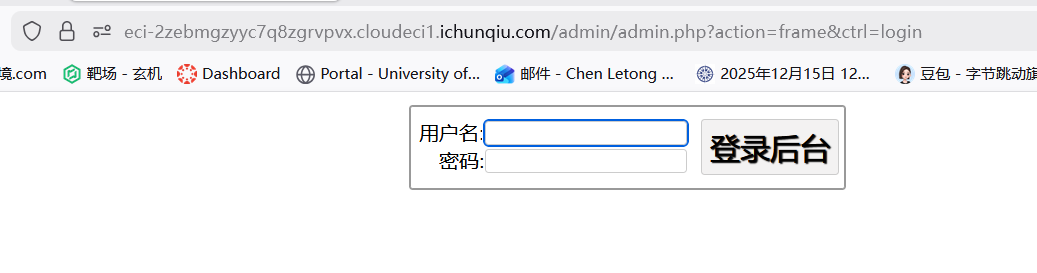

1.进入靶场

然后拼接路径进入后台/admin/admin.php

依旧是敏感信息泄露哟,使用f12找到的账号密码

账号/密码是admin/tao

这里提供两种得到flag这里有两种方法/思路

这里提供两种得到flag这里有两种方法/思路

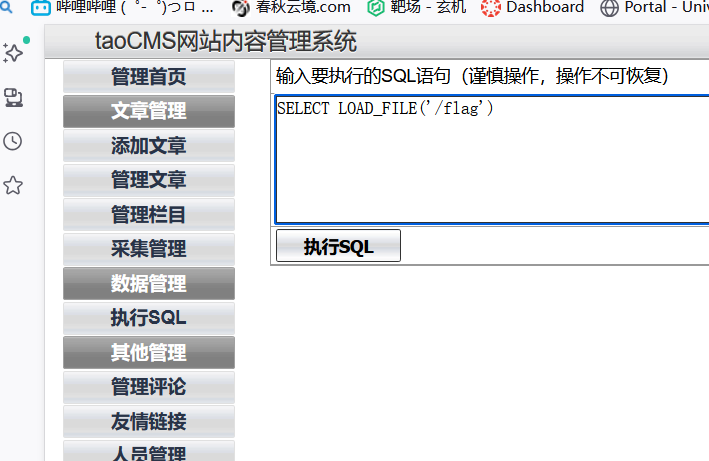

方法一:直接在执行SQL中使用这个命令

select load_file('/flag')

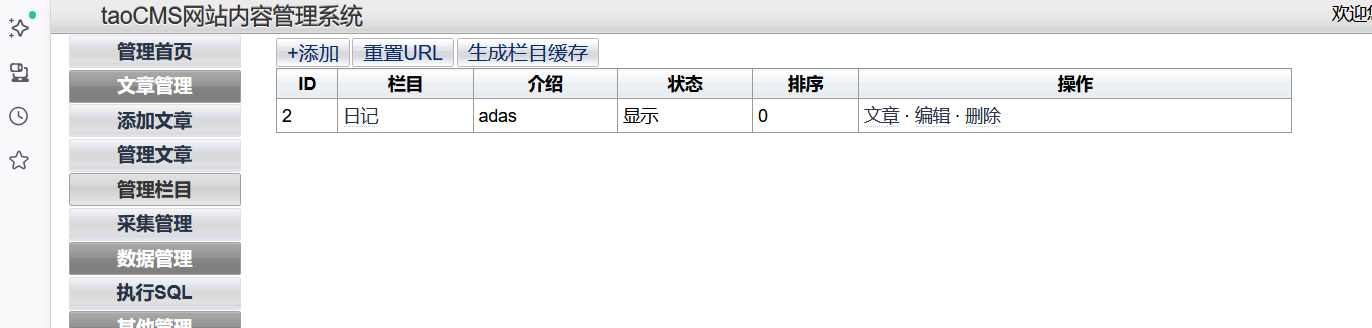

方法二:进入管理栏目,再编辑然后

在栏目描述中随机加点内容,bp抓包,端口直接改为443

放到sqlmap跑即可(这里跑出来漏洞了但是找不到flag)

这边发现一个春秋云境taoCMS的通杀思路

各位帅哥美女们可以参考一下

就是只要是sql注入漏洞的且是taoCMS这个网站的

都可以用方法一去得到flag

本博主亲测有效哟

期待大家的留言,谢谢

喜欢博主作品的可以留下like哟,谢谢各位支持