ssti

ssti注入是一种服务端模板注入漏洞,它出现在使用模板引擎的web应用程序中。模板引擎是一种将动态数据与静态模板结合生成的输出工具。如果在构建模板时未正确处理 用户输入,就可能产生ssti。

常见的模板引擎

php:twig,smarty,blade等

python:jinja2,tornado

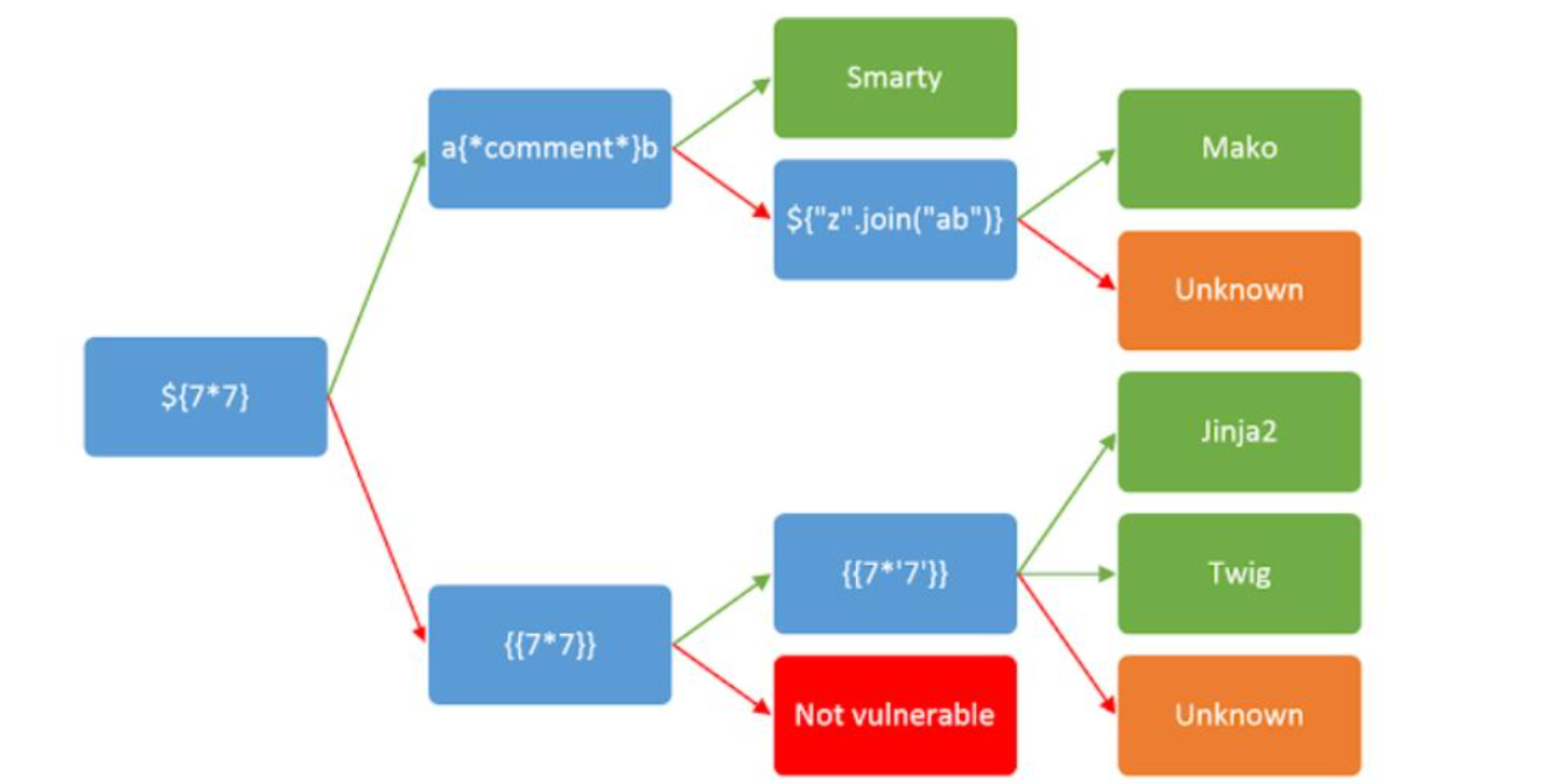

如何判断是那种类型,去查找了一张较为容易理解的图,根据处理返回值的不同来判断。

常用的类

class:class 用来查看变量所属的类,格式为变量.class;

bases:bases 用来查看类的基类,格式为 变量.class.bases;还可以加上数组,来获得某个基类,变量.class.bases0 获得第一个基类;

mro:跟bases作用差不多,但它会显示类和基类,用法与bases一样;

subclasses:subclasses() 查看当前类的子类,格式 变量.class.bases0.subcalsses() 这个类也可以加上数组来指定索引值,指定查看;

还有很多:

__class__ 类的一个内置属性,表示实例对象的类。

__base__ 类型对象的直接基类

__bases__ 类型对象的全部基类,以元组形式,类型的实例通常没有属性 __bases__

__mro__ 此属性是由类组成的元组,在方法解析期间会基于它来查找基类。

__subclasses__() 返回这个类的子类集合,Each class keeps a list of weak references to its immediate subclasses. This method returns a list of all those references still alive. The list is in definition order.

__init__ 初始化类,返回的类型是function

__globals__ 使用方式是 函数名.__globals__获取function所处空间下可使用的module、方法以及所有变量。

__dic__ 类的静态函数、类函数、普通函数、全局变量以及一些内置的属性都是放在类的__dict__里

__getattribute__() 实例、类、函数都具有的__getattribute__魔术方法。事实上,在实例化的对象进行.操作的时候(形如:a.xxx/a.xxx()),都会自动去调用__getattribute__方法。因此我们同样可以直接通过这个方法来获取到实例、类、函数的属性。

__getitem__() 调用字典中的键值,其实就是调用这个魔术方法,比如a['b'],就是a.__getitem__('b')

__builtins__ 内建名称空间,内建名称空间有许多名字到对象之间映射,而这些名字其实就是内建函数的名称,对象就是这些内建函数本身。即里面有很多常用的函数。__builtins__与__builtin__的区别就不放了,百度都有。

__import__ 动态加载类和函数,也就是导入模块,经常用于导入os模块,__import__('os').popen('ls').read()]

__str__() 返回描写这个对象的字符串,可以理解成就是打印出来。

url_for flask的一个方法,可以用于得到__builtins__,而且url_for.__globals__['__builtins__']含有current_app。

get_flashed_messages flask的一个方法,可以用于得到__builtins__,而且url_for.__globals__['__builtins__']含有current_app。

lipsum flask的一个方法,可以用于得到__builtins__,而且lipsum.__globals__含有os模块:{{lipsum.__globals__['os'].popen('ls').read()}}

current_app 应用上下文,一个全局变量。

request 可以用于获取字符串来绕过,包括下面这些,引用一下羽师傅的。此外,同样可以获取open函数:request.__init__.__globals__['__builtins__'].open('/proc\self\fd/3').read()

request.args.x1 get传参

request.values.x1 所有参数

request.cookies cookies参数

request.headers 请求头参数

request.form.x1 post传参 (Content-Type:applicaation/x-www-form-urlencoded或multipart/form-data)

request.data post传参 (Content-Type:a/b)

request.json post传json (Content-Type: application/json)

config 当前application的所有配置。此外,也可以这样{{ config.__class__.__init__.__globals__['os'].popen('ls').read() }}

g {{g}}得到<flask.g of 'flask_ssti'>还有一些常见的过滤器:

常用的过滤器

int():将值转换为int类型;

float():将值转换为float类型;

lower():将字符串转换为小写;

upper():将字符串转换为大写;

title():把值中的每个单词的首字母都转成大写;

capitalize():把变量值的首字母转成大写,其余字母转小写;

trim():截取字符串前面和后面的空白字符;

wordcount():计算一个长字符串中单词的个数;

reverse():字符串反转;

replace(value,old,new): 替换将old替换为new的字符串;

truncate(value,length=255,killwords=False):截取length长度的字符串;

striptags():删除字符串中所有的HTML标签,如果出现多个空格,将替换成一个空格;

escape()或e:转义字符,会将<、>等符号转义成HTML中的符号。显例:content|escape或content|e。

safe(): 禁用HTML转义,如果开启了全局转义,那么safe过滤器会将变量关掉转义。示例: {{'<em>hello</em>'|safe}};

list():将变量列成列表;

string():将变量转换成字符串;

join():将一个序列中的参数值拼接成字符串。示例看上面payload;

abs():返回一个数值的绝对值;

first():返回一个序列的第一个元素;

last():返回一个序列的最后一个元素;

format(value,arags,*kwargs):格式化字符串。比如:{{ "%s" - "%s"|format('Hello?',"Foo!") }}将输出:Helloo? - Foo!

length():返回一个序列或者字典的长度;

sum():返回列表内数值的和;

sort():返回排序后的列表;

default(value,default_value,boolean=false):如果当前变量没有值,则会使用参数中的值来代替。示例:name|default('xiaotuo')----如果name不存在,则会使用xiaotuo来替代。boolean=False默认是在只有这个变量为undefined的时候才会使用default中的值,如果想使用python的形式判断是否为false,则可以传递boolean=true。也可以使用or来替换。

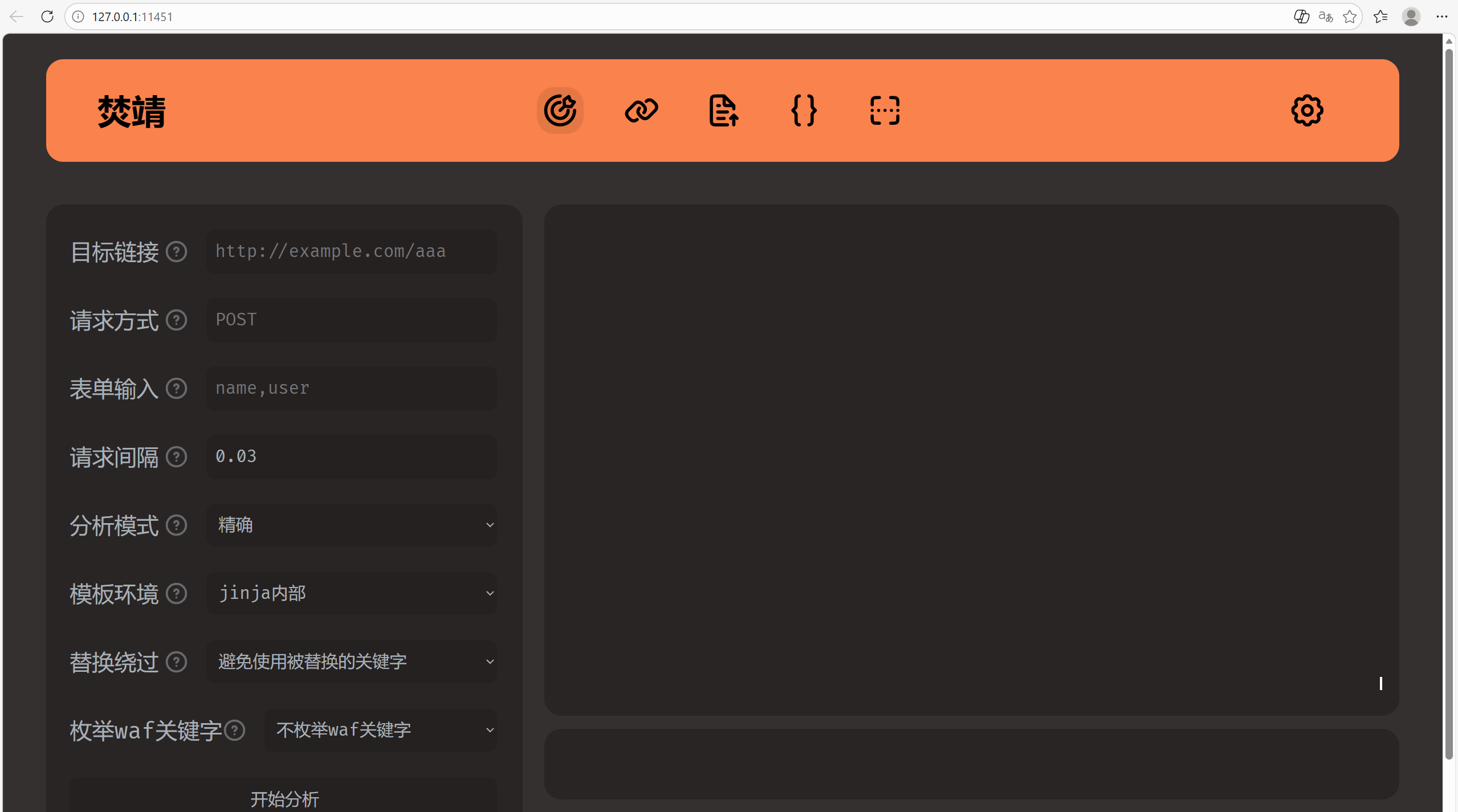

length()返回字符串的长度,别名是countssti常见梭哈工具------fenjing

ssrf

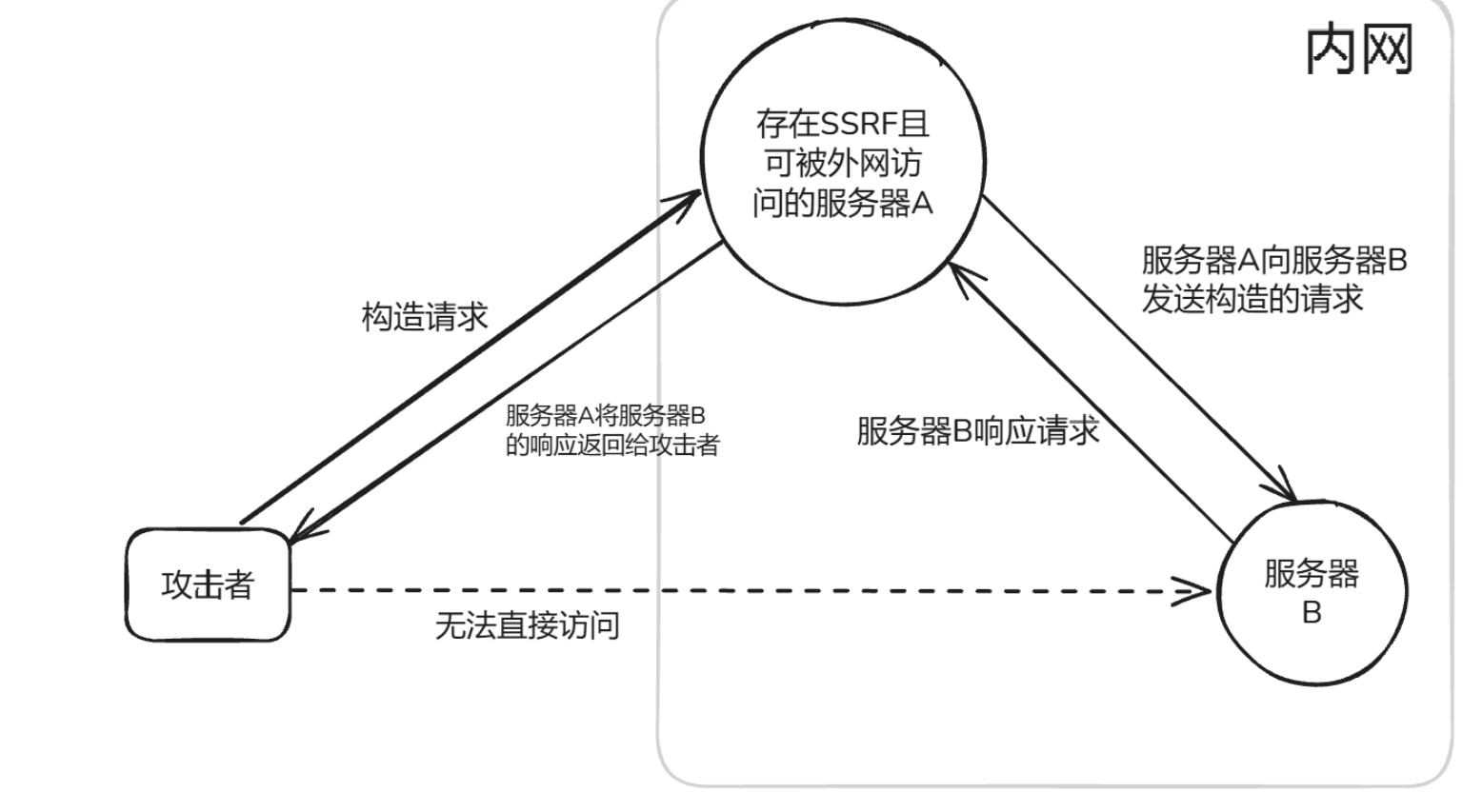

ssrf:服务端请求伪造,就是攻击者以 服务器 的身份,向目标能够访问的网络发起恶意的网络请求。就好比说攻击者无法访问目标的内部网络,但可以通过欺骗目标的对外服务器,让这台服务器代替他去访问内部网络,相当于使目标的web服务器成为自己的傀儡。

ssrf的伪协议:file:/// 从文件系统中获取文件内容,如,file:///etc/passwd

dict:// 字典服务器协议,访问字典资源,如,dict:///ip:6739/info:

sftp:// SSH文件传输协议或安全文件传输协议

ldap:// 轻量级目录访问协议

tftp:// 简单文件传输协议

gopher:// 分布式文档传递服务,可使用gopherus生成payload

php中可能会导致ssrf的函数:

file_get_contents():

该函数是php中一个读取文件内容的函数,它可以从一个文件中中读取内容并返回。

fsockopen:

该函数是php中一个用于创建网络套接字连接的函数,可用于连接到远程服务器并与其通信,它允许PHP脚本像一个网络客户端一样与远程服务器进行交互。

curl_exec():

该函数是 PHP 中一个用于执行 cURL 会话的函数,可以用于发送 HTTP 请求并获取响应。它允许 PHP 脚本像一个网络客户端一样与远程服务器进行交互

ssrf常用的伪协议:

file:// 从文件系统中获取文件内容:

file:// 从文件系统中获取文件内容,格式为file://[文件路径]

file:///etc/passwd #读取文件passwd

file:///etc/hosts #显示当前操作系统网卡的IP

file:///proc/net/arp #显示arp缓存表(寻找内网其他主机)

file:///proc/net/fib_trie #显示当前网段路由信息dict:// 字典服务协议,访问字典资源:dict:///ip:8080/info

ftp:// 可用于网络端口扫描

sftp:// ssh文件传输协议

ldap:// 轻量级目录访问协议

tftp:// 简单文件传输协议

gopher:// 分布式文档传递服务

http:// 用于获取存活IP和端口之后进一步扫描其下文件目录

常见文件头

图像文件

JPEG: (文件头 FF D8 FF), (文件尾 FF D9)

TGA:未压缩: (文件头 00 00 02 00);RLE压缩: (文件头 00 00 10 00 00)

PNG: (文件头 89 50 4E 47 0D 0A 1A 0A), (文件尾 AE 42 60 82)

GIF: (文件头 47 49 46 38 39(37) 61), (文件尾 00 3B)BMP: (文件头 42 4D)

TIFF: (文件头 49 49 2A 00)

ICO: (文件头 00 00 01 00)AdobePhotoshop(PSD): (文件头 38 42 50 53)

office文件

MS Word/ Excel : (文件头 D0 CF 11 E0)

MS Access: (文件头 53 74 61 6E 64 61 72 64 20 4A)

WordPerfect: (文件头 FF 57 50 43)

Adobe Acrobat (PDF): (文件头 25 50 44 46 2D 31 2E)

Visio: (文件头 D0 CF 11 E0 A1 B1 1A E1)

Email (EML): (文件头 44 65 6C 69 76 65 72 79 2D 64 61 74 65 3A)

Outlook Express: (文件头 CF AD 12 FE C5 FD 74 6F)

Outlook (.pst): (文件头 21 42 44 4E)

RTF: (文件头 7B 5C 72 74 66)

TXT:Unicode: (文件头 FE FF);Big Endian: (文件头 FF FE);UTF-8: (文件头 EF BB BF)

压缩包文件

ZIP: (文件头 50 4B 03 04), (文件尾 50 4B)

RAR: (文件头 52 61 72 21)

音频文件

Wave: (文件头 57 41 56 45)

MIDI: (文件头 4D 54 68 64)

AAC : (文件头 FF F1(9))

视频文件

AVI: (文件头 41 56 49 20)

Real Audio: (文件头 2E 72 61 FD)

Real Media: (文件头 2E 52 4D 46)

MPEG: (文件头 00 00 01 BA(3))

Quicktime: (文件头 6D 6F 6F 76)

Windows Media: (文件头 30 26 B2 75 8E 66 CF 11)

编码文件

XML: (文件头 3C 3F 78 6D 6C)

HTML: (文件头 68 74 6D 6C 3E)其他类型:

Windows Certificate: (文件头 30 82 03 C9)

CAD: (文件头 41 43 31 30)

Windows Shortcut: (文件头 4C 00 00 00)

Windows Registry: (文件头 52 45 47 45 44 49 54 34)