一、前言

本报告面向安全运维人员、应急响应团队和产品安全工程师,对近期出现的来自 OA / ERP / WMS / CRM / 教育系统 / IoT / 监控平台 / 云平台 / 中间件 / 开源组件 等多类型产品的进行归纳与简要分析。本报告不包含攻击细节或 PoC,以便安全团队专注于风险识别、暴露面分析、补丁验证与修复优先级决策。请始终遵循厂商发布节奏、负责任披露流程,并在测试环境验证后再将补丁推送到生产。

详情请看:推送地址POC/EXP中心

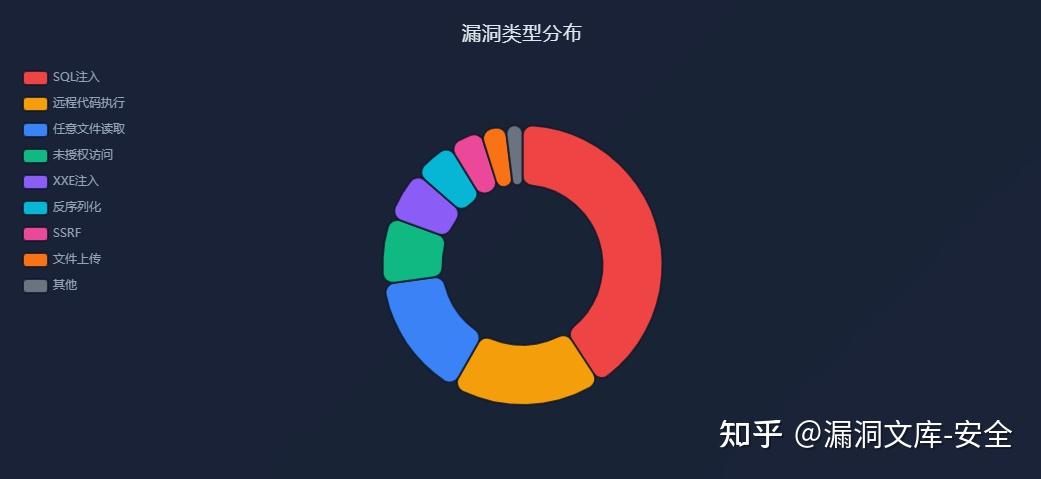

分布

二、条目(按用户提供顺序)

注:所有条目均为高层安全通报风格;优先级分为"极高 / 高 / 中 / 低",表示建议处置紧急程度("极高"为需立即隔离/补丁的风险)。 POC详情参考地址: 推送地址POC/EXP中心

2.1 SQL 注入类(高频高危)

(本月依然为数量最多类型)

浮盟云

-

AjaxCustomizeReport 存在 SQL 注入(高)

-

AjaxFormDefault 存在 SQL 注入(高)

-

AjaxOthers 存在 SQL 注入(高)

-

AjaxOrderManage 存在 SQL 注入(高)

-

AjaxMailList 存在 SQL 注入(高)

用友系列

-

U8Cloud ce.paper.query 存在 SQL 注入(高)

-

U8CRM changebgflag 存在 SQL 注入(高)

-

时空 KSOA save_folder 存在 SQL 注入(高)

-

时空 KSOA select 存在 SQL 注入(高)

-

时空 agent_worksdel 存在 SQL 注入(高)

-

时空 agent_worksadd 存在 SQL 注入(高)

-

时空 agent_work_report 存在 SQL 注入(高)

东胜物流软件

-

MsChDuiController 存在 SQL 注入(高)

-

MsAnnounceController 存在 SQL 注入(高)

-

CrmProxyMailListHtmlGridSource.aspx 存在 SQL 注入(高)

九佳易管理系统

-

Ajax_XT.ashx 存在 SQL 注入(高)

-

picHY.ashx 存在 SQL 注入(高)

大蚂蚁即时通信系统

- updateLoginName 存在 SQL 注入(高)

天地伟业 Easy7

-

getActiveEffectTemp 存在 SQL 注入(高)

-

downloadFile 存在 SQL 注入(高)

-

getAuthorityByUserId 存在 SQL 注入(高)

深科特 LEAN MES

-

WarehouseCheck 存在 SQL 注入(高)

-

WarehouseCheck.ashx 存在 SQL 注入(高)

-

WareHouseInOperation.ashx 存在 SQL 注入(高)

英赛特互联网客户服务平台

-

cczp 存在 SQL 注入(高)

-

shrz 存在 SQL 注入(高)

-

jctxx 存在 SQL 注入(高)

其它

-

玛智慧能源管理平台 recharge 存在 SQL 注入(高)

-

赛普 EAP FillData.ashx 存在 SQL 注入(高)

-

金慧综合管理信息系统 UpdatePwd.aspx 存在 SQL 注入(高)

-

金和网络 C6 OALinkCharts 存在 SQL 注入(高)

-

汉王 e脸通 getFirstEmp 存在 SQL 注入(高)

2.2 远程代码执行 / 命令执行 / 反序列化(极高优先级)

青龙面板

-

command-run 鉴权绕过导致 RCE(极高)

-

user init 存在密码重置(高)

致远互联 OA

- sursenServlet 命令执行(极高)

深信服运维安全管理系统

-

getCmd 远程代码执行(极高)

-

session 远程代码执行(极高)

-

getHis 远程代码执行(极高)

-

add_DNS 命令执行(极高)

-

get_all_application_release 敏感信息泄露(高)

天锐绿盾审批系统

- editConfigVal 反序列化(极高)

东方通 TongWeb

- EJB 反序列化(极高)

用友 UFIDA-NC

- UserSynchronizationServlet 反序列化(极高)

大华智慧园区

- accessmodifyOrg.action 反序列化(极高)

OpenCode

- 远程命令执行(CVE-2026-22812)(极高)

飞牛私有云 FnOS

- 命令执行(极高)

腾达路由器

- BehaviorManager 命令注入(极高)

2.3 任意文件上传 / 上传导致 RCE(极高)

-

大蚂蚁 DispersedOrgController 任意文件上传(极高)

-

大蚂蚁 upload_file 文件上传导致命令执行(极高)

-

博硕 BGM Upload.ashx 文件上传致 RCE(极高)

-

因酷教育平台 keupload 任意文件上传(极高)

-

仓储系统 Business_Upload.ashx 任意文件上传(极高)

-

预拌砼综合管理系统 upload.ashx 任意文件上传(极高)

-

LVS 精益价值管理系统 FileImport 任意文件上传(极高)

2.4 任意文件读取 / 目录遍历 / LFI(高优先级)

-

大蚂蚁 download 任意文件读取(高)

-

NPF 快速开发平台 userAvatar 任意文件读取(高)

-

友数聚 CPAS V4 testOpenPDF 任意文件读取(高)

-

深科特 LEAN MES FileSync.ashx 任意文件读取(高)

-

飞牛私有云 FnOS myapp 任意文件读取(高)

-

飞牛私有云 FnOS app-center-static 目录遍历(高)

-

政企即时通讯门户 route 目录遍历(高)

2.5 认证绕过 / 权限绕过 / 未授权访问(极高)

-

ZimaOS 用户名认证绕过(CVE-2026-21891)(极高)

-

悟空 CRM queryUserList 登录绕过(极高)

-

BigAnt loginByToken 权限绕过(极高)

-

北京雷石云视频管理系统 认证绕过(极高)

-

SmarterMail 身份认证绕过(CVE-2026-23760)(极高)

-

Tell Me Root telnet 远程认证绕过(CVE-2026-24061)(极高)

-

杭州新中大 netcallServer 管理控制台未授权访问(高)

2.6 SSRF / XXE / XML 实体注入(高优先级)

-

Apache Struts S2-069 XXE(CVE-2025-68493)(高)

-

Eveo URVE Web Manager redirect SSRF(CVE-2025-35845)(高)

-

URVE Web Manager rediect SSRF(高)

-

Mailpit Proxy SSRF(CVE-2026-21859)(高)

金和 OA 系列 XXE

-

LstGroupXml.aspx(高)

-

JHSoft.Web.CrmSystemSet XMLHttp.aspx(高)

-

ExamineNodCommisionDefault.aspx(高)

2.7 信息泄露 / 默认凭据 / 敏感暴露(中-高)

-

天地伟业 Easy7 queryPassword 信息泄露(高)

-

iDS 数字标牌 services 信息泄露(中-高)

-

Chroma DB Swagger 敏感信息泄露(中-高)

-

安科瑞企业微电网 login 默认密码泄露(高)

2.8 本地提权类(中-高)

- 麒麟操作系统 KysecScene D-Bus 本地提权(高)

三、临时缓解与操作清单(短期可快速实施|2026年3月)

详情地址及修复建议请参考:推送地址POC/EXP中心

在补丁发布或验证完成前,建议立即执行以下"先止血"措施(偏落地、可操作):

4.1 资产梳理(确定暴露面)

-

立刻清点:OA / 运维安全管理 / 报表 / 教育平台 / 云视频 / MES / EAP / 路由器与边界设备

-

标记暴露面: 公网可达 > 跨网访问 > 内网关键资产

-

重点排查入口:

-

管理后台 / 运维接口

-

上传/下载接口、同步接口

-

反序列化、模板/脚本执行接口

-

设备管理页面、远程管理控制台

-

4.2 隔离策略(无法立刻修补先收口)

-

管理端口仅允许运维专线/VPN访问(强制 IP 白名单)

-

关闭不必要的公网端口与服务(尤其是运维管理、报表、Kibana 等)

-

对高风险组件建议直接隔离/下线:

-

运维安全管理系统对公网暴露

-

telnet/老旧远程管理服务

-

Kibana 未授权实例

-

私有云管理端与设备管理端

-

4.3 凭据与权限治理(立即执行)

-

更换默认口令/弱口令/共享账号,关键平台启用 MFA

-

排查异常新增账号、权限提升、角色变更

-

对运维、OA、云平台、设备管理平台执行"最小权限 + 定期审计"

4.4 安全规则下发(WAF/IDS/EDR)

-

WAF/网关:

-

SQL 注入(关键字组合、异常长度、特殊符号)

-

任意文件读取/遍历(../、..%2F、绝对路径、路径指针)

-

文件上传(可执行脚本、双扩展、伪造 MIME、异常 content-type)

-

SSRF(阻断 127.0.0.1、内网网段、169.254.169.254)

-

XXE(检测 DOCTYPE/ENTITY)

-

-

EDR/主机:

-

阻断异常 shell/脚本执行

-

监控可疑进程启动与敏感目录落地

-

告警并阻断异常外联与反弹连接

-

4.5 快速回溯与异常排查(7--30天)

-

异常登录、暴破、重复失败

-

上传目录/Web 根目录出现非业务文件

-

数据库/Redis 是否出现未知 key、异常表结构与数据变更

-

是否出现可疑计划任务、定时脚本、后门程序、反向连接

发现可疑:镜像取证 → 保全证据 → 隔离节点 → 启动应急响应流程

4.6 补丁管理与升级计划

-

修复顺序:极高 → 高 → 中

-

RCE / 反序列化 / 认证绕过 / 任意文件上传类必须优先

-

所有补丁先测试验证再滚动上线,避免业务中断

4.7 厂商沟通与情报跟踪

-

建立/更新紧急联系人:用友、东方通、深信服、天锐绿盾、金蝶、天地伟业、飞牛等

-

持续跟踪:影响版本、修复状态、缓解措施

-

统一纳入 CMDB 与补丁管理台账:CVE/影响版本/修复进度/验证证据