前言

本报告面向安全运维人员、应急响应团队和产品安全工程师,对近期出现的来自 OA / ERP / WMS / CRM / 教育系统 / IoT / 监控平台 / 云平台 / 中间件 / 开源组件 等多类型产品的进行归纳与简要分析。本报告不包含攻击细节或 PoC,以便安全团队专注于风险识别、暴露面分析、补丁验证与修复优先级决策。请始终遵循厂商发布节奏、负责任披露流程,并在测试环境验证后再将补丁推送到生产。

详情请看:推送地址POC/EXP中心

条目(按用户提供顺序)

注:所有条目均为高层安全通报风格;优先级分为"极高 / 高 / 中 / 低",表示建议处置紧急程度("极高"为需立即隔离/补丁的风险)。 POC详情参考地址: 推送地址POC/EXP中心

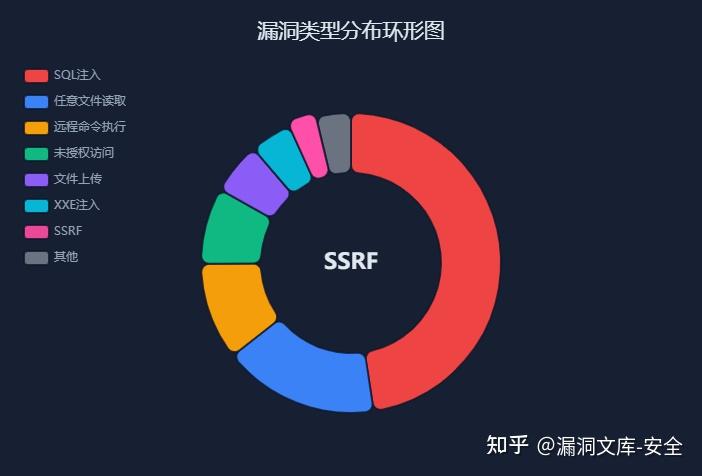

类型分布图

2026年1月新增如下:( 详情看推送地址POC/EXP中心**)**

金和OAC6 CompanyBudgetCollectEdit存在SQL注入

金和OA AjaxForCompanyCollect.ashx 存在SQL注入

大华ICC智能物联管理平台 ars_list 存在SQL注入

JNPF快速开发平台 userAvatar 存在任意文件文件读取

allsky execute存在路径穿越导致命令注入(CVE-2025-63414)

宇视科技 setNatConfig存在命令执行

畅捷通T+ LoadTreeNode存在目录遍历

华天动力OA getAwokeListData存在SQL注入

用友-时空KSOA-chatconfirm存在SQL注入

协砼云-Fileopt存在任意文件上传导致RCE

污染源在线监控系统AddorEditArea.aspx AreaIndex参数SQL注入

九佳易服装管理系统 PrivilegedCodeDestroy.asmx存在SQL注入

WayOS路由系统actpt存在信息泄露

浙江宇视视频管理系统 VM.php存在命令执行

铜哨云用户中心Fileopt存在任意文件上传

污染源在线监控系统ConfigPerm存在SQL注入

勤杰DHR数智人力资源共享平台 ScanLogin.ashx SQL注入

帆软报表前台 export excel 存在SQL注入

Laravel LaRecipe renderBlade 末授权代码注入

DSMall 开源多用户商城系统get_url_contents存在远程文件包含

紫光电子档案管理系统public存在目录遍历

英赛特互联网客户服务平台shrz.asp 存在 SQL注入

英赛特互联网客户服务平台jctxx.asp jcid 存在 SQL注入

东胜物流软件 GetAuthorityRange 存在SQL注入

污染源在线监控系统DownLoad.aspx 存在SQL注入

污染源在线监控系统AES_B_DDL.ashx 存在SQL注入

DLink-DCS-4622 getuser存在信息泄露

WayOS路由系统actpt actpt_5g存在信息泄露

时尚企业管理系统UpdatePrivilegedState code参数存在SQL注入

泛微OA E-Cology sync接口反序列化命令执行

帆软报表前台存在SQL远程代码执行

美特CRM6 sql.jsp 存在SQQ注入

panabit app_handle存在命令注入

金和OAC6 CostApplyHandler存在SQL注入

恒友摄影ERP findedCustomer.ashx 存在SQL注入

JNPF快速开发平台 userAvatar 存在任意文件文件读取

汇文软件-书目检索系统 asord_lcc_browse.php 存在SQL注入

金和OAC6 CostPerExpendDetail存在SQL注入

天锐绿盾审批系统updateScreenshotParameter.do存在反序列化

天锐绿盾审批系统updateFileOutSendParameter.do存在反序列化

天锐绿盾审批系统updateBehaviorCtrlParams.do存在反序列化

天锐绿盾审批系统updateFilePrintParamsD.do存在反序列化

金和OAC6 AjaxForDepartmentCollect存在SQL注入

金和OA AjaxForGetBudgetTime.ashx 存在SQL注入

致远OA checkComponentFile存在反序列化任意命令执行

三汇SMG 网关管理软件 8-1-1userAdd.php 存在文件任意用户添加

供应商服务厅系统 使用说明.txt 存在信息泄露

友加畅捷管理系统 RepFile.ashx 存在文件上传致RCE

通天星CMSV6-StandardReportMediaAction_getImage存在任意文件读取

普华PMS OfficeService存在任意文件读取

孚盟云 AjaxWriteMail.ashx 存在文件上传致RCE

若依(RuoYi) 4.8.1 后台SSTI(可RCE)

onlyoffice-dchat存在反射xss

美特CRM6 mcc_login存在SQL注入

因酷教育平台queryUserById未授权访问

安友固定资产管理系统 DoUpload 存在任意文件上传

天地伟业Easy7 addGateWayOptLog 存在SQL注入

喰星云·数字化餐饮服务系统 home_check 存在SQL注入

华天动力OA workFlowService存在SQL注入

竹云iam认证系统list存在任意文件读取

安友固定资产管理系统DoUpload存在身份绕过

殡仪馆管理系统 AshesSearch.jsp 存在信息泄露

高格智能制造目视化系统SCCJ参数存在SQL注入

Bitrix modules存在日志信息泄露

宏景eHR ShowStuffInfo 存在SQL注入

时空智友ERP sqlResult存在SQL注入

时空智友ERP formservice 存在XML注入

React Server Components 远程代码执行(CVE-2025-55182)

锐明技术Crocus-DeviceState存在SQL注入

ChanCms-search存在SQL注入

Xwiki hibernate存在任意文件读取(CVE-2025-55749)

WordPress admin-ajax.php存在任意文件读取(CVE-2025-47445)

天地伟业Easy7 queryUserbyDesc 存在SQL注入

迪博数据决策系统 common_dep.action.jsp存在任意文件读取(CVE-2025-11034)

智跃人力资源管理系统zyconfig存在敏感信息泄露

汉王e脸通综合管理平台 exportResourceByFilePath.do 存在任意文件读取

XWiki Platform 存在任意文件读取 (CVE-2025-55749)

恒友摄影ERP login.ashx 存在SQL注入

蓝凌EIS智慧协同平台mail_xml存在XXE注入

大华ICC智能物联管理平台 viewPDF 任意文件读取

锐明技术Crocus系统RepairRecord存在SQL注入

迪博数据决策系统downloadImpTemplet存在任意文件读取

友加畅捷管理系统GetZTList存在信息泄露

智能表综合管理系统 SunReportService.asmx SQL注入

点晴MIS管理信息系统 login_out.asp 存在SQL注入

华天动力OA travelAjax 存在SQL注入

GeoServer GetMap 未授权XXE注入(CVE-2025-58360)

朗新天霁人力资源管理系统ZFMCWebService存在SQL注入

AstrBot存在命令执行RCE(CVE-2025-55449)

时尚企业管理系统Redis未授权访问

时尚企业管理系统log.aspx日志页面未授权访问

用友NC存在 getAuth 存在SQL注入

金和OA XmlHttp.aspx 存在XML外部实体注入

管e通零售移动管理系统软件 cwssurvey.asmx 存在SQL注入

管e通零售移动管理系统软件 CWSSurveyDef.asmx 存在SQL注入

维达外贸客户关系管理系统 UserView.jsp 存在SQL注入

WordPress AI Engine插件存在前台管理员越权(CVE-2025-11749)

临时缓解与操作清单(短期可快速实施|2026 年 1 月)

详情地址及修复建议请参考: 推送地址POC/EXP中心

TOP15

结合 2026 年 1 月集中披露的情况,本月高危呈现出以下特征:

-

RCE / 反序列化 / 文件上传占比高

-

OA / ERP / HR / 报表系统成为主要攻击目标

-

IoT / 视频监控 / 路由设备命令执行与信息泄露风险突出

-

大量 SQL 注入与任意文件读取被自动化扫描利用

在官方补丁发布或业务测试完成前,建议立即实施以下短期、可落地、可操作的缓解措施,以降低被利用风险。

时间线

1. 资产梳理(确定暴露面)

立即对涉及 2026 年 1 月通报的系统进行全面清点与标记,重点包括但不限于:

-

业务系统类: OA / ERP / HR / CRM / 报表系统 / 档案系统 / 教育与政务系统

-

基础与组件类: Redis、GeoServer、React Server Components、XWiki、WordPress、Laravel

-

设备与平台类: IoT 平台、视频监控系统、路由器、网关设备、云管理平台

按暴露位置进行风险分级:

公网可达 > 跨网访问 > 内网关键资产

重点锁定以下高危入口:

-

管理后台与运维接口

-

文件上传 / 下载接口

-

反序列化、XML、模板渲染接口

-

数据库直连服务、路由与设备管理页面

2. 隔离策略(短期阻断风险)

对 无法立即修补 或 补丁尚未验证 的系统,必须先行实施访问收敛措施:

-

管理端口仅允许运维专线或 VPN 访问

-

关闭不必要的公网暴露端口与服务

-

对以下高风险组件必须执行隔离或下线:

-

Redis 未授权实例

-

Druid / 报表 / 中间件管理界面

-

路由器、摄像头、IoT 平台 Web 管理端

-

云桌面与远程管理控制台

-

3. 凭据与权限治理(立即执行)

针对本月涉及的 OA / 路由器 / Redis / IoT / 运维系统 等平台,立即开展凭据治理:

-

更换所有默认口令、弱口令、历史共享账号

-

启用 MFA、多因素认证、IP 白名单或绑定

-

重点排查:

-

是否存在异常新增账户

-

是否出现权限被提升、角色被修改

-

是否存在长期未使用但仍具高权限账号

-

4. 安全规则下发(WAF / IDS / EDR)

结合本月类型分布,统一下发以下防护规则,以应对高频扫描与自动化利用行为:

WAF / 网关层:

-

SQL 注入 (关键字组合、异常长度、特殊符号特征)

-

任意文件读取 / 路径遍历 (

../、..%2F、绝对路径、路径指针) -

文件上传 (可执行脚本、双扩展名、伪造 MIME)

-

SSRF (阻断访问

127.0.0.1、内网网段、169.254.169.254) -

XXE (检测

DOCTYPE、ENTITY等特征)

EDR / 主机层:

-

阻断异常 shell / PowerShell 执行

-

监控并拦截可疑进程启动

-

告警并阻断反向连接与异常端口通信

5. 快速回溯与异常排查

针对已暴露或高风险系统,立即开展 7--30 天行为回溯,重点检查:

-

异常登录、暴力破解、重复失败尝试

-

是否存在越权访问、异常接口调用

-

文件上传目录、Web 根目录是否出现非业务文件

-

Redis / 数据库中是否存在未知 key、表结构或异常数据变更

-

系统中是否出现可疑计划任务、定时脚本、后门程序或反向连接

⚠️ 一旦发现可疑行为: 立即制作系统镜像 → 保全证据 → 隔离节点 → 启动应急响应流程

6. 补丁管理与升级计划

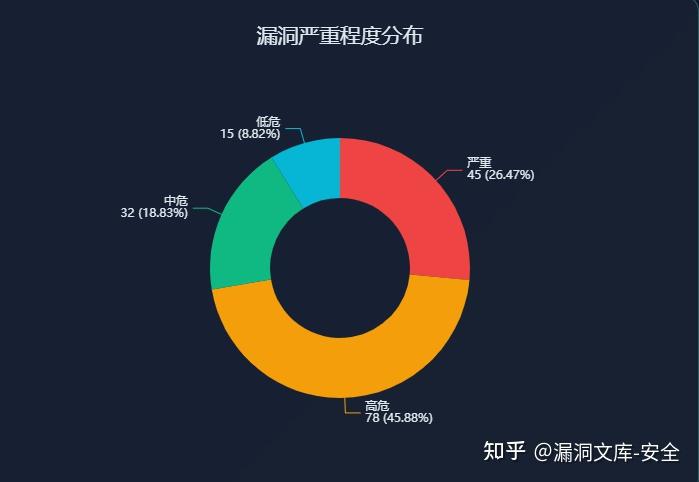

按风险等级制定修复与升级节奏:

极高 → 高 → 中

-

RCE / 反序列化 / 认证绕过 / 文件上传类 必须优先修补

-

所有补丁须先在测试环境验证后,再滚动发布至生产环境

-

避免因直接升级导致业务中断或数据异常

7. 厂商沟通与情报跟踪

针对本月涉及的厂商与产品,建议:

-

建立并更新 厂商紧急联系人列表 (如:用友、泛微、金和、致远、帆软、天地伟业、宇视、深信服等)

-

持续跟踪官方补丁发布时间表与临时缓解措施

-

记录所有涉及的 CVE / 影响版本 / 修复状态,统一纳入 CMDB 与补丁管理体系

合规与披露建议(2026 年 1 月)

1. 对外披露前(严格遵循负责任披露流程)

-

与厂商确认细节、影响范围与修复计划

-

未获得官方确认或补丁前,不对外发布通告

-

对外文档 禁止包含 PoC、payload、利用脚本或攻击链细节

严重程度分布图

2. 面向内部 / 供应链团队通报

-

提供清晰链路: 受影响资产列表 → 风险等级 → 临时缓解措施 → 修复时间表

-

对高危系统(RCE、认证绕过、文件上传) 要求业务负责人 24 小时内反馈处置进度

-

对供应链厂商、外包与集成商 要求提交修复说明与验证证明材料

3. 面向最终客户或监管部门

-

仅披露必要信息: 影响版本、风险等级、已采取措施、修复计划

-

禁止披露攻击细节或可执行 exploit

-

完整保留沟通记录、修复记录与验证材料,以备审计与合规检查