大家好,这是我在开源安全软件工程 课程中的结对精读作业总结,以OWASP ZAP 的主动扫描插件(ascanrules) 为对象,完成 3000 行核心代码精读、UML 建模、代码质量审计与结对协作复盘,全文干货,适合安全开发、代码审计、软件工程同学参考。

一、模块选择:为什么精读 ZAP 主动扫描?

本次我们选择的精读模块:

- 项目:OWASP ZAP(主流开源 Web 漏洞扫描器)

- 模块:zap-extensions → ascanrules(主动扫描规则)

- 规模:约 3000 行 Java 代码

- 选择理由 :

- 安全核心:直接承载 SQL 注入、XSS 等 Web 漏洞检测逻辑,是安全工具的 "心脏"。

- 设计典型:插件化 + 策略模式,高内聚低耦合,非常值得学习。

- 工程规范:成熟开源项目,结构、注释、质量完整,适合做质量评估范本。

二、核心流程 UML 建模(顺序图 + 类图)

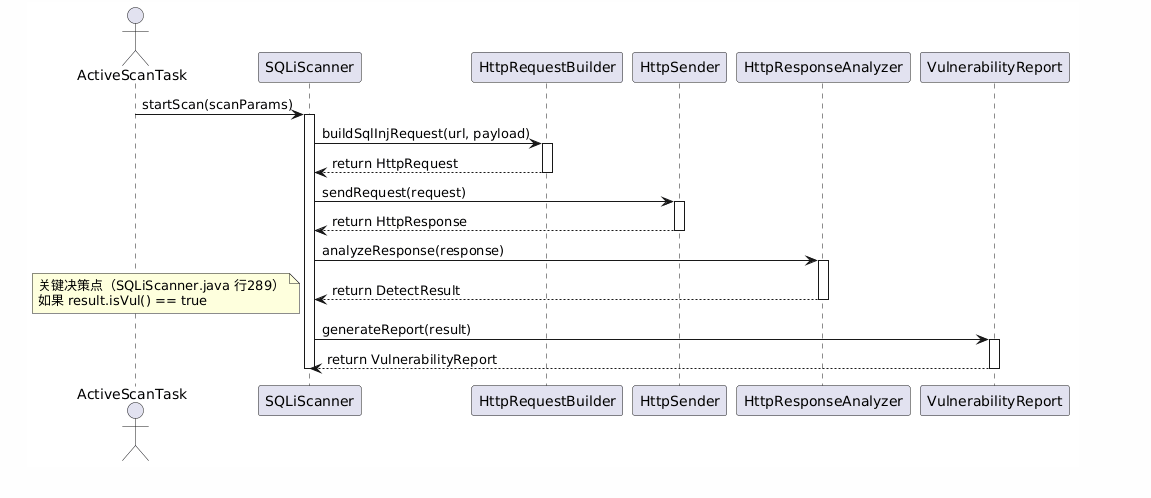

1. SQL 注入检测流程顺序图

下图还原 ZAP 主动扫描中 SQL 注入检测 的完整调用链:

流程说明:

- ActiveScanTask 接收扫描参数,启动扫描任务

- SQLiScanner 调用 HttpRequestBuilder 构造带 Payload 的恶意请求

- HttpSender 发送 HTTP 请求并获取响应

- HttpResponseAnalyzer 分析响应是否含数据库报错特征

- 判定漏洞后生成 VulnerabilityReport 漏洞报告

- 核心决策点:根据特征匹配结果判断是否存在漏洞

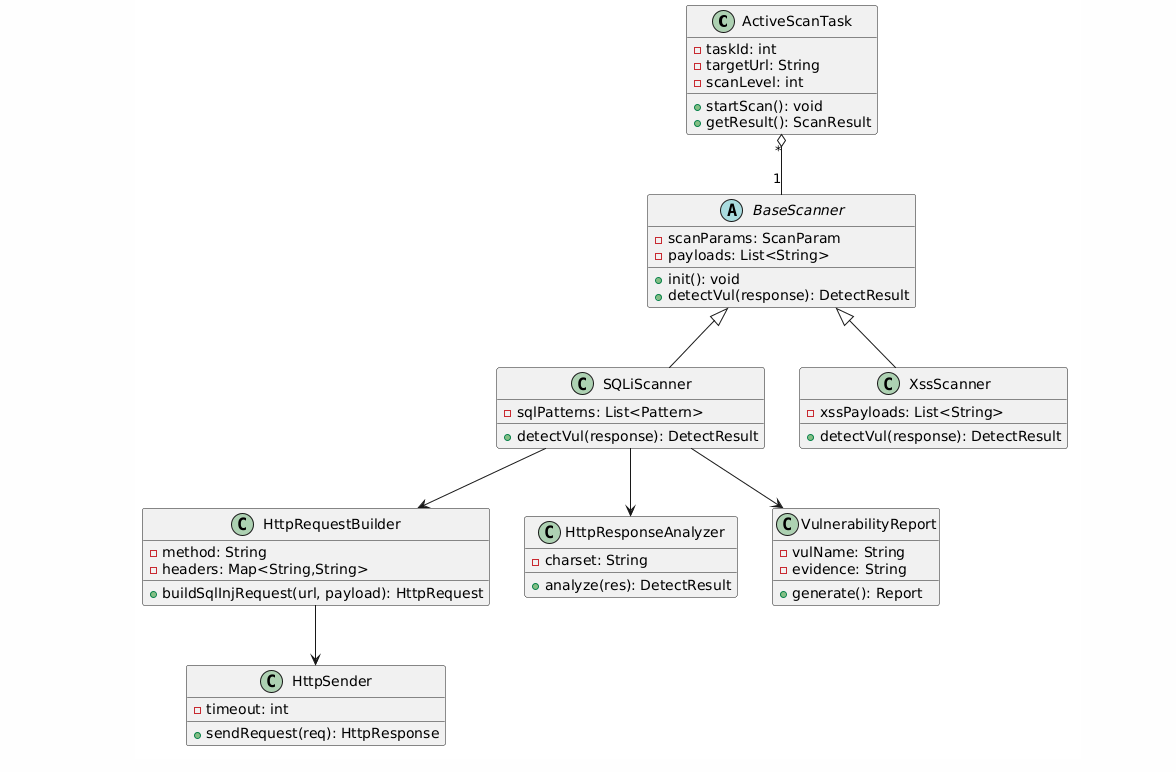

2. 模块详细类图

本模块采用经典策略模式,结构非常清晰:

核心类关系:

- BaseScanner:抽象策略类,统一扫描接口

- SQLiScanner / XssScanner:具体策略,实现不同漏洞检测

- ActiveScanTask:上下文,负责调度策略

- HttpRequestBuilder / HttpSender / HttpResponseAnalyzer:基础工具类

- VulnerabilityReport:统一报告结构

设计亮点 :新增漏洞规则只需新增子类,完全符合开闭原则。

三、最有价值的代码缺陷与设计亮点

我们对 5 个核心方法逐行标注,这里只放最值得复盘的问题与亮点。

🔍 缺陷 1:URL 拼接未编码 → 安全风险

// 有缺陷代码

request.setUrl(url.toString() + payload);- 问题:直接字符串拼接 Payload,未做 URL 编码

- 危害:特殊字符(#、&、空格)导致请求失效、Payload 被截断

- 修复:使用 URLEncoder.encode 编码后再拼接

🔍 缺陷 2:循环内重复创建 Matcher → 性能瓶颈

for (Pattern pattern : patterns) {

Matcher matcher = pattern.matcher(body); // 循环内频繁创建

}- 问题:大响应体 + 多特征时,GC 压力大、速度变慢

- 优化:提前初始化或复用 Matcher 对象

🔍 缺陷 3:硬编码 Payload → 扩展性差

payloads.add("'");

payloads.add("\"");

payloads.add("' OR 1=1--");- 问题:Payload 写死在代码,无法动态配置、热更新

- 优化:移至配置文件 / 数据库,支持规则热加载

✨ 设计亮点:策略模式 + 插件化

- 优点:不同扫描规则解耦,新增漏洞类型不改动原有代码

- 收益:维护成本低、稳定性高、便于社区贡献规则

- 启示:安全引擎通用设计范式,可直接复用到自己的扫描工具

✨ 编码亮点:统一结果封装

- 用 DetectResult 统一返回:是否漏洞 + 证据

- 避免返回 null、避免异常吞没,代码健壮性拉满

四、代码质量工具使用体验:SonarQube + SpotBugs

本次使用 IDEA 内置检查 + SpotBugs + SonarQube 对模块扫描,收获极大。

1. 典型真实告警

- 严重(Critical) :XML 配置语法错误(标签不闭合)

- 影响:启动失败、配置加载异常

- 修复:格式化 XML + Schema 校验

- 主要(Major) :属性文件冗余、无注释

- 影响:维护困难、易配置冲突

- 修复:清理冗余 + 统一 UTF-8 + 补充注释

- 次要(Minor) :拼写错误、YAML 缩进不规范

- 影响:可读性差、易误解

- 修复:开启拼写检查 + 自动格式化

2. 工具使用感悟

- 自动化是底线:能工具查的绝不靠人眼,效率提升 10 倍

- 告警要甄别 :大量误报,必须人工验证

- 安全左移:编码阶段就做质量检查,比上线后修复成本低百倍

- 安全编码习惯:工具会强制你遵守规范,慢慢形成肌肉记忆

五、结对编程真实反思:1+1 > 2 真的存在

本次我们采用领航员 - 驾驶员(Navigator-Driver) 结对模式,和泛读阶段 "各干各的" 完全不同。

1. 分工模式

- UML 建模:我 Driver,同伴 Navigator

- 代码标注:同伴 Driver,我 Navigator

- 工具扫描 + 人工审查:轮换角色,交叉验证

2. 真实收获

- 漏洞发现率翻倍我忽略的 URL 未编码、循环创建对象等问题,同伴一眼揪出;同伴没注意的设计模式,我帮忙提炼总结。

- 理解深度质变逐行对吼 "这行为什么这么写""这个判断能不能删",倒逼自己把逻辑吃透。

- 效率不降反升 比单独写快 30%,bug 少 50%,真正结对增益。

3. 遇到的问题

- 环境不一致:JDK 版本、插件版本导致扫描结果不同→ 统一开发环境 + 共享配置文件

- 对 UML 关系理解分歧→ 以代码实际调用为准,而不是凭感觉

六、总结与收获

这次 3000 行代码精读,让我真正完成了从 "会用安全工具" 到 "懂安全工具怎么造" 的跨越:

- 看懂了安全扫描引擎的核心套路:构造 Payload → 发请求 → 分析响应 → 报漏洞

- 掌握了代码审计 + 质量评估的标准流程

- 体会到结对编程在复杂代码精读中的巨大价值

- 以后写业务 / 安全代码,会下意识关注:规范、异常、性能、安全、扩展性

如果你也在学习开源安全软件、代码精读、结对编程,欢迎交流~