无法打开校园网认证问题

情况说明+解决

我在校内使用电脑A(ip:10.23.71.63)打开校园认证网页输入10.254.241.19无法进入认证界面

电脑A的ip路由表为

bash

default via 10.23.0.3 dev enp4s0 proto static metric 20100

10.23.0.0/16 dev enp4s0 proto kernel scope link src 10.23.71.63 metric 100

169.254.0.0/16 dev enp4s0 scope link metric 1000 校内使用我的电脑B(ip:10.23.71.196)打开校园认证网页输入10.254.241.19就可以进入认证界面

电脑B的ip路由表

bash

default via 10.23.127.254 dev enp4s0 proto dhcp metric 100

10.23.64.0/18 dev enp4s0 proto kernel scope link src 10.23.71.196 metric 100

169.254.0.0/16 dev enp4s0 scope link metric 1000 但是我在电脑A中做了以下操作后电脑A就能进入认证界面了,我的操作是:

bash

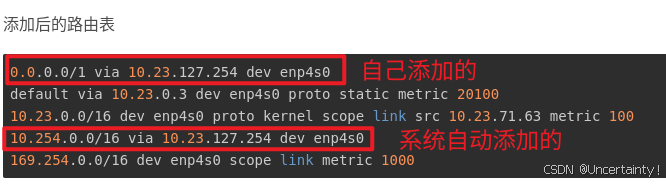

sudo ip route add 0.0.0.0/1 via 10.23.127.254 dev enp4s0添加后的路由表

bash

0.0.0.0/1 via 10.23.127.254 dev enp4s0

default via 10.23.0.3 dev enp4s0 proto static metric 20100

10.23.0.0/16 dev enp4s0 proto kernel scope link src 10.23.71.63 metric 100

10.254.0.0/16 via 10.23.127.254 dev enp4s0

169.254.0.0/16 dev enp4s0 scope link metric 1000

现象本质总结

目标地址:10.254.241.19(认证服务器)

A 机器:默认网关是 10.23.0.3 → 无法访问

B 机器:默认网关是 10.23.127.254 → 可以访问

A 手动加路由后:

bash

ip route add 0.0.0.0/1 via 10.23.127.254→ 访问成功

👉 核心问题:

A 的默认网关无法到达认证网段,而 B 的可以

关键网络知识点

1️⃣ 路由匹配原则(最长前缀匹配)

Linux 路由选择规则:

优先匹配"更具体"的路由(前缀更长)

比如:

10.254.0.0/16 (前缀长优先匹配)

0.0.0.0/0

👉 会优先走 /16

2️⃣ 默认路由的作用

bash

default via 10.23.0.3表示:"所有不知道怎么走的流量,都发给 10.23.0.3"

我的关键差异

电脑A

bash

default via 10.23.0.3电脑B

bash

default via 10.23.127.254👉 说明:

A 走的是 普通网关

B 走的是 认证网关(或核心网关)

为什么 A 无法访问认证页面?

认证服务器:10.254.241.19

属于网段:10.254.0.0/16

在电脑 A 中路由表没有:10.254.0.0/16所以访问时:匹配默认路由:→ 走 10.23.0.3

但问题是:

❗ 10.23.0.3 并不知道如何去 10.254.0.0/16

或者该网关被策略限制(常见于校园网)

👉 结果:访问失败

在电脑 B 中默认网关是:10.23.127.254

👉 这个网关很可能:是认证专用出口或者在核心层可以访问 10.254.0.0/16

👉 所以可以访问认证页面

解决问题的那条命令在做什么?

bash

ip route add 0.0.0.0/1 via 10.23.127.254关键理解:你"劫持了默认路由"

原默认路由:

bash

0.0.0.0/0 → 10.23.0.3新增:

bash

0.0.0.0/1 → 10.23.127.254

为什么认证 IP 能访问了?

认证 IP:10.254.x.x 属于:0.0.0.0/1(命中!)

所以流量改走:10.23.127.254 → 成功访问

为什么路由表相比之前多了两条?

系统自动添加

bash

10.254.0.0/16 via 10.23.127.254👉 可能原因:

DHCP 或系统自动添加

或认证系统动态注入路由

👉 本质作用:

明确告诉系统:访问认证网段必须走认证网关

更优雅的方法

bash

ip route add 10.254.0.0/16 via 10.23.127.254👉 比 /1 更精准,不影响其他流量

重新修改一下路由表

删除这条"过度路由"

bash

sudo ip route del 0.0.0.0/1 via 10.23.127.254 dev enp4s0保留(或重新添加)精准路由

bash

10.254.0.0/16 via 10.23.127.254 dev enp4s0正确路由表

bash

default via 10.23.0.3 dev enp4s0

10.23.0.0/16 dev enp4s0 proto kernel scope link src 10.23.71.63

10.254.0.0/16 via 10.23.127.254 dev enp4s0

169.254.0.0/16 dev enp4s0修改后的行为逻辑

现在系统会这样选路:

为什么一定要删 /1 路由?

bash

0.0.0.0/1 via 10.23.127.254实际上会:

劫持 一半互联网流量

可能导致:

上网变慢

DNS 异常

部分网站打不开

👉 它只是"临时暴力解法",不推荐长期使用