1.阅读靶场介绍

易于利用的漏洞允许未经身份验证的攻击者通过 T3 进行网络访问,从而破坏 Oracle WebLogic Server。

简单来说就是weblogic的框架漏洞

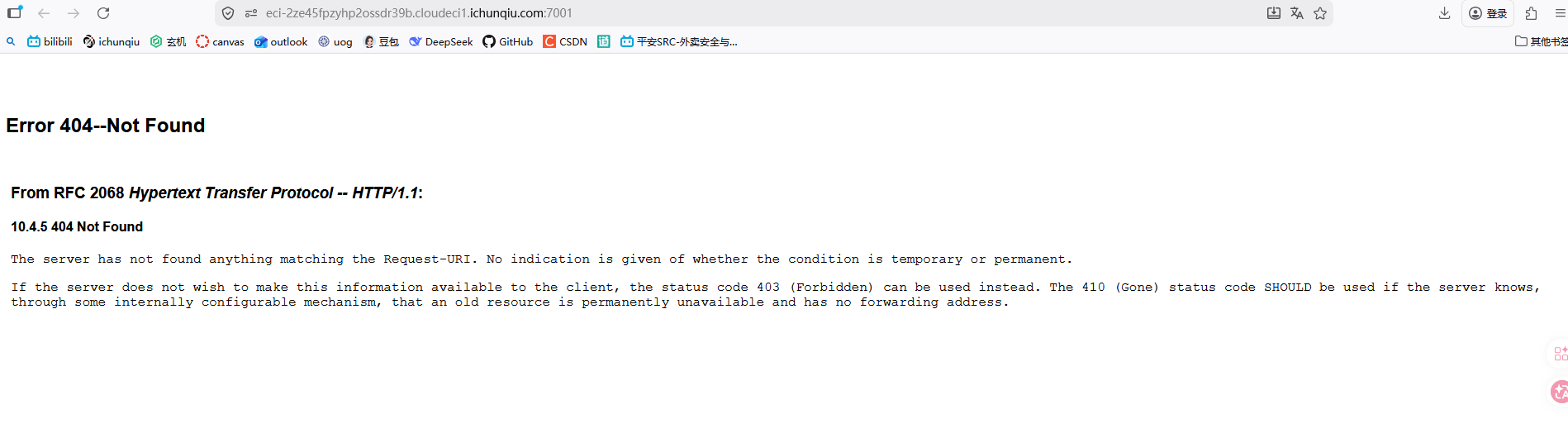

2.启动靶场

如下图所示

这种url出现7001的都可以试试weblogic框架漏洞直接扫

3.poc

天狐启动

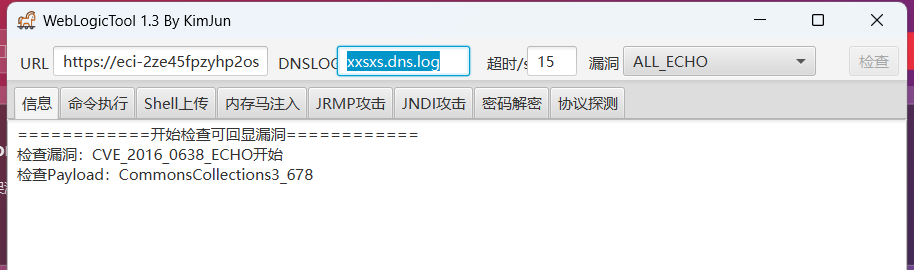

WeblogicTool启动

如下图所示

直接all echo检查哟

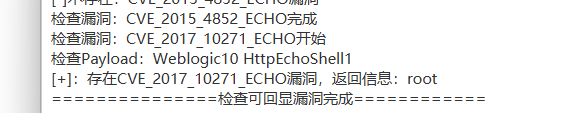

如下图所示

到这里我们发现了存在CVE_2017_10271_ECHO

下一步直接换cve类型再命令执行

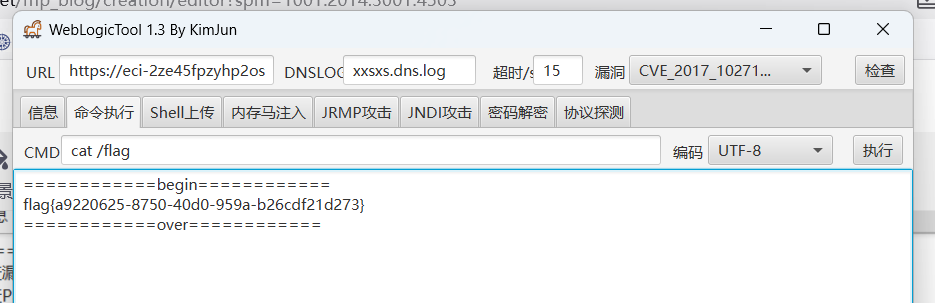

如下图所示

到此相信各位聪明的帅哥美女也完成webshell了

喜欢您可以喜欢

感谢您花费宝贵的时间停留