StealC 信息窃取恶意软件的 Web 控制面板存在一个跨站脚本(XSS)漏洞。CyberArk 研究人员通过该漏洞成功观察运营商活跃会话,并收集了攻击者的浏览器与硬件指纹等关键情报。

StealC v2 Malware Enhances Stealth and Expands Data Theft Features

StealC 控制面板构建界面示例(来源:公开分析报告)

StealC 于 2023 年初在暗网网络犯罪社区通过激进推广迅速崛起。它凭借强大的规避检测能力和广泛的数据窃取功能(包括浏览器数据、密码、Cookie 等),很快成为热门 Malware-as-a-Service(MaaS)工具。

在随后的几年中,StealC 开发者持续进行多项升级。2025 年 4 月发布的 2.0 版本 引入了 Telegram 机器人 实时警报功能,并推出全新构建器,支持基于模板和自定义数据窃取规则快速生成恶意样本。

大约同一时期,StealC 管理面板的源代码意外泄露,为安全研究人员提供了深入分析的机会。

XSS 漏洞曝光:研究人员"反杀"运营商

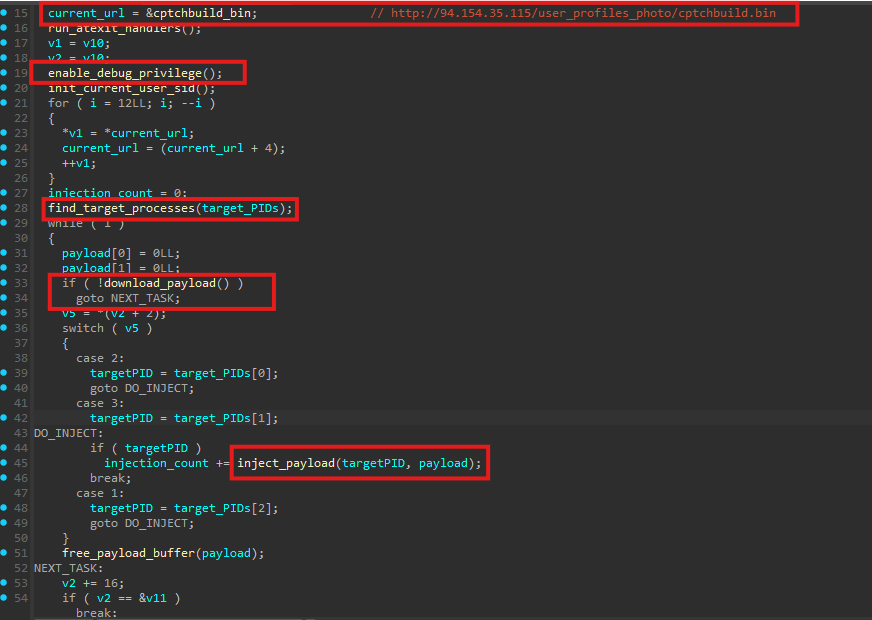

CyberArk 研究人员在泄露的面板中发现了一个简单的 XSS 漏洞。利用该漏洞,他们能够:

- 收集 StealC 运营商的浏览器和硬件指纹

- 实时观察活跃会话

- 窃取面板会话 Cookie

- 远程劫持控制面板会话

值得注意的是:StealC 本身以窃取 Cookie 为核心业务,却未能对自身面板的 Cookie 实施基本保护(如 httpOnly 标志),这成为研究人员"以其人之道还治其人之身"的关键。

为避免 StealC 运营商快速修复漏洞,CyberArk 未公开 XSS 的具体技术细节。

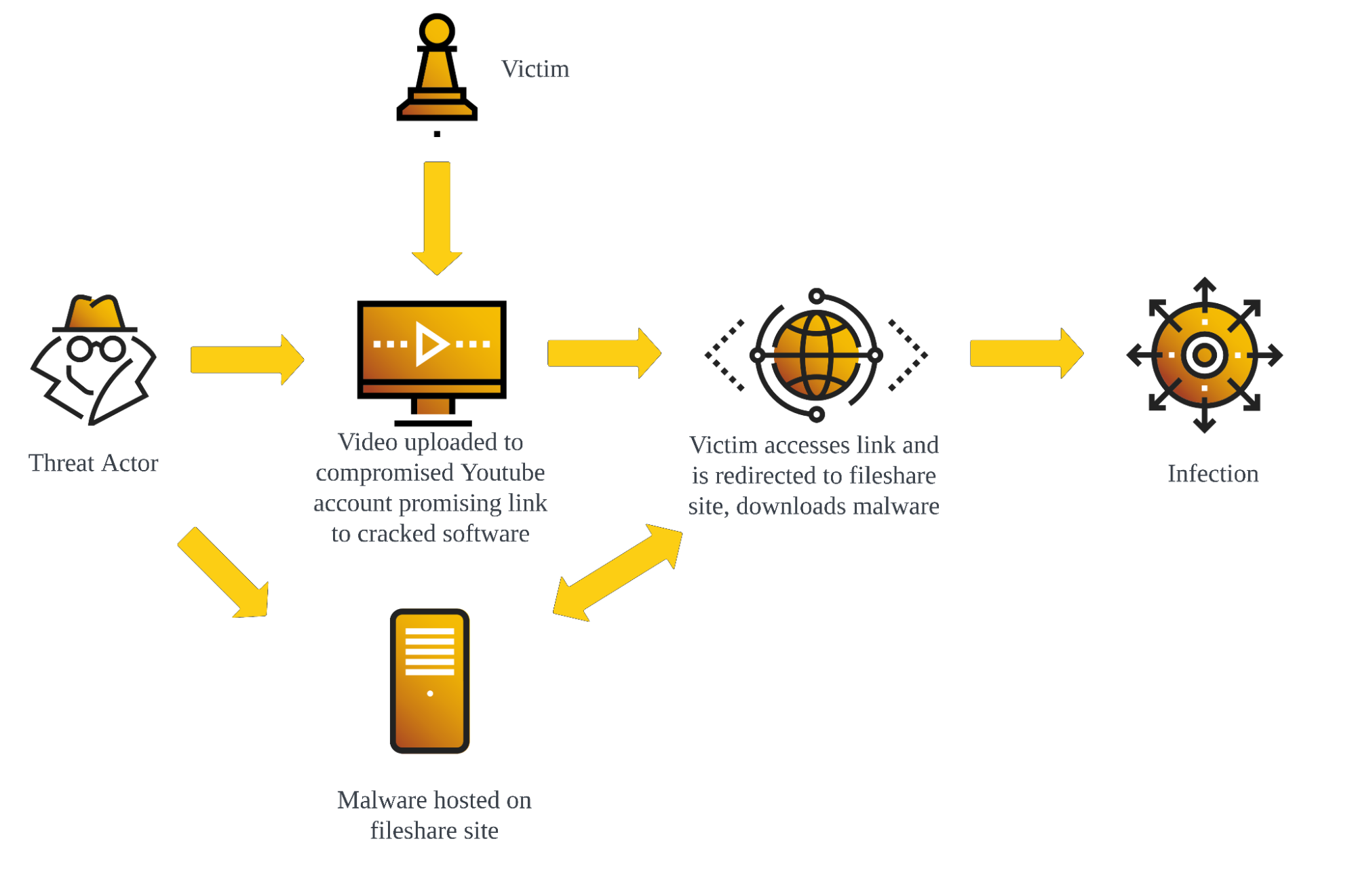

From Cracked to Hacked: Malware Spread via YouTube Videos

StealC 通过 YouTube 分发恶意软件的典型攻击流程示意图

典型案例:YouTubeTA 运营商剖析

研究重点聚焦于一位代号为 "YouTubeTA"(YouTube Threat Actor)的 StealC 客户。

该攻击者很可能利用泄露的凭证劫持了多个旧的合法 YouTube 频道,并在视频描述或评论中植入感染链接,诱导用户下载伪装成 Adobe Photoshop 和 Adobe After Effects 破解版的恶意软件。

在整个 2025 年期间,YouTubeTA 持续运行活动,累计收集超过 5,000 条受害者日志 ,窃取约 39 万个密码 和 3000 万个 Cookie(其中大部分为非敏感 Cookie)。

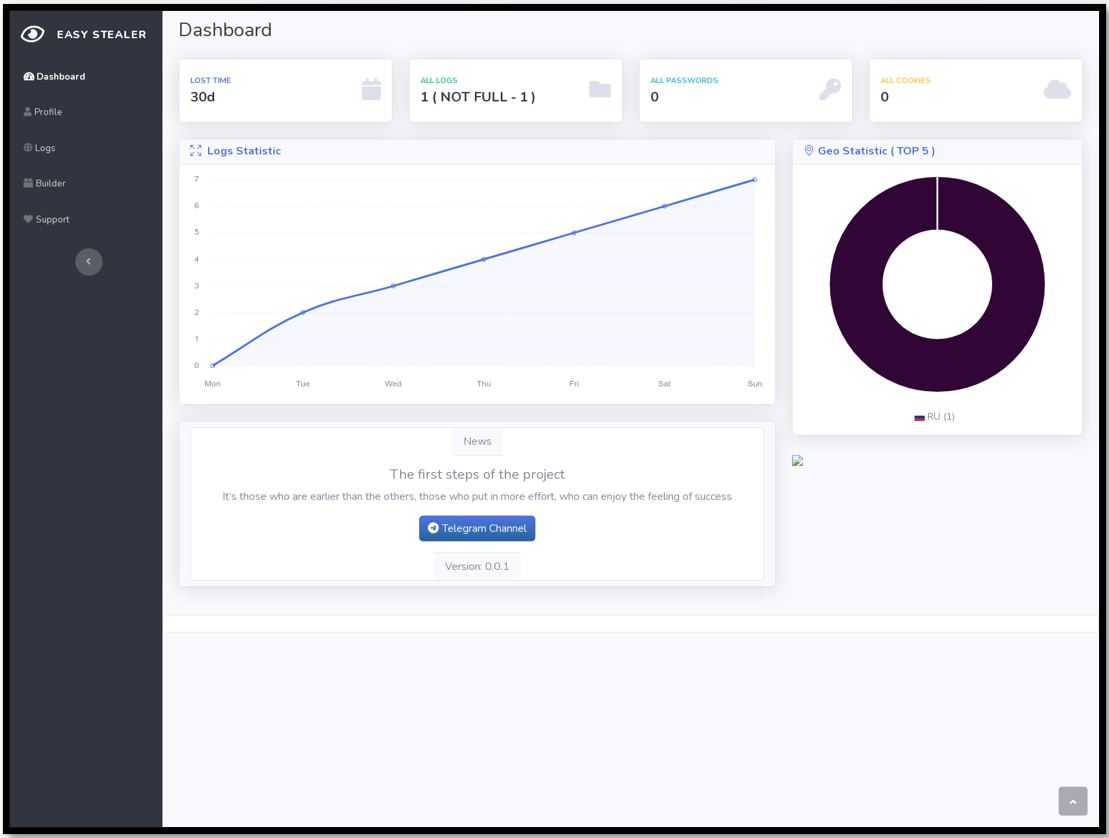

Inside a live StealC campaign

YouTubeTA 的标记页面截图(显示感染日志统计,来源:CyberArk 报告)

面板截图显示,大多数感染发生在受害者搜索"Adobe Photoshop 破解版"或"Adobe After Effects 破解版"等关键词时。受害者点击 YouTube 视频中的下载链接后,即被感染。

攻击者自身信息暴露

通过 XSS 漏洞,研究人员精准获取了 YouTubeTA 的设备指纹:

- 使用 基于 Apple M3 的系统

- 语言设置为英语和俄语

- 时区为东欧

- 多数情况下通过 乌克兰 访问互联网

更具讽刺意味的是,当该威胁者忘记连接 VPN 时,其真实 IP 地址直接暴露。该 IP 与乌克兰 ISP TRK Cable TV 相关联,彻底暴露了地理位置。

Uncovering the "Easy Stealer" Infostealer

StealC v2 恶意软件相关可视化示意图(突出数据窃取能力)

MaaS 模式的双刃剑

CyberArk 指出,恶意软件即服务(MaaS) 平台虽然让威胁者能够快速扩展业务、降低技术门槛,但同时也带来了巨大的运营安全风险。一旦底层基础设施(如控制面板)存在缺陷,所有使用该服务的运营商都可能暴露。

StealC 的案例再次证明:即使是专业的"Cookie 窃取者",也可能因为自身安全疏忽而"反被窃取"情报。