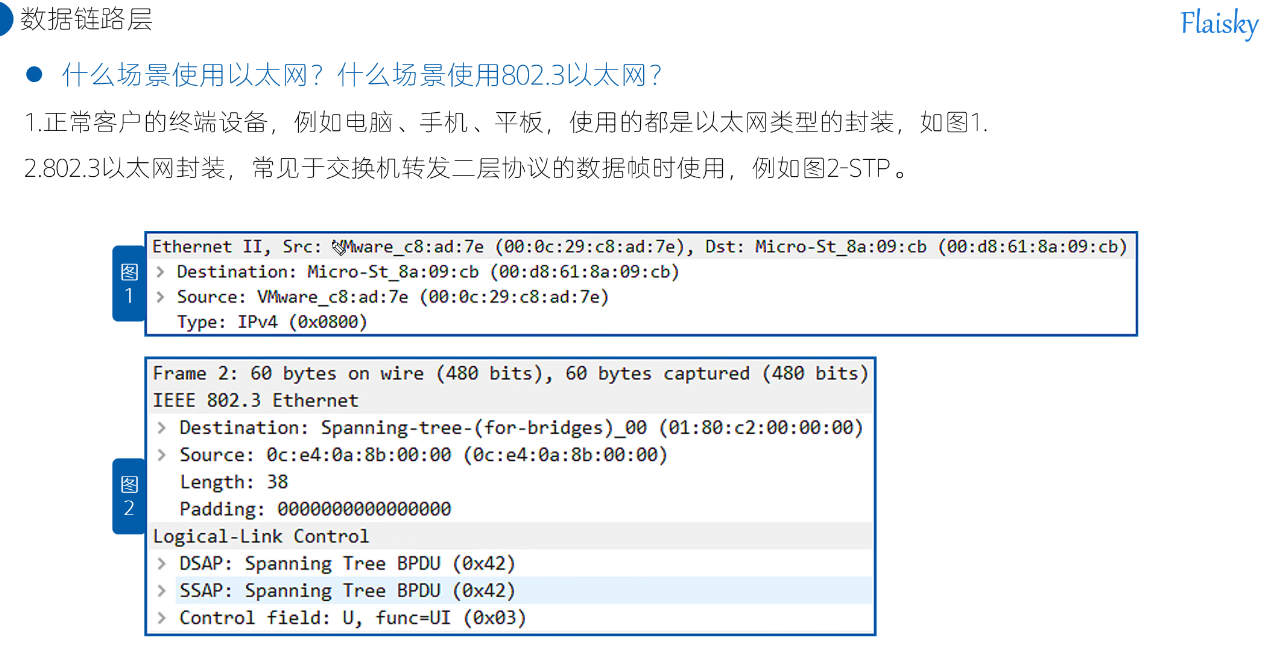

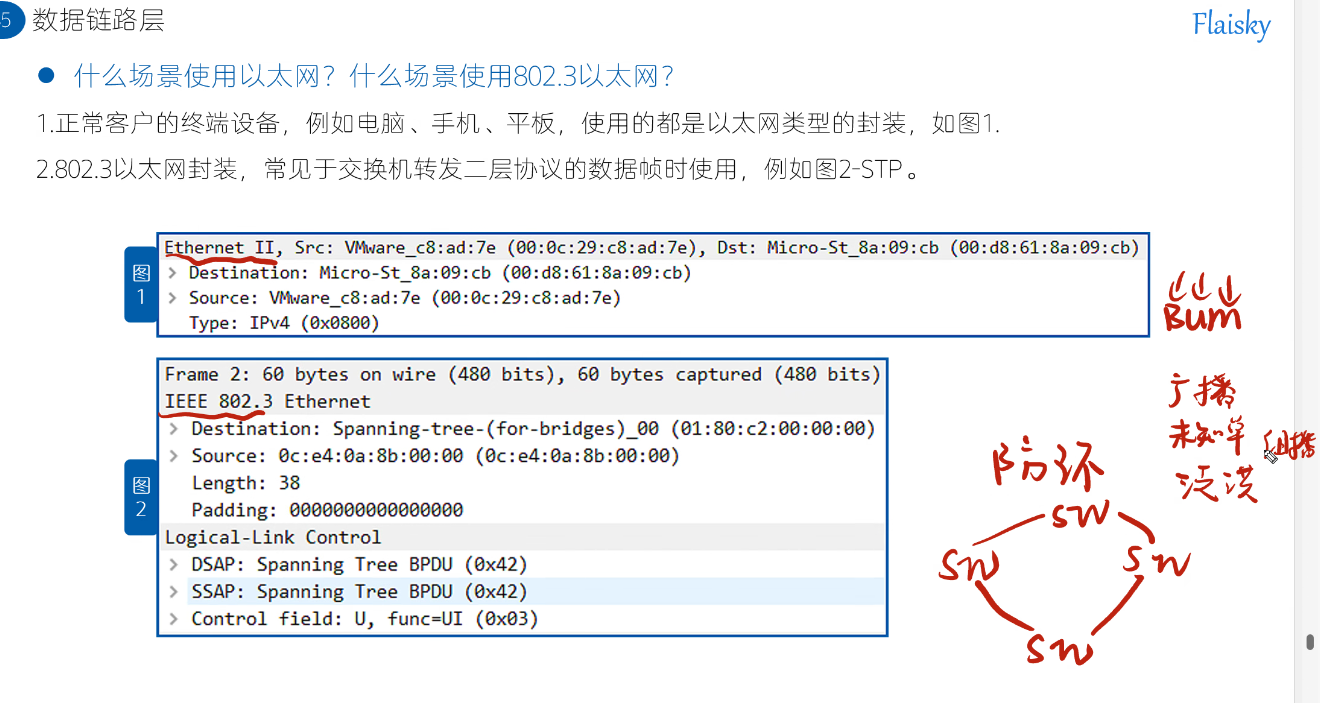

BUM 帧

BUM = Broadcast(广播)+ Unknown unicast(未知单播)+ Multicast(组播)

就是所有需要在二层泛洪、被交换机复制转发的帧,统称 BUM 帧。

| 流量类型 | 英文全称 | 描述 |

|---|---|---|

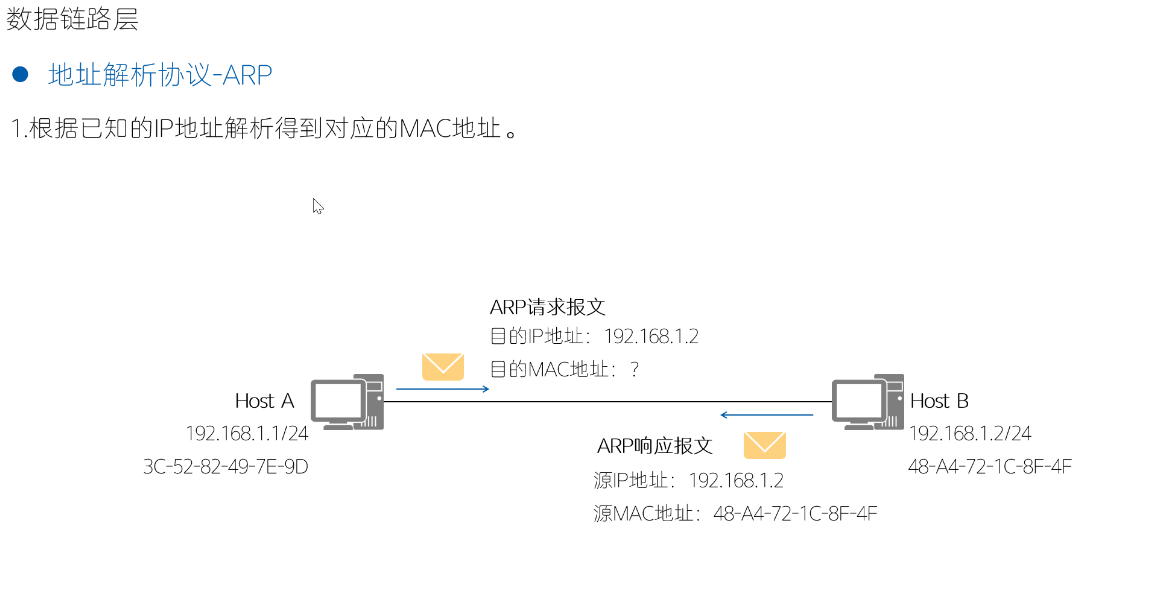

| 广播 | Broadcast | 目的MAC地址为全F(FF-FF-FF-FF-FF-FF)的帧,用于向同一广播域内所有设备宣告信息(如ARP请求)。 |

| 未知单播 | Unknown Unicast | 交换机在自己的MAC地址表中找不到目的MAC地址对应的转发端口的单播帧,只能通过泛洪去尝试找到目标设备。 |

| 组播 | Multicast | 目的MAC地址为组播地址的帧,用于向一组特定的网络节点传输数据。 |

免费ARP???

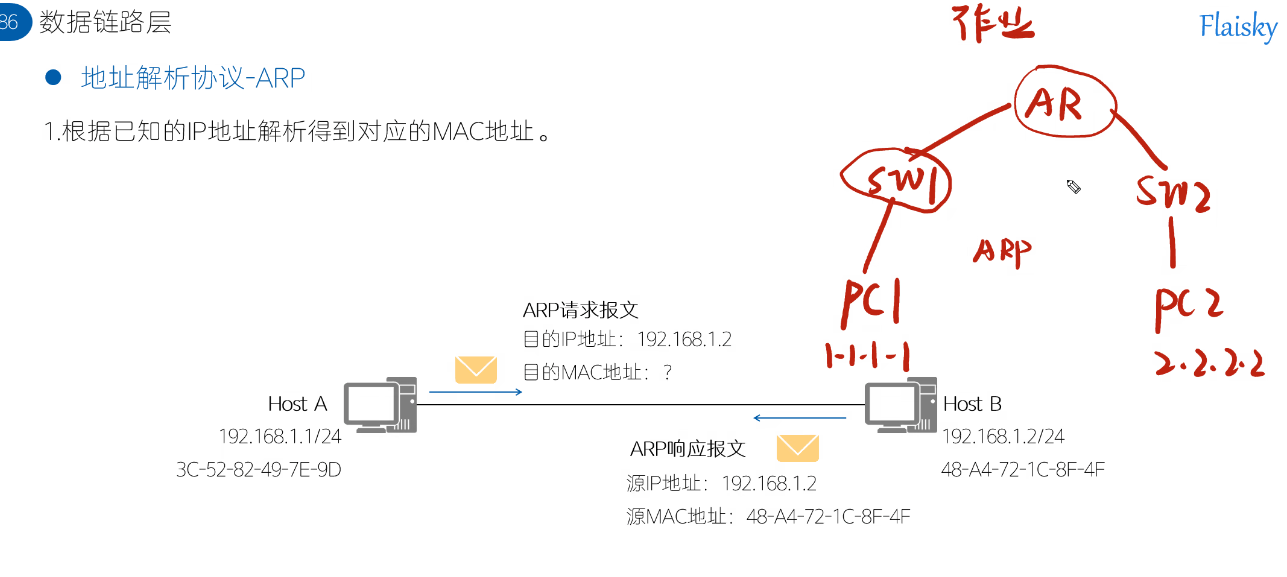

作业

安全区域

防火墙的安全区域(Security Zone) 是网络安全域划分的基础,也是所有安全策略(防火墙策略、NAT、VPN等)的生效前提。理解安全区域,就能理解防火墙"在哪里控制、怎么控制"的底层逻辑。

一、什么是安全区域?

安全区域 是防火墙内部的一个逻辑分组,将一组具有相同安全需求的物理接口(或子接口、VLAN)聚合在一起。防火墙基于"区域"而非"接口"来应用安全策略。

简单说:安全区域 = 一组接口的集合,代表一个信任等级相同的网络范围。

二、为什么需要安全区域?

如果没有安全区域,防火墙策略就需要针对每个接口单独配置。在大规模网络中,接口数量多、策略复杂,难以管理。安全区域带来三大好处:

简化管理:将多个接口划入同一区域,策略统一应用。

抽象信任等级:不同区域代表不同信任级别(如内网高信任、外网低信任)。

强制隔离:默认情况下,不同区域之间的流量需要明确策略放行;同一区域内的接口默认互通(可配置隔离)。

三、安全区域的分类与默认区域(华为防火墙)

华为防火墙预定义了四个默认安全区域(不可删除,但可以修改安全级别或接口归属):

| 区域名称 | 安全级别 | 典型用途 | 说明 |

|---|---|---|---|

| Local | 100 | 防火墙自身 | 防火墙发出的流量(如ping、SNMP)或发往防火墙的流量(如管理、路由协议)。 |

| Trust | 85 | 内网 | 公司内部员工网络,高信任。 |

| DMZ | 50 | 服务器区 | 对外提供服务但需受保护的服务器(Web、邮件等)。 |

| Untrust | 5 | 外网/Internet | 不信任的网络,如公网。 |

安全级别数值越大,信任度越高。流量从高安全级别区域到低安全级别区域(如 Trust → Untrust)默认允许出站(outbound),但反向(Untrust → Trust)默认禁止入站(inbound),除非配置策略。

此外,用户可以创建自定义安全区域,级别范围 1--100(不能与预定义冲突)。例如:

-

办公区(级别 80)

-

研发区(级别 90)

-

合作伙伴区(级别 30)

四、安全区域的核心规则

1. 区域间默认隔离

不同区域之间的流量默认禁止 ,必须配置 安全策略(policy) 允许。

同区域内的接口之间默认允许 (可通过命令

set default packet-filter interzone local-to-local或接口隔离改变)。

2. 安全级别决定默认策略方向(仅适用于无策略时?)

早期防火墙有"基于安全级别的默认策略":高→低允许,低→高禁止。但在 华为NGFW(下一代防火墙) 中,默认策略是全部禁止,必须显式配置策略。考试中要注意区分传统包过滤防火墙与NGFW的行为。

3. 防火墙自身流量处理(Local区域)

-

访问防火墙的管理流量(如SSH、HTTPS)属于 Local区域 的入站。

-

防火墙主动发起的流量(如日志发送、SNMP请求)属于 Local区域 的出站。

-

对Local区域的策略需谨慎,防止管理通道被阻断。

流量从高安全级别区域 → 低安全级别区域,称为"出站(outbound)";从低→高,称为"入站(inbound)"。

在传统包过滤防火墙中,出站默认允许、入站默认禁止 。

但在华为 NGFW(下一代防火墙) 中,无论方向,默认全部禁止,必须写策略。