在网络安全领域,如果说DDoS攻击是"洪水猛兽",那么CC攻击就是"慢性毒药"。它不像大流量攻击那样声势浩大,却能悄无声息地耗尽服务器资源,导致业务瘫痪,且因其伪装成正常请求而更难防御。本文将从攻击原理、识别方法到多层次防御策略,为你提供一套完整的CC攻击抵御方案。

一、认识CC攻击:什么是"慢性毒药"?

CC攻击是一种针对应用层的分布式拒绝服务攻击。攻击者通过控制大量"肉鸡"(傀儡机)或利用代理服务器,模拟大量正常用户,持续向目标网站的特定动态页面(如登录、搜索、API接口)发起高频请求。

攻击目标:耗尽服务器的CPU、内存、数据库连接等应用层资源,而非网络带宽。

核心症状:

服务器CPU使用率长时间接近或达到100%。

网站或API接口响应极慢、频繁超时,甚至完全无法访问。

网络监控显示入站带宽正常,但并发连接数异常飙升。

数据库服务器负载极高,出现大量慢查询。

二、攻击识别:如何快速判断遭遇CC攻击?

当业务出现卡顿,你可以通过以下步骤快速自查:

查看服务器资源监控:登录服务器或云平台控制台,首要关注 CPU使用率。如果带宽正常但CPU长期满载,CC攻击的可能性极大。

分析Web服务器日志:检查Nginx或Apache的访问日志 ( access.log )。寻找短时间内来自少量IP或User-Agent对同一URL(特别是登录、验证码、复杂查询接口)的海量请求。

使用命令行工具:通过 netstat -an | grep :80 | wc -l 等命令查看特定端口的连接数,如果连接数异常高且多为 ESTABLISHED 状态,需警惕。

观察业务异常:普通静态页面(如图片、CSS)访问正常,但需要后端处理的动态功能(登录、提交订单)完全失效,这是典型的CC攻击特征。

三、构建纵深防御体系:四道防线抵御CC攻击

单一的防御手段很容易被绕过,必须建立从边缘到源站的多层次防护。

第一道防线:边缘智能防护(Web应用防火墙 - WAF)

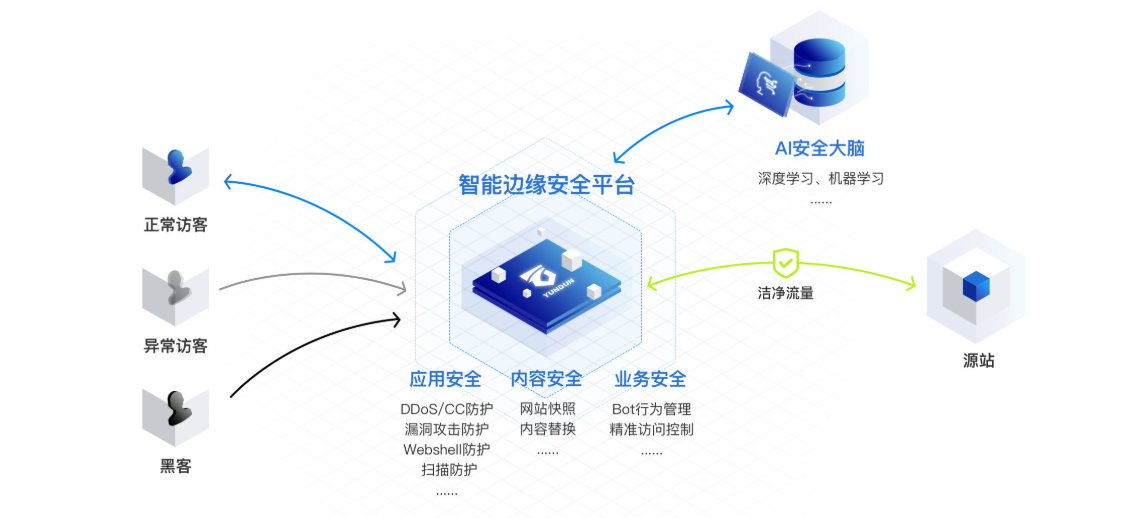

这是抵御CC攻击最有效、最省力的方式。将网站流量通过 CNAME解析 接入具备智能WAF的云安全服务(如云盾Web安全加速)。

AI+语义智能引擎:基于机器学习模型分析请求特征,能精准识别出模拟正常用户的恶意爬虫和攻击工具,拦截无效请求于边缘节点。

精准访问控制:支持基于 IP、URL、Referer、User-Agent、地理区域 等多维度的灵活策略。例如,可以设置:

单个IP在10秒内对 /api/login 的请求超过20次则触发验证码或直接拦截。

禁止来自特定高威胁地区的异常User-Agent访问。

人机验证挑战:对于可疑流量,自动弹出 JS验证、滑块拼图 等人机验证,轻松阻断自动化攻击脚本,而正常用户几乎无感。

第二道防线:应用层自身优化

在代码和架构层面增强"免疫力"。

关键操作添加验证机制:为登录、注册、短信发送、评论提交等核心功能强制增加 图形验证码、短信验证码或令牌(Token),大幅增加攻击者的自动化成本。

实施请求频率限制:在应用代码或网关层(如Nginx)对关键接口进行 限流。

Nginx示例:使用 limit_req_module 模块限制同一IP的请求速率。

http {

limit_req_zone $binary_remote_addr zone=one:10m rate=10r/s;

server {

location /api/ {

limit_req zone=one burst=20 nodelay;

proxy_pass http://backend;

}

}

}

优化数据库与缓存:

对复杂查询结果进行 Redis/Memcached缓存,避免重复计算。

优化SQL语句,建立合适的索引,减少单次查询的资源消耗。

使用连接池,避免数据库连接被耗尽。

第三道防线:网络与基础设施配置

隐藏真实源站IP:绝对不要将服务器真实IP直接暴露在公网。始终通过CDN、高防IP或云WAF服务来对外提供服务,让攻击者找不到真正的攻击目标。

启用防火墙策略:在服务器或云端安全组设置规则,仅允许CDN/WAF回源IP和必要的管理IP访问,屏蔽其他所有直接IP访问。

第四道防线:监控、告警与应急响应

建立全方位监控:对服务器的 CPU、内存、连接数、QPS 以及业务的 响应时间、错误率 设置监控大盘和阈值告警。

制定应急预案:提前准备好应急脚本或预案,例如在遭受攻击时,能快速在WAF控制台一键开启"紧急防护模式",或临时封禁攻击源IP段。

日志分析与溯源:保留完整的访问日志和安全日志,便于在攻击发生后进行深度分析,追踪攻击源头和手法,优化未来防护策略。

四、总结:选择专业服务是关键

对于绝大多数企业和开发者而言,自研一套高效的CC防护系统成本高昂且维护困难。选择一家专业的云安全服务商是性价比最高的选择。在选择时,应重点关注其 WAF的智能程度、CC防护引擎的精准性、以及是否具备7*24小时的应急响应服务。

安全防护是一场持续的攻防博弈。通过将 智能边缘WAF 作为核心盾牌,并结合 应用层优化 和 严格的运维监控,你的业务才能在日益复杂的网络威胁面前,真正做到坚如磐石,稳定运行。

版权声明: 本文由 [上海云盾王帅] 原创,首发于CSDN博客,转载请注明出处。