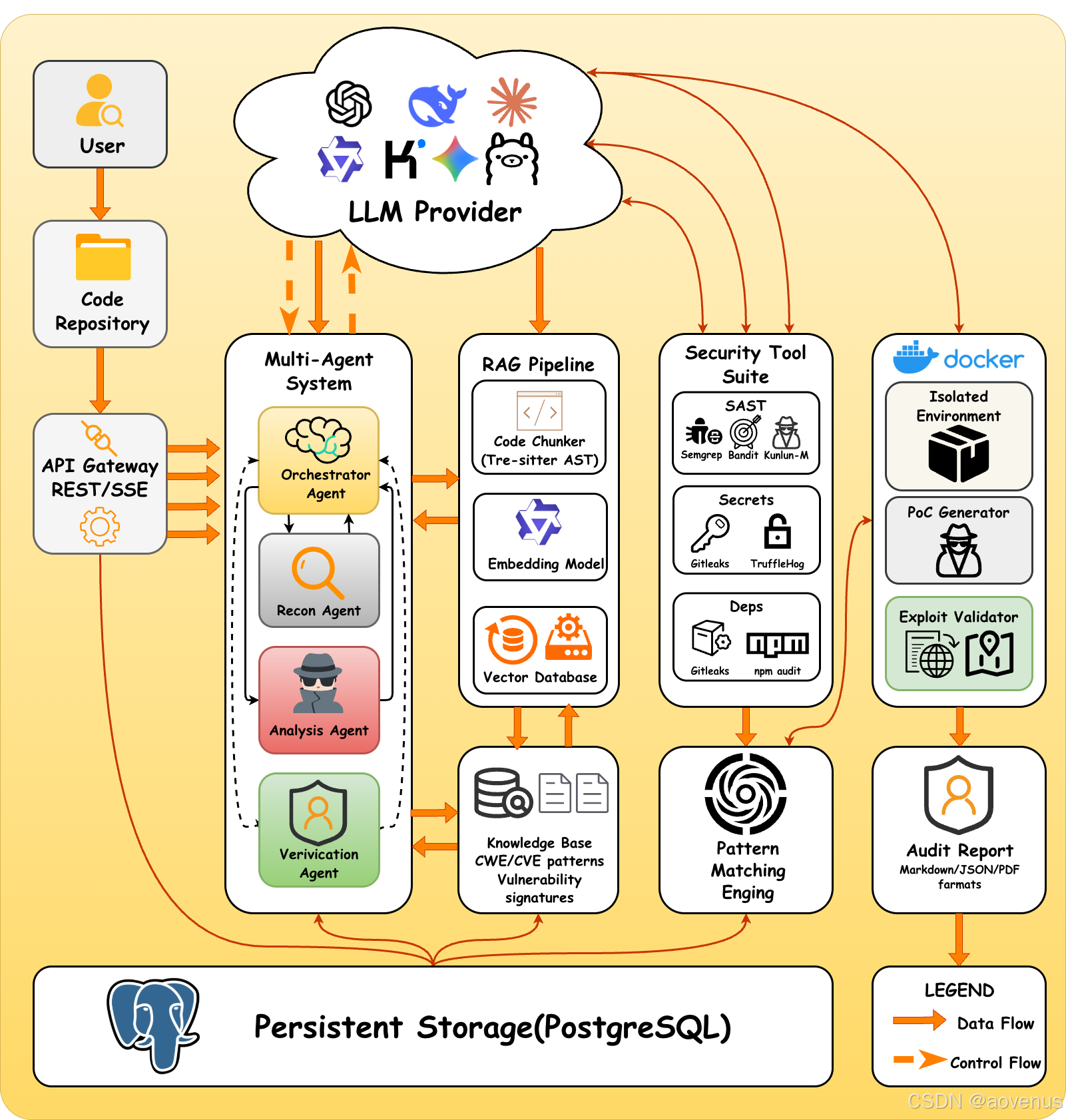

DeepAudit 是清华大学开源的 AI 代码安全审计平台。通过 Multi-Agent 架构(Orchestrator + Recon + Analysis + Verification 四个 AI 智能体协作),模拟安全专家的思维模式,对代码进行深度漏洞挖掘,并自动生成 PoC 脚本在 Docker 沙箱中验证漏洞真实性,最后输出专业审计报告。

简单说:输入项目代码,DeepAudit 自动找出漏洞并验证可利用性,输出详细报告。

适用于:上线前安全检测、DevSecOps CI/CD 集成、漏洞挖

🛡️仓库:

https://github.com/lintsinghua/DeepAudit

最新版本: 3.0.4 | License: AGPL-3.0 | Star: 21k+

一、系统架构图

架构图:

界面预览:

https://github.com/lintsinghua/DeepAudit/tree/v3.0.0/frontend/public/images/README-show

二、核心功能

🤖 两种审计模式

| 模式 | 说明 | 适用场景 |

|---|---|---|

| 即时分析 | 粘贴代码/上传文件,秒级出结果 | 快速检查代码片段 |

| Agent 深度审计 | Multi-Agent 协作,自动 PoC 验证 | 全面深度安全审计 |

🧠 RAG 知识库

- Tree-sitter AST 智能代码分块

- ChromaDB 向量存储

- 内置 CWE/CVE 漏洞知识库

- 支持自定义上传知识库

- 支持:Python, JavaScript, Java, Go, PHP, Rust 等

🔒 安全沙箱

- Docker 隔离执行 PoC

- 内存、CPU 资源限制

- 网络隔离可配置

- 内置:Semgrep, Bandit, Safety, npm audit, OSV-Scanner, Gitleaks

三、Multi-Agent 工作流

| 步骤 | Agent | 职责 |

|---|---|---|

| 1 | Orchestrator | 制定策略,分配任务,汇总报告 |

| 2 | Recon Agent | 扫描结构,识别技术栈,提取攻击面 |

| 3 | Analysis Agent | Semgrep + RAG + AST 分析,挖掘漏洞 |

| 4 | Verification Agent | PoC 生成 → 沙箱验证,失败自动重试 |

四、支持的漏洞检测(12 类)

sql_injection / xss / command_injection / path_traversal / ssrf / xxe / insecure_deserialization / hardcoded_secret / weak_crypto / authentication_bypass / authorization_bypass / idor

内置工具

Semgrep(多语言)、Bandit(Python)、Gitleaks/TruffleHog(密钥检测)、npm audit、OSV-Scanner、cargo-audit

五、本地部署步骤

🚀 一键部署(国内加速)

curl -fsSL https://raw.githubusercontent.com/lintsinghua/DeepAudit/v3.0.0/docker-compose.prod.cn.yml | docker compose -f - up -d

访问:

- 账户:demo@example.com / demo123

📋 手动部署

git clone https://github.com/lintsinghua/DeepAudit.git && cd DeepAudit

cp backend/env.example backend/.env

# 编辑 backend/.env,填入 LLM API Key

docker compose -f docker-compose.prod.cn.yml up -d

env 示例:

LLM_PROVIDER=openai

LLM_API_KEY=sk-your-key

LLM_MODEL=gpt-4o-mini

AGENT_ENABLED=true

SANDBOX_ENABLED=true

六、支持的 LLM

OpenAI (GPT-4o) / Claude 3.5 / DeepSeek / 通义千问 / 智谱 GLM / Kimi / Gemini / Ollama(本地)

七、使用技巧

-

登录 → 导入项目 → 选择模式 → 查看结果 → 导出报告

-

Agent 模式 效果优于即时分析

-

DeepSeek V3 性价比最高;Claude 3.5 代码理解最强

-

启用沙箱验证 确认漏洞真实性,避免误报

-

指定漏洞类型 聚焦关注类型,减少噪音

八、漏洞挖掘成果

- 49 个 CVE

- 6 个 GHSA

- 涉及 17 个开源项目(OpenClaw、Dataease、Zentao PMS、H2O-3、JimuReport、O2OA 等)

九、联系

- 邮箱:lintsinghua@qq.com