逆向工程160个CrackMe入门实战之Andrnalin.1解析(八)

一.Andrnalin.1功能

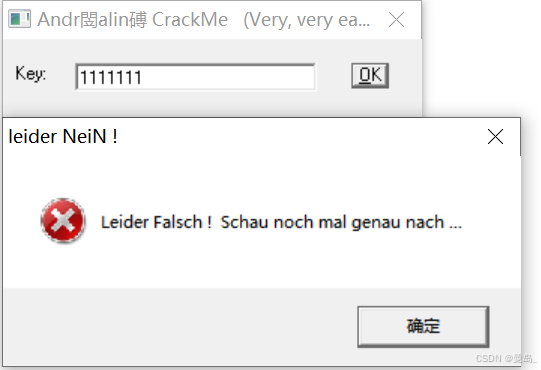

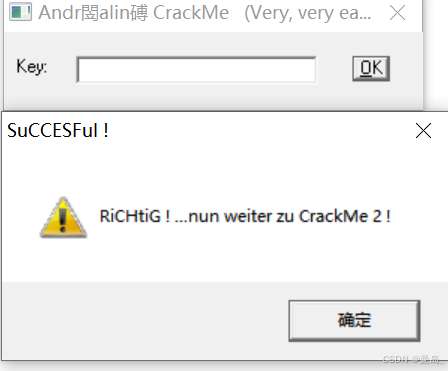

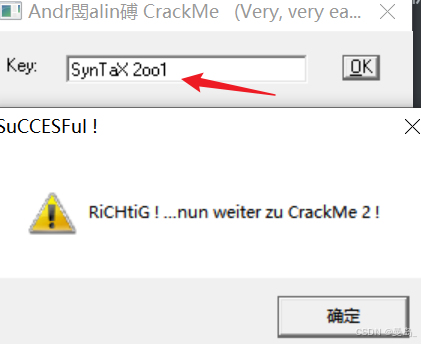

爆破后成功验证:

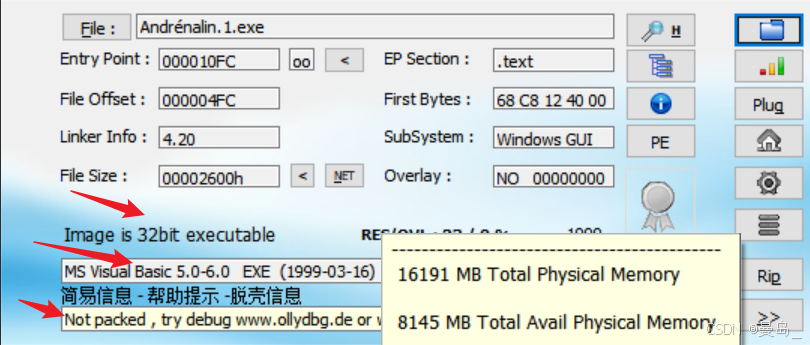

二.查壳

vb语言 ,无壳,32位

三.逆向分析

3.1 爆破

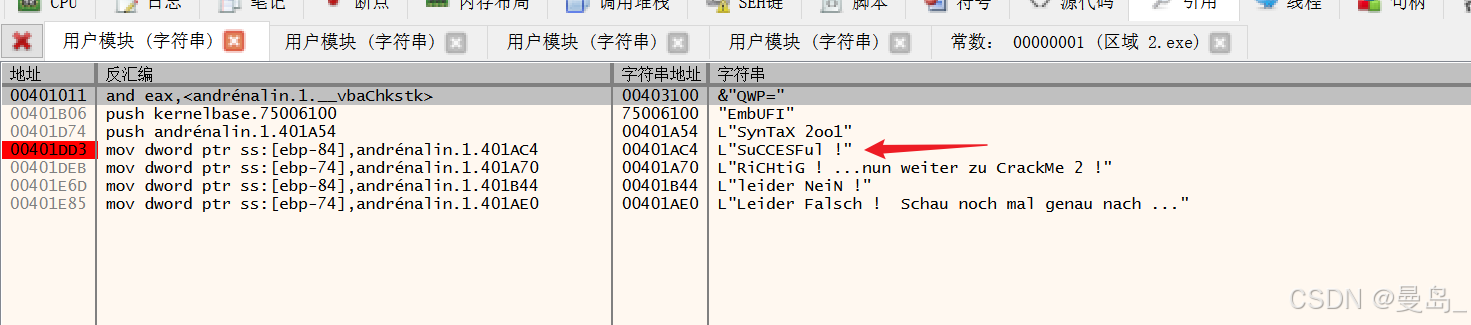

直接入dbg进行分析,运行到用户代码(U),搜索-所有用户模块-字符串,发现有successful字样,查分析程序

00401D9D | 90 | nop | 这句会跳过成功入栈,所以nop掉尝试

打补丁保存程序后发现程序直接爆破

3.2 追码

追码。分析算法,附加原程序,根据经验或者说是规律吧,有以下类似代码的一般是段首地址。具体是哪一个事件的段首位置,根据实际情况来看。那么从successful字样往上查看分析代码时,00401CD0可能是ok事件段首,此处下断点

00401CD0 | 55 | push ebp |

00401CD1 | 8BEC | mov ebp,esp |

key输入值为1111,跟踪程序发现固定字符串SynTaX 2oo1,猜测这个可能是真码,尝试输入查看结果

00401D6A | FF15 E4304000 | call dword ptr ds:[<__vbaHresultCheckOb |

00401D70 | 8B4D D8 | mov ecx,dword ptr ss:ebp-28 | ebp-28:L"1111"

00401D73 | 51 | push ecx | ecx:L"1111"

00401D74 | 68 541A4000 | push andrénalin.1.401A54 | 401A54:L"SynTaX 2oo1"

因此正确的Key值为:SynTaX 2oo1