标签:#SQLServer #TDE #DBG #数据库加密 #等保三级 #数据安全法

一、一个被忽视的真相:TDE 并非万能

在《数据安全法》《个人信息保护法》的合规压力下,TDE(Transparent Data Encryption,透明数据加密) 已成为 SQL Server 数据库安全建设的标配。它通过对 数据文件、日志文件、备份文件 进行实时 I/O 加密,有效防止了 物理介质窃取 导致的数据泄露。

✅ TDE 的核心价值:防"脱机攻击"------硬盘被盗、备份文件外泄。

然而,TDE 有一个致命盲区:

一旦攻击者获得了数据库的合法访问权限(如通过 Web 应用漏洞、内部人员越权),他们可以直接执行

SELECT * FROM users,拿到所有明文数据!

plaintext

[攻击者] → [Web 应用漏洞] → [SQL Server]

↓

执行 SELECT * FROM customer_info;

↓

返回:张三, 138****1234, 身份证号: 110***********1234💥 结论 :TDE 只解决了"存储安全",却对"使用安全"无能为力。

二、破局之道:TDE + DBG = 全链路数据"装甲"

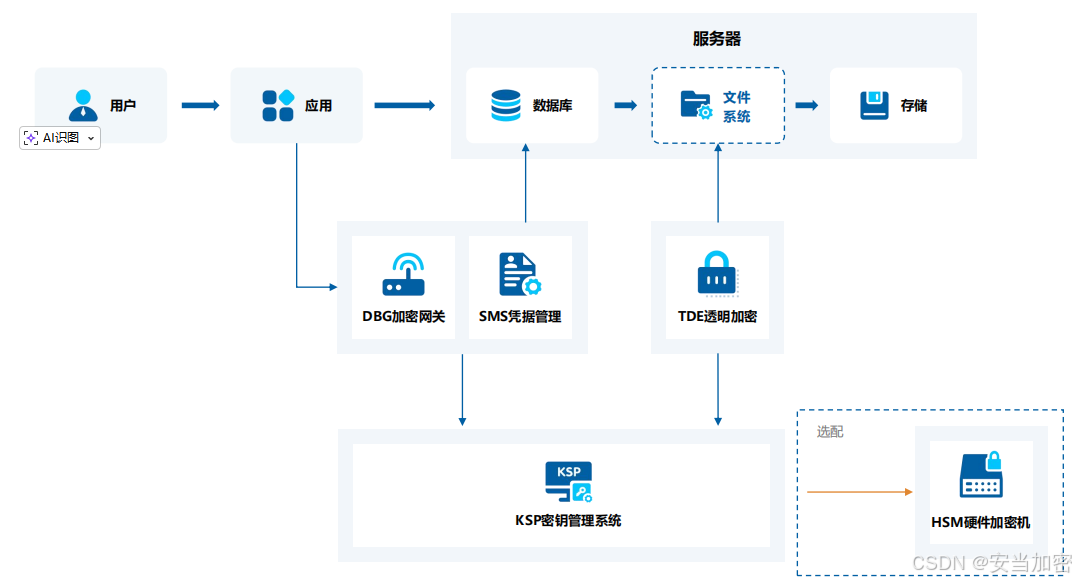

安当的 "TDE + DBG" 双引擎协同方案 ,分别从 存储层 和 应用层 筑起两道防线,实现真正的纵深防御:

| 防护层 | 技术 | 防御目标 | 安全效果 |

|---|---|---|---|

| 存储层 | TDE 透明数据加密 | 防止物理介质窃取 | 数据库文件、备份、日志即使被盗也无法读取 |

| 应用层 | DBG 数据库卫士 | 防止越权查询与内部滥用 | 敏感字段(手机号、身份证)在返回前自动脱敏或加密 |

🔑 核心理念 :

让数据在"静止时"和"流动时"都处于受保护状态。

三、深度解析:两大引擎如何协同工作?

3.1 TDE(透明数据加密)------ 存储层的"保险柜"

- 工作原理 :在 SQL Server 引擎底层,对写入磁盘的 数据页(Data Page) 进行实时 AES/SM4 加密;

- 对应用透明:应用程序无需任何改造,所有加解密操作由数据库引擎自动完成;

- 保护范围 :

.mdf,.ldf,.bak,.trn等所有静态文件; - 安当增强 :支持 国密 SM4 算法 ,满足密评要求,并通过 KSP 密钥管理系统 实现统一密钥生命周期管理。

3.2 DBG(数据库卫士)------ 应用层的"守门人"

- 工作原理 :以 透明代理网关 形式部署在应用与数据库之间,深度解析 TDS 协议;

- 核心能力 :

- 智能识别:自动发现身份证、手机号、银行卡号等 18 类敏感字段;

- 动态脱敏 :根据用户角色,返回

138****1234或***; - 字段加密:对高敏字段(如薪资)进行 AES/SM4 加密后存储,查询时解密;

- 细粒度审计:记录每一条 SQL 语句、访问者、返回结果。

- 零改造:无需修改应用代码或数据库结构。

SQL 请求

解析 & 策略匹配

是

否

返回数据

脱敏后数据

应用程序

DBG 数据库卫士

是否含敏感字段?

执行脱敏/加密策略

透传请求

SQL Server

四、典型攻击场景防御对比

| 攻击场景 | 仅 TDE | TDE + DBG |

|---|---|---|

| 硬盘被盗 | ✅ 数据无法读取 | ✅ 数据无法读取 |

| 备份文件外泄 | ✅ 备份无法还原 | ✅ 备份无法还原 |

| Web 应用 SQL 注入 | ❌ 攻击者获取明文数据 | ✅ 敏感字段已脱敏 |

| 内部 DBA 越权查询 | ❌ 可查所有明文 | ✅ 仅能看到授权范围内的脱敏数据 |

| 开发人员调试环境 | ❌ 生产数据直接导入 | ✅ 自动替换为脱敏数据 |

📊 效果 :将数据泄露风险从 单一维度 提升至 立体化防御。

五、信创与合规:满足等保三级与密评要求

| 合规要求 | TDE 能力 | DBG 能力 | 联合方案 |

|---|---|---|---|

| 等保 2.0 8.1.4.3"重要数据存储时应加密" | ✅ | - | ✅ |

| 等保 2.0 8.1.4.4"重要数据传输时应加密" | - | ✅ (字段级) | ✅ |

| 密评 GM/T 0054"使用国密算法" | ✅ (SM4) | ✅ (SM4) | ✅ |

| 个保法"去标识化处理" | - | ✅ (动态脱敏) | ✅ |

✅ 联合方案可一次性覆盖 等保三级、密评、个保法 三大合规要求。

六、快速部署四步走

-

部署 TDE:

- 在 SQL Server 上启用 TDE,或部署 安当 TDE 客户端(支持无原生 TDE 的数据库);

- 通过 KSP 密钥管理系统 统一管理 DEK(数据库加密密钥)。

-

部署 DBG:

- 在应用服务器旁路部署 DBG 代理网关;

- 配置数据库连接信息与监听端口。

-

配置策略:

- 在 DBG 控制台定义 敏感字段规则(正则/AI 识别);

- 为不同角色(开发、测试、DBA)配置 脱敏策略。

-

切换流量:

- 将应用的数据库连接地址指向 DBG 代理地址;

- 验证业务功能与安全策略生效。

⏱️ 总耗时:< 1 天(含测试)。

七、真实客户案例(已脱敏)

| 行业 | 场景 | 成效 |

|---|---|---|

| 某省级医保局 | 保护千万级参保人信息 | 满足等保三级,成功拦截 2 起越权查询 |

| 某全国性银行 | 核心交易系统客户数据 | 通过密评,实现生产/测试数据自动脱敏 |

| 某头部电商平台 | 用户隐私数据防护 | 防止因 API 漏洞导致的大规模数据泄露 |

八、写在最后

在数据泄露事件频发的今天,单一的安全技术已不足以应对复杂的威胁。

TDE 是盾,守护数据于静止之时;

DBG 是矛,阻断风险于流动之际。

通过 TDE + DBG 双重防护 ,

我们为 SQL Server 数据库

披上了一件从内到外的"数字装甲"。

真正的安全,不是赌攻击者找不到漏洞,而是确保即使漏洞存在,数据依然安全。

互动话题 :

你们的 SQL Server 数据库是否只用了 TDE?

是否遇到过越权查询的困扰?

欢迎评论区交流你的"数据库安全加固"经验!