Windows日志

- Windows日志分析

-

- 日志分类

- 日志记录内容

- 日志分析目的

- 日志安全建议

- 日志查看

- 常见事件日志分析

-

- 账户管理相关事件

-

- [4720 - 用户账户创建](#4720 - 用户账户创建)

- [4722 - 用户账户启用](#4722 - 用户账户启用)

- [4725 - 用户账户禁用](#4725 - 用户账户禁用)

- [4726 - 用户账户删除](#4726 - 用户账户删除)

- 登录认证相关事件

-

- [4624 - 登录成功](#4624 - 登录成功)

- [4625 - 登录失败](#4625 - 登录失败)

- [4648 - 使用显式凭证登录](#4648 - 使用显式凭证登录)

- [4634 - 注销成功](#4634 - 注销成功)

- [4647 - 用户启动的注销](#4647 - 用户启动的注销)

- 策略变更事件

-

- [4719 - 系统审计策略修改](#4719 - 系统审计策略修改)

- [4738 - 用户账户策略变更](#4738 - 用户账户策略变更)

- 特殊权限使用

-

- [4672 - 特权账户登录](#4672 - 特权账户登录)

- [4673 - 特权服务调用](#4673 - 特权服务调用)

- 日志清除事件

-

- [1102 - 安全日志清除](#1102 - 安全日志清除)

- 开机相关事件

- 关机相关事件

- 其他相关事件

- 最佳实践建议

Windows日志分析

Windows系统日志是Windows操作系统内置的事件记录机制,它持续记录系统中发生的各种重要事件。

日志分类

日志主要分为以下几类:

- 应用程序日志:记录应用程序运行过程中产生的事件,包括程序启动、运行错误等

默认位置:%SystemRoot%\System32\Winevt\Logs\Application.evtx - 系统日志:记录Windows系统组件产生的事件,如驱动程序加载失败、服务启动问题等

默认位置: %SystemRoot%\System32\Winevt\Logs\System.evtx - 安全日志:记录安全相关事件,如用户登录/注销、权限变更等(需要管理员权限查看)

默认位置:%SystemRoot%\System32\Winevt\Logs\Security.evtx

日志记录内容

日志记录的内容包括:

- 事件发生的日期和时间

- 事件来源(哪个组件或程序产生)

- 事件ID(特定编号)

- 事件级别(信息、警告、错误等)

- 详细的事件描述

日志分析目的

系统管理员可以通过以下方式使用日志:

- 故障排查:当系统出现问题时,可以查看相应时间点的错误日志

- 性能监控:分析系统资源使用情况,找出性能瓶颈

- 安全审计:检查可疑的登录尝试或权限变更

- 合规性检查:满足某些行业规范要求的日志记录要求

日志安全建议

在安全领域,系统日志尤为重要。攻击者在入侵系统后往往会试图清除或修改日志以隐藏踪迹,因此建议:

- 配置日志自动备份

- 设置日志服务器集中存储

- 监控关键事件(如多次登录失败)

- 定期审计日志完整性

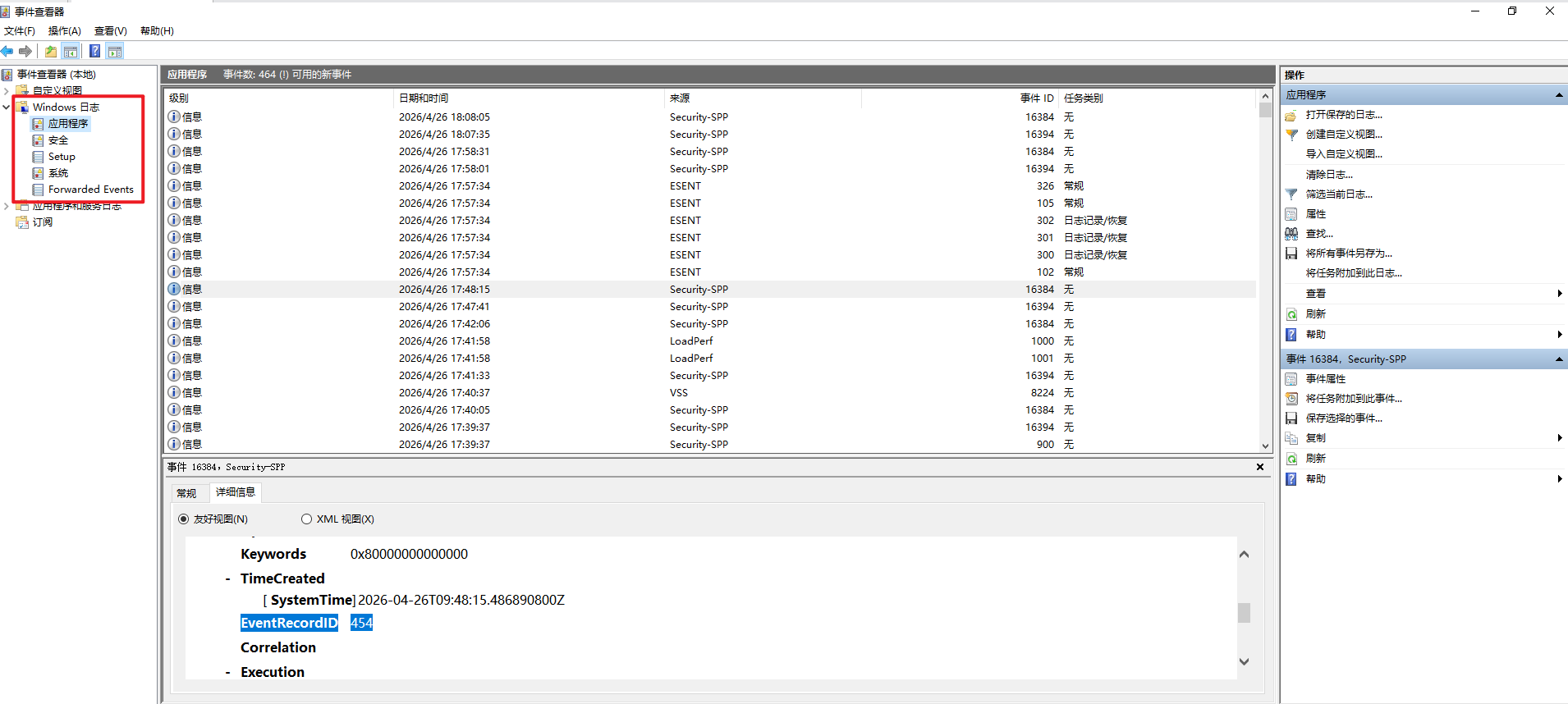

日志查看

Windows事件查看器是查看这些日志的主要工具,也可以通过PowerShell命令(如Get-EventLog)或第三方日志分析工具来查询和分析日志内容。

- Windows事件查看器(Event Viewer) ,是Windows操作系统内置的日志管理工具,也是查看系统日志的主要途径。它提供了图形化界面,可以方便地浏览和分析日志。

打开"运行"对话框(Win + R),输入eventvwr.msc并回车。 导航至Windows 日志 > 系统。 使用筛选功能,输入事件ID(如6005、6006)进行快速定位。

-

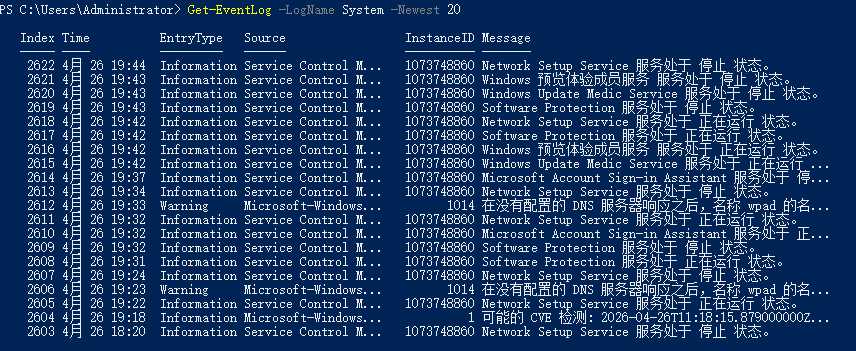

PowerShell命令,例如 Get-EventLog -LogName System -Newest 20(查看最新的20条系统日志)。

-

第三方日志分析工具:

- Log Parser (微软公司出品的日志分析工具),GUI环境的Log Parser Lizard。

- Event Log Explorer

- Splunk(企业级日志分析平台)

- LogRhythm(安全信息和事件管理系统)

- ELK Stack(Elasticsearch+Logstash+Kibana开源解决方案)

这些工具通常提供更强大的功能:

- 日志聚合和集中管理

- 实时监控和告警

- 高级搜索和过滤

- 可视化报表功能

常见事件日志分析

对于Windows事件日志分析,不同的EVENT ID代表了不同的意义,摘录一些常见的安全事件的说明:

账户管理相关事件

4720 - 用户账户创建

- 触发场景:当管理员在Active Directory或本地计算机上创建新用户账户时记录

- 关键字段 :

SubjectUserName(执行操作的用户),TargetUserName(被创建的用户) - 安全分析:需验证创建账户的操作是否授权,特别是在非工作时间段的账户创建

4722 - 用户账户启用

- 触发场景:已禁用的用户账户被重新启用

- 典型攻击模式:攻击者可能重新启用之前禁用的默认账户(如Guest)或休眠账户

- 调查建议:检查启用操作是否与账户密码重置事件(4724)相关联

4725 - 用户账户禁用

- 正常场景:管理员禁用不再需要的账户

- 可疑场景:大量账户在短时间内被禁用,可能是破坏性攻击的前兆

4726 - 用户账户删除

- 取证挑战:删除后较难追踪,需结合4720事件分析账户生命周期

- 合规要求:某些行业规范要求保留离职员工账户一段时间而非立即删除

登录认证相关事件

4624 - 登录成功

- 子类型 :

- 2 - 交互式登录 Interactive (本地登录)

- 3 - 网络登录 Network (如通过共享文件夹访问,共享打印机访问)

- 4 - 批处理 Batch (通常表明某计划任务启动)

- 5 - 服务 Service (每种服务都被配置在某个特定的用户账号下运行)

- 7 - 解锁 Unlock (屏保解锁)

- 8 - 网络明文 NetworkCleartext (登录的密码在网络上是通过明文传输的,如FTP)

- 9 - 新凭证 NewCredentials (使用带/Netonly参数的RUNAS命令运行一个程序)

- 10 - 远程交互登录 RemoteInteractive (通过终端服务、远程桌面或远程协助访问计算机,RDP)

- 11 - 缓存交互 CachedInteractive (以一个域用户登录而又没有域控制器可用)

- 关联分析:需结合登录时间、源IP地址评估合理性

4625 - 登录失败

- 暴力破解特征 :

- 相同账户短时间内多次失败(特别是管理员账户)

- 大量不同账户使用相同密码尝试登录

- 响应建议:设置账户锁定阈值(但需注意避免DoS攻击)

4648 - 使用显式凭证登录

- 典型场景:RunAs操作或计划任务使用特定凭证运行

- 恶意使用:攻击者在横向移动时可能滥用此功能

4634 - 注销成功

- 表示系统成功处理了注销请求,用户会话已终止。

- 常见于正常退出操作,如用户主动点击注销按钮或会话超时自动触发。

- 需检查日志中是否有关联的登录记录(如4634前是否有4646登录成功码)。

4647 - 用户启动的注销

- 明确标识注销行为由用户主动发起,而非系统强制操作。

- 通常与界面交互直接相关,例如用户点击"退出登录"选项。

- 建议结合用户操作时间戳排查异常行为(如频繁注销登录)。

将4634与4647状态码与以下日志字段交叉验证:

- 时间戳:确认注销操作间隔是否合理,排除暴力破解等异常模式。

- 用户ID/IP:定位特定账户或设备的频繁注销行为。

- 前后事件:4647后若紧跟4634,表明流程完整;若仅有4647无4634,可能存在注销失败。

策略变更事件

4719 - 系统审计策略修改

- 攻击者行为:可能试图关闭审计功能以隐藏踪迹

- 关键检查 :

ProcessID和ProcessName字段,确认修改进程的合法性

4738 - 用户账户策略变更

- 重要变更 :

- 密码策略复杂度降低

- 账户锁定阈值修改

- 密码历史策略变更

特殊权限使用

4672 - 特权账户登录

- 敏感账户:Administrator、Domain Admin等

- 监控重点:非管理员的特权登录、非常规时间段的特权使用

4673 - 特权服务调用

- 高风险操作:加载驱动、调试程序等敏感权限使用

- 关联分析:检查调用的进程是否可信(如未知的.exe文件)

日志清除事件

1102 - 安全日志清除

- 攻击者常用手法:清除日志以消除入侵证据

- 取证线索:检查清除前的最后几条日志,特别是特权账户活动

开机相关事件

事件ID 6005

表示系统已启动,通常记录在系统日志中。该事件表明操作系统已完成启动过程并进入正常运行状态。

事件ID 6013

记录系统运行时间,通常出现在系统启动后的第一次日志记录中。该数值表示系统自启动以来运行的秒数。

关机相关事件

事件ID 6006

表示系统已正常关闭。该事件会在用户通过正常途径(如开始菜单关机)关闭系统时记录。

事件ID 6008

表示系统上次未正常关闭(意外断电、强制关机等)。该事件会记录异常关机的时间以及可能的错误原因。

其他相关事件

事件ID 41

系统因意外断电或崩溃而重新启动。通常与硬件故障、电源问题或系统崩溃相关。

事件ID 1074

记录用户或应用程序触发的关机或重启操作。该事件会包含触发关机/重启的用户或进程信息。

最佳实践建议

- 关键事件监控:建立对特权操作(如4720,4738)、日志清除(1102)的实时告警

- 基线分析:了解组织正常活动模式,识别异常行为(如凌晨3点的策略变更)

- 日志保留:配置足够的日志存储空间,确保关键事件不被覆盖

- SIEM集成:将Windows事件日志导入安全信息与事件管理系统进行关联分析

通过系统性地监控和分析这些事件ID,安全团队可以更有效地检测潜在的安全威胁和违规行为。