在商业软件交付中,确保软件在授权范围内运行是一项基础要求;如何实现一个方便、易用且安全的许可证系统呢?RLicen 是一个基于 Rust 2021 开发的现代许可证管理框架,基于现代密码学算法与跨平台硬件抽象,为物理机、容器及开发环境提供了一套健壮的授权保护方案。

项目概览

RLicen 旨在解决软件授权中的三个核心痛点:防伪造、环境锁定与抗时间回拨。

核心是:基于高性能、难以破解的非对称加密算法 Ed25519对授权载体进行数字签名;同时通过位标志(Bitflags)灵活定义硬件绑定策略,将软件与主机的唯一指纹深度耦合。

关键特点:

- 现代密码学栈:采用 Ed25519 和 AES-256-GCM。

- 灵活的绑定粒度:支持从 CPU 到容器镜像层(Overlay ID)的多种绑定组合。

- 跨平台原生支持:抹平 Windows 与 Linux 的底层接口差异。

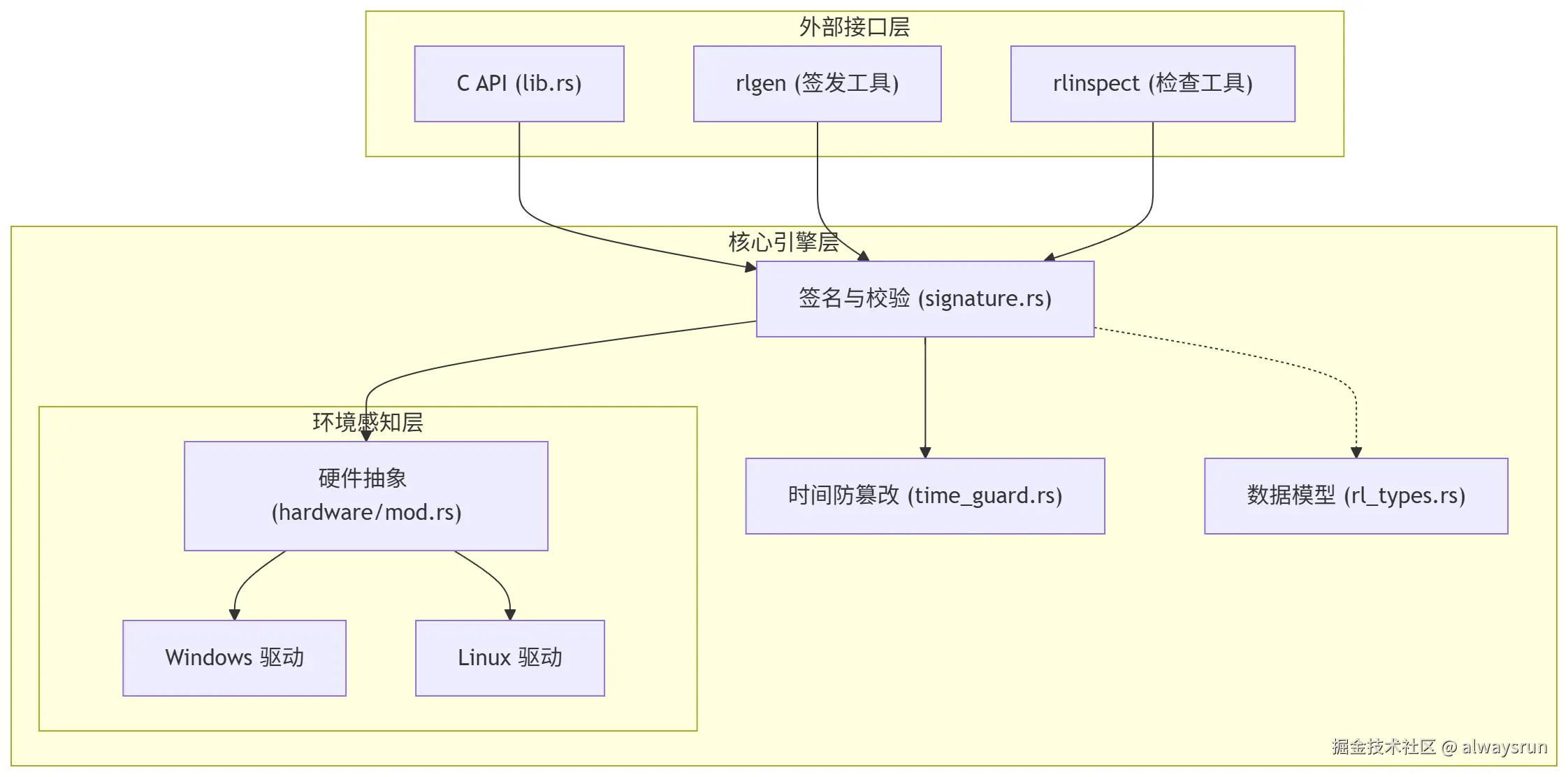

架构设计

RLicen 采用了分层解耦的设计,确保核心验证逻辑不依赖于具体的交互形式(无论是 C 接口还是 CLI)。

架构图

架构解读

- 接口与实现分离:

lib.rs仅作为导出层,负责将 Rust 的Result转换为 C 兼容的错误码。真正的业务逻辑封装在signature模块中。 - 环境感知抽象:硬件识别模块通过平台特定的

cfg宏实现,但在上层提供统一的接口;实现平台与核心逻辑分离。 - 状态保护机制:

time_guard是一个独立的状态机,有效保护了许可证的真实有效期约束。

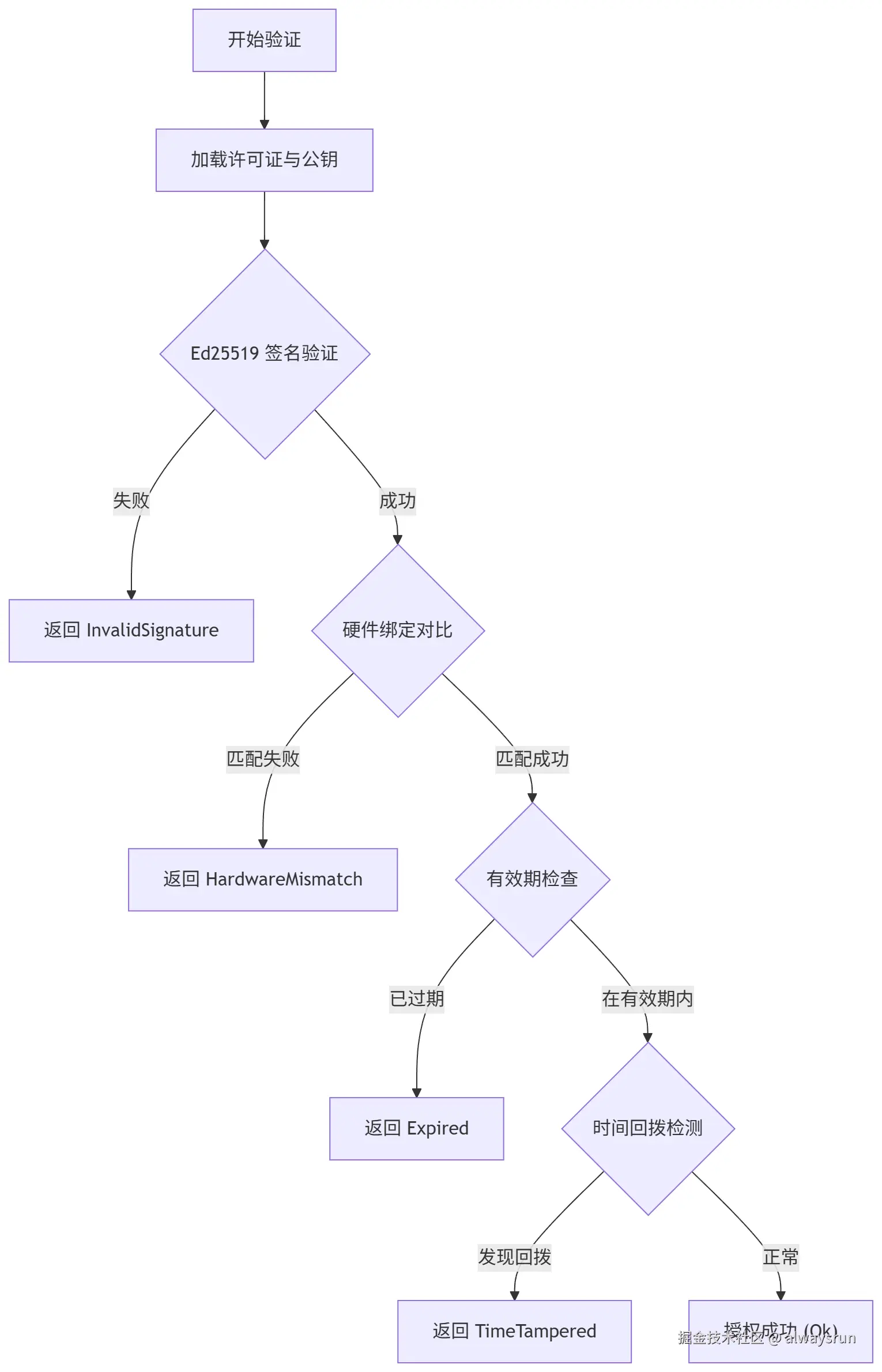

核心流程

RLicen 的生命周期包含三个关键阶段:密钥准备、授权签发与运行时验证。

许可证验证流程图

流程拆解

-

身份确权: 通过

ring库中的 Ed25519 对许可证文件进行验签,确保证书文件来源安全可靠(内容未被串改)。 -

指纹比对:根据许可证中记录的

host_uid_tag,实时采集当前主机的硬件信息;通过对比 SHA-256 哈希值,判断本机是否为软件的授权机器。 -

时空校验:

- 静态检查:对比系统当前时间与许可证有效期。

- 动态检查:

TimeGuard读取本地加密存储的"上次运行时间戳",若发现当前时间早于上次运行时间,则判定为用户试图通过修改系统时钟绕过过期限制。

核心实现解析

以下针对 RLicen 核心实现模块进行深度解析,将代码块与逻辑拆解相结合,方便理解此授权系统的运作机制。

验证引擎:多维防御链条的串联

验证引擎是 RLicen 的"心脏",其设计的精髓在于纵深防御(Defense-in-Depth)。它不是简单地检查一个开关,而是执行一系列互不干涉但环环相扣的校验。

1. 核心代码实现

rust

pub fn verify_license(license: &RLicenLicense, public_key: &str) -> Result<RLicenStatusCode, RLicenError> {

// 阶段一:密码学验签

let signature_bytes = STANDARD.decode(&license.signature)?;

public_key.verify(license_json.as_bytes(), &signature_bytes)?;

// 阶段二:环境指纹匹配

if !license.payload.host_uid.is_empty() {

let current_machine_json = get_hardware_identifier(license.payload.host_tag)?;

if current_machine_json != license.payload.host_uid {

return Ok(RLicenStatusCode::HardwareMismatch);

}

}

// 阶段三:逻辑有效期判定

let now = chrono::Utc::now().date_naive();

if now < license.payload.valid_from { return Ok(RLicenStatusCode::NotYetValid); }

if now > license.payload.valid_to { return Ok(RLicenStatusCode::Expired); }

// 阶段四:动态时间防篡改检查

let time_guard = TimeGuard::new(&license.payload.uuid, ¤t_machine_json);

if time_guard.check_time_tampering().is_err() {

return Ok(RLicenStatusCode::TimeTampered);

}

Ok(RLicenStatusCode::Ok)

}2. 逻辑解析

- 短路验证机制:验证流程遵循"从静态到动态、从廉价到昂贵"的原则。首先进行纯数学的验签(Ed25519),若签名不符,则无需进行耗时的硬件采集或磁盘 I/O 操作。

- 硬件指纹解耦:验证逻辑并不关心具体的硬件细节,它通过

host_tag(位标志)告诉硬件模块需要收集哪些信息,从而实现了验证逻辑与硬件采集的解耦。 - 状态化防御:传统的有效期检查仅依赖系统时间,容易被通过修改 BIOS 时间绕过。引入

TimeGuard后,验证变成了一个"有状态"的过程,增加了破解成本。

硬件识别:跨平台指纹采集与脱敏

硬件识别模块解决了"如何给机器生成唯一 ID"的问题,同时必须兼顾隐私合规与平台差异。

1. 核心代码实现

rust

pub fn get_hardware_identifier(host_tag: RLicenHostUIdTag) -> Result<String, RLicenError> {

// 1. 根据不同 OS 平台调用底层采集接口

#[cfg(target_os = "linux")]

let raw_data = collect_linux_hardware(host_tag)?;

#[cfg(target_os = "windows")]

let raw_data = collect_windows_hardware(host_tag)?;

// 2. 隐私脱敏处理(SHA-256)

let identifiers: Vec<HardwareIdentifier> = raw_data.into_iter()

.map(|(tag, val)| {

let mut hasher = Sha256::new();

hasher.update(val.as_bytes());

let hashed_val = URL_SAFE.encode(hasher.finalize());

HardwareIdentifier::new(tag, hashed_val)

})

.collect();

// 3. 序列化为标准的 JSON 字符串

serde_json::to_string(&identifiers).map_err(Into::into)

}2. 逻辑解析

- 条件编译(Condition Compilation):利用 Rust 的

#[cfg]宏在编译期就隔离了平台代码。Linux 下可能读取/sys/class/dmi,而 Windows 下则调用 Win32 API。 - 不可逆指纹设计:生产环境下,直接存储 MAC 地址或 CPU 序列号存在合规风险。代码中将原始信息立即进行 SHA-256 哈希处理,生成的

host_uid仅用于比对,无法反向还原出硬件明文。 - 位标志灵活性:通过

RLicenHostUIdTag位标志,系统可以支持从单一绑定(如仅绑定 CPU)到严格绑定(CPU+主板+MAC)的无缝切换。

时间防篡改:基于密文的状态机

TimeGuard 是 RLicen 抵御"时间旅行者"的关键组件。

1.核心代码实现

rust

pub fn check_time_tampering(&self) -> Result<(), RLicenError> {

let current_timestamp = SystemTime::now().duration_since(UNIX_EPOCH)?.as_secs();

// 1. 读取历史记录并解密

// 密钥派生自硬件指纹,确保文件不可在机器间复制

let last_timestamp = self.read_and_decrypt_storage()?;

// 2. 检测回拨逻辑(允许 5 秒的网络同步抖动容差)

if current_timestamp + 5 < last_timestamp {

error!("System time callback detected: current={}, last={}", current_timestamp, last_timestamp);

return Err(RLicenError::TimeTampered);

}

// 3. 只有当当前时间更新时,才持久化新状态

if current_timestamp > last_timestamp {

self.encrypt_and_write_storage(current_timestamp)?;

}

Ok(())

}2. 逻辑解析

- 密钥派生(Key Derivation):加密存储时使用的 AES 密钥由

HostUID派生。这意味着即使黑客拿到了另一台合法机器的加密时间文件并替换,也会因为解密失败而被系统拦截。 - 单向演进逻辑:该模块本质上是一个"单向阀门"。它只允许系统时间向前推进。即便用户断开网络修改时间,只要改后的时间早于文件记录,验证就会失效。

- 容差设计:在工程实践中,NTP 时间同步可能会导致系统时间出现微小跳变。设置 5 秒的

TOLERANCE_SECONDS可以有效避免误报,提升用户体验。

C API 封装:安全隔离边界

为了让 C++、C# 等多语言应用调用,lib.rs 提供了一个稳定的 FFI 接口。

1. 核心代码实现

rust

#[no_mangle]

pub unsafe extern "C" fn rl_acquire_license(

license_file_path: *const c_char,

public_key_path: *const c_char,

out_result: *mut RLicenVerificationResult,

) -> RLicenCApiError {

// 1. 防御性编程:校验外部传入的原始指针

if license_file_path.is_null() || public_key_path.is_null() || out_result.is_null() {

return RLicenCApiError::InvalidParameter;

}

// 2. 核心调用:执行验证并捕获所有 Rust 异常

match inner_verify_logic(license_file_path, public_key_path) {

Ok(status) => {

(*out_result).status_code = status as u32;

RLicenCApiError::Ok

},

Err(e) => {

// 将内部错误映射为简单的 C 错误码,隐藏实现细节

map_to_capi_error(e)

}

}

}2. 逻辑解析

- 内存边界保护:使用

unsafe关键字处理 C 指针,但立即进行空指针检查。确保外部语言的错误调用不会直接导致整个进程崩溃。 - 错误码映射:Rust 的

Result类型无法直接跨越 C 边界。通过定义RLicenCApiError(通常是一个i32枚举),将 Rust 的复杂错误信息(如"IO 错误:路径不存在")转换为 C 语言易于处理的整数状态码。 - ABI 稳定性:

#[no_mangle]确保函数名在编译后保持不变,使得动态链接库(.dll / .so)可以被各种支持标准 C 调用的语言轻松加载。

关键设计要点

1. 零信任硬件模型

系统不预设任何硬件信息是绝对可靠的。通过"多选多"的绑定策略(如 PHYSICAL_STRICT 组合了 CPU/主板/磁盘/MAC),即使某个硬件(如网卡)被更换,系统仍能通过权重或降级策略识别主机。

2. 容器原生感知

针对云原生场景,RLicen 引入了 CONTAINER_ID 和 OVERLAY_ID。这使得许可证可以精确绑定到某个特定的容器镜像层,防止授权在不同的容器实例间无限制漂移。

3. C 接口防御性设计

为了支持 C++ 或 Python 调用,lib.rs 导出层进行了严格的防御性编程:所有传入的 *const c_char 都会经过空指针检查与合法路径校验,防止因外部语言调用不当导致的内存安全问题。