目录

[编辑 2.4网络拓扑结构图](#编辑 2.4网络拓扑结构图)

[3.12 IP Phone配置](#3.12 IP Phone配置)

4.3公共服务区内,不同VLAN划分的不同子网下主机之间的通信

4.5出口路由器进行网络NAT转换后的内网主机与外网下主机之间的通信

一、需求分析

区域详细设计与节点规模估算

根据业务需求,将大楼划分为四个逻辑区域,具体节点分配如下。

1.1办公区

功能定位,内部行政办公,处理公文、财务、人事等敏感数据,需访问互联网及邮件系统。

部门构成与节点估算,综合办配置计算机 12台,秘书处配置计算机 15台,会议处配置计算机 8台,人事处配置计算机 10台,财务处配置计算机 12台,办公厅党委配置计算机 8台,公共打印/扫描终端配置 5台。

区域小计共70个节点。

1.2公共服务区

功能定位,面向市民和企业提供窗口服务,主要访问政务内网数据库及互联网查询系统。

部门构成与节点估算,行政审批15台,综合办税12台,不动产登记12台,企业服务8台,法律援助6台,便民服务8台,自助终端5台。

区域小计共66个节点。

1.3管理区

功能定位,网络核心区域,存放关键服务器。

设备构成与节点估算, FTP服务器1台,WEB服务器1台,邮件服务器1台, DNS服务器1台,DHCP服务器1台,运维管理工作站配置 4台。

区域小计共9个节点。

表1-1 服务器配置信息

|---------|----------------------------|----------------------|-----------------------|

| 服务器类型 | IP地址 (静态) | 域名 | 别名 |

| Web服务器 | 192.168.13.2 | http://www.ty.gov.cn | http://www.ty1.gov.cn |

| DNS服务器 | 192.168.13.3 | dns.ty.gov.cn | dns.ty1.gov.cn |

| FTP服务器 | 192.168.13.4 | ftp.ty.gov.cn | ftp.ty1.gov.cn |

| 邮件服务器 | 192.168.13.5 | mail.ty.gov.cn | mail.ty1.gov.cn |

| DHCP服务器 | 192.168.13.6 | - | - |

| 运维管理终端 | 192.168.13.7~192.168.13.10 | - | - |

1.4访客区

功能定位,群众等候区无线接入,仅提供互联网访问,严格隔离内网。

设备构成与节点估算,无线AP,覆盖等候大厅,部署 6台 AP。

并发用户预估,不分配固定IP给手机,但按最大并发连接数规划端口容量,预留 10个 有线备用节点,用于临时办公或媒体采访。

区域小计共16个节点。

1.5总体规模统计

表1-2 总体规模表

|-------|------------------------|------------|------|

| 区域名称 | 主要组成部分 | 节点数量 (台/个) | 占比 |

| 办公区 | 综合办、秘书处、财务处等6部门 + 打印终端 | 70 | 43% |

| 公共服务区 | 6大服务窗口 + 自助终端 | 66 | 41% |

| 管理区 | 5类服务器 + 运维工作站 | 9 | 6% |

| 访客区 | 无线AP + 备用有线节点 | 16 | 10% |

| 总计 | 全楼网络节点 | 161 | 100% |

1.6逻辑隔离与安全策略设计

为满足"逻辑隔离、安全访问"的目标,采用以下技术架构。

- VLAN划分策略

VLAN 10-16 (办公区):承载内部办公流量,允许访问管理区邮件/DNS,允许访问互联网。

VLAN 20-26(公共服务区):承载窗口业务流量,允许访问管理区Web/FTP。

VLAN 100 (管理区):承载服务器流量,允许访问办公区和服务区。

VLAN 30 (访客区):承载有线与无线流量,仅允许访问互联网,通过ACL严格阻断访问内网任何网段,包括办公区、服务区、管理区。

- 路由与地址转换

路由协议,内部运行 OSPF 协议,实现各VLAN间高速互通及冗余备份。

NAT策略,办公区、公共服务区通过出口防火墙进行NAT过载访问互联网。

- DHCP服务

在专用服务器上开启DHCP服务。

办公区、公共服务区、访客区分别配置不同的地址池。

管理区采用静态IP地址绑定,确保服务器地址固定不变。

- 安全访问控制 (ACL)

办公区 -> 公共服务区:允许。

访客区 -> 内网:全部拒绝,仅放行HTTP/HTTPS至外部互联网。

二、总体设计方案与拓扑图

2.1基本设计思路

首先,结合题目分析知:本次网络规划涉及办公区、公共服务区、管理区、访客区四大区域,各区域终端及服务器总计 161台,其中办公区包含综合办、秘书处、会议处 、人事处、财务处、办公厅党委,以及公共打印/扫描终端设备共7个信息节点,公共服务区包含行政审批、综合办税等 7 个功能区域,管理区部署路由器及 Web服务器、DNS服务器、FTP服务器、EMAIL服务器、DHCP 服务器这5个核心服务器,以及4台运维管理终端,访客区为外部人员提供网络接入服务。本次规划已分配192.168.10.0/24(办公区)、192.168.20.0/24(公共服务区)、192.168.13.0/24(管理区)、172.16.1.0/16(访客区) 四个网段,各网段按功能区域及终端数量完成精细化子网划分,可满足各区域终端接入、服务器部署及网络隔离需求。

办公区:整体使用 192.168.10.0/24网段,根据各部门计算机数量差异,采用 /27、/28、/29不同掩码进行子网切分,适配不同部门的终端规模需求。其中综合办计算机12台、秘书处 15台,分配/27掩码子网,可用主机 30 台;会议处计算机8台、人事处10台、财务处12台、办公厅党8台,分配/28掩码子网,可用主机 14 台;公共打印/扫描终端5台,分配/29掩码子网,可用主机 6 台。各子网均预留一定 IP 地址,满足后期终端扩容需求,具体分配如下:

综合办:192.168.10.1~192.168.10.30

秘书处:192.168.10.33~192.168.10.62

会议处:192.168.10.65~192.168.10.78

人事处:192.168.10.81~192.168.10.94

财务处:192.168.10.97~192.168.10.110

办公厅党委:192.168.10.113~192.168.10.126

公共打印/扫描终端:192.168.10.129~192.168.10.134

公共服务区:整体使用 192.168.20.0/24网段,子网划分策略与办公区一致,按各服务窗口终端数量匹配/27、/28掩码,行政审批计算机15台、综合办税12台、不动产登记12台,分配/27掩码子网;企业服务计算机8台、法律援助6台、便民服务8台、自助终端终端数5台,分配/28掩码子网,各子网独立划分,实现各政务服务窗口的网络逻辑隔离,具体分配如下:

行政审批:192.168.20.1~192.168.20.30

综合办税:192.168.20.33~192.168.20.62

不动产登记:192.168.20.65~192.168.20.94

企业服务:192.168.20.97~192.168.20.110

法律援助:192.168.20.113~192.168.20.126

便民服务:192.168.20.129~192.168.20.142

自助终端:192.168.20.145~192.168.20.158

管理区:作为核心服务器区,使用 192.168.13.0/24网段,部署路由器及 Web、DNS、FTP、EMAIL、DHCP 等核心网络服务,同时预留运维工作站 IP 段,所有服务器采用静态 IP 地址 配置,保障核心服务的稳定性和可管理性,具体分配如下:

路由器:192.168.13.1

Web 服务器:192.168.13.2

DNS服务器:192.168.13.3

FTP 服务器:192.168.13.4

EMAIL 服务器:192.168.13.5

DHCP 服务器:192.168.13.6

运维工作站:192.168.13.7~192.168.13.10

访客区:为外部人员提供临时网络接入,使用172.16.1.0/16 大网段,规划16个节点,采用DHCP自动分配IP地址方式,无需手动配置,同时通过ACL访问控制策略限制访客区仅能访问互联网,禁止访问办公区、公共服务区及管理区的内部网络和服务器,保障内网数据安全。

接着,通过二层交换机实现各区域VLAN划分,将办公区、公共服务区、管理区、访客区划分为不同VLAN,隔离广播域,减少网络风暴;通过三层交换机开启路由功能,配置Trunk链路实现不同VLAN之间的三层互通;通过路由器配置OSPF动态路由 实现四大网段的全网路由互通,出口部署NAT过载技术,将内网私有 IP转换为公网IP,实现所有内网终端访问互联网;管理区部署 DHCP服务器,通过DHCP中继功能为办公区、公共服务区、访客区分配IP地址,统一管理地址池;同时配置基础 ACL 访问控制策略,实现"访客区禁止访问内网及服务器""办公区可访问公共服务区"等安全需求。

2.2设计环境

仿真软件:Cisco Packet Tracer 6.2

测试平台:Microsoft Windows 11

2.3实验设备

3560---24PS三层交换机:3台

2960---24二层交换机:11台

直连双绞线:38根

交叉双绞线:16根

DCE串口线:3根

2811路由器:6台

PC---PT:18台

Laptop---PT:1台

SMARTPHONE-PT:1台

Server---PT:7台

AccessPoint---PT:2台

5505防火墙:1台

7960IPPhone:2台

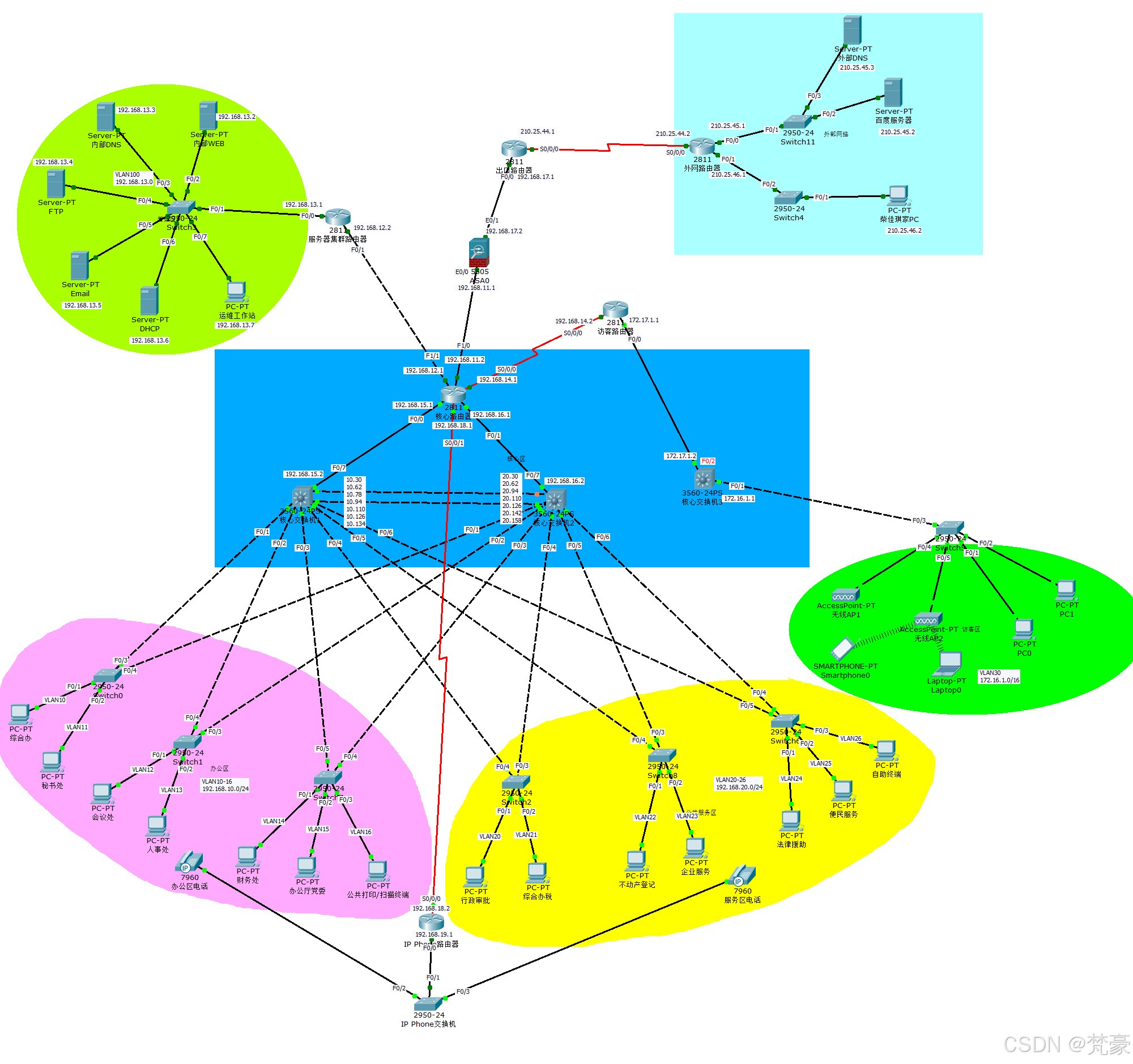

2.4网络拓扑结构图

图2-1太原市政府网络拓扑结构图

三、设备配置

3.1子网划分

通过子网划分,可将该网段划分为四个独立子网。此举能提升性能,限制广播流量;增强安全,隔离各部门网络;简化管理,便于故障排查;并优化IP分配,按需为每个部门提供合适数量的IP地址,避免资源浪费。若不划分子网,所有设备将在同一广播域,导致广播风暴、安全隐患及IP浪费。

划分子网情况如下所示:

表3-1 办公区网络子网划分方案

|-----------|--------------------------------|-----------------|

| 办公室 | IP地址 | 子网掩码 |

| 综合办 | 192.168.10.1--192.168.10.30 | 255.255.255.224 |

| 秘书处 | 192.168.10.33--192.168.10.62 | 255.255.255.224 |

| 会议处 | 192.168.10.65--192.168.10.78 | 255.255.255.240 |

| 人事处 | 192.168.10.81--192.168.10.94 | 255.255.255.240 |

| 财务处 | 192.168.10.97--192.168.10.110 | 255.255.255.240 |

| 办公厅党委 | 192.168.10.113--192.168.10.126 | 255.255.255.240 |

| 公共打印/扫描终端 | 192.168.10.129--192.168.10.134 | 255.255.255.248 |

表3-2 公共服务区网络子网划分方案

|-------|--------------------------------|-----------------|

| 窗口 | IP地址 | 子网掩码 |

| 行政审批 | 192.168.20.1--192.168.20.30 | 255.255.255.224 |

| 综合办税 | 192.168.20.33--192.168.20.62 | 255.255.255.224 |

| 不动产登记 | 192.168.20.65--192.168.20.94 | 255.255.255.224 |

| 企业服务 | 192.168.20.97--192.168.20.110 | 255.255.255.240 |

| 法律援助 | 192.168.20.113--192.168.20.126 | 255.255.255.240 |

| 便民服务 | 192.168.20.129--192.168.20.142 | 255.255.255.240 |

| 自助终端 | 192.168.20.145--192.168.20.158 | 255.255.255.240 |

表3-3 管理区网络子网划分方案

|----------|-----------------------------|

| 机房设备 | IP地址 |

| 路由器 | 192.168.13.1 |

| WEB服务器 | 192.168.13.2 |

| DNS服务器 | 192.168.13.3 |

| FTP 服务器 | 192.168.13.4 |

| EMAIL服务器 | 192.168.13.5 |

| DHCP服务器 | 192.168.13.6 |

| 运维工作站 | 192.168.13.7--192.168.13.10 |

| 子网掩码 255.255.255.240 ||

表3-4 访客区网络子网划分方案

|--------|-------------------------|-------------|

| 设备 | IP地址 | 子网掩码 |

| 16个交互机 | 172.16.2.0--172.16.33.0 | 255.255.0.0 |

3.2服务器搭建

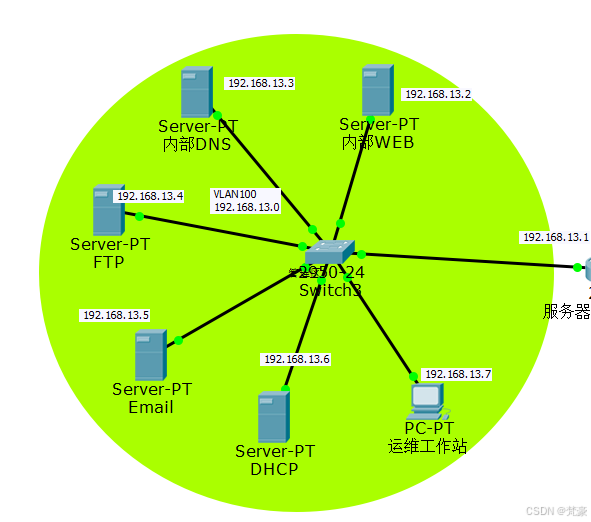

管理区的服务器机房的网络设计如图3-1所示。共有六台服务器,其中有一台DNS服务器,一台邮件服务器,一台Web服务器,一台DHCP服务器,一台PC服务器,还有一台FTP服务器,以下几台服务器都是供办公区和公共服务区服务的服务器。

图3-1 服务器机房网络拓扑结构图

接下来,依次对这些服务器进行配置。

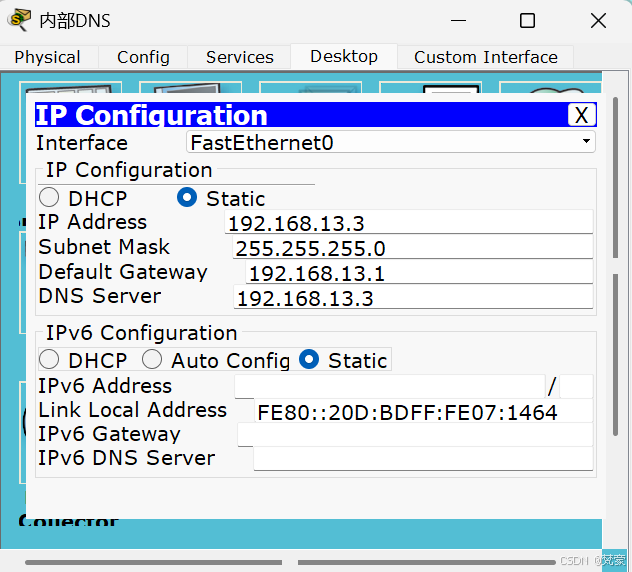

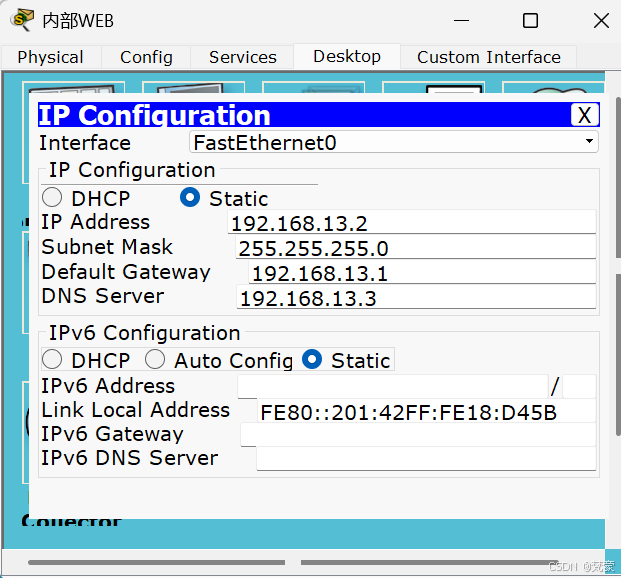

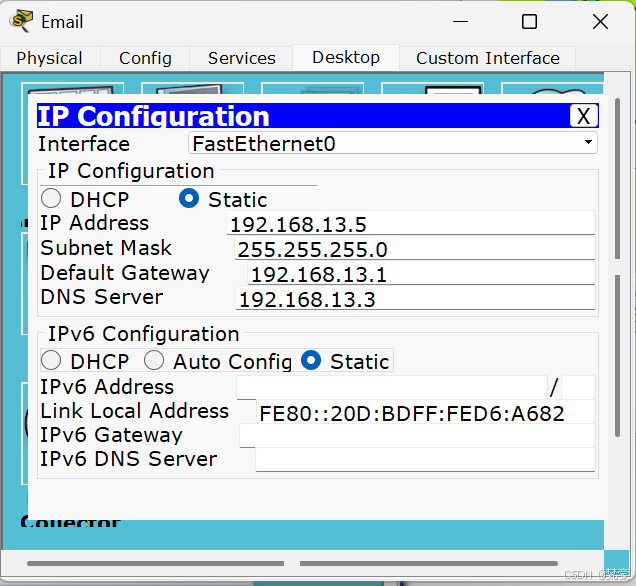

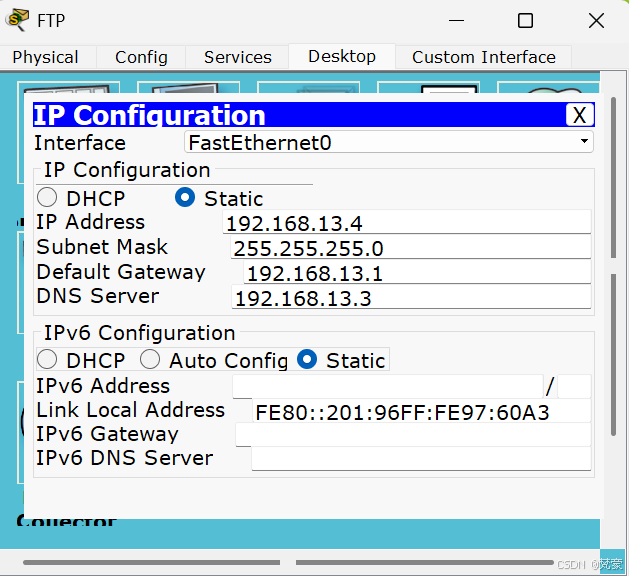

- DNS、Web、邮件、FTP服务器的IP配置如图3-2~图3-5所示。

图3-2 DNS服务器的IP设置

图4-3 Web服务器的IP设置

图3-4 邮件服务器的IP设置

图3-5 FTP服务器的IP设置

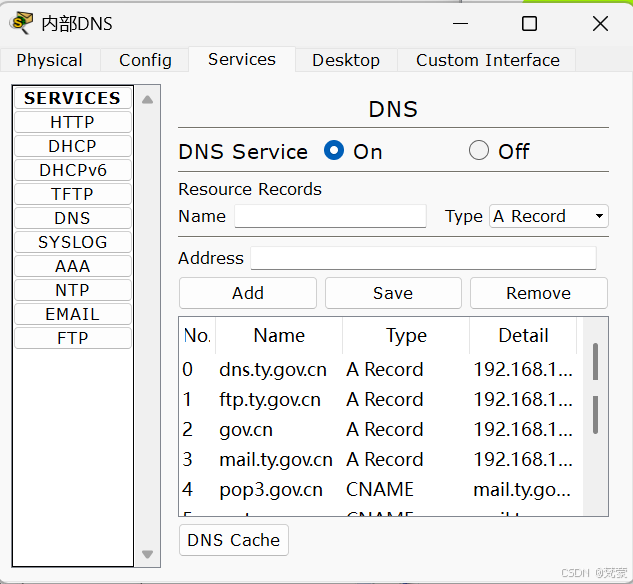

- DNS服务器配置

在 DNS 服务器中添加相应的资源记录(Resource Records),包括资源记录名(Name)与IP 地址(Address),并完成对 FTP 服务器的域名解析配置,使用户可通过域名直接访问对应的 FTP 服务器。每添加一条记录后,单击Add按钮将其加入文本区域,具体配置过程如图 3‑6 所示。

图3-6 DNS服务器的配置

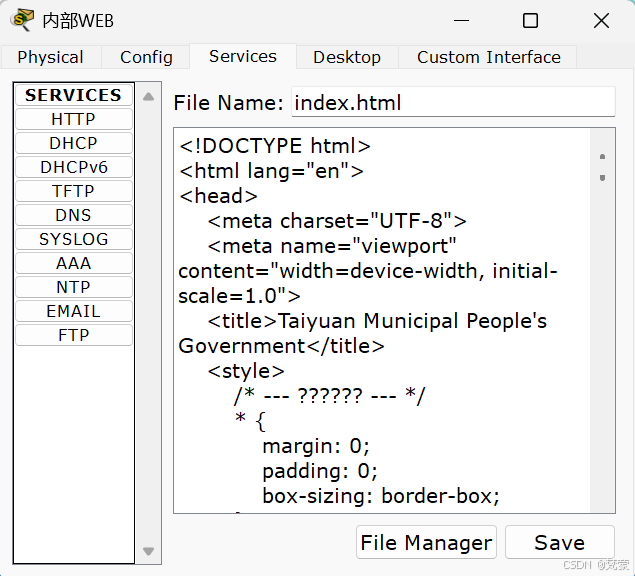

- Web服务器的配置如图3-7所示。

图3-7 Web服务器的配置

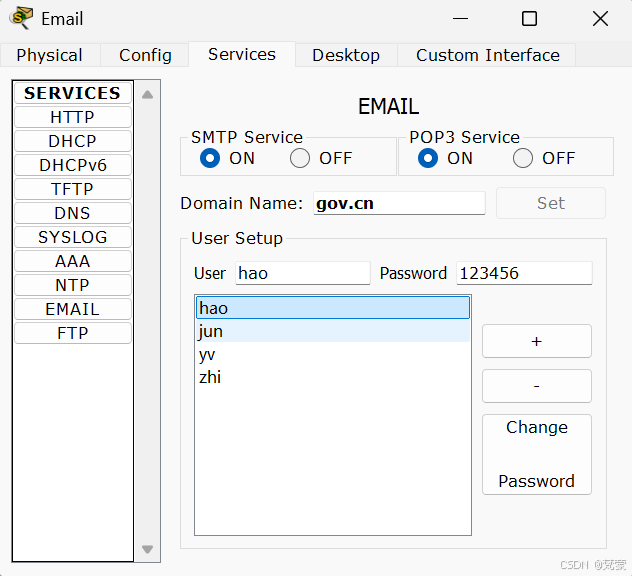

- 邮件服务器的配置如图3-8所示。

图3-8 邮件服务器的配置

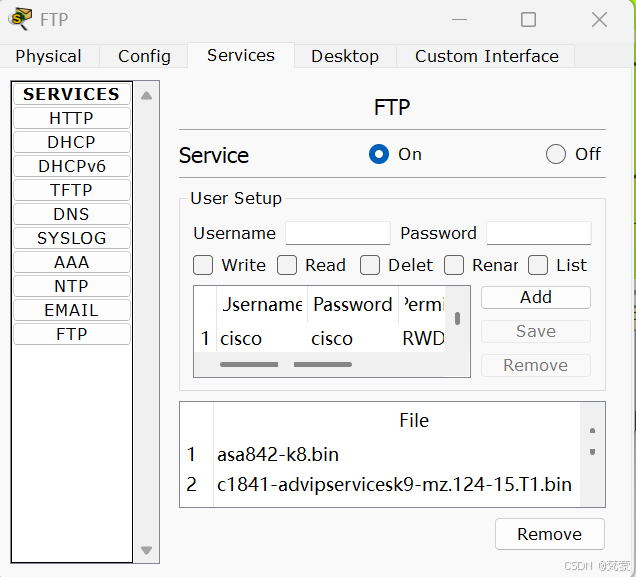

- FTP服务器的配置如图3-9所示。

图3-9 FTP服务器的配置

3.3运维工作站telnet配置

Telnet是一种基于TCP 23端口的早期远程登录协议,通过客户端/服务器架构提供双向文本交互,并利用网络虚拟终端(NVT)屏蔽设备差异。

本次课设中,运维工作站实现telnet远程登录设备的具体步骤如下:

对各个具有三层路由功能的设备进行如下配置

- 进入虚拟终端线路配置模式

line vty 0 4

- 设置远程登录的验证密码

password 123456

- 设置从"用户视图"切换到"特权模式"密码

enable password 123456

3.4出口路由器配置(NAT过载)

NAT过载(又称端口复用或PAT)是一种网络地址转换技术,它允许局域网内的多台设备共享一个公网IP地址访问互联网。其核心原理是:NAT网关在转发数据包时,不仅替换源IP地址为公网IP,还会将源端口号映射为网关上一个唯一的临时端口号,并建立"内网IP:内网端口"与"公网IP:外网端口"的对应关系表;当回包到达时,网关根据目的端口号查表,将数据精准转发给对应的内网主机。这项技术极大地缓解了IPv4地址枯竭问题。

本次课设中,路由器实现NAT过载的具体步骤如下:

- 设置外部端口

int s0/0/0

ip address 210.25.44.1 255.255.255.0

ip nat outside

- 设置内部端口

int f0/0

ip nat inside

- 定义合法IP地址池

ip nat pool TY 210.25.44.3 210.25.44.10 netmask 255.255.255.0

- 定义内部访问列

access-list 1 permit 192.168.0.0 0.0.255.255

- 设置复用动态地址转换

ip nat inside source list 1 pool TY overload

表3-5 路由器2811 出口路由器的配置

|--------|--------------|

| 路由接口 | IP地址 |

| S0/0/0 | 210.25.44.1 |

| F0/0 | 192.168.17.1 |

3.5核心路由器配置

OSPF 具备自动故障检测与路径切换能力,有助于构建一个高可用性的自愈网络,同时大大提升了网络的可维护性与可扩展性。

在项目规划阶段,我们对比了RIP与OSPF,最终决定采用OSPF,主要基于以下四点核心考量:

RIP最大限制为15跳,不适合中型以上网络;

OSPF采用触发更新机制和SPF算法,可以快速完成路径重计算,极大降低业务中断时间,远优于RIP的周期性更新;

本网络使用VLSM技术进行精细化地址规划,OSPF能够精确识别并传播每一个子网,避免地址浪费,而 RIPv1 完全不支持此特性;

OSPF 支持多区域 (Area) 划分。该架构允许扩展为多区域结构,优化链路状态数据库规模,这是 RIP 无法比拟的。

在本次课设中,为核心路由器配置OSPF协议的具体步骤如下:

- 启动OSPF进程并配置

router ospf 2

- 将网段宣告到 OSPF 区域

network 192.168.11.0 0.0.0.255 area 0

network 192.168.12.0 0.0.0.255 area 0

network 192.168.14.0 0.0.0.255 area 0

network 192.168.15.0 0.0.0.255 area 0

network 192.168.16.0 0.0.0.255 area 0

network 192.168.18.0 0.0.0.255 area 0

- 本地静态路由

ip route 0.0.0.0 0.0.0.0 192.168.11.1

- OSPF默认路由注入

default-information originate

3.6交换机上的VLAN划分

VLAN是在物理网络上进行的逻辑划分,将网络划分为多个虚拟局域网,以限制广播域并提升安全性。相同VLAN内的主机可直接通信,而不同VLAN间需通过路由设备转发。其中,基于端口的VLAN实现简单,但一个端口仅能属于一个VLAN,且不支持跨设备划分;而基于802.1Q标准的VLAN通过添加标签(Tag)技术,支持单端口承载多个VLAN,并允许VLAN跨越多台交换机,最多可支持4096个VLAN,提供了更灵活的组网能力。

在本次课设中,在交换机上的VLAN划分的具体步骤如下:

- 指定端口号

interface FastEthernet0/1

- 指定vlan号

switchport access vlan 10

- 设置为access模式

switchport mode access

表3-6 2960---24TT Switch 17二层交换机上VLAN的划分

|------|---------------------------|

| VLAN | 端口成员 |

| 10 | Fa 0/1 |

| 11 | Fa 0/2 |

| - | Fa 0/3(Switch mode trunk) |

| - | Fa 0/4(Switch mode trunk) |

表3-7 3560---24PS三层交换机上VLAN的划分

|------|--------|-------------------|

| VLAN | 端口成员 | IP地址 |

| 10 | Fa 0/1 | 192.168.10.0/27 |

| 11 | Fa 0/1 | 192.168.10.32/27 |

| 12 | Fa 0/2 | 192.168.10.64/28 |

| 13 | Fa 0/2 | 192.168.10.80/28 |

| 14 | Fa 0/3 | 192.168.10.96/28 |

| 15 | Fa 0/4 | 192.168.10.112/28 |

| 16 | Fa 0/5 | 192.168.10.128/29 |

3.7DHCP中继配置

DHCP中继通常配置在路由器或三层交换机上,用于解决DHCP客户端与服务器不在同一网段时的通信问题。

为内网每个具有三层路由功能的端口进行如下配置:

ip helper-address 192.168.13.6

3.8核心交换机配置(双机热备)

双机热备是一种高可用性技术,通过两台三层交换机组成一个冗余系统,以确保服务在设备故障时能不间断运行。其核心是将一台设备设为主机(Active),负责正常业务;另一台设为备机(Standby),实时同步主机的数据和状态。当主设备发生故障或计划性停机时,备机能够自动、快速地接管业务,保证服务连续性,用户通常无感知。

在本次课设中,在两个核心交换机上配置双机热备的具体步骤如下:

- 进入端口配置

interface Vlan10

- 配置真实网关

ip address 192.168.10.1 255.255.255.224

- 配置双机热备虚拟网关

standby 10 ip 192.168.10.30

- 设置对某vlan的设备优先级

standby 10 priority 101

- 立即成为活动路由

standby 10 preempt

- 跟踪f0/1端口状态

standby 10 track FastEthernet0/1

3.9访客区三层交换机配置

- 移除172.16.0.0到172.16.1.1网段的地址

ip dhcp excluded-address 172.16.0.0 172.16.1.1

- 设置DHCP地址池名字

ip dhcp pool fangke

- 定义该地址池的网段范围

network 172.16.0.0 255.255.0.0

- 指定该网段客户端的默认网关

default-router 172.16.1.1

- 配置DHCP选项150

option 150 ip 172.16.1.1

3.10防火墙配置

防火墙是一种网络安全设备或系统,它如同网络的"守门员",根据预设的安全策略,监控并控制所有进出网络的流量,起到在内部可信网络与外部不可信网络之间建立安全屏障的作用。

在本次课设中,配置防火墙的具体步骤如下:

- 配置内部网络接口

interface Vlan1

nameif inside

- 设置安全级别为 100(最高,信任内部流量)

security-level 100

ip address 192.168.11.1 255.255.255.0

- 配置外部网络接口

interface Vlan2

nameif outside

- 设置安全级别为 0(最低,不信任外部流量)

security-level 0

ip address 192.168.17.2 255.255.255.0

- 指示去往 192.168.0.0/16 网段的数据包的下一跳

route inside 192.168.0.0 255.255.0.0 192.168.11.2 1

- 配置默认路由,指示所有未知目的地的流量下一跳

route outside 0.0.0.0 0.0.0.0 192.168.17.1 1

- 指示去往 172.16.0.0/16 网段的数据包的下一跳

route inside 172.16.0.0 255.255.0.0 192.168.11.2 1

- 允许所有 ICMP 流量

access-list fx extended permit icmp any any

- 允许所有icmp流量,且应用在所有方向

access-group fx in interface inside

access-group fx in interface outside

access-group fx out interface outside

access-group fx out interface inside

3.11访问控制列表配置

访问控制列表(ACL)是一套部署路由器、交换机、防火墙上的指令列表,它如同一个"门禁",根据预设的规则来允许或拒绝数据包的通过,从而实现对网络访问的控制。

在本次课设中,不允许访客区访问内网服务器的基础ACL的具体步骤如下:

- 拒绝源IP地址属于 172.16.0.0/16 网段的所有流量

access-list 1 deny 172.16.0.0 0.0.255.255

- 允许所有其他流量

access-list 1 permit any

- 将规则应用于端口

interface FastEthernet1/1

- 在该接口的出站方向应用ACL

ip access-group 1 out

3.12 IP Phone配置

IP Phone,即IP电话,也常被称为网络电话或VoIP(Voice over IP),是一种利用互联网协议(IP)网络来传输语音的通信技术。它将传统电话的语音信号转换为数字数据包,通过网络进行传输,从而实现通话。

在本次课设中,配置IP Phone的具体步骤如下:

- 进入电话服务配置模式

telephony-service

- 设置系统最多支持 5 台IP电话注册

max-ephones 5

- 设置系统最多支持 5 个目录号

max-dn 5

- 电话开机时会从此地址获取配置文件和固件

ip source-address 192.168.19.1 port 2000

- 自动将目录号 (1-5) 分配给注册的电话

auto assign 1 to 5

- 配置第一个目录号

ephone-dn 1

- 指定该第一个的电话号码

number 6006655

- 配置第二个目录号

ephone-dn 2

- 指定该第二个的电话号码

number 6006666

四、结果分析

4.1同一局域网下不同主机之间的通信

同一局域网下不同主机之间的互通测试通过,如下图4-1所示。

图4-1 同一局域网下不同主机之间的互通测试结果

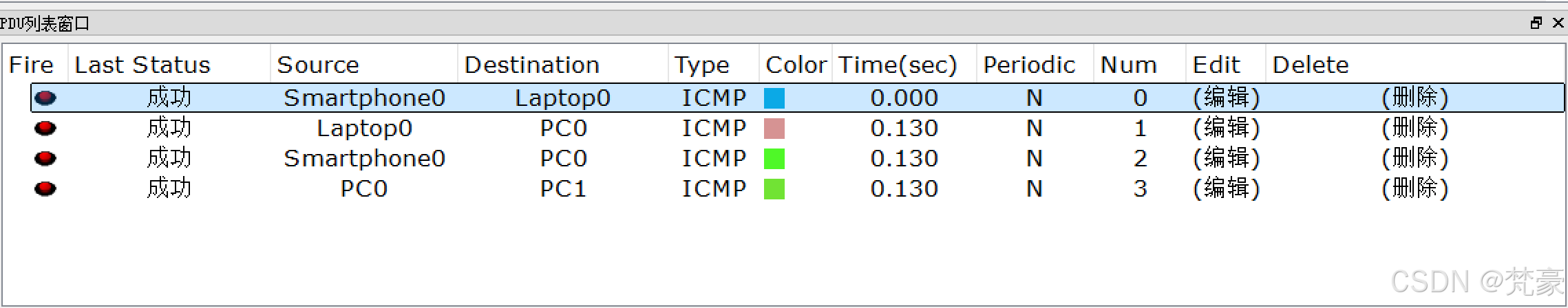

4.2办公区内,不同VLAN划分的不同子网下主机之间的通信

办公区内,不同VLAN划分的不同子网下主机之间的互通测试通过,如下图4-2所示。

图4-2 办公区不同VLAN划分的不同子网下主机之间的互通测试结果

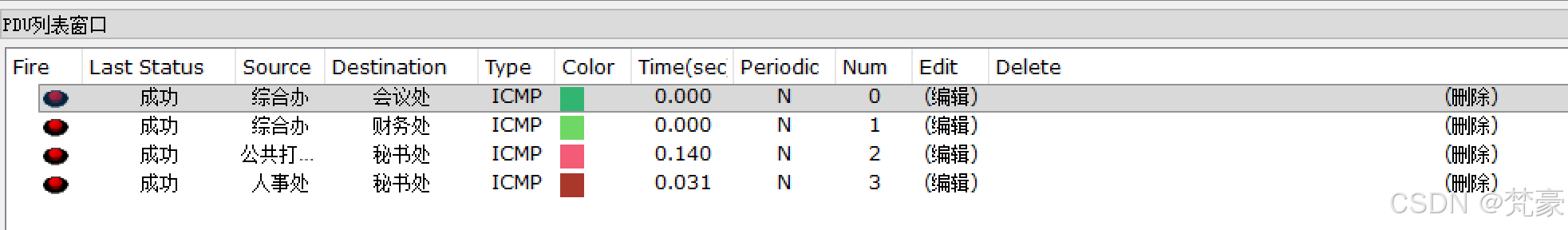

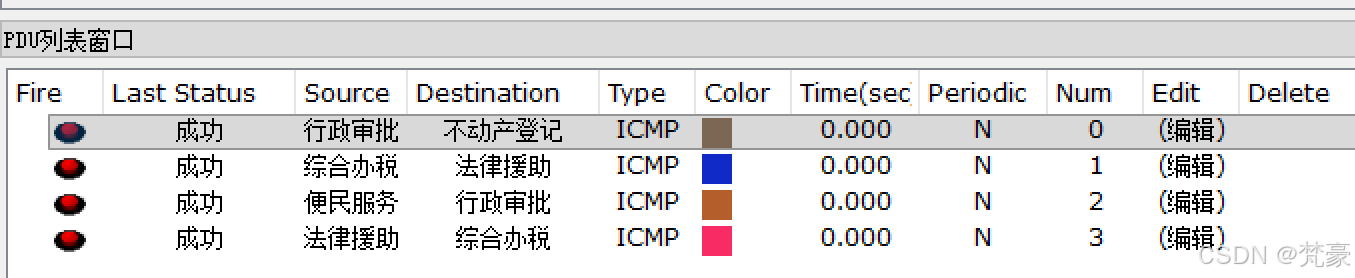

4.3公共服务区内,不同VLAN划分的不同子网下主机之间的通信

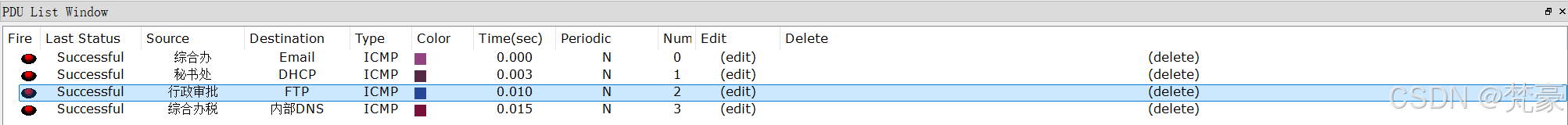

公共服务区内,不同VLAN划分的不同子网下主机之间的互通测试通过,如下图4-3所示。

图4-3公共服务区不同VLAN划分的不同子网下主机之间的互通测试结果

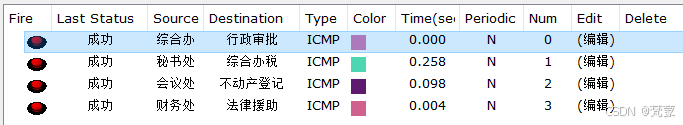

4.4办公区主机访问公共服务区主机之间的通信

办公区主机访问公共服务区主机之间的通信测试通过,如下图4-4所示。

图4-4办公区主机访问公共服务区主机之间的互通测试结果

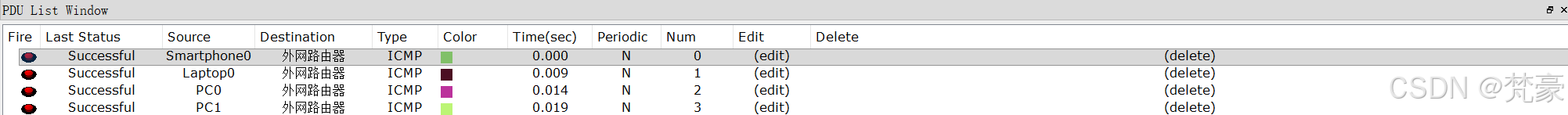

4.5出口路由器进行网络NAT转换后的内网主机与外网下主机之间的通信

出口路由器进行网络NAT转换后的内网主机与外网下主机之间的互通测试通过,如下图4-5所示。

图4-5内网主机与外网下主机之间的互通测试结果

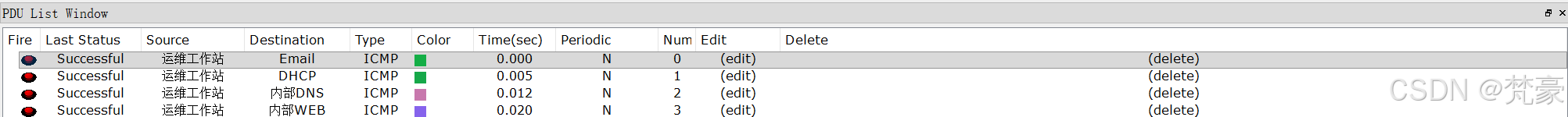

4.6运维工作站对服务器的访问

运维工作站对服务器服务器的互通测试通过,如下图4-6所示。

图4-6运维工作站对服务器服务器的互通测试结果

4.7办公区和公共服务区对服务器的访问

办公区和公共服务区对服务器的互通测试通过,如下图4-7所示。

图4-7办公区和公共服务区对服务器的互通测试结果

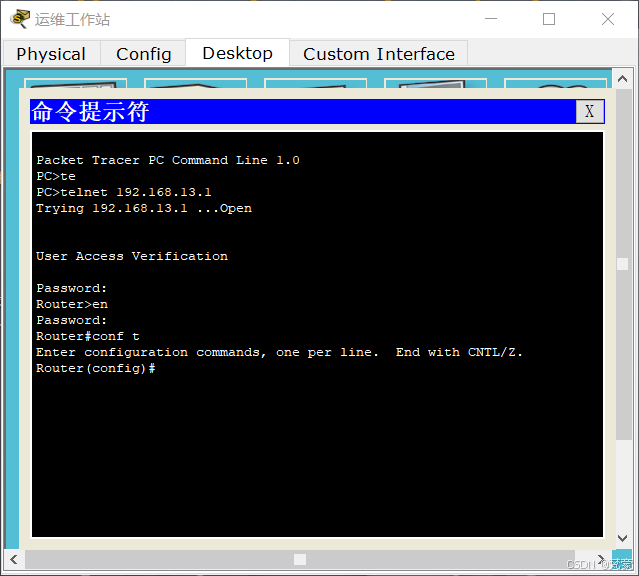

4.8运维工作站远程登录内网路由器及三层交换机的访问

运维工作站远程登录测试通过,如下图4-8所示。

图4-8运维工作站远程登录测试结果

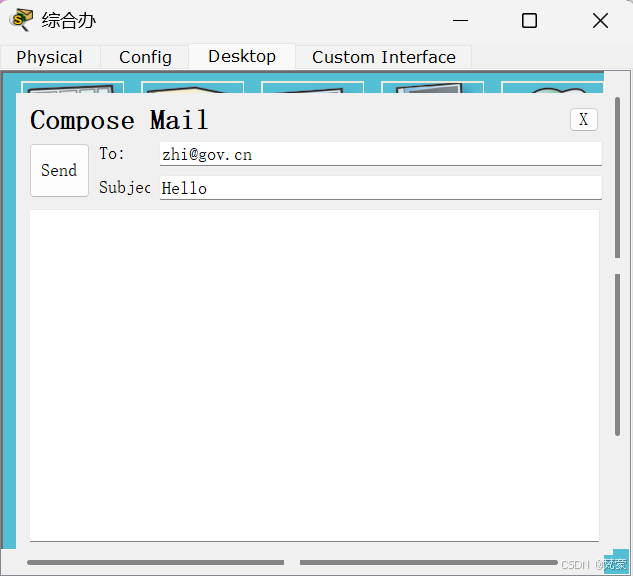

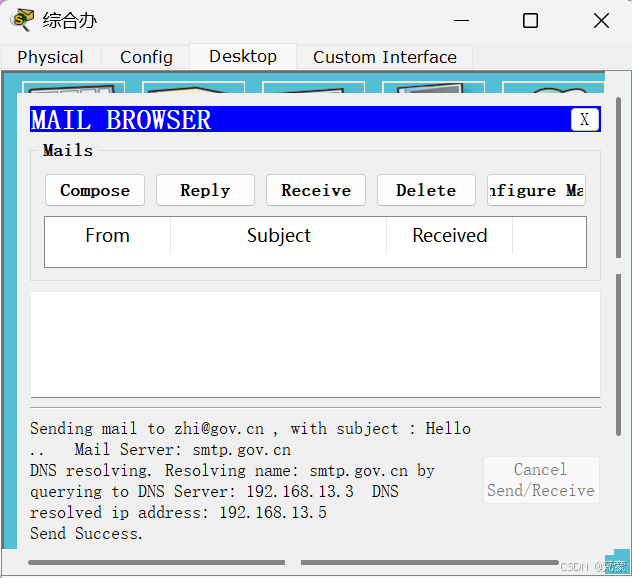

4.9办公区综合办发送邮件给公共服务区行政审批

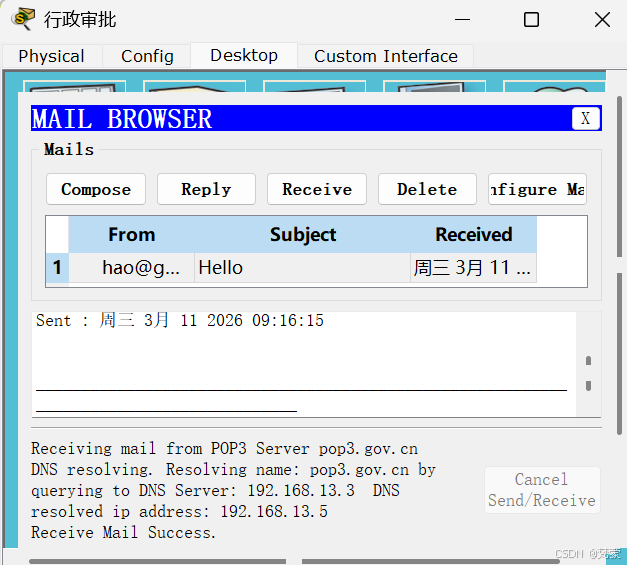

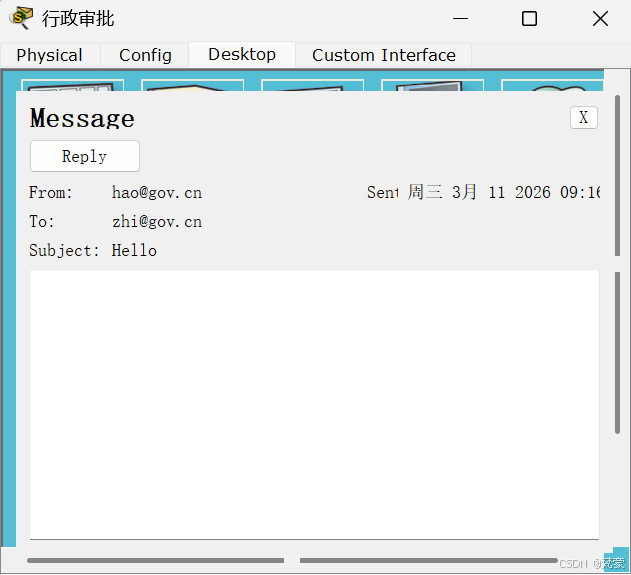

测试两个区收发邮件,测试通过。测试结果如下图4-10到4-13

图4-10写邮件测试

图4-11发邮件测试

图4-12收邮件测试

图4-13回复邮件测试

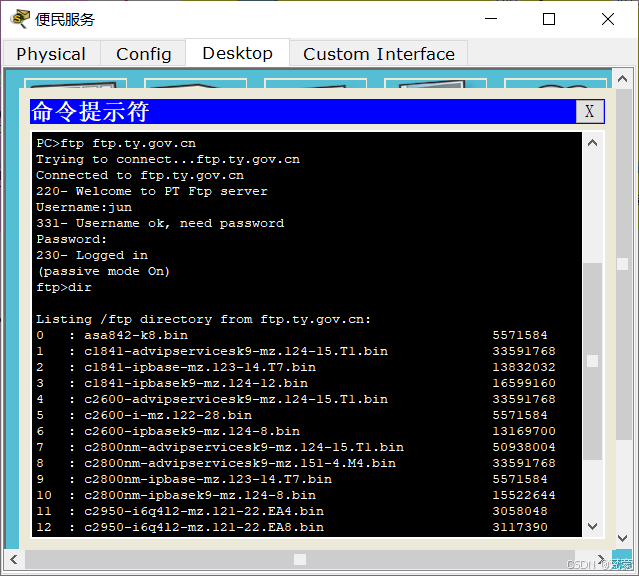

4.10公共服务区便民服务访问ftp服务器并查看根目录文件

公共服务区访问ftp服务器测试通过,如下图4-14所示。

图4-14运维工作站远程登录测试结果

4.11外网PC访问百度服务器

外网PC访问百度服务器测试通过,如下图4-15所示。

图4-15柴佳琪家PC访问百度服务器测试结果

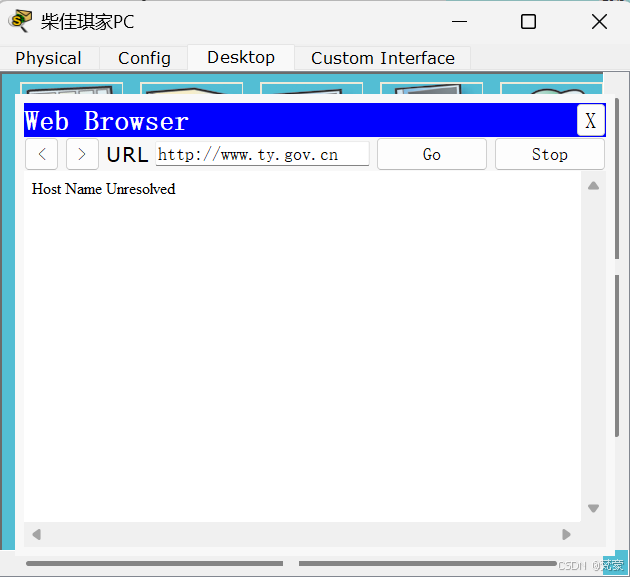

4.12外网PC访问太原市政府内部WEB服务器

外网PC访问太原市政府内部WEB服务器测试通过,如下图4-16所示。

图4-16柴佳琪家PC访问太原市政府内部WEB服务器测试结果

4.13办公区综合办访问太原市政府内部WEB服务器

办公区综合办访问太原市政府内部WEB服务器测试通过,如下图4-17所示。

图4-17办公区综合办访问太原市政府内部WEB服务器测试结果

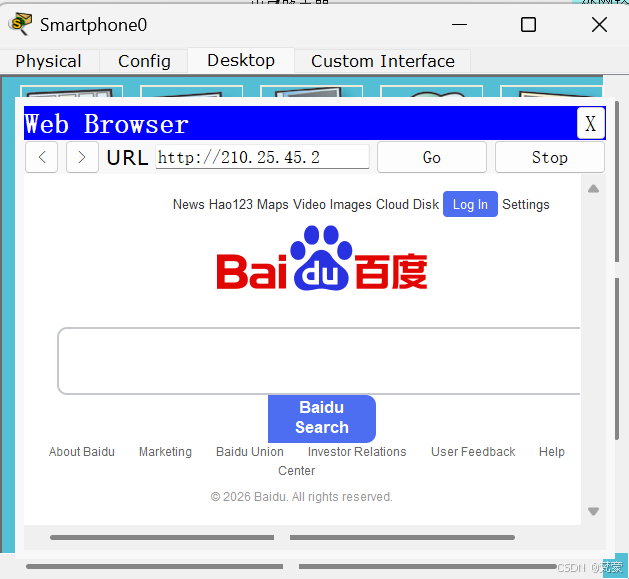

4.14访客区手机访问百度服务器

访客区手机访问百度服务器测试通过,如下图4-18所示。

图4-18访客区冯晓宇的手机访问百度服务器测试结果

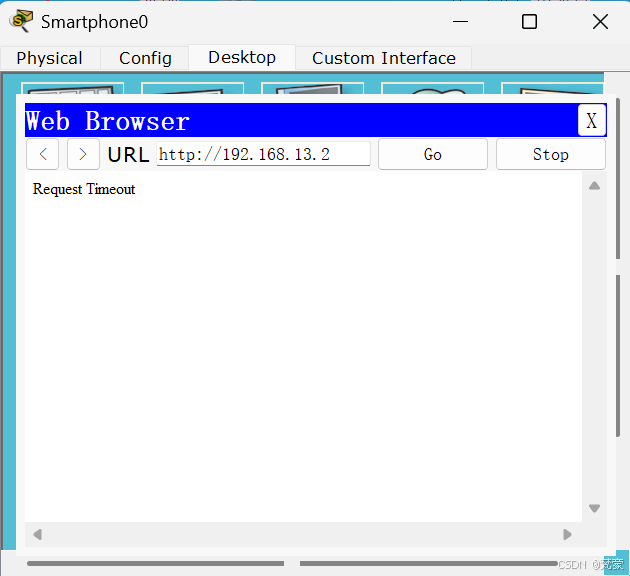

4.15访客区访问太原市政府内部WEB服务器

访客区访问太原市政府内部WEB服务器测试通过,如下图4-19所示。

图4-19访客区访问太原市政府内部WEB服务器测试结果

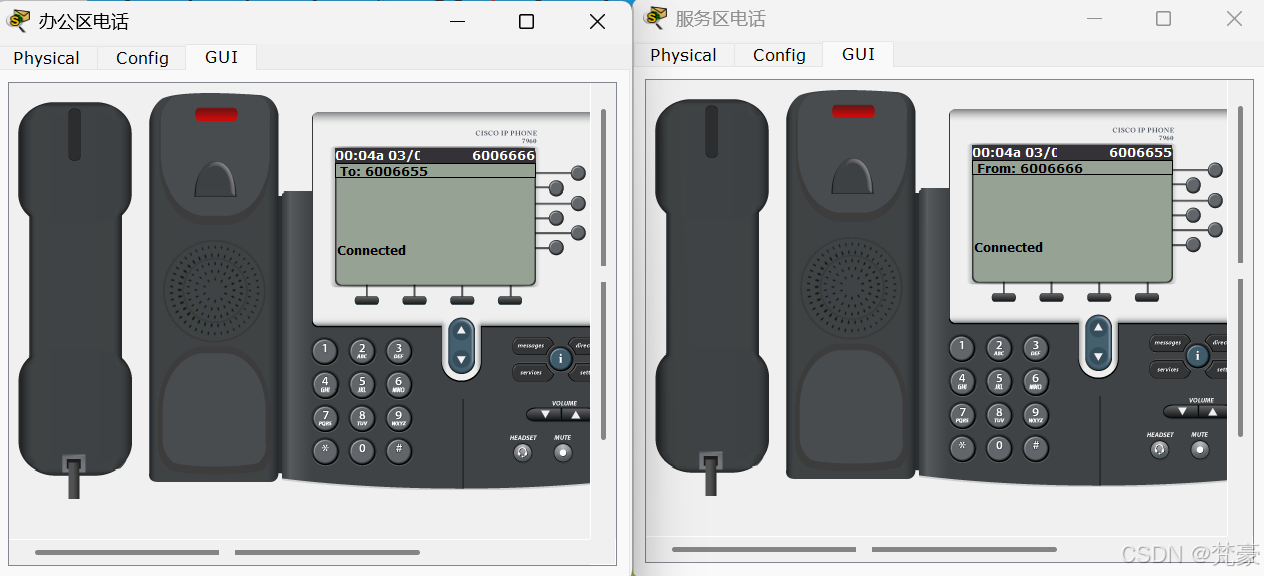

4.16办公区给公共服务区打电话

办公区给公共服务区打电话测试通过,如下图4-20所示。

图4-20办公区给公共服务区打电话测试结果