DDoS 防护领域长期存在一个"不可能三角":防得住、接得快、门槛低------三者很难同时兼顾,通常只能满足其中两个。我们把这个矛盾总结为游戏 L4 防护的"不可能三角"。

四层 UDP 私有协议 Flood------做游戏安全的应该都遇到过:攻击者抓真实玩家的对战包,完整复用合法协议格式打进来,攻击包和正常业务包在协议层面几乎一样,没有可以写成规则的稳定特征 。

据《腾讯云 2025 年 DDoS 与应用安全威胁趋势报告》,UDP Flood 在所有攻击规模中均占据主导,在 100Gbps 以下攻击中占比超 73%,游戏行业遭受攻击占全行业的 23%。

行业围绕这个问题已经积累了多年,方案都有,但各自有接入代价 :

●集成 SDK 做水印校验? 需要研发团队投入,接入周期通常需2-4周,会影响新游上线节奏。

●厂商人工定制策略? 安全专家逐客户分析、手动配规则,响应周期以小时到天计。

●云厂商开放 eBPF 接口让客户自己写? 灵活度高,但需要客户具备内核级编程能力,实际上是把防护逻辑的实现推回给了客户。

三条路的代价不是钱,而是人力、时间和业务节奏。有安全团队的企业需要为此投入较多资源,大多数中小团队则很难承担。这些方案能不能用?能------头部客户靠它们用了很多年。但存在一个共同的天花板:攻击在持续演化,规则要不断更新;人力投入只增不减;能覆盖到的客户始终是少数。

所以 EdgeOne 换了个方向

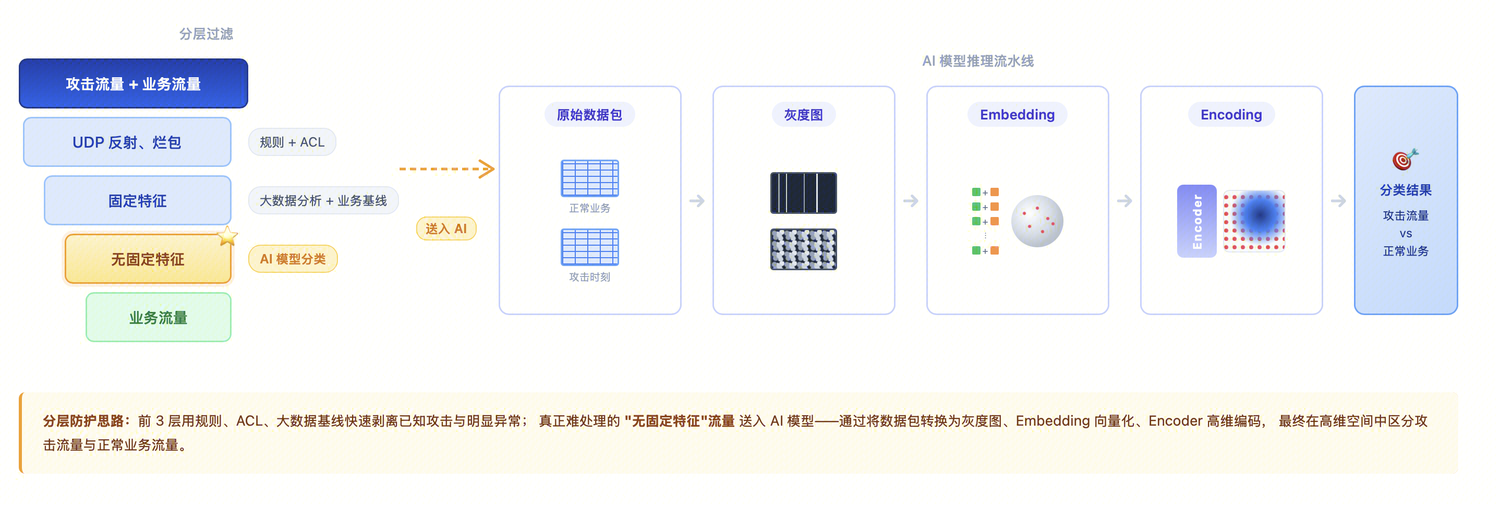

既然"定义什么是攻击"这条路存在结构性限制,那就把异常流量和正常业务流量两条路拆开,各做各擅长的事 。

异常流量------EdgeOne 沉淀了多年 DDoS 对抗的攻击知识库。UDP 反射、烂包、固定特征攻击这些已知套路,靠规则 + ACL + 业务基线就能识别。这是多年经验攒下的资产,覆盖大部分已知攻击。

正常业务流量 ------剩下那部分"无固定特征"的流量,交给 AI 模型。模型不去猜"这个包是不是攻击",而是反过来学"真实玩家的流量长什么样":把业务流量转成灰度图,映射成高维向量,正常流量和异常流量在高维空间里会自然分成不同的聚类。

两条路各自处理一部分流量,合起来就是完整的防护链路。全程不需要客户改代码,不占用研发人力 。

主流游戏引擎(Unity、UE等)和游戏类别(SLG、ACT、RPG、MOBA、FPS、SPG、PZL等)已经完成预训练,接入即可生效。自研引擎提供少量流量样本后,通常 4~12 小时内完成模型适配并生效。

回到那个"不可能三角"

DDoS 防护行业长期存在一个矛盾------防得住、接得快、门槛低,通常只能满足两个。

传统 SDK 方案:防得住,但通常2-4周才能接好,而且需要安全研发深度集成。

人工定制方案:防得住,但响应以天计,突发攻击来不及。

eBPF 脚本方案:灵活度高,但要客户会写内核代码,门槛较高。

这一次,在这三个维度上我们做了新的平衡:

🔹 防得住 ------ 拦截率 >98% ,误拦率 <0.05%

🔹 接得快 ------ 半天,不是半个月

🔹 门槛低 ------ 零改造,不动业务代码,控制台开启即用

不用再三选二。

这是 EdgeOne 安全模块与 AI 能力结合的第一步「当前以白名单形式开放」。DDoS 之后,WAF 和 Bot 管理的 AI 能力也在路上。

我们的判断是:AI 不是来替代安全团队的,而是帮安全团队把重复性工作卸下来。 那些逐客户的规则维护、策略调优,交给 AI 来做;安全专家的精力,可以放在更高价值的安全架构和对抗策略上。

📊 完整攻击趋势数据 → 《腾讯云 2025 年 DDoS 与应用安全威胁趋势报告》