1.阅读靶场介绍

这里我们得到得有用信息是

该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

这里我们可以得到路径和任意文件上传两个关键信息

2.启动靶场

这里一进去我们就可以看到得是登入界面

正常思维来说就是试试sql注入,然后就是空密码,弱口令,再然后就是去bp爆破

这里博主是去找别的文档找出来的账号密码

账号/密码:mayuri.infospace@gmail.com/mayurik

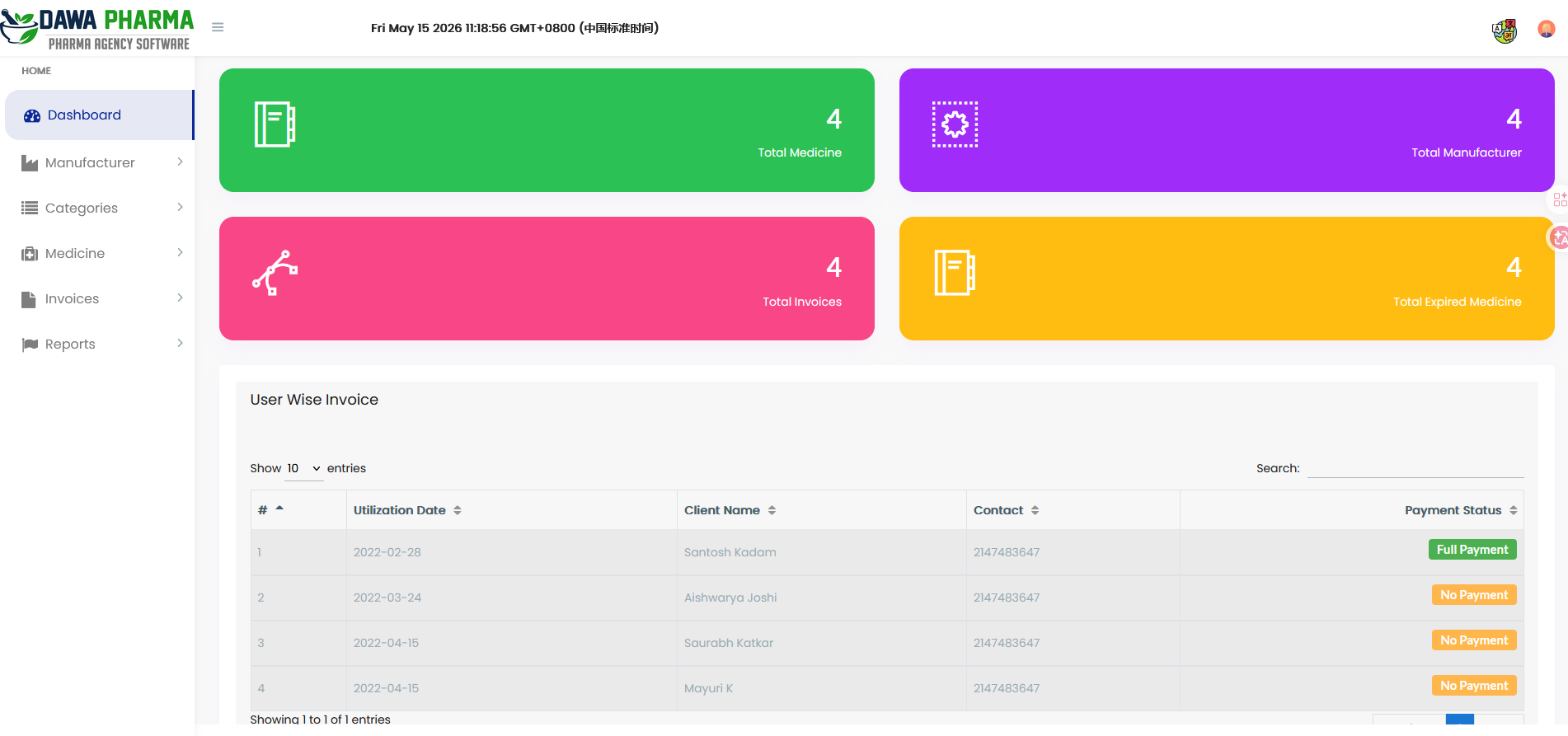

进去以后考虑到是文件上传漏洞

那我们测试的地方就是

富文本编辑器、头像、文章、帖子、文件上传等等的地方

3.poc

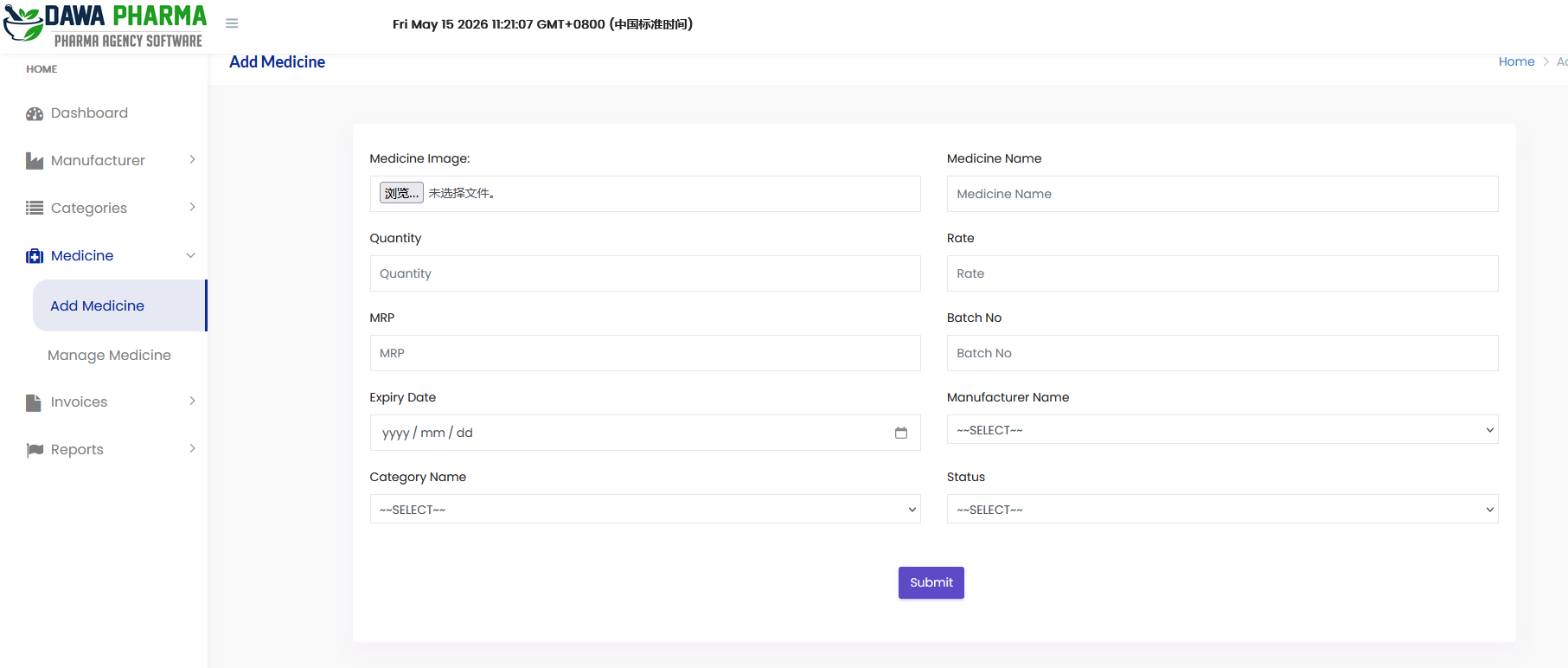

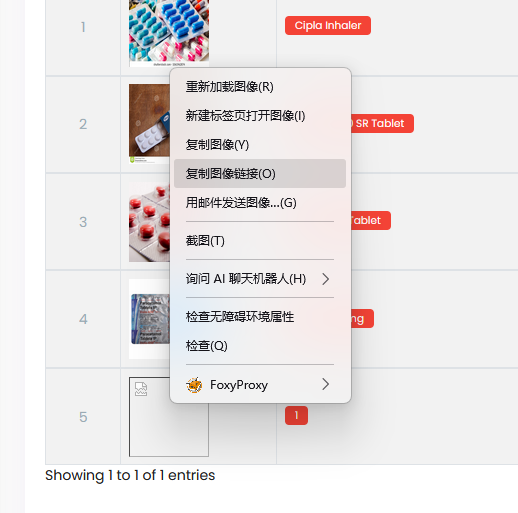

页面如下

这里我们找到这个位置

可以发现存在文件上传

一般来说上传的文件是需要绕过的

一般是直接上传.php看看有没有设置限制

然后就是抓包修改改为大小写,双写,phtml等等去尝试绕过

都不行就是去设置里面看看能不能修改白名单的参数

如果还是不可以就抓包直接修改看看能不能绕过

大概思路就是这样

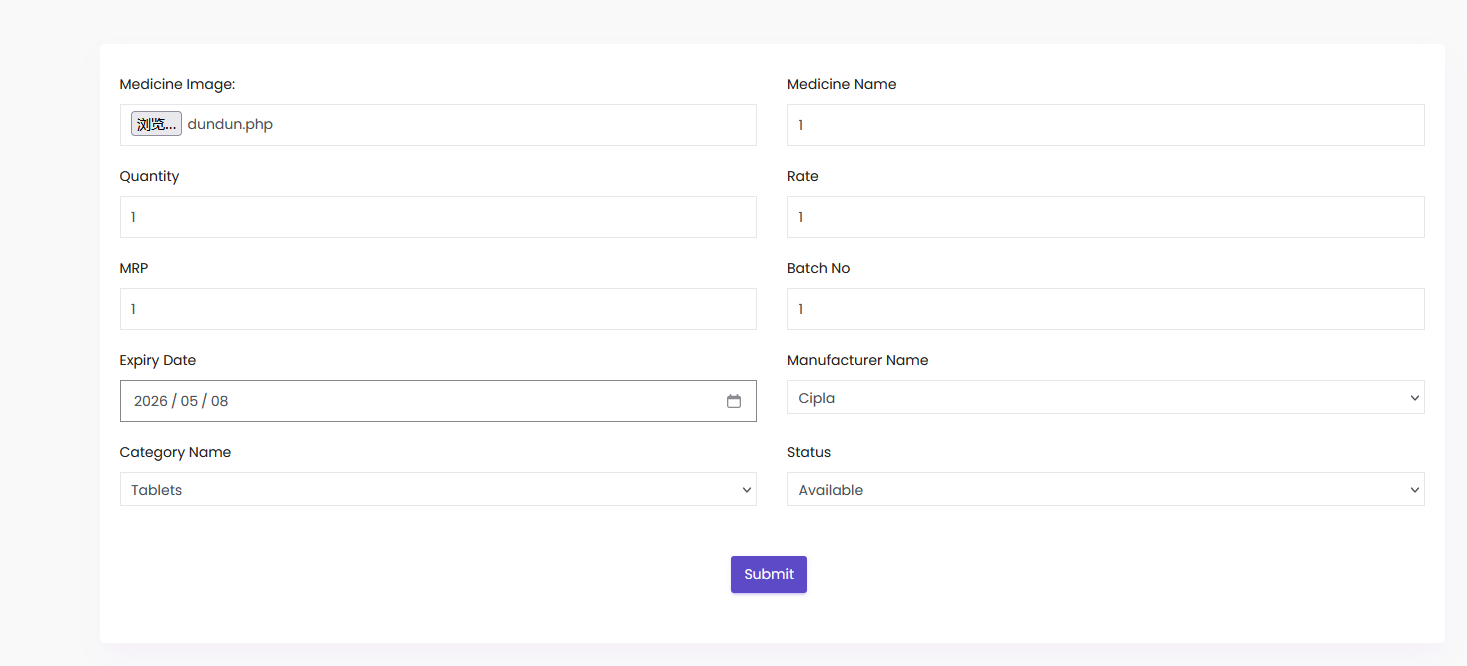

这里我们直接就是上传.php的木马文件就可以了

然后随便选择一点参数

最后就是submit

接下来就是去找到图片的链接

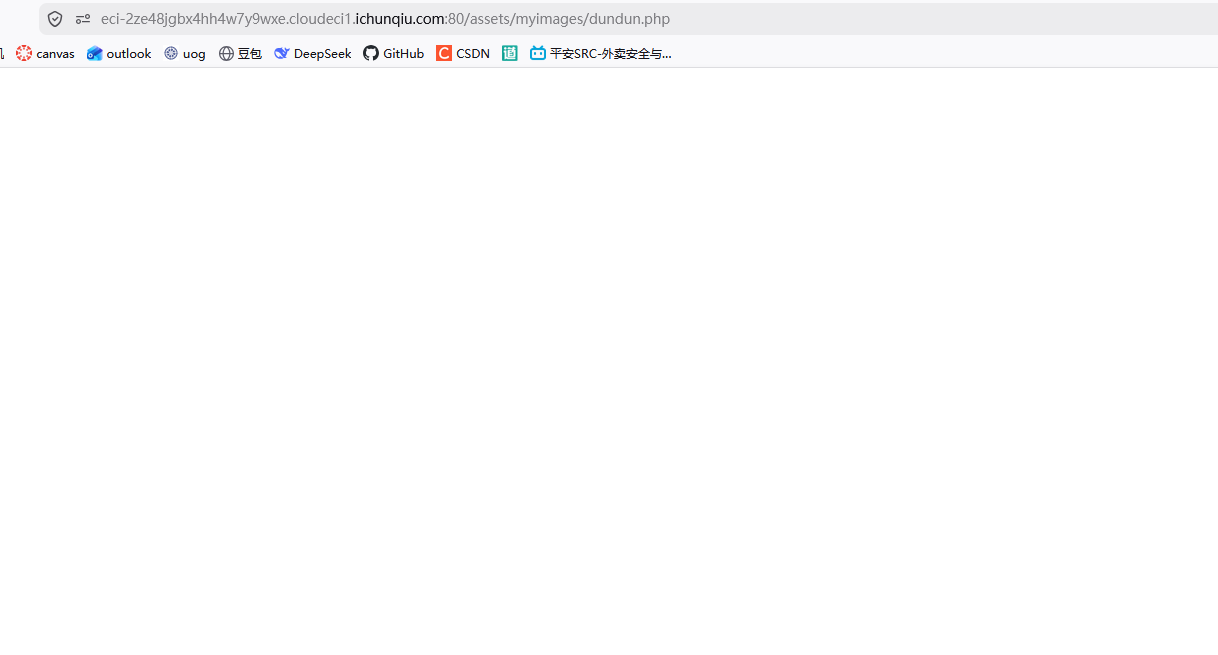

我们复制图像链接,然后访问一下

看看是不是一片空白

到这里就说明我们前面所做的一切都出效果了

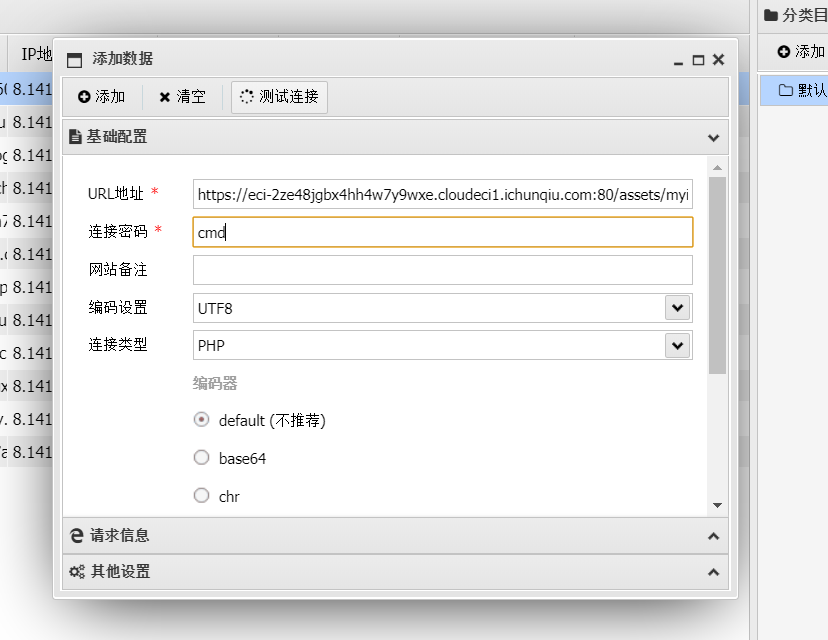

最后就是

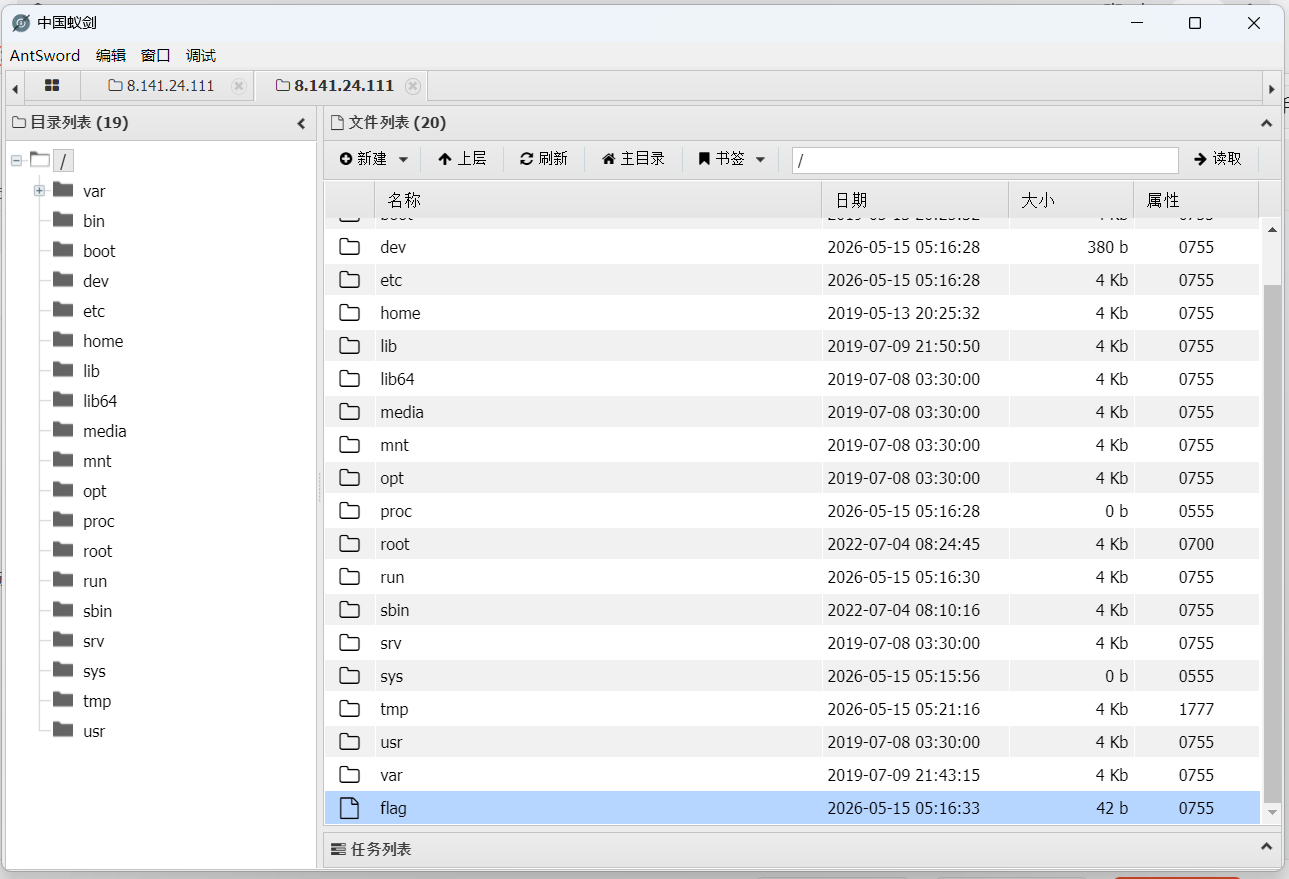

中国蚁剑启动

到此我们就完成webshell了

各位期待博主去攻克什么靶场的话

欢迎留言哟

感谢你们宝贵的时间,期待你成为下一位点赞者