第一部分 网络层核心总论

1.1 网络层的层级定位与核心职责

网络层是OSI 7层第3层、TCP/IP 4层网际层,是唯一实现跨网络主机通信的层次,屏蔽数据链路层(以太网/WiFi/PPP)的物理差异,只做逻辑通信。核心是"跨网段 ",数据链路层仅能实现同一广播域内的点到点通信,而网络层通过IP寻址和路由转发,打破广播域限制,实现全球互联网的主机互通。

核心两大功能

- 数据平面:分组转发(Forwarding)

路由器根据路由表,将到达的IP分组从入接口转发到出接口,硬件高速执行(依赖ASIC芯片,转发速率可达线速),实时处理网络流量。转发过程无需复杂计算,仅执行"查表→转发 "两步,核心依据是最长前缀匹配规则,转发延迟极低(微秒级),是网络层的"硬件执行层"。

线速是指网络设备在其物理接口的线路速率下,无延迟、无丢包地持续处理和转发数据的能力。

线速(Wirespeed)是衡量网络设备交换转发能力的标准,表示设备能够以接口的线路速率持续传输数据而不产生延迟或丢包。例如,一个10Gbps接口在理想情况下能够以10Gbps速率处理数据,这就是线速状态。

- 控制平面:路由选择(Routing)

路由器之间通过路由协议(RIP/OSPF/BGP)交换路由信息,计算最优路径,生成/更新路由表,软件逻辑执行(依赖路由器CPU)。控制平面不直接处理用户流量,仅负责维护路由信息,当网络拓扑发生变化(如链路故障、新增设备)时,控制平面会重新计算路径,更新路由表,确保转发的正确性,是网络层的"逻辑决策层"。

一句话总结:转发是"怎么走"(硬件实时执行),路由是"选哪条路"(软件逻辑决策),二者协同工作,实现跨网络通信。

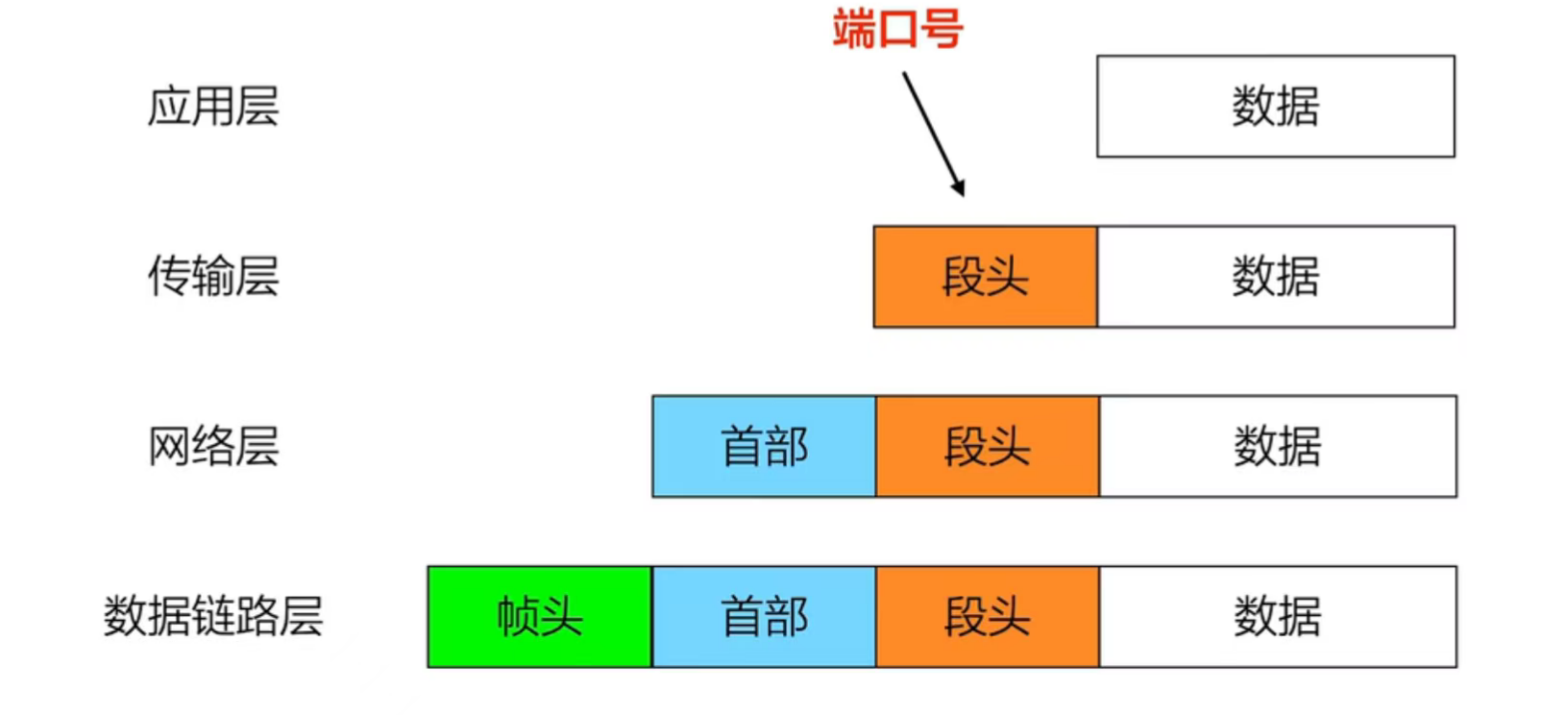

网络层传输单元

网络层:IP数据报(Packet)= IP首部 + 数据部分(来自传输层的报文段/用户数据)

对比区分:

-

物理层:传输单元为比特流(bit),仅负责电/光信号传输,不识别任何协议字段;

-

数据链路层:传输单元为帧(Frame)= 帧首部 + IP数据报 + 帧尾部,负责同一广播域内的点到点传输,校验帧首部和尾部;

-

传输层:传输单元为报文段(TCP)/用户数据报(UDP)= 传输层首部 + 应用层数据,负责端到端的进程通信;

-

网络层:IP数据报是跨网络传输的核心单元,屏蔽底层帧格式的差异(以太网帧、PPP帧格式不同),实现异构网络互联。

1.2 网络层两种服务模型

(1)数据报服务(无连接服务,互联网核心,IP协议)

-

连接特性:无需建立连接,每个分组独立发送,路由器对每个分组单独处理,分组之间无关联(无顺序、无依赖)。发送方无需提前与接收方协商,直接封装IP数据报发送即可,降低通信延迟。

-

路由特性:同一源目主机的分组,可能走不同路径(路由动态变化,如某条链路拥塞、故障时,路由器会切换路由)。例如,主机A发送10个分组到主机B,前5个走链路1,后5个可能因链路1拥塞,走链路2,分组到达顺序可能错乱。

-

可靠性:不可靠服务

-

不保证分组到达:分组可能因路由环路、拥塞、链路故障丢失,网络层不做重传;

-

不保证顺序:分组可能走不同路径,到达接收方的顺序与发送顺序不一致;

-

不纠错、不重传:仅做IP首部校验,若首部出错则直接丢弃,数据部分的差错(如比特翻转)交给传输层(TCP)处理,UDP不处理差错;

-

核心原因:网络层追求转发效率,将可靠性交给上层(TCP),兼顾效率与可靠性。

-

故障处理:某条链路故障,仅影响当前正在该链路传输的分组,后续分组可通过路由器切换到其他可用路径,故障影响范围小,容错性强。

-

适用场景:互联网IPv4/IPv6,对实时性要求高、允许少量丢包的场景(如视频通话、直播),以及大多数互联网应用(网页浏览、文件下载)。

(2)虚电路服务(面向连接服务,X.25/帧中继,已淘汰)

-

连接特性:传输前必须建立虚电路(VC,Virtual Circuit),分配唯一的虚电路号(VC ID),虚电路是逻辑上的连接,并非物理链路,仅在建立时确定路径,后续所有分组沿该路径传输。

-

路由特性 :所有分组沿同一条虚电路传输,路径固定,分组到达顺序与发送顺序一致。每个分组的首部仅需携带VC ID,无需携带完整源目IP,路由器转发时仅根据VC ID查表,转发效率高于数据报服务。

-

可靠性:网络层保证可靠传输,通过差错控制(校验、重传)、流量控制(防止接收方过载),确保分组按序到达、不丢失、无差错。

-

故障处理:链路故障→虚电路断开→所有分组丢失,需重新建立虚电路才能继续传输,故障影响范围大,容错性差。

-

适用场景:早期广域网(如X.25、帧中继),用于对可靠性要求极高、不允许丢包和乱序的场景(如早期银行转账),现因效率低、灵活性差,已被数据报服务淘汰,仅在部分专用专网中残留。

| 对比维度 | 数据报服务(IP) | 虚电路服务 |

|---|---|---|

| 连接建立 | 不需要,直接发送分组 | 必须建立虚电路,分配VC ID |

| 路由选择 | 每个分组独立选路,路径可能不同 | 仅建立时选路,后续分组路径固定 |

| 首部信息 | 含完整源目IP,路由器需按IP查表 | 仅含虚电路号VC ID,查表效率高 |

| 故障影响 | 局部分组丢失,后续分组可切换路径 | 整条虚电路失效,所有分组丢失,需重连 |

| 路由器开销 | 转发时查表开销大(需匹配IP前缀),无连接建立开销 | 建立虚电路时有开销,转发时查表开销小(仅匹配VC ID) |

| 拥塞控制 | 难,分组独立传输,无法提前预留资源 | 易,虚电路建立时可预留资源,便于控制流量 |

| 可靠性 | 网络层不保证,依赖传输层TCP | 网络层保证,自带差错控制和流量控制 |

| 灵活性 | 高,适应拓扑动态变化,支持任意源目通信 | 低,拓扑变化需重新建立虚电路,灵活性差 |

1.3 关键基础术语

- 自治系统 AS(Autonomous System)

由同一机构(如企业、运营商)管理、统一路由策略的网络集合,有唯一AS号 (1~ 65535,其中1~64511为公有AS号,由IANA分配;64512~65535为私有AS号,用于企业内部)。AS是路由协议分类的核心依据:IGP (内部网关协议)用于AS内部的路由交换,EGP(外部网关协议)用于AS之间的路由交换。

例如,中国电信的AS号为4134,中国联通为4837,企业内部网络可使用私有AS号(如65000)。

- 最长前缀匹配

路由器转发分组时,选择路由表中与目的IP前缀匹配位数最长的路由,是分组转发的唯一规则 。

核心原因:路由表中可能存在多条与目的IP匹配的路由(如默认路由0.0.0.0/0、聚合路由192.168.0.0/22、明细路由192.168.1.0/24),最长前缀路由最精准,能确保分组转发到正确的网段。

例如,目的IP为192.168.1.10,路由表中有192.168.0.0/22(匹配22位)和192.168.1.0/24(匹配24位),则选择后者转发。

- MTU(最大传输单元)

数据链路层帧的数据部分最大长度,即IP数据报(含首部)能通过该链路的最大长度,单位为字节 。

不同链路的MTU不同:以太网默认1500字节(最常用),PPP链路默认1500字节,光纤链路可达到9000字节(巨型帧),卫星链路可能低至576字节。MTU是IP分片的核心依据,当IP数据报总长度大于MTU时,必须进行分片。

- 路由表项结构

标准路由表项包含5个核心字段,缺一不可:

-

目的网络/掩码:标识分组要到达的目标网段(如192.168.1.0/24);

-

出接口:分组转发时的物理接口(如GigabitEthernet0/0/0,千兆以太网接口);

-

下一跳IP:与出接口直连的邻居路由器IP(若为直连路由,下一跳为0.0.0.0);

-

度量值:路径开销(如RIP的跳数、OSPF的带宽开销),用于判断最优路径;

-

优先级:路由的优先级(数值越小优先级越高),用于在多条不同协议的路由中选择最优路由。

第二部分 IPv4协议

IPv4是32位无类别网络层协议,解决寻址、转发、分片、异构网络互联,是整个网络层的核心,也是408考研的绝对重点(每年必考IPv4首部、分片、子网划分、NAT等内容),同时是工程中最常用的协议。

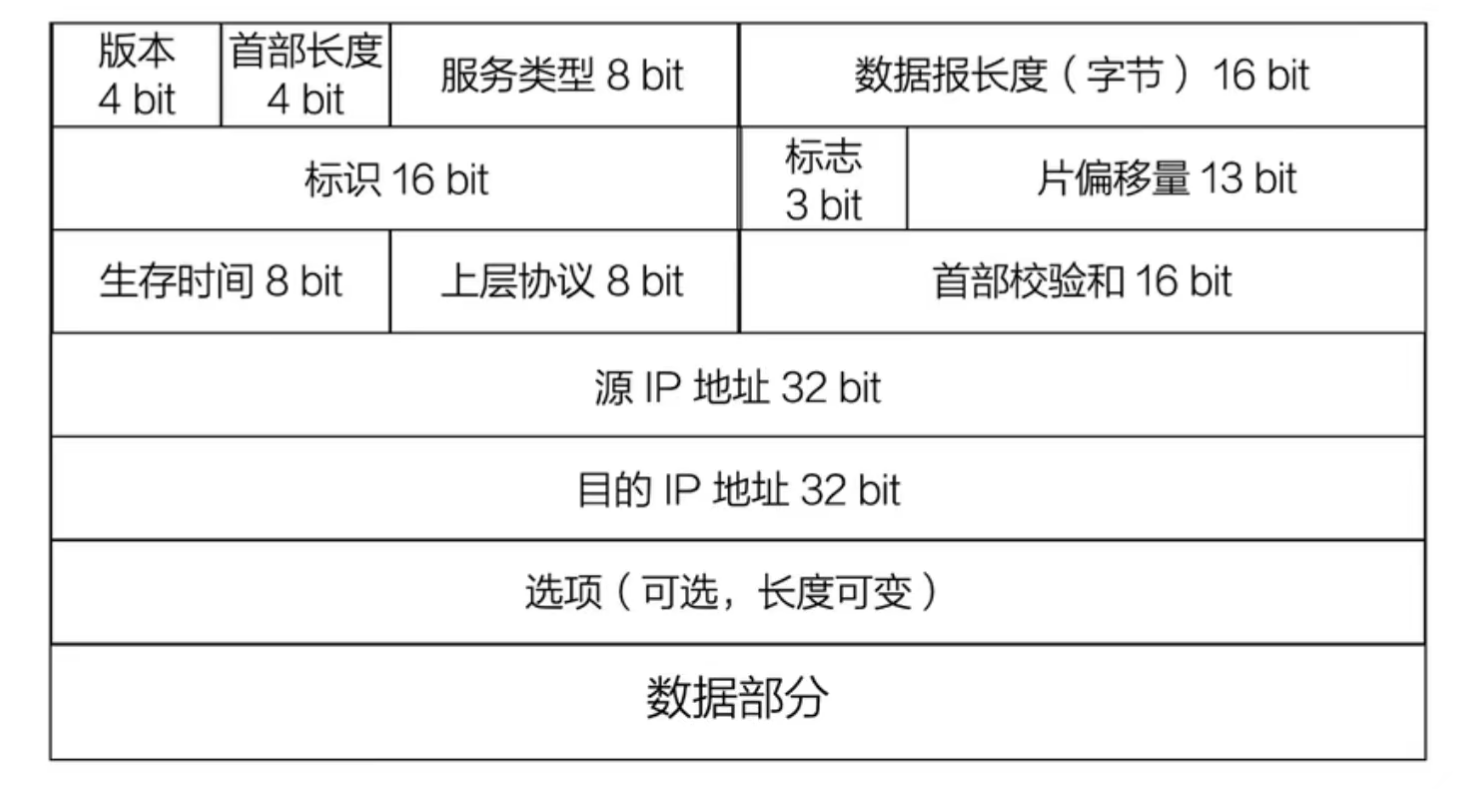

2.1 IPv4数据报格式

IPv4首部 :固定20字节(所有IP数据报都包含,不可省略)+ 可选字段0~40字节(根据需求添加,如安全、路由记录),总首部最大60字节 。

所有字段按传输顺序排列,单位:bit/字节,首部字段的顺序不可颠倒。

| 字段名 | 长度 | 详细含义 | 408考点 | 工程应用 |

|---|---|---|---|---|

| 版本(Version) | 4bit | 标识IP协议版本,IPv4=4,IPv6=6,字段值直接对应版本号,无其他含义。 | 1. 抓包首字段判断协议;2. 与IPv6的版本字段对比(4bit,IPv6=6);3. 若版本字段错误,路由器直接丢弃分组。 | 1. Wireshark过滤规则:ip.version==4(过滤IPv4流量);2. 排查协议不兼容问题(如设备误配置为IPv6,导致IPv4分组无法转发)。 |

| 首部长度(IHL) | 4bit | 单位:4字节,最小值5(5×4=20字节,对应固定首部,无可选字段),最大值15(15×4=60字节,对应固定首部+40字节可选字段)。若IHL值小于5,属于非法分组,路由器直接丢弃。 | 1. 计算首部长度:IHL值×4;2. 判断是否有可选字段(IHL > 5,则有可选字段);3. 常考单位(4字节),易错点:混淆IHL单位与片偏移单位。 | 1. 抓包分析首部是否包含可选字段(如Wireshark中查看IPv4首部长度,判断是否有路由记录、时间戳等字段);2. 排查非法分组(IHL值异常导致的丢包)。 |

| 服务类型(ToS) | 8bit | 前3位为优先级(0~7,7为最高优先级,现已废弃),后5位为服务类型(时延、吞吐量、可靠性、成本、未使用),现用于DSCP(差分服务代码点),实现QoS(服务质量)区分。 | 1. QoS相关考点,了解ToS字段的作用;2. 知道DSCP是ToS字段的现代应用,无需深入掌握DSCP细节。 | 1. 企业网QoS配置:通过设置ToS字段,为视频、语音流量分配高优先级,为普通数据(如网页浏览)分配低优先级;2. Wireshark中查看ToS字段,判断流量优先级。 |

| 总长度(Total Length) | 16bit | IP数据报总长度=首部长度+数据部分长度,单位字节,最大取值65535(2¹⁶-1)字节。若总长度大于出接口MTU,需进行分片;若总长度小于首部长度,属于非法分组,路由器丢弃。 | 1. 分片计算核心字段,需结合MTU计算分片数量、片偏移;2. 最大值65535字节;3. 总长度=首部长度+数据长度。 | 1. 排查大包传输故障(如总长度过大导致分片失败、丢包);2. 手动调整IP数据报大小(如ping命令指定包大小,测试MTU兼容性)。 |

| 标识(Identification) | 16bit | 同一原始IP数据报的所有分片,标识值完全相同;不同原始数据报的标识值不同(由主机随机生成),用于目的主机重组分片时,区分不同原始数据报的分片。 | 1. 分片重组的核心依据;2. 同一原始数据报的分片标识相同,不同数据报标识不同,易错点:混淆标识字段与片偏移字段的作用。 | 1. 抓包判断分片是否属于同一数据报(查看标识字段是否相同);2. 排查分片重组失败故障(如标识字段异常,导致目的主机无法重组分片)。 |

| 标志(Flags) | 3bit | 仅后2位有效,第1位保留(恒为0):① DF(Don't Fragment)=1:禁止分片,若 IP 数据报总长度>MTU,路由器直接丢弃,并返回 ICMP 终点不可达(需要分片但 DF 置位) 报文;② MF(More Fragments)=1:表示后续还有分片;③ MF=0:表示为最后一个分片(无后续分片)。 | 1. DF=1丢包考点;2. MF标志与片偏移的配合使用(MF=1时,片偏移不为0;MF=0时,片偏移为最后一段的偏移量);3. 禁止分片的场景(如部分网络设备不支持分片)。 | 1. 网络排查:使用ping -f 命令(禁止分片),测试MTU不匹配问题(若ping大包丢包,说明MTU不兼容);2. 配置路由器禁止分片(针对特殊流量,如语音流量,避免分片导致时延增加)。 |

| 片偏移(Fragment Offset) | 13bit | 单位:8字节,表示当前分片的数据部分在原始数据报数据部分中的起始位置。计算公式:片偏移=当前分片数据起始位置÷8 ,非最后一个分片的数据长度必须是8的整数倍(确保片偏移为整数)。 | 1. 必考单位换算(8字节);2. 片偏移的计算的公式,易错点:混淆片偏移单位与首部长度单位;3. 非最后分片的数据长度必须是8的整数倍。 | 1. MTU不匹配时的分片排障(查看片偏移是否正确,判断分片是否正常);2. 抓包分析分片是否完整(通过片偏移和MF标志,判断是否有分片丢失)。 |

| 生存时间(TTL) | 8bit | 初始值由发送主机设置(常见值16、32、64、128),每经过1台路由器,TTL值减1,当TTL=0时,路由器丢弃该分组,并向发送主机发送ICMP超时报文,用于防止路由环路(避免分组在环路中无限循环)。 | 1. 防止路由环路的机制,选择题必考;2. tracert命令原理(核心依赖TTL递增);3. TTL是跳数限制,不是时间限制,易错点:误认为TTL是时间。 | 1. 手动修改TTL值(如ping -i 10 命令,设置TTL=10),屏蔽路由环路;2. tracert定位路由故障(查看TTL衰减情况,判断环路位置);3. 排查TTL值过小导致的丢包(如TTL=1,分组仅能经过1台路由器)。 |

| 协议(Protocol) | 8bit | 标识IP数据报的数据部分对应的上层协议,常用值:ICMP=1、TCP=6、UDP=17、OSPF=89、IGMP=2,用于路由器和主机将数据部分交给对应的上层协议处理。 | 1. 抓包过滤协议的依据,填空题常考协议对应的数值(如TCP=6、UDP=17);2. 协议字段与传输层的关联,选择题必考。 | 1. Wireshark按协议过滤流量(如ip.proto==6,过滤TCP流量);2. 排查协议不兼容问题(如路由器禁止某类协议,导致对应流量丢包)。 |

| 首部校验和 | 16bit | 仅校验IP首部,不校验数据部分 ,计算方式:逐字节进行16位反码求和,结果取反。接收方(路由器/主机)校验时,若结果不为全1,则说明首部出错,直接丢弃分组。 | 1. 网络层不负责数据纠错的考点,选择题必考;2. 校验范围仅为IP首部,不包含数据部分,易错点:误认为校验和校验整个IP数据报。 | 1. 排查IP首部篡改故障(如校验和异常,说明分组被篡改);2. 路由器转发时,若TTL值变化,需重新计算首部校验和(因为TTL是首部字段,变化会导致校验和失效)。 |

| 源IP地址 | 32bit | 发送方主机的IP地址,固定32位,是分组的"源地址",用于接收方回复数据时定位发送方。 | 1. 核心寻址字段,与目的IP地址配合,实现跨网络寻址;2. 源IP地址不可伪造(部分场景可伪造,如DDoS攻击),但会导致无法接收回复。 | 1. 防火墙ACL源IP过滤(禁止非法源IP访问内网);2. 抓包定位攻击源(通过源IP地址,找到攻击主机);3. NAT转换时,源IP地址会被替换为公网IP。 |

| 目的IP地址 | 32bit | 接收方主机的IP地址,固定32位,是分组的"目的地址",路由器转发分组的核心依据(通过目的IP查找路由表)。 | 1. 核心寻址字段,最长前缀匹配的匹配对象;2. 目的IP地址决定分组的转发路径。 | 1. 路由表匹配依据(路由器通过目的IP查找最优路由);2. 防火墙ACL目的IP过滤(禁止内网访问非法目的IP);3. 排查路由故障(目的IP路由不存在,导致分组丢包)。 |

| 可选字段+填充 | 可变 | 可选字段用于扩展IP功能,如安全(IPSec相关)、路由记录(记录分组经过的路由器IP)、时间戳(记录分组经过各路由器的时间),长度0~40字节;填充字段用于将整个首部长度补至4字节的整数倍(因为IHL单位是4字节),填充值全为0。 | 极少考,仅需知道存在可选字段和填充字段,了解其作用(扩展功能、对齐首部)即可。 | 现代网络几乎禁用可选字段(增加首部长度,降低转发效率),仅在特殊场景(如科研、安全审计)使用;填充字段由设备自动添加,无需手动配置。 |

关键易错点

-

- 首部长度(IHL)单位是4字节,片偏移单位是8字节 ,总长度单位是1字节,三者不可混淆;

-

- 首部校验和只查首部,不查数据,数据部分的差错由传输层(TCP)处理,UDP不处理数据差错;

-

- TTL是跳数限制(每经过1台路由器减1),不是时间限制,不要误认为TTL=64表示分组存活64秒;

-

- DF=1时,IP数据报超过MTU会直接丢弃,不会分片,且路由器会返回ICMP终点不可达报文;

-

- 片偏移仅表示数据部分的偏移,不包含首部长度,计算时需排除首部长度;

-

- 标识字段仅用于同一原始数据报的分片区分,不同原始数据报的标识字段不同。

2.2 IPv4地址分类与特殊地址

32位IPv4地址 = 网络位(标识网段,同一网段内的主机网络位相同) + 主机位(标识网段内的具体主机,同一网段内主机位唯一),早期采用分类编址(便于管理),现被CIDR(无类别域间路由)替代,但408必考分类编址,工程中仍会用到分类编址的基础逻辑。

(1)五类IP地址(二进制首位判断)

五类IP地址的核心区别是二进制首位和网络位/主机位的划分,无需记忆具体范围,可通过二进制首位快速判断,范围是推导得出的结果。

-

A类地址

-

二进制首位:0(最高位为0,其余31位任意);

-

范围:0.0.0.0 ~ 127.255.255.255(推导:首位0,对应十进制0~127);

-

网络位8bit(仅最高8位为网络位),主机位24bit(剩余24位为主机位);

-

默认子网掩码:255.0.0.0(网络位全1,主机位全0);

-

可用主机数 :2²⁴-2=16777214(减2原因:排除网络地址(主机位全0)和广播地址(主机位全1));

-

127.0.0.0/8 网段属于 A 类地址段,为回环地址,不可用于主机分配;

0.0.0.0/8 网段同样属于 A 类地址段,为保留地址,也不可分配使用;

A 类地址中可实际使用的网段为:1.0.0.0/8 ~ 126.0.0.0/8

-

B类地址

-

二进制首位:10(最高两位为10,其余30位任意);

-

范围:128.0.0.0 ~ 191.255.255.255(推导:首位10,对应十进制128~191);

-

网络位16bit(最高16位为网络位),主机位16bit(剩余16位为主机位);

-

默认子网掩码:255.255.0.0;

-

可用主机数:2¹⁶-2=65534;

-

备注:B类地址适合中等规模网络(如企业局域网,需要大量主机)。

-

-

C类地址

-

二进制首位:110(最高三位为110,其余29位任意);

-

范围:192.0.0.0 ~ 223.255.255.255(推导:首位110,对应十进制192~223);

-

网络位24bit(最高24位为网络位),主机位8bit(剩余8位为主机位);

-

默认子网掩码:255.255.255.0;

-

可用主机数:2⁸-2=254;

-

备注:C类地址适合小型网络(如家庭、小型办公室,主机数量少),是工程中最常用的分类地址。

-

-

D类地址

-

二进制首位:1110(最高四位为1110,其余28位任意);

-

范围:224.0.0.0 ~ 239.255.255.255;

-

无网络位/主机位划分,不属于单播地址,仅用于组播(一对多通信);

-

备注:D类地址不分配给具体主机,仅用于组播组标识(如224.0.0.5是OSPF组播地址)。

-

-

E类地址

-

二进制首位:1111(最高四位为1111,其余28位任意);

-

范围:240.0.0.0 ~ 255.255.255.255;

-

保留地址,用于科研、实验,不用于商业和民用网络;

-

备注:E类地址不可分配给主机,也不可用于组播,仅用于技术研究。

-

(2)特殊IP地址

特殊IP地址是工程配置和408考试的重点,每个地址的作用、使用场景必须熟练掌握,避免混淆。

-

网络地址 :主机位全0,标识一个网段,不分配给任何主机。例:192.168.1.0/24(C类网段),网络地址为192.168.1.0,用于标识该网段,路由器路由表中存储的是网络地址,而非具体主机地址。

-

广播地址 :主机位全1,用于向本网段所有主机发送广播(所有主机都会接收该分组),不分配给任何主机 。例:192.168.1.255/24,发送到该地址的分组,本网段所有主机都会接收,路由器默认不转发广播分组(避免广播风暴)。

-

回环地址 :127.0.0.0/8(核心是127.0.0.1),用于本地主机测试(测试TCP/IP协议栈是否正常),不经过网卡,仅在主机内部传输。例:ping 127.0.0.1,若能ping通,说明本地TCP/IP协议栈正常;若ping不通,说明协议栈异常(如网卡驱动故障)。

-

0.0.0.0 :未知地址,有两个核心用途:① DHCP客户端未获取到IP地址时,使用0.0.0.0作为源IP,发送DHCP Discover请求;② 作为默认路由的目的网络(0.0.0.0/0),匹配所有未在路由表中明确匹配的IP地址。

-

255.255.255.255:受限广播地址,仅在本网段广播,路由器不转发该地址的分组(区别于本网段广播地址,如192.168.1.255,仅在192.168.1.0/24网段广播),常用于DHCP Discover请求(客户端未获取IP时,无法确定本网段广播地址,使用受限广播)。

-

私有IP地址 (NAT核心,无公网唯一性)

-

定义:仅用于内网(企业、家庭、校园网),不被互联网分配,不同内网可使用相同的私有IP地址,通过NAT转换为公有IP访问互联网;

-

A类私有IP:10.0.0.0 ~ 10.255.255.255(10.0.0.0/8),适合大型企业内网(主机数量多);

-

B类私有IP:172.16.0.0 ~ 172.31.255.255(172.16.0.0/12),适合中型企业内网;

-

C类私有IP:192.168.0.0 ~ 192.168.255.255(192.168.0.0/16),适合小型企业、家庭内网(最常用,如家庭路由器默认网段192.168.1.0/24);

-

备注:私有IP地址无法直接访问互联网,必须通过NAT转换为公有IP;互联网上的公有IP地址不会与私有IP地址重叠。

-

(3)可用主机数公式

可用主机数 = 2^主机位数量 - 2

减2原因:必须排除两种特殊地址------网络地址(主机位全0,标识网段,无法分配给主机)和广播地址(主机位全1,用于广播,无法分配给主机)。

易错点:当主机位为0时(如子网掩码255.255.255.252,主机位2位,可用主机数=2²-2=2),不可减2后为负数(如主机位1位,2¹-2=0,说明该子网无可用主机,不可使用)。

例题:B类地址172.16.0.0/16,借4位主机位划分子网,每个子网的可用主机数=2^(16-4)-2=2¹²-2=4094。

2.3 子网划分、VLSM、CIDR、路由聚合

分类编址存在严重的IP地址浪费问题(如一个C类地址仅能使用254个主机,若某小型办公室只有10台主机,会浪费244个IP),因此诞生了子网划分→VLSM→CIDR→路由聚合的演进逻辑,核心目的是节约IP地址、优化路由表、提升网络效率。

(1)子网划分(借主机位做子网位)

核心逻辑

从主机位中借n位作为子网位,将一个大网段(如C类192.168.1.0/24)划分为多个小子网,每个子网有独立的网络地址、广播地址和可用主机,每个子网是一个独立的广播域(路由器隔离广播域),实现IP地址的高效利用。

核心原则:借位越多,子网数量越多,每个子网的可用主机数越少;借位越少,子网数量越少,每个子网的可用主机数越多,需根据实际主机数量合理借位。

计算公式(必记)

-

子网数量 = 2ⁿ(n=借位位数,借位位数不能超过原主机位数量,如C类主机位8位,最多借7位);

-

每个子网主机位 = 原主机位 - n;

-

每个子网可用主机数 = 2^(原主机位-n) - 2;

-

子网掩码 = 原默认子网掩码 + 借位位数(如C类默认掩码255.255.255.0,借2位,掩码变为255.255.255.192,即/26)。

子网掩码

子网掩码是32位二进制数,与IP地址一一对应,其中1代表网络位/子网位,0代表主机位,通过IP地址与子网掩码做按位与运算,可快速得到网络地址(判断IP所属网段)。

例:IP地址192.168.1.10,子网掩码255.255.255.192(/26),按位与运算:

192.168.1.10 → 11000000.10101000.00000001.00001010

255.255.255.192 → 11111111.11111111.11111111.11000000

按位与结果 → 11000000.10101000.00000001.00000000 → 192.168.1.0(网络地址),说明该IP属于192.168.1.0/26子网。

例题

题目:C类地址192.168.1.0/24,借2位主机位划分子网,求子网数量、子网掩码、每个子网的网段、可用主机数。

解答步骤:

-

确定原主机位:C类地址默认网络位24位,主机位8位;

-

借位n=2,子网数量=2²=4个;

-

子网掩码:原掩码255.255.255.0(/24),借2位后,掩码为255.255.255.192(/26)(二进制:11111111.11111111.11111111.11000000);

-

每个子网主机位=8-2=6位,可用主机数=2⁶-2=62台;

-

子网网段划分(核心:子网步长=2^(8-2)=64):

-

子网1:192.168.1.0/26,网络地址192.168.1.0,广播地址192.168.1.63,可用主机192.168.1.1~192.168.1.62;

-

子网2:192.168.1.64/26,网络地址192.168.1.64,广播地址192.168.1.127,可用主机192.168.1.65~192.168.1.126;

-

子网3:192.168.1.128/26,网络地址192.168.1.128,广播地址192.168.1.191,可用主机192.168.1.129~192.168.1.190;

-

子网4:192.168.1.192/26,网络地址192.168.1.192,广播地址192.168.1.255,可用主机192.168.1.193~192.168.1.254。

-

(2)VLSM 变长子网掩码

核心逻辑

同一主网下(如192.168.1.0/24),不同子网使用不同的子网掩码,适配不同主机数量的网段,进一步节约IP地址。例如,企业内部有办公区(200台主机)、监控区(50台主机)、网关区(2台主机),若使用相同掩码,会浪费大量IP,而VLSM可针对不同区域分配不同掩码,按需分配IP。

工程应用示例(企业网常用)

主网:192.168.1.0/24,根据不同区域主机数量,使用VLSM划分子网:

-

办公区:200台主机,需借1位主机位(主机位7位,可用主机数=2⁷-2=126,不够;借0位,主机位8位,可用254台,满足),掩码255.255.255.0(/24),网段192.168.1.0/24;

-

监控区:50台主机,需借2位主机位(主机位6位,可用62台,满足),掩码255.255.255.192(/26),网段192.168.2.0/26;

-

网关区:2台主机,需借6位主机位(主机位2位,可用2台,满足),掩码255.255.255.252(/30),网段192.168.2.64/30;

-

优势:按需分配IP,避免浪费,同时每个子网是独立广播域,减少广播风暴。

408考点

VLSM的核心是"同一主网,不同掩码",与子网划分(同一主网、同一掩码)形成鲜明区别,核心考查两点:一是VLSM的划分逻辑,二是VLSM与子网划分的差异辨析。

- 核心考点1:VLSM与子网划分的区别

-

子网划分:同一主网下,所有子网使用相同的子网掩码,无论各子网的主机数量多少,均分配相同数量的可用主机,存在IP地址浪费(如某子网仅需10台主机,却分配254台可用主机);

-

VLSM:同一主网下,根据各子网的实际主机数量,分配不同长度的子网掩码,主机数量多的子网借位少(掩码短,可用主机多),主机数量少的子网借位多(掩码长,可用主机少),完全按需分配,无IP浪费,是工程中企业网组网的核心方式。

- 核心考点2:VLSM划分步骤

VLSM划分需遵循"先大后小"原则------先给主机数量多的子网分配掩码(借位少),再给主机数量少的子网分配掩码(借位多),避免小子网占用大子网的网段,导致IP地址冲突。

例题(408必考题型):主网192.168.1.0/24,需划分3个子网,分别为办公区(100台主机)、销售区(30台主机)、运维区(10台主机),用VLSM划分,求各子网的掩码、网段、可用主机数。

解答步骤:

-

按主机数量排序:办公区(100台)> 销售区(30台)> 运维区(10台),按"先大后小"分配掩码;

-

办公区(100台):需满足可用主机数≥100,主机位至少7位(2⁷-2=126≥100),借位1位(原C类主机位8位,借1位后主机位7位),掩码255.255.255.128(/25),网段192.168.1.0/25,可用主机192.168.1.1~192.168.1.126;

-

销售区(30台):需可用主机数≥30,主机位至少6位(2⁶-2=62≥30),借位2位,掩码255.255.255.192(/26),从剩余网段(192.168.1.128/25)中分配,网段192.168.1.128/26,可用主机192.168.1.129~192.168.1.190;

-

运维区(10台):需可用主机数≥10,主机位至少4位(2⁴-2=14≥10),借位4位,掩码255.255.255.240(/28),从剩余网段(192.168.1.192/26)中分配,网段192.168.1.192/28,可用主机192.168.1.193~192.168.1.206;

-

剩余网段(192.168.1.208/28、192.168.1.224/28、192.168.1.240/28)可作为备用子网,按需使用。

-

易错点

-

VLSM划分必须遵循"先大后小",若先给小主机数子网分配短掩码,会占用大子网的网段,导致大主机数子网无法分配足够的可用主机;

-

VLSM仅适用于同一主网,不同主网的子网掩码可任意分配,不涉及VLSM;

-

计算VLSM子网时,需注意剩余网段的范围,避免网段重叠(如192.168.1.0/25与192.168.1.128/25无重叠,若误将销售区分配为192.168.1.64/26,会与办公区网段重叠,导致IP冲突)。

(3)CIDR 无类别域间路由

核心逻辑

CIDR(Classless Inter-Domain Routing)是为解决分类编址IP浪费、路由表膨胀问题而诞生的,核心是"取消地址分类,以任意长度的前缀划分网络位和主机位",用"网络地址/前缀长度"(如192.168.1.0/24)表示网段,替代传统的分类地址(A/B/C类)和子网划分的"网络位+子网位+主机位"划分方式。

CIDR的核心价值有两个:

- 一是节约IP地址(打破分类限制,按需分配前缀长度)

- 二是路由聚合(将多个连续的小网段聚合为一个大网段,减少路由表条目,提升路由器转发效率),是现代互联网路由的核心技术。

核心特征

-

无类别:取消A/B/C类地址划分,前缀长度可任意(1~32位),无需遵循"8/16/24位网络位"的限制(如192.168.1.0/25、172.16.0.0/13,均为合法CIDR地址);

-

路由聚合(超网):将多个连续的CIDR网段,聚合为一个前缀更短的大网段,聚合的核心是"找所有网段的共同前缀",共同前缀的长度即为聚合后的前缀长度;

-

CIDR地址块:一个CIDR网段称为一个地址块,地址块中的可用主机数=2^(32-前缀长度)-2(与子网划分的可用主机数公式一致,需排除网络地址和广播地址);

-

与VLSM的关系:VLSM是"同一主网,不同掩码"(拆分大网段),CIDR是"多个连续网段,同一聚合掩码"(合并小网段),二者相辅相成,VLSM拆分后的子网,可通过CIDR聚合为大网段,优化路由表。

408必考:路由聚合计算

路由聚合的核心步骤:

- ① 将所有需聚合的网段的IP地址转换为二进制;

- ② 找出所有二进制IP的"共同前缀"(从最高位开始,连续相同的比特位);

- ③ 共同前缀的长度即为聚合后的前缀长度,共同前缀对应的IP地址即为聚合后的网络地址。

例题(408真题改编):将网段192.168.1.0/24、192.168.2.0/24、192.168.3.0/24、192.168.4.0/24聚合为一个CIDR地址块,求聚合后的网络地址和前缀长度。

解答步骤:

-

转换为二进制(仅保留前24位,后8位为0,无需展开):

192.168.1.0/24 → 11000000.10101000.0000 0001.00000000;

-

192.168.2.0/24 → 11000000.10101000.0000 0010.00000000;

-

192.168.3.0/24 → 11000000.10101000.0000 0011.00000000;

-

192.168.4.0/24 → 11000000.10101000.0000 0100.00000000。

-

找共同前缀:前21位比特连续相同(11000000.10101000.0000 0),第22位开始不同(100、001、010、011);

-

聚合后的前缀长度=21位,聚合后的网络地址=共同前缀+后续全0 → 11000000.10101000.0000 0000.0000 0000 → 192.168.0.0/21;

-

验证:192.168.0.0/21的地址范围是192.168.0.0~192.168.7.255,完全包含4个需聚合的网段,聚合成功。

工程应用(路由器配置核心)

路由聚合是运营商、企业网路由器配置的核心操作,目的是减少路由表条目。例如,企业内部有192.168.1.0/24、192.168.2.0/24、192.168.3.0/24三个子网,在连接外网的路由器上,可将这三个子网聚合为192.168.0.0/22,仅向外网发布一条聚合路由,而非三条明细路由,大幅减少外网路由器的路由表压力,提升转发效率。

易错点

-

路由聚合仅能聚合"连续的网段",非连续网段无法聚合(如192.168.1.0/24和192.168.3.0/24,中间间隔192.168.2.0/24,无法直接聚合);

-

CIDR前缀长度可任意,无需是8的整数倍(如/22、/25、/28均合法),而分类编址的网络位只能是8、16、24位;

-

聚合后的网段,其可用主机数是聚合后地址块的总可用主机数,而非各子网可用主机数之和(如192.168.0.0/22的可用主机数=2^(32-22)-2=1022台,而非3×254=762台)。

连续子网:聚合后不多不少,刚好覆盖 → 可以聚

非连续子网:聚合后必然夹带其他网段 → 不能直接聚

如直接聚合如192.168.1.0/24和192.168.3.0/24会把192.168.0.0/24192.168.1.0/24

192.168.2.0/24

192.168.3.0/24一起打包,会造成发往 192.168.0.0/24、192.168.2.0/24 的数据包也会被这条路由引过去→ 造成路由黑洞、丢包、环路

(4)路由聚合与子网划分、VLSM的关联

三者的演进逻辑:分类编址(浪费IP)→ 子网划分(同一掩码拆分,减少浪费)→ VLSM(不同掩码拆分,按需分配)→ CIDR(聚合连续子网,优化路由),四者的核心关联的是"IP地址的高效利用"和"路由表的优化",408综合题常将三者结合考查,核心题型为"VLSM划分+CIDR聚合"。

综合例题(408高频):主网172.16.0.0/16(B类地址),需划分4个子网,分别为研发部(200台主机)、市场部(100台主机)、财务部(50台主机)、行政部(20台主机),要求用VLSM划分,并将所有子网聚合为一个CIDR地址块,求各子网的掩码、网段及聚合后的CIDR地址。

解答思路:先按VLSM"先大后小"原则划分各子网,再提取所有子网的共同前缀,进行CIDR聚合(具体步骤可参考前文VLSM和路由聚合的计算方法,此处省略详细计算,核心结论:聚合后CIDR地址为172.16.0.0/16,与主网一致,因所有子网均为172.16.0.0/16的子网,共同前缀为16位)。

2.4 IP分片

IP分片是网络层的核心功能之一,当IP数据报的总长度大于出接口的MTU(最大传输单元)时,路由器会将该IP数据报拆分为多个分片,每个分片的总长度(首部+数据)不超过MTU,到达目的主机后,由目的主机重组所有分片,还原为原始IP数据报。

核心考点:分片的触发条件、分片计算(分片数量、片偏移、MF标志)、重组规则,是408计算题的高频考点,同时也是工程中MTU不匹配故障排查的核心依据。

1. 分片触发条件

-

IP 数据报总长度 > 出接口 MTU

-

例外情况:若IP数据报的DF标志=1(禁止分片),则路由器不进行分片,直接丢弃该数据报,并向发送主机返回ICMP终点不可达( fragmentation needed and DF set)报文;

-

注意:分片仅在路由器上进行,目的主机负责重组分片,中间路由器不重组分片(仅转发分片),若某一分片丢失,整个原始数据报重组失败,需由传输层(TCP)重传,UDP不重传,导致数据丢失。

2. 分片核心规则

分片时需遵循3个核心规则,直接决定分片计算的正确性:

- 每个分片的总长度(首部+数据)≤ MTU,且每个分片的首部必须包含完整的IPv4固定首部(20字节),可选字段仅在第一个分片中保留(后续分片无需携带,节省带宽);

2.非最后一个分片的数据长度,必须是8字节的整数倍(因为片偏移的单位是8字节,确保片偏移为整数);

- 分片标志(Flags)和片偏移(Fragment Offset)的设置:

- 第一个分片~倒数第二个分片:MF=1(表示还有后续分片)

片偏移=当前分片数据起始位置÷8; - 最后一个分片:MF=0(无后续分片),

片偏移=当前分片数据起始位置÷8;

- 所有分片的标识(Identification)字段值相同,用于目的主机重组时区分不同原始数据报的分片。

3. 408必考:分片计算题

例题(408真题改编):某IP数据报总长度为1500字节(首部20字节,数据部分1480字节),通过MTU=1000字节的链路,求分片数量、每个分片的总长度、数据长度、MF标志、片偏移。

解答步骤(核心:先算每个分片的最大数据长度):

-

确定MTU对应的最大数据长度:MTU=1000字节,每个分片首部=20字节(固定首部),因此每个分片的最大数据长度=MTU - 首部长度=1000 - 20=980字节;

-

判断非最后一个分片的数据长度:需是8字节的整数倍,980÷8=122.5,不是整数,因此取最大的8的整数倍,即976字节(976÷8=122,符合要求);

-

计算分片数量:原始数据部分=1480字节,第一个分片数据长度=976字节,剩余数据长度=1480 - 976=504字节;第二个分片数据长度=504字节(≤976字节,且无需满足8的整数倍,因是最后一个分片),因此分片数量=2个;

-

计算每个分片的详细参数:

分片1(非最后一个):总长度=20+976=996字节,数据长度=976字节,MF=1,片偏移=0÷8=0;

-

分片2(最后一个):总长度=20+504=524字节,数据长度=504字节,MF=0,片偏移=976÷8=122;

-

验证:两个分片的数据长度之和=976+504=1480字节(与原始数据部分一致),每个分片总长度≤1000字节(MTU),非最后分片数据长度是8的整数倍,符合分片规则。

4. 工程排障应用

IP分片故障是企业网、互联网中常见的丢包故障,核心原因是MTU不匹配(如内网MTU=1500字节,外网MTU=1480字节,未进行分片或禁止分片),排查方法如下:

-

使用ping -f 命令(禁止分片),指定不同大小的数据包,测试MTU值(如ping -f -l 1472 目标IP,若能ping通,说明MTU≥1500字节;若丢包,说明MTU<1500字节);

-

抓包分析:通过Wireshark查看分片的MF标志、片偏移,判断是否有分片丢失(若某一分片丢失,目的主机无法重组,会丢弃所有相关分片);

-

解决方案:在路由器上配置MTU值,确保链路MTU一致,或取消DF标志(允许分片),避免因禁止分片导致丢包。

易错点

-

分片数据长度的计算:需扣除分片首部长度(20字节),且非最后分片必须是8的整数倍,容易忽略"8的整数倍"这一要求;

-

片偏移的计算:仅针对数据部分,不包含首部长度,容易误将"分片总长度"代入计算;

-

重组的责任方:仅目的主机重组分片,中间路由器不重组,容易误认为路由器会重组分片;

-

DF标志的作用:DF=1禁止分片,丢包后返回ICMP报文,容易遗漏"ICMP终点不可达"这一关键信息。

2.5 NAT 网络地址转换

**NAT(Network Address Translation)**是解决IPv4地址枯竭的核心技术,也是企业网接入互联网的必备配置,核心作用是将内网私有IP地址转换为外网公有IP地址,实现多个内网主机共享一个公有IP访问互联网,同时隔离内网与外网,提升网络安全性。

1. 核心逻辑

- 内网主机向互联网发送IP数据报时,NAT设备(通常是路由器)将数据报的「源IP地址(私有IP)」替换为「公有IP地址」;

- 当互联网主机向内网主机回复数据报时,NAT设备再将「目的IP地址(公有IP)」替换为对应的「私有IP地址」,本质是"地址映射",实现私有IP与公有IP的转换。

核心价值:

- ① 节约公有IP地址(多个内网主机共享1个公有IP);

- ② 隔离内网(外网无法直接访问内网私有IP,仅能通过NAT映射访问);

- ③ 灵活组网(内网可自由规划私有IP,无需担心与公网IP冲突)。

2. NAT的三种类型

-

(1)静态NAT(一对一映射)

原理:将内网某一个私有IP地址,固定映射到一个公有IP地址(一对一),即一个公有IP仅分配给一个内网主机; -

适用场景:内网有服务器(如Web服务器、FTP服务器),需要外网主机直接访问(如企业官网服务器,需固定公有IP供外网访问);

-

408考点:静态NAT是"双向映射",外网可通过公有IP直接访问内网对应的私有IP主机,区别于动态NAT和PAT。

(2)动态NAT(多对多映射)

原理:NAT设备维护一个"公有IP地址池",当内网主机访问外网时,从地址池中随机分配一个未被使用的公有IP,访问结束后释放该公有IP,供其他内网主机使用;

适用场景:内网主机数量较多,但同时访问外网的主机数量较少(如小型企业,有50台内网主机,分配10个公有IP即可满足需求);

408考点:动态NAT是"临时映射",公有IP不固定,外网无法主动访问内网主机(映射仅在访问时存在)。

(3)PAT 端口地址转换(多对一映射,工程最常用)

原理:最核心、最常用的NAT类型,仅使用1个公有IP地址,通过「端口号」区分不同的内网主机(私有IP+端口号 → 公有IP+端口号),实现多个内网主机共享1个公有IP访问互联网;

核心逻辑:NAT设备维护一张"端口映射表",记录(私有IP:端口号)与(公有IP:端口号)的对应关系,通过端口号区分不同内网主机的流量;

适用场景:家庭、中小型企业(如家庭路由器,仅1个公有IP,供多台手机、电脑同时上网);

408考点:PAT是NAT的主流类型,端口号范围0~ 65535,常用1024~ 65535(知名端口0~1023用于知名服务)。

3. 408必考:PAT工作流程

例题:内网主机A(192.168.1.10:12345)访问外网服务器B(203.0.113.10:80),路由器PAT映射(192.168.1.10:12345)→(202.103.0.1:56789),工作流程如下:

-

内网主机A发送IP数据报,源IP=192.168.1.10,源端口=12345,目的IP=203.0.113.10,目的端口=80;

-

数据报到达PAT路由器,路由器查询端口映射表,分配公有IP(202.103.0.1)和端口(56789),将源IP替换为202.103.0.1,源端口替换为56789,更新端口映射表;

-

数据报发送到外网服务器B,服务器B接收后,回复数据报,目的IP=202.103.0.1,目的端口=56789;

-

回复数据报到达PAT路由器,路由器通过端口映射表,找到对应的私有IP(192.168.1.10)和端口(12345),将目的IP替换为192.168.1.10,目的端口替换为12345;

-

数据报转发到内网主机A,完成通信。

4. 工程应用(实操配置+故障排查)

-

(1)PAT配置(路由器常用命令):

-

配置公有IP地址池(仅1个IP):ip nat pool PAT-POOL 202.103.0.1 202.103.0.1 netmask 255.255.255.252;

-

配置内网私有IP网段:access-list 1 permit 192.168.1.0 0.0.0.255;

-

绑定PAT映射:ip nat inside source list 1 pool PAT-POOL overload(overload表示启用PAT,多对一映射);

-

配置接口:内网接口(如G0/0/1)配置ip nat inside,外网接口(如G0/0/0)配置ip nat outside。

-

-

(2)常见故障排查 :

内网无法访问外网:检查PAT配置(接口inside/outside是否配置正确、地址池是否有效)、端口映射表是否生成(用show ip nat translations命令查看);

外网无法访问内网服务器:需配置静态NAT(一对一映射),PAT无法实现外网主动访问内网主机;

部分应用无法使用(如FTP、视频会议):这类应用使用动态端口,需配置NAT ALG(应用层网关),解析应用层端口信息,确保端口映射正确。

普通 PAT(端口多路复用)多个内网 IP 共用一个公网 IP,靠端口号区分会话。它只记录内网主动向外发起的连接条目,外网主动发起连接时,路由器没有对应的映射条目,不知道该发给哪台内网主机,因此无法实现外网主动访问内网主机

5. 易错点

-

PAT的核心是"端口区分",而非IP区分,多个内网主机共享1个公有IP,靠端口号识别不同主机;

-

静态NAT是双向映射,外网可访问内网;动态NAT和PAT是单向映射,外网无法主动访问内网(除非配置端口映射);

-

NAT仅转换IP地址和端口号,不修改IP数据报的其他字段(如TTL、校验和,路由器会自动重新计算校验和);

-

NAT不能解决IPv4地址枯竭的根本问题,根本解决方案是IPv6。

2.6 ICMP协议(Internet控制报文协议)

ICMP协议是网络层的辅助协议,依赖IPv4协议传输(ICMP报文封装在IP数据报的数据部分),核心功能是「差错报告」和「网络控制」,不负责数据传输,仅用于反馈网络通信中的异常情况,是工程中网络故障排查的核心工具(如ping、tracert命令)。

1. 核心特征

-

无连接、不可靠:与IP协议一致,ICMP报文不建立连接,不保证到达,丢失后不重传;

-

封装方式:ICMP报文 = ICMP首部(8字节) + ICMP数据部分,整体作为IP数据报的数据部分,由IP协议负责传输;

-

核心用途:差错报告(如分组丢失、TTL为0、端口不可达)、网络控制(如ping测试、路由跟踪)。

2. 两类核心ICMP报文

(1)差错报告报文

当网络通信出现异常时,路由器或主机向发送方发送差错报告报文,告知异常原因,常用类型如下(记核心类型即可):

-

终点不可达(类型3):最常用,细分代码(如网络不可达、主机不可达、端口不可达),例如:DF=1时IP数据报超过MTU,路由器发送"终点不可达(需要分片但DF置位)"报文;

-

时间超过(类型11):TTL=0时,路由器丢弃分组,发送该报文(tracert命令核心依赖);

-

参数问题(类型12):IP首部字段错误(如IHL值小于5),路由器丢弃分组,发送该报文;

-

注意:差错报告报文不用于反馈"差错报告报文本身的差错"(避免无限循环)。

(2)控制报文

用于网络控制和测试,核心是请求-响应模式(发送方发送请求报文,接收方回复响应报文),常用类型:

-

回声请求/响应(类型8/0):ping命令的核心,发送方发送回声请求报文(携带测试数据),接收方回复回声响应报文(原样返回测试数据),用于测试主机之间的连通性;

-

路由重定向(类型5):路由器告知发送主机"更优路由",例如:主机发送分组到非最优路由器,该路由器发送路由重定向报文,指引主机将分组发送到最优路由器;

-

408考点:ping命令依赖ICMP回声请求/响应报文,tracert命令依赖ICMP时间超过报文,这两个命令的原理是必考点。

3. 408必考:ping与tracert命令原理

-

(1)ping命令原理(测试连通性) :

发送方主机发送ICMP回声请求报文(类型8),封装在IP数据报中,发送到目标主机;

-

若目标主机可达,目标主机接收后,返回ICMP回声响应报文(类型0),携带原测试数据;

-

发送方收到响应报文,显示"连通";若超时未收到响应,显示"请求超时"(可能是主机不可达、链路故障、防火墙禁止ICMP报文)。

-

(2)tracert命令原理(跟踪路由路径) :

发送方主机发送一系列ICMP回声请求报文,第一个报文TTL=1,第二个TTL=2,以此类推,每次TTL递增1;

-

每个经过的路由器,将TTL减1,当TTL=0时,路由器丢弃报文,发送ICMP时间超过报文(类型11),并告知发送方自己的IP地址;

-

发送方根据收到的ICMP时间超过报文,记录每一跳路由器的IP地址,直到报文到达目标主机,目标主机返回ICMP回声响应报文,停止跟踪;

-

408考点:tracert命令的核心是"TTL递增",通过接收路由器返回的ICMP时间超过报文,获取路由路径。

4. 工程应用(故障排查核心)

-

(1)连通性测试:ping 目标IP,判断主机之间是否可达(如ping 203.0.113.10,测试是否能访问外网);

-

(2)路由故障定位:tracert 目标IP,查看路由路径,定位故障节点(如某一跳路由器无响应,说明该路由器或链路故障);

-

(3)MTU测试:ping -f -l 数据包大小 目标IP,测试链路MTU(如ping -f -l 1472 网关IP,若丢包,说明MTU <1500字节);

-

(4)注意:部分防火墙会禁止ICMP报文(防止攻击),导致ping、tracert命令失效,需配置防火墙允许ICMP回声请求/响应、时间超过报文。

5. 易错点

- ICMP协议属于网络层,依赖IP协议传输,不是传输层协议;

- ping命令测试的是"网络层连通性",不是应用层连通性(如ping通目标主机,但无法访问网页,说明应用层故障,而非网络层);

- ICMP差错报告报文仅向发送方反馈异常,不做任何纠错、重传操作(纠错、重传由传输层TCP负责);

- tracert命令在Windows系统中使用ICMP,在Linux系统中使用UDP,408仅考查Windows系统的原理(ICMP)。

第三部分 IPv6协议

IPv6协议是为解决IPv4地址枯竭、路由表膨胀等问题而设计的,是未来互联网的主流协议

1. 核心背景

IPv4地址是32位,地址空间仅2³²≈43亿个,随着互联网设备增多,地址枯竭问题日益严重;IPv6地址是128位,地址空间2¹²⁸,足以满足未来全球互联网设备的地址需求,同时优化了IPv4的不足(如简化首部、支持即插即用、内置安全机制)。

2. IPv6地址格式

-

(1)地址长度:128位,分为8组,每组4个十六进制数,组与组之间用冒号(:)分隔,例如:2001:0db8:85a3:0000:0000:8a2e:0370:7334;

-

(2)简化表示规则 :

每组开头的0可省略(如0db8→db8,0000→0,但不能省略所有0,如0000可简化为0,不可省略);

-

连续的全0组可简化为双冒号(::),但双冒号仅能使用一次(避免歧义),例如:2001:0db8:85a3::8a2e:0370:7334(简化了中间两组全0);

-

IPv6地址可与IPv4地址兼容(用于IPv4向IPv6过渡),格式为:::ffff:IPv4地址(如::ffff:192.168.1.10)。

(3)地址类型 :

单播地址:一对一通信,用于主机、路由器接口(如全球单播地址、链路本地地址);

组播地址:一对多通信,用于组播组(前缀为ff00::/8);

任播地址:一对最近的主机通信,用于服务负载均衡(如DNS服务器任播地址);

注意:IPv6取消了广播地址,用组播地址替代广播功能。

3. IPv6与IPv4的核心区别

| 对比维度 | IPv4 | IPv6 |

|---|---|---|

| 地址长度 | 32位,地址空间有限,存在枯竭问题 | 128位,地址空间极大,彻底解决地址枯竭 |

| 首部格式 | 固定20字节,可选字段多,转发效率低 | 固定40字节,无可选字段(扩展字段单独封装),转发效率高 |

| 地址类型 | 单播、广播、组播 | 单播、组播、任播(取消广播) |

| 分片机制 | 路由器和主机均可分片,重组仅在目的主机 | 仅主机可分片,路由器不分片(转发效率更高) |

| 校验和 | IP首部有校验和,需重新计算(如TTL变化) | 取消校验和(由传输层TCP/UDP负责校验),提升转发效率 |

| 即插即用 | 需手动配置或通过DHCP获取IP | 内置即插即用(SLAAC),无需手动配置IP |

| 安全机制 | 无内置安全机制,需依赖IPSec(可选) | 内置IPSec安全机制,支持加密、认证,提升安全性 |

4. 408易错点

-

IPv6地址简化时,双冒号仅能使用一次,不可多次使用(如2001::db8::7334是非法地址);

-

IPv6取消了广播地址,用组播地址替代,这是与IPv4的核心区别之一;

-

IPv6的首部无校验和,校验由传输层负责,转发效率高于IPv4;

-

IPv4向IPv6过渡的技术(如双栈、隧道、NAT64),408仅需了解名称,无需深入掌握原理。

第四部分 路由算法与路由协议

路由协议的核心逻辑:路由器通过协议自动交换全网路由信息,基于预设算法计算出从本地到目标网络的最优路径,最终生成并动态维护路由表,指导IP分组的转发决策。其核心目标是"高效、无环、快速收敛"。

4.1 路由基础概念

(1)路由优先级(华为 / 思科通用)

路由优先级(Preference)又称管理距离,是路由器选择路由时的"第一判断标准",数值越小,优先级越高,优先被写入路由表并用于转发。

-

直连路由(优先级0) :路由器直接连接的网络,无需配置,自动生成,优先级最高,稳定性最强。

工程中常用于设备自身接口所属网段,是网络连通的基础,408中常考察其"无需协议开销"的特点。

-

静态路由(优先级60):手动配置路由表项,无协议交互开销,转发速度快。工程中用于小型网络、固定拓扑场景(如企业内网与服务器网段的连接)。

-

OSPF(优先级110):链路状态类IGP协议,工程中中大型网络的核心选择,408中重点考察其算法原理与无环特性。

-

RIP(优先级120):距离矢量类IGP协议,仅适用于小型网络,408中高频考察其缺陷与防环机制。

-

BGP(优先级200):路径矢量类EGP协议,用于AS间路由传递,优先级最低,工程中主要用于跨运营商、跨地域组网,408中需掌握其核心作用与防环逻辑。

工程中可手动修改路由优先级(如调整静态路由优先级为50,使其高于OSPF),用于路由备份或策略选路;408中常考"不同路由类型的优先级对比",需牢记数值顺序,区分"优先级"与"度量值"的区别(优先级是"选择路由的先后顺序",度量值是"同一协议内判断最优路径的标准")。

(2)路由度量值(Metric)

度量值是同一类路由协议内部,判断"哪条路径更优"的量化标准,不同协议的度量值定义、计算方式完全不同。

-

RIP :以"跳数"为唯一度量值,跳数指"从本地路由器到目标网络经过的路由器数量",每经过一台路由器,跳数加1。408中常考跳数计算(如从路由器A到目标网络经过3台路由器,跳数为3),需注意其跳数限制(最大15跳)。

-

OSPF :以"接口带宽 "为核心度量值,官方标准计算公式为"开销(Cost)= 100M / 接口实际带宽",单位为整数(不足1取1)。

例如:100M以太网接口开销为1,10M以太网接口开销为10,千兆以太网接口开销为1(100M/1000M=0.1,取整为1)。

-

BGP:无固定度量值,基于"策略属性"选路(如AS_PATH、LOCAL_PREF、MED等),工程中可通过配置策略,优先选择指定路径(如优先走带宽更高的运营商链路),408中需掌握其"策略选路"的核心特点,区别于IGP的"最短路径选路"。

(3)最长前缀匹配转发流程(转发核心规则)

路由器转发IP分组的唯一核心规则,无论路由优先级高低,均遵循"最长前缀匹配"原则:

-

路由器收到IP分组后,首先校验IP首部(版本、校验和、TTL等),丢弃无效分组;

-

提取分组中的"目的IP地址",去除首部冗余信息,仅保留目标主机的IP地址;

-

遍历自身路由表,将目的IP地址与路由表中所有路由的"网络前缀"进行逐位匹配(从高位到低位);

-

筛选出"匹配位数最长"的路由条目(若有多个路由匹配,仅取前缀最长的一个);

-

根据该路由条目指定的"出接口"和"下一跳IP地址",将分组转发给下一跳设备,完成一次转发。

408常考示例(如目的IP为192.168.1.10,路由表中有192.168.1.0/24(前缀24位)和192.168.1.8/29(前缀29位),则匹配192.168.1.8/29,因为其前缀更长);

工程中若出现"转发异常",常需检查路由表的前缀匹配情况,避免因前缀冲突导致转发错误。

4.2 静态路由与默认路由

(1)静态路由(小型网络首选)

核心定义:由网络管理员手动配置路由表项,明确指定"目标网络 ""子网掩码 ""下一跳IP(默认网关)""出接口",无需路由协议交互,属于"静态维护"的路由方式。

核心特性:

-

优点:无协议开销(不占用网络带宽,不消耗路由器CPU资源),转发速度快,配置简单,适合小型网络(如SOHO办公网、家庭网)、固定拓扑网络(如服务器网段与核心交换机的连接)。

-

缺点:拓扑变化时,需手动修改路由配置,无法自动适应网络变化;配置工作量大,不适合大型、复杂拓扑网络(如企业园区网、运营商网络),易出现配置错误导致路由黑洞。

-

工程配置示例(华为设备):ip route-static 192.168.2.0 255.255.255.0 192.168.1.2(目标网络192.168.2.0/24,下一跳为192.168.1.2);思科设备:ip route 192.168.2.0 255.255.255.0 192.168.1.2。

(2)默认路由

核心定义:一种特殊的静态路由,目标网络为0.0.0.0/0(子网掩码0.0.0.0),代表"所有未在路由表中明确匹配的未知IP地址",相当于"兜底路由"。

核心特性:

-

作用 :当路由器无法找到目的IP对应的具体路由时,将分组转发到默认路由指定的下一跳(通常是公网网关),主要用于企业出口、小型网络的"外网访问"场景。

-

工程核心示例:企业内网所有终端访问外网时,核心路由器配置默认路由:ip route 0.0.0.0 0.0.0.0 202.103.0.1(202.103.0.1为公网网关IP),所有内网未匹配的流量,均转发到公网网关。

注意事项:默认路由不可随意配置,需避免"默认路由环路"(如两台路由器互相指向对方为默认路由下一跳);

4.3 动态路由算法

动态路由算法的核心:路由器通过交互路由信息,自动计算最优路径,无需手动配置,能自适应网络拓扑变化,分为"距离矢量算法 "和"链路状态算法"两大类。

(1)距离矢量算法(DV算法,Distance-Vector)

核心原理:路由器仅向"直接相邻的邻居路由器"发送自己的"完整路由表",邻居路由器收到后,结合自身路由信息,迭代更新自己的路由表,逐步实现全网路由同步。

核心特性:

-

核心思想:"我到目标网络的距离 + 1 = 你到目标网络的距离"(距离即度量值,如RIP的跳数)。

-

缺点:① 计数到无穷 :当某条路由失效后,路由信息传递存在延迟,导致路由器之间反复迭代,跳数不断增加,直到达到协议规定的最大值(如RIP的16跳),才标记为不可达;② 收敛慢 :路由信息逐跳传递,全网同步需要较长时间;③ 易产生路由环路:相邻路由器之间的路由信息交互延迟,可能导致路由表中出现"循环路径"(如A→B,B→A)。

-

代表协议:RIP(路由信息协议),是距离矢量算法的典型实现,仅适用于小型网络。

(2)链路状态算法(LS算法,Link-State)

核心原理:路由器不发送完整路由表,仅向全网泛洪自己的"链路状态通告(LSA)"------包含自身接口的带宽、邻居信息、接口状态(Up/Down)等;所有路由器收到LSA后,同步构建"全网拓扑结构图(LSDB,链路状态数据库)",再通过Dijkstra算法(最短路径优先算法),计算出从自身到所有目标网络的最优路径,生成路由表。

核心特性(大型网络首选):

-

核心思想 :"全网拓扑一致,各自计算最优路径",所有路由器拥有相同的LSDB,避免了路由信息的冗余传递。

-

优点:

- ① 无路由环路:基于全网拓扑计算路径,路径是无环的;

- ② 收敛快:LSA仅在拓扑变化时泛洪,且支持增量更新,全网同步速度快;

- ③ 支持大规模网络:路由表由自身计算生成,不依赖邻居的路由表,适合中大型网络(如企业园区网、运营商骨干网);

- ④ 度量值更合理(如OSPF的带宽度量),能选择更优的路径。

-

代表协议:OSPF(开放最短路径优先),是链路状态算法的典型实现,也是工程中中大型网络的核心路由协议。

4.4 RIP 路由信息协议(IGP,小型网络)

RIP(Routing Information Protocol)是基于距离矢量算法的内部网关协议(IGP),仅适用于小型网络(如SOHO网、小型局域网)。

核心特性

-

传输协议与端口:基于UDP协议,端口号520,路由器之间通过UDP报文交互路由信息。

-

度量值:仅以"跳数"为度量值,最大跳数为15跳,16跳视为"不可达"(如某路由跳数达到16,路由器会丢弃该路由)。

-

更新机制 :① 周期性更新 :默认每30秒向邻居广播一次完整路由表;② 触发更新:当网络拓扑发生变化(如接口Down、路由失效)时,立即发送更新报文,不等待周期,加快收敛(但无法完全解决收敛慢的问题)。

-

版本区别:

-

RIPv1:不支持VLSM(可变长子网掩码)和CIDR(无类域间路由),子网掩码与主网掩码一致;采用广播更新(目标IP为255.255.255.255);不支持认证,安全性差。

-

RIPv2:支持VLSM和CIDR,能携带子网掩码;采用组播更新(目标IP为224.0.0.9),减少网络带宽占用;支持明文认证和MD5加密认证,安全性提升;支持路由汇总,减少路由表规模。

-

RIP 防环四大机制

为解决距离矢量算法"易产生路由环路"的缺陷,RIP设计了四大防环机制:

-

水平分割(Split Horizon) :核心逻辑"从某一个接口学习到的路由信息,不再从该接口发送出去 "。

例如:路由器A从接口E0/0学习到通往192.168.3.0的路由,那么A不会再从E0/0接口向邻居发送该路由,避免路由信息回传,减少环路产生。

-

毒性逆转(Poison Reverse) :对水平分割的补充,核心逻辑"从某接口学习到的路由,若该路由失效,向该接口发送'不可达路由'(跳数=16),直接告知邻居该路由不可用 "。

例如:路由器A从接口E0/0学习到192.168.3.0的路由,当该路由失效后,A会从E0/0接口向邻居发送跳数为16的该路由,邻居收到后立即标记为不可达,避免错误迭代。

-

触发更新(Triggered Update) :核心逻辑"拓扑变化时,立即发送更新报文,不等待30秒周期 "。

例如:路由器的某接口Down,导致对应的路由失效,路由器立即向所有邻居发送更新,告知该路由不可用,加快收敛速度,减少环路产生的时间窗口。

-

抑制时间(Hold-Down Time) :核心逻辑"当一条路由被标记为不可达后,抑制一段时间(默认180秒),期间不接收该路由的更新信息",避免因路由信息波动(如接口频繁Up/Down)导致路由表反复更新,减少环路风险。抑制时间结束后,若仍未收到该路由的有效更新,则彻底删除该路由。

工程应用

-

适用场景:SOHO网络、小型局域网(主机数量≤100)、拓扑简单且变化少的网络(如家庭网、小型办公室)。

-

禁用场景:中大型网络(如企业园区网、数据中心)、拓扑复杂且变化频繁的网络,因RIP收敛慢、跳数限制、易产生环路,无法满足大规模组网需求。

-

工程配置要点:华为设备需启用RIP协议(rip),宣告直连网络(network 网络地址),指定版本(version 2);思科设备类似,需注意接口启用RIP,配置认证(若需要)。

4.5 OSPF 开放最短路径优先(IGP,中大型网络核心)

OSPF(Open Shortest Path First)是基于链路状态算法的内部网关协议(IGP),无跳数限制,支持大规模组网,是工程中企业园区网、数据中心、运营商骨干网的核心路由协议。

核心特性

-

传输协议与端口 :基于IP协议,协议号89,不依赖UDP/TCP,直接封装在IP数据报中(协议字段为89)。

-

组播地址 :使用两个组播地址实现路由信息交互:

① 224.0.0.5:所有OSPF路由器的组播地址,用于DR/BDR选举、LSA泛洪等

② 224.0.0.6:仅DR(指定路由器)和BDR(备份指定路由器)的组播地址,用于接收其他路由器的LSA。

-

度量值 :以"接口带宽 "为核心度量值,计算公式为"开销(Cost)= 100M / 接口实际带宽",单位为整数,开销越小,路径越优。

例如:千兆以太网接口(1000M)开销为1,百兆以太网接口(100M)开销为1,十兆以太网接口(10M)开销为10,串口(2M)开销为50。

-

架构 :采用"区域划分 "机制,核心是"骨干区域(Area 0)+ 非骨干区域(Area 1、Area 2等)",所有非骨干区域必须直接或间接连接Area 0,否则无法传递路由信息。

区域划分的目的是:减少LSA泛洪范围,降低路由器CPU、内存开销,加快收敛速度,支持大规模组网。 -

其他核心特性:无路由环路、收敛快(支持增量更新、触发更新)、支持VLSM/CIDR、支持路由汇总、支持认证(明文、MD5、SHA)、支持负载均衡。

OSPF 关键机制

-

DR/BDR 选举(广播网络必选):

-

作用:在广播网络(如以太网)中,选举DR(指定路由器)和BDR(备份指定路由器),所有其他路由器(DR Other)仅与DR/BDR建立邻接关系,LSA仅发送给DR/BDR,再由DR/BDR泛洪到全网,减少LSA泛洪数量,降低网络带宽占用。

-

选举规则:

- ① 优先级高的路由器优先被选为DR(优先级范围0-255,默认1);

- ② 优先级相同,Router-ID(路由器标识)大的优先;

- ③ 优先级为0的路由器不参与DR/BDR选举,仅作为DR Other;

- ④ 选举一旦完成,除非DR/BDR故障,否则不重新选举(BDR会在DR故障后自动成为DR,再重新选举新的BDR)。

-

Router-ID:路由器的唯一标识,手动配置(推荐)或自动选取(选取最大的环回接口IP,若无环回接口,选取最大的物理接口IP),工程中必须手动配置Router-ID,避免自动选取导致Router-ID漂移。

-

-

LSA 泛洪(链路状态通告,OSPF核心机制):

-

核心逻辑:路由器生成自身的LSA(包含接口状态、带宽、邻居信息等),向全网泛洪,所有路由器收到LSA后,更新自身的LSDB(链路状态数据库),确保全网LSDB一致。(核心3类):

- ① Type 1(路由器LSA):由每个路由器生成,描述自身的接口信息和邻居关系,仅在本区域内泛洪;

- ② Type 2(网络LSA):由DR生成,描述广播网络的拓扑信息(如该网络中的所有路由器),仅在本区域内泛洪;

- ③ Type 3(网络汇总LSA):由ABR(区域边界路由器)生成,将某区域的路由汇总后,传递到其他区域,实现区域间路由传递。

-

增量更新:仅在拓扑变化时,泛洪变化的LSA,而非完整LSDB,减少网络带宽占用,加快收敛。

-

-

邻接关系(OSPF路由交互的前提):

-

定义:路由器之间通过交互OSPF报文,建立的"信任关系",只有建立邻接关系的路由器,才能交换LSA、同步LSDB。

-

建立过程:Down→Init→2-Way→ExStart→Exchange→Loading→Full,其中"Full状态"表示邻接关系建立完成,LSDB同步一致,可正常交换路由信息。

-

建立条件:Router-ID唯一、区域号一致、Hello时间一致(默认10秒,广播网络;30秒,非广播网络)、认证配置一致(若启用认证)。

-

工程应用

-

适用场景:企业园区网(核心层、汇聚层、接入层组网)、数据中心(跨机房互联)、运营商骨干网(区域内路由传递),支持大规模、复杂拓扑组网。

-

工程配置要点:

- ① 手动配置Router-ID(router id 1.1.1.1);

- ② 启用OSPF协议(ospf 1);

- ③ 宣告直连网络(area 0 network 192.168.1.0 0.0.0.255);

- ④ 划分区域(核心层部署Area 0,汇聚层作为ABR连接非骨干区域);

- ⑤ 配置DR/BDR(若需要,可手动调整接口优先级);

- ⑥ 启用认证(增强安全性)。

-

工程优化:通过路由汇总(ABR汇总区域内路由,ASBR汇总外部路由),减少路由表规模;调整接口开销,优化路由选择;配置负载均衡(等价路由),提升网络带宽利用率。

4.6 BGP 边界网关协议(EGP,AS 间路由)

BGP(Border Gateway Protocol)是基于路径矢量算法的外部网关协议(EGP),核心作用是"在不同自治系统(AS)之间传递路由信息",是互联网的核心路由协议,工程中用于跨运营商、跨地域组网。

核心特性

-

传输协议与端口 :基于TCP协议,端口号179,利用TCP的可靠性,确保路由信息的稳定交互(避免报文丢失、乱序)。

-

协议类型 :路径矢量协议,本质是"距离矢量协议的增强版",但不计算"最短路径",而是基于"策略属性"选路(核心区别于IGP)。

-

核心作用:在不同AS之间传递路由信息,实现AS间的互联互通(如联通AS与电信AS之间的路由传递),是互联网的"路由中枢"。

-

防环机制 :核心是"AS_PATH属性",路由器收到一条BGP路由时,会检查路由的AS_PATH(记录该路由经过的所有AS号),若AS_PATH中包含自身的AS号,则丢弃该路由,避免路由环路(因为路由已经经过自身AS,再接收会形成循环)。

-

其他特性:支持VLSM/CIDR、支持路由汇总、支持认证(MD5、SHA)、支持策略选路(通过修改BGP属性,控制路由的进出)、无跳数限制。

BGP 邻居类型

BGP邻居需手动配置,分为两种类型,核心区别是"是否在同一AS内",工程中需根据组网需求选择:

-

EBGP(External BGP,外部BGP):

-

定义:不同AS之间的BGP邻居,用于传递不同AS的路由信息(如企业AS与运营商AS之间的邻居)。

-

工程要点:EBGP邻居之间的物理距离通常不超过1跳(直连),需手动配置邻居IP地址;

默认情况下,EBGP邻居传递的路由,跳数会加1(AS_PATH中增加自身AS号);需配置"EBGP多跳"(若邻居非直连)。

-

-

IBGP(Internal BGP,内部BGP):

-

定义:同一AS内部的BGP邻居,用于传递AS内的BGP路由(如企业AS内,核心路由器与边界路由器之间的邻居)。

-

工程要点:IBGP邻居之间无需直连,但需通过IGP(如OSPF)实现全网可达;IBGP邻居之间有"水平分割"机制(从某IBGP邻居学习到的路由,不再传递给其他IBGP邻居),需部署"IBGP全连接"或"路由反射器",避免路由传递中断。

-

工程应用

-

适用场景:运营商网络(AS间路由传递)、跨AS数据中心互联(如异地数据中心,分属不同AS)、跨境网络(不同国家/地区的AS互联)。

-

工程配置要点:

① 启用BGP协议(bgp 65001,65001为AS号,私有AS号范围64512-65535);

② 配置邻居(peer 202.103.0.2 as-number 65002,202.103.0.2为邻居IP,65002为邻居AS号);

③ 宣告路由(network 192.168.1.0 mask 255.255.255.0);

④ 配置策略(如修改LOCAL_PREF,优先选择某条链路)。

-

工程注意事项:BGP策略配置复杂,需根据业务需求调整路由属性(如AS_PATH、LOCAL_PREF、MED),避免路由环路;需与IGP协同工作(IBGP邻居依赖IGP可达)。

第五部分 IP 组播 & 移动 IP

5.1 IP 组播

核心功能:一种"一对多"的通信模式,由一个源节点发送数据,多个接收节点同时接收,数据仅在网络中传输一份,到达接收节点所在网段后再复制分发,极大节约网络带宽,避免了"一对一"通信的带宽浪费(如直播场景,无需向每个观众单独发送数据流)。

组播与单播、广播的区别:

① 单播:一对一通信,带宽随接收者数量增加而线性增长;

② 广播:一对所有通信,不分接收者是否需要,会造成带宽浪费,且无法跨路由传播;

③ 组播:一对多通信,带宽不随接收者数量增加而增加,可跨路由传播,仅向加入组播组的接收者分发数据。

组播地址

IP组播地址采用D类IP地址,范围为224.0.0.0~239.255.255.255,分为三大类:

-

本地链路组播地址(224.0.0.0~224.0.0.255):仅在本地链路(同一广播域)内传播,不跨路由器,用于组播协议自身的交互(如OSPF的224.0.0.5、RIPv2的224.0.0.9),工程中无需手动配置,协议自动使用。

-

全球组播地址(224.0.1.0~238.255.255.255):可跨路由器、跨地域传播,用于公网组播场景(如IPTV、全网直播),需运营商部署组播路由协议(如PIM-SM、PIM-DM)支持。

-

管理组播地址(239.0.0.0~239.255.255.255):私有组播地址,仅在企业内部使用,不可跨AS传播,工程中用于企业内部视频会议、安防监控等场景,避免与公网组播地址冲突。

组播地址仅用于"标识组播组",不用于主机之间的直接通信,主机加入组播组后,会监听对应的组播地址,接收组播数据;组播地址无法作为源IP地址使用。

IGMP 网际组管理协议

核心定义:运行在"主机与本地路由器"之间的组播协议,用于实现"主机加入/离开组播组"的管理,告知本地路由器"该网段有哪些主机需要接收某组播组的数据",路由器据此决定是否向该网段转发组播数据。

核心功能与版本区别:

-

核心工作机制 :

① 主机加入组播组 :主动向本地路由器发送"IGMP加入报文",告知路由器自己要加入的组播组地址;

② 主机离开组播组 :主动发送"IGMP离开报文"(IGMPv2及以上版本),或被动超时离开(IGMPv1);

③ 路由器查询:本地路由器定期发送"IGMP查询报文",确认该网段是否还有主机属于某组播组,若没有,则停止向该网段转发该组播组的数据。 -

版本区别 :

IGMPv1:仅支持"加入组播组",不支持"主动离开",主机离开后,路由器需等待超时(默认120秒)才能发现,收敛慢;仅支持"普遍查询"(向所有主机发送查询报文)。

-

IGMPv2:新增"主动离开"功能,主机离开时主动发送离开报文,路由器快速收敛;新增"特定组查询"(仅向特定组播组的主机发送查询报文),减少网络开销;支持抑制机制,避免多个主机同时响应查询。

-

IGMPv3:支持"源特定组播(SSM)",主机可指定"仅接收某特定源发送的组播数据",增强组播的安全性和灵活性;解决了IGMPv1、v2中"无法过滤源"的缺陷,工程中高端场景(如企业视频会议)常用。

工程应用

-

典型场景:IPTV(电视节目组播)、视频会议(多终端实时通信)、直播推流(主播向多个观众分发直播数据)、安防监控(多个监控摄像头向监控中心发送视频流)、企业内部培训(多终端同步接收培训视频)。

-

配置要点:① 路由器启用IGMP协议(华为设备:interface GigabitEthernet 0/0/0,igmp enable);② 配置组播路由协议(如PIM-SM),实现跨路由组播数据转发;③ 划分组播地址(企业内部优先使用239.0.0.0段私有组播地址);④ 终端主机需支持IGMP协议(Windows、Linux系统默认支持),加入对应组播组。

-

注意事项:组播数据转发需路由器支持组播路由协议,普通路由器默认不转发组播数据;需避免组播地址冲突,不同组播场景使用不同的组播地址;IGMP版本需根据场景选择(普通场景用IGMPv2,高端场景用IGMPv3)。

5.2 移动 IP

核心功能:允许移动节点(如手机)在不同的物理网络(如从家庭WiFi切换到4G/5G网络)之间移动时,保持其IP地址(家乡地址)不变,不中断正在进行的网络通信(如视频通话),核心是"位置透明性"。

补充:传统IP协议中,主机的IP地址与物理网络绑定,一旦移动到其他网络,IP地址会改变,导致通信中断;移动IP解决了这一问题,使移动节点的IP地址与位置无关,实现"无缝漫游"。

核心组件

移动IP的正常工作依赖4个核心组件,需牢记每个组件的定义和作用,工程中需明确各组件的部署位置:

-

家乡地址(Home Address,HA) :移动节点的"永久IP地址",由移动节点的家乡网络分配,固定不变,用于标识移动节点的身份,无论移动节点漫游到哪个网络,其家乡地址始终不变,通信双方使用家乡地址进行通信。

-

转交地址(Care-of Address,COA) :移动节点漫游到"外地网络"时,由外地网络分配的"临时IP地址",用于标识移动节点在外地网络的当前位置。

转交地址分为两种:

① 外地代理转交地址 :由外地代理分配,所有漫游到该外地网络的移动节点共享一个转交地址;

② 辅酶转交地址:由移动节点自身从外地网络获取(如通过DHCP),每个移动节点拥有独立的转交地址。 -

家乡代理(Home Agent,HA) :部署在移动节点"家乡网络"的路由器,核心作用是:

① 维护移动节点的"家乡地址-转交地址"映射关系(绑定表);

② 接收发送给移动节点家乡地址的IP分组,将其封装后转发到移动节点的转交地址;

③ 接收移动节点从外地网络发送的分组,解封装后转发到目标节点。

-

外地代理(Foreign Agent,FA) :部署在移动节点"外地网络"的路由器,核心作用是:

① 为移动节点分配转交地址(若使用外地代理转交地址);

② 接收家乡代理转发的封装分组,解封装后转发给移动节点;

③ 接收移动节点发送的分组,封装后转发给家乡代理;

④ 向家乡代理注册移动节点的转交地址,更新绑定表。

核心工作流程

移动IP的工作流程分为3个核心步骤,需牢记每个步骤的细节,是408简答题高频考点:

-

注册:移动节点漫游到外地网络后,向外地代理发送"注册请求",获取转交地址;外地代理将移动节点的"家乡地址-转交地址"映射关系发送给家乡代理,家乡代理更新绑定表,完成注册。

-

分组转发(接收数据):目标节点向移动节点的家乡地址发送IP分组,家乡代理收到后,查询绑定表,找到对应的转交地址,将该分组封装(IP-in-IP封装),转发到外地代理;外地代理解封装后,将分组转发给移动节点。

-

分组转发(发送数据):移动节点向目标节点发送IP分组时,将源IP设为家乡地址,目的IP设为目标节点IP,发送给外地代理;外地代理将分组封装,源IP设为转交地址,目的IP设为家乡代理IP,转发给家乡代理;家乡代理解封装后,将分组转发给目标节点。

工程应用

-

典型场景:4G/5G移动通信(手机漫游时,IP地址不变,不中断通话和数据业务)、车载网络(车辆移动时,保持与后台服务器的通信)、物联网移动设备(如智能手表、移动终端,漫游时保持联网)、笔记本电脑(从公司内网切换到公共WiFi,不中断文件下载、视频会议)。

-

工程注意事项:① 家乡代理和外地代理需支持移动IP协议(如IPv4移动IP、IPv6移动IP);② 需配置绑定表的更新机制,确保移动节点转交地址变化时,家乡代理能及时更新;③ 封装和解封装会增加一定的网络开销,工程中可通过优化路由,减少开销;④ 移动IP需与DHCP协议协同(为移动节点分配转交地址)。

移动IP的缺陷(如三角路由问题------移动节点发送数据需经过家乡代理,增加延迟),以及优化方案(如路由优化,让移动节点直接与目标节点通信,无需经过家乡代理)。

第六部分 网络层设备

6.1 路由器

核心定位:路由器是网络层的核心转发设备,主要用于连接不同网段(如企业内网与公网、不同VLAN网段),实现IP分组的路由选择与转发,同时具备隔离广播域、网络安全控制等功能。

内部结构

路由器的内部结构决定其转发性能与功能,工程中需了解结构以排查设备故障(如端口故障、交换结构卡顿),核心结构分为4部分:

-

输入端口 :核心作用是接收来自其他设备的IP分组 ,同时完成首部校验 (校验IP版本、校验和、TTL、目的IP等),丢弃无效分组 (如校验和错误、TTL=0);将合法分组暂存 ,传递给交换结构。工程中输入端口常见故障(如端口Down、速率不匹配)会导致分组丢失,需通过display interface命令排查。

-

交换结构 :又称"交换矩阵",是路由器内部的高速数据通道,核心作用是将输入端口接收的分组,快速转发到对应的输出端口,采用硬件交换(如ASIC芯片),转发速度远高于软件转发,是决定路由器转发性能的核心组件。工程中交换结构故障会导致转发延迟剧增、分组乱序,需重启设备或更换硬件。

-

输出端口 :核心作用是接收交换结构转发的分组,进行缓存(避免因链路速率不匹配导致分组丢失),然后按照链路速率(如100M、1000M)将分组发送到下一跳链路。输出端口缓存满会导致丢包,工程中可通过调整缓存大小、优化链路速率解决。

-

路由选择处理器(Routing Processor,RP) :相当于路由器的"大脑",核心作用是运行路由协议(如OSPF、RIP、BGP),接收邻居路由器的路由信息,计算最优路径,生成并动态维护路由表;同时处理设备的配置命令(如静态路由配置、接口配置),管理路由器的整体运行。工程中RP故障会导致路由表无法更新、协议无法正常运行,需重启RP或设备。

核心功能

-

路由选择 :核心功能,基于路由表 和最长前缀匹配原则,为每个IP分组选择最优转发路径,是路由器的核心职责(路由选择是"选路径",分组转发是"传数据")。

-

分组转发 :将输入端口接收的合法IP分组,通过交换结构转发到输出端口,传递给下一跳设备,实现不同网段之间的通信,转发过程需遵循最长前缀匹配原则。

-

隔离广播域:路由器不会转发广播分组(如ARP广播、IP广播),每个接口所属的网段为一个独立的广播域,避免广播风暴(如大量ARP广播导致网络拥堵),工程中通过路由器隔离广播域,提升网络稳定性。(交换机隔离冲突域,不隔离广播域;路由器隔离广播域)。

-

NAT/ACL :

① NAT(网络地址转换) :将内网私有IP转换为外网公网IP,实现内网终端访问外网,同时隐藏内网IP,提升安全性(如NAPT端口复用,多个内网终端共享一个公网IP);

② ACL(访问控制列表):基于IP地址、端口、协议,过滤非法分组(如禁止某IP访问内网服务器),实现网络安全控制。

工程应用

-

适用场景:企业出口(连接内网与公网,配置NAT和默认路由)、企业内网跨网段互联(如不同VLAN网段的通信)、运营商骨干网(核心层、汇聚层,运行OSPF、BGP协议)、异地网络互联(如异地分公司与总部的互联)。

-

工程配置要点:

① 配置接口IP (如interface GigabitEthernet 0/0/0,ip address 192.168.1.1 255.255.255.0);

② 配置路由协议 (静态路由、OSPF、BGP等);

③ 配置NAT (如NAPT,acl number 2000,nat outbound 2000);

④ 配置ACL (如acl number 3000,rule deny ip source 192.168.2.0 0.0.0.255 destination 192.168.1.100 0.0.0.0);⑤ 检查接口状态、路由表、NAT转换表,确保设备正常运行。

路由器的转发延迟(输入延迟、交换延迟、输出延迟),以及影响转发性能的因素(交换结构速率、RP处理能力、端口速率)。

6.2 三层交换机(二层交换+三层路由)

核心定位:融合二层交换机的"硬件高速交换"与路由器的"三层路由"功能,本质是"带有路由功能的二层交换机",转发性能远高于传统路由器(硬件转发,无软件转发开销),是企业局域网核心层、汇聚层的首选设备。

核心特性

-

二层交换功能:采用硬件ASIC芯片实现二层转发(基于MAC地址转发),转发速度快,延迟低,支持VLAN划分、链路聚合(Eth-Trunk)等二层功能,可实现同一VLAN内终端的高速通信,兼顾局域网的灵活性与高效性。

-

三层路由功能:具备路由器的核心路由功能,支持静态路由、OSPF等路由协议,可实现不同VLAN网段之间的路由转发(VLAN间路由),无需额外部署路由器,简化组网结构,降低成本。

-

转发性能优势 :二层转发和三层转发均采用硬件实现,转发速率远高于传统软件路由器 (传统路由器采用RP软件转发,速率低;三层交换机硬件转发,速率可达千兆、万兆),适合企业局域网大规模终端接入场景。

-

其他特性:支持VLSM/CIDR、路由汇总、ACL、DHCP中继等功能,可满足企业局域网的路由、安全、地址分配等需求;支持堆叠(多台三层交换机堆叠,提升端口数量和转发性能),适合大型局域网核心层组网。

工程应用

-

适用场景:企业局域网核心层(连接汇聚层交换机,实现全网路由转发)、汇聚层(连接接入层交换机,实现VLAN间路由、路由汇总),适合终端数量多、VLAN划分复杂、对转发性能要求高的局域网(如企业园区网、大型写字楼网络)。

-

工程配置要点:

① 配置VLAN(vlan batch 10 20,将接口加入对应VLAN);

② 配置三层接口(如interface Vlanif 10,ip address 192.168.10.1 255.255.255.0,实现VLAN间路由);

③ 配置路由协议(如OSPF,宣告VLAN网段);

④ 配置链路聚合(Eth-Trunk),提升链路带宽和可靠性;

⑤ 配置DHCP中继,为接入层终端分配IP地址。

三层交换机与传统路由器的区别

① 转发性能:三层交换机硬件转发,速率高;路由器软件转发,速率低;

② 功能侧重:三层交换机侧重局域网VLAN间路由,路由器侧重跨网段、跨网络互联;

③ 端口数量:三层交换机端口多,适合终端接入;路由器端口少,适合骨干互联。

6.3 防火墙

核心定位 :部署在网络边界(如企业出口、数据中心边界),基于网络层、传输层的安全控制,过滤非法IP、端口、协议,防范网络攻击,保护内部网络安全,是工程组网中不可或缺的安全设备。

核心功能

-

ACL访问控制列表(Access Control List) :核心功能是基于IP地址、端口号、协议类型(如TCP、UDP、ICMP),制定访问控制规则,允许合法流量通过,禁止非法流量(如禁止外部IP访问内网服务器的22端口、禁止ICMP协议防止ping攻击)。

-

防攻击功能 :防范常见的网络层攻击

① 防DDoS攻击 (如SYN Flood攻击,通过限制TCP连接数、检测异常流量,缓解攻击);

② 防IP欺骗 (检测分组的源IP地址,禁止伪造源IP的分组通过);

③ 防端口扫描(检测频繁扫描端口的异常流量,阻断攻击源)。 -

地址转换(NAT):与路由器的NAT功能类似,实现内网私有IP与公网IP的转换,隐藏内网IP,提升内部网络的安全性;同时支持端口映射(将公网端口映射到内网服务器端口,实现外部用户访问内网服务器)。

-

其他安全功能:支持VPN(虚拟专用网络,实现异地分公司与总部的加密通信)、流量监控(统计各端口、各IP的流量,发现异常流量)、日志审计(记录所有访问记录,便于故障排查和安全追溯)。

工程应用

-

适用场景:企业出口(部署在路由器与公网之间,过滤外部非法流量,保护内网安全)、数据中心边界(部署在数据中心与外部网络之间,保护服务器集群安全)、跨境网络边界(防范跨境网络攻击,保障数据传输安全)。

-

工程配置要点:

-

① 配置接口(外网口、内网口,分别配置公网IP、内网IP);

-

② 配置ACL规则(允许内网访问外网,禁止外部非法IP访问内网);

-

③ 配置NAT/端口映射(实现内网访问外网、外部访问内网服务器);

-

④ 配置防攻击规则(开启DDoS防护、IP欺骗防护);

-

⑤ 配置日志审计,定期查看安全日志,排查异常。

防火墙与路由器的安全功能区别(路由器的ACL功能简单,主要用于路由转发时的流量过滤;防火墙的ACL功能更强大,且具备专门的防攻击、日志审计等安全功能,侧重边界安全防护)。

第七部分 网络层拥塞控制

核心逻辑:网络层拥塞是"网络中分组数量超过链路承载能力"导致的性能下降(如延迟剧增、丢包率上升),拥塞控制是通过算法调节分组转发速率,避免网络瘫痪;工程中通过QoS技术主动优化流量,从"被动缓解"转向"主动预防",二者结合实现网络稳定运行。

7.1 拥塞控制基础

(1)拥塞的定义与产生原因

定义 :当网络中待转发的IP分组数量,超过了链路的传输能力、路由器的处理能力(如交换结构、缓存)时,会导致分组排队延迟剧增、丢包率上升、转发效率下降,这种现象称为"网络拥塞",严重时会导致网络瘫痪(分组无法转发)。

产生原因:

-

链路带宽不足:核心原因,如百兆链路接入大量终端,并发传输数据时,链路带宽被占满,分组无法及时转发。

-

路由器资源不足:路由器的交换结构速率、缓存大小、RP处理能力有限,当分组数量过多时,无法及时处理和转发,导致分组堆积。

-

流量分布不均:突发流量(如大量终端同时下载、直播推流)导致某一时间段内分组数量骤增,超出网络承载能力。

-

路由不合理:路由表配置错误、路由环路,导致分组重复转发,占用大量网络资源,引发拥塞。

拥塞与"流量控制"的区别------流量控制是"点对点"控制(如TCP流量控制,控制发送方与接收方的速率匹配),解决"接收方处理能力不足"的问题;拥塞控制是"全网级"控制,解决"整个网络承载能力不足"的问题,二者协同工作。

(2)拥塞的三个阶段

-

轻微拥塞:网络负载达到链路承载能力的70%-80%,分组排队延迟略有上升,丢包率极低(<1%),网络性能轻微下降,工程中可通过QoS优化缓解。

-

中度拥塞:网络负载超过80%,排队延迟大幅上升(如从10ms增至100ms以上),丢包率上升至1%-10%,部分分组出现乱序,需启动拥塞控制算法。

-

严重拥塞:网络负载接近100%,路由器缓存满,大量分组丢失(丢包率>10%),转发延迟趋于无穷大,分组无法正常转发,网络瘫痪,需紧急限流或扩容。

7.2 网络层拥塞控制算法

拥塞控制算法分为"开环控制"和"闭环控制"两大类,需根据网络场景选择,同时补充主动队列管理算法。

(1)开环拥塞控制

核心逻辑:在拥塞发生前,通过预设规则限制流量,避免拥塞产生,无需感知网络实时状态,配置简单,适合小型网络或固定拓扑网络。

- 核心算法 :

① 流量整形(Traffic Shaping) :限制发送方的分组发送速率(如限制每秒钟发送的分组数量),避免突发流量冲击网络;

② 接入控制(Admission Control) :网络接入时,检查终端的流量需求,拒绝超出网络承载能力的接入请求;

③ 路由优化:提前规划路由,避免流量集中在某一条链路,实现负载均衡。

优点(无实时感知开销,配置简单);缺点(无法适应动态流量变化,灵活性差,易出现"过度限制"或"限制不足")。

- 工程应用:小型办公室、家庭网,通过路由器配置"流量限制"(如限制单IP最大带宽),预防拥塞。

(2)闭环拥塞控制

核心逻辑:实时感知网络拥塞状态(如延迟、丢包率),通过反馈机制调整分组转发速率,动态适应网络变化。

核心步骤 :

① 检测拥塞 :路由器通过监控缓存利用率、链路利用率、丢包率,判断是否发生拥塞;

② 反馈信息 :路由器向发送方发送拥塞反馈(如ICMP源抑制报文);

③ 调整速率 :发送方收到反馈后,降低分组发送速率;

④ 恢复正常:当拥塞缓解后,发送方逐步提高发送速率,直至恢复正常。

常用算法:

-

拥塞避免算法(CA) :核心是"逐步增加发送速率,避免拥塞发生 ",如TCP的慢开始、拥塞避免(注:TCP是传输层,但408常结合网络层拥塞控制考查,需明确区分),网络层中对应"逐跳速率调整",路由器根据链路负载,逐跳限制分组转发速率。

-

拥塞恢复算法(CR) :当检测到拥塞后,快速降低转发速率,清理缓存堆积的分组,待拥塞缓解后,逐步恢复正常速率 ,代表算法为"加权公平队列(WFQ)"的简化版,工程中应用广泛。

补充:闭环控制的优点(灵活性强,能适应动态流量);缺点(需实时感知网络状态,消耗路由器CPU资源)。

(3)主动队列管理(AQM)

核心逻辑:路由器通过主动丢弃部分分组,避免缓存满导致的严重拥塞,区别于"被动丢包"(缓存满后才丢包),工程中是QoS核心配置项。

-

核心算法 :

① RED(随机早期检测) :根据缓存利用率,随机丢弃部分分组,避免缓存满;

② WRED(加权随机早期检测) :对不同优先级的分组区别对待(高优先级分组少丢包、低优先级分组多丢包),工程中常用;

③ CoDel(受控延迟队列):根据分组排队延迟,主动丢弃延迟过大的分组,减少网络卡顿。 -

工程应用:中大型网络(如企业园区网、数据中心),通过配置WRED,保障核心业务(如视频会议、数据库访问)的传输质量。

7.3 工程 QoS 技术(拥塞控制落地)

QoS(Quality of Service,服务质量)是工程中解决拥塞、保障核心业务的核心技术,核心目标是"区分流量优先级,优先保障关键业务,合理分配网络资源",与网络层拥塞控制协同工作。

(1)QoS 核心目标

-

带宽保证:为核心业务(如视频会议、数据库访问)分配固定带宽,避免被普通业务(如下载、浏览)占用。

-

延迟控制:限制核心业务的转发延迟(如视频会议延迟≤100ms),避免卡顿。

-

丢包率控制:核心业务丢包率≤0.1%,普通业务丢包率≤1%,避免因拥塞导致关键数据丢失。

-

抖动控制:控制分组转发延迟的波动(如抖动≤20ms),保障实时业务(如语音、视频)的流畅性。

(2)QoS 关键技术

-

流量分类与标记(Classification & Marking):

-

核心逻辑:根据IP地址、端口号、协议类型,对流量进行分类(如核心业务、普通业务、垃圾流量),并标记优先级(如IP头部的TOS字段、DSCP字段)。

-

工程配置示例(华为设备):acl number 3000,rule permit tcp destination-port eq 80(普通HTTP业务);rule permit tcp destination-port eq 443(核心HTTPS业务);然后通过traffic classifier命令分类,标记DSCP优先级。

队列调度(Queue Scheduling):

-

核心逻辑:将不同优先级的流量放入不同队列,采用不同的调度算法,优先转发高优先级队列的分组,避免核心业务被普通业务阻塞。

-

常用算法 :

① WFQ(加权公平队列) :按优先级分配带宽,高优先级队列获得更多带宽,兼顾公平性;

② PQ(优先级队列) :高优先级队列完全优先于低优先级队列,适合核心业务(如视频会议),但可能导致低优先级业务饿死;

③ CBWFQ(基于类的加权公平队列):工程中首选,结合分类与加权,灵活分配资源。

-

工程配置示例:配置队列带宽,核心业务队列分配50%带宽,普通业务队列分配30%,剩余20%备用。

带宽限制(Rate Limiting):

-

核心逻辑:限制低优先级业务的最大带宽,避免其占用过多资源,导致核心业务拥塞。

-

工程配置示例(华为设备):interface GigabitEthernet 0/0/1,qos lr outbound cir 100000(限制出方向最大带宽100Mbps)。

拥塞避免(与网络层拥塞控制结合):

- 工程实操:在路由器接口启用WRED算法,配置缓存阈值(如缓存利用率达到70%时,开始随机丢包),优先丢弃低优先级分组,保障核心业务的缓存资源。

(3)工程应用场景与配置要点

-

适用场景:企业园区网(保障视频会议、数据库访问等核心业务)、数据中心(保障服务器之间的高速通信)、运营商网络(保障语音、视频等实时业务)、物联网(保障设备数据传输的稳定性)。

-

配置要点 :

① 先分类标记流量,明确核心业务优先级;

② 配置队列调度算法,分配带宽资源;

③ 启用WRED主动队列管理,预防拥塞;

④ 限制低优先级业务带宽,避免资源抢占;

⑤ 定期监控链路利用率、丢包率、延迟,调整QoS参数。

-

工程避坑:避免"过度配置优先级",导致低优先级业务无法正常传输;缓存阈值需合理设置,避免过早丢包或缓存满导致严重拥塞;不同厂商设备(华为、思科)的QoS命令略有差异,需注意适配。

第八部分 网络层安全

核心逻辑:网络层作为IP分组转发的核心层级,面临的安全威胁主要集中在"分组窃取、篡改、伪造"以及"网络攻击",核心防护思路是"加密传输、身份认证、访问控制、攻击防御",结合工程中IPsec、ACL、防火墙等技术,构建全方位的网络层安全体系。

8.1 网络层安全基础

(1)网络层安全威胁

网络层的安全威胁主要针对IP分组和网络设备,需牢记各类威胁的定义、特点:

-

IP分组窃取(窃听):攻击者通过监听网络链路(如抓包工具),获取传输的IP分组,窃取其中的敏感数据(如账号密码、业务数据),属于被动攻击,隐蔽性强,工程中需通过加密传输防范。

-

IP分组篡改:攻击者截获IP分组后,修改分组中的数据(如源IP、目的IP、数据内容),再转发给目标节点,导致数据错误、业务异常(如伪造指令、篡改交易数据),属于主动攻击。

-

IP地址欺骗:攻击者伪造IP分组的源IP地址,伪装成合法设备(如内网服务器、信任节点),获取网络访问权限或发起攻击(如SYN Flood攻击、伪造路由更新),是网络层常见攻击方式。

-

路由攻击:攻击者伪造路由信息(如伪造OSPF、BGP路由更新),篡改路由表,导致IP分组转发路径异常(如路由黑洞、路由环路),占用网络资源或窃取数据,工程中需通过路由认证防范。

-

DoS/DDoS攻击(网络层):攻击者向目标设备(如路由器、防火墙)发送大量无效IP分组,占用设备CPU、带宽、缓存资源,导致设备无法正常提供服务,如ICMP洪水攻击、SYN Flood攻击,是工程中重点防御的攻击类型。

补充:网络层攻击与传输层、应用层攻击的区别------网络层攻击针对IP分组和路由转发,不依赖具体应用;传输层攻击针对TCP/UDP端口;应用层攻击针对具体应用协议(如HTTP、FTP)。

(2)网络层安全核心目标

- 机密性:确保IP分组中的敏感数据不被窃取,仅被授权设备读取,核心通过加密技术实现。

- 完整性:确保IP分组在传输过程中不被篡改,接收方能够验证分组的完整性(如通过校验和、哈希校验)。

- 可用性:确保网络设备(路由器、防火墙)和网络链路正常运行,能够正常转发IP分组,抵御DoS/DDoS攻击。

- 身份认证:验证发送方和接收方的身份合法性,防止伪造设备接入网络、伪造分组传输。

8.2 网络层核心安全技术

网络层安全技术主要围绕"加密、认证、访问控制、攻击防御"展开,是工程中安全部署的核心技术。

(1)IPsec 协议

核心定义:IPsec(IP Security)是一套用于网络层的安全协议套件,核心作用是为IP分组提供加密、认证、完整性保护,实现跨网络(如异地分公司、公网)的安全数据传输,是工程中VPN(虚拟专用网络)的核心技术。

核心协议组成

- AH(认证头协议) :核心作用是"身份认证+数据完整性校验",不提供加密功能,通过哈希算法(如MD5、SHA)生成认证码,验证IP分组的源身份和数据完整性,防止分组篡改、伪造。

- ESP(封装安全载荷协议) :核心作用是"加密+身份认证+数据完整性校验",既对IP分组的数据部分进行加密(如AES加密算法),又进行身份认证和完整性校验,是工程中最常用的IPsec协议。

- IKE(互联网密钥交换协议) :核心作用是"协商加密密钥、认证密钥",自动协商IPsec通信所需的密钥,无需手动配置,简化工程部署,同时实现通信双方的身份认证,避免密钥泄露。

工作模式

-

传输模式 :仅对IP分组的数据部分(载荷)进行加密和认证,IP头部不加密,保留原始源IP、目的IP,适合"端到端"通信(如两台主机之间的安全通信),工程中用于内网终端之间的加密传输。

-

隧道模式 :对整个IP分组(头部+数据)进行加密和认证,然后重新封装一个新的IP头部,新头部的源IP、目的IP为隧道两端的设备(如路由器、防火墙),适合"跨公网"通信(如异地分公司与总部的互联),是工程中VPN的主流模式。

工程应用与配置要点

-

适用场景:异地分公司与总部的安全互联(IPsec VPN)、移动办公终端接入内网(远程IPsec VPN)、跨公网的敏感数据传输(如财务数据、客户数据)。

-

工程配置要点(华为设备):① 配置IKE对等体(指定邻居IP、认证方式、加密算法);② 配置IPsec策略(指定ESP/AH协议、加密算法、工作模式);③ 在接口启用IPsec策略,绑定隧道两端设备;④ 验证IPsec隧道状态(display ipsec tunnel),确保隧道正常建立。

(2)ACL 进阶(访问控制)

ACL(访问控制列表)在第六部分已初步介绍,本部分补充其网络层安全应用,最基础、最常用的安全控制技术,核心是"基于IP地址、端口、协议,过滤非法流量"。

-

工程安全应用 :

① 禁止外部IP访问内网核心服务器(如禁止公网IP访问内网数据库服务器的3306端口);

② 限制内网终端访问外网(如禁止内网某网段访问外网,仅允许核心业务终端访问);

③ 防范IP地址欺骗(过滤伪造源IP的分组,如禁止伪造内网IP的分组进入内网)。

-

工程配置示例(华为设备,扩展ACL):acl number 3000,rule deny tcp source 203.0.113.0 0.0.0.255 destination 192.168.1.100 0.0.0.0 destination-port eq 3306(禁止公网203.0.113.0网段访问内网192.168.1.100的3306端口);将ACL应用到外网接口 inbound 方向。

(3)网络层防攻击技术

针对网络层常见攻击,工程中需部署专门的防攻击技术,核心包括以下3类:

-

防IP欺骗攻击 :

① 配置ACL,过滤伪造源IP的分组 (如禁止源IP为内网网段,但从外网接口进入的分组);② 启用IP地址绑定(将终端MAC地址与IP地址绑定 ),防止IP地址伪造;

③ 路由器启用"反向路径转发(RPF)",验证分组的源IP是否与转发路径匹配,丢弃伪造源IP的分组。

-

防DoS/DDoS攻击(网络层) :

① 启用流量限制(如限制单IP每秒发送的ICMP分组数量,防止ICMP洪水攻击);

② 启用SYN Flood防护(路由器限制TCP半连接数量,超时释放半连接);

③ 部署抗DDoS设备,清洗异常流量,保护核心设备(如路由器、防火墙);

④ 优化路由,避免攻击流量冲击核心链路。

-

防路由攻击 :

① 启用路由协议认证(如OSPF启用MD5认证、BGP启用SHA认证),验证路由更新报文的合法性,防止伪造路由;

② 限制路由信息的接收和发送范围,避免非法路由更新;

③ 定期检查路由表,及时发现异常路由条目(如路由黑洞、非法路由)。

8.3 工程安全部署实操

工程中网络层安全部署需遵循"分层防护、重点突出"的原则,结合IPsec、ACL、防火墙、防攻击技术,构建从边界到内网的安全体系,以下是核心部署方案和注意事项:

(1)核心部署架构

-

边界防护:部署防火墙(位于公网与内网之间),配置ACL规则、NAT、防攻击策略,过滤外部非法流量,防范公网攻击;部署IPsec VPN,实现异地分公司与总部的安全互联。

-

内网防护:核心路由器、三层交换机配置ACL,限制内网不同网段的访问权限(如禁止接入层终端访问核心服务器网段);启用IP地址绑定,防止IP欺骗;路由器启用RPF、路由认证,防范路由攻击。

-

终端防护 :终端绑定固定IP和MAC地址,禁止私自修改IP;敏感终端(如服务器)启用IPsec传输模式,与其他终端进行加密通信;定期更新终端安全补丁,避免被利用发起攻击。

(2)工程配置注意事项

-

ACL配置:扩展ACL优先部署在靠近目标设备的接口(如保护内网服务器,ACL部署在核心交换机的服务器网段接口),减少不必要的流量转发;标准ACL部署在靠近源设备的接口,提高过滤效率。

-

IPsec配置:隧道两端的加密算法、认证算法、IKE协商参数需一致,否则隧道无法建立;密钥需定期更换,避免密钥泄露;优先使用ESP协议,兼顾加密和认证。

-

防攻击配置:根据网络场景调整防攻击参数(如SYN半连接超时时间、ICMP流量限制),避免参数过严导致正常业务受影响,过松无法抵御攻击。

-

安全审计:启用路由器、防火墙的日志功能,记录流量过滤、攻击事件、路由更新等信息,定期查看日志,及时发现安全隐患,便于故障排查和追溯。

(3)典型工程场景示例

场景:企业总部与异地分公司互联,需保障财务数据、客户数据的安全传输,同时防范公网攻击。

- 部署方案 :

① 总部和分公司边界防火墙部署IPsec VPN,采用隧道模式,ESP协议加密,IKE协商密钥;

② 防火墙配置ACL,禁止外部IP访问内网核心网段,允许分公司IP通过VPN访问总部核心服务器;

③ 核心路由器启用路由认证(OSPF MD5认证),防范路由攻击;

④ 启用防DDoS功能,限制公网ICMP、SYN流量。