调试 / 移植 / 生产实务

SBSFU 深耕系列 · 12(完结篇)

· 原理 + 源码双线 · 以 STM32G4 为主线

上一篇回顾 · 系列收束

前 11 篇我们从原理走到工程:信任根、组件结构、硬件保护、密码学、.sfb、SE、隔离机制、启动流程、Swap、Memory 布局、保护模式------理论部分到这里基本闭环。

本篇是系列最后一篇,集中讲 3 件最「工程」的事:

本篇核心问题:

- 调试 :SBSFU 里那些「调试器看不到的地方」(PCROP / SE / Lock 后)怎么调?trace 怎么打?

- 移植:从 NUCLEO-G474RE 移到 G491RE / F407 / L476 的 step-by-step 清单

- 生产:签名服务器怎么搭?密钥怎么管?产线烧录脚本怎么写?

读完后你应该能从「理论闭环 」走到「产品落地」------把 SBSFU 真正用进你的项目。

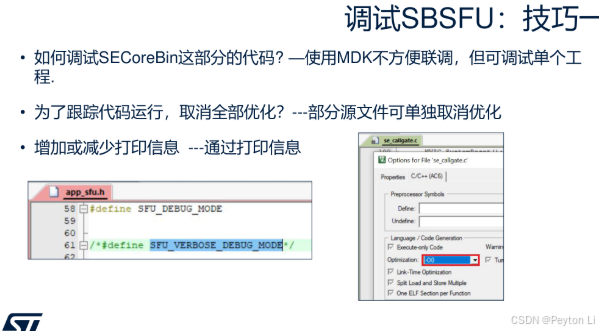

第一部分:调试技巧

1. 调试 SBSFU 的「3 大特殊性」

普通 STM32 工程怎么调试你已经熟得不能再熟。但 SBSFU 有 3 个让人懵的特殊性:

1.1 PCROP 区调试器看不到内容

c

/* 你在 IDE 里设一个断点:SE_VerifyHeaderSignature() */

/* 跑到断点,单步进入... */

/* 然后 Disassembly 窗口显示一堆 ??? */原因:PCROP 禁止 D-Bus 读,调试器读 Flash 时被拦下。你能看到 PC 在哪,看不到指令字节。

解决:

- 调试 SE 内部时开 DEV_MODE(PCROP 关闭)

- 或者反汇编 .axf 文件 :用

arm-none-eabi-objdump -d SECoreBin.axf离线看

1.2 Secure User Memory 区调试不能停留

如果你的板子配了 Secure User Memory(SEC_SIZE > 0),SBSFU 跑在「Secure 区」时调试器看不到任何内部状态。

原因 :Secure User Memory 装载后自动清 DBG_SWEN,调试器断开。

解决:

- 调试期临时把 SEC_SIZE 设为 0

- 或者用 SWO trace 输出(不依赖调试器停止)

1.3 SE_Lock 之后所有 SE 服务被拒绝

UserApp 阶段,SE 已经 Lock,调用 SE_VerifyHeaderSignature 等服务会被拒。这时调试很麻烦------你看不到 SE 内部状态,因为「外圈」根本进不去 SE。

解决:

- 让 UserApp 不要主动调 SE 的密钥服务------它本来就不应该

- 如果非要调用,改回 DEV_MODE

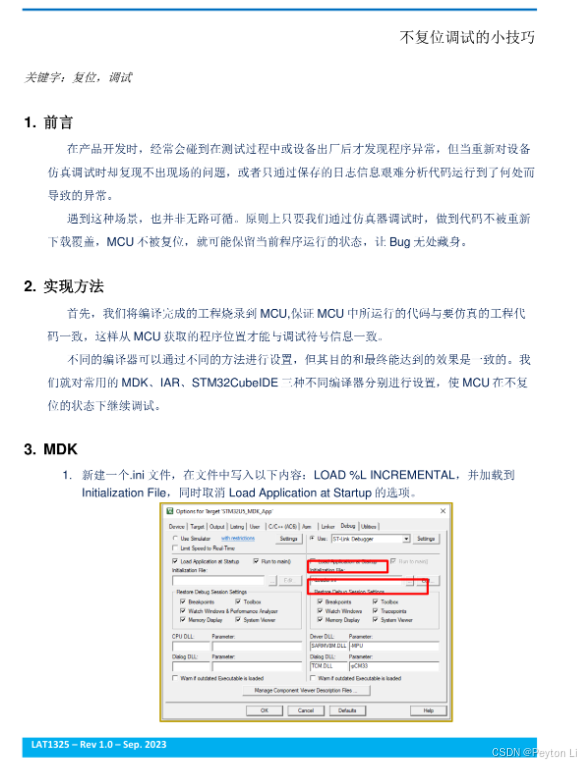

2. SBSFU 推荐的「不复位调试」技巧

正常调试时,每次代码改动都要:

text

1. 改代码

2. 编译 3 个工程(SECoreBin → SBSFU → UserApp,5 分钟)

3. STM32CubeProgrammer 烧 SBSFU_UserApp.bin (10 秒)

4. 复位

5. 看跑起来的样子这个循环太慢。有几个技巧能压缩它:

2.1 只重编 UserApp 工程

大部分时候你只改 UserApp 业务代码。SECoreBin 和 SBSFU 工程不用重编 ,只编 UserApp + 跑 postbuild → 生成新 .sfb。

2.2 直接烧 .sfb 到 Slot1,触发 SBSFU 升级

bash

# 用 STM32CubeProgrammer 直接把 .sfb 写到 Slot1

STM32_Programmer_CLI -c port=SWD -w UserApp.sfb 0x08038000 -rst复位后 SBSFU 看到 Slot1 PENDING_INSTALL,自动 Swap。这个流程比「重烧整个 SBSFU_UserApp.bin」快很多。

2.3 Attach Without Reset

调试器连接时不复位 CPU,附加到正在运行的状态:

- IAR:Debug → Attach to Running Target

- Keil:用 Connect & Attach 选项

- STM32CubeIDE:Run → Attach to Application

这样可以在 UserApp 运行中观察变量,不打断 SBSFU 的正常启动。

图 1·不复位调试(图源:ST《SBSFU 培训-5 · 调试技巧》)

2.4 用 SWO trace 看 SE 调用过程

不打断 CPU 的最佳方式是 SWO(Single Wire Output)------printf 经 ITM Stimulus 端口流出来,调试器实时收:

c

/* 在 SBSFU 关键位置插 printf */

SFU_TRACE("[BL] Entering CheckProtections\r\n");

SFU_TRACE("[BL] RDP Level: 0x%02X\r\n", obConfig.RDPLevel);

SFU_TRACE("[BL] SwapProgress: %d\r\n", SwapMeta.Progress);SFU_TRACE 在 DEV_MODE 下走 SWO 或 UART,PRODUCTION 模式自动失效。

2.5 调试时绕开 IWDG

DEV_MODE 默认不启动 IWDG,但 PRODUCTION 启用。如果你想在 PRODUCTION 模式调试又被 IWDG 烦:

c

/* sfu_low_level_security.c 临时修改 */

#ifdef DEBUG_BYPASS_IWDG

/* 不启 IWDG */

#else

HAL_IWDG_Init(&hiwdg);

#endif加个 DEBUG_BYPASS_IWDG 宏,调试时启用。

图 2·调试期关闭保护的技巧(图源:ST《SBSFU 培训-5 · 调试技巧》)

3. 常见问题诊断手册

3.1 「SBSFU 启动卡住,串口没输出」

最常见原因:

- 时钟没配对 :检查

SystemClock_Config(),确认 HSE / HSI / PLL 设置和板子匹配 - 串口 GPIO 复用错:检查 PA9/PA10 是 USART1,PA2/PA3 是 USART2

- 波特率不对:默认 115200,看你的串口工具

诊断顺序:

- 用 ST-Link Utility 读 0x08000004 起的 8 字节,确认 Reset_Handler 地址合理

- 设断点在

main()入口,确认是否跑到 - 设断点在

HAL_Init()之后,确认 HAL 初始化通过 - 设断点在

SystemClock_Config()后,确认时钟配对

3.2 「.sfb 验签失败」

最常见原因:

- 密钥不匹配:开发用了密钥 A,签发 .sfb 用了密钥 B

- prebuild 生成的密钥过期:每次改 Crypto Scheme 都要重新 prebuild

- prepareimage 工具版本不匹配:v2.4 工具签的 .sfb 可能不被 v2.6 SBSFU 识别

诊断方法:

bash

# 用 mini_sfb_parser.py (第 05 篇) 本地验一遍

python mini_sfb_parser.py UserApp.sfb OEM_pub.pem如果本地都验不过,问题在签发端。如果本地能验过、设备上不行------问题在设备端的密钥(PCROP 里的密钥和签 .sfb 用的私钥不匹配)。

3.3 「跳 UserApp 后 HardFault」

最常见原因:

- VTOR 没设对:UserApp 中断向量表地址错

- 栈指针错:UserApp 的初始 MSP 不对

- 非特权后访问 NVIC:UserApp 试图读特权寄存器

诊断方法:

c

/* 在 UserApp 的 HardFault_Handler 里 dump CFSR */

void HardFault_Handler(void)

{

uint32_t cfsr = SCB->CFSR;

uint32_t bfsr = (cfsr >> 8) & 0xFF;

uint32_t mfsr = cfsr & 0xFF;

uint32_t ufsr = (cfsr >> 16) & 0xFFFF;

/* 配合调试器 watch 这些寄存器 */

while (1) { ; }

}CFSR 各位含义对照《ARMv7-M Architecture Reference Manual》ESS 章节。最常见的:

- bit1 = IBUSERR:取指总线错------UserApp 跳到了没权限执行的地址

- bit16 = UNDEFINSTR:指令未定义------可能跳到了无效内存

- bit24 = DACCVIOL:数据访问违规------MPU 拦下

3.4 「OTA 升级中途卡住,怎么调?」

打印 Swap 状态机:

c

/* sfu_fwimg_swap.c 里加 trace */

SFU_TRACE("[SWAP] Round %d: Backing up Slot0[%d]\r\n", round, offset);

SFU_TRACE("[SWAP] Round %d: Erasing Slot0[%d]\r\n", round, offset);

SFU_TRACE("[SWAP] Round %d: Decrypting Slot1[%d]\r\n", round, offset);

...通过 trace 看具体卡在哪一步。

第二部分:移植到其他芯片

4. 跨芯片移植的「3 类难度」

text

难度 ★ G4 ↔ G0 :几乎一样,改 memory map 即可

难度 ★★ G4 → L4 :保护机制有差异,PCROP 配置不同

难度 ★★★ G4 → F4 :F4 没有 Secure User Memory,要换隔离方案

难度 ★★★★ G4 → H7 :H7 是 M7 + L1 Cache + ART,需要重写 Flash 驱动

难度 ★★★★★ G4 → L5/U5 :M33 + TrustZone,整套架构变 --- 用 TFM 而不是 SBSFU按难度分别讲。

5. 同系列内移植:G4 → G0 / G4 内换型号

最常见的移植场景:从 NUCLEO-G474RE 移到自己的板子(仍用 G4 系列)。

5.1 必改清单

text

[1] mapping_sbsfu.icf:

- 调整 Slot 0/1/Swap 起止地址(按新 MCU 的 Flash 容量)

- 调整 SE / SBSFU RAM 大小(按新 MCU 的 SRAM 容量)

[2] mapping_sbsfu.h:和 .icf 保持一致

[3] Option Bytes 配置:

- WRP1A_STRT / WRP1A_END(按新地址)

- PCROP1_STRT / PCROP1_END

- SEC_SIZE1(如果用 Secure User Memory)

[4] Pin 配置:

- 串口(UART1 vs UART2 vs LPUART1)

- LED / Button GPIO(启动指示用)

[5] 时钟配置:

- 如果板子有不同晶振(外部 HSE 8MHz vs 16MHz)

- 调整 SystemClock_Config

[6] HAL Driver 替换:

- stm32g4xx_hal_*.c 文件按子系列替换(G474 / G491 / G473 ...)

- 修改 stm32g4xx.h 的型号宏

[7] 启动文件:

- startup_stm32g474xx.s → startup_stm32g491xx.s(按需)5.2 编译 + 测试流程

bash

# 1) 修改 ICF + 配置文件

# 2) 在每个工程的 IDE 里重新设 device 型号

# 3) 编 3 个工程

cd 2_Images_SECoreBin/MDK-ARM/

keil_build.bat # 或 IDE 里 Rebuild

cd ../../2_Images_SBSFU/MDK-ARM/

keil_build.bat

cd ../../2_Images_UserApp/MDK-ARM/

keil_build.bat # postbuild 自动跑

# 4) 烧录

STM32_Programmer_CLI -c port=SWD -e all

STM32_Programmer_CLI -c port=SWD -w SBSFU_UserApp.bin

# 5) 配 OB

STM32_Programmer_CLI -c port=SWD -ob RDP=0xBB BOOT_LOCK=1 ...

# 6) 上电测试5.3 G4 内换型号的常见坑

- G474RE → G473CB(更小型号):CB 封装可能少几个 UART、少几个 ADC,调整外设

- G474RE → G491RE(更大 Flash):1MB Flash,Slot 可以做更大,但要注意是否 dual bank(DBANK 选项字节)

- G474RE → G414xx(更小内核):注意 SE 大小,G4 都是 M4F,但小型号 RAM 少,SE 私有 RAM 6KB 可能要压

6. 跨系列移植:G4 → L4 / F4 / H7

6.1 G4 → L4(中等难度)

L4 系列和 G4 都是 Cortex-M4,移植难度中等。差异:

| 维度 | G4 | L4 |

|---|---|---|

| WRP 风格 | 连续区域 | 连续区域 ✓ |

| PCROP 风格 | 64B 对齐 | 64B 对齐 ✓ |

| Secure User Memory | ✓ | ✗(无此特性) |

| Firewall | ✗ | ✓ |

| 启动方式 | BOOT_LOCK | nBOOT_SEL + nBOOT0 |

主要工作:把「Secure User Memory」换成「Firewall」做隔离。Firewall 是 L4 独有的硬件特性:

c

/* L4 上用 Firewall 配 SE 隔离 */

FIREWALL_InitTypeDef firewallConfig;

firewallConfig.CodeSegmentStartAddress = 0x08000200;

firewallConfig.CodeSegmentLength = 24 * 1024; /* 24KB SE */

firewallConfig.NonVDataSegmentStartAddress = 0x08006000;

firewallConfig.NonVDataSegmentLength = 4 * 1024;

firewallConfig.VDataSegmentStartAddress = 0x20000000;

firewallConfig.VDataSegmentLength = 2 * 1024;

firewallConfig.VolatileDataExecution = FIREWALL_VOLATILEDATA_NOT_EXECUTABLE;

firewallConfig.VolatileDataShared = FIREWALL_VOLATILEDATA_NOT_SHARED;

HAL_FIREWALL_Config(&firewallConfig);

HAL_FIREWALL_EnableFirewall();X-CUBE-SBSFU 官方就有 L4 的版本(NUCLEO-L476RG / NUCLEO-L4R5ZI 等),可以直接参考。

6.2 G4 → F4(高难度)

F4 系列是经典的 M4,但安全资源少很多:

| 维度 | G4 | F4 |

|---|---|---|

| WRP | 连续区域 | 位图式(每 sector 1 bit) |

| PCROP | 完整支持 | 仅部分子型号支持 |

| Secure User Memory | ✓ | ✗ |

| Firewall | ✗ | ✗ |

| MPU | 8 region | 8 region ✓ |

主要工作:

- WRP 改写法:从「start_page → end_page」改成「bitmap 每位一个 sector」。F4 的 sector 大小不固定(前几个 16KB / 64KB / 128KB 都有),需要重新算

- 去掉 Secure User Memory:完全依赖 MPU + PCROP 做隔离

- 隔离强度下降 :F4 上 SBSFU 的安全性确实比 G4 弱,对应用场景的要求要重新评估

ST 官方有 F4 版本(NUCLEO-F411RE),可参考但需要明白安全权衡。

6.3 G4 → H7(最高难度)

H7 是 M7 内核,有 L1 Cache 和 ART 加速器,Flash 访问行为完全不同:

| 维度 | G4 (M4) | H7 (M7) |

|---|---|---|

| 内核 | M4F | M7 |

| Cache | 无 | I-Cache + D-Cache (16KB 每个) |

| ART | 无 | 有 (Flash 加速) |

| MPU region | 8 | 16 |

| Flash 大小 | 最大 1MB | 最大 2MB(双 bank) |

主要难点:

- Cache 一致性:擦写 Flash 后必须 invalidate I-Cache 和 D-Cache,否则 CPU 读到的是 cache 里的旧数据

- ART 互操作:升级期间要禁用 ART

- MPU 16 region:可以划得更细,但配置代码量大

H7 上做 SBSFU 是个完整的工程项目,建议从 ST 官方的 X-CUBE-SBSFU.H7 完整参考实现起步,不要从零造。

6.4 跨系列移植 checklist

text

通用部分:

[ ] mapping_sbsfu.icf:所有地址按新 MCU 重算

[ ] mapping_sbsfu.h:同步

[ ] Linker option:检查 INCBIN 路径

[ ] HAL Driver 替换:stm32xxxx_hal_*.c

[ ] 启动文件:startup_stm32xxxx.s

[ ] system_stm32xxxx.c:时钟初始化

WRP 适配:

[ ] 如果新系列是位图式 WRP,重写 WRP 配置代码

[ ] 检查 sector 大小是否一致(F4 不均匀)

PCROP 适配:

[ ] 检查新系列 PCROP 对齐要求(64B / 256B 等)

[ ] 调整 mapping_sbsfu.icf 里 SE Code 段的边界

隔离机制适配:

[ ] G4 用 Secure User Memory,L4 用 Firewall,F4 只能 MPU

[ ] 评估安全等级是否降低

Cache 适配(仅 M7):

[ ] Swap 操作前 invalidate D-Cache

[ ] Flash 写完后 clean + invalidate

[ ] 调用门进入前 ISB + DSB

测试:

[ ] DEV_MODE 启动到 UserApp

[ ] OTA 升级 + 回滚

[ ] PCROP / WRP / 隔离机制各自的「破坏性测试」第三部分:生产实务

7. 签名服务器:把私钥锁在保险柜

核心原则 :OEM 的 ECC 私钥永远不能落到开发者的电脑上。

7.1 为什么需要签名服务器

text

错误做法:

开发者 A 的电脑里有 OEM ECCKEY1-384.txt

开发者 A 在自己的电脑上跑 prepareimage 签 .sfb

↓

┌─────────────────────────────────────────────────────┐

│ 问题 1:A 的电脑中毒 → 私钥泄露 → 攻击者能签任意固件 │

│ 问题 2:A 离职后还在自己电脑里留私钥 │

│ 问题 3:CI/CD 跑 prepareimage 需要把私钥放到 git?太危险 │

└─────────────────────────────────────────────────────┘

正确做法:

┌──────────────────────────────────────────────────────┐

│ 签名服务器(机房 + HSM + 严格审计) │

│ ↑ │

│ │ HTTPS API: POST /sign │

│ │ Auth: OAuth 2.0 + IP 白名单 │

│ │ │

│ 开发者 / CI: │

│ 把 UserApp.bin 上传 → 接收签好的 .sfb 回来 │

└──────────────────────────────────────────────────────┘私钥永远不离开签名服务器;任何人都拿不到私钥本身,只能「请求签名」。

7.2 签名服务器最简实现

用 Python + Flask 起一个 HTTP 服务:

python

#!/usr/bin/env python3

# signing_server.py --- 极简实现,生产环境要加 Auth / Audit / HSM

from flask import Flask, request, send_file

from cryptography.hazmat.primitives import hashes, serialization

from cryptography.hazmat.primitives.asymmetric.ec import ECDSA

import subprocess, tempfile, os

app = Flask(__name__)

PRIVATE_KEY_PATH = os.environ['OEM_PRIVATE_KEY_PATH'] # 只在服务器存在

@app.route('/sign', methods=['POST'])

def sign():

# 1) 鉴权

auth_token = request.headers.get('X-Auth-Token')

if auth_token != os.environ['EXPECTED_TOKEN']:

return "Unauthorized", 401

# 2) 接收 UserApp.bin

user_app_bin = request.files['firmware'].read()

fw_version = int(request.form['version'])

# 3) 用 prepareimage 工具签

with tempfile.TemporaryDirectory() as tmpdir:

in_path = os.path.join(tmpdir, 'UserApp.bin')

out_path = os.path.join(tmpdir, 'UserApp.sfb')

with open(in_path, 'wb') as f:

f.write(user_app_bin)

subprocess.check_call([

'prepareimage', 'enc',

'-k', os.environ['OEM_AES_KEY_PATH'],

'-i', os.environ['IV_PATH'],

in_path, in_path + '.sfu'

])

subprocess.check_call([

'prepareimage', 'sha256',

in_path, in_path + '.sign'

])

subprocess.check_call([

'prepareimage', 'pack',

'-m', 'SFU1',

'-k', PRIVATE_KEY_PATH,

'-r', '4', '-v', str(fw_version),

'-i', os.environ['IV_PATH'],

'-f', in_path + '.sfu',

'-t', in_path + '.sign',

out_path

])

# 4) 写审计日志

with open('/var/log/sign_audit.log', 'a') as f:

f.write(f"{request.remote_addr} {fw_version} {len(user_app_bin)}\n")

# 5) 返回 .sfb

return send_file(out_path, mimetype='application/octet-stream')

if __name__ == '__main__':

app.run(host='0.0.0.0', port=5000, ssl_context='adhoc')客户端调用:

bash

curl -X POST \

-H "X-Auth-Token: $TOKEN" \

-F "firmware=@UserApp.bin" \

-F "version=2" \

https://signing.internal/sign \

-o UserApp.sfb7.3 生产级签名服务器要做的事

最简版本只是起点。真正生产用还要:

- HSM 集成:私钥放硬件安全模块(Thales / Yubikey HSM 等),永不暴露

- OAuth + 多因子鉴权:每次签名要二次确认

- 完整审计日志:记录每次签名的 SHA / 时间 / 调用方 / IP

- 频率限制:防止 API 被滥用

- 回滚保护:拒绝签 FwVersion 低于已发布的版本

- 多人审核:关键版本需要 2+ 人 approve

- CI/CD 集成:和 git tag / release 流程绑定

8. 密钥生命周期管理

text

生成

│

▼

┌──────────────┐

│ 密钥生成阶段 │

│ (一次性) │

│ │

│ 用 OpenSSL │

│ + TRNG 生成 │

└──────┬───────┘

│

▼

┌──────────────┐

│ 密钥存储阶段 │

│ │

│ HSM 或离线 │

│ USB 保管 │

│ 多人共持 │

└──────┬───────┘

│

▼

┌──────────────┐

│ 密钥使用阶段 │

│ │

│ 签名服务器 │

│ 调用 → 签 sfb│

│ 用完即销毁内存│

└──────┬───────┘

│

▼

┌──────────────┐

│ 密钥轮替阶段 │

│ │

│ 1-5 年定期 │

│ 换新私钥 │

│ 兼容期保留旧 │

└──────┬───────┘

│

▼

┌──────────────┐

│ 密钥销毁阶段 │

│ │

│ 物理销毁载体 │

│ 审计记录保留 │

└──────────────┘8.1 ECC 私钥生成

bash

# 生成 P-384 私钥

openssl ecparam -name secp384r1 -genkey -out OEM_private.pem

# 提取公钥(公钥可以随便分发)

openssl ec -in OEM_private.pem -pubout -out OEM_public.pem注意:

- OEM_private.pem 是机密,绝对不能进 git,绝对不能让单个开发者完整持有

- OEM_public.pem 可以放到 prebuild 流程里,编进 SECoreBin

8.2 AES 对称密钥生成

bash

# 生成 256-bit AES 密钥(32 字节随机)

openssl rand -out OEM_AES_KEY.bin 32

# 生成 IV(128-bit)

openssl rand -out iv.bin 16注意 AES 密钥同时是「加密方」和「解密方」的密钥------签名服务器需要它,每台设备的 SE 里也烧着它。一旦泄露,所有 OTA 包都能被解密。

💡 AES 密钥的「分组管理」:

如果 1 万台设备都用同一把 AES 密钥,一台泄露 → 全部失效。

一种更好的方式:「按产品批次」分组,每批 1000 台用不同密钥。这样万一泄露只影响一批。

但这种方案需要 prepareimage 工具支持「按设备 ID 签名」,工程复杂度上来。

9. 产线烧录脚本完整示例

最后给一个完整的产线烧录脚本,可以直接套用:

bat

@echo off

:: production_flash.bat --- 产线烧录脚本

:: 一台板子按这个流程执行

SET PROGRAMMER="C:\Program Files\STMicroelectronics\STM32Cube\STM32CubeProgrammer\bin\STM32_Programmer_CLI.exe"

SET SBSFU_BIN=SBSFU_UserApp.bin

SET LOG=production_%date%_%time::=_%.log

echo ============================================== >> %LOG%

echo Production Flash @ %date% %time% >> %LOG%

:: Stage 1: 擦 + 烧

echo Stage 1: Erasing and Programming...

%PROGRAMMER% -c port=SWD -e all -w %SBSFU_BIN% >> %LOG% 2>&1

if errorlevel 1 (

echo Stage 1 FAILED!

goto :failure

)

:: Stage 2: 配 OB(保护全开,RDP=L1)

echo Stage 2: Configuring Option Bytes...

%PROGRAMMER% -c port=SWD ^

-ob RDP=0xBB ^

BOOT_LOCK=1 ^

nSWBOOT0=0 ^

nBOOT0=1 ^

nBOOT1=1 ^

SEC_SIZE1=0x10 ^

WRP1A_STRT=0 ^

WRP1A_END=15 ^

PCROP1_STRT=0x10 ^

PCROP1_END=0x17 ^

PCROP_RDP=1 >> %LOG% 2>&1

if errorlevel 1 (

echo Stage 2 FAILED!

goto :failure

)

:: Stage 3: 上电 + 自检(人工或自动测试)

echo Stage 3: Press button to start self-test, then press any key when LED is green...

pause

:: Stage 4: 升 RDP=L2(最后一刀)

echo Stage 4: Final Lock - RDP=L2. THIS IS IRREVERSIBLE!

echo Press Y to continue, any other key to abort:

set /p CONFIRM=

if /i not "%CONFIRM%"=="Y" goto :aborted

%PROGRAMMER% -c port=SWD -ob RDP=0xCC >> %LOG% 2>&1

if errorlevel 1 (

echo Stage 4 FAILED!

goto :failure

)

echo ============================================== >> %LOG%

echo Production Flash COMPLETED @ %date% %time% >> %LOG%

echo SUCCESS! Board is SECURE_LOCKED.

exit /b 0

:failure

echo Production failure logged to %LOG%

exit /b 1

:aborted

echo Aborted - Board left in PRODUCTION state (RDP=L1).

exit /b 210. 系列收束 + 给读者的话

12 篇 SBSFU 系列到这里画上句号。回头看,我们走过的路:

text

01 → 02 → 03 → 04 → 05 :原理 / 概念 / 硬件 / 密码学 / 文件

06 → 07 → 08 → 09 → 10 :SE / 隔离 / 启动 / Swap / Memory

11 → 12 :保护模式 / 调试 / 移植 / 生产10.1 这个系列写完后,你应该能干什么

- ✓ 看任何一个 X-CUBE-SBSFU 工程,能在 30 分钟内大致看懂结构

- ✓ 给客户 / 上级讲明白 SBSFU 的每个安全设计的理由

- ✓ 把 SBSFU 移植到自己的 G4 / L4 / F4 板子上

- ✓ 设计完整的「开发 → PRODUCTION → SECURE_LOCK」量产流水线

- ✓ 搭一个签名服务器,把 OEM 私钥和开发者电脑隔离

- ✓ 应对客户的安全审计 / 等保测评 / 渗透测试

10.2 学习路径建议

如果你刚接触 SBSFU,按这个顺序投入精力:

- 理论先行(1-2 周):1 ~ 4 篇精读,把概念立起来

- 代码上手(2-4 周):5 ~ 10 篇对照源码读,跑通 NUCLEO-G474RE 例程

- 自己移植(1-2 个月):11 ~ 12 篇 + 把 SBSFU 移到自己的板子上

- 生产落地(持续):搭签名服务器、设计产线流程、做安全测试

10.3 系列没覆盖的高级话题

留给你自己探索的领域:

- TFM(Trusted Firmware-M):M33 内核 + TrustZone 的下一代方案,比 SBSFU 更强

- PSA Certified:ARM 的 IoT 安全认证标准

- JTAG 入侵反制:电压毛刺、激光注入等物理攻击的高级防护

- 量子计算威胁:后量子密码(Kyber / Dilithium)在嵌入式上的应用

- 差分升级算法:bsdiff / xdelta3 在嵌入式上的优化

- A/B partition vs Swap:其他升级方案的工程对比

10.4 资源推荐

- ST 官方资料:UM2262(SBSFU 用户手册)、AN5056(安全启动应用笔记)、LAT1087/LAT1088 培训资料

- NIST SP 800 系列:密码学标准,特别是 SP 800-90A(RNG)、SP 800-131A(密钥长度建议)

- 「Bulletproof TLS」(Ivan Ristić):理解 TLS 也帮助理解 SBSFU 的签名验证

- 「The Mathematics of Secrets」(Joshua Holden):密码学数学基础,不需要写代码

11. 第 12 篇 Checklist(也是系列最终 Checklist)

- ☐ 调试 PCROP 区代码用什么策略?为什么直接调试看不到指令?(§1.1)

- ☐ 不复位调试的 4 个技巧分别是什么?(§2)

- ☐ HardFault 时怎么用 CFSR 定位原因?(§3.3)

- ☐ G4 内换型号的 7 项必改清单是什么?(§5.1)

- ☐ G4 → F4 移植时最大的「降级」是什么?(§6.2)

- ☐ H7 上做 SBSFU 比 G4 多了哪些难点?Cache 怎么处理?(§6.3)

- ☐ 签名服务器为什么必须独立?开发者不能在自己电脑上签 .sfb 的 3 个理由?(§7.1)

- ☐ 产线烧录 4 个 Stage 分别是什么?为什么 Stage 4 单独?(§9)

写在最后

写这个系列的初衷,是想填补一个空白:SBSFU 的官方文档很完整,但缺少一份能让中高级嵌入式工程师「真的理解为什么这么设计」的中文连贯解读。

每个 ST 培训文档都告诉你「这里要配 PCROP」,但很少告诉你「PCROP 的设计是为了对抗哪种攻击 」。每篇手册都讲「Call Gate 通过 SVC 进入」,但很少展开「为什么不直接用函数指针」。

我希望这 12 篇把「为什么」讲透------这样当你遇到新场景、新需求、新芯片时,你能基于第一性原理推导出方案,而不是被动套例程。

嵌入式安全是个长跑赛道。这 12 篇只是一个起点------真正的功底要从「改代码、跑测试、上产线」里慢慢长出来。

如果这个系列帮到你哪怕一点,那就值了。

------完------

系列示意图源 © STMicroelectronics,引用自 ST 官方培训资料 LAT1087/LAT1088 系列、UM2262、AN5056。文字部分为原创,欢迎转载并保留出处。

感谢一路读到这里的你。