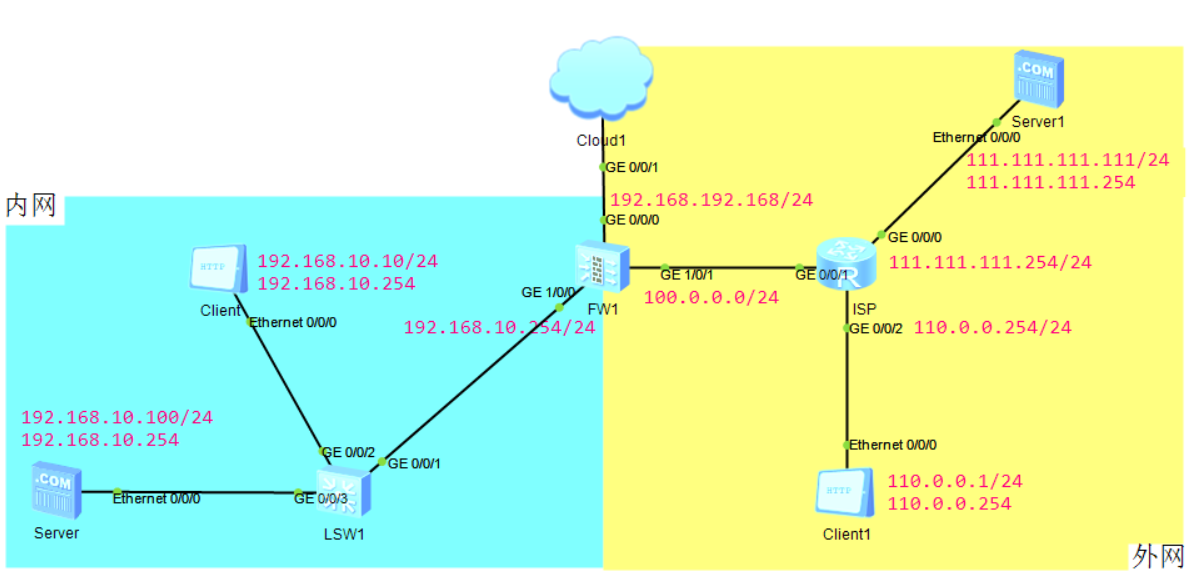

摘要:防火墙靠什么判断该拦谁、该放谁?答案就是"安全区域"。本文从零讲解华为防火墙的安全区域概念------什么是安全区域、为什么需要它、防火墙如何进行控制,以及Trust、DMZ、Untrust、Local四大默认区域的用途与优先级排序。随后,基于用户提供的真实拓扑,通过eNSP模拟器搭建完整环境。全程通过Cloud桥接Web界面进行可视化配置:接口地址与安全区域绑定、安全策略、源NAT(小企业Easy IP与大企业地址池两种方式)、NAT Server端口映射、默认路由配置,并验证"内网访问外网"和"外网访问内网服务"的双向打通。

一、什么是安全区域?为什么需要它?

1.1 基本概念

安全区域(Security Zone,简称Zone) 是防火墙进行安全控制的核心逻辑概念。简单来说,它就是一个或多个网络接口的逻辑集合。防火墙将网络划分成不同的安全区域,不同区域之间的流量必须经过防火墙的安全策略检查------说白了,就是把网络切成几块"地盘",每块地盘有自己的信任等级,跨地盘通行必须接受安检。

华为防火墙默认提供了四个安全区域:Local、Trust、DMZ、Untrust,它们不能删除,也不允许修改安全优先级。

1.2 为什么需要安全区域?

如果没有安全区域的概念,防火墙就只能针对单个IP地址和端口号进行规则配置。想象一下:一个拥有上千台设备的企业网络,如果每台设备的访问权限都要单独配置,运维人员的工作量将是灾难性的。

安全区域带来了三大核心价值:

简化运维:将大量设备按信任程度归入同一区域,只需配置区域间的安全策略,无需逐个设备设置。

逻辑隔离:通过优先级机制,实现不同信任等级网络之间的自动隔离和管控。

策略复用:同一安全区域内的所有接口共享相同的安全策略,配置一次,全局生效。

防火墙中任意两个安全区域之间构成一个安全域间(Interzone),大部分安全策略都是在安全域间配置的。

1.3 防火墙如何进行控制?

防火墙的核心控制逻辑是:流量从低优先级区域流向高优先级区域时,通常被允许但需要记录状态;而从高优先级区域流向低优先级区域时,默认被禁止,需配置安全策略才能放行。 此外,所有跨区域的流量都必须通过安全策略的检查后才能放行,同区域内的流量默认畅通无阻。

二、华为防火墙的默认安全区域详解

华为防火墙的每个安全区域都有一个唯一的优先级,用1至100的数字表示。数字越大,该区域内的网络越可信。 默认安全区域的受信任程度排序为:Local > Trust > DMZ > Untrust。

| 安全区域 | 默认优先级 | 用途说明 | 典型放哪些设备 |

|---|---|---|---|

| Local | 100 | 防火墙接口自身所在的区域,表示防火墙本体 | 防火墙自身的所有接口(包括管理口GE0/0/0) |

| Trust | 85 | 受信区域,信任程度高 | 内网员工终端、公司内部办公设备、核心业务服务器 |

| DMZ | 50 | 半信任区域,介于军事区和公共区之间 | 对外开放的Web服务器、邮件服务器、FTP服务器 |

| Untrust | 5 | 非受信区域,信任程度最低 | Internet互联网、合作伙伴外部网络、任何未知来源 |

各区域详细说明

1. Local区域(优先级100,防火墙自身)

Local区域是防火墙接口本身所在的区域。它的优先级最高,意味着防火墙自身是最受信任的设备。Local区域与其他区域的流量有一些特殊性:从Local区域发往其他区域的流量,以及从其他区域发往Local区域的流量(如管理流量),都需要通过安全策略控制。

2. Trust区域(优先级85,内网区)

Trust区域的受信任程度高,通常用来定义内部用户所在的网络。Trust区域一般放置:

-

公司内网员工的办公电脑

-

内部OA、ERP等业务系统的服务器(如果只对内网开放)

-

打印服务器、文件服务器等内部基础设施

3. DMZ区域(优先级50,服务器区)

DMZ(Demilitarized Zone,非军事化区)是中等安全级别的区域,通常用来定义对公网提供服务的企业服务器所在的网络。DMZ区域一般放置:

-

对公网提供Web访问的企业官网服务器

-

邮件服务器(需接收外网邮件)

-

FTP文件服务器(需对外提供文件下载)

-

对外API网关

重要原则 :DMZ区域是缓冲区,配置安全策略时通常只允许外网用户访问DMZ区域内特定的服务端口(如80、443、25等) ,不允许外网直接访问Trust区域的内网设备。

4. Untrust区域(优先级5,外网区)

Untrust区域信任程度最低,通常用来连接Internet或任何不可信的外部网络。这个区域默认放置的设备无需特别指定------实际上,整个公网都属于Untrust区域。

区域归属原则速查表

| 设备类型 | 应属区域 | 理由 |

|---|---|---|

| 员工办公PC | Trust | 内网受信设备,信任程度高 |

| 仅对内网开放的OA服务器 | Trust | 只服务于内网,无需暴露给外网 |

| 对外提供Web访问的官网服务器 | DMZ | 需被公网访问,但不应直接放入内网 |

| 对外开放的邮件服务器 | DMZ | 需接收外网邮件,作为缓冲区隔离 |

| 防火墙管理口 | Local | 防火墙本身的接口 |

| Internet任意公网IP | Untrust | 不可信来源,信任程度最低 |

| 合作伙伴VPN接入设备 | 自定义区域 | 可自定义一个中等信任级别的区域 |

三、实战拓扑搭建(eNSP)

本实验模拟典型的小型企业边界网络:内网通过三层交换机(但不做任何三层配置,仅作为二层交换机使用)汇聚,网关直接配置在防火墙上。

实验环境说明

-

内网Client:企业内网办公主机,属Trust区域,IP 192.168.10.10/24

-

内网Server:企业内网服务器(提供Web服务),属Trust区域,IP 192.168.10.100/24

-

三层交换机LSW1:仅作二层透传,不配置VLANIF接口,不启用路由功能

-

防火墙USG6000V:企业边界安全网关,内网接口GE1/0/0,外网接口GE1/0/1,管理口GE0/0/0

-

ISP路由器:模拟运营商网络,连接防火墙与外网设备

-

外网Client1:模拟公网普通用户,IP 110.0.0.1/24

-

外网Server1(外网服务器) :模拟公网服务器,IP 111.111.111.111/24,网关111.111.111.254

拓扑构建步骤

步骤1:拖拽设备

-

1台三层交换机(S5700系列,但只用作二层)

-

1台防火墙USG6000V

-

1台路由器AR2220(充当ISP)

-

2台Client(内网Client1和外网Client1)

-

2台服务器(内网Server和外网Server)

-

1朵Cloud

步骤2:设备连线

-

内网Client的Ethernet0/0/0 → 三层交换机LSW1的GE0/0/2

-

内网Server的Ethernet0/0/0 → 三层交换机LSW1的GE0/0/3

-

三层交换机LSW1的GE0/0/1 → 防火墙FW1的GE1/0/0

-

防火墙FW1的GE1/0/1 → ISP路由器的GE0/0/1

-

ISP路由器的GE0/0/2 → 外网Client1的Ethernet0/0/0

-

ISP路由器的GE0/0/0 → 外网Server的Ethernet0/0/0

-

防火墙FW1的GE0/0/0 → Cloud的GE0/0/1(Web管理用)

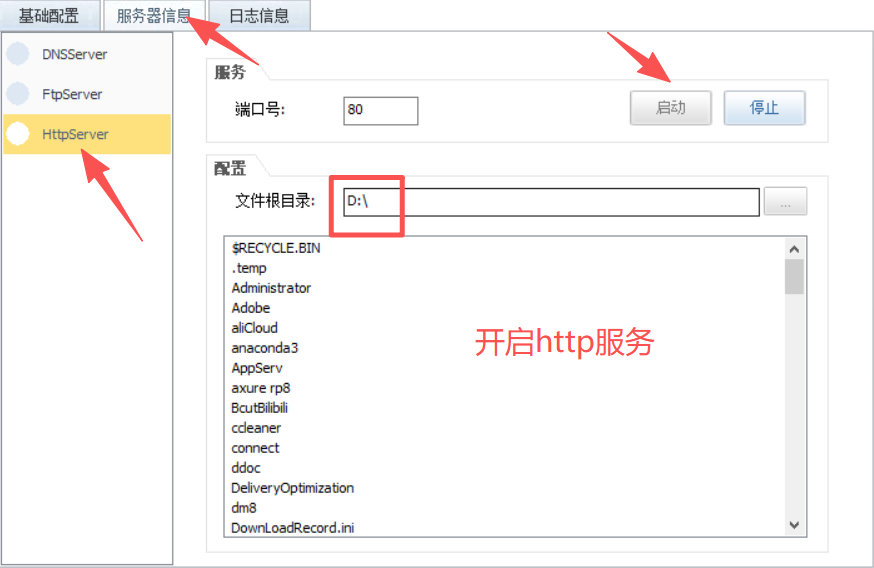

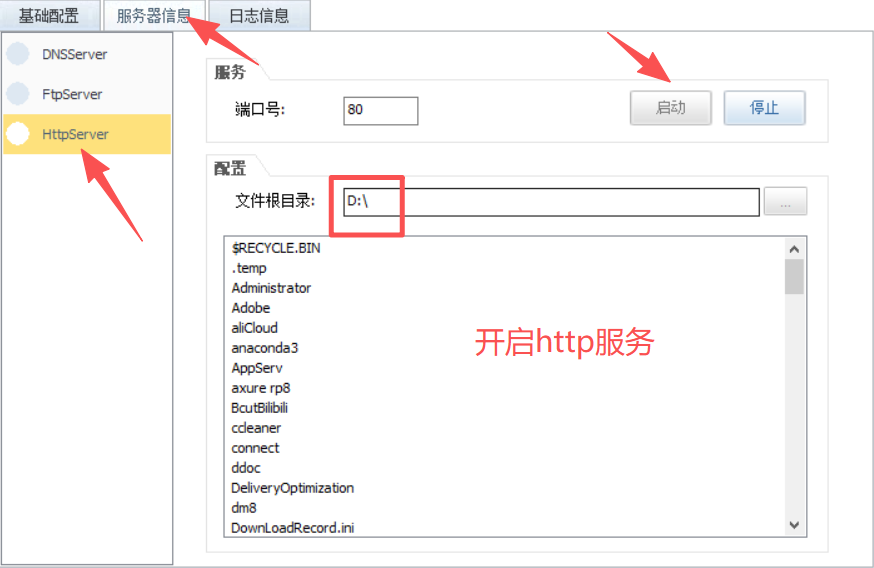

四、终端设备配置

内网主机配置

内网服务器配置

外网主机配置

外网服务器配置

本实验中的三层交换机不进行任何配置,保持出厂状态即可(所有接口默认在VLAN 1中,二层转发功能正常)。无需创建VLAN,无需配置IP地址。

五、通过Cloud实现Web管理

5.1 Cloud配置

双击配置Cloud,绑定信息选择UDP,端口类型GE,点击增加

选择绑定信息为虚拟网卡(如VMnet1),端口类型GE,再次点击增加

端口映射:入端口1(UDP)→ 出端口2(虚拟网卡),勾选双向通道,点击增加

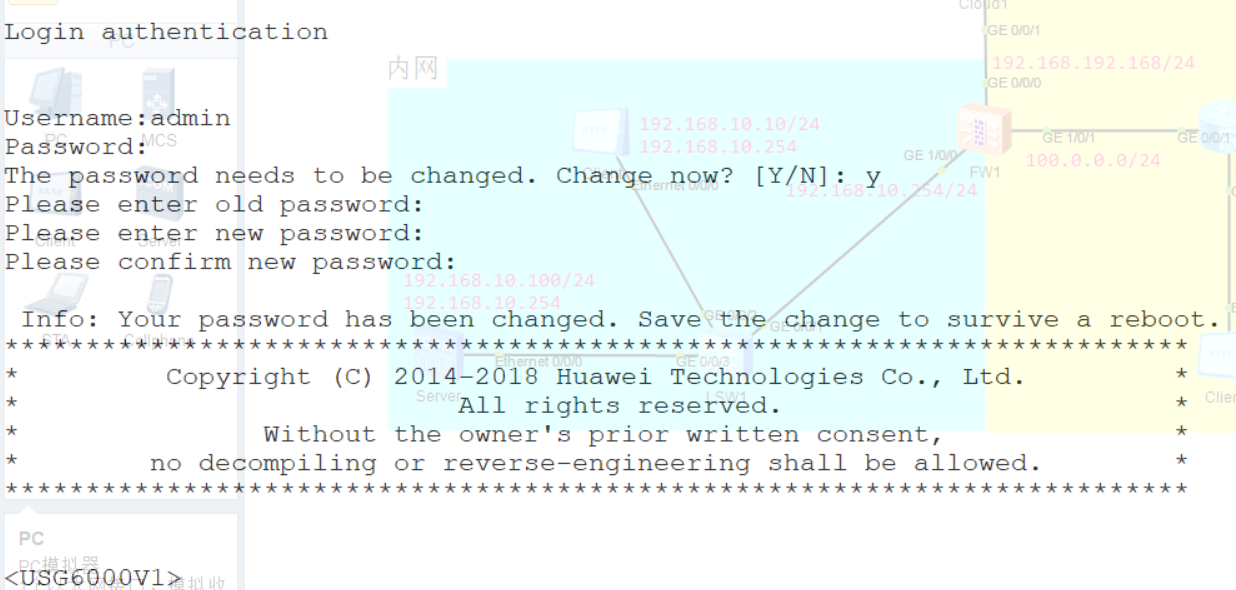

六、防火墙基础配置(通过CLI)

6.1 第一次登录与密码修改

双击防火墙进入CLI终端,首次登录系统强制要求修改默认密码:

Username: admin

Password: Admin@123

The password needs to be changed. Change now? [Y/N]: y

Please enter old password: Admin@123

Please enter new password: admin@123

Please confirm new password: admin@123务必记住修改后的新密码,后续Web登录要用。

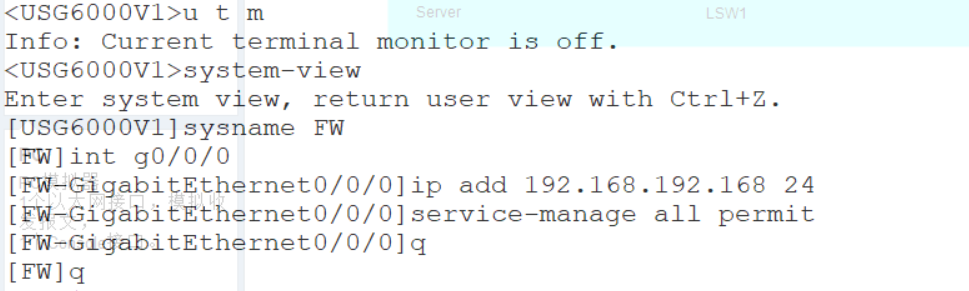

6.2 配置接口IP地址及管理口开启Web访问

配置GE0/0/0管理接口,确保Cloud能通过Web管理。

<USG6000V1>u t m

<USG6000V1>system-view

[USG6000V1]sysname FW

[FW]int g0/0/0

[FW-GigabitEthernet0/0/0]ip add 192.168.192.168 24

[FW-GigabitEthernet0/0/0]service-manage all permit

[FW-GigabitEthernet0/0/0]q

[FW]web-manager timeout 1440 #配置网页不超时退出

七、Web界面登录

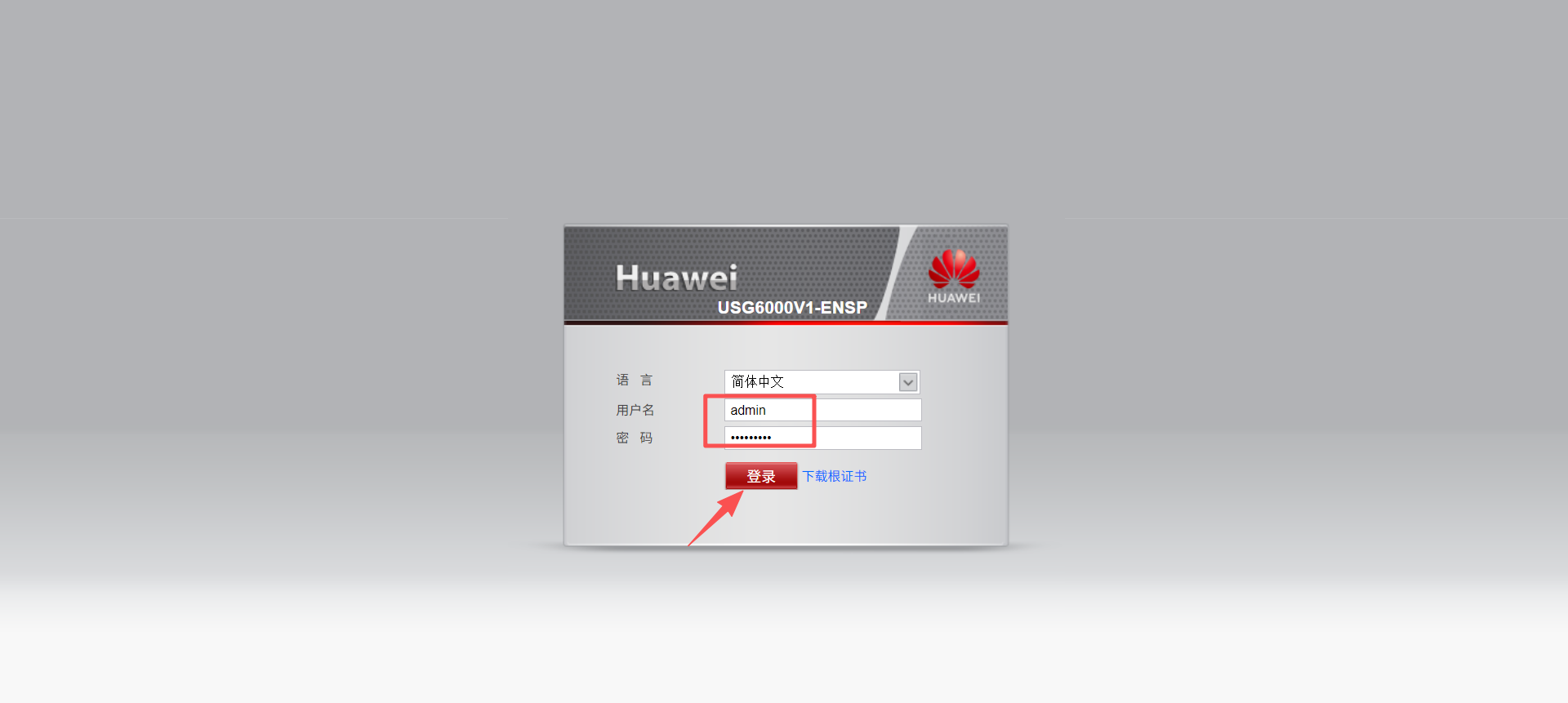

浏览器访问:https://192.168.192.168:8443,忽略证书警告,点击"高级→继续前往",输入用户名admin和新密码admin@123

八、Web界面配置防火墙接口与区域

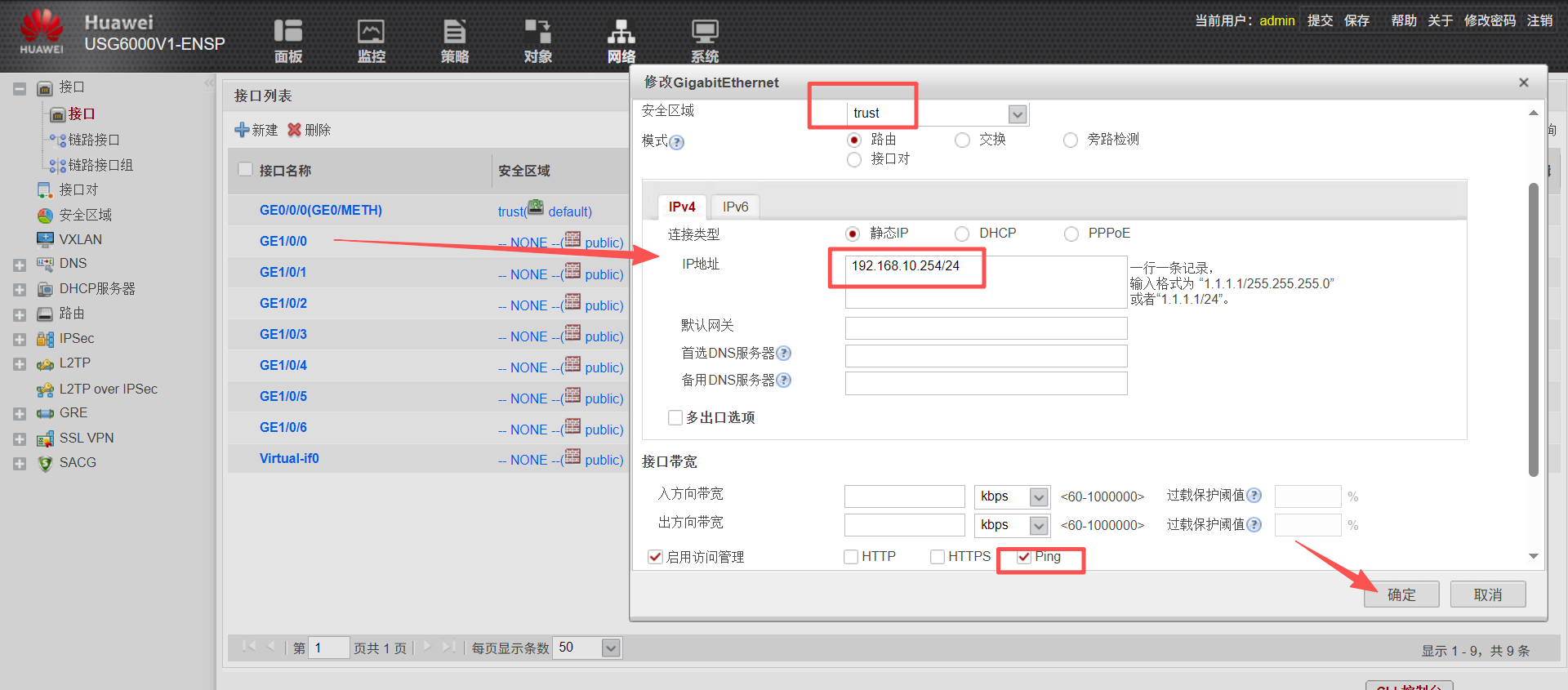

登录成功后,依次配置Trust接口(GE1/0/0)和Untrust接口(GE1/0/1)。

Trust接口配置(GE1/0/0):

-

导航到网络 → 接口

-

点击GigabitEthernet 1/0/0,点击修改

-

IP地址:192.168.10.254,掩码:255.255.255.0

-

安全区域:选择trust

-

勾选启用接口管理能力(ping、ssh可选)

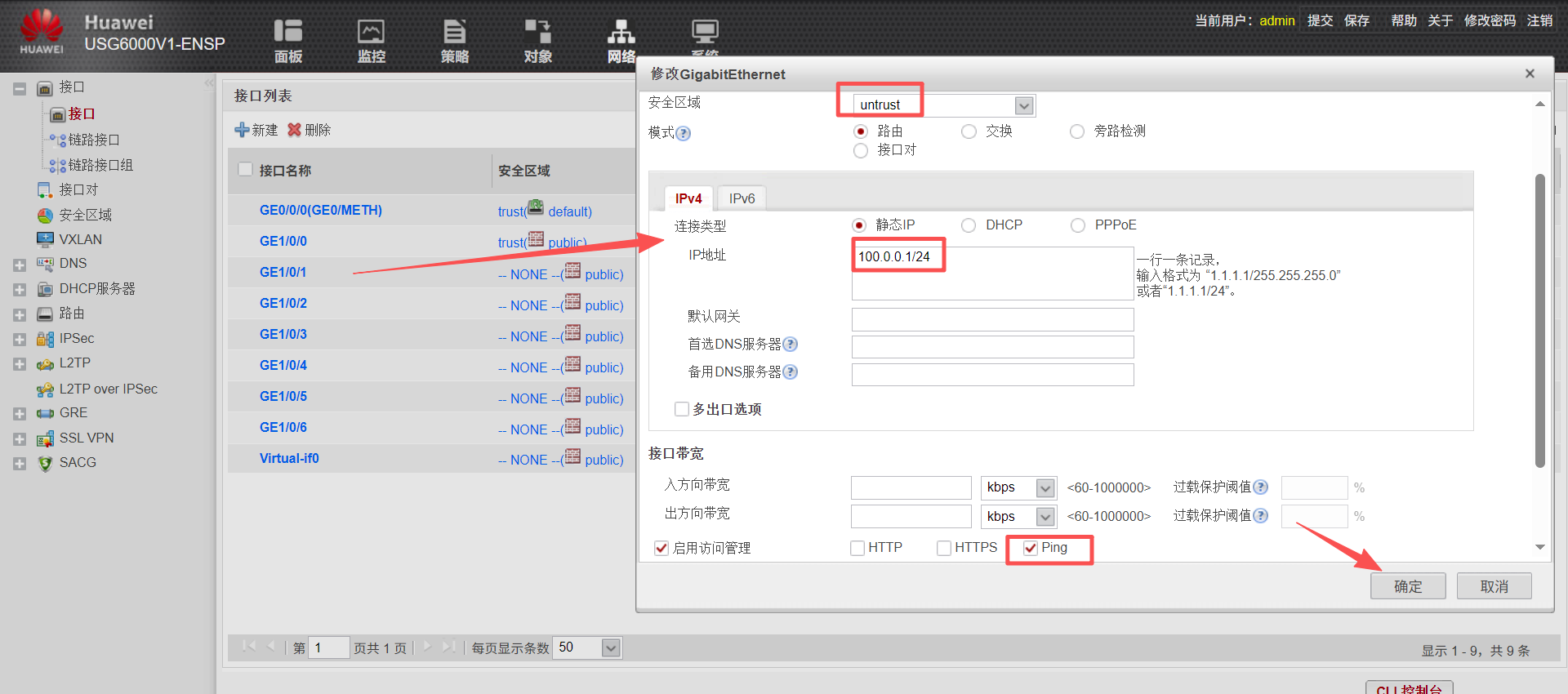

Untrust接口配置(GE1/0/1):

-

导航到网络 → 接口

-

点击GigabitEthernet 1/0/1,点击修改

-

IP地址:100.0.0.1,掩码:255.255.255.0

-

安全区域:选择untrust

九、配置安全策略

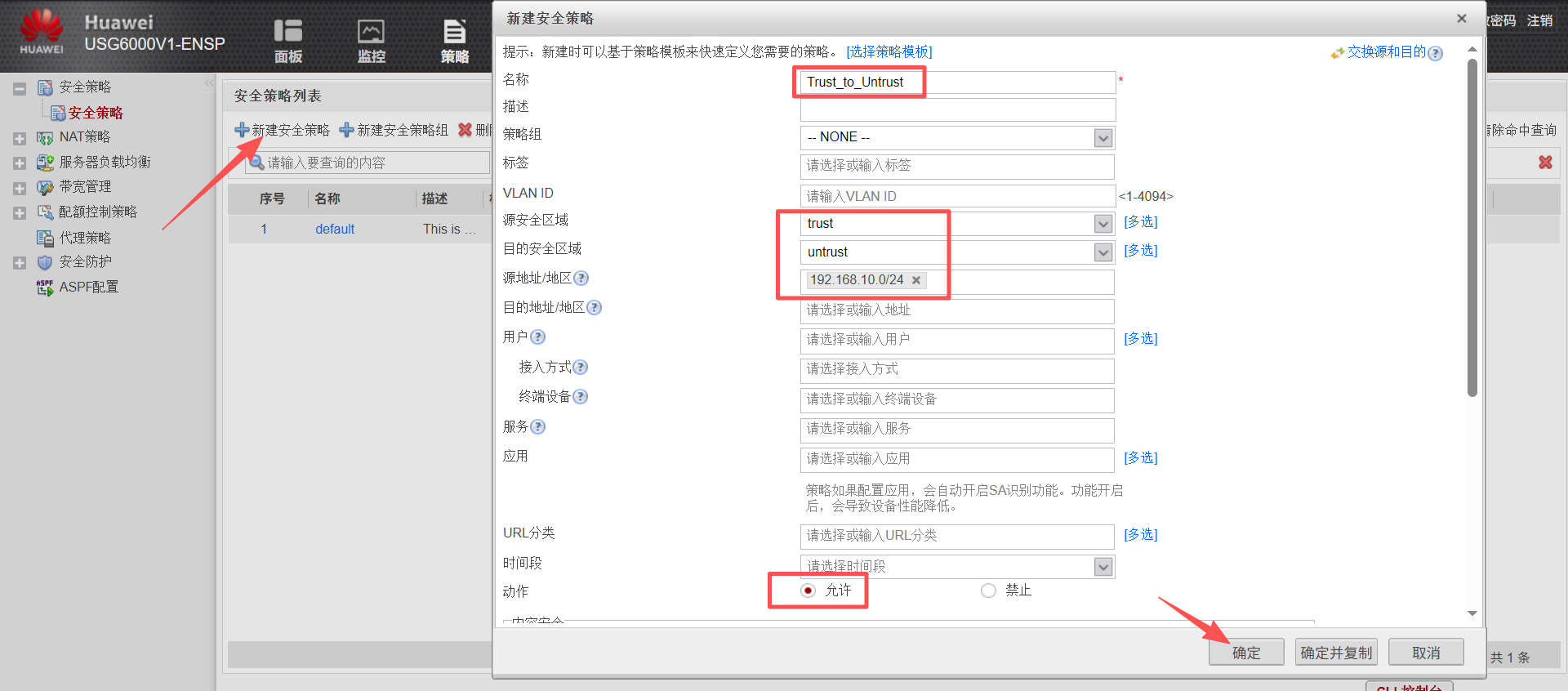

9.1 内网访问外网安全策略

导航到策略 → 安全策略 → 新建:

-

名称:Trust_to_Untrust

-

源安全区域:trust

-

目的安全区域:untrust

-

源地址:192.168.10.0/24(内网网段)

-

动作:允许

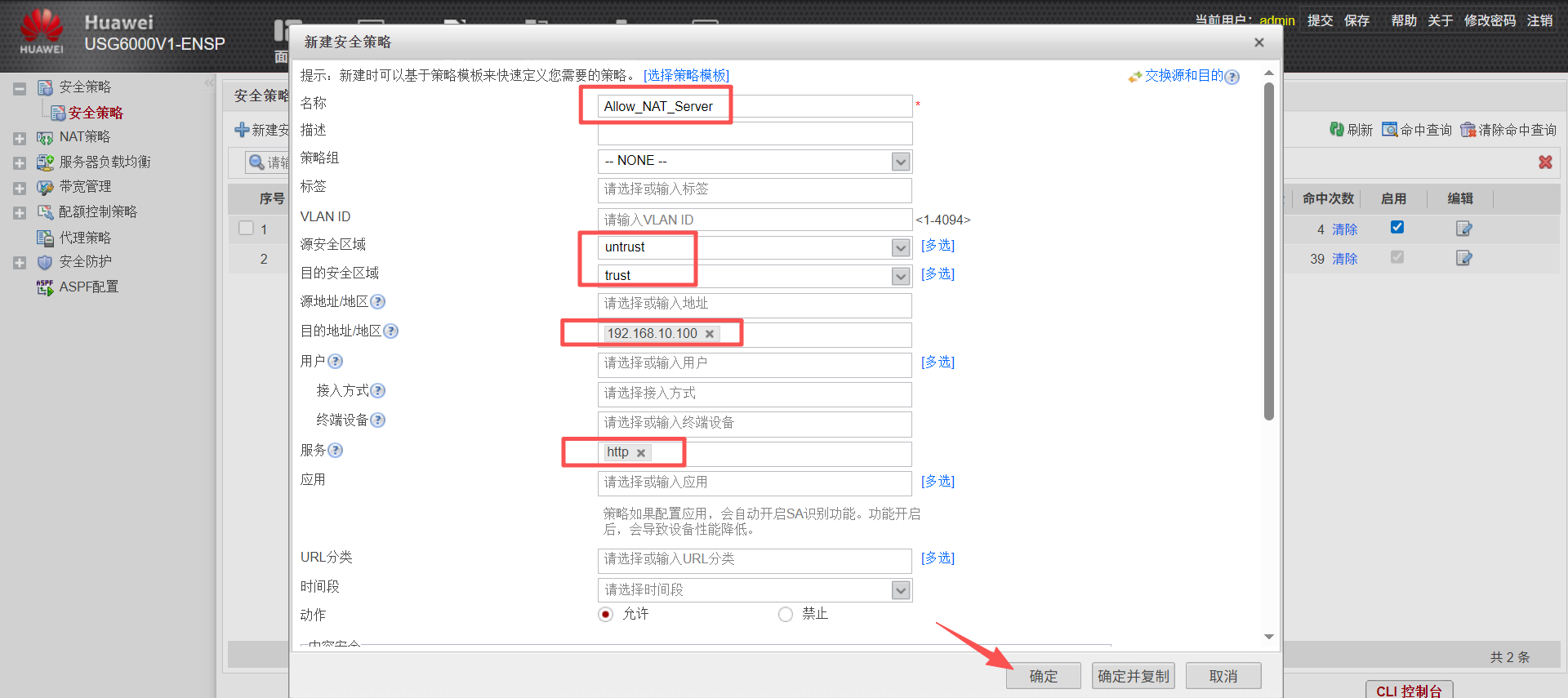

9.2 允许外网访问映射端口

-

名称:Allow_NAT_Server

-

源安全区域:untrust

-

目的安全区域:trust

-

目的地址:192.168.10.100

-

服务:http

-

动作:允许

十、配置NAT策略(两种方式详解)

10.1 源NAT概述

源NAT将内网IP转换为公网IP,解决私网地址无法在公网路由的问题。

方向:Trust → Untrust

华为防火墙配置源NAT的主要方式有两种:

-

Easy IP(出接口地址) :小企业单公网IP场景,配置简单

-

地址池(NAPT) :大企业多个公网IP场景,避免单个IP耗尽端口资源

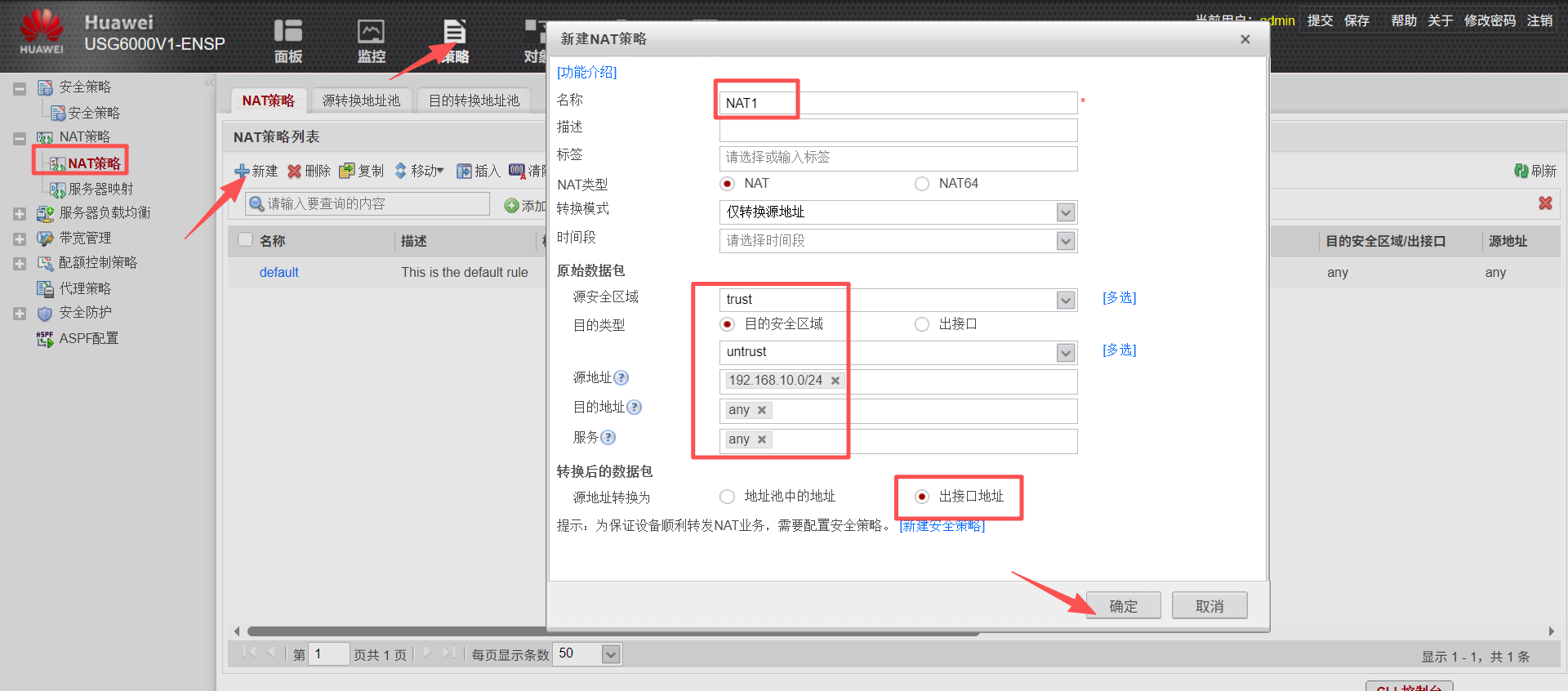

方式一:Easy IP(小企业场景)

Web配置流程:

-

导航到策略 → NAT策略 → NAT策略 ,点击新建

-

名称:NAT1

-

源安全区域:trust

-

目的安全区域:untrust

-

源地址:192.168.10.0/24

-

源地址转换为:选择出接口

-

点击确定

效果:内网主机访问外网时,源IP自动转换为防火墙外网接口的公网地址100.0.0.1。

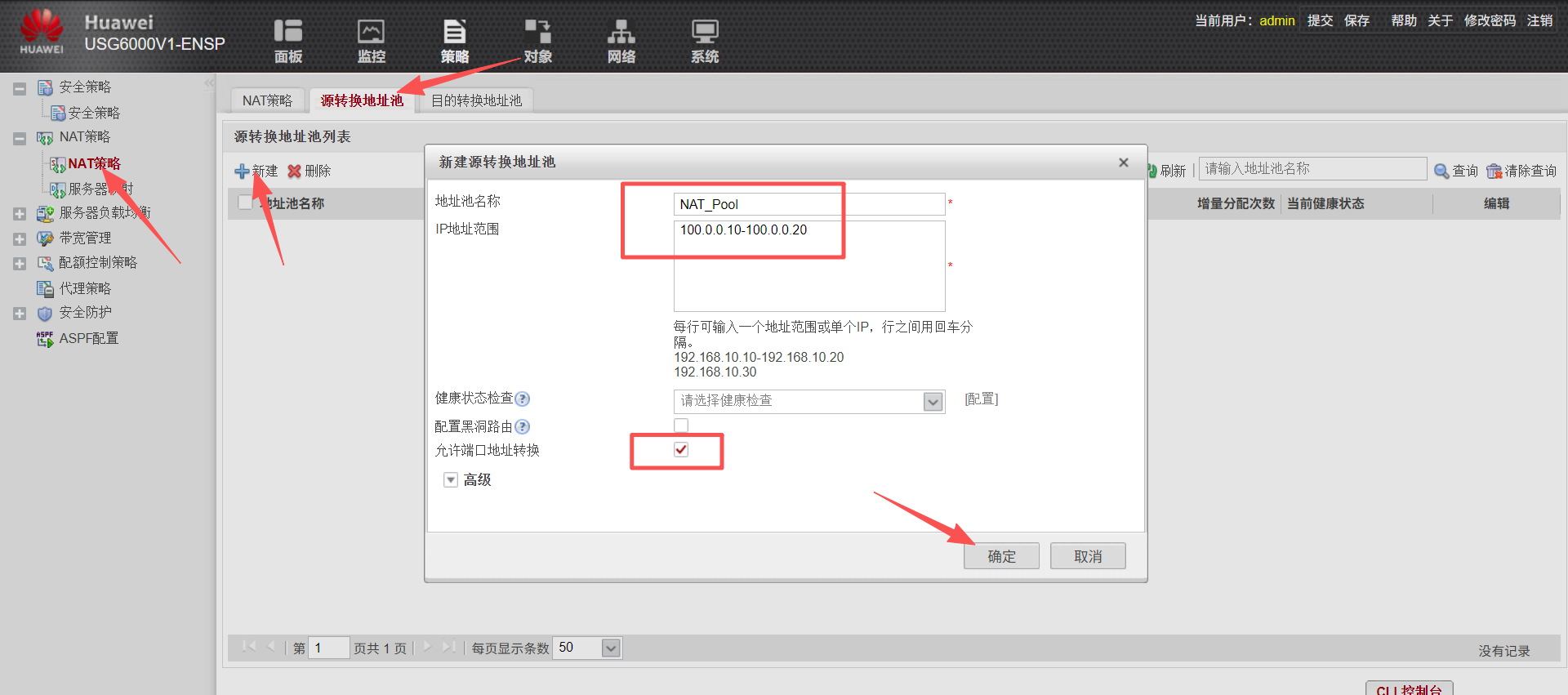

方式二:地址池NAT(大企业场景)

当企业拥有多个公网IP时,可配置地址池避免单个IP负载过高。

Web配置流程:

步骤1:创建NAT地址池

-

导航到策略 → NAT策略 → 源转换地址池 ,点击新建

-

名称:NAT_Pool

-

IP地址范围:100.0.0.10-100.0.0.20

-

点击确定

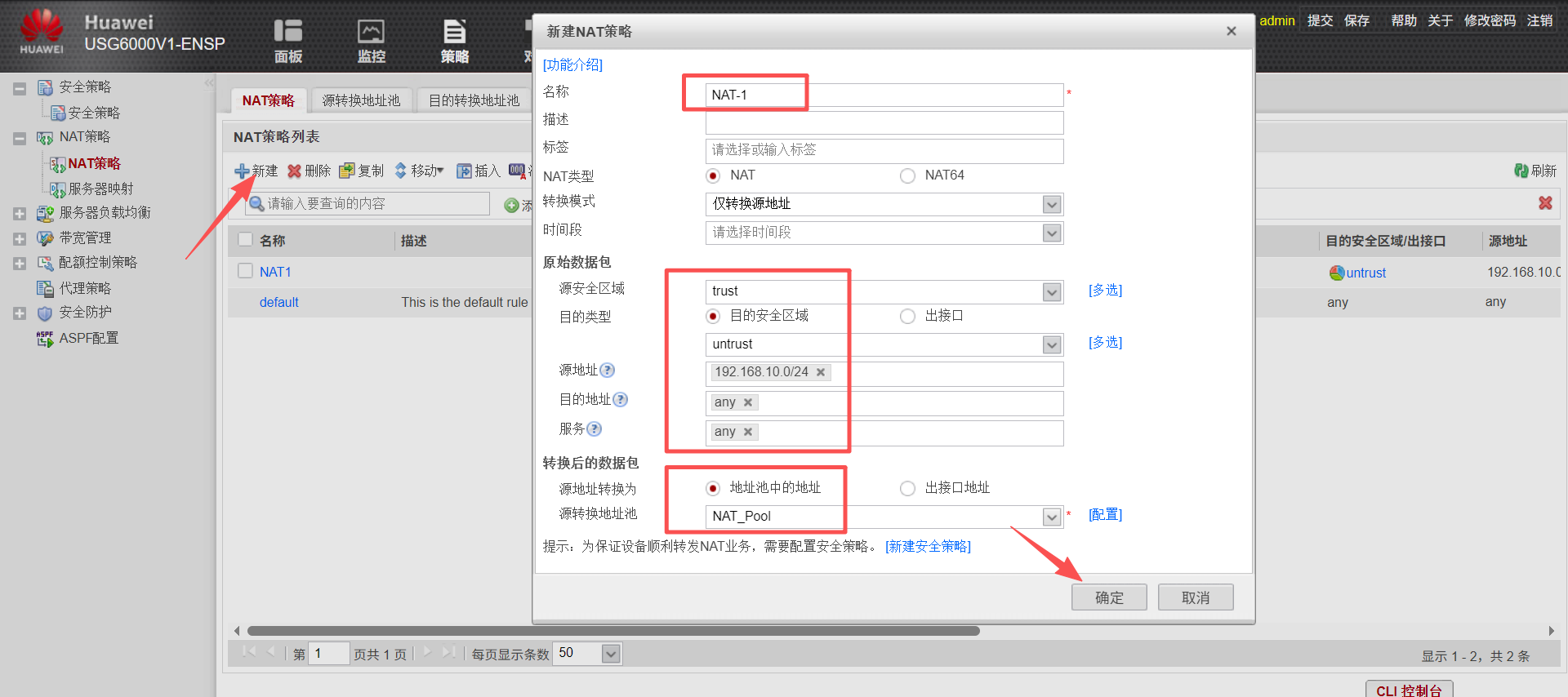

步骤2:创建源NAT策略

-

导航到策略 → NAT策略 → NAT策略 ,点击新建

-

名称:NAT1

-

源安全区域:trust

-

目的安全区域:untrust

-

源地址:192.168.10.0/24

-

转换后地址:选择NAT_Pool

-

点击确定

十一、配置服务器映射(NAT Server)

让外网用户能够访问内网Server的Web服务。

本次配置服务器映射参数:

| 参数 | 设置 |

|---|---|

| 内网服务器IP | 192.168.10.100(Trust区域) |

| 内网服务端口 | 80(HTTP) |

| 公网映射端口 | 8080 |

| 协议类型 | TCP |

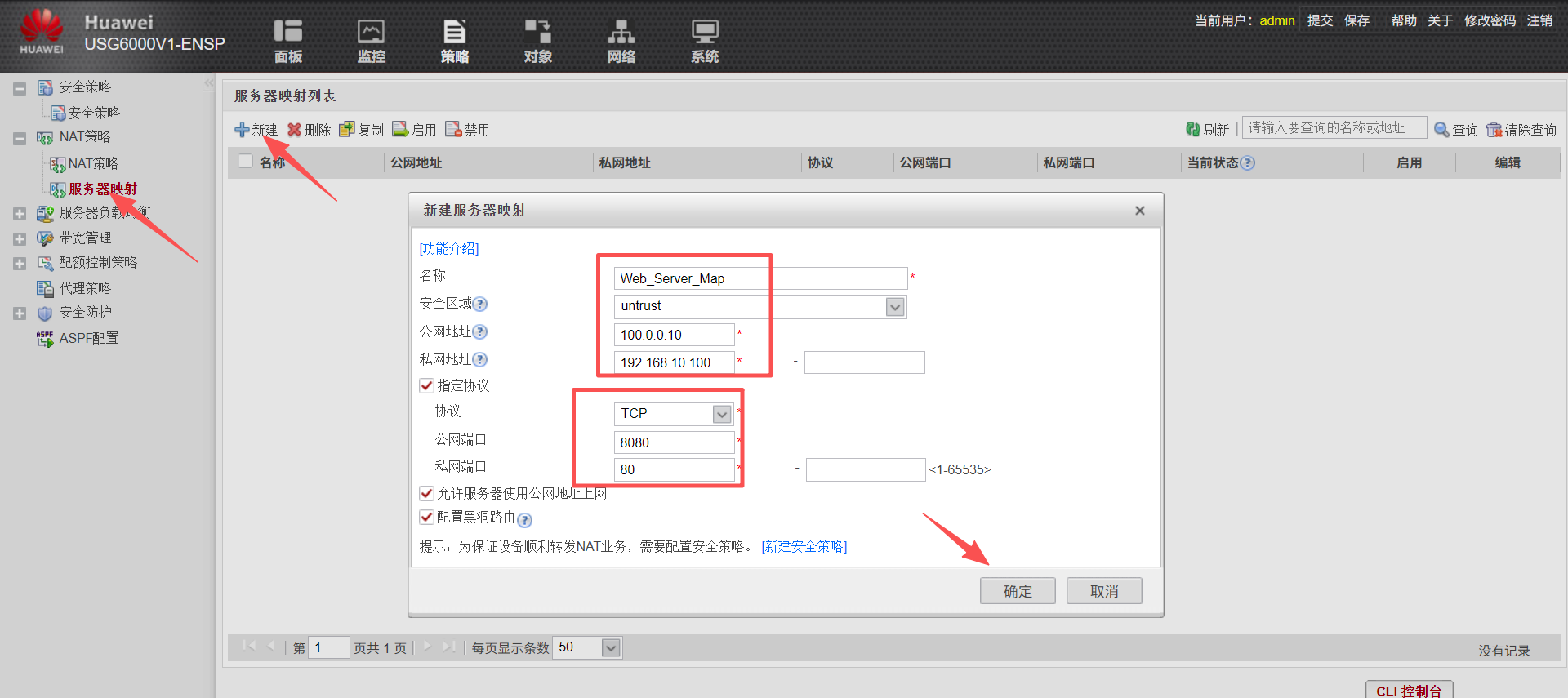

Web配置流程:

-

导航到策略 → NAT策略 → 服务器映射 ,点击新建

-

名称:Web_Server_Map

-

安全区域:untrust

-

目的IP(公网) :100.0.0.10(同网段但非防火墙外网口IP)

-

指定协议:勾选

-

公网端口:8080

-

协议:TCP

-

内部IP(私网) :192.168.10.100

-

私网端口:80

-

点击确定

如果服务器移入DMZ区域,则目的安全区域选择dmz。

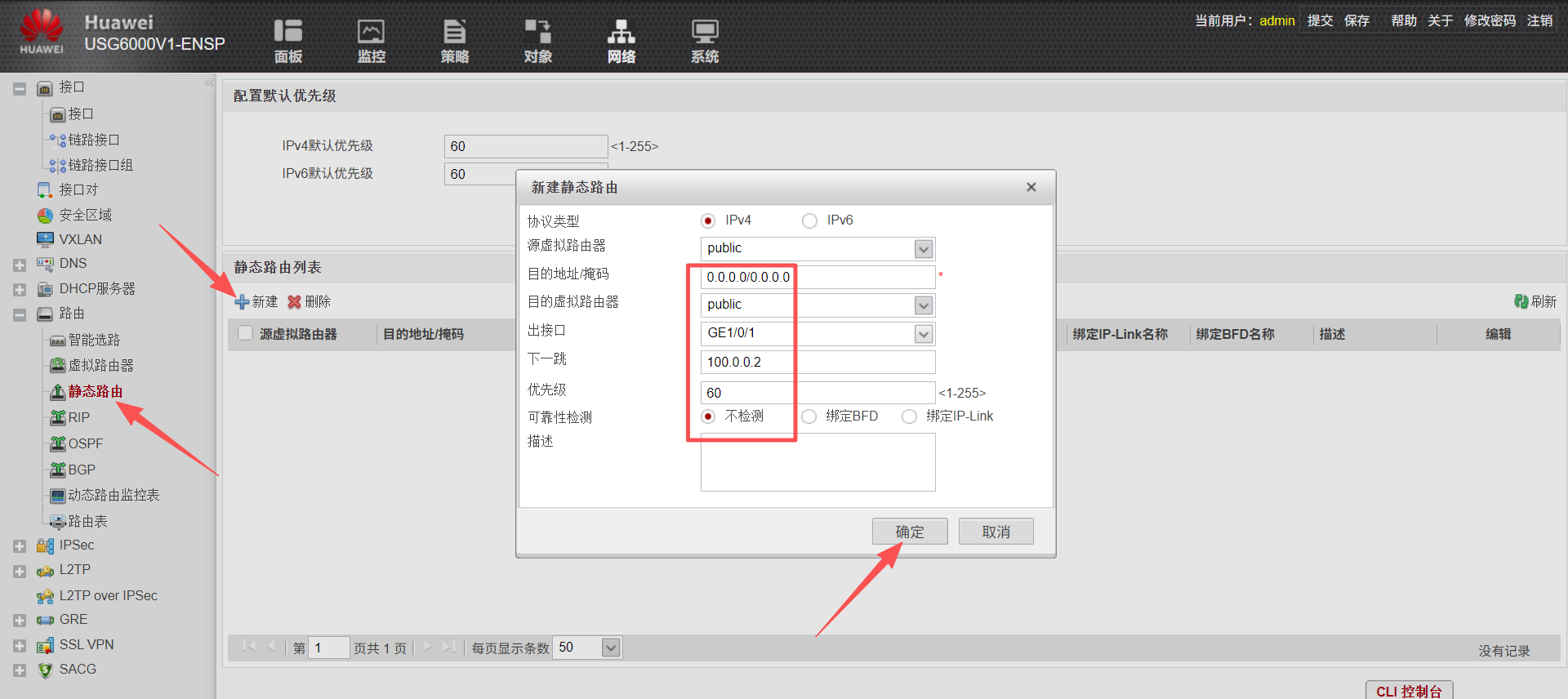

十二、配置默认路由

配置默认路由使防火墙知道外网的下一跳(ISP路由器)。

命令行配置(也可Web配置)

[FW] ip route-static 0.0.0.0 0.0.0.0 100.0.0.2Web配置流程

-

导航到网络 → 路由 → 静态路由 ,点击新建

-

目的IP地址:0.0.0.0

-

掩码:0.0.0.0

-

下一跳:100.0.0.2

-

出接口:GigabitEthernet 1/0/1

-

点击确定

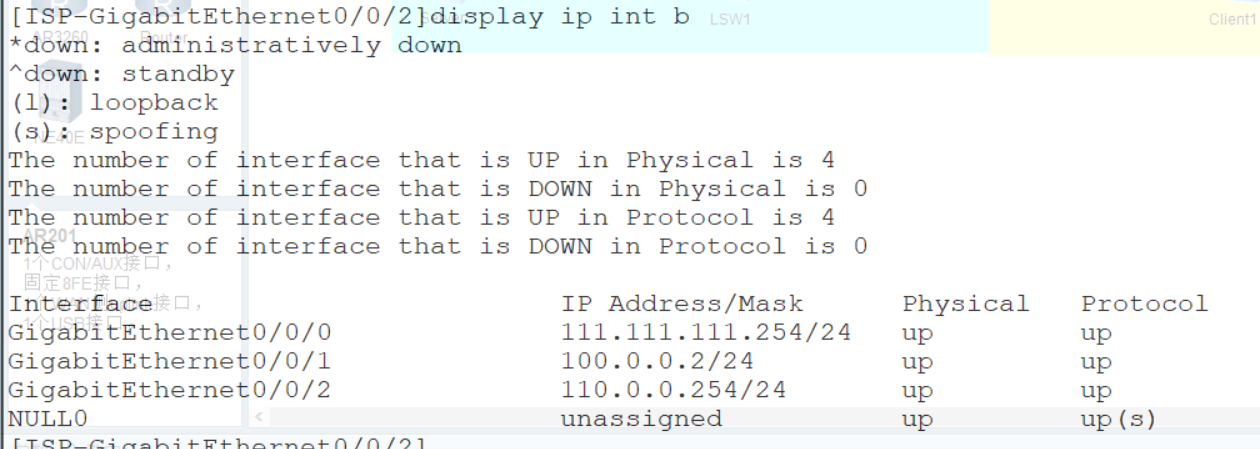

十三、路由器(ISP)配置

ISP路由器配置

<Huawei> u t m

<Huawei> system-view

[Huawei] sysname ISP

[ISP] interface GigabitEthernet 0/0/1

[ISP-GigabitEthernet0/0/1] ip address 100.0.0.2 24

[ISP-GigabitEthernet0/0/1] quit

[ISP] interface GigabitEthernet 0/0/2

[ISP-GigabitEthernet0/0/2] ip address 110.0.0.2 24

[ISP-GigabitEthernet0/0/2] quit

[ISP] interface GigabitEthernet 0/0/0

[ISP-GigabitEthernet0/0/3] ip address 111.111.111.254 24

[ISP-GigabitEthernet0/0/3] quit

十四、最终验证与测试

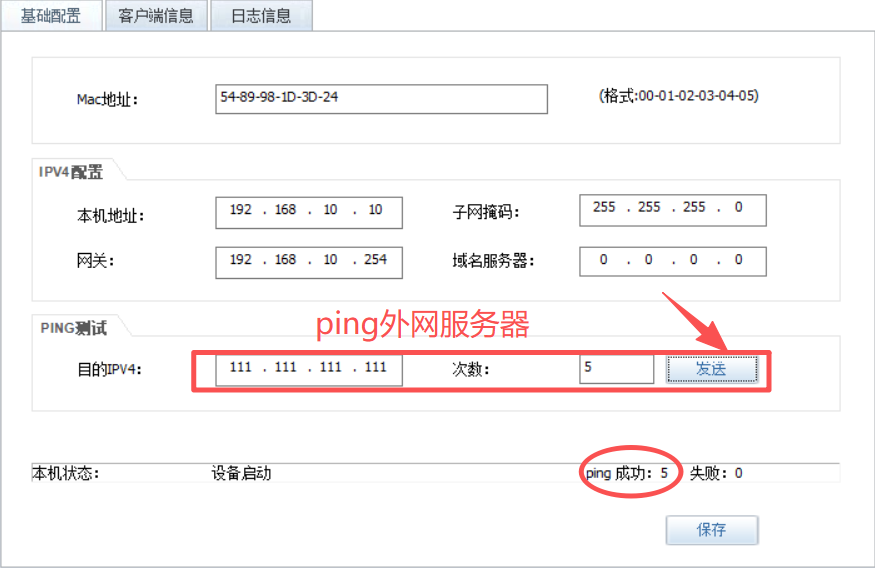

测试1:内网访问外网

在内网Client

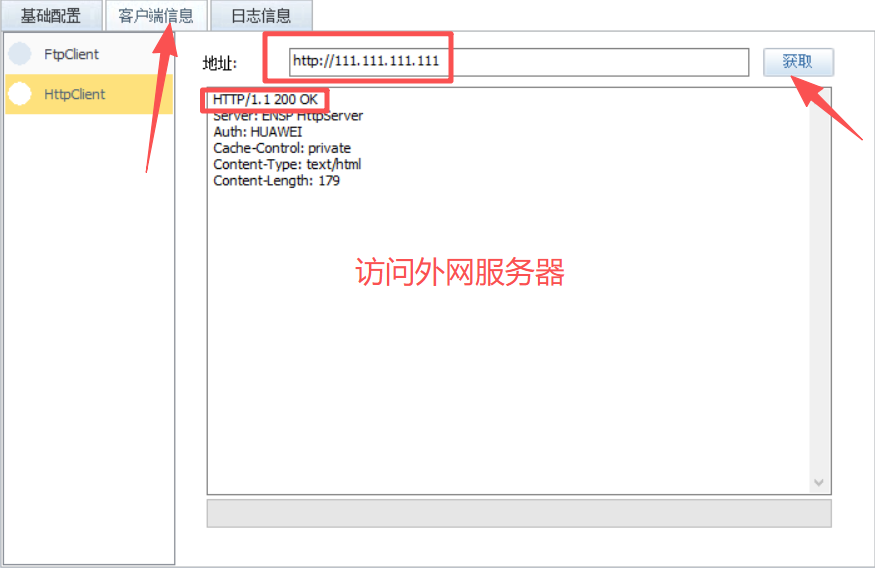

测试2:外网访问内网服务器

在外网Client1测试

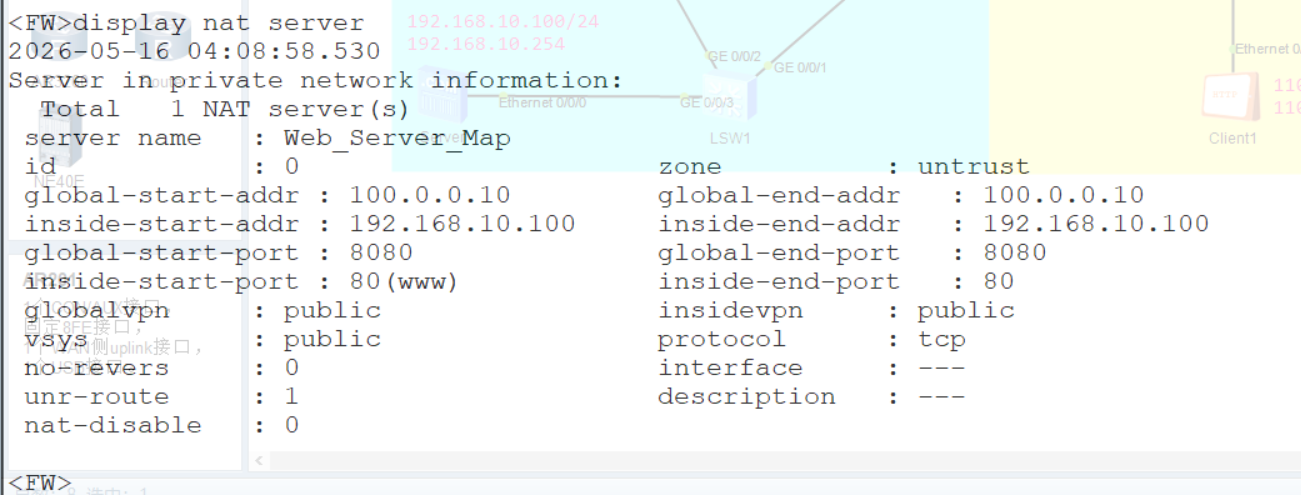

测试3:查看NAT Server映射状态

在防火墙执行:

<FW> display nat server应显示Web_Server_Map的映射条目。

十五、总结

本文从华为防火墙安全区域的基础概念出发,详细介绍了Trust、DMZ、Untrust、Local四大默认区域的优先级与用途,并通过eNSP模拟器搭建了真实企业边界拓扑。按照"终端IP配置 → ISP路由器配置 → 防火墙CLI基础配置(修改密码、管理口IP、开启Web)→ 防火墙Web可视化配置"的顺序,完成了接口与区域绑定、安全策略、源NAT(Easy IP与地址池两种方式)、NAT Server端口映射及默认路由的配置。最终验证结果:内网主机可以访问外网服务器,外网主机可以通过映射端口访问内网服务器,实现了双向通信。

华为防火墙作为国内主流的NGFW设备,安全区域 是其安全策略体系的基石,而NAT策略则是企业出口网络的核心需求。欢迎持续关注后续教程!