前言

CVE-2022-23906 是一个远程命令执行(RCE)漏洞,存在于 CMS Made Simple v2.2.15 中。该漏洞通过上传头像功能进行利用,攻击者可以上传一个经过特殊构造的图片文件来触发漏洞。

漏洞详情

CMS Made Simple v2.2.15 中的头像上传功能存在输入验证不足的问题。攻击者可以通过上传一个带有恶意代码的图片文件来触发远程命令执行。具体来说,该漏洞允许攻击者上传危险类型的文件,这些文件在应用程序环境中自动处理,从而执行恶意命令。

CVSS 评分

- CVSS v3.1: 7.2 (高)

- CVSS v2: 6.5 (中)

影响范围

- CMS Made Simple: v2.2.15

可能的缓解措施

- 输入验证: 假设所有输入都是恶意的,使用"接受已知良好"策略进行输入验证。

- 文件名限制: 限制文件名为字母数字字符,以避免意外的文件扩展名。

- 沙箱环境: 在"监狱"或类似的沙箱环境中运行代码,以执行严格的边界控制。

- OS级保护: 使用操作系统级别的保护措施,例如 Unix 的 chroot 监狱、AppArmor 和 SELinux。

春秋云镜靶场是一个专注于网络安全培训和实战演练的平台,旨在通过模拟真实的网络环境和攻击场景,提升用户的网络安全防护能力和实战技能。这个平台主要提供以下功能和特点:

实战演练:

提供各种网络安全攻防演练场景,模拟真实的网络攻击事件,帮助用户在实际操作中掌握网络安全技术。

场景涵盖Web安全、系统安全、网络安全、社工攻击等多个领域。

漏洞复现:

用户可以通过平台对已知的安全漏洞进行复现,了解漏洞的产生原因、利用方法和修复措施。

通过实战操作,帮助用户掌握漏洞利用和防护的技能。

教学培训:

提供系统化的网络安全课程,从基础到高级,覆盖多个安全领域,适合不同水平的用户。

包含理论讲解和实战操作,帮助学员全面提升网络安全知识和实战能力。

竞赛与评测:

定期举办网络安全竞赛,如CTF(Capture The Flag)比赛,激发学员的学习兴趣和动力。

提供个人和团队的安全能力评测,帮助学员了解自己的安全技能水平。

资源共享:

平台提供丰富的学习资源,包括教程、工具、案例分析等,方便用户随时查阅和学习。

用户可以在社区中分享经验和资源,互相交流和学习。

春秋云镜靶场适合网络安全从业人员、学生以及对网络安全感兴趣的个人,通过在平台上进行不断的学习和实战演练,可以有效提升网络安全技能和防护能力。

介绍

CMS Made Simple(简称 CMSMS)是一个开源的内容管理系统,用于创建和管理网站。它以简洁、灵活和用户友好的特性而闻名,适用于各种规模的网站。

主要特性

-

模块化架构:

- CMSMS 提供了一个模块化的架构,用户可以根据需要安装和卸载模块,增加网站的功能。这些模块包括新闻发布、博客、相册等。

-

模板系统:

- 使用 Smarty 模板引擎,CMSMS 允许开发者创建和管理自定义模板,提供高度的灵活性来控制网站的外观和布局。

-

用户和权限管理:

- CMSMS 提供了完善的用户和权限管理系统,可以为不同的用户分配不同的角色和权限,确保网站的安全性和管理的便捷性。

-

易于使用的管理界面:

- 管理界面设计简洁直观,用户可以方便地添加、编辑和删除内容,无需专业的技术知识。

-

多语言支持:

- CMSMS 支持多语言功能,适合创建多语言网站。用户可以根据需要添加不同语言的内容。

-

扩展性:

- 通过插件和扩展,用户可以进一步增强 CMSMS 的功能。社区提供了大量的插件,可以满足各种需求。

安装和配置

CMS Made Simple 的安装过程相对简单,用户只需将文件上传到服务器,并通过浏览器进行简单的配置即可。官方提供了详细的安装指南,帮助用户顺利完成安装。

社区和支持

CMSMS 拥有一个活跃的社区,用户可以在论坛、邮件列表和社交媒体上找到支持和帮助。此外,官方还提供了详细的文档和教程,帮助用户了解和使用系统的各项功能。

应用场景

- 企业网站:适合中小型企业创建企业网站,展示公司信息和服务。

- 个人博客:个人用户可以使用 CMSMS 创建和管理博客,分享个人观点和生活点滴。

- 非营利组织网站:适合非营利组织创建信息门户,宣传组织的活动和项目。

CMS Made Simple v2.2.15 是一个强大且灵活的内容管理系统,适用于各种网站建设需求。通过其模块化架构和易用的管理界面,用户可以轻松创建和管理网站内容。

漏洞复现

打开靶场

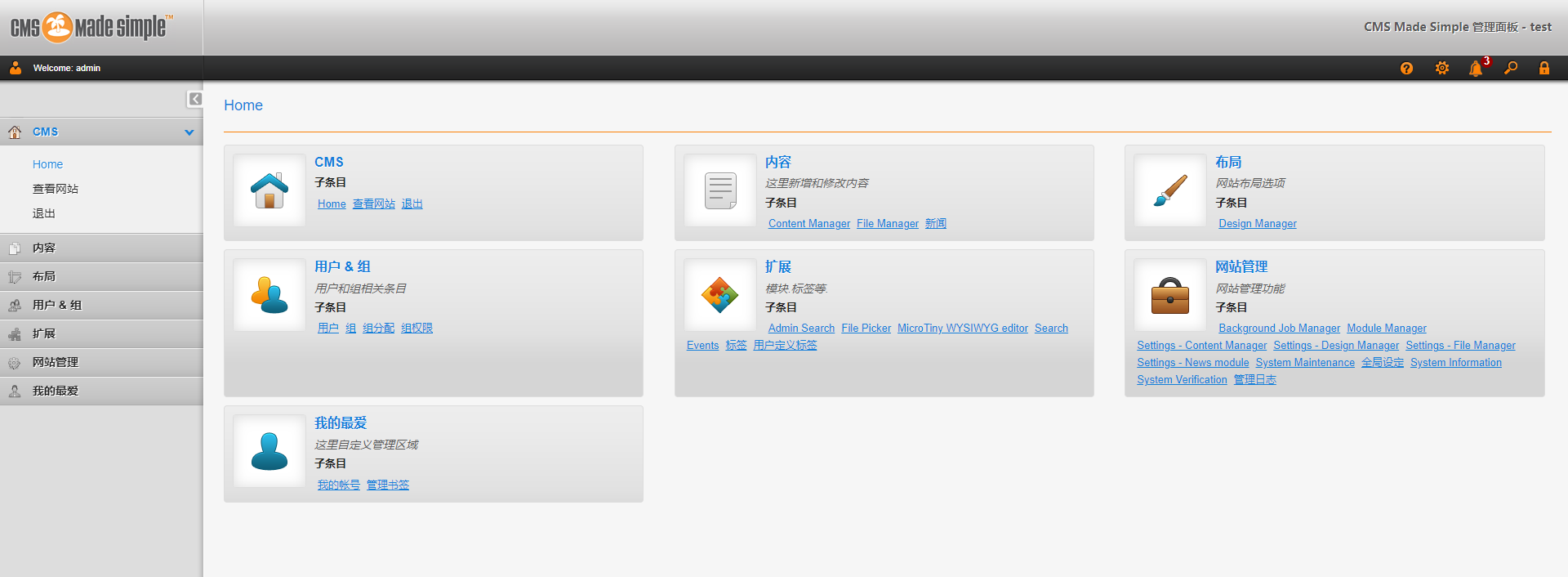

进入靶场页面如下

点击链接登录

弱口令爆破得到:admin/123456

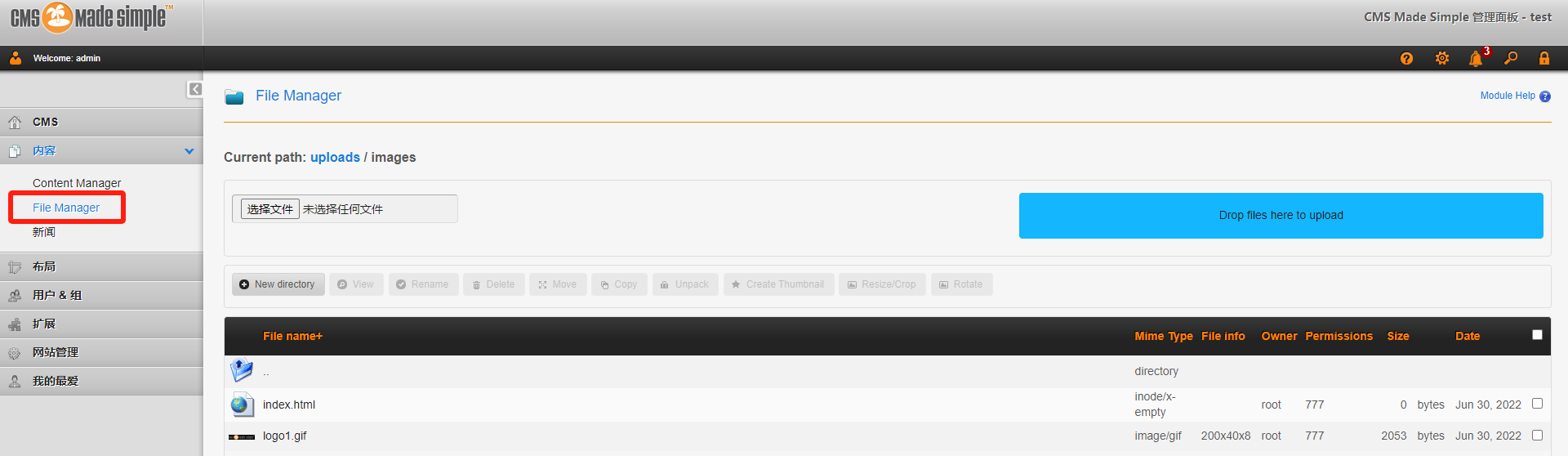

找到上传文件的地方

这里尝试直接上传 PHP 不行,得上传图片

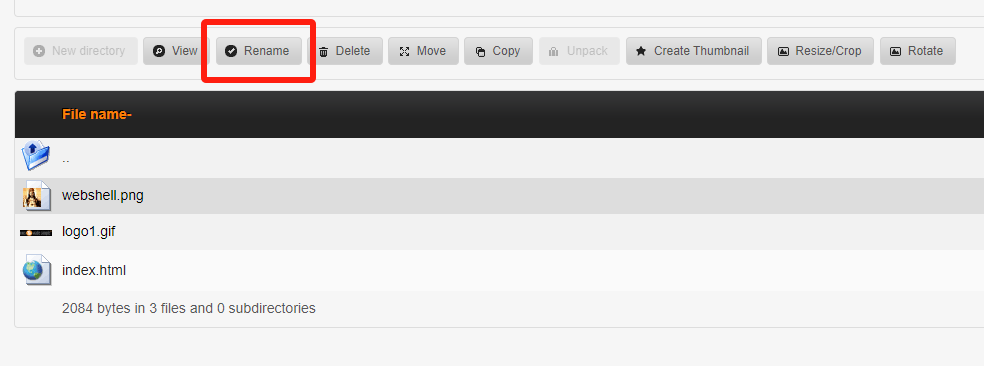

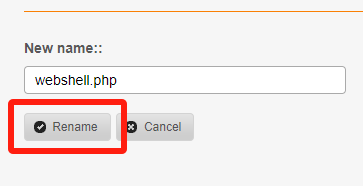

可以看到有一个重命名选项

将后缀名改为 PHP

提示无效,不让改

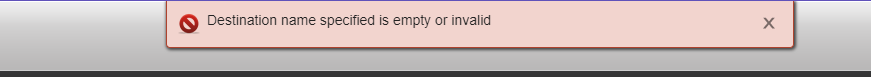

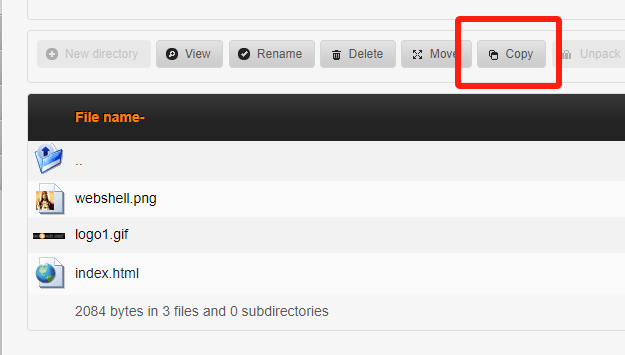

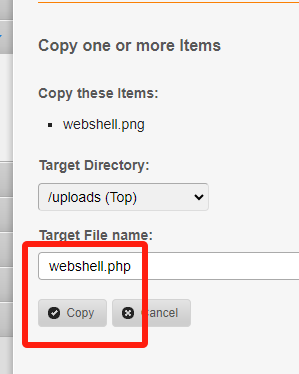

再尝试 copy

重命名为 PHP 文件

成功!!!

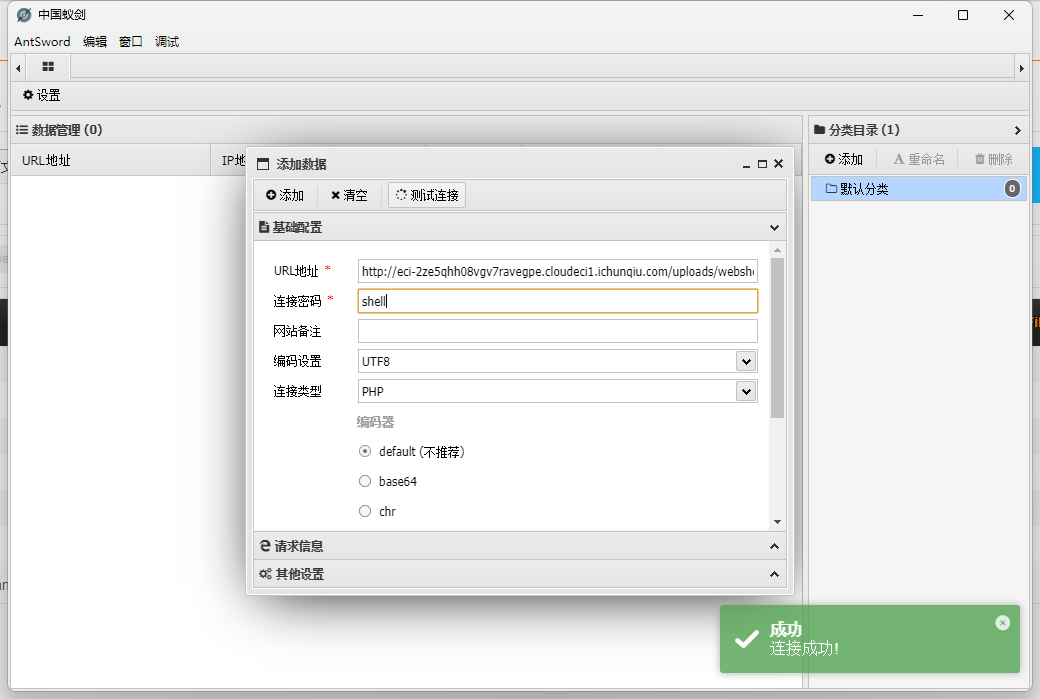

退出 images 目录即可看到木马文件

右键复制链接地址

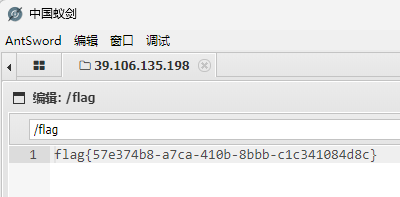

蚁剑测试连接

拿到 flag