在web资产挖证书站是比较难的,尤其是没有账号密码进入后台或者统一的情况下,于是便转变思路,重点放在信息收集,收集偏远资产上。

一、XX大学 srping actuator未授权

茫茫c段,找到这么一处资产

一个大学的课题组,有的人可能看到就放弃了,但他使用的不是静态的组件,指纹识别如下,可以试试

对目录进行扫描,探测出/xx-api,便对/xx-api进行fuzz,探测到/xx-api/actuator

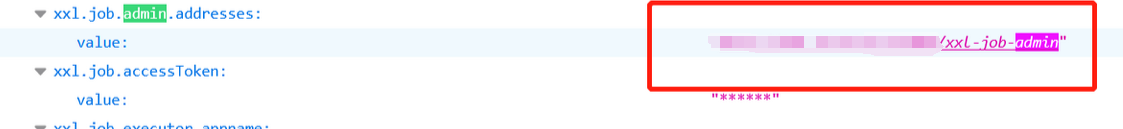

这里heapdump是下载不了的,试了好多方法都不行,这个时候提交漏洞最多的低危1rank或者危害不足,便把注意力放在了env这个接口上

找到了xxl-job-admin的接口,这个接口不在原本的域名下,直接找很难找到

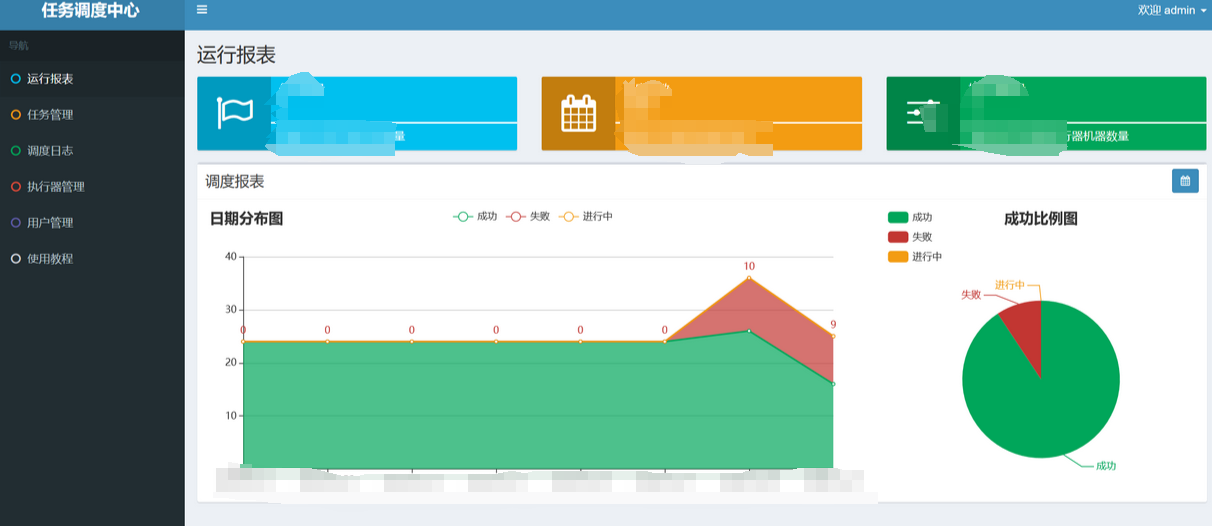

通过默认密码直接进入

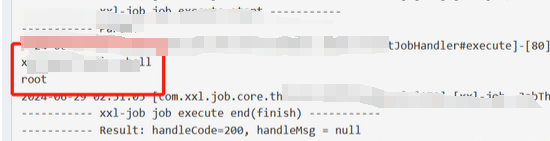

后续就是通过历史漏洞命令执行,成功拿下高危漏洞

二、XX大学 换种姿势密码喷洒

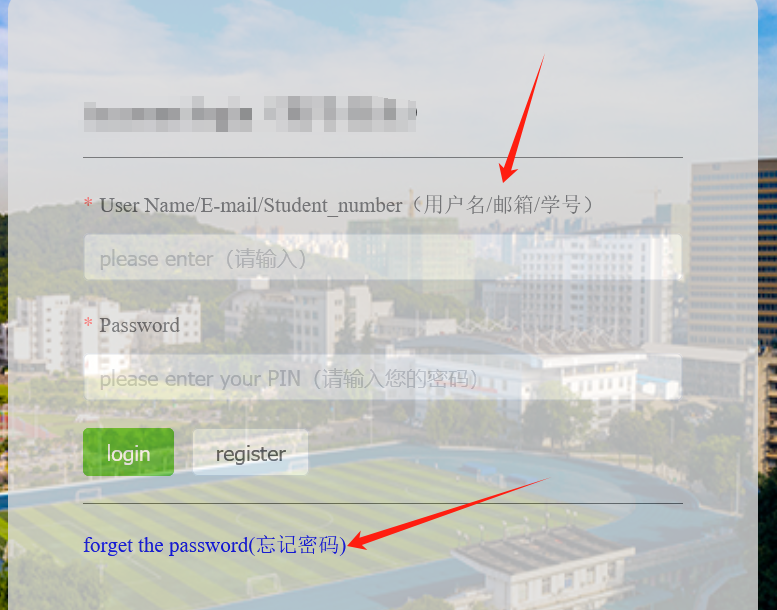

admin弱口令、逻辑缺陷尝试无果,但看到可以通过邮箱登入,便有了下面的思路

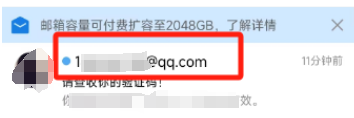

通过忘记密码功能,让对方发邮件到我们这,对方发送邮件的账号很可能就是管理员或者教师账号

获取到邮箱

通过此邮箱进行密码喷洒成功登入

下方可查看大量学生敏感信息

此时已经收获了一个中危漏洞了,但兑换证书需要两个中危起步,只能继续看看

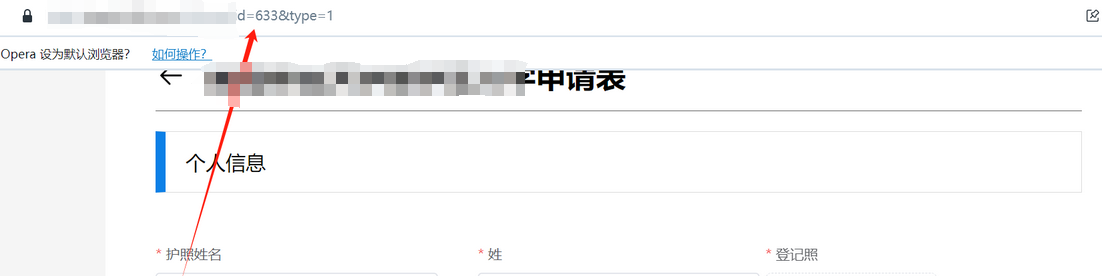

查看学生信息的地方可以看到一个GET请求,一般这个请求存在未授权访问/垂直越权的情况很大

退出账号,直接访问这个url,可以直接查看学生敏感信息,直接垂直越权,中危+1,拿到证书

三、XX大学 水平越权

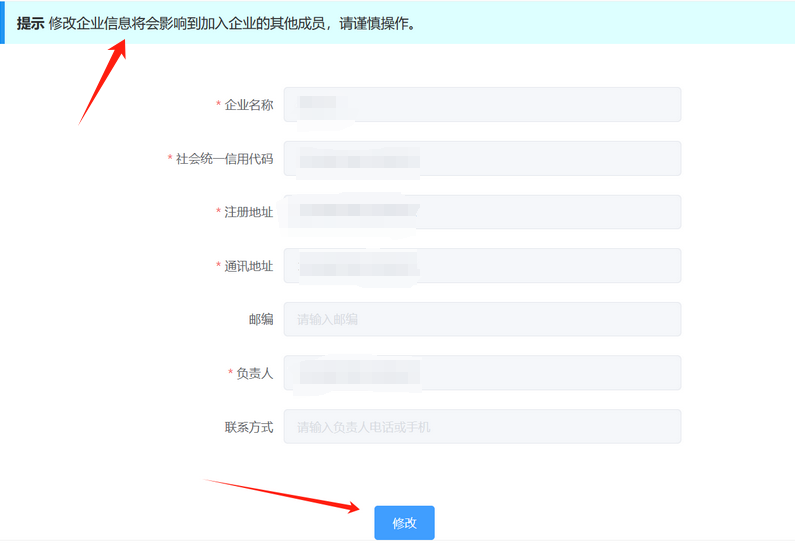

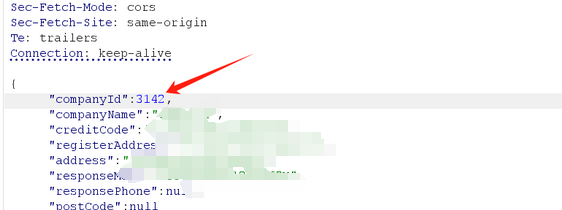

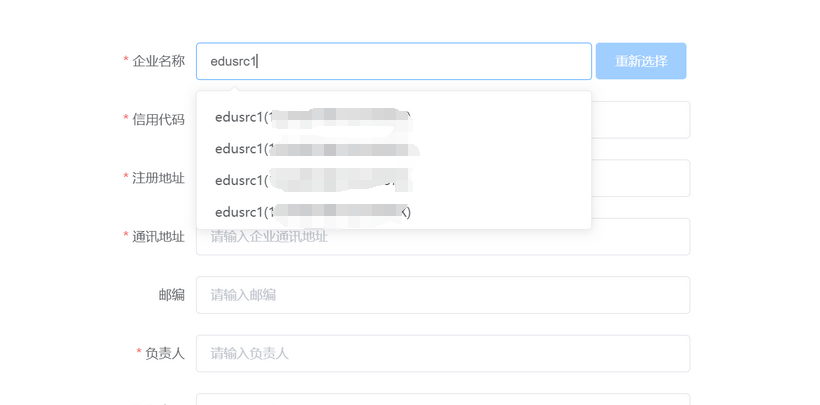

找到一个注册功能的系统,来到企业信息处,点击信息修改抓包

看到一个id值,把id修改成其他人的值,返回也是200

找到注册地方,验证一下,发现多了几处一样的信息,验证了水平越权,也可以注册两个号来验证

这个站很多地方都有userid,companyid字样,其他接口修改id传参返回包会提示越权操作,猜测就是存在越权漏洞被修复的,就尝试继续找越权点,中危证书+1

四、XX大学 nb的任意用户密码重置

证书站有的时候比的就是眼疾手快,下面直接展示

前台忘记密码功能

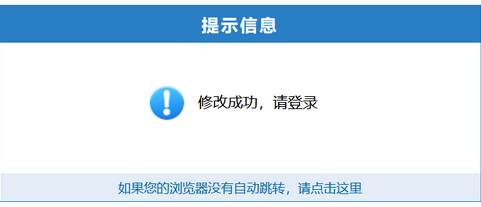

直接输入用户名和密码就能重置

直接修改成功

高危证书+1,比的就是眼疾手快,通过自己偏远资产定位的语法,从发布此新证书到提交此漏洞只用了不到5分钟。