如目标单位为某某集团,利用爱企查、天眼查等,获取子公司

将获取到的公司利用搜索引擎(fofa、鹰图....)和社交媒体(微信公众号小程序、支付宝小程序、抖音小程序....)收集目标的相关信息,包括域名、IP地址、子域名、开放端口等

空间搜索引擎

https://comm.pgpsec.cn/tool/zcch/zcch.php

将搜索到的资产放入到灯塔ARL中进行扫描(将poc、弱口令啥的全部选上)等扫描结束后查看是否有漏洞

如果没有成功那将搜索到的url资产进行指纹识别

这里EHole_magic结合漏洞库wiki来使用

如上图所示,重点关注重点资产

带wiki字样的即在漏洞库中有收录的漏洞详情可前往wiki中查看尝试利用,wiki漏洞库地址:https://comm.pgpsec.cn/zsk/wiki.php

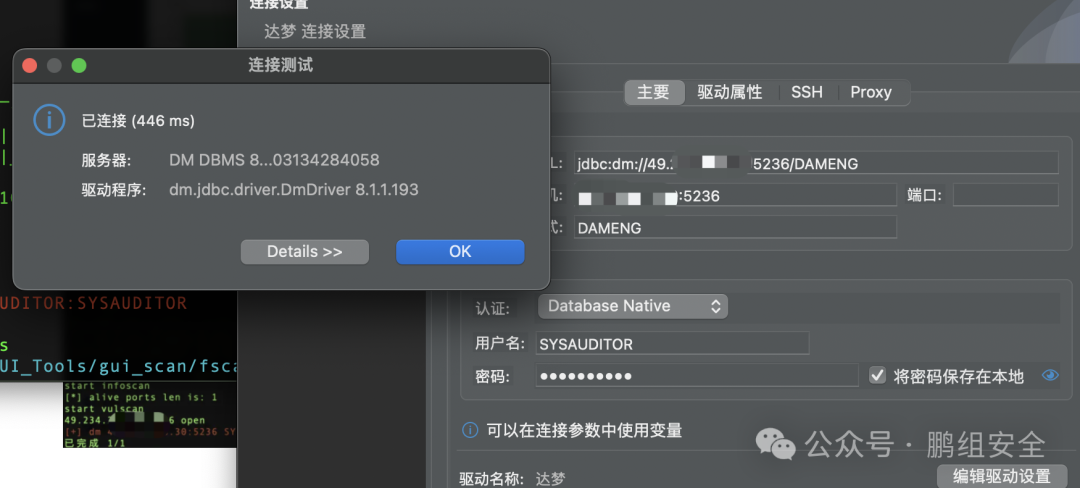

带弱口令提示的可直接尝试弱口令

如果重点资产中出现一些特别常见的cms如thinkphp、海康威视综合平台等可使用专项检查工具进行一把梭哈

收集到的ip可使用fscan进行简单扫描,如果运气好可直接捡漏