1.6-抓包技术(Burp Suite\Yakit抓包\Web、APP、小程序)

如果要使用抓包软件,基本上第一步都是要安装证书的。原因如下:

- 客户端(浏览器或应用)会检测到证书不受信任,并弹出 证书错误(如"您的连接不是私密连接")。

- 现代浏览器和应用程序会直接拒绝访问该网站,而不会继续发送请求。

- 无法解密 HTTPS 流量,只能看到 TLS 握手信息,但无法获取真正的请求或响应内容。

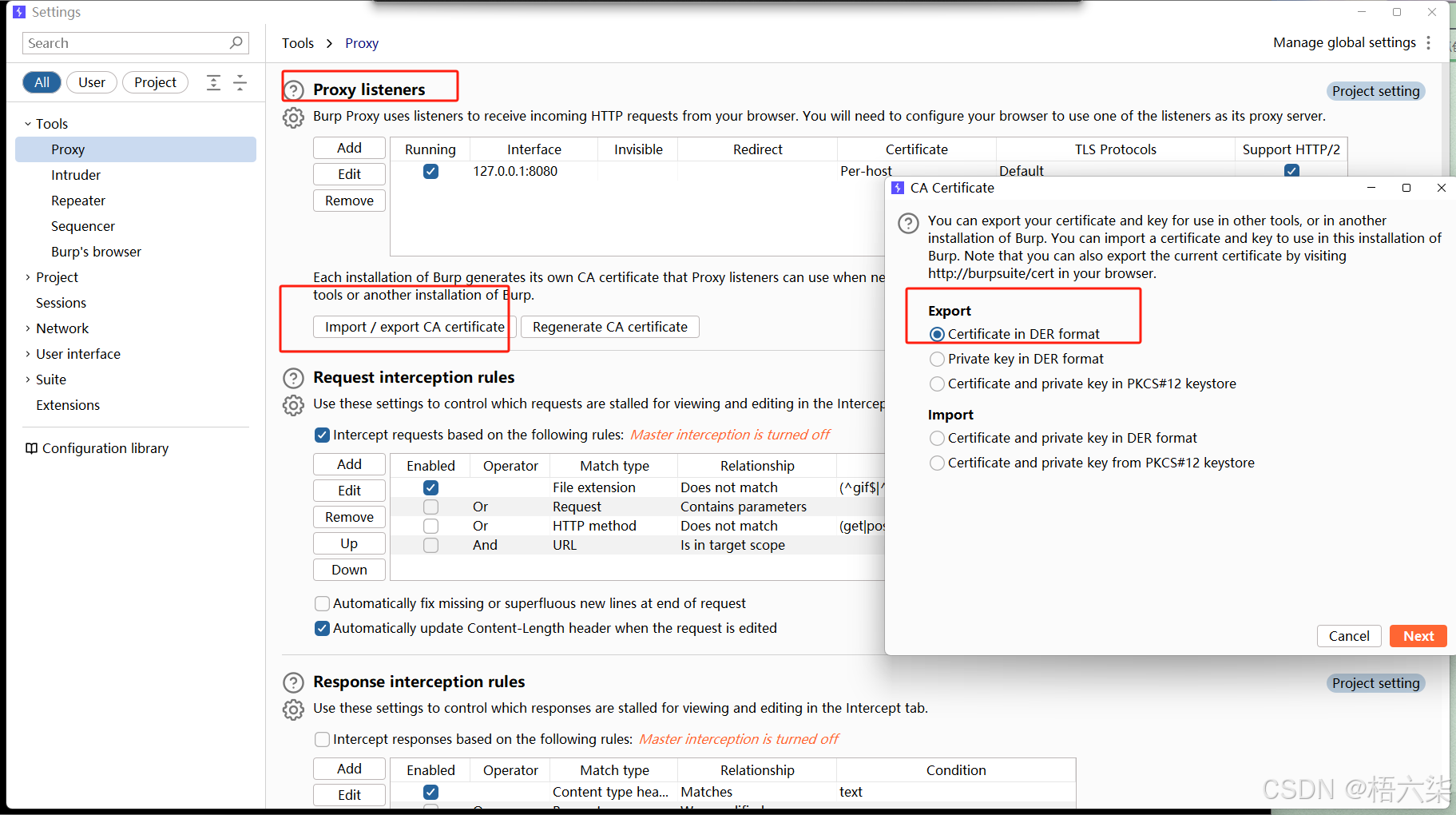

本地安装BP证书:如下图导出BP证书,导出时的后缀是.cer,导出后直接双击安装即可

注:本地装证书一定要装在"受信任的根证书颁发机构"和"中间证书颁发机构"两个选项里面

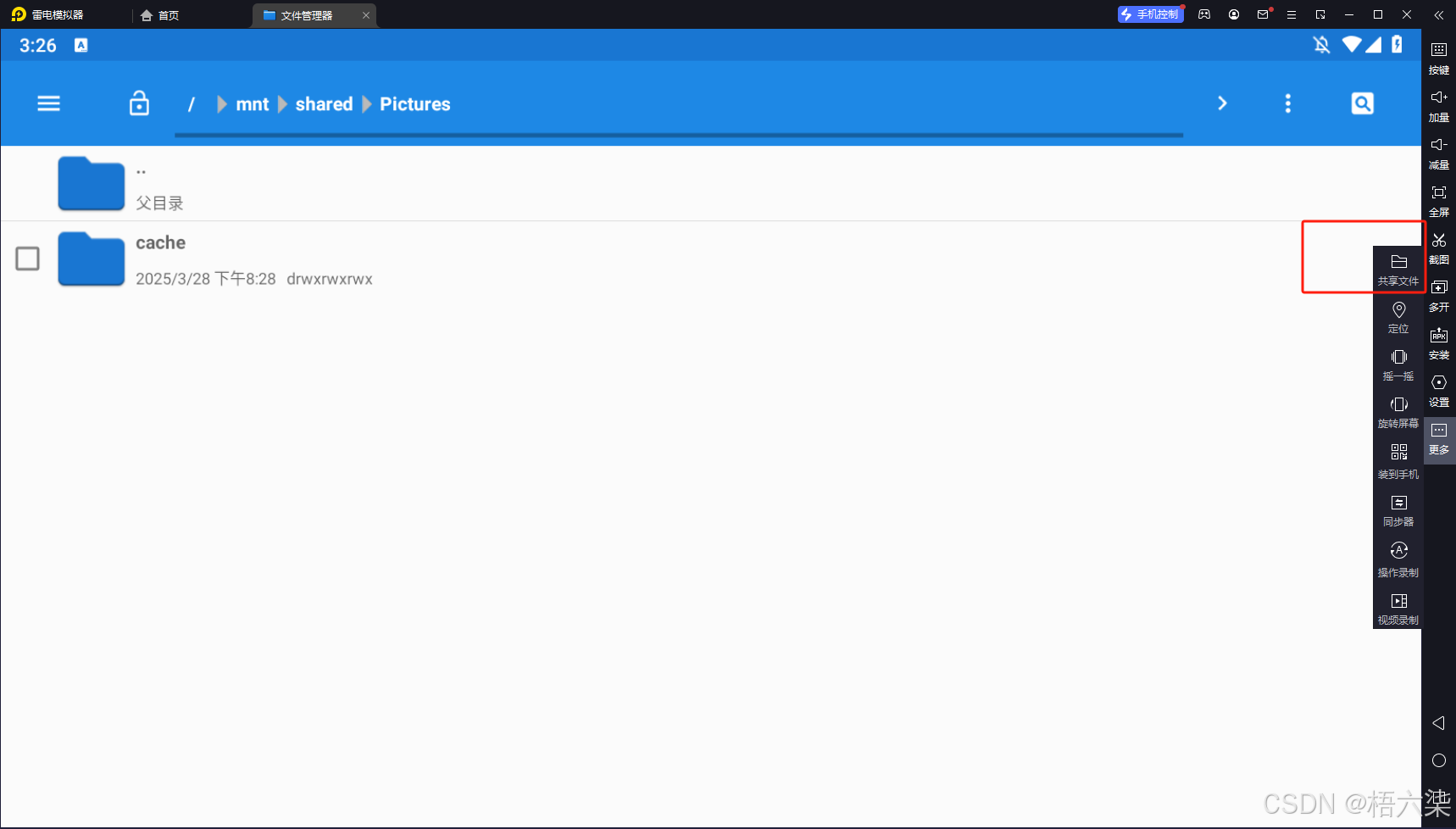

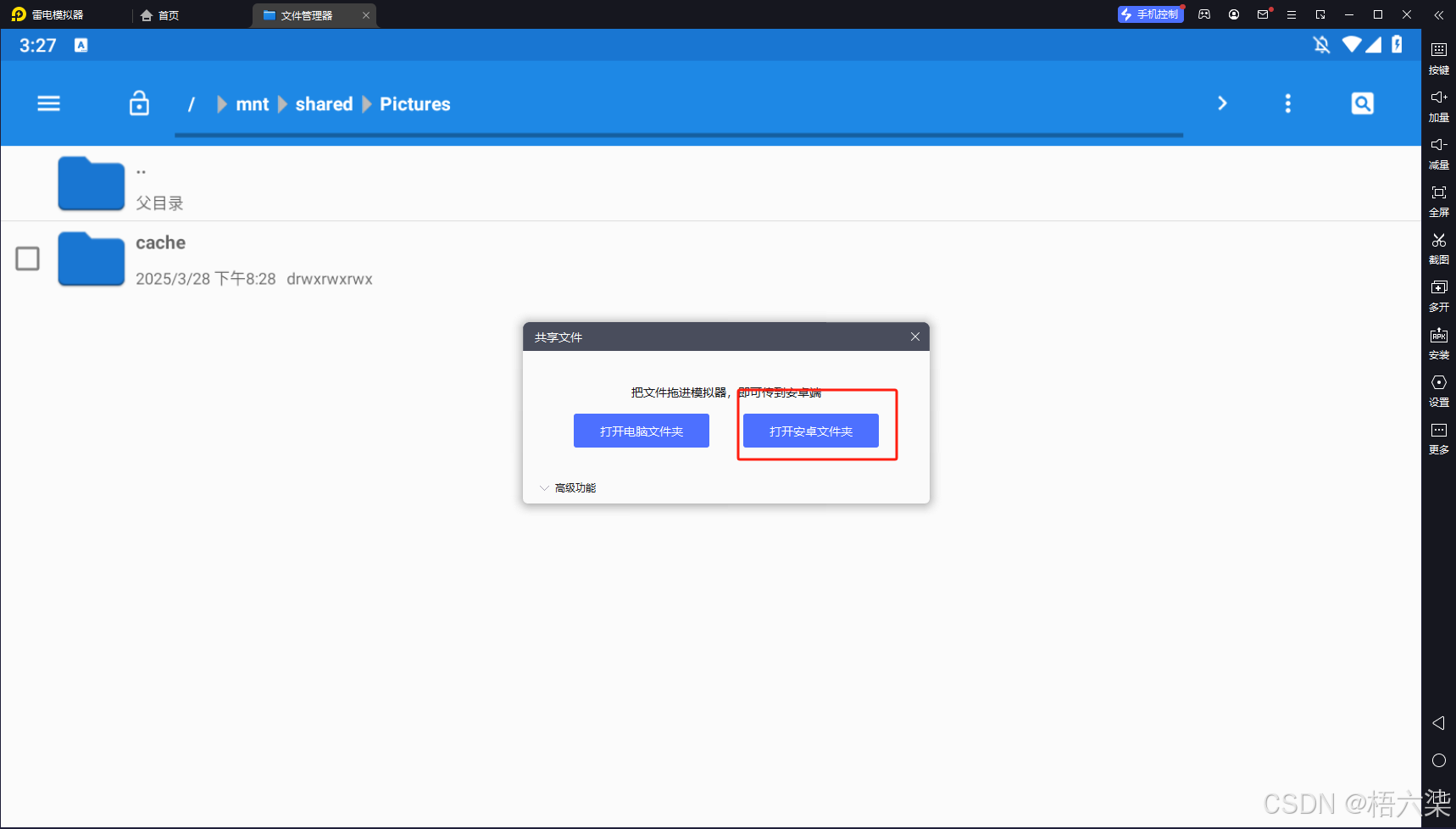

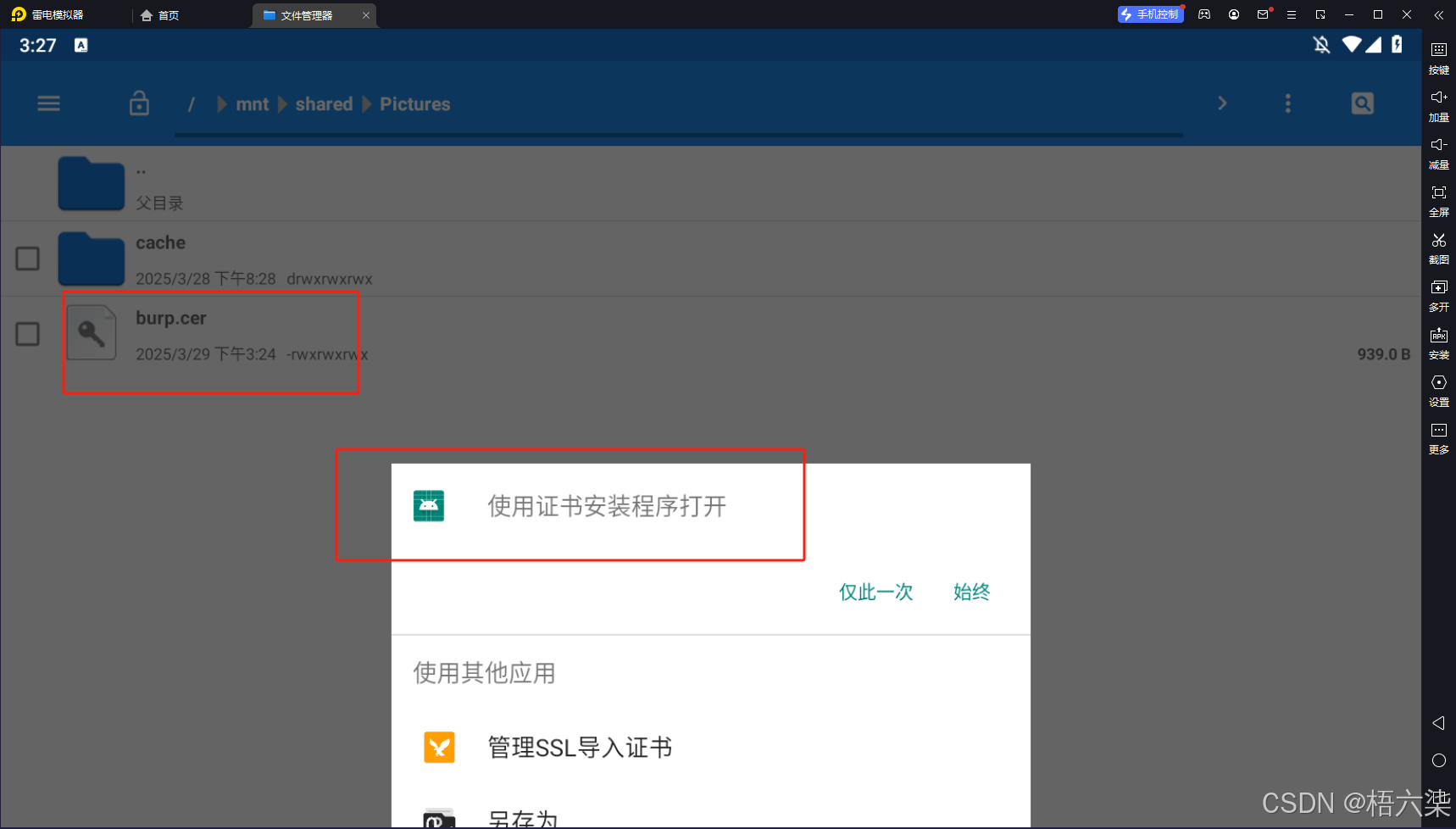

模拟器安装BP证书: 此时的证书后缀要改成der,打开共享文件,再打开安卓文件夹,然后把刚才导出的证书拖进去即可。

单机证书进行安装

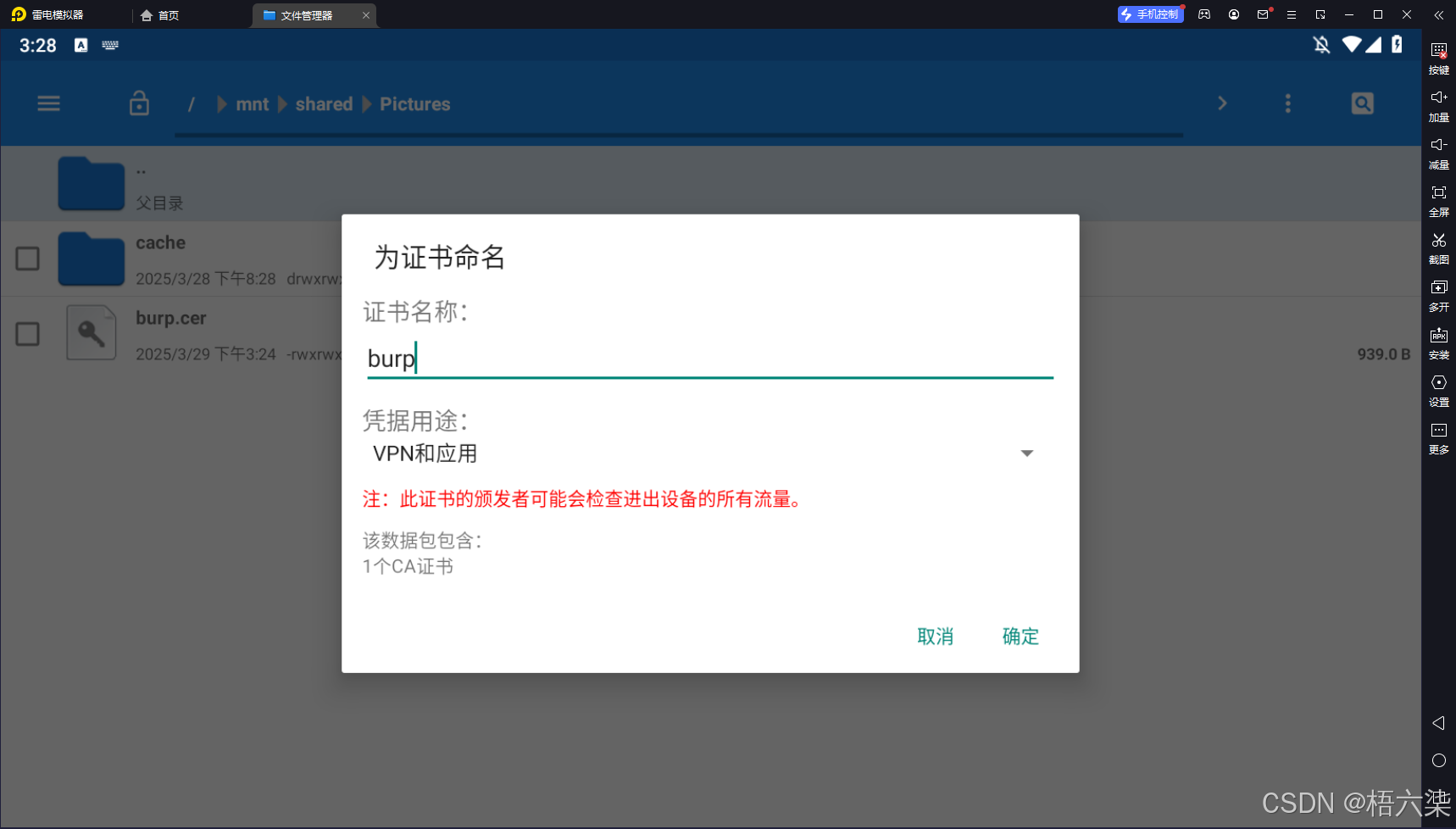

起个名字点击确认即可

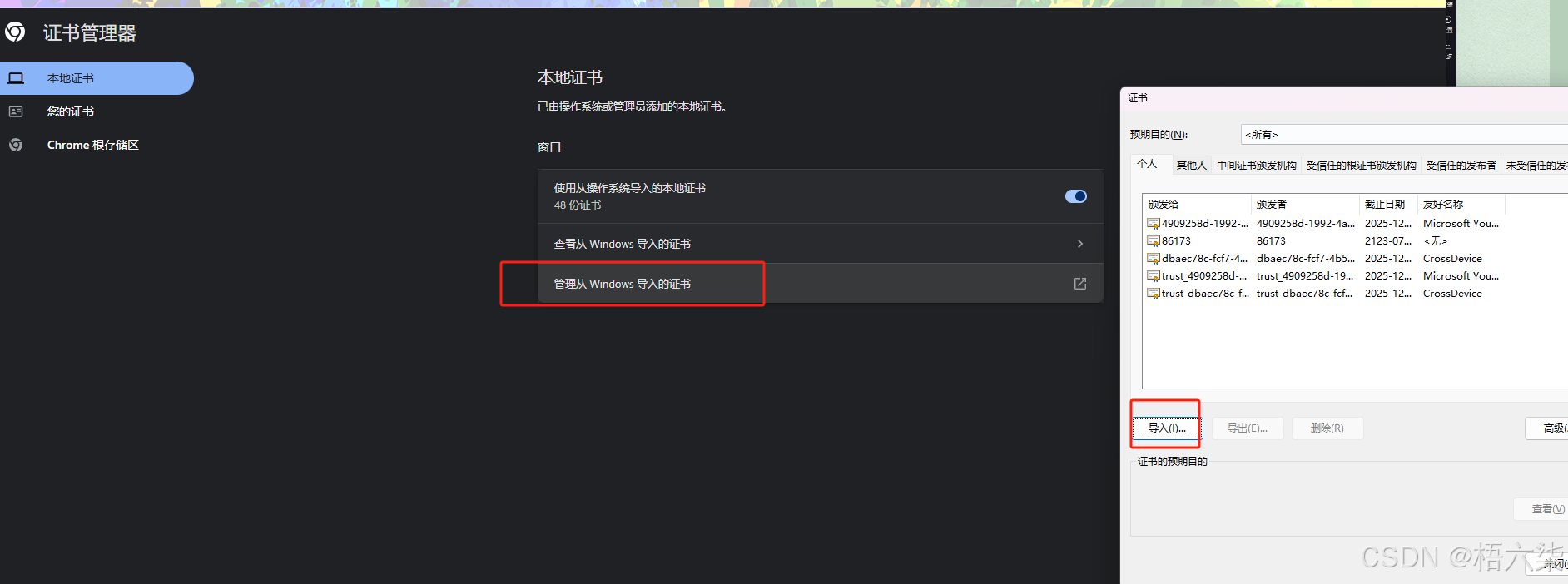

浏览器安装证书:

Chrome :进入chrome://settings/certificates,选择"导入"并选择刚才导出的Burp证书,选择"信任此证书用于标识网站"。

Firefox :进入about:preferences#privacy,点击"查看证书"并导入Burp证书,勾选"信任此证书用于识别网站"。

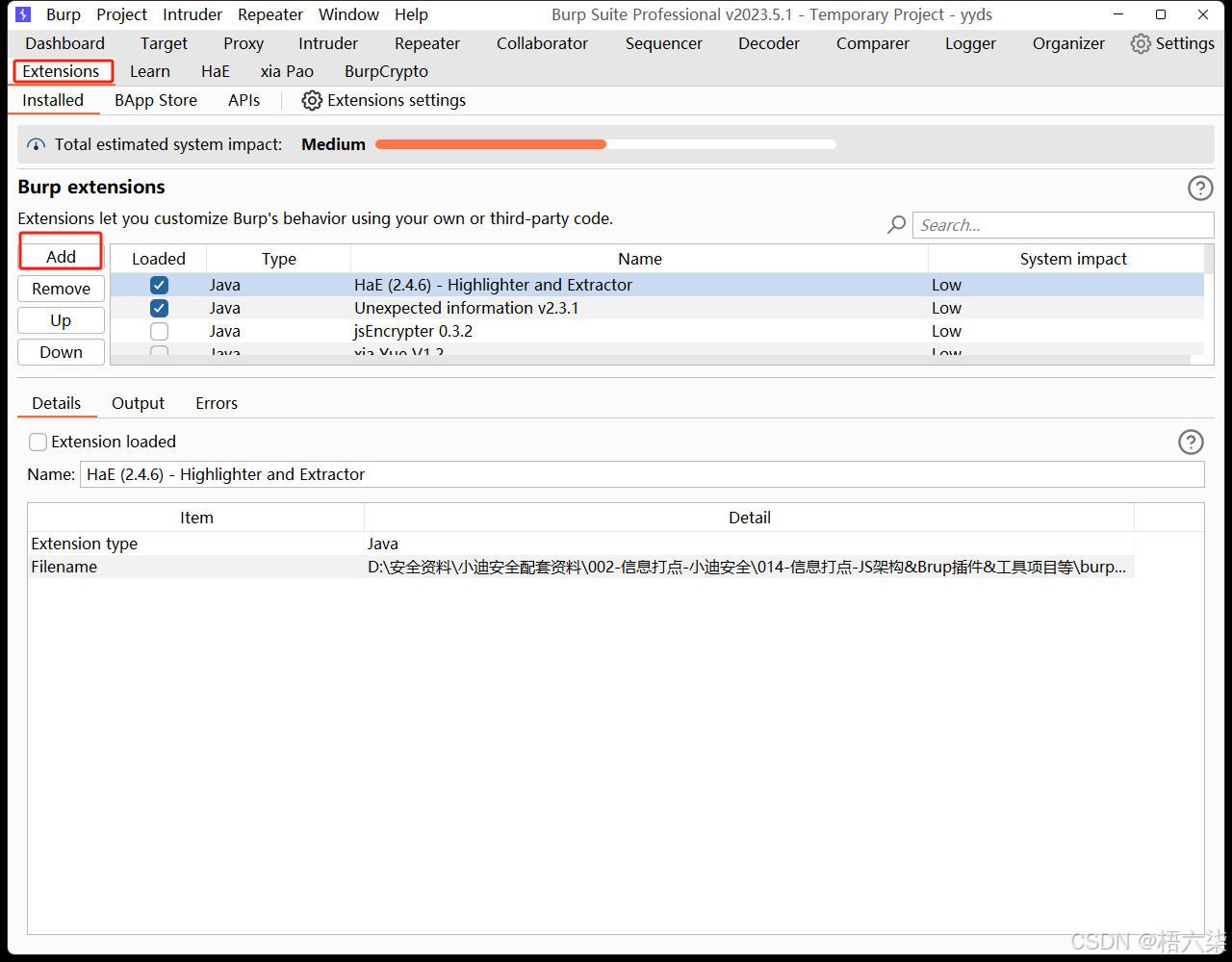

Burp添加插件:如下图

BP抓包:

浏览器 设置好代理和BP的监听端口即可。

APP:

目标APP,可能有反代理检测或者证书校验导致无法抓包;还有可能有反模拟器和反虚拟化的能力

1、无防护APP-模拟器直接抓包

2、有防护APP-真机绕过&更改内核

3、有防护APP-证书绕过&代理绕过

注意:真机抓包要保证手机和电脑在同一网络

抓微信小程序:

要使用Proxifier来做代理转发,把指定的程序流量转发到BP上,就可以开始抓包了

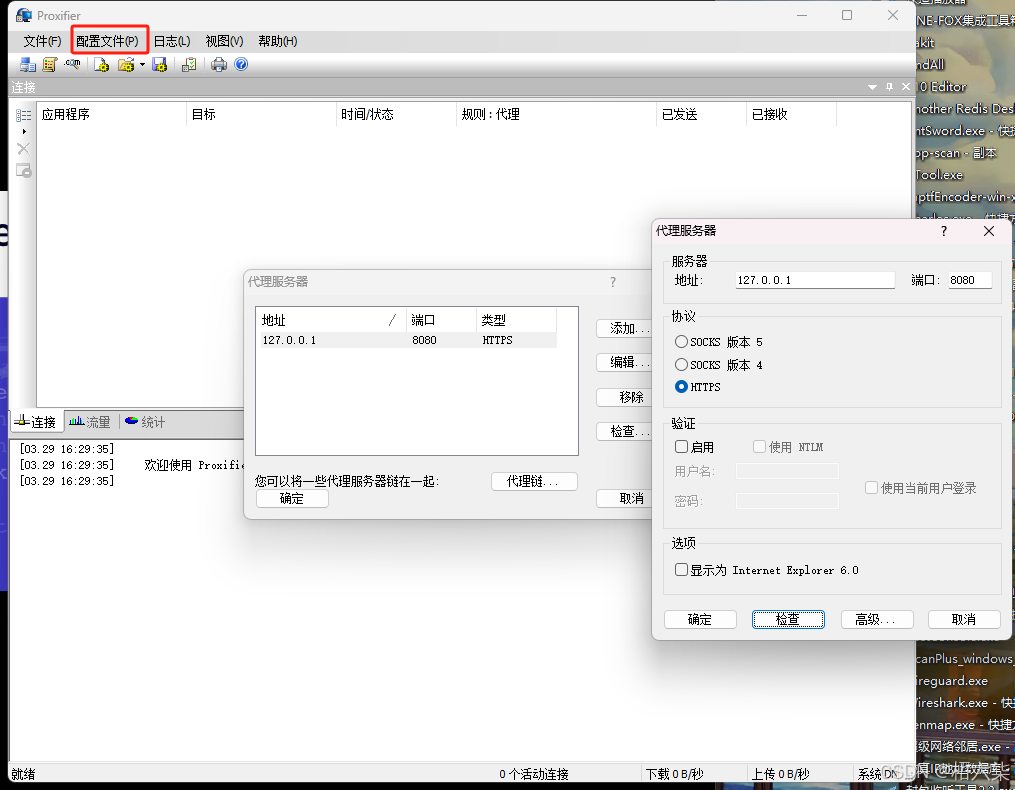

这款软件要先做好代理服务器的配置

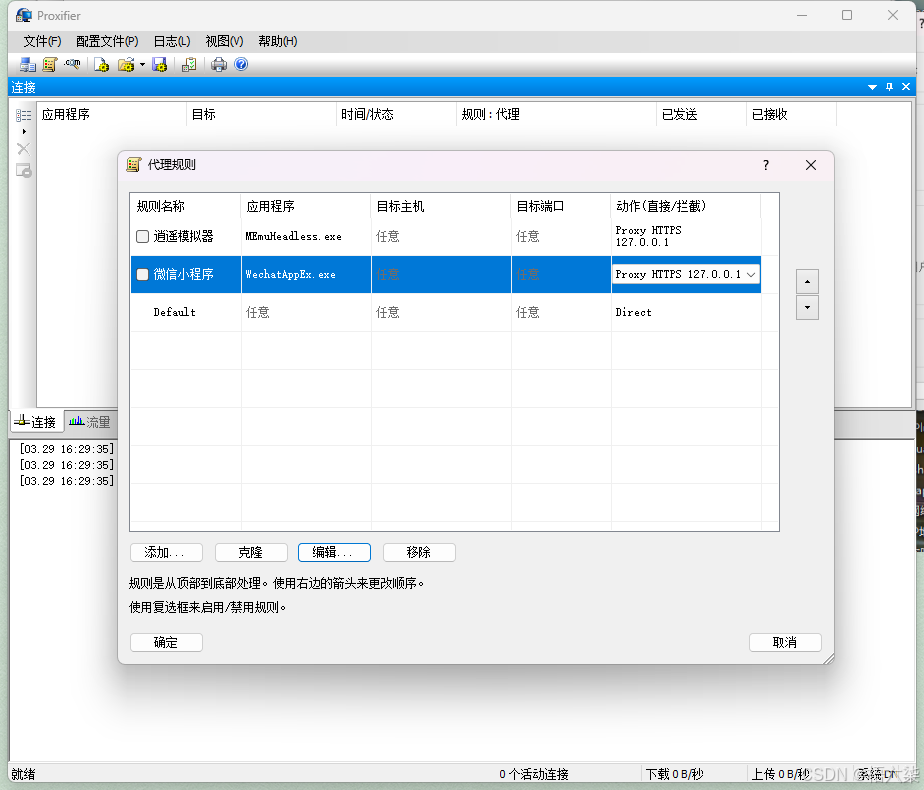

第二再设置代理规则,也就是来指定哪些程序才走代理转发,同样也在"配置文件"里设置

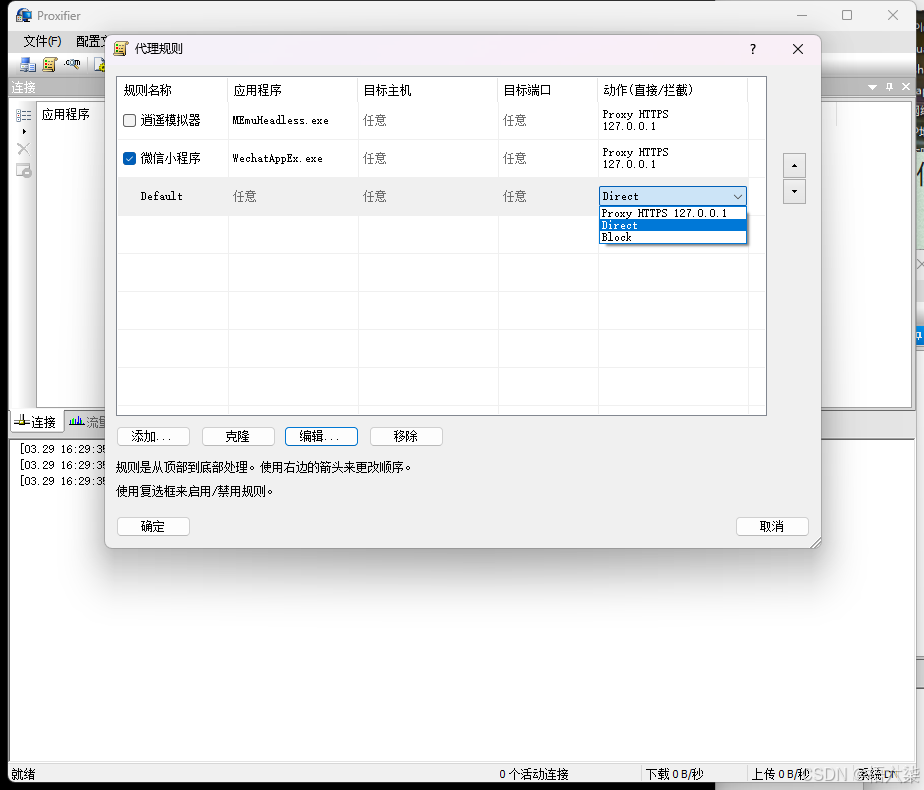

规则名称叫Default的动作不能让它走代理,不然所有进程都走代理了。

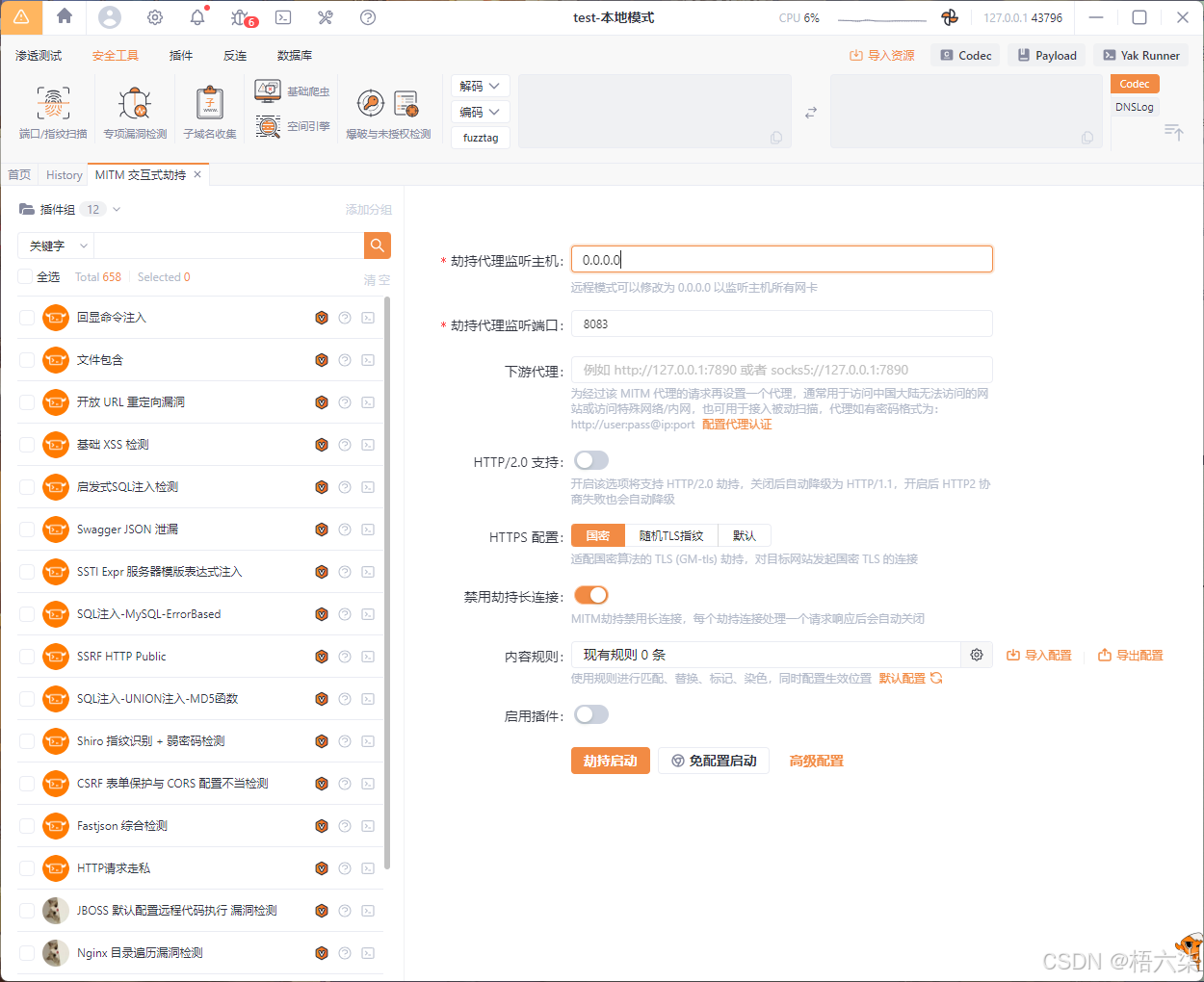

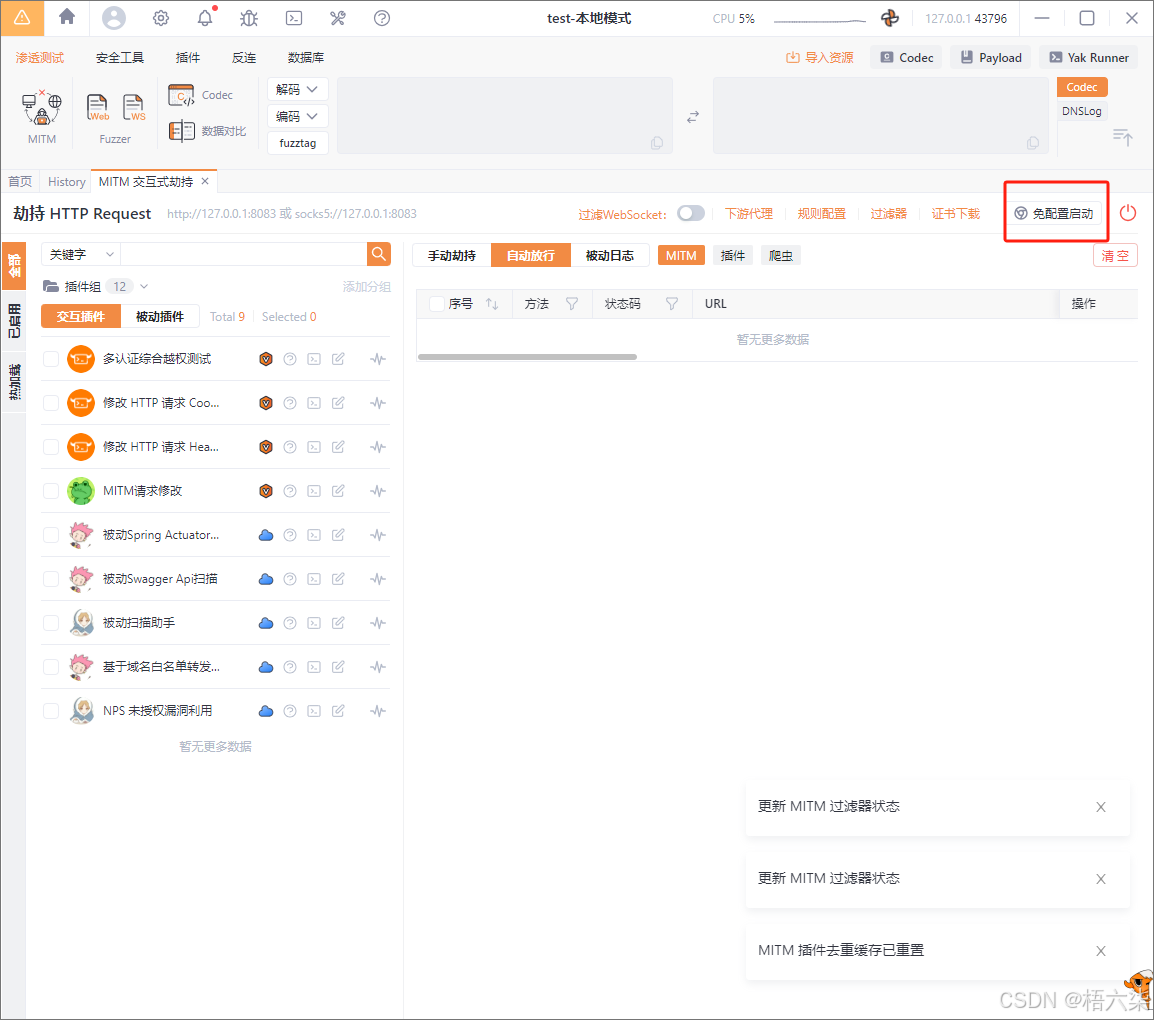

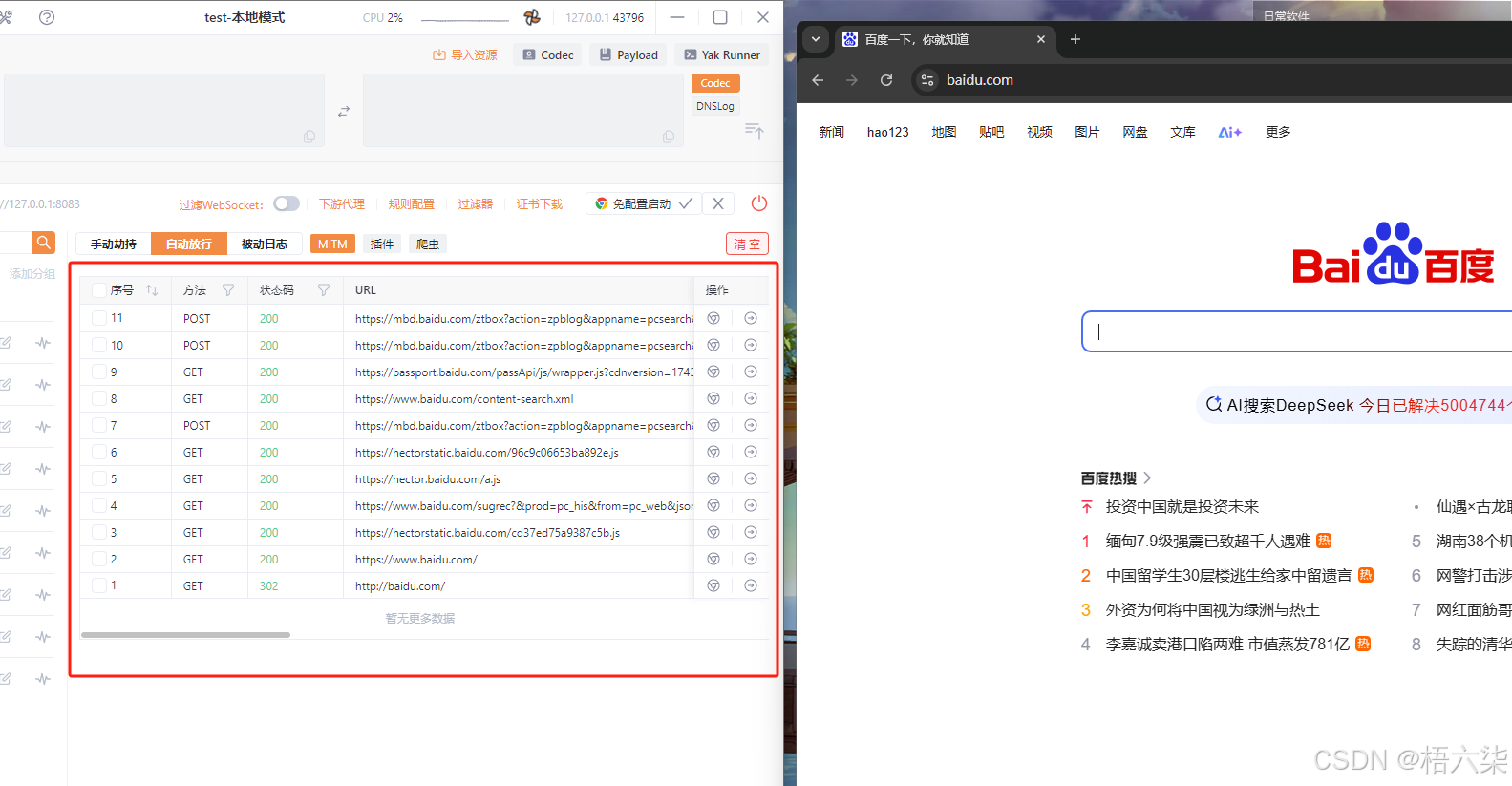

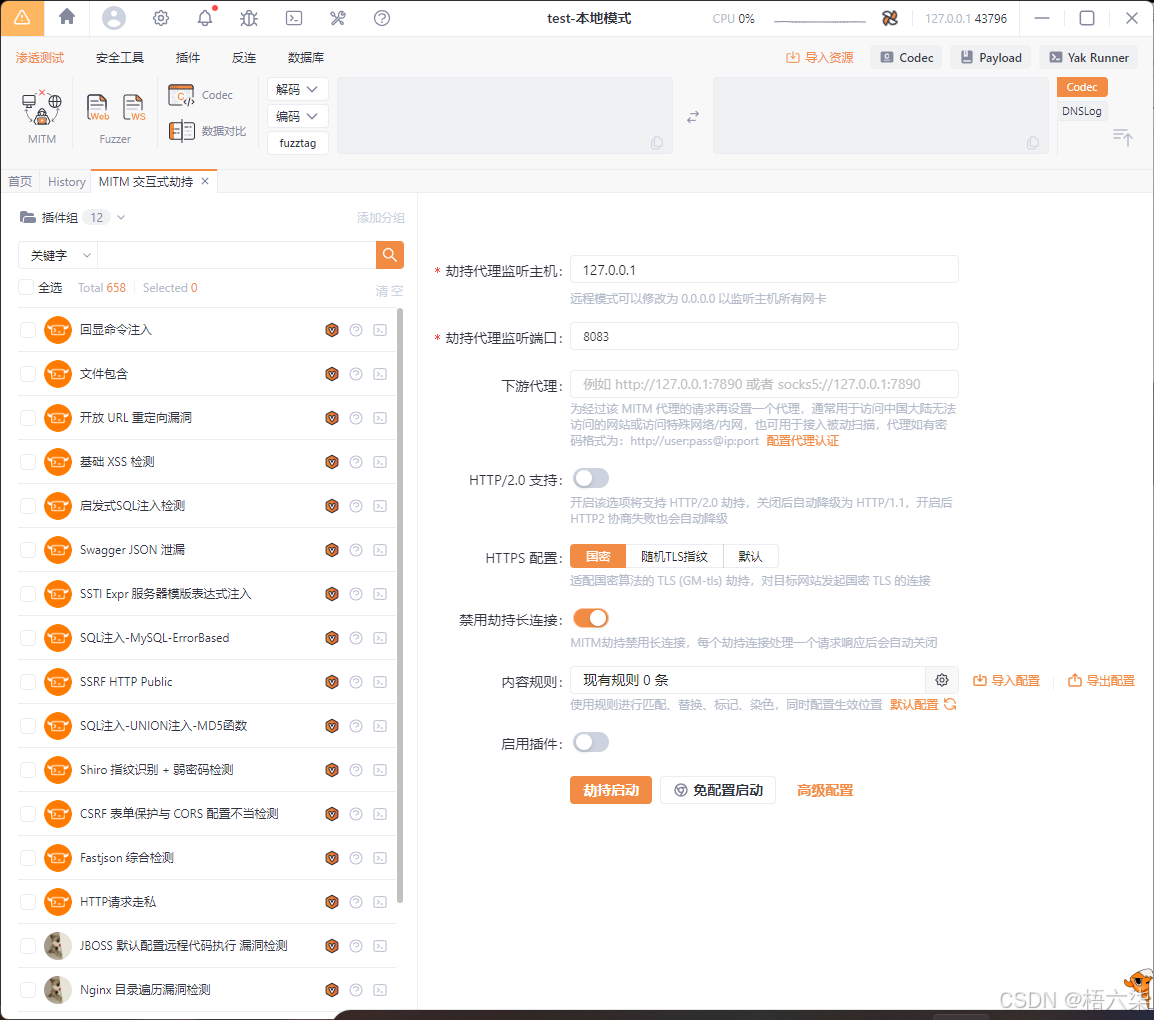

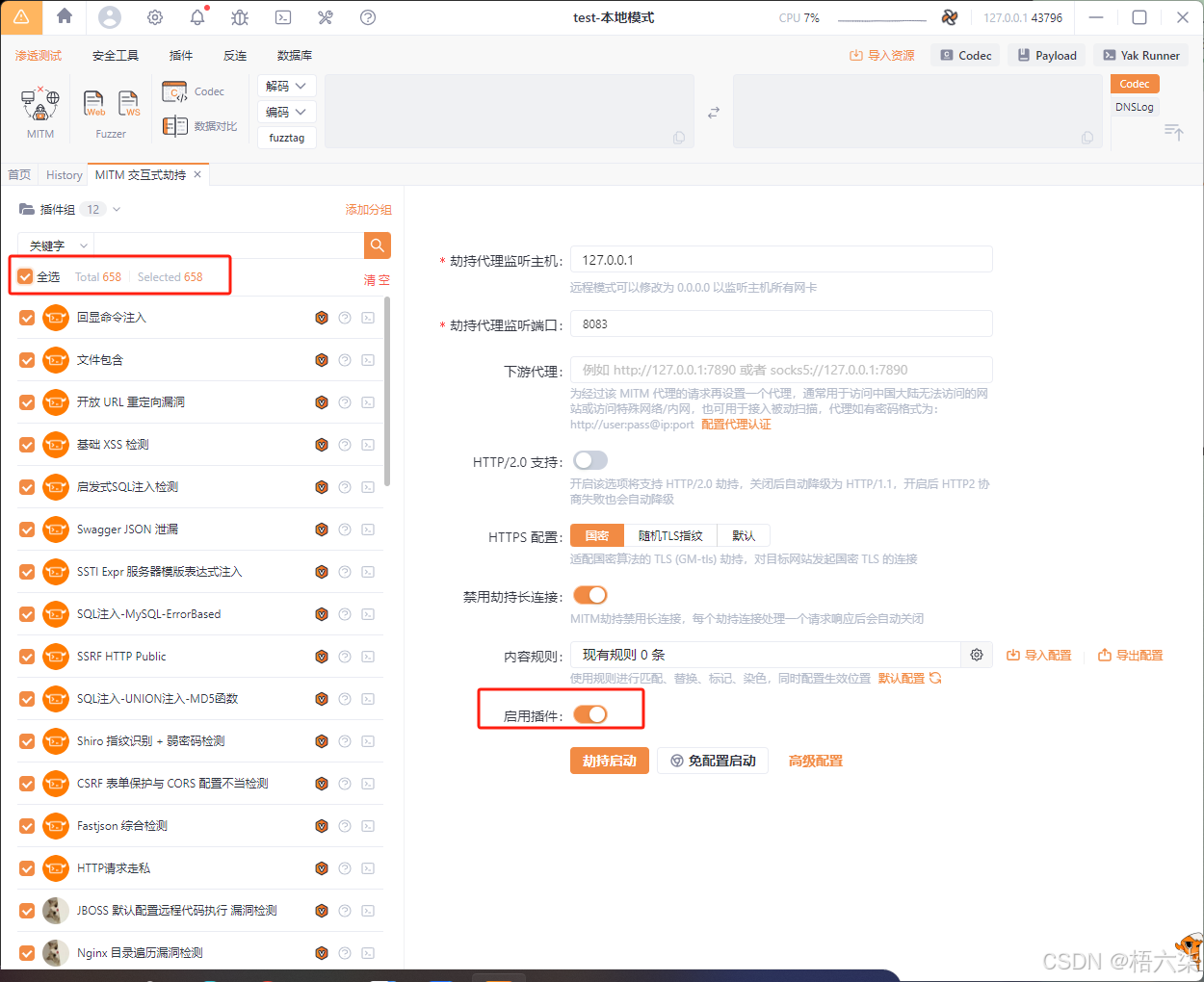

Yakit里面抓包叫MITM交互式劫持

点击免配置启动,就可以直接在弹出的谷歌浏览器里面访问目标,访问的目标将会被直接抓取

红框里的就是被抓到的数据

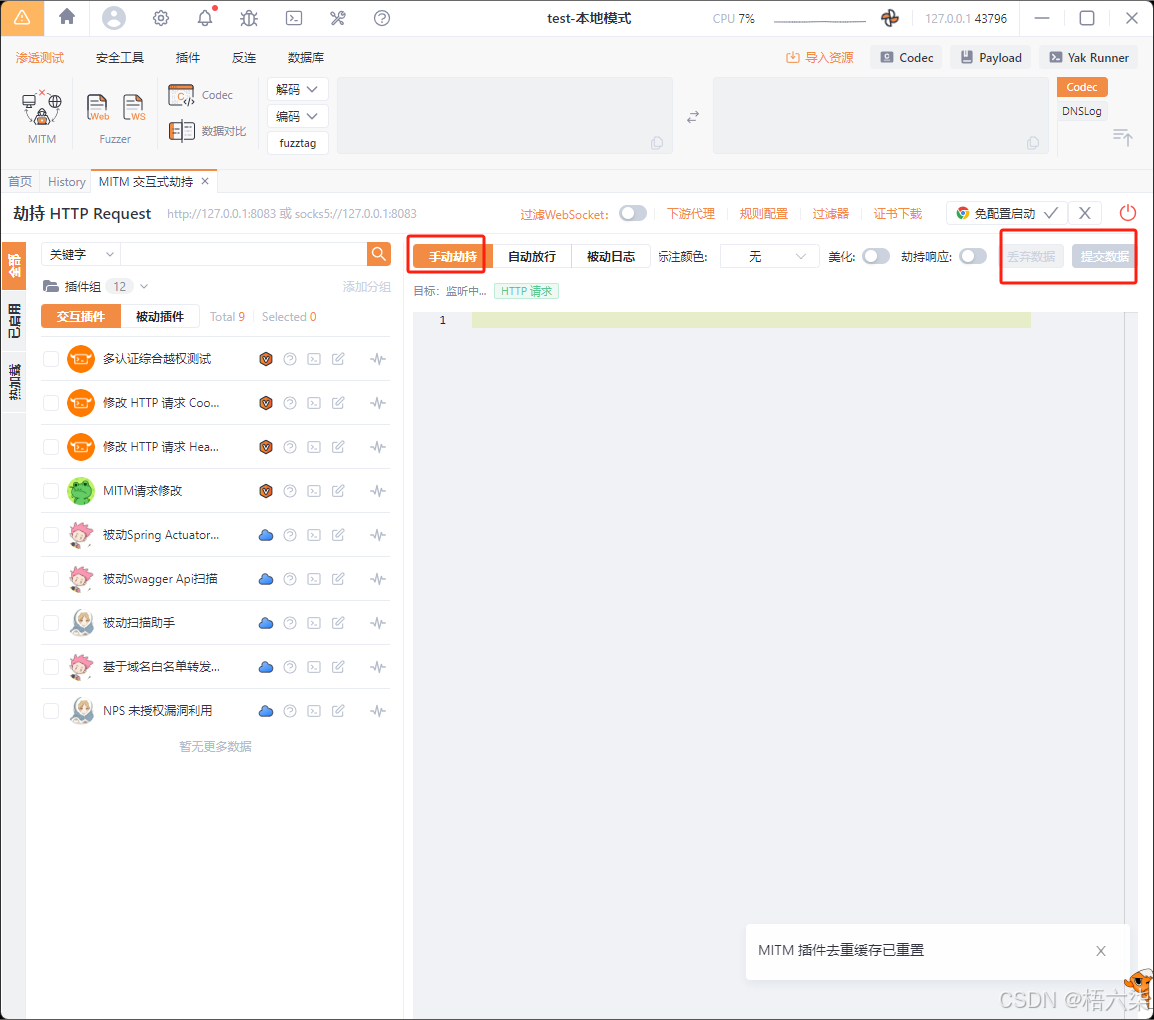

手动劫持就是BP的阻拦包的功能,点击才放行数据包

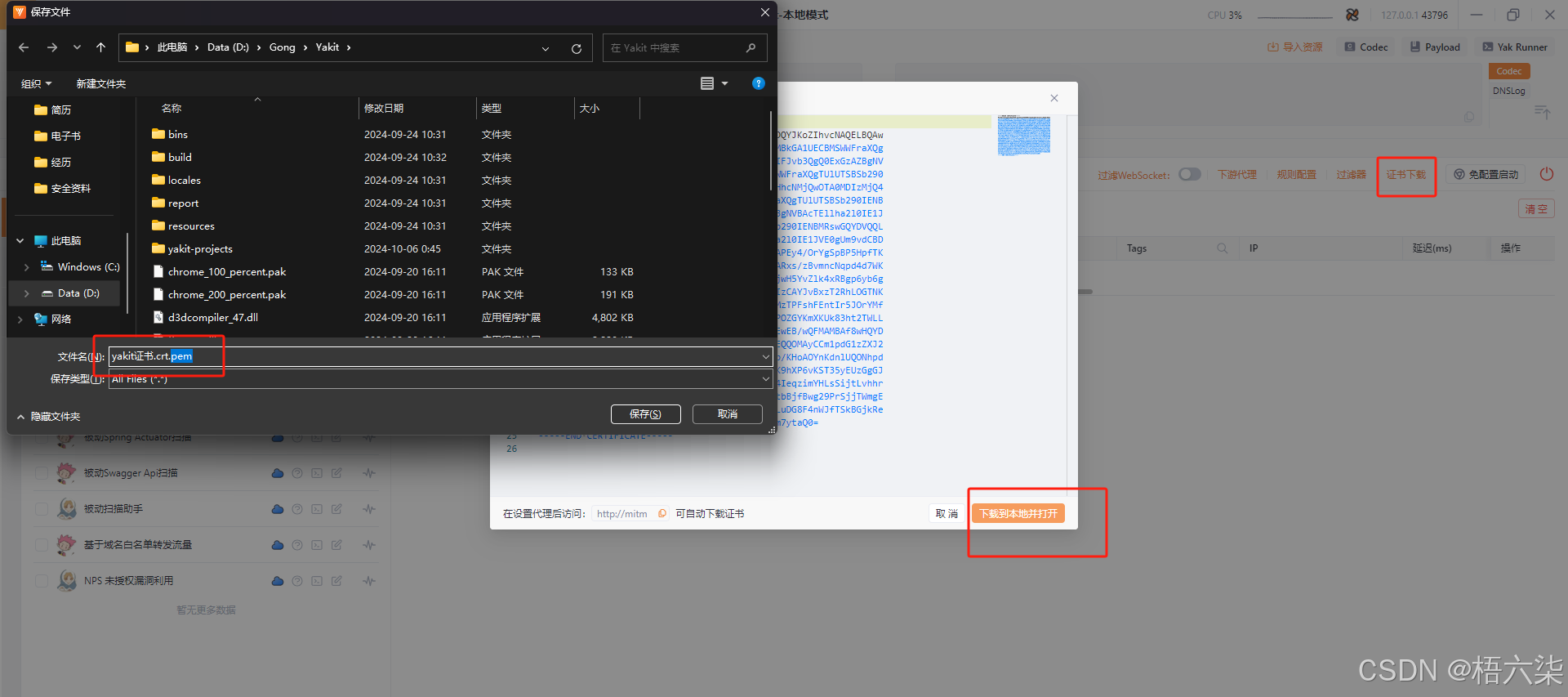

如果不想要免配置启动,就需要点击下载证书。要记得去掉后缀,然后想BP一样的装证书就好

看好劫持的监听端口,然后在Yakit的代理设置里面做好对应的配置,即可用本地的任意浏览器直接开始抓包了

还可以启用插件,左边列表勾选你要启用哪些插件,这些插件可以去商城里面下载,右边点击启动插件后 再开启就可以对抓到的数据包进行对应的漏洞检测了。

如何使用Yakit抓小程序的包

使用Proxifier强制小程序走Yakit那边设置好的监听端口就行

如果用Yakit抓模拟器里的数据包,这里的监听主机最好用0.0.0.0